Vi nevnte LastPass-historien avslutningsvis for et par uker siden, men detaljene var fortsatt litt knappe. Håpet var at LastPass skulle gi ut mer transparent informasjon om hva som skjedde, og hvor mange kontoer som ble åpnet. Dessverre ser det ut som nyhetsmeldingen 22. desember er alt vi kommer til å få. For LastPass-brukere er det på tide å ta noen avgjørelser.

For å oppsummere brukte en angriper informasjon fra bruddet i august 2022 for å målrette en LastPass-ansatt med et sosialt ingeniørtriks. Dette lyktes, og angriperen klarte å få tilgang til LastPass-sikkerhetskopier, nærmere bestemt en kundekontodatabase og kundehvelv. Det har ikke kommet noen offisielle opplysninger om hvor mange brukeres data som ble inkludert, men indikasjonen er at det var hele datasettet. Og for å gjøre vondt verre, er det krypterte hvelvet bare delvis kryptert. Lagrede URL-er ble eksponert som ren tekst for angriperen, selv om brukernavn og passord fortsatt er kryptert med hovedpassordet ditt.

Så hva bør en LastPass-bruker gjøre nå? Det kommer an på. Vi kan anta at den som har LastPass-hvelvdataene for øyeblikket kaster hver tilgjengelige passordliste på den. Hvis du brukte et svakt passord – avledet fra ord på et hvilket som helst språk eller tidligere kompromittert – så er det på tide å endre alle passordene dine som var i hvelvet. De er brent.

Enten du holder deg til LastPass eller går til en annen løsning, er det bare et spørsmål om tid før hvelvet ditt er sprukket. For å gjøre saken verre, bruker noen gamle Lastpass-kontoer bare 5,000 runder med PBKDF2 (Password-Based Key Derivation Function) hashing. Nye kontoer er satt til å bruke over 100,000 XNUMX iterasjoner, men noen eldre kontoer kan fortsatt bruke den gamle innstillingen. Resultatet er at et angrep mot det krypterte hvelvet går mye raskere. Antall iterasjoner er nesten helt sikkert i de stjålne dataene, så disse kontoene vil sannsynligvis bli testet først. Hvis du er en langvarig bruker, endre alle passordene som er lagret i hvelvet.

Det er noen gode nyheter. Hvelvene bruker et salt for å gå med passordene - tilleggsdata som blir foldet inn i PBKDF2-funksjonen. Det betyr at prosedyren for å knekke passord må gjøres individuelt per bruker. Hvis du bare er en annen uinteressant bruker, kan det hende du aldri blir målrettet mot cracking. Men hvis du kan være interessant, eller har nettadresser som ser interessante ut, er det sannsynligvis større sjanse for å bli målrettet. Og dessverre var dette ren tekst.

Så hvordan går regnestykket? Heldig for oss, [Wladimir Palant] kjørte tallene for oss. Et passord med minimum kompleksitet, ved å bruke 2018-reglene for et LastPass-passord, resulterer i 4.8×10^18 mulige passordkombinasjoner. En RTX 4090 kan tåle 1.7 millioner gjetninger per sekund på en konto ved å bruke bare 5,000 2 iterasjoner av PBKDF88,000, eller 44,800 860,000 gjetninger per sekund på en riktig sikret konto. Det er 4090 XNUMX år og XNUMX XNUMX år å bryte opp et hvelv, forutsatt at en RTXXNUMX jobber med det. Noe veldig grov matematikk på størrelsen på et datasenter med tre bokstaver foreslår at å vie hele ett av disse datasentrene til oppgaven ville knekke det mindre sikre hvelvet på under 4 måneder. Med en konto som bruker alle sikkerhetsinnstillingene, stiger dette til nesten seks år. Husk at denne tilnærmingen er et best-case scenario for en angriper, og representerer å bruke et datasenter på 1.5 milliarder dollar til oppgaven i en lengre periode. Men det forutsetter også at du velger passordet ditt tilfeldig.

Men her er gnisten: Hvis risikoen er nok til å presse deg til handling, er det ikke nok å endre LastPass-passordet ditt. Enten du blir hos LastPass eller flytter til en annen løsning, må du først endre hovedpassordet, og deretter gå gjennom den utmattende prosessen med å endre hvert passord i LastPass-hvelvet. Hele dette rotet var absolutt en fiasko fra LastPass side, og deres rapportering etter hendelsen etterlater absolutt en viss åpenhet å være ønsket. Ukrypterte URL-er knyttet til hvert lagrede passord er uheldig. Men den sentrale grunnsetningen, at ikke engang LastPass har tilgang til de lagrede passordene dine, ser ut til å ha holdt stand.

Bitcoin Hacker hacket

Luke Dashjr er en Bitcoin Core-utvikler, den primære underskriveren av Bitcoin Knots-programvaren, og har fått et stort sikkerhetsbrudd. Dette kan være en oppfølgende hendelse fra et fysisk angrep i november, hvor noen klarte å starte sin samlokaliserte server på nytt fra en flash-stasjon, og installere en bakdør. Den ble fanget, og skadevaren ble tilsynelatende fjernet. Luke mistet totalt rundt 200 bitcoin, både av hans aktive (varme) og offline (kalde) lommebok. Han behandler dette som et totalt kompromiss, og har advart om at PGP-nøkkelen hans også burde være mistenkelig. Det betyr at nylige utgivelser av Bitcoin Knots også bør være mistenkelige.

Det har vært flere teorier, alt fra en «båtulykke» for å unngå skatteplikt, til et kjent problem med generering av tilfeldig tall på Talos-systemet han bruker (CVE-2019-15847). Ingenting av dette virker like sannsynlig som ideen om at dette var et tapt rootkit på den kompromitterte serveren, og sideveis bevegelse tilbake til [Lukes] hjemmenettverk. Uansett er det et forferdelig rot, og vi ser forhåpentligvis frem til en positiv løsning.

PyTorch nattlig kompromiss

PyTorch-nattpakken var rammet av et avhengighetsforvirringsangrep, aktiv mellom 25. desember og 30. desember. Problemet her er at PyTorch er vert for en torchtriton pakken som en del av den nattlige repoen, og det pakkenavnet ble ikke gjort krav på på PyPi. Så alt noen trengte å gjøre var å komme og laste opp en pakke under det navnet, og så klart, enhver ny pip-installasjon av PyTorch-nightly tok PyPi-versjonen. Den ondsinnede pakken støvsuger opp systemdata, som gjeldende navneservere, vertsnavn, brukernavn, arbeidskatalog og miljøvariabler, og sender disse til h4ck[dot]cfd (Arkivlink). Den biten er ikke så ille, selv om miljøvariabler sikkert inkluderer autentiseringstokener. Kickeren er den bash-historien, /etc/hosts, /etc/passwd, ~/.gitconfig, ~/.ssh, og de første 1000 filene i hjemmekatalogen er også pakket opp og lastet opp. På et moderne system er passwd filen inneholder faktisk ingen passordhasher, men .ssh mappen kan godt inneholde private SSH-nøkler. Jepp.

Nå, utvikleren bak denne falske pakken er funnet, og hevder at dette var ment å være sikkerhetsforskning, og lover at all data vil bli slettet. De stjålne dataene ble hevdet å være for å positivt identifisere offeret, antagelig med det formål å samle inn feilpremier. Dette har et element av troverdighet, men spiller ingen rolle, siden eventuelle hemmeligheter som er lekket i denne hendelsen må oppheves uansett. Fordelen er at ingen ondsinnet kode kjøres bare ved å installere pakken, men et Python-skript må gjøre en eksplisitt import triton for å utløse nyttelasten. PyTorch-prosjektet har gitt nytt navn til pakken til pytorch-triton, og reserverte det prosjektnavnet på PyPi for å unngå en gjentatt hendelse.

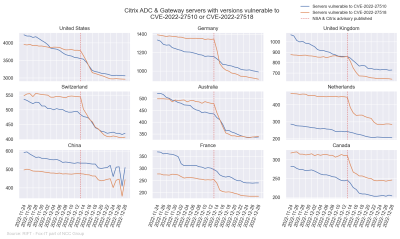

Kartlegging av sårbare Citrix-installasjoner

Det har vært et par kritiske sårbarheter som nylig ble rettet i Citrix ADC og Citrix Gateway, hvorav den ene førte til en melding fra NSA om at en APT (Advanced Persistent Threat) aktivt kompromitterte systemer med feilen. De faste versjonsnumrene er kjent, og det fikk forskere ved Fox It, en del av NCC Group, til å undre seg. Er det en måte å finne utgivelsesversjonen på av en Citrix-enhet fra HTTP-svaret for forhåndsautentisering? Spoiler: Det er det. De /vpn/index.html endepunkt inneholder en hash som ser ut til å variere mellom utgivelsesversjoner. Det eneste trikset som gjensto var å finne en rask måte å kartlegge hashen tilbake til versjonen.

Gå inn på Googles Cloud Marketplace, som har et ett-klikks-alternativ for å spinne opp en ny virtuell Citrix-maskin. En SSH-økt bekreftet senere versjonen og tilsvarende hasj. Det er en nede. En del av Googles tjeneste er også en zip-fil som har informasjon om eldre versjoner, inkludert bildenavn som kan brukes til å laste ned tidligere versjoner som en qcow2 virtuell diskbilde - enkelt nok til å hente hashen og versjonsnummeret derfra. Mellom disse bildene og Citrix-nedlastingssiden ble ganske mange av de kjente hasjene identifisert, men merkelig nok er det noen hashes observert i naturen som ikke så ut til å stemme med en kjent utgivelse. Ved å finne en spesifikk skrivebeskyttet fil som også er tilgjengelig eksternt, er det mulig å få et nøyaktig tidsstempel på når en gitt fastvare ble bygget. Det fyller ut hullene på de kjente versjonsnumrene, og lar dem kartlegge nøyaktig hvilke versjoner som dukket opp i naturen.

Fordi hashen var en del av dataene som ble samlet inn av skannetjenester som Shodan, er det mulig å se på historien til installerte versjoner, så vel som den nåværende tilstanden. Det er en veldig merkbar endring i de utplasserte versjonene, som fint tilsvarer NSA-advarselen. Selv da er det mange utplasserte Citrix-servere som fortsatt ser ut til å kjøre sårbar fastvare, selv om detaljene i distribusjonen kan bety at de ikke er i overhengende fare. Det er et veldig interessant blikk på hvordan vi ender opp med statistikk som dette.

Bits og bytes

Synologys VPN-server har en kritisk sårbarhet, CVE-2022-43931, som får en CVSS-score på 10, og lar en uautentisert angriper utføre vilkårlige kommandoer. Oppdaterte utgivelser er tilgjengelige. Selve feilen er en skriving utenfor grensen i Remote Desktop-tjenesten, så det er et visst håp om at denne sårbare tjenesten ikke er mye eksponert for det åpne Internett.

Her er utnyttelsen du ikke visste du trengte, bryter ut av Lua-tolken for å få shellcode henrettelse. Trikset her er å kode skallkode som tall, og deretter lure kjøretiden til ujustert tilgang, som hopper programkjøring inn i dataene. Et annet morsomt triks er at mål-Lua-tolken lar deg kjøre Lua-bytekode og stoler på den akkurat som vanlig Lua-kode. Så hva er hensikten med alt dette? Noen ganger ligger moroa i reisen.

Hva får du når kjedelige sikkerhetsforskere bestemmer seg for å pirke i mobilappen for elektriske scootere? Mange mystisk tutende og blinkende scootere. Og når de samme forskerne prøver å få biler til å tute? En virkelig imponerende liste over eksterne sårbarheter i kjøretøyer av alle merker. Fra direkte GPS-sporing, til å slå på lys, låse opp dører og til og med fjernstarte kjøretøy, [Sam Curry] og hans gjeng med glade hackere fikk det til. Til ære for de mange leverandørene som ble berørt, ender stort sett alle sårbarheter med "de løste det med en gang."

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://hackaday.com/2023/01/06/this-week-in-security-lastpass-takeaway-bitcoin-loss-and-pytorch/

- 000

- 1

- 10

- 100

- 2018

- 2022

- 4090

- 7

- a

- Om oss

- adgang

- aksesseres

- tilgjengelig

- Logg inn

- kontoer

- nøyaktig

- Handling

- aktiv

- aktivt

- faktisk

- Ytterligere

- avansert

- avansert vedvarende trussel

- mot

- Alle

- tillater

- og

- En annen

- app

- vises

- tilnærming

- APT

- assosiert

- angripe

- August

- Auth

- tilgjengelig

- tilbake

- backdoor

- sikkerhetskopier

- dårlig

- BAND

- bash

- bak

- være

- mellom

- Milliarder

- Bit

- Bitcoin

- bitcoin kjerne

- Bitcoin-knuter

- BleepingComputer

- Bored

- gaver

- merker

- brudd

- Break

- Bug

- bug bounties

- bygget

- biler

- fanget

- sentral

- Gjerne

- sjanse

- endring

- endring

- Figur

- hevdet

- krav

- lukking

- Cloud

- kode

- Samle

- kombinasjoner

- Kom

- kompleksitet

- kompromiss

- kompromittert

- kompromittere

- BEKREFTET

- forvirring

- inneholder

- Kjerne

- kjerneutvikler

- Tilsvarende

- kunne

- Par

- crack

- kreditt

- kritisk

- Gjeldende

- Nåværende situasjon

- I dag

- kunde

- FARE

- dato

- Database

- Datacenter

- Desember

- avgjørelser

- Avhengighet

- avhenger

- utplassert

- distribusjon

- Avledet

- desktop

- detaljer

- Bestem

- Utvikler

- enhet

- ikke

- dører

- DOT

- ned

- nedlasting

- stasjonen

- hver enkelt

- enten

- Elektrisk

- Ansatt

- kryptert

- Endpoint

- slutter

- Ingeniørarbeid

- nok

- Hele

- helhet

- Miljø

- Selv

- NOEN GANG

- alt

- nøyaktig

- henrette

- gjennomføring

- Exploit

- utsatt

- raskere

- Noen få

- filet

- Filer

- Finn

- finne

- Først

- fikset

- Blitz

- blinkende

- feil

- Forward

- fra

- fullt

- moro

- funksjon

- gateway

- generasjonen

- få

- GitHub

- gitt

- Go

- skal

- god

- Googles

- gps

- grip

- Gruppe

- hacker

- hackere

- skje

- skjedde

- hash

- hashing

- Held

- her.

- høyere

- historie

- Hjemprodukt

- håp

- forhåpentligvis

- HOT

- Hvordan

- HTML

- HTTPS

- Tanken

- identifisert

- bilde

- bilder

- imponerende

- in

- hendelse

- inkludere

- inkludert

- Inkludert

- indikasjon

- individuelt

- informasjon

- installere

- installere

- interessant

- Internet

- utstedelse

- IT

- gjentakelser

- selv

- reise

- hopp

- Hold

- nøkkel

- nøkler

- Vet

- kjent

- Språk

- LastPass

- ansvar

- Sannsynlig

- linje

- Liste

- leve

- Se

- ser

- UTSEENDE

- tap

- maskin

- laget

- større

- gjøre

- Making

- malware

- fikk til

- mange

- kart

- markedsplass

- Master

- math

- Saken

- Saker

- max bredde

- midler

- nevnt

- Lystig

- kunne

- millioner

- tankene

- minimum

- Mobil

- Mobilapp

- Moderne

- måneder

- mer

- flytte

- bevegelse

- navn

- navn

- nesten

- Trenger

- nødvendig

- nettverk

- Ny

- nyheter

- pressemelding

- November

- Antall

- tall

- offisiell

- offline

- Gammel

- ONE

- åpen

- Alternativ

- rekkefølge

- pakke

- del

- Passord

- passord

- PBKDF2

- perioden

- fysisk

- Plain

- plato

- Platon Data Intelligence

- PlatonData

- Stikke

- positiv

- mulig

- pen

- forrige

- tidligere

- primære

- privat

- Problem

- prosess

- program

- prosjekt

- lover

- riktig

- formål

- Skyv

- Python

- pytorch

- Rask

- tilfeldig

- oppsummering

- nylig

- nylig

- Uansett

- regelmessig

- slipp

- Utgivelser

- fjernkontroll

- fjernet

- gjenta

- Rapportering

- representerer

- forskning

- forskere

- reservert

- oppløsning

- svar

- resultere

- Resultater

- reiser seg

- Risiko

- runder

- RTX

- regler

- Kjør

- rennende

- salt

- Sam

- samme

- skanning

- Knappe

- Sekund

- sikre

- sikret

- sikkerhet

- sikkerhetsforskere

- synes

- tjeneste

- Tjenester

- Session

- sett

- innstilling

- innstillinger

- flere

- bør

- Sølv

- ganske enkelt

- SIX

- Størrelse

- So

- selskap

- Sosialteknikk

- Software

- løsning

- noen

- Noen

- spesifikk

- spesielt

- Snurre rundt

- stable

- Start

- Tilstand

- statistikk

- opphold

- Stick

- Still

- stjålet

- lagret

- Story

- system

- Systemer

- Talos

- Target

- målrettet

- Oppgave

- skatt

- De

- The Vault

- deres

- Der.

- denne uka

- trussel

- Gjennom

- Kaster

- tid

- tidsstempel

- til

- tokens

- også

- Totalt

- Sporing

- Åpenhet

- gjennomsiktig

- behandling

- utløse

- Stiftelser

- Turning

- etter

- uheldig

- opplåsing

- lastet opp

- us

- bruke

- Bruker

- Brukere

- støvsugere

- Vault

- hvelv

- Kjøretøy

- leverandører

- versjon

- Offer

- virtuelle

- virtuell maskin

- VPN

- Sikkerhetsproblemer

- sårbarhet

- Sårbar

- Lommebøker

- advarsel

- webp

- uke

- uker

- Hva

- om

- hvilken

- hvem som helst

- allment

- Wild

- vil

- ord

- ord

- arbeid

- ville

- skrive

- år

- Din

- zephyrnet

- Zip