Denne uken får vi endelig innsiden av noen gamle historier, fra og med Bitwarden Windows Hello-problemet fra i fjor. Du husker kanskje, Bitwarden har et alternativ til å bruke Windows Hello som et hvelvopplåsingsalternativ. Dessverre krypterer ikke Windows-legitimasjons-APIen legitimasjon på en måte som krever en ekstra Windows Hello-verifisering for å låse opp. Så en avledet nøkkel blir lagret til legitimasjonsadministratoren, og kan hentes gjennom et enkelt API-kall. Ingen ekstra biometri nødvendig. Selv med Bitwarden-hvelvet låst og applikasjonen lukket.

Det er en annen fare, som ikke engang krever tilgang til den påloggede maskinen. På en maskin som er koblet til et domene, sikkerhetskopierer Windows disse krypteringsnøklene til domenekontrolleren. Selve det krypterte hvelvet er tilgjengelig på en domenemaskin over SMB som standard. En kompromittert domenekontroller kan fange et bitwarden-hvelv uten å kjøre kode på målmaskinen. Den gode nyheten er at dette spesielle problemet med Bitwarden og Windows Hello nå er løst, og har vært siden versjon 2023.10.1.

Omvendt RDP-utnyttelse

Vi tenker vanligvis på Remote Desktop Protocol som farlig å utsette for internett. Og det er. Ikke legg RDP-tjenesten din på nett. Men omvendt RDP er ideen om at det også kan være farlig å koble en RDP-klient til en ondsinnet server. Og selvfølgelig har flere RDP-implementeringer dette problemet. Det er rdesktop, FreeRDP og Microsofts egen mstsc som alle har sårbarheter knyttet til omvendt RDP.

De tekniske detaljene her er ikke spesielt interessante. Det er alle variasjoner på temaet om å ikke sjekke eksterne data på riktig måte fra serveren, og dermed enten lese eller skrive tidligere interne buffere. Dette resulterer i ulike former for informasjonslekkasjer og problemer med kodekjøring. Det som er interessant er de forskjellige responsene på funnene, og deretter [Eyal Itkin]s takeaway om hvordan sikkerhetsforskere bør forholde seg til avsløring av sårbarhet.

Så først opp, avviste Microsoft en sårbarhet som uverdig til service. Og fortsatte deretter med å undersøke det internt, og presentere det som et nytt angrep uten å tilskrive [Eyal] det originale funnet. rdesktop inneholdt ganske mange av disse problemene, men klarte å fikse problemet i løpet av en håndfull måneder. FreeRDP løste noen problemer med en gang, i det som kan beskrives som en whack-a-mole-prosess, men det ble laget en oppdatering som faktisk ville løse problemet på et dypere nivå: å endre en API-verdi fra den usignerte size_t til en signert ssize_t. Den endringen tok hele 2 år å faktisk gjøre den ut til verden i en utgivelse. Hvorfor så lenge?

To grunner til det lange tidsforsinkelsen. For det første var det en hardende endring, ikke et svar på en enkelt sårbarhet. Det ville ha forhindret en haug av dem alle på en gang, men det var ikke en nødvendig endring for å fikse noen av dem individuelt. Men enda viktigere, dette var en API-endring. Det ville knekke ting. Så kast den inn i hovedversjonen og vent. Og her er det litt av et dilemma. Bør en forsker sprenge problemet på nettet, eller vente tålmodig? Det er ikke et enkelt solid svar her, ettersom hver situasjon har sine egne kompleksiteter, men [Eyal] gjør det slik at sikkerhetsforskere burde være mer opptatt av at prosjekter skal få rettelser tatt i bruk, og ikke bare fornøyd med å score enda en CVE.

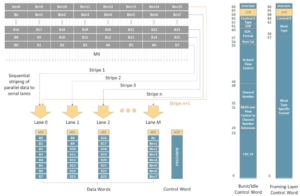

Gjennomgå nettverk med SSH-Snake

Vi oppdaget nettopp dette smarte verktøyet denne uken: SSH-Snake. Konseptet er enkelt. Skriptet ser etter eventuelle SSH private nøkler, og prøver dem deretter på listen over kjente ssh-verter. For hver vert som godtar en nøkkel, kjører skriptet igjen. Den slipper ingen filer på filsystemet, og kjører automatisk uten inngrep, og kompilerer en fin graf over tilgjengelige systemer på slutten. Absolutt et verdifullt verktøy å ha i den digitale verktøykassen.

Bits og bytes

I en morsom omgang med nettspill, Mandiant mistet kontrollen over X-kontoen sin en stund denne uken. Det var et morsomt katt-og-mus-spill da innlegg som presset på kryptosvindel dukket opp, forsvant og dukket opp igjen. Man kan bare forestille seg det paniske arbeidet som ble gjort bak kulissene mens dette utspilte seg. Forhåpentligvis kan vi dele et Mandiant-blogginnlegg om dette om noen uker. Og ja, det er en XKCD om det.

As you likely noticed, yesterday, Mandiant lost control of this X account which had 2FA enabled. Currently, there are no indications of malicious activity beyond the impacted X account, which is back under our control. We’ll share our investigation findings once concluded.

— Mandiant (@Mandiant) Januar 4, 2024

Hvis du fortsatt har en Lastpass-konto, kan det hende du har mottatt e-poster denne uken om en endring av hovedpassordkravet pågår. TL:DR er at Lastpass tidligere har "krevd" et passord på 12 tegn. Fra og med snart vil alle passord faktisk være 12 tegn lange, inkludert de fra eldre kontoer. Det vil sannsynligvis være best å komme seg ut i forkant av den endringen uansett, hvis du har et kortere passord.

Det virker litt tonedøvt, det 23andMe gir ofrene skylden for de nylige kontobruddene der. "brukere brukte de samme brukernavnene og passordene som ble brukt på 23andMe.com som på andre nettsteder som hadde vært utsatt for tidligere sikkerhetsbrudd, og brukere resirkulerte uaktsomt og unnlot å oppdatere passordene sine etter disse tidligere sikkerhetshendelsene." Bortsett fra at det er teknisk korrekt. Brukere brukte virkelig passord på nytt. Og brukere valgte virkelig å dele detaljer med sine genetiske treff. Den eneste virkelige fiaskoen var at ingen på 23andMe oppdaget legitimasjonsangrepet mens det skjedde, men det er riktignok vanskelig å skjelne sammenlignet med normal trafikk. Så sannsynligvis en A- for det tekniske poenget. Og D for leveringen.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://hackaday.com/2024/01/05/this-week-in-security-bitwarden-reverse-rdp-and-snake/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 10

- 12

- 2023

- 2FA

- a

- I stand

- Om oss

- godtar

- adgang

- tilgjengelig

- Logg inn

- kontoer

- aktivitet

- faktisk

- Ytterligere

- adresse

- en gang til

- fremover

- Alle

- også

- an

- og

- En annen

- besvare

- noen

- api

- vises

- Søknad

- anvendt

- tilnærming

- ER

- AS

- At

- angripe

- automatisk

- tilgjengelig

- borte

- tilbake

- backs

- BE

- vært

- bak

- Bak scenen

- BEST

- Beyond

- biometri

- Bit

- BleepingComputer

- Branch

- brudd

- Break

- Bunch

- men

- by

- ring

- CAN

- saken

- endring

- endring

- karakter

- tegn

- kontroll

- kunde

- stengt

- kode

- COM

- kompleksiteten

- kompromittert

- konsept

- bekymret

- konkluderte

- Koble

- inneholdt

- innhold

- kontroll

- controller

- kokt

- korrigere

- kunne

- kurs

- KREDENSISJON

- legitimasjonsstopping

- Credentials

- krypto

- krypto svindel

- I dag

- cve

- FARE

- Dangerous

- dato

- dypere

- Misligholde

- helt sikkert

- levering

- Avledet

- beskrevet

- desktop

- detaljer

- gJORDE

- forskjellig

- vanskelig

- digitalt

- forsvinne

- skjelne

- avsløring

- oppdaget

- gjør

- ikke

- domene

- gjort

- ikke

- dr

- Drop

- hver enkelt

- enten

- e-post

- aktivert

- kryptert

- kryptering

- slutt

- Selv

- NOEN GANG

- Hver

- Unntatt

- Mislyktes

- Failure

- Noen få

- Filer

- Endelig

- Finn

- funn

- Først

- Fix

- fikset

- reparasjoner

- etter

- Til

- skjemaer

- fra

- moro

- spill

- genetisk

- få

- få

- god

- graf

- HAD

- håndfull

- Skjer

- Ha

- derav

- her.

- forhåpentligvis

- vert

- Vertskapet

- Hvordan

- HTTPS

- Tanken

- if

- forestille

- påvirket

- implementeringer

- viktigere

- in

- Inkludert

- indikasjoner

- individuelt

- informasjon

- innsiden

- interessant

- intern

- internt

- Internet

- intervensjon

- inn

- etterforskning

- saker

- IT

- DET ER

- selv

- ble med

- jpg

- bare

- Hold

- nøkkel

- nøkler

- kjent

- Siste

- LastPass

- Lekkasjer

- Nivå

- Sannsynlig

- Liste

- ll

- låst

- Lang

- lang tid

- UTSEENDE

- tapte

- maskin

- større

- gjøre

- GJØR AT

- skadelig

- Malwarebytes

- leder

- Master

- fyrstikker

- Kan..

- Microsoft

- kunne

- måneder

- mer

- flere

- nødvendig

- nettverk

- nyheter

- Kjekk

- Nei.

- normal

- normalt

- roman

- nå

- of

- off

- Gammel

- eldre

- on

- gang

- ONE

- på nett

- bare

- Alternativ

- or

- original

- Annen

- vår

- ut

- enn

- egen

- Spesielt

- Passord

- passord

- Past

- patch

- tålmodig

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- spilt

- Point

- innlegg

- presentere

- forhindret

- tidligere

- Før

- privat

- Private nøkler

- sannsynligvis

- Problem

- problemer

- prosess

- prosjekter

- riktig

- protokollen

- Skyver

- sette

- ganske

- Lesning

- ekte

- virkelig

- grunner

- nylig

- resirkulert

- slipp

- husker

- fjernkontroll

- krever

- påkrevd

- behov

- Krever

- forskning

- forsker

- forskere

- svar

- svar

- Resultater

- reversere

- ikke sant

- rennende

- går

- samme

- svindel

- Scener

- Resultat

- script

- sikkerhet

- sikkerhetsbrudd

- sikkerhetsforskere

- synes

- server

- tjeneste

- vedlikehold

- Del

- deling

- bør

- signert

- Enkelt

- siden

- enkelt

- situasjon

- SMB

- So

- solid

- noen

- Snart

- Start

- Still

- lagret

- Stories

- stuffing

- stil

- emne

- Systemer

- Target

- Teknisk

- teknisk sett

- Det

- De

- verden

- deres

- Dem

- tema

- deretter

- Der.

- Disse

- ting

- tror

- denne

- denne uka

- De

- Gjennom

- tid

- til

- tok

- verktøy

- Toolbox

- trafikk

- sant

- SVING

- etter

- dessverre

- låse opp

- Oppdater

- bruke

- brukt

- Brukere

- verdi

- variasjoner

- ulike

- Vault

- Verifisering

- versjon

- ofre

- vs

- Sikkerhetsproblemer

- sårbarhet

- vente

- var

- Vei..

- we

- nettsteder

- uke

- uker

- var

- klask-en-føflekk

- Hva

- hvilken

- mens

- hvorfor

- vil

- vinduer

- med

- uten

- WordPress

- Arbeid

- verden

- verdt

- ville

- skriving

- X

- år

- ja

- i går

- du

- Din

- zephyrnet