EN UKE, TO BWAINS

eple patcher to null-dager, en for andre gang. Hvordan et 30 år gammelt kryptosystem ble sprukket. Alle hemmelighetene dine tilhører Zenbleed. Husker de skumle PC/Mac-annonsene.

Ingen lydspiller under? Lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUGLAS. Apple-oppdateringer, sikkerhet versus ytelse og hacking av politiradioer.

Alt det, og mer, på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hva skjer, kompis?

AND. Det er juli, Douglas!

DOUGLAS. Vel, la oss snakke om juli i vår Denne uken i teknisk historie segment.

28. juli 1993 ga oss versjon 1.0 av Lua programmeringsspråk.

Og selv om du aldri har hørt om det lille språket som kunne, har du sannsynligvis hatt nytte av det.

Lua brukes i apper som Roblox, World of Warcraft, Angry Birds, nettapper fra Venmo og Adobe, for ikke å nevne Wireshark, Nmap, Neovim og tusenvis av mer utbredte skriptbare apper.

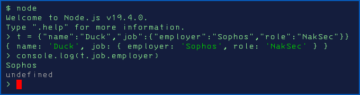

Paul, du bruker Lua i noen av Naked Security-artiklene, hvis jeg ikke tar feil.

AND. Jeg er en stor Lua-fan, Douglas.

Jeg bruker det ganske mye for min egen skripting.

Det er det jeg liker å kalle en "lean, mean fighting machine".

Det har noen nydelige egenskaper: det er et veldig enkelt språk å lære; det er veldig enkelt språk å lese; og likevel kan du til og med skrive programmer i funksjonell stil.

(Teknisk sett er funksjoner førsteklasses objekter i språket, så du kan gjøre alle slags fine ting som du ikke kan gjøre med mer tradisjonelle språk som C.)

Og jeg bruker det ofte for det som ellers ville vært pseudokode i Naked Security-artikler.

Fordi (A) du kan kopiere og lime inn koden og prøve den ut selv hvis du vil, og (B) den er faktisk overraskende lesbar, selv for folk som ikke er kjent med programmering.

Ordet Lua betyr "måne" på portugisisk.

DOUGLAS. Herlig!

Ok, la oss holde oss ved emnet kode.

Vi har snakket flere ganger nå om Apples andre Rapid Response-oppdatering.

Det var der, det var ikke der, hva skjedde med det?

Vel, den lappen er nå en del av en full oppdatering, og en som faktisk lappet en annen null-dag også, Paul.

Apple sender den siste "Rapid Response"-spionvareoppdateringen til alle, fikser en andre nulldag

AND. Ja.

Hvis du husker det Rask respons, Som du sa…

...det var en oppdatering med versjon (a), som er hvordan de betegner den første, så var det et problem med det (surfing til noen nettsteder som ikke analyserte User-Agent-strenger riktig).

Og så Apple sa: «Å, ikke bekymre deg, vi kommer ut med versjon (b) om litt."

Og så var det neste vi så versjon (c).

Du har rett, ideen med disse Rapid Responses er at de til slutt kommer inn i de fullstendige oppgraderingene, hvor du får et fullstendig nytt versjonsnummer.

Så selv om du er redd for raske svar, vil du få disse rettelsene senere, om ikke før.

Og null-dagen i WebKit (det var Rapid-Response-patchet-tingen) har nå blitt ledsaget av en null-dagers rettelse for et hull på kjernenivå.

Og det er noen (hvordan kan jeg si det?) "interessante tilfeldigheter" når du sammenlign det med Apples siste store sikkerhetsoppgradering tilbake i juni 2023.

Nemlig at nulldagen-fikset i Rapid Response-delen var i WebKit, og ble tilskrevet «en anonym forsker».

Og nulldagen som nå er lappet i kjernen, ble tilskrevet det russiske antivirusutstyret Kaspersky, som berømt rapporterte at de hadde funnet en haug med nulldager på sine egne lederes iPhones, antagelig brukt til et spyware-implantat.

Så de smarte pengene sier, selv om Apple ikke eksplisitt nevnte dette i sikkerhetsbulletinene deres, at dette er nok en løsning relatert til den såkalte Trianguleringstrojaner.

Med andre ord, in-the-wild spyware som ble brukt i minst noen målrettede angrep.

Det gjør Rapid Response enda mer forståelig (hvorfor Apple ønsket å få det ut raskt), fordi det stopper nettleseren som blir brukt til å lure telefonen din i utgangspunktet.

Og det gjør denne oppgraderingen superviktig, fordi den betyr at den lukker hullet bak hullet som vi tror kjeltringer vil bruke etter å ha kompromittert nettleseren din.

De ville bli lenket til denne andre sårbarheten som ga dem i hovedsak full kontroll.

DOUGLAS. OK, så vi går fra to uker siden til 30 år siden...

…og dette er en slik interessant historie.

Det er en advarende historie om å ikke prøve å holde kryptografiske hemmeligheter skjult bak taushetserklæringer. [NDAer]

Komplett med en ny BWAIN, Paul.

Vi har fått en ny BWAIN!

Hacking av politiradioer: 30 år gamle kryptofeil i søkelyset

AND. "Bug med et imponerende navn."

Hvis det er nødvendig å holde algoritmen hemmelig for at den skal fungere riktig...

…det tar bare én person til å ta bestikkelse, eller å gjøre en feil, eller å reversere produktet ditt, for at det hele faller fra hverandre.

Og det var det dette TETRA-radiosystemet gjorde.

Den var avhengig av ikke-standardiserte, proprietære, handelshemmelige krypteringsalgoritmer, med det resultat at de egentlig aldri fikk mye gransking i løpet av årene.

TETRA er Terrestrisk trunked radio.

Det er på en måte som mobiltelefoni, men med noen betydelige fordeler for folk som politi og førstehjelp, nemlig at den har lengre rekkevidde, så du trenger langt færre basestasjoner.

Og den ble designet fra begynnelsen med en-til-en og en-til-mange kommunikasjon, noe som er ideelt når du prøver å koordinere en haug med mennesker til å reagere på en nødssituasjon.

Dessverre viste det seg å ha noen ufullkommenheter som først ble oppdaget i 2021 av en haug med nederlandske forskere.

Og de har tålmodig ventet i nesten to år på å gjøre sin ansvarlige avsløring, for å komme ut med sine detaljer om feilene, som de vil gjøre på en rekke konferanser, som starter med Black Hat 2023.

Du kan forstå hvorfor de ønsker å gjøre en stor sprut om det nå, fordi de har sittet på denne informasjonen og jobbet med leverandører for å gjøre oppdateringer klare, siden slutten av 2021.

Faktisk er CVE-ene, feiltallene de fikk, alle CVE-2022-xxxx, noe som bare indikerer hvor mye treghet det er i systemet som de har måttet overvinne for å få ut oppdateringer for disse hullene.

DOUGLAS. Og vår BWAIN er TETRA:BURST, noe som er spennende.

La oss snakke om noen av disse hullene.

AND. Det er fem CVE-er totalt, men det er to hovedproblemer som jeg vil tenke på som "lærbare øyeblikk".

Den første, som er CVE-2022-24401, omhandler det vanskelige spørsmålet om nøkkelavtale.

Hvordan blir din basestasjon og noens håndsett enige om nøkkelen de skal bruke for denne spesielle samtalen, slik at den er pålitelig forskjellig fra enhver annen tast?

TETRA gjorde det ved å stole på gjeldende klokkeslett, som tydeligvis bare beveger seg fremover. (Så langt vi vet.)

Problemet er at det ikke var dataautentisering eller verifiseringsstadium.

Når håndsettet kobles til basestasjonen og får tidsstemplet, har det ikke en måte å sjekke "Er dette et ekte tidsstempel fra en basestasjon jeg stoler på?"

Det var ingen digital signatur på tidsstemplet, noe som betydde at du kunne sette opp en useriøs basestasjon og du kunne lure dem til å snakke med deg ved å bruke *din* tidsstempling.

Med andre ord, krypteringsnøkkelen for en samtale fra noen andre *som du allerede fanget opp og tok opp i går*...

…du kunne ha en samtale i dag uskyldig med noen, ikke fordi du ønsket samtalen, men fordi du ønsket å gjenopprette nøkkelstrømmen.

Så kan du bruke den nøkkelstrømmen, *fordi det er den samme som ble brukt i går*, til en samtale du fanget opp.

Og, selvfølgelig, en annen ting du kan gjøre er, hvis du regnet med at du ønsket å kunne avskjære noe neste tirsdag, kan du lure noen til å ha en samtale med deg *i dag* ved å bruke et falskt tidsstempel for neste uke.

Så, når du avskjærer den samtalen i fremtiden, kan du dekryptere den fordi du fikk nøkkelstrømmen fra samtalen du hadde i dag.

DOUGLAS. OK, så det er den første feilen.

Og moralen i historien er: Ikke stol på data du ikke kan bekrefte.

I den andre feilen er historiens moral: Ikke bygg inn bakdører eller andre bevisste svakheter.

Det er et stort nei-nei, Paul!

AND. Det er det virkelig.

Den er CVE 2022-24402.

Nå har jeg sett i media at det har vært noen argumentasjon om hvorvidt dette virkelig teller som en bakdør, fordi det ble satt inn med vilje og alle som signerte NDA visste at det var der inne (eller burde ha skjønt).

Men la oss kalle det en bakdør, fordi det er en bevisst programmert mekanisme der operatørene av noen typer enheter (heldigvis ikke de som vanligvis selges til politi eller førstehjelp, men den som selges til kommersielle organisasjoner)...

…det er en spesiell modus der, i stedet for å bruke 80-bits krypteringsnøkler, er det en magisk knapp du kan trykke på som sier: "Hei, folkens, bruk bare 32 biter i stedet for 80."

Og når du tror at vi ble kvitt DES, den standard for datakryptering, rundt årtusenskiftet fordi den bare hadde 56-biters nøkler, kan du forestille deg, *i dag i 2023*, hvor svak en 32-bits krypteringsnøkkel egentlig er.

Tids- og materialkostnaden ved å utføre et brute-force-angrep er sannsynligvis trivielt.

Du kan forestille deg, med et par halvanstendige bærbare datamaskiner, at du kan gjøre det på en ettermiddag for enhver samtale du ønsker å dekryptere.

DOUGLAS. Greit, veldig bra.

Sist, men ikke minst, har vi…

…hvis du husker Heartbleed tilbake i 2014, ikke få panikk, men det er en ny ting som heter Zenbleed

Zenbleed: Hvordan søken etter CPU-ytelse kan sette passordene dine i fare

AND. Ja, det er BWAIN nummer to i uken. [LETER]

DOUGLAS. Ja, det er en annen BWAIN! [LATTER]

AND. Jeg hadde tenkt å skrive dette fordi det har et søtt navn, Zenbleed (navnet "Zen" kommer fra det faktum at feilen gjelder AMDs Zen 2-prosessorserie, så vidt jeg vet), og fordi denne ble funnet av den legendariske feiljegeren fra Google Project Zero, Tavis Ormandy, som har rettet oppmerksomheten mot det som skjer inne i selve prosessorene.

"Blød"-angrep ... Jeg vil bare beskrive dem ved å bruke ordene jeg skrev i artikkelen:

Suffikset "-bleed" brukes for sårbarheter som lekker data på en tilfeldig måte som verken angriperen eller offeret virkelig kan kontrollere.

Så et blødningsangrep er et der du ikke kan stikke en strikkepinne inn i en datamaskin over Internett og si: "Aha! Nå vil jeg at du skal finne den spesifikke databasen som heter sales.sql og last det opp til meg."

Og du kan ikke stikke en strikkepinne i et annet hull og si: "Jeg vil at du skal se minneforskyvning 12 til et kredittkortnummer vises, og deretter lagre det på disken til senere."

Du får bare pseudorandom-data som lekker ut av andres programmer.

Du får vilkårlige ting som du ikke skal se, som du kan samle etter ønske i minutter, timer, dager, til og med uker hvis du vil.

Så kan du gjøre big-data-arbeidet ditt på de stjålne tingene, og se hva du får ut av det.

Så det er det Tavis Ormandy fant her.

Det er i bunn og grunn et problem med vektorbehandling, som er der Intel- og AMD-prosessorer ikke fungerer i sin normale 64-bits modus (hvor de kan f.eks. legge til to 64-bits heltall på en gang), men hvor de kan fungere på 256 -bit biter av data om gangen.

Og det er nyttig for ting som knekking av passord, kryptominering, bildebehandling, alle slags ting.

Det er et helt eget instruksjonssett inne i prosessoren; et helt eget sett med interne registre; et helt sett med fancy og virkelig kraftige beregninger som du kan gjøre på disse superstore tallene for superstore ytelsesresultater.

Hva er sjansen for at de er feilfrie?

Og det var det Tavis Ormandy lette etter.

Han fant ut at en veldig spesiell instruksjon som i stor grad brukes for å unngå å redusere ytelsen...

…du har denne magiske instruksjonen som heter VZEROUPPER som forteller CPUen: "Fordi jeg har brukt disse fancy 256-bits registrene, men jeg er ikke lenger interessert i dem, trenger du ikke å bekymre deg for å lagre tilstanden deres til senere."

Gjett hva?

Denne magiske instruksjonen, som setter de øverste 128 bitene av alle 256-biters vektorregistre til null på samme tid, alle med én instruksjon (du kan se at det er mye kompleksitet her)...

...i utgangspunktet, noen ganger lekker det data fra noen andre prosesser eller tråder som har kjørt nylig.

Hvis du misbruker denne instruksjonen på riktig måte, og Tavis Ormandy fant ut hvordan du gjør dette, gjør du dine egne magiske vektorinstruksjoner og du bruker denne superkule VZEROUPPER instruksjon på en spesiell måte, og det som skjer er at vektorregistrene i programmet ditt av og til begynner å dukke opp med dataverdier som de ikke skal ha.

Og disse dataverdiene er ikke tilfeldige.

De er faktisk 16-byte (128-biters) databiter *som kom fra en annens prosess*.

Du vet ikke hvem sin.

Du vet bare at disse useriøse dataene gjør sitt spøkelsesaktige utseende fra tid til annen.

Dessverre oppdaget Taviso at ved å misbruke denne instruksjonen på riktig/feil måte, kunne han faktisk trekke ut 30KB med useriøse, spøkelsesaktige data fra andres prosesser per sekund per CPU-kjerne.

Og selv om det høres ut som en veldig langsom datahastighet (hvem vil ha 30KB per sekund på en internettforbindelse i disse dager? - ingen)...

…når det gjelder å få tilfeldige 16-byte databiter ut av andres programmer, fungerer det faktisk på omtrent 3 GB per dag per kjerne.

Det kommer til å være biter av andres nettsider; det kommer til å være brukernavn; det kan være passorddatabaser; det kan være autentiseringstokener.

Alt du trenger å gjøre er å gå gjennom dette omfattende tilbudet av høystakker og finne noen nåler som ser interessante ut.

Og den virkelig dårlige delen av dette er *det er ikke bare andre prosesser som kjører på samme privilegienivå som deg*.

Så hvis du er logget på som "Doug", spionerer denne feilen ikke bare på andre prosesser som kjører under operativsystemkontoen "Doug".

Som Taviso selv påpeker:

Grunnleggende operasjoner som

strlen, memcpyog strcmp...

(Dette er standardfunksjoner som alle programmer bruker for å finne lengden på tekststrenger, for å kopiere minne rundt og for å sammenligne to tekstelementer.)

Disse grunnleggende operasjonene vil bruke vektorregistre, slik at vi effektivt kan bruke denne teknikken til å spionere på disse operasjonene som skjer hvor som helst på systemet!

Og han tillot seg, forståelig nok, et utropstegn, akkurat der.

Det spiller ingen rolle om de skjer i andre virtuelle maskiner, sandkasser, containere, prosesser, hva som helst.

Jeg tror han faktisk brukte et andre utropstegn der også.

Med andre ord, *en hvilken som helst prosess*, enten det er operativsystemet, om det er en annen bruker i samme VM som deg, om det er programmet som styrer VM, om det er en sandkasse som skal gjøre superprivat behandling av passord.

Du får bare denne jevne strømmen av 16-byte databiter som kommer fra andre mennesker, og alt du trenger å gjøre er å sitte og se og vente.

DOUGLAS. Så, for å vente på at hovedkortleverandøren skal lappe...

Hvis du bruker en Mac, trenger du ikke bekymre deg for dette fordi det finnes ARM-baserte Mac-er og Intel-baserte Mac-er, men ingen AMD Mac-er, men hva med Windows-brukere med AMD-prosessorer, og kanskje visse Linux-brukere?

AND. Linux-distroen din kan ha en fastvaremikrokodeoppdatering som den vil bruke automatisk for deg.

Og det er en i hovedsak udokumentert (eller i beste fall svært dårlig dokumentert) AMD-funksjon, en spesiell kommando du kan gi til brikken via det som er kjent som MSR-er, eller modellspesifikke registre.

De er som konfigurasjonsinnstillingsverktøy for hver enkelt runde med sjetonger.

Det er en innstilling du kan gjøre som tilsynelatende immuniserer brikken din mot denne feilen, så du kan bruke den.

Det finnes kommandoer for å gjøre dette for Linux og BSD-ene, men jeg kjenner ikke til lignende kommandoer på Windows, dessverre.

Å rote med de modellspesifikke CPU-registrene [MSRs] kan gjøres på Windows, men generelt sett trenger du en kjernedriver.

Og det betyr vanligvis å få det fra en ukjent tredjepart, kompilere det selv, installere det, slå av driversignering...

...så gjør det bare hvis du absolutt trenger det, og du absolutt vet hva du gjør.

Hvis du er veldig desperat på Windows, og du har en AMD Zen 2-prosessor, tror jeg... (Jeg har ikke prøvd den fordi jeg ikke har en passende datamaskin tilgjengelig for eksperimentene mine.)

DOUGLAS. Du bør koste en. [LETER]

Dette er jobbrelatert!

AND. Du kan sannsynligvis, hvis du laster ned og installerer WinDbg [uttales "windbag"], Microsoft Debugger...

…som lar deg aktivere lokal kjernefeilsøking, koble til din egen kjerne og fikle med modellspesifikke registre [DRAMATIC VOICE] *på egen fare*.

Og, selvfølgelig, hvis du bruker OpenBSD, fra det jeg har hørt, har gode gamle Theo [de Raadt] sagt: “Vet du hva, det er en avbøtelse; det er å slå på denne spesielle biten som stopper feilen. Vi kommer til å gjøre den standarden i OpenBSD, fordi vår preferanse er å prøve å favorisere sikkerhet selv på bekostning av ytelse.»

Men for alle andre må du enten vente til det er fikset eller gjøre en liten bit av mikro-hacking, helt på egen hånd!

DOUGLAS. Greit, veldig bra.

Vi skal holde øye med dette, merk mine ord.

Og når solen begynner å gå ned på showet vårt for i dag, la oss høre fra en av våre lesere på Facebook.

Dette er relatert til Apple-historien som snakket om øverst i showet.

Anthony skriver:

Jeg husker, tilbake på dagen, da Apple-brukere pleide å gale over PC-mengden om hvordan Apples arkitektur var vanntett og ikke trengte noen sikkerhetsoppdatering.

Paul, det stiller et interessant spørsmål, fordi jeg tror vi tar dette opp igjen minst årlig.

Hva sier vi til folk som sier at Apple er så sikre at de ikke trenger noen sikkerhetsprogramvare, eller at de ikke trenger å bekymre seg for hacking, skadelig programvare eller noe av det?

AND. Vel, vanligvis gir vi et stort og vennlig glis og sier: «Hei, husker noen disse annonsene? Jeg er en PC/jeg er en Mac. Jeg er en PC/jeg er en Mac. Hvordan gikk det ut?" [LATTER]

DOUGLAS. Bra sagt!

Og tusen takk, Anthony, for at du skrev det inn.

Hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, kommentere en av artiklene våre, eller du kan kontakte oss på sosiale medier: @nakedSecurity.

Det er showet vårt for i dag; tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på, inntil neste gang, om å...

BÅDE. Hold deg trygg!

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- I stand

- Om oss

- om det

- absolutt

- misbruk

- ledsaget

- Logg inn

- tvers

- faktisk

- legge til

- Adobe

- annonser

- fordeler

- Etter

- mot

- siden

- Avtale

- avtaler

- algoritme

- algoritmer

- Alle

- tillatt

- tillater

- allerede

- Ok

- Selv

- am

- AMD

- an

- og

- Årlig

- Anonym

- En annen

- Anthony

- noen

- noen

- hvor som helst

- hverandre

- eple

- Påfør

- apps

- arkitektur

- ER

- rundt

- Artikkel

- artikler

- AS

- At

- angripe

- Angrep

- oppmerksomhet

- lyd

- Autentisering

- forfatter

- automatisk

- unngå

- klar

- b

- tilbake

- backdoor

- Bakdører

- dårlig

- basen

- grunnleggende

- I utgangspunktet

- BE

- fordi

- vært

- bak

- være

- under

- BEST

- Stor

- Fugler

- Bit

- Svart

- Black Hat

- Brasil

- brakte

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- Surfer

- Bug

- bugs

- bygge

- Bunch

- men

- knapp

- by

- ring

- som heter

- kom

- CAN

- kort

- advarende

- viss

- sjanse

- egenskaper

- kontroll

- chip

- chips

- klart

- lukking

- kode

- samle

- COM

- Kom

- kommer

- kommer

- kommentere

- kommersiell

- kommunikasjon

- sammenligne

- fullføre

- kompleksitet

- kompromittere

- datamaskin

- konferanser

- Koble

- tilkobling

- forbinder

- Containere

- kontroll

- kontroller

- Samtale

- kopiering

- Kjerne

- Kostnad

- kunne

- Par

- kurs

- prosessor

- kreditt

- kredittkort

- crooks

- mengde

- krypto

- kryptografisk

- Kryptomining

- Gjeldende

- cve

- dato

- Database

- databaser

- dag

- Dager

- Tilbud

- dekryptere

- Misligholde

- beskrive

- designet

- detaljer

- enhet

- gJORDE

- forskjellig

- digitalt

- retning

- avsløring

- oppdaget

- do

- dokumentert

- gjør

- ikke

- gjør

- gjort

- ikke

- nedlasting

- dramatisk

- sjåfør

- Drop

- Dutch

- hver enkelt

- lett

- effektivt

- enten

- ellers

- Else's

- emalje

- nødsituasjon

- muliggjøre

- kryptering

- håndhevelse

- hovedsak

- Selv

- etter hvert

- alle

- spennende

- eksperimenter

- omfattende

- omfattende

- trekke ut

- øye

- Faktisk

- forfalskning

- Fall

- kjent

- famously

- vifte

- langt

- Trekk

- færre

- slåss

- tenkte

- Finn

- finne

- Først

- fem

- Fix

- fikset

- feil

- Til

- Heldigvis

- Forward

- funnet

- Gratis

- vennlig

- fra

- fullt

- funksjonelle

- funksjoner

- framtid

- generelt

- få

- få

- Gi

- Go

- skal

- god

- glise

- hacking

- HAD

- hånd

- skjedde

- Skjer

- skjer

- hatt

- Ha

- å ha

- he

- høre

- hørt

- hjertelig

- her.

- skjult

- hans

- hit

- Hole

- Holes

- TIMER

- Hvordan

- Hvordan

- http

- HTTPS

- i

- JEG VIL

- Tanken

- ideell

- if

- bilde

- forestille

- imponerende

- in

- I andre

- indikerer

- treghet

- informasjon

- innsiden

- installere

- installere

- i stedet

- instruksjoner

- Intel

- interessert

- interessant

- intern

- Internet

- Internett-tilkobling

- inn

- utstedelse

- saker

- IT

- varer

- DET ER

- Juli

- juni

- bare

- Kaspersky

- Hold

- holde

- nøkkel

- nøkler

- Vet

- kjent

- Språk

- språk

- bærbare datamaskiner

- i stor grad

- Siste

- Late

- seinere

- Law

- rettshåndhevelse

- lekke

- Lekkasjer

- LÆRE

- minst

- legendarisk

- Lengde

- Nivå

- i likhet med

- linux

- Lytting

- lite

- lokal

- logget

- lenger

- Se

- ser

- Lot

- elsker

- mac

- maskiner

- magi

- Hoved

- større

- gjøre

- GJØR AT

- Making

- malware

- merke

- Saken

- max bredde

- Kan..

- kan være

- me

- bety

- midler

- ment

- mekanisme

- Media

- Minne

- Microsoft

- kunne

- Millennium

- tenkende

- minutter

- feil

- skadebegrensning

- Mobil

- Mote

- penger

- moralsk

- mer

- trekk

- mye

- musikk

- musikal

- my

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- nemlig

- nesten

- Ryddig

- nødvendig

- Trenger

- nødvendig

- Ingen

- aldri

- Ny

- neste

- neste uke

- fint

- Nei.

- eller

- normal

- nå

- Antall

- tall

- gjenstander

- of

- off

- offset

- ofte

- Gammel

- on

- ONE

- seg

- bare

- drift

- operativsystem

- Drift

- operatører

- or

- organisasjoner

- Annen

- ellers

- vår

- ut

- enn

- Overcome

- egen

- sider

- Panic

- del

- Spesielt

- parti

- Passord

- passord

- patch

- Patches

- patching

- tålmodig

- paul

- PC

- Ansatte

- folks

- for

- ytelse

- person

- telefon

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- spiller

- podcast

- Podcasts

- Point

- poeng

- Stikke

- Politiet

- Portugisisk

- innlegg

- kraftig

- trykk

- privilegium

- sannsynligvis

- Problem

- Prosesser

- prosessering

- prosessor

- prosessorer

- Produkt

- program

- Programmering

- programmer

- prosjekt

- uttales

- riktig

- proprietær

- formål

- sette

- søken

- spørsmål

- raskt

- radio

- tilfeldig

- område

- rask

- Sats

- Lese

- lesere

- klar

- ekte

- virkelig

- nylig

- nylig

- registrert

- Gjenopprette

- redusere

- registre

- i slekt

- avhengige

- avhengig

- husker

- huske

- rapportert

- forskere

- Svare

- svar

- svar

- ansvarlig

- resultere

- Resultater

- Kvitt

- ikke sant

- Rio de Janeiro

- Roblox

- runde

- rss

- Kjør

- rennende

- russisk

- Sa

- samme

- sandkasse

- Sandkasser

- Spar

- besparende

- så

- sier

- sier

- sier

- granskning

- Sekund

- Secret

- sikre

- sikkerhet

- Sikkerhetsprogramvare

- se

- sett

- segmentet

- separat

- Serien

- sett

- sett

- innstilling

- flere

- skip

- Kort

- bør

- Vis

- viser

- signert

- signifikant

- signering

- lignende

- siden

- sitte

- Sittende

- langsom

- Smart

- So

- så langt

- selskap

- Software

- solgt

- noen

- Noen

- noe

- Soundcloud

- sett

- spesiell

- spesifikk

- Spotify

- spyware

- Scene

- Standard

- Begynn

- Start

- Tilstand

- stasjon

- Stasjoner

- opphold

- jevn

- Stick

- stjålet

- Stopper

- Story

- stil

- emne

- send

- slik

- egnet

- Sol

- levere

- ment

- system

- Ta

- tar

- fortelling

- Snakk

- snakker

- målrettet

- tech

- teknisk sett

- forteller

- takk

- Takk

- Det

- De

- Fremtiden

- deres

- Dem

- seg

- deretter

- Der.

- Disse

- de

- ting

- ting

- tror

- Tredje

- denne

- De

- selv om?

- Gjennom

- tid

- ganger

- tidsstempel

- til

- i dag

- sammen

- tokens

- verktøy

- topp

- Totalt

- tradisjonelle

- prøvd

- Stol

- prøve

- tirsdag

- SVING

- snudde

- Turning

- to

- typer

- typisk

- etter

- forstå

- forståelig

- Forståelig

- dessverre

- ukjent

- til

- Oppdater

- oppgradering

- oppgraderinger

- URL

- us

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- vanligvis

- Verdier

- leverandør

- leverandører

- Venmo

- Verifisering

- verifisere

- versjon

- Versus

- veldig

- av

- Offer

- virtuelle

- Voice

- Sikkerhetsproblemer

- sårbarhet

- vente

- venter

- ønsker

- ønsket

- Warcraft

- var

- Se

- vanntett

- Vei..

- we

- web

- webkit

- nettsteder

- uke

- uker

- VI VIL

- gikk

- var

- Hva

- uansett

- når

- om

- hvilken

- HVEM

- hele

- hvem sin

- hvorfor

- utbredt

- vil

- vinduer

- Windows-brukere

- med

- ord

- ord

- Arbeid

- arbeid

- virker

- verden

- bekymring

- ville

- skrive

- skriving

- år

- ja

- ennå

- du

- Din

- deg selv

- Zen

- zephyrnet

- null