EN PYTHON-PERSPEKTIVVORTEX

Ingen lydspiller under? Lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUG. Nettkriminalitet etter nettkriminalitet, noen Apple-oppdateringer og et angrep på et kildekodelager.

Alt det, og mer, på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hvordan har du det?

AND. Veldig bra takk. Douglas!

Var det muntert nok?

DOUG. Det var ganske bra.

Som en 7/10 på lykkeskalaen, som er en ganske god grunnlinje.

AND. Å, jeg ville at det skulle føles høyere enn det.

Det jeg sa, pluss 2.5/10.

DOUG. [OVERDREVET FORBLØFFELSE] Å, Paul, du høres bra ut!

AND. [LAUGGER] Takk, Doug.

DOUG. Vel, dette kan presse deg opp til en 10/10, da... Denne uken i teknisk historie.

Den 22. mai 1973, ved Xerox Palo Alto Research Center [PARC], skrev forskeren Robert Metcalfe et notat som foreslo en ny måte å koble datamaskiner sammen på.

Inspirert av forløperen, AlohaNet, som Metcalfe studerte som en del av sin doktorgradsavhandling, ville den nye teknologien bli kalt Ethernet, et nikk til stoffet "luminiferous eter", som en gang ble antatt å være et medium for å forplante lysbølger.

AND. Det var absolutt mye raskere enn 160 KB, enkeltsidige disketter med enkel tetthet! [LATTER]

DOUG. Kunne vært verre!

Uansett, når vi snakker om «verre» og «dårlighet», har vi dagens første krimoppdatering.

USA tilbyr en 10 millioner dollar for en russisk ransomware-mistenkt.

USA tilbyr en dusør på 10 millioner dollar for russisk ransomware-mistenkt som er tiltalt

Det er mye penger, Paul!

Denne fyren må ha gjort noe ille.

DOJs uttalelse:

[Denne personen og hans medsammensvorne] skal ha brukt denne typen løsepengevare for å angripe tusenvis av ofre i USA og rundt om i verden. Disse ofrene inkluderer rettshåndhevelse og andre offentlige etater, sykehus og skoler.

Totale løsepengekrav som angivelig fremsettes av medlemmene av disse tre globale løsepengekampanjene til ofrene deres beløper seg til så mye som $400 millioner, mens totale løsepengeutbetalinger for offer beløper seg til så mye som $200 millioner.

Store angrep... mye penger bytter hender her, Paul.

AND. Når du prøver å spore opp noen som gjør skumle ting i utlandet og du tenker: «Hvordan i all verden skal vi gjøre dette? De kommer aldri til å dukke opp i retten her"...

Kanskje vi bare tilbyr noen skitten gevinst til folk i den andre personens land, og noen vil gi ham inn?

Og hvis de tilbyr 10 millioner dollar (vel, det er det maksimale du kan få), må de være ganske ivrige.

Og min forståelse, i dette tilfellet, er grunnen til at de er ivrige om at denne bestemte mistenkte er anklaget for å være, om ikke hjertet og sjelen, minst en av de to av disse tingene for tre forskjellige løsepengevarestammer: LockBit, Hive og Babuk.

Babuk fikk som kjent kildekoden lekket (hvis jeg ikke tar feil, av en misfornøyd affiliate), og har nå funnet veien til GitHub, hvor alle som vil kan ta tak i krypteringsdelen.

Og selv om det er vanskelig å føle sympati i det hele tatt for folk som er i øynene til DOJ og FBI for løsepengevareangrep...

…hvis det var noen latente, dråper av sympati igjen, forsvinner de ganske raskt når du begynner å lese om sykehus og skoler blant deres mange ofre.

DOUG. Ja.

AND. Så du må anta at det er usannsynlig at de noen gang vil se ham i en amerikansk domstol ...

…men jeg antar at de fant ut at det er for viktig å ikke prøve.

DOUG. Akkurat.

Vi vil, som vi liker å si, holde et øye med det.

Og mens vi venter, vennligst gå og ta en titt på vår State of Ransomware 2023-rapport.

Den har en haug med fakta og tall som du kan bruke for å beskytte organisasjonen din mot angrep.

Den er tilgjengelig på: sophos.com/ransomware2023.

AND. Et lite hint som du kan lære av rapporten: «Surprise, surprise; det koster deg omtrent halvparten så mye å gjenopprette fra sikkerhetskopier som det gjør ved å betale løsepenger.»

For selv etter at du har betalt løsepengene, har du fortsatt så mye arbeid som du måtte ha med å gjenopprette sikkerhetskopien din.

Og det betyr også at du ikke betaler skurkene.

DOUG. Nøyaktig!

Ok, vi har en ny krimoppdatering.

Denne gangen er det vennene våre på iSpoof, som, jeg må innrømme, har et ganske bra markedsføringsteam.

Utenom alle blir knust og alt den slags...

Kingpin for telefonsvindel får 13 år for å kjøre «iSpoof»-tjenesten

AND. Ja, dette er en rapport fra Metropolitan Police i London om en sak som har pågått siden november 2022, da vi skrev først om dette på nakedsecurity.sophos.com.

En kar som heter Tejay Fletcher, og jeg tror 169 andre mennesker som trodde de var anonyme, men det viste seg at de ikke var, ble arrestert.

Og denne Fletcher-karen, som var kongen av dette, har nettopp blitt dømt til 13 år og 4 måneder i fengsel, Doug.

Det er en ganske stor setning etter alle lands standarder!

Og grunnen er at denne tjenesten handlet om å hjelpe andre nettkriminelle, til gjengjeld for bitcoinage, til å lure ofre veldig troverdig.

Du trengte ingen tekniske ferdigheter.

Du kan bare registrere deg for tjenesten, og deretter begynne å ringe der du kan velge hvilket nummer som skal vises i den andre enden.

Så hvis du hadde en anelse om at noen banket med XYZ Banking Corporation, kan du få telefonen deres til å lyse opp og si: "Innkommende anrop fra XYZ Banking Corporation", og deretter starte inn i schpielen din.

Det ser ut til, fra Kriminalbyråets rapporter på den tiden, at deres "kunder" foretok millioner av oppringninger gjennom denne tjenesten. og de hadde noe sånt som en suksessrate på 10 %, der suksessen måles at den som ringte var på linjen i minst ett minutt.

Og når du tror at noe er en svindelsamtale ... legger du på ganske raskt, gjør du ikke?

DOUG. Et minutt er lang tid!

AND. Og det betyr at de sannsynligvis har hektet personen.

Og du kan se hvorfor, for alt virker troverdig.

Hvis du ikke er klar over at oppringer-ID-nummeret (eller Calling Line Identification)-nummeret som vises på telefonen din ikke er noe mer enn et hint, at hvem som helst kan legge inn hva som helst, og at alle med dine verste interesser på hjertet som ønsker å forfølge deg kan, for et beskjedent månedlig utlegg, kjøpe seg inn i en tjeneste som vil hjelpe dem å gjøre det automatisk...

Hvis du ikke vet at det er tilfelle, kommer du sannsynligvis til å være på vakt, langt nede når den samtalen kommer og sier: «Jeg ringer fra banken. Det kan du se på nummeret. Å kjære, det har vært svindel på kontoen din”, og så snakker den som ringer deg til å gjøre en hel haug med ting du ellers ikke ville hørt på et øyeblikk.

Rekkevidden til denne tjenesten, det store antallet mennesker som brukte den (han hadde tilsynelatende titusenvis av "kunder", tilsynelatende), og det store antallet anrop og mengden økonomisk skade som ble gjort, som løp inn i millioner, er grunnen til at han fikk en så alvorlig dom.

DOUG. Noe av grunnen til at de klarte å tiltrekke seg så mange kunder, er at dette var på en offentlig vendt nettside.

Det var ikke på det mørke nettet, og det var ganske glatt markedsføring.

Hvis du går over til artikkelen, er det en 53-sekunders markedsføringsvideo som har en profesjonell voiceover-skuespiller, og noen morsomme animasjoner.

Det er en ganske godt utført video!

AND. Ja!

Jeg oppdaget en skrivefeil i den ... de skrev "ende til kryptering" i stedet for "ende-til-ende-kryptering", noe jeg la merke til fordi det var litt av en ironi.

Fordi hele premisset for den videoen – den sier: "Hei, som kunde er du helt anonym."

De gjorde et stort tonefall av det.

DOUG. Jeg tror det sannsynligvis var en "slutt på kryptering". [LETER]

AND. Ja ... du kan ha vært anonym for ofrene dine, men du var ikke anonym for tjenesteleverandøren.

Tilsynelatende bestemte politiet seg, i det minste i Storbritannia, for å begynne med alle som allerede hadde brukt mer enn £100 i Bitcoins med tjenesten.

Så det kan være folk som har drevet med dette, eller bare brukt det til et par ting, som fortsatt står på listen.

Politiet vil at folk skal vite at de startet på toppen og at de jobber seg nedover.

Anonymiteten som ble lovet i videoen var illusorisk.

DOUG. Vel, vi har noen tips, og vi har sagt disse tipsene før, men disse er gode påminnelser.

Inkludert en av mine favoritter, fordi jeg tror folk bare antar at oppringer-ID er en nøyaktig reporter... tips nummer én er: Behandle anrops-ID som ingenting mer enn et hint.

Hva mener du med det, Paul?

AND. Hvis du fortsatt får e-post hjemme, vil du vite at når du får en konvolutt, har den adressen din på forsiden, og vanligvis, når du snur den, på baksiden av konvolutten, er det en returadresse .

Og alle vet at avsenderen får velge hva som står... det kan være ekte; det kan være en pakke med løgner.

Så mye kan du stole på nummervisning.

Og så lenge du har det i bakhodet, og tenker på det som et hint, så er du gull.

Men hvis det kommer opp og sier "XYZ Banking Corporation" fordi skurkene med vilje har plukket et nummer som du spesielt har lagt inn i kontaktlisten din for å komme opp for å fortelle deg at det er banken... betyr det ingenting.

Og det at de begynner å fortelle deg at de er fra banken betyr ikke at de er det.

Og det stemmer godt med vårt andre tips, ikke sant, Doug?

DOUG. Ja.

Start alltid offisielle samtaler selv ved å bruke et nummer du kan stole på.

Så hvis du får en av disse samtalene, si: "Jeg skal ringe deg tilbake" og bruk nummeret på baksiden av kredittkortet ditt.

AND. Absolutt.

Hvis det er noen måte de har fått deg til å tro at dette er nummeret du bør ringe ... ikke gjør det!

Finn det ut selv.

Som du sa, for å rapportere ting som banksvindel eller bankproblemer, er nummeret på baksiden av kredittkortet ditt en god start.

Så, ja, vær veldig, veldig forsiktig.

Det er veldig lett å tro på telefonen din, fordi 99 % av tiden vil det oppringer-ID-nummeret fortelle sannheten.

DOUG. Ok, sist men absolutt ikke minst, ikke fullt så teknisk, men mer en mykere ferdighet, tips nummer tre er: Vær der for sårbare venner og familie.

Den var god.

AND. Det er åpenbart folk som er mer utsatt for denne typen svindel.

Så det er viktig at du lar folk i din venne- og familiekrets, som du tror kan være i faresonen for denne typen ting... la dem vite at hvis de er i tvil, bør de ta kontakt med deg og spørre deg om råd .

Som hver snekker eller snekker vil fortelle deg, Douglas, "Mål to ganger, skjær en gang."

DOUG. Jeg liker det rådet. [LETER]

Jeg pleier å måle en gang, kutte tre ganger, så ikke følg min ledelse der.

AND. Ja. Du kan ikke "klippe ting lenger", ikke sant? [LATTER]

DOUG. Nei, det kan du sikkert ikke!

AND. Vi har alle prøvd. [LETER]

DOUG. Det er to oppdateringer nede; en å gå.

Vi har fikk en oppdatering… hvis du husker, tidligere denne måneden overrasket Apple oss med en ny Rapid Security Response, men den sa ikke hva oppdateringene faktisk fikset, men nå vet vi det, Paul.

Apples hemmelighet er ute: 3 null-dager fikset, så pass på å lappe nå!

AND. Ja.

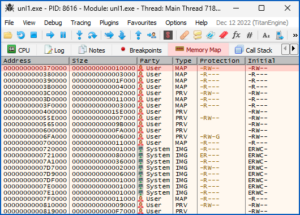

To 0-dager, pluss en bonus 0-dager som ikke var løst før.

Så hvis du hadde, hva var det, macOS 13 Ventura (den nyeste), og hvis du hadde iOS/iPadOS 16, fikk du Rapid Security Response

Du fikk den "versjonsnummer (a)"-oppdateringen, og "her er detaljene om denne oppdateringen: (tom tekststreng)".

Så du ante ikke hva som var fikset.

Og du, som oss, tenkte sannsynligvis: «Jeg vedder på at det er en null-dag i WebKit. Det betyr en drive-by-installasjon. Det betyr at noen kan bruke den til spionvare.»

Se, det er akkurat det de to 0-dagene var.

Og det var en tredje null-dag, som var, om du vil, en annen del av den ligningen, eller en annen type utnyttelse som ofte går sammen med de to første null-dagene som ble fastsatt.

Dette var en Google Threat Response/Amnesty International-ting som absolutt lukter spyware for meg... noen som etterforsker en hendelse i det virkelige liv.

Den feilen var det du i sjargongen kaller en "sandkasseflukt".

Det høres ut som om de tre null-dagene som nå er løst for alle Apple-plattformer var...

En som kan tillate en kjeltring å finne ut hva som var hvor på datamaskinen din.

Med andre ord, de øker sjansen for at deres påfølgende utnyttelser vil fungere.

En annen utnyttelse som utfører ekstern kjøring av kode i nettleseren din, som jeg sier, hjulpet og støttet av den datalekkasjen i den første feilen som kan fortelle deg hvilke minneadresser du skal bruke.

Og så en tredje nulldag som i hovedsak lar deg hoppe ut av nettleseren og gjøre mye verre.

Vel, jeg skal si, lapp tidlig, lapp ofte, er jeg ikke, Doug?

DOUG. Gjør det!

Ja.

AND. Det er ikke de eneste grunnene til at du vil ha disse lappene.

Det er en haug med proaktive rettelser også.

Så selv om de ikke var nulldagene, ville jeg sagt det igjen uansett.

DOUG. Ok flott.

Dagens siste historie... Jeg hadde skrevet min egen lille intro her, men jeg kaster den i søpla og jeg kommer til å følge overskriften din, fordi den er mye bedre.

Og det fanger virkelig essensen av denne historien: PyPI åpent kildekodelager omhandler manisk malstrøm med malware.

Det var det som skjedde, Paul!

PyPI-oppbevaring med åpen kildekode omhandler manisk malstrøm med malware

AND. Ja, jeg må innrømme, jeg måtte jobbe med den overskriften for å få den til å passe nøyaktig på to linjer i nakedsecurity.sophos.com WordPress-malen. [LATTER]

PyPI-teamet har nå kommet over dette, og jeg tror de har kvittet seg med alt.

Men det ser ut til at noen hadde et automatisert system som bare genererte nye kontoer, og deretter opprettet nye prosjekter i disse kontoene...

...og bare laster opp forgiftet kildepakke etter forgiftet kildepakke.

Og husk at i de fleste av disse depotene (PyPI er et eksempel), kan du ha skadelig programvare som er i den faktiske koden du vil laste ned og senere bruke som en modul i koden din (med andre ord, programmeringsbiblioteket), og/ eller du kan ha skadelig programvare i selve installasjonsprogrammet eller oppdateringsskriptet som leverer tingen til deg.

Så, dessverre, er det lett for kjeltringer å klone et legitimt prosjekt, gi det et realistisk navn og håpe at hvis du laster det ned ved en feiltakelse...

…så etter at du har installert den, og når du begynner å bruke den i programvaren din, og når du begynner å sende den til kundene dine, vil alt gå bra, og du vil ikke finne skadelig programvare i den.

Fordi skadelig programvare allerede har infisert datamaskinen din, ved å være i skriptet som kjørte for å få tingen installert riktig i utgangspunktet.

Så det er en dobbel sjang for kjeltringene.

Det vi ikke vet er...

Hadde de håpet å laste opp så mange smittsomme pakker at noen av dem ikke ville bli oppdaget, og de ville ha en kjempesjanse for at et par bare ville bli etterlatt?

Eller håpet de faktisk at de kunne skremme PyPI-teamet så mye ut at de måtte ta hele siden av lufta, og det ville være et fullstendig tjenestenektangrep?

Ingen av disse ble resultatet.

PyPI-teamet var i stand til å dempe angrepet ved å stenge bare noen aspekter av nettstedet.

For en stund kunne du nemlig ikke opprette en ny konto, og du kunne ikke legge til et nytt prosjekt, men du kunne fortsatt få gamle.

Og det ga dem akkurat nok pusterom, over en 24-timers periode, til at det ser ut som om de klarte å rydde opp helt.

DOUG. Vi har noen råd for angrep som dette der det ikke blir ryddet opp i tide.

Så hvis du henter fra depoter som dette, er det første du kan gjøre: Ikke velg en depotpakke bare fordi navnet ser riktig ut.

Det er en taktikk som ofte brukes av angriperne.

AND. Faktisk, Douglas.

Det er i grunnen det vi pleide å kalle på sjargongen "skrivefeil" for nettsteder.

I stedet for å registrere deg example.com, kan du registrere noe sånt som examole.com, fordi O er ved siden av P på tastaturet, i håp om at noen vil gå til å skrive "eksempel", gjøre en liten feil og du vil fange trafikken deres og få dem inn på et lookalike-nettsted.

Vær forsiktig med hva du velger.

Det er litt som vårt råd om oppringer-ID: det forteller deg noe, men bare så mye.

Og for resten må du virkelig gjøre din due diligence.

DOUG. For eksempel: Ikke last ned pakkeoppdateringer blindt til dine egne utviklings- eller byggesystemer.

AND. Ja, DevOps og kontinuerlig integrasjon er alt i disse dager, er det ikke, hvor du automatiserer alt?

Og det er noe tiltalende med å si: "Vel, jeg vil ikke falle bakpå, så hvorfor ikke bare fortelle byggesystemet mitt om å ta koden min fra det lokale depotet der jeg ser etter det, og så bare alltid automatisk hente den nyeste versjonen fra det offentlige depotet for alle andres kode jeg bruker?"

Problemet er at hvis noen av de tredjepartspakkene du bruker blir pwned, så kommer byggesystemet ditt til å havne i problemer helt automatisk.

Så ikke gjør det hvis du muligens kan unngå det.

DOUG. Noe som fører oss til: Ikke gjør det lett for angripere å komme inn i dine egne pakker.

AND. Ja.

Ingen kan virkelig stoppe noen som er fast bestemt på å sette opp, for hånd, 2000 nye PyPI-kontoer og legge 1000 nye pakker i hver av disse.

Men du kan gjøre angrep der skurker tar over eksisterende pakker og kompromitterer dem... du kan gjøre ditt for å hjelpe resten av fellesskapet ved å gjøre det så vanskelig som mulig for prosjektene dine å bli kompromittert.

Gå og gå tilbake til sikkerheten du har på denne kontoen eller på den pakken, bare i tilfelle noen bestemmer seg for at det ville være et mesterlig sted å sette inn dårlig programvare som kan påvirke andre mennesker ... og selvfølgelig som i det minste midlertidig vil svekke ryktet ditt samtidig tid.

DOUG. Og det siste tipset vårt kan falle for døve ører, men hvis det er nok til å bare endre noen meninger, har vi gjort en god jobb her i dag: Ikke vær en du-vet-hva.

AND. Beviser du hvor flink du er ved å minne oss alle om forsyningskjedeangrep ved å gjøre unødvendig arbeid for frivillige team ... som Linux-kjernen (de har lidd av dette tidligere), PyPI og andre populære åpen kildekodelagre?

Hvis du har en genuin grunn til at du tror du trenger å fortelle dem om et sikkerhetsproblem, finn kontaktinformasjonen deres for sikkerhetsavsløring og kontakt dem på riktig, profesjonelt og ansvarlig måte.

Ikke vær en ****.

DOUG. Utmerket.

Greit, gode råd, og når solen begynner å gå ned på showet vårt for dagen, er det på tide å høre fra en av våre lesere.

I forrige episode av podcasten husker du kanskje at vi snakket litt om prøvelsene og prøvelsene til Apple III-datamaskinen. La oss lytte:

Jeg vet ikke om dette er en urban legende eller ikke, men jeg har lest at de tidlige [Apple III]-modellene ikke hadde sjetongene riktig plassert på fabrikken, og at mottakere som rapporterte problemer ble bedt om å løfte fronten. av datamaskinen fra skrivebordet et par centimeter og la den krasje tilbake, noe som ville banke dem på plass som de skulle ha vært i utgangspunktet. Som tilsynelatende fungerte, men ikke var den beste typen reklame for kvaliteten på produktet.

DOUG. Som svar ringer lytteren S31064 (ikke sikker på om det er et ekte fødselsnavn):

Jeg vet ikke om det, men selskapet jeg jobbet for på den tiden brukte dem til offline bibliotekssirkulasjonsterminaler. Og ni av ti ganger, hvis det var et problem med det, var løsningen å sette brikkene på nytt.

AND. Ja, å gå over hovedkortet og (knitre, knitre) trykke ned alle brikkene... det ble ansett som rutinemessig vedlikehold den gang.

Men det ser ut til at for Apple III var det ikke bare rutinemessig vedlikehold, forebyggende vedlikehold, det var faktisk en anerkjent gjenopprettingsteknikk.

Så jeg ble fascinert av å lese det, Doug.

Noen som faktisk hadde vært der, og gjort det!

DOUG. Vel, tusen takk, kjære lytter, for at du sendte det inn.

Og hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, du kan kommentere en hvilken som helst artikkel, eller du kan kontakte oss på sosiale medier: @nakedsecurity.

Det er showet vårt for i dag; tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på til neste gang om å...

BÅDE. Hold deg trygg.

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- Kjøp og selg aksjer i PRE-IPO-selskaper med PREIPO®. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/05/25/s3-ep136-navigating-a-manic-malware-maelstrom/

- : har

- :er

- :ikke

- :hvor

- ][s

- $ 10 millioner

- $ 400 Million

- $OPP

- 13

- 2022

- 2023

- 22

- a

- evne

- I stand

- Om oss

- absolutt

- Logg inn

- kontoer

- nøyaktig

- tiltalte

- faktiske

- faktisk

- legge til

- adresse

- adresser

- innrømme

- råd

- påvirke

- Partnerskap

- Etter

- en gang til

- mot

- byråer

- AIR

- Alle

- angivelig

- tillate

- langs

- allerede

- Ok

- også

- Selv

- alltid

- am

- blant

- beløp

- an

- og

- animasjoner

- anonymitet

- Anonym

- En annen

- noen

- hva som helst

- hvor som helst

- tiltrekkende

- eple

- ER

- rundt

- arrestert

- Artikkel

- artikler

- AS

- aspekter

- At

- angripe

- Angrep

- tiltrekke

- lyd

- forfatter

- automatisere

- Automatisert

- automatisk

- tilgjengelig

- unngå

- klar

- tilbake

- Backup

- sikkerhetskopier

- dårlig

- Bank

- banked

- Banking

- Baseline

- I utgangspunktet

- BE

- Bær

- fordi

- vært

- før du

- bak

- være

- tro

- antatt

- under

- BEST

- Bet

- Bedre

- Stor

- Bit

- Bitcoins

- blank

- blindt

- Bonus

- skuddpremie

- puste

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- Bug

- bygge

- Bunch

- men

- kjøpe

- by

- ring

- som heter

- Caller

- ringer

- Samtaler

- Kampanjer

- CAN

- Kan få

- fanger

- kort

- forsiktig

- saken

- sentrum

- Gjerne

- sjanse

- endring

- endring

- chips

- Velg

- Circle

- Sirkulasjon

- kode

- COM

- Kom

- kommer

- kommentere

- samfunnet

- Selskapet

- helt

- kompromiss

- kompromittert

- datamaskin

- datamaskiner

- Koble

- ansett

- kontakt

- kontinuerlig

- politifolk

- SELSKAP

- Kostnader

- kunne

- land

- Landets

- Par

- kurs

- Court

- Crash

- skape

- Opprette

- kreditt

- kredittkort

- Crime

- crooks

- kunde

- Kunder

- Kutt

- cybercrime

- nettkriminelle

- mørk

- mørk Web

- dato

- datalekkasje

- dag

- Dager

- Tilbud

- besluttet

- leverer

- krav

- Denial of Service

- tetthet

- skrivebord

- detalj

- detaljer

- bestemmes

- Utvikling

- DevOps

- gJORDE

- forskjellig

- aktsomhet

- avsløring

- do

- gjør

- ikke

- gjør

- DOJ

- gjort

- ikke

- tviler

- ned

- nedlasting

- Drop

- to

- hver enkelt

- Tidligere

- Tidlig

- jord

- lett

- emalje

- kryptering

- slutt

- håndhevelse

- nok

- fullstendig

- episode

- essens

- hovedsak

- Selv

- NOEN GANG

- Hver

- alle

- alt

- nøyaktig

- eksempel

- gjennomføring

- eksisterende

- Exploit

- exploits

- øye

- vendt

- Faktisk

- fabrikk

- fakta

- Fall

- familie

- famously

- raskere

- favoritter

- FBI

- føler

- kar

- Noen få

- slåss

- Figur

- tenkte

- tall

- finansiell

- Finn

- slutt

- Først

- passer

- Fix

- fikset

- følge

- Til

- funnet

- svindel

- venner

- fra

- foran

- moro

- genererer

- ekte

- få

- få

- GitHub

- Gi

- Global

- Go

- Går

- skal

- Gyllen

- god

- Regjeringen

- grip

- flott

- sterkt

- Guard

- Guy

- HAD

- Halvparten

- hånd

- hender

- Henge

- skjedde

- Hard

- Ha

- he

- hode

- overskrift

- høre

- Hjerte

- hjelpe

- hjelpe

- her.

- høyere

- ham

- hans

- hit

- Hive

- håp

- håper

- sykehus

- hus

- Hvordan

- http

- HTTPS

- i

- ID

- Tanken

- Identifikasjon

- if

- viktig

- in

- I andre

- hendelse

- inkludere

- økende

- initiere

- installere

- integrering

- interessant

- interesser

- internasjonalt

- inn

- ironi

- iSpoof

- IT

- DET ER

- selv

- sjargong

- hoppe

- bare

- Keen

- Hold

- Type

- Vet

- stor

- Siste

- seinere

- siste

- lansere

- Law

- rettshåndhevelse

- føre

- Fører

- LÆRE

- minst

- Led

- venstre

- legitim

- Lar

- Bibliotek

- ligger

- lett

- i likhet med

- linje

- linjer

- linux

- Liste

- lytteren

- Lytting

- lite

- laste

- lokal

- London

- Lang

- Se

- ser

- UTSEENDE

- Lot

- elsker

- MacOS

- laget

- vedlikehold

- gjøre

- Making

- malware

- mange

- Marketing

- maksimal

- Kan..

- bety

- midler

- måle

- medium

- medlemmer

- Minne

- Metropolitan Police

- kunne

- millioner

- millioner

- tankene

- sinn

- minutt

- feil

- Minske

- modeller

- beskjeden

- moduler

- øyeblikk

- penger

- Måned

- månedlig

- måneder

- mer

- mest

- mye

- musikk

- musikal

- må

- my

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- nasjonal

- navigere

- Trenger

- aldri

- Ny

- neste

- Nei.

- ingenting

- November

- nå

- Antall

- of

- off

- tilby

- tilby

- Tilbud

- offisiell

- offline

- ofte

- oh

- Gammel

- on

- gang

- ONE

- seg

- bare

- åpen

- åpen kildekode

- åpen kildekode

- or

- organisasjonen

- Annen

- ellers

- vår

- ut

- Utfallet

- enn

- utenlands

- egen

- Pakk med deg

- pakke

- pakker

- betalt

- Palo Alto

- del

- Spesielt

- Past

- patch

- Patches

- paul

- Betale

- betalende

- betalinger

- Ansatte

- folks

- perioden

- person

- perspektiv

- telefon

- telefonsamtaler

- plukket

- Tonehøyde

- Sted

- Plattformer

- plato

- Platon Data Intelligence

- PlatonData

- spiller

- vær så snill

- i tillegg til

- podcast

- Podcasts

- Politiet

- Populær

- mulig

- muligens

- innlegg

- forløper

- trykke

- pen

- forrige

- fengsel

- Proaktiv

- sannsynligvis

- Problem

- problemer

- Produkt

- profesjonell

- profesjonelt

- Programmering

- prosjekt

- prosjekter

- lovet

- riktig

- beskytte

- leverandør

- offentlig

- trekke

- Skyv

- sette

- Python

- kvalitet

- spørsmål

- raskt

- Ransom

- ransomware

- rask

- Sats

- heller

- å nå

- Lese

- lesere

- Lesning

- realistisk

- virkelig

- grunnen til

- grunner

- mottakere

- kjente igjen

- Gjenopprette

- utvinning

- registrere

- registrering

- husker

- fjernkontroll

- rapporterer

- Rapportering

- Rapporter

- Repository

- omdømme

- forskning

- forsker

- svar

- REST

- gjenopprette

- retur

- Kvitt

- ikke sant

- Risiko

- ROBERT

- rom

- rss

- rennende

- russisk

- Sa

- samme

- sier

- sier

- sier

- Skala

- Svindel

- Svindelofre

- Skoler

- Sekund

- Secret

- sikre

- sikkerhet

- sikkerhetsproblem

- se

- synes

- avsender

- sending

- dømme

- dømt

- alvorlig

- tjeneste

- Tjenesteyter

- sett

- Levering

- bør

- Vis

- Viser

- severdigheter

- undertegne

- siden

- enkelt

- nettstedet

- ferdighet

- So

- selskap

- Software

- noen

- Noen

- noe

- Soul

- Lyd

- Soundcloud

- kilde

- kildekoden

- sett

- spesielt

- brukt

- Spotify

- spyware

- Begynn

- startet

- Uttalelse

- Stater

- opphold

- Still

- Stopp

- Story

- stammer

- String

- studert

- send

- senere

- substans

- suksess

- slik

- Sol

- overraskelse

- overrasket

- system

- Systemer

- Ta

- Snakker

- lag

- tech

- Teknisk

- Teknologi

- fortelle

- forteller

- mal

- ti

- titus

- enn

- takk

- Takk

- Det

- De

- Storbritannia

- verden

- deres

- Dem

- deretter

- Der.

- Disse

- de

- ting

- ting

- tror

- Tredje

- tredjeparts

- denne

- De

- selv om?

- trodde

- tusener

- trussel

- tre

- Gjennom

- Kaster

- tid

- ganger

- typen

- tips

- til

- i dag

- sammen

- også

- topp

- Totalt

- berøre

- spor

- trafikk

- forsøk

- prøvd

- problemer

- sant

- Stol

- Sannhet

- prøve

- SVING

- snudde

- To ganger

- to

- typen

- typer

- Uk

- forståelse

- dessverre

- forent

- Forente Stater

- til

- Oppdater

- oppdateringer

- Opplasting

- Urban

- URL

- us

- bruke

- brukt

- ved hjelp av

- vanligvis

- versjon

- veldig

- Offer

- ofre

- video

- frivillig

- sårbarhet

- Sårbar

- venter

- ønsker

- ønsket

- ønsker

- var

- bølger

- Vei..

- we

- web

- webkit

- Nettsted

- nettsteder

- uke

- VI VIL

- var

- Hva

- når

- om

- hvilken

- mens

- HVEM

- hele

- hvorfor

- vil

- med

- WordPress

- ord

- Arbeid

- arbeid

- verden

- verre

- verste

- verdt

- ville

- skrevet

- Feil

- år

- ja

- du

- Din

- deg selv

- zephyrnet

- null

- Zero Day

![S3 Ep120: Når dud crypto rett og slett ikke vil gi slipp [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![S3 Ep 126: Prisen på rask mote (og funksjonskryp) [Lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)