2FA, HACKING OG PATCHING

Ingen lydspiller under? Lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUG. Ekstern kjøring av kode, ekstern kjøring av kode og 2FA-koder i skyen.

Alt det, og mer, på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

[IRONISK] Paul, glad Dag for ekstern utførelse av kode til deg, min venn.

AND. Dag, uke, måned, år, ser det ut til, Doug.

Litt av en klynge av RCE-historier denne uken, uansett.

DOUG. Selvfølgelig…

Men før vi kommer inn på det, la oss fordype oss i vårt Teknisk historie segment.

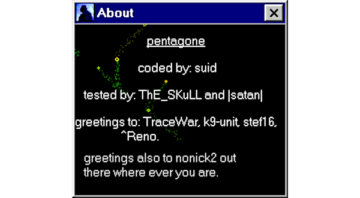

Denne uken, 26. april 1998, ble dataverdenen herjet av CIH-virus, også kjent som SpaceFiller.

Det SpaceFiller navnet er nok mest treffende.

I stedet for å skrive ekstra kode til slutten av en fil, som er en avslørende signatur for virulent aktivitet, fylte dette viruset, som klokket inn på omtrent 1KB, i stedet hull i eksisterende kode.

Viruset var en kjørbar Windows-fil som ville fylle den første megabyten med harddiskplass med nuller, og effektivt utslette partisjonstabellen.

En annen nyttelast ville da prøve å skrive til BIOS for å ødelegge den.

Virker ondsinnet, Paul!

AND. Det gjør det absolutt.

Og det fascinerende er at 26. april var den ene dagen da det faktisk *ikke* var et virus – resten av året spredte det seg.

Og faktisk, ikke bare, som du sier, prøvde den å slette den første delen av harddisken din...

...du kunne sannsynligvis eller muligens gjenopprettet, men det tok ut partisjonstabellen og vanligvis en stor del av filallokeringstabellen, så datamaskinen din var absolutt ustartbar uten seriøs hjelp.

Men hvis den klarte å overskrive BIOS-en din, skrev den bevisst søppel rett nær starten av fastvaren, slik at når du slår på datamaskinen neste gang, vil den andre maskinkodeinstruksjonen som den forsøkte å kjøre ved oppstart få den til å henge.

Så du kunne ikke starte datamaskinen i det hele tatt for å gjenopprette fastvaren, eller for å laste den på nytt.

Og det var omtrent i begynnelsen av epoken da BIOS-brikker sluttet å være i sokler, hvor du kunne trekke dem ut av hovedkortet hvis du visste hva du gjorde, og sette dem tilbake på nytt.

De ble loddet på hovedkortet.

Hvis du vil, "Ingen deler som kan repareres av brukeren inni."

Så ganske mange uheldige sjeler som ble truffet, fikk ikke bare dataene sine slettet og datamaskinen deres gjort fysisk ustartbar, men de kunne ikke fikse det og måtte i utgangspunktet gå og kjøpe et nytt hovedkort, Doug.

DOUG. Og hvor avansert var denne typen virus?

Dette virker som mye ting som kanskje folk enten ikke hadde sett før, eller som var veldig ekstremt.

AND. Den plassfyllende ideen var ikke ny...

...fordi folk lærte å huske størrelsen på visse nøkkelsystemfiler.

Så du kan huske, hvis du var en DOS-bruker, størrelsen på COMMAND.COM, bare i tilfelle det økte.

Eller du kan huske størrelsen på, for eksempel, NOTEPAD.EXE, og så kan du se tilbake på det nå og da og si: «Det har ikke endret seg; det må være i orden."

Fordi, åpenbart, som en menneskelig antivirusskanner, gravde du ikke i filen, du bare kikket på den.

Så dette trikset var ganske kjent.

Det vi ikke hadde sett før var dette bevisste, kalkulerte forsøket på ikke bare å slette innholdet på harddisken din (det var overraskende, og dessverre, veldig vanlig på den tiden som en bivirkning), men faktisk å zappe hele datamaskinen din. , og gjør selve datamaskinen ubrukelig.

Uopprettelig.

Og for å tvinge deg til å gå til jernvarebutikken og bytte ut en av komponentene.

DOUG. Ikke morsomt.

Ikke gøy i det hele tatt!

Så la oss snakke om noe litt lykkeligere.

Jeg vil gjerne sikkerhetskopiere Google Authenticator 2FA-kodesekvenser til Googles nettsky …

…og jeg har ingenting å bekymre meg for fordi de er kryptert under transport, ikke sant, Paul?

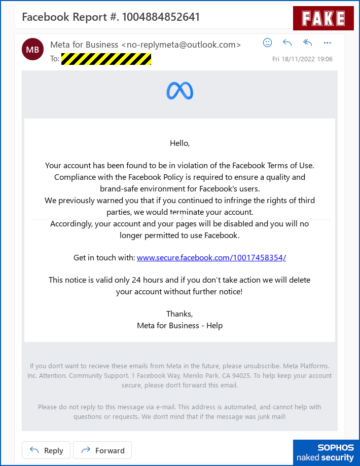

Google lekker 2FA-hemmeligheter - forskere fraråder ny "kontosynkronisering"-funksjon for nå

AND. Dette er en fascinerende historie, fordi Google Authenticator er veldig mye brukt.

Den ene funksjonen den aldri har hatt er muligheten til å sikkerhetskopiere 2FA-kontoene dine og deres såkalte startfrø (de tingene som hjelper deg med å generere de sekssifrede kodene) inn i skyen, slik at hvis du mister telefonen eller kjøper en ny telefonen, kan du synkronisere dem tilbake til den nye enheten uten å måtte gå og sette opp alt på nytt.

Og Google kunngjorde nylig: "Vi kommer endelig til å tilby denne funksjonen."

Jeg så en historie på nettet hvor overskriften var Google Authenticator legger til en kritisk, etterlengtet funksjon etter 13 år.

Så alle var fryktelig spente på dette!

[LATTER]

Og det er ganske praktisk.

Det folk gjør er...

…du vet, de QR-kodene som dukker opp som lar deg etablere frøet i utgangspunktet for en konto?

DOUG. [LER] Selvfølgelig tar jeg bilder av meg hele tiden.

AND. [GRUNN] Yessss, du retter kameraet mot det, det skanner det inn, så tenker du: «Hva om jeg trenger det igjen? Før jeg forlater den skjermen, skal jeg ta et bilde av den, så har jeg en sikkerhetskopi.»

Vel, ikke gjør det!

Fordi det betyr at et sted i blant e-postene dine, blant bildene dine, i skykontoen din, er det i hovedsak en ukryptert kopi av det frøet.

Og det er den absolutte nøkkelen til kontoen din.

Så det ville vært litt som å skrive passordet ditt ned på et stykke papir og ta et bilde av det – sannsynligvis ikke en god idé.

Så for Google å bygge denne funksjonen (du håper sikkert) i deres Authenticator-program ble endelig sett av mange som en triumf.

[DRAMATISK PAUSE]

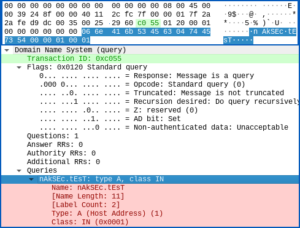

Skriv inn @mysk_co (vår gode venn Tommy Mysk, som vi har snakket om flere ganger før på podcasten).

De tenkte: «Det er sikkert en slags kryptering som er unik for deg, som en passordfrase... men da jeg gjorde synkroniseringen, ba ikke appen meg om et passord; den ga meg ikke valget mellom å legge inn en, slik Chrome-nettleseren gjør når du synkroniserer ting som passord og kontodetaljer.»

Og se og se, @mysk_co fant ut at da de tok appens TLS-trafikk og dekrypterte den, slik som ville skje når den kom til Google...

…det var frøene inni!

Det er overraskende for meg at Google ikke bygde inn denne funksjonen "Vil du kryptere dette med et passord du velger, slik at selv vi ikke kan komme til frøene dine?"

For ellers, hvis disse frøene blir lekket eller stjålet, eller hvis de blir beslaglagt under en lovlig ransakingsordre, vil den som får dataene fra skyen din kunne ha startfrøene for alle kontoene dine.

Og normalt er det ikke slik ting fungerer.

Du trenger ikke å være en lovløs skurk for å holde ting som passord og 2FA-frø hemmelige for alle og hvem som helst.

Så deres råd, @mysk_cos råd (og jeg vil si dette) er: "Ikke bruk den funksjonen før Google kommer til festen med en passordfrase som du kan legge til hvis du ønsker."

Det betyr at tingene blir kryptert av deg *før* de blir kryptert for å settes inn i HTTPS-tilkoblingen for å sende dem til Google.

Og det betyr at Google ikke kan lese startfrøene dine, selv om de ønsker det.

DOUG. Ok, min favoritt ting i verden å si på denne podcasten: vi vil holde et øye med det.

Vår neste historie handler om et selskap som heter PaperCut.

Det handler også om en ekstern kjøring av kode.

Men det er egentlig mer et tips for dette selskapet for å være så gjennomsiktig.

Mye skjer i denne historien. Paul... la oss grave inn og se hva vi kan finne.

PaperCut sikkerhetssårbarheter under aktivt angrep – leverandøren oppfordrer kundene til å lappe

AND. La meg gjøre en Mea Culpa til PaperCut-the-company.

Da jeg så ordene PaperCut, og så så jeg folk som snakket: «Ooohh, sårbarhet; ekstern kjøring av kode; angrep; cyberdrama"...

DOUG. [LETER] Jeg vet hvor dette går!

AND. … Jeg trodde PaperCut var en BWAIN, en feil med et imponerende navn.

Jeg tenkte: «Det er et kult navn; Jeg vedder på at det har med skrivere å gjøre, og det kommer til å bli som en Heartbleed, eller en LogJam, eller et ShellShock, eller et PrintNightmare – det er et PaperCut!»

Faktisk er det bare navnet på selskapet.

Jeg tror ideen er at det er ment å hjelpe deg med å kutte ned på avfall, og unødvendige utgifter og ugrønnhet i papirbruken din, ved å sørge for skriveradministrasjon i nettverket ditt.

"Kuttet" er ment å være at du kutter utgiftene dine.

Dessverre, i dette tilfellet, betydde det at angripere kunne skjære seg inn i nettverket, fordi det nylig ble oppdaget et par sårbarheter i administrasjonsverktøyene på serveren deres.

Og en av disse feilene (hvis du vil spore den opp, er det CVE-2023-27350) tillater ekstern kjøring av kode:

Dette sikkerhetsproblemet gjør det mulig for en uautentisert angriper å få ekstern kjøring av kode på en Papercut-applikasjonsserver. Dette kan gjøres eksternt og uten å måtte logge inn.

I utgangspunktet, fortell den kommandoen du vil kjøre, og den vil kjøre den for deg.

Gode nyheter: de lappet begge disse feilene, inkludert denne superfarlige.

Feilen for ekstern kjøring av kode ... de lappet i slutten av mars 2023.

Selvfølgelig har ikke alle brukt lappene.

Og se, i midten av april 2023 fikk de rapporter om at noen var inne på dette.

Jeg antar at skurkene så på lappene, skjønte hva som hadde endret seg og tenkte: «Ååå, det er lettere å utnytte enn vi trodde, la oss bruke det! For en praktisk vei inn!»

Og angrep startet.

Jeg tror den tidligste de fant så langt var 14. april 2023.

Og derfor har selskapet gått ut av veien, og til og med satt et banner på toppen av nettstedet som sier: "Hastende melding til kundene våre: vennligst bruk lappen."

Skurkene har allerede landet på den, og det går ikke bra.

Og ifølge trusselforskere i Sophos X-Ops-teamet har vi allerede bevis på at forskjellige kjeltringsgjenger bruker det.

Så jeg tror vi er klar over ett angrep som ser ut som det var Clop løsepengevare-mannskapet; en annen som jeg tror var ned til LockBit løsepengevaregjengen; og et tredje angrep der utnyttelsen ble misbrukt av kjeltringer for kryptojacking – der de brenner strømmen din, men de tar kryptomyntene.

Og enda verre, jeg fikk melding fra en av våre trusselforskere akkurat i morges [2023-04-26] om at noen, velsigne deres hjerter, har bestemt at «for defensive formål og for akademisk forskning» er det virkelig viktig at vi alle har tilgang til et 97-linjers Python-skript...

…som lar deg utnytte dette når du vil, [IRONISK] bare slik at du kan forstå hvordan det fungerer.

DOUG. Aaaaargh.

AND. Så hvis du ikke har lappet...

DOUG. Vær så snill!

Det høres ille ut!

AND. "Vær så snill"... Jeg tror det er den roligste måten å si det på, Doug.

DOUG. Vi blir på det eksterne toget for utførelse av kode, og neste stopp er Chromium Junction.

A dobbel null-dag, en som involverer bilder, og en som involverer JavaScript, Paul.

AND. Faktisk, Doug.

Jeg skal lese disse opp i tilfelle du vil spore dem opp.

Vi har fått CVE-2023-2033, og det vil si i sjargongen, Skriv forvirring i V8 i Google Chrome.

Og det har vi CVE-2023-2136, Heltallsoverløp i Skia i Google Chrome.

For å forklare, er V8 navnet på JavaScript-motoren med åpen kildekode, hvis du vil, i kjernen av Chromium-nettleseren, og Skia er et grafikkhåndteringsbibliotek som brukes av Chromium-prosjektet for å gjengi HTML og grafikkinnhold.

Du kan forestille deg at problemet med utløsbare feil i enten grafikkgjengivelsesdelen eller JavaScript-behandlingsdelen av nettleseren din...

...er at det er nettopp disse delene som er designet for å konsumere, behandle og presentere ting som *kommer inn eksternt fra upålitelige nettsteder*, selv når du bare ser på dem.

Og så, bare ved at nettleseren forbereder den for deg å se, kan du kile ikke én, men begge disse feilene.

Min forståelse er at en av dem, JavaScript-en, i hovedsak gir ekstern kjøring av kode, der du kan få nettleseren til å kjøre kode den ikke skal.

Og den andre tillater det som vanligvis er kjent som en sandkasseflukt.

Så du får koden din til å kjøre, og så hopper du utenfor strengene som er ment å begrense koden som kjører i en nettleser.

Selv om disse feilene ble oppdaget separat, og de ble lappet separat henholdsvis 14. april 2023 og 18. april 2023, kan du ikke la være å lure på (fordi de er null-dager) om de faktisk ble brukt i kombinasjon av noen.

Fordi du kan forestille deg: den ene lar deg bryte *inn i* nettleseren, og den andre lar deg bryte *ut* av nettleseren.

Så du er i samme situasjon som du var da vi nylig snakket om dem Apple null-dager, der en var i WebKit, nettleserens renderer, så det betydde at nettleseren din kunne bli pwned mens du så på en side...

…og den andre var i kjernen, der kode i nettleseren plutselig kunne hoppe ut av nettleseren og begrave seg rett i hovedkontrolldelen av systemet.

Apples zero-day spyware patcher utvidet til å dekke eldre Mac-er, iPhones og iPads

Nå vet vi ikke, i Chrome- og Edge-feilsakene, om disse ble brukt sammen, men det betyr absolutt at det er veldig, veldig vel verdt å sjekke at de automatiske oppdateringene dine virkelig gikk gjennom!

DOUG. Ja, jeg vil merke meg at jeg sjekket Microsoft Edge og den oppdaterte automatisk.

Men det kan være at det er en oppdateringsbryter som er av som standard - hvis du har målte tilkoblinger, som er hvis Internett-leverandøren din har et tak, eller hvis du bruker et mobilnettverk - slik at du ikke får oppdateringene automatisk med mindre du slår det på proaktivt.

Og bryteren trer ikke i kraft før du starter nettleseren på nytt.

Så hvis du er en av dem som bare holder nettleseren din åpen hele tiden, og aldri slår den av eller starter den på nytt, så...

…ja, det er verdt å sjekke!

Disse nettleserne gjør en god jobb med automatiske oppdateringer, men det er ikke gitt.

AND. Det er et veldig godt poeng, Doug.

Det hadde jeg ikke tenkt på.

Hvis du har fått den målte tilkoblingen i gang, kan det hende du ikke får oppdateringene likevel.

DOUG. OK, så CVE-ene fra Google er litt vage, som de ofte er fra ethvert selskap.

Så, spurte Phil (en av våre lesere) ... han sier at en del av CVE sier er at noe kan komme "via en laget HTML-side."

Han sier at dette fortsatt er for vagt.

Så delvis sier han:

Jeg antar at jeg burde anta, siden V8 er der svakheten ligger, kan JavaScript-pluss-HTML, og ikke bare noe ødelagt HTML i seg selv, få tak i CPU-instruksjonspekeren? Rett eller galt?

Og så fortsetter han med å si at CVE-ene er det "Unyttig for meg, så langt, i å få en anelse om dette."

Så Phil er litt forvirret, det samme er sikkert mange av oss andre her.

Paul?

AND. Ja, jeg synes det er et flott spørsmål.

Jeg forstår i dette tilfellet hvorfor Google ikke ønsker å si for mye om feilene.

De er i naturen; de er null dager; skurker vet allerede om dem; la oss prøve å holde den under hatten en stund.

Nå antar jeg at grunnen til at de nettopp sa en "laget HTML-side" ikke var for å antyde at HTML alene (ren spill "vinkelbrakett/tag/vinkelbrakett" HTML-kode, hvis du vil) kunne utløse feilen.

Jeg tror det Google prøver å advare deg om, er at bare å se på – "skrivebeskyttet" surfing – likevel kan få deg i problemer.

Ideen med en feil som dette, fordi det er ekstern kjøring av kode, er: du ser; nettleseren prøver å presentere noe på sin kontrollerte måte; det skal være 100 % trygt.

Men i dette tilfellet kan det være 100 % *farlig*.

Og jeg tror det er det de prøver å si.

Og dessverre, den ideen om at "CVE-ene er "ubrukelige for meg", dessverre, finner jeg at det ofte er tilfelle.

DOUG. Du er ikke alene, Phil!

AND. De er bare et par setninger med cybersikkerhetsbabbling og sjargong.

Jeg mener, noen ganger, med CVE-er, går du til siden og den sier bare: "Denne feilidentifikatoren har blitt reservert og detaljer vil følge senere," som nesten er verre enn ubrukelig. [LATTER]

Så det dette virkelig prøver å fortelle deg, på en jargonistisk måte, er at *bare å se*, ganske enkelt se på en nettside, som skal være trygg (du har ikke valgt å laste ned noe; du har ikke valgt å kjør noe; du har ikke autorisert nettleseren til å lagre en fil)... bare prosessen med å forberede siden før du ser den kan være nok til å sette deg i fare.

Det er, tror jeg, det de mener med "laget HTML-innhold."

DOUG. Greit, tusen takk, Paul, for at du oppklarte det.

Og tusen takk, Phil, for at du sendte det inn.

Hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, du kan kommentere en av artiklene våre, eller du kan kontakte oss på sosiale medier: @nakedsecurity.

Det er showet vårt for i dag; tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på til neste gang om å...

BÅDE. Hold deg trygg!

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- Minting the Future med Adryenn Ashley. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/04/27/s3-ep132-proof-of-concept-lets-anyone-hack-at-will/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 100% trygg

- 13

- 14

- 1998

- 2023

- 26

- 2FA

- a

- evne

- I stand

- Om oss

- Absolute

- akademisk

- adgang

- Ifølge

- Logg inn

- kontoer

- aktiv

- aktivitet

- faktisk

- legge til

- Legger

- admin

- administrasjon

- avansert

- råd

- Etter

- mot

- siden

- Alle

- allokering

- tillater

- alene

- allerede

- Ok

- også

- am

- blant

- an

- og

- annonsert

- En annen

- noen

- noen

- hvor som helst

- app

- eple

- Søknad

- anvendt

- Påfør

- April

- APT

- ER

- artikler

- AS

- At

- angripe

- Angrep

- forsøk

- lyd

- forfatter

- Automatisk

- automatisk

- tilbake

- Backup

- banner

- I utgangspunktet

- BE

- fordi

- vært

- før du

- Begynnelsen

- være

- tro

- under

- Bet

- Stor

- Bit

- både

- Break

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- nettlesere

- Surfer

- Bug

- bugs

- bygge

- brenne

- men

- kjøpe

- by

- beregnet

- som heter

- rom

- CAN

- Kan få

- lokk

- saken

- saker

- Årsak

- viss

- Gjerne

- sjekk

- sjekket

- kontroll

- chips

- valg

- valgt ut

- Chrome

- kromleser

- krom

- Clearing

- Cloud

- Cluster

- kode

- COM

- kombinasjon

- Kom

- kommer

- kommentere

- Felles

- Selskapet

- komponenter

- datamaskin

- databehandling

- forvirret

- forvirring

- tilkobling

- Tilkoblinger

- stadig

- forbruke

- innhold

- innhold

- kontroll

- kontrolleres

- Praktisk

- Kul

- Kjerne

- ødelagt

- kunne

- Par

- kurs

- dekke

- prosessor

- kritisk

- crooks

- Cryptojacking

- Kunder

- Kutt

- skjæring

- cve

- Cybersecurity

- dato

- dag

- Dager

- besluttet

- Misligholde

- defensiv

- designet

- ødelegge

- detaljer

- enhet

- gJORDE

- forskjellig

- DIG

- oppdaget

- do

- gjør

- ikke

- gjør

- gjort

- ikke

- DOS

- ned

- nedlasting

- dramatisk

- Drop

- enklere

- Edge

- effekt

- effektivt

- enten

- elektrisitet

- emalje

- e-post

- kryptert

- kryptering

- slutt

- nok

- Era

- flykte

- hovedsak

- etablere

- Selv

- Hver

- alle

- alt

- bevis

- opphisset

- henrette

- gjennomføring

- eksisterende

- utgifter

- Forklar

- Exploit

- ekstra

- ekstrem

- øye

- fascinerende

- Trekk

- Noen få

- tenkte

- filet

- Filer

- fyll

- fylt

- Endelig

- Finn

- Først

- Fix

- følge

- Til

- Tving

- funnet

- venn

- fra

- moro

- Gjeng

- generelt

- generere

- få

- få

- gitt

- gir

- Go

- Går

- skal

- god

- Godt jobbet

- Google Chrome

- Googles

- grafikk

- flott

- hack

- hacking

- HAD

- Håndtering

- praktisk

- Henge

- skje

- lykkelig

- Hard

- maskinvare

- hatt

- Ha

- å ha

- he

- overskrift

- hjertelig

- hjelpe

- her.

- hit

- hold

- håp

- Hvordan

- HTML

- HTTPS

- menneskelig

- i

- Tanken

- identifikator

- if

- bilder

- forestille

- viktig

- imponerende

- in

- Inkludert

- økt

- i stedet

- interessant

- inn

- ISP

- IT

- DET ER

- selv

- sjargong

- Javascript

- Jobb

- hoppe

- bare

- Hold

- nøkkel

- Type

- Vet

- kjent

- Siste

- seinere

- Hoppe

- LÆRE

- lært

- Permisjon

- Lar

- Bibliotek

- ligger

- i likhet med

- Lytting

- lite

- logg

- etterlengtede

- Se

- så

- ser

- UTSEENDE

- taper

- Lot

- elsker

- maskin

- laget

- Hoved

- gjøre

- fikk til

- mange

- Mars

- bety

- midler

- melding

- Microsoft

- Microsoft Edge

- Middle

- kunne

- Mobil

- Måned

- mer

- morgen

- mest

- mye

- musikk

- musikal

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- Nær

- Trenger

- nettverk

- likevel

- Ny

- nyheter

- neste

- normalt

- ingenting

- varsling

- nå

- of

- off

- tilby

- ofte

- on

- ONE

- på nett

- bare

- åpen

- åpen kildekode

- or

- rekkefølge

- Annen

- ellers

- vår

- ut

- utenfor

- enn

- side

- Papir

- del

- deler

- parti

- Passord

- passord

- patch

- Patches

- paul

- Ansatte

- Phil

- telefon

- Bilder

- fysisk

- Bilder

- brikke

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- spiller

- vær så snill

- podcast

- Podcasts

- Point

- muligens

- innlegg

- potensielt

- forbereder

- presentere

- sannsynligvis

- Problem

- prosess

- prosessering

- program

- prosjekt

- gi

- gi

- formål

- sette

- Sette

- Python

- qr-koder

- spørsmål

- ransomware

- Lese

- lesere

- virkelig

- grunnen til

- nylig

- Gjenopprette

- fjernkontroll

- gjengivelse

- erstatte

- Rapporter

- forskere

- reservert

- henholdsvis

- REST

- rss

- Kjør

- rennende

- trygge

- Sa

- samme

- sandkasse

- Spar

- sier

- sier

- Skjerm

- Søk

- Sekund

- Secret

- sikkert

- sikkerhet

- se

- seed

- frø

- synes

- sett

- segmentet

- beslaglagt

- send

- sending

- alvorlig

- sett

- innstilling

- flere

- Shop

- bør

- Vis

- stenger

- ganske enkelt

- siden

- situasjon

- Størrelse

- størrelser

- Snap

- So

- så langt

- selskap

- noen

- noe

- et sted

- Soundcloud

- Rom

- Spotify

- spre

- spyware

- Begynn

- startet

- Start

- opphold

- Still

- stjålet

- Stopp

- stoppet

- Stories

- Story

- send

- slik

- ment

- overrask

- system

- bord

- Ta

- ta

- Snakk

- snakker

- lag

- fortelle

- enn

- Takk

- Det

- De

- verden

- deres

- Dem

- deretter

- Der.

- Disse

- de

- ting

- ting

- tror

- Tredje

- denne

- denne uka

- De

- trodde

- trussel

- tid

- ganger

- TLS

- til

- i dag

- sammen

- også

- verktøy

- topp

- spor

- trafikk

- Tog

- transitt

- gjennomsiktig

- prøvd

- utløse

- problemer

- snudde

- typen

- typisk

- etter

- forstå

- forståelse

- dessverre

- unik

- Oppdater

- oppdatert

- oppdateringer

- oppfordrer

- URL

- us

- bruk

- bruke

- brukt

- Bruker

- ved hjelp av

- leverandør

- veldig

- ser

- virus

- Sikkerhetsproblemer

- sårbarhet

- ønsker

- Warrant

- var

- Avfall

- Vei..

- we

- svakhet

- web

- webkit

- Nettsted

- uke

- VI VIL

- var

- Hva

- når

- om

- hvilken

- mens

- HVEM

- hvem som helst

- hvorfor

- allment

- Wild

- vil

- vinduer

- tørke

- med

- uten

- ord

- Arbeid

- virker

- verden

- verre

- verdt

- ville

- skrive

- skriving

- Feil

- år

- år

- ennå

- du

- Din

- zephyrnet

- null

![S3 Ep124: Når såkalte sikkerhetsapper blir useriøse [lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)