På slutten av forrige uke publiserte Microsoft en rapport med tittelen Analyse av Storm-0558-teknikker for uautorisert e-posttilgang.

I dette ganske dramatiske dokumentet avslørte selskapets sikkerhetsteam bakgrunnen for et tidligere uforklarlig hack der data inkludert e-posttekst, vedlegg og mer ble åpnet:

fra omtrent 25 organisasjoner, inkludert offentlige etater og relaterte forbrukerkontoer i den offentlige skyen.

Den dårlige nyheten, selv om bare 25 organisasjoner tilsynelatende ble angrepet, er at denne nettkriminalitet likevel kan ha rammet et stort antall individer, gitt at noen amerikanske regjeringsorganer sysselsetter alt fra titalls til hundretusener av mennesker.

Den gode nyheten, i hvert fall for det store flertallet av oss som ikke ble avslørt, er at triksene og omkjøringsveiene som ble brukt i angrepet var spesifikke nok til at Microsft-trusseljegere klarte å spore dem opp pålitelig, så den endelige totalen av 25 organisasjoner ser faktisk ut til å være en komplett hit-liste.

Enkelt sagt, hvis du ennå ikke har hørt direkte fra Microsoft om å være en del av dette hacket (selskapet har åpenbart ikke publisert en liste over ofre), så kan du like godt anta at du er på det rene.

Enda bedre, hvis bedre er det rette ordet her, var angrepet avhengig av to sikkerhetsfeil i Microsofts back-end-operasjoner, noe som betyr at begge sårbarhetene kunne fikses "in house", uten å presse ut noen klientsideprogramvare eller konfigurasjonsoppdateringer.

Det betyr at det ikke er noen kritiske oppdateringer du trenger for å skynde deg ut og installere selv.

Nulldagene som ikke var det

Zero-days, som du vet, er sikkerhetshull som skurkene fant først og fant ut hvordan de skulle utnytte, og dermed etterlot ingen dager tilgjengelige der selv de ivrigste og best informerte sikkerhetsteamene kunne ha lappet i forkant av angrepene.

Teknisk sett kan derfor disse to Storm-0558-hullene betraktes som zero-days, fordi skurkene i stor grad utnyttet feilene før Microsoft klarte å håndtere sårbarhetene som var involvert.

Men gitt at Microsoft nøye unngikk ordet "null-dager" i sin egen dekning, og gitt at det å fikse hullene ikke krevde at vi alle lastet ned patcher, vil du se at vi refererte til dem i overskriften ovenfor som halvnull dager, og vi lar beskrivelsen ligge der.

Ikke desto mindre er arten av de to sammenkoblede sikkerhetsproblemene i denne saken en viktig påminnelse om tre ting, nemlig at:

- Anvendt kryptografi er vanskelig.

- Sikkerhetssegmentering er vanskelig.

- Trusseljakt er vanskelig.

De første tegnene på ondskap viste skurker som snek seg inn i ofrenes Exchange-data via Outlook Web Access (OWA), ved å bruke ulovlig ervervede autentiseringstokener.

Vanligvis er et autentiseringstoken en midlertidig nettinformasjonskapsel, spesifikk for hver nettjeneste du bruker, som tjenesten sender til nettleseren din når du har bevist identiteten din til en tilfredsstillende standard.

For å etablere identiteten din sterkt ved starten av en økt, må du kanskje skrive inn et passord og en engangs 2FA-kode, for å presentere en kryptografisk «passkey»-enhet som en Yubikey, eller for å låse opp og sette inn et smartkort i en leser.

Deretter fungerer autentiseringsinformasjonskapselen som sendes til nettleseren din som et korttidspass, slik at du ikke trenger å angi passordet ditt, eller å presentere sikkerhetsenheten din, om og om igjen for hver enkelt interaksjon du har med nettstedet.

Du kan tenke på den første påloggingsprosessen som å presentere passet ditt ved et flyselskaps innsjekkingsskranke, og autentiseringstokenet som ombordstigningskortet som lar deg komme inn på flyplassen og på flyet for en bestemt flytur.

Noen ganger kan du bli bedt om å bekrefte identiteten din ved å vise passet på nytt, for eksempel rett før du setter deg på flyet, men ofte vil det å vise boardingkortet alene være nok for deg til å fastslå din "rett til å være der" når du gjør ditt vei rundt luftsidedelene av flyplassen.

Sannsynlige forklaringer er ikke alltid riktige

Når skurker begynner å dukke opp med andres autentiseringstoken i HTTP-hodene på nettforespørslene deres, er en av de mest sannsynlige forklaringene at kriminelle allerede har implantert skadelig programvare på offerets datamaskin.

Hvis skadevaren er laget for å spionere på offerets nettverkstrafikk, får den vanligvis se de underliggende dataene etter at de er klargjort for bruk, men før de er kryptert og sendt ut.

Det betyr at skurkene kan snoke på og stjele viktige private nettlesingsdata, inkludert autentiseringstokener.

Generelt sett kan ikke angripere snuse opp autentiseringstokener mens de reiser over internett lenger, slik de vanligvis kunne før rundt 2010. Det er fordi alle anerkjente nettjenester i disse dager krever at trafikk til og fra påloggede brukere må reise via HTTPS , og kun via HTTPS, forkortelse for sikker HTTP.

HTTPS bruker TLS, forkortelse for transportlags sikkerhet, som gjør det navnet tilsier. All data er sterkt kryptert når den forlater nettleseren din, men før den kommer inn på nettverket, og dekrypteres ikke før den når den tiltenkte serveren i den andre enden. Den samme ende-til-ende datakrypteringsprosessen skjer omvendt for dataene som serveren sender tilbake i sine svar, selv om du prøver å hente data som ikke eksisterer og alt serveren trenger å fortelle deg er overfladisk 404 Page not found.

Heldigvis skjønte Microsofts trusseljegere snart at de uredelige e-postinteraksjonene ikke skyldtes et problem som ble utløst på klientsiden av nettverksforbindelsen, en antagelse som ville ha sendt offerorganisasjonene ut på 25 separate villgåsjakt på jakt etter skadelig programvare som ikke ikke der.

Den nest mest sannsynlige forklaringen er en som i teorien er lettere å fikse (fordi den kan fikses for alle på én gang), men som i praksis er mer alarmerende for kundene, nemlig at skurkene på en eller annen måte har kompromittert prosessen med å lage autentisering tokens i utgangspunktet.

En måte å gjøre dette på er å hacke seg inn på serverne som genererer dem og å implantere en bakdør for å produsere et gyldig token uten å sjekke brukerens identitet først.

En annen måte, som tilsynelatende er det Microsoft opprinnelig undersøkte, er at angriperne var i stand til å stjele nok data fra autentiseringsserverne til å generere falske, men gyldige autentiseringstokener for seg selv.

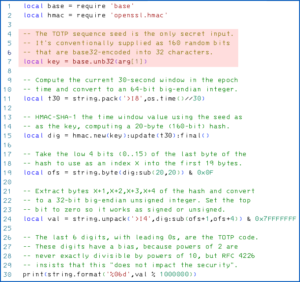

Dette antydet at angriperne hadde klart å stjele en av de kryptografiske signeringsnøklene som autentiseringsserveren bruker for å stemple et "gyldighetsstempel" i tokenene den utsteder, for å gjøre det så godt som umulig for noen å lage et falskt token. som ville bestå mønstringen.

Ved å bruke en sikker privat nøkkel for å legge til en digital signatur til hvert tilgangstoken som utstedes, gjør en autentiseringsserver det enkelt for enhver annen server i økosystemet å sjekke gyldigheten til tokenene de mottar. På den måten kan autentiseringsserveren til og med fungere pålitelig på tvers av forskjellige nettverk og tjenester uten å måtte dele (og regelmessig oppdatere) en lekkbar liste over faktiske, kjente og gode tokens.

Et hack som ikke skulle virke

Microsoft slo til slutt fast at de falske tilgangstokenene i Storm-0558-angrepet var legitimt signert, noe som så ut til å antyde at noen faktisk hadde klemt en firmasigneringsnøkkel ...

…men de var faktisk ikke den rette typen tokens i det hele tatt.

Bedriftskontoer er ment å være autentisert i skyen ved hjelp av Azure Active Directory (AD)-tokens, men disse falske angrepstokenene ble signert med det som kalles en MSA-nøkkel, en forkortelse for Microsoft-konto, som er tydelig initialismen som brukes til å referere til frittstående forbrukerkontoer i stedet for AD-baserte bedriftskontoer.

Løst sett skapte skurkene falske autentiseringstokener som besto Microsofts sikkerhetssjekker, men disse tokenene ble signert som for en bruker som logger på en personlig Outlook.com-konto i stedet for for en bedriftsbruker som logger seg på en bedriftskonto.

Med ett ord, "Hva?!!?!"

Tilsynelatende var skurkene ikke i stand til å stjele en signeringsnøkkel på bedriftsnivå, bare en på forbrukernivå (det er ikke en nedvurdering av brukere på forbrukernivå, bare en klok kryptografisk forholdsregel for å dele og skille de to delene av økosystem).

Men etter å ha fullført denne første halvnulldagen, nemlig å skaffe seg en Microsofts kryptografisk hemmelighet uten å bli lagt merke til, fant skurkene tilsynelatende en annen halvnulldag ved hjelp av hvilken de kunne gi fra seg et tilgangstoken signert med en forbrukerkontonøkkel som burde ha signalisert "denne nøkkelen hører ikke hjemme her" som om det var et Azure AD-signert token i stedet.

Med andre ord, selv om skurkene ble sittende fast med feil type signeringsnøkkel for angrepet de hadde planlagt, fant de likevel en måte å omgå sikkerhetstiltakene som var ment for å stoppe deres stjålne nøkkel fra å virke.

Flere dårlige og gode nyheter

Den dårlige nyheten for Microsoft er at dette ikke er den eneste gangen selskapet har blitt funnet mangelfull i forhold til signering av nøkkelsikkerhet det siste året.

De siste patch tirsdag, faktisk så Microsoft for sent tilby blokklistebeskyttelse mot en haug med useriøse, malware-infiserte Windows-kjernedrivere som Redmond selv har signert under regi av sitt Windows Hardware Developer Program.

Den gode nyheten er at fordi skurkene brukte tilgangstokener i bedriftsstil som var signert med en kryptografisk nøkkel i forbrukerstil, kunne deres falske autentiseringslegitimasjon pålitelig bli truet når Microsofts sikkerhetsteam visste hva de skulle se etter.

På et sjargongrikt språk bemerker Microsoft at:

Bruken av en feil nøkkel for å signere forespørslene gjorde at våre etterforskningsteam kunne se alle forespørsler om aktørtilgang som fulgte dette mønsteret på tvers av både bedrifts- og forbrukersystemene våre.

Bruk av feil nøkkel for å signere dette omfanget av påstander var en åpenbar indikator på aktøraktiviteten, siden ingen Microsoft-systemer signerer tokens på denne måten.

På renere engelsk førte baksiden av det faktum at ingen hos Microsoft visste om dette på forhånd (og dermed forhindret at det ble lappet proaktivt) ironisk nok til oppsiden at ingen hos Microsoft noen gang hadde prøvd å skrive kode for å fungere på den måten. .

Og det betydde igjen at den useriøse oppførselen i dette angrepet kunne brukes som en pålitelig, unik IoC, eller indikator på kompromiss.

Det, antar vi, er grunnen til at Microsoft nå føler seg trygg på å si at de har sporet opp alle tilfeller der disse doble-halv-null-daghullene ble utnyttet, og dermed at dens 25-sterke liste over berørte kunder er uttømmende.

Hva gjør jeg?

Hvis du ikke har blitt kontaktet av Microsoft om dette, så tror vi at du kan være trygg på at du ikke ble berørt.

Og fordi sikkerhetsmidlene har blitt brukt i Microsofts egen skytjeneste (nemlig å avvise eventuelle stjålne MSA-signeringsnøkler og tette smutthullet slik at «feil type nøkkel» kan brukes til bedriftsautentisering), trenger du ikke å forvrenge til installer eventuelle patcher selv.

Men hvis du er en programmerer, en kvalitetssikringsutøver, en rød teamer/blå teamer eller på annen måte involvert i IT, vennligst minn deg selv på de tre punktene vi gjorde øverst i denne artikkelen:

- Anvendt kryptografi er vanskelig. Du trenger ikke bare velge de riktige algoritmene, og implementere dem sikkert. Du må også bruke dem riktig, og administrere eventuelle kryptografiske nøkler som systemet er avhengig av med passende langtidspleie.

- Sikkerhetssegmentering er vanskelig. Selv når du tror du har delt en kompleks del av økosystemet ditt i to eller flere deler, slik Microsoft gjorde her, må du sørge for at separasjonen virkelig fungerer som du forventer. Undersøk og test sikkerheten til separasjonen selv, for hvis du ikke tester den, vil skurkene sikkert gjøre det.

- Trusseljakt er vanskelig. Den første og mest åpenbare forklaringen er ikke alltid den rette, eller kanskje ikke den eneste. Ikke slutt å jakte når du har din første plausible forklaring. Fortsett til du ikke bare har identifisert de faktiske utnyttelsene som brukes i det gjeldende angrepet, men også oppdaget så mange andre potensielt relaterte årsaker som mulig, slik at du kan lappe dem proaktivt.

For å sitere en velkjent setning (og det faktum at det er sant betyr at vi ikke er bekymret for at det er en klisje): Cybersikkerhet er en reise, ikke et mål.

Har du mangel på tid eller kompetanse til å ta seg av cybersikkerhetstrusseljakt? Bekymret for at cybersikkerhet vil ende opp med å distrahere deg fra alle de andre tingene du trenger å gjøre?

Lær mer om Sophos Managed Detection and Response:

24/7 trusseljakt, deteksjon og respons ▶

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Bil / elbiler, Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- BlockOffsets. Modernisering av eierskap for miljøkompensasjon. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 15%

- 25

- 2FA

- a

- I stand

- Om oss

- om det

- ovenfor

- Absolute

- adgang

- aksesseres

- Logg inn

- kontoer

- ervervet

- anskaffe

- tvers

- aktiv

- Active Directory

- aktivitet

- handlinger

- faktiske

- faktisk

- Ad

- legge til

- avansere

- Etter

- en gang til

- mot

- byråer

- Flyselskapet

- flyplassen

- algoritmer

- Alle

- tillatt

- tillate

- alene

- allerede

- også

- alltid

- an

- og

- noen

- noen

- hvor som helst

- tilsynelatende

- anvendt

- ca

- ER

- rundt

- Artikkel

- AS

- anta

- forutsetningen

- forsikring

- At

- angripe

- Angrep

- autentisert

- Autentisering

- forfatter

- auto

- tilgjengelig

- unngås

- Azure

- tilbake

- Back-end

- backdoor

- bakgrunn

- background-image

- dårlig

- BE

- fordi

- vært

- før du

- være

- Bedre

- boarding

- organer

- grensen

- både

- Bunn

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- Surfer

- bugs

- Bunch

- men

- by

- CAN

- kort

- hvilken

- nøye

- saken

- årsaker

- sentrum

- Gjerne

- sjekk

- kontroll

- Sjekker

- Velg

- fjerne

- kunde

- lukking

- Cloud

- kode

- farge

- COM

- vanligvis

- Selskapet

- Selskapets

- fullføre

- komplekse

- kompromittert

- datamaskin

- trygg

- Konfigurasjon

- tilkobling

- ansett

- forbruker

- cookie

- Bedriftens

- kunne

- dekke

- dekning

- skape

- Opprette

- Credentials

- kriminelle

- kritisk

- crooks

- kryptografisk

- kryptografi

- Gjeldende

- Kunder

- cybercrime

- Cybersecurity

- dato

- dag

- Dager

- avtale

- beskrivelse

- designet

- skrivebord

- destinasjonen

- Gjenkjenning

- bestemmes

- Utvikler

- enhet

- gJORDE

- forskjellig

- digitalt

- direkte

- oppdaget

- Vise

- do

- dokument

- gjør

- ikke

- ikke

- ned

- nedlasting

- ulempen

- dramatisk

- drivere

- under

- hver enkelt

- enklere

- lett

- økosystem

- Else's

- emalje

- kryptert

- slutt

- ende til ende

- Engelsk

- nok

- Enter

- Enterprise

- Med tittelen

- etablere

- Selv

- NOEN GANG

- Hver

- alle

- utveksling

- eksisterer

- forvente

- ekspertise

- forklaring

- Exploit

- Exploited

- exploits

- utsatt

- Faktisk

- forfalskning

- tenkte

- slutt~~POS=TRUNC

- Først

- Fix

- fikset

- flytur

- fulgt

- Til

- funnet

- uredelig

- fra

- generere

- få

- gitt

- Go

- skal

- god

- Regjeringen

- hack

- HAD

- skjer

- Hard

- maskinvare

- Ha

- å ha

- overskrifter

- overskrift

- hørt

- høyde

- her.

- hit

- Holes

- hover

- Hvordan

- Hvordan

- http

- HTTPS

- Hundrevis

- Jakt

- identifisert

- Identitet

- if

- iverksette

- implisitt

- in

- Inkludert

- Indikator

- individer

- innledende

- innsiden

- installere

- f.eks

- i stedet

- tiltenkt

- interaksjon

- interaksjoner

- sammenhengende

- Internet

- inn

- etterforskning

- involvert

- ironisk

- Utstedt

- saker

- IT

- DET ER

- selv

- reise

- jpg

- bare

- Hold

- nøkkel

- nøkler

- Vet

- kjent

- Språk

- stor

- Siste

- lag

- minst

- Permisjon

- forlater

- Led

- venstre

- Lar

- i likhet med

- Sannsynlig

- Liste

- logging

- Logg inn

- langsiktig

- Se

- ser

- smutthull

- laget

- Flertall

- gjøre

- GJØR AT

- malware

- administrer

- fikk til

- mange

- Margin

- max bredde

- Kan..

- betyr

- midler

- ment

- målinger

- bare

- Microsoft

- kunne

- prege

- mer

- mest

- må

- navn

- nemlig

- Natur

- Trenger

- trenger

- behov

- nettverk

- nettverkstrafikk

- nettverk

- nettverk og tjenester

- likevel

- nyheter

- Nei.

- normal

- Merknader

- nå

- Antall

- Åpenbare

- of

- off

- tilby

- ofte

- on

- gang

- ONE

- seg

- på nett

- bare

- Drift

- or

- organisasjoner

- organisasjoner

- opprinnelig

- Annen

- ellers

- vår

- ut

- Outlook

- enn

- egen

- side

- del

- deler

- passere

- bestått

- pass

- Passord

- Past

- patch

- Patches

- Mønster

- paul

- Ansatte

- personlig

- Sted

- planlagt

- plato

- Platon Data Intelligence

- PlatonData

- plausibel

- vær så snill

- poeng

- posisjon

- innlegg

- potensielt

- praksis

- forberedt

- presentere

- hindre

- tidligere

- privat

- private Key

- probe

- Problem

- problemer

- prosess

- produsere

- program

- Programmerer

- beskyttelse

- beviste

- offentlig

- Offentlig sky

- publisert

- Skyver

- sette

- kvalitet

- sitere

- heller

- Når

- Reader

- virkelig

- motta

- Rød

- referert

- regelmessig

- i slekt

- slektning

- pålitelig

- rapporterer

- hederlig

- forespørsler

- krever

- påkrevd

- Krever

- respekt

- Avslørt

- reversere

- ikke sant

- jag

- s

- samme

- så

- omfang

- Årstid

- Sekund

- Secret

- sikre

- sikkert

- sikkerhet

- Sikkerhetstiltak

- se

- synes

- syntes

- segmentering

- send

- sender

- sendt

- separat

- tjeneste

- Tjenester

- Session

- Del

- Kort

- kortsiktig

- bør

- viste

- viser

- side

- undertegne

- signert

- signering

- Skilt

- enkelt

- nettstedet

- Smart

- snoke

- So

- Software

- solid

- noen

- Noen

- Snart

- sett

- spesifikk

- splittet

- stående

- Standard

- Begynn

- Tilstand

- stjålet

- Stopp

- Storm

- sterk

- slik

- foreslår

- foreslår

- egnet

- ment

- sikker

- SVG

- system

- Systemer

- Ta

- fortelling

- lag

- lag

- teknikker

- fortelle

- midlertidig

- titus

- test

- enn

- Det

- De

- deres

- Dem

- seg

- deretter

- teori

- Der.

- derfor

- Disse

- de

- ting

- tror

- denne

- De

- selv om?

- tusener

- trussel

- tre

- tid

- TLS

- til

- token

- tokens

- topp

- Totalt

- spor

- trafikk

- overgang

- gjennomsiktig

- reiser

- prøvd

- utløst

- sant

- prøve

- SVING

- to

- typisk

- Til syvende og sist

- etter

- underliggende

- unik

- låse opp

- til

- Oppdater

- oppdateringer

- upon

- upside

- URL

- us

- oss regjering

- bruke

- brukt

- Bruker

- Brukere

- bruker

- ved hjelp av

- enorme

- av

- Offer

- ofre

- vital

- Sikkerhetsproblemer

- ønsker

- var

- Vei..

- we

- web

- uke

- VI VIL

- velkjent

- var

- Hva

- når

- hvilken

- HVEM

- hvorfor

- Wild

- vil

- vinduer

- KLOK

- med

- uten

- ord

- ord

- Arbeid

- arbeid

- bekymret

- ville

- skrive

- skriv kode

- Feil

- år

- ennå

- du

- Din

- deg selv

- zephyrnet