En offentlig innsats for å skape en måte å forutsi utnyttelse av sårbarheter kunngjorde en ny maskinlæringsmodell som forbedrer prediksjonsmulighetene med 82 %, et betydelig løft, ifølge teamet av forskere bak prosjektet. Organisasjoner kan få tilgang til modellen, som går live 7. mars, via et API for å identifisere de høyest scorende programvarefeilene til enhver tid.

Den tredje versjonen av Exploit Prediction Scoring System (EPSS) bruker mer enn 1,400 funksjoner – for eksempel alderen på sårbarheten, om den kan fjernutnyttes, og om en spesifikk leverandør er berørt – for å forutsi hvilke programvareproblemer som vil bli utnyttet i de neste 30 dagene. Sikkerhetsteam som prioriterer sårbarhetsutbedring basert på scoringssystemet kan redusere utbedringsarbeidsmengden til en åttendedel av innsatsen ved å bruke den nyeste versjonen av Common Vulnerability Scoring System (CVSS), i følge et papir på EPSS versjon 3 publisert til arXiv forrige uke.

EPSS kan brukes som et verktøy for å redusere arbeidsbelastningen på sikkerhetsteam, samtidig som det gjør det mulig for selskaper å utbedre sårbarhetene som representerer størst risiko, sier Jay Jacobs, sjef for dataforsker ved Cyentia Institute og førsteforfatter på papiret.

"Bedrifter kan se på toppen av listen over poeng og begynne å jobbe seg nedover - med tanke på ... viktighet av eiendeler, kritikalitet, plassering, kompenserende kontroller - og korrigere det de kan," sier han. "Hvis det er veldig høyt, kanskje de ønsker å støte på det kritiske - la oss fikse det i løpet av de neste fem dagene."

EPSS er utformet for å løse to problemer som sikkerhetsteam møter på daglig basis: å holde tritt med økende antall programvaresårbarheter som avsløres hvert år, og bestemme hvilke sårbarheter representerer størst risiko. I 2022 ble for eksempel mer enn 25,000 XNUMX sårbarheter rapportert inn i databasen Common Vulnerabilities and Exposure (CVE) vedlikeholdt av MITRE, ifølge National Vulnerability Database.

Arbeidet med EPSS startet på Cyentia, men nå har en gruppe på rundt 170 sikkerhetsutøvere dannet seg en spesialinteressegruppe (SIG) som en del av Forum of Incident Response and Security Teams (FIRST) for å fortsette å utvikle modellen. Annen forskningsteam har utviklet alternativ maskinlæringsmodeller, for eksempel forventet utnyttelse.

Tidligere målinger av risikoen representert av en bestemt sårbarhet - vanligvis Common Vulnerability Scoring System (CVSS) - fungerer ikke bra, sier Sasha Romanosky, senior policyforsker ved RAND Corporation, en offentlig politisk tenketank og medformann. fra EPSS Special Interest Group.

"Selv om CVSS er nyttig for å fange innvirkningen [eller] alvorlighetsgraden til et sårbart menneske, er det ikke et nyttig mål på trusselen - vi har fundamentalt manglet den evnen som bransje, og dette er gapet som EPSS søker å fylle," sier han . "Den gode nyheten er at etter hvert som vi integrerer mer utnyttelsesdata fra flere leverandører, vil poengsummen vår bli bedre og bedre."

Koble til ulike data

Exploit Prediction Scoring System kobler sammen en rekke data fra tredjeparter, inkludert informasjon fra programvarevedlikeholdere, kode fra utnyttelsesdatabaser og utnyttelseshendelser sendt inn av sikkerhetsfirmaer. Ved å koble alle disse hendelsene gjennom en felles identifikator for hver sårbarhet – CVE – kan en maskinlæringsmodell lære faktorene som kan indikere om feilen vil bli utnyttet. For eksempel om sårbarheten tillater kjøring av kode, om instruksjoner om hvordan man utnytter sårbarheten har blitt publisert til noen av tre store utnyttelsesdatabaser, og hvor mange referanser som er nevnt i CVE er alle faktorer som kan brukes til å forutsi om en sårbarhet vil bli utnyttet.

Modellen bak EPSS har blitt mer kompleks over tid. Den første iterasjonen hadde bare 16 variabler og reduserte innsatsen med 44 %, sammenlignet med 58 %, hvis sårbarheter ble evaluert med Common Vulnerability Scoring System (CVSS) og vurdert som kritiske (7 eller høyere på 10-punktsskalaen). EPSS versjon 2 utvidet antallet variabler kraftig til mer enn 1,100. Den siste versjonen la til omtrent 300 flere.

Prediksjonsmodellen har avveininger - for eksempel mellom hvor mange utnyttbare sårbarheter den fanger og frekvensen av falske positiver - men totalt sett er den ganske effektiv, sier Rands Romanosky.

"Selv om ingen løsning er perfekt i stand til å fortelle deg hvilken sårbarhet som vil bli utnyttet neste gang, vil jeg tro at EPSS er et skritt i riktig retning," sier han.

Betydelig forbedring

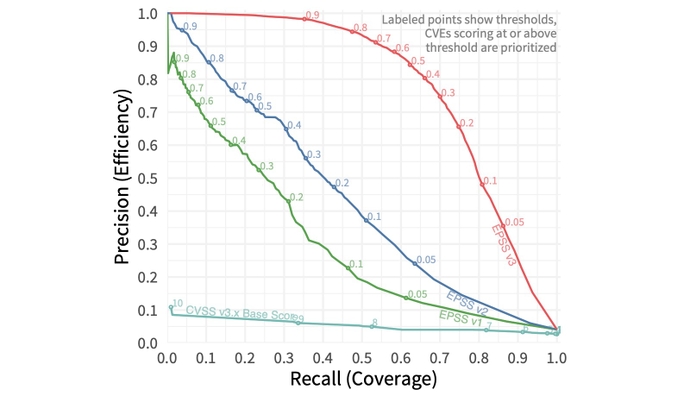

Totalt sett, ved å legge til funksjoner og forbedre maskinlæringsmodellen, forbedret forskerne ytelsen til scoringssystemet med 82 %, målt ved arealet under kurve (AUC) som plotter presisjon versus tilbakekalling – også kjent som dekning versus effektivitet. Modellen står for øyeblikket for 0.779 AUC, som er 82 % bedre enn den andre EPSS-versjonen, som hadde 0.429 AUC. En AUC på 1.0 ville være en perfekt prediksjonsmodell.

Ved å bruke den nyeste versjonen av EPSS, ville et selskap som ønsket å fange opp mer enn 82 % av de utnyttede sårbarhetene, bare måtte redusere rundt 7.3 % av alle sårbarheter som ble tildelt en Common Vulnerabilities and Exposures (CVE) identifikator, mye mindre enn de 58 % av CVE-ene som må utbedres ved hjelp av CVSS.

Modellen er tilgjengelig gjennom et API på FIRST-nettstedet, som lar bedrifter få poengsummen for en bestemt sårbarhet eller hente de høyest scorende programvarefeilene til enhver tid. Likevel vil bedrifter trenge mer informasjon for å bestemme den beste prioritet for deres utbedringsarbeid, sier Cyentias Jacobs.

"Dataene er gratis, så du kan gå og hente EPSS-poengsummene, og du kan ta daglige dumper av det, men utfordringen er når du setter dem i praksis," sier han. "Utnyttbarhet er bare én faktor av alt du trenger å vurdere, og de andre tingene kan vi ikke måle."

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :er

- $OPP

- 000

- 1

- 100

- 2022

- 7

- a

- I stand

- Om oss

- adgang

- Ifølge

- kontoer

- la til

- adresse

- AL

- Alle

- tillate

- tillater

- alternativ

- og

- annonsert

- api

- ER

- AREA

- AS

- eiendel

- tildelt

- At

- forfatter

- tilgjengelig

- basert

- basis

- BE

- bak

- BEST

- Bedre

- mellom

- øke

- by

- CAN

- evner

- fange

- Catch

- utfordre

- Figur

- sjef

- Medformann

- kode

- Felles

- Selskaper

- Selskapet

- sammenlignet

- komplekse

- Tilkobling

- forbinder

- Vurder

- ansett

- fortsette

- kontroller

- SELSKAP

- kunne

- dekning

- skape

- kritisk

- I dag

- skjøger

- cve

- daglig

- dato

- dataforsker

- Database

- databaser

- Dager

- designet

- Bestem

- bestemme

- utvikle

- utviklet

- retning

- uensartede

- ned

- hver enkelt

- effektivitet

- effektiv

- innsats

- innsats

- Åttende

- muliggjør

- styrke

- Eter (ETH)

- evaluert

- hendelser

- Hver

- alt

- eksempel

- gjennomføring

- utvidet

- forventet

- Exploit

- utnytting

- Exploited

- Eksponering

- Face

- faktorer

- Egenskaper

- fyll

- bedrifter

- Først

- Fix

- feil

- feil

- Til

- dannet

- Forum

- Gratis

- fra

- fundamentalt

- mellomrom

- få

- Go

- god

- grip

- sterkt

- Gruppe

- voksen

- Ha

- Høy

- høyere

- høyest

- Hvordan

- Hvordan

- HTTPS

- identifikator

- identifisere

- Påvirkning

- betydning

- forbedret

- forbedring

- forbedrer

- bedre

- in

- hendelse

- hendelsesrespons

- Inkludert

- indikerer

- industri

- informasjon

- Institute

- instruksjoner

- integrere

- interesse

- saker

- IT

- køyring

- DET ER

- jpg

- holde

- kjent

- Siste

- siste

- LÆRE

- læring

- i likhet med

- linje

- Liste

- leve

- plassering

- Se

- maskin

- maskinlæring

- større

- mange

- max bredde

- måle

- målinger

- nevnt

- Minske

- modell

- modeller

- øyeblikk

- mer

- mest

- nasjonal

- Trenger

- Ny

- nyheter

- neste

- nst

- Antall

- of

- on

- ONE

- organisasjoner

- Annen

- samlet

- Papir

- del

- Spesielt

- parter

- perfekt

- ytelse

- utfører

- plato

- Platon Data Intelligence

- PlatonData

- politikk

- praksis

- Precision

- forutsi

- forutsi

- prediksjon

- pen

- forrige

- prioritering

- Prioriter

- prioritet

- problemer

- prosjekt

- offentlig

- publisert

- sette

- alle

- Sats

- Rød

- redusere

- Redusert

- referanser

- rapportert

- representere

- representert

- forsker

- forskere

- svar

- Risiko

- s

- sier

- Skala

- Forsker

- scoring

- Sekund

- sikkerhet

- søker

- senior

- signifikant

- nettstedet

- So

- Software

- løsning

- kilde

- spesiell

- spesifikk

- Begynn

- startet

- Trinn

- innsendt

- vellykket

- slik

- system

- tank

- lag

- lag

- Det

- De

- Området

- deres

- Disse

- ting

- tenketank

- Tredje

- tredjeparter

- trussel

- tre

- Gjennom

- tid

- til

- verktøy

- topp

- typisk

- etter

- variasjon

- Ve

- leverandør

- leverandører

- versjon

- Versus

- av

- Sikkerhetsproblemer

- sårbarhet

- ønsket

- Vei..

- uke

- VI VIL

- Hva

- om

- hvilken

- mens

- vil

- med

- Arbeid

- ville

- zephyrnet