September 29, 2023

Regelmessig opprydding er en del av all beste praksis for kontoadministrasjon og sikkerhet, ikke bare for skymiljøer. I vår blogginnlegg om identifisering av inaktive identiteter, så vi på API-ene som tilbys av IBM Cloud Identity and Access Management (IAM) og hvordan man kan bruke dem til å få detaljer om IAM-identiteter og API-nøkler. Noen lesere ga tilbakemeldinger og spurte hvordan de skulle gå frem og handle på identifiserte inaktive identiteter.

Som svar vil vi legge ut mulige skritt å ta. Vi viser hvordan du finner og tilbakekaller eksisterende privilegier og hva du bør vurdere. I tillegg diskuterer vi hvordan de ulike identitetstypene kan fjernes fra en konto. Vi gir også noen instruksjoner om hvordan man skripter og muligens automatiserer disse administrative oppgavene:

Oppsummering: Inaktive identiteter

IBM Cloud Identity and Access Management (IAM) støtter ulike former for identiteter. De inkluderer brukere og tjeneste-ID-er – begge med tilhørende API-nøkler – så vel som klarerte profiler. Når en slik identitet eller en tilknyttet API-nøkkel ikke har blitt brukt til å autentisere på en bestemt tid, anses den som inaktiv.

IBM Cloud IAM tilbyr funksjonalitet for å lage rapporter om inaktive identiteter. Som standard anses identiteter som inaktive når de ikke har logget på eller vært i bruk på 30 dager. Når du oppretter en rapport ved å bruke API eller en SDK, kan du spesifisere andre tidsrammer (f.eks. 90 dager).

Inaktive identiteter utgjør en sikkerhetsrisiko fordi de kanskje ikke lenger vedlikeholdes og er lettere å angripe. For å forbedre sikkerheten bør du trekke tilbake tilgangsprivilegier fra inaktive identiteter og kanskje til og med fjerne dem helt fra skykontoen.

Det er imidlertid en operasjonell risiko med spesielle identiteter som kun brukes til kvartalsvis eller årlig behandling (som etter vår mening er dårlig sikkerhetsdesign). Hvis de blir ryddet opp, kan de tilknyttede oppgavene mislykkes. Dette scenariet kan løses ved å holde oversikt over hvordan inaktive identiteter og deres privilegier blir ryddet opp.

Automatisert opprydding

Handling på oppdagede inaktive identiteter kan gjøres manuelt, men bør automatiseres for effektivitet og forbedret sikkerhet. Både manuell og automatisert opprydding kan følge en prosess som dette:

- Generer og hent en rapportere om inaktive identiteter for ønsket datoperiode.

- Sjekk de rapporterte identitetene mot en liste over unntatte ID-er.

- Sløyfe over hver ikke-unntatt identitet og fjerne den fra alle IBM Cloud IAM-tilgangsgrupper. Pass også på at nei direkte gitt tillatelser eksistere.

- Gå over funnet API-nøkler og slett dem.

For alle trinn, logg funnene og handlingene som er utført for revisjon og forbedringer.

Avhengig av bedriftens retningslinjer, kan det være lurt å rydde opp månedlig eller kvartalsvis. Når utløser rapportgenereringen i det første trinnet kan du spesifisere varigheten (intervallet i timer) for hva som skal anses som inaktivt. For å unngå risikoen for å stenge ned viktige identiteter, bør du opprettholde en liste eller database med identiteter som er ekskludert fra opprydding (trinn 2 ovenfor). Denne listen kan også brukes til å skille mellom ulike retningslinjer som månedlige eller kvartalsvise kontroller.

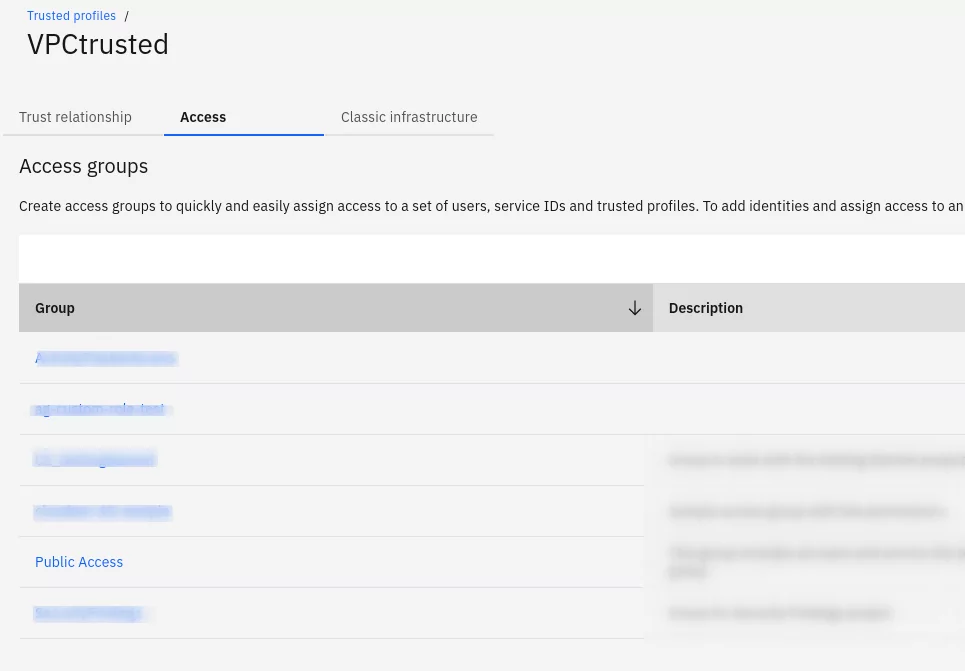

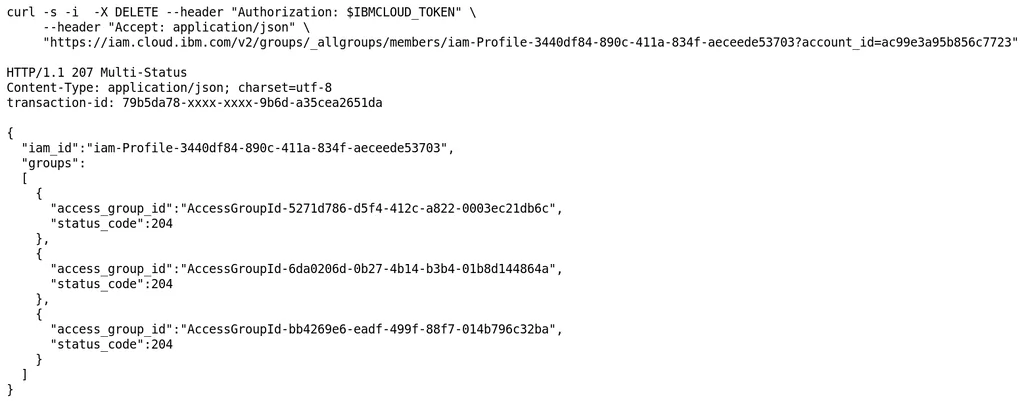

Når du behandler hver funnet inaktiv identitet (f.eks. brukere, tjeneste-IDer, klarerte profiler), er det ganske enkelt å tilbakekalle tildelte privilegier. IBM Cloud IAM tilbyr en REST API med en DELETE for å fjerne en IAM-identitet fra alle tilknyttede tilgangsgrupper (Trinn 3 ovenfor, se skjermbilde nedenfor).

Hvis du følger beste praksis, bør tillatelser bare tildeles gjennom tilgangsgrupper og ikke direkte. Du kan bekrefte denne regelen ved å hente liste over direkte tildelte privilegier for IAM-identiteten. Hvis et slikt privilegium (tilgangsadministrasjonspolicy) blir funnet, er det en API for å slette denne policyen (Trinn 3). Du kan se vårt blogginnlegg "IBM Cloud-sikkerhet: Slik rydder du opp i ubrukte tilgangspolicyer" for ytterligere informasjon.

Rapporten om inaktive identiteter inkluderer også en del om API-nøkler. API-nøkler er knyttet til enten en bruker- eller tjeneste-ID. Spørsmålet er hvor raskt du skal rydde dem opp sletter API-nøkkelen. I likhet med å fjerne privilegier fra en identitet, kan sletting av en tilknyttet API-nøkkel ødelegge programmer. Bestem hva som er best for ditt skymiljø og oppfyller bedriftens standarder.

Ovennevnte oppryddingstrinn kan skriptes og kjøres manuelt. Du kan også automatisere oppryddingen ved å bruke en tilnærming som ligner på det vi beskriver i dette blogginnlegg om automatisert dataskraping. Bruk IBM Cloud Code Engine med et cron-abonnement for å utløse kjøring på fastsatte datoer eller intervaller:

Brukere, tjeneste-IDer og klarerte profiler

Ovenfor diskuterte vi hvordan man kan tilbakekalle privilegier fra inaktive identiteter. For ytterligere å rydde opp i kontoen og forbedre sikkerheten, bør du vurdere å slette ubrukte tjeneste-IDer og klarerte profiler og fjerne brukere fra kontoen. Disse handlingene kan være en oppfølging etter fjerning av tillatelser – når det er klart at disse identitetene ikke lenger er nødvendige. I tillegg kan du med jevne mellomrom liste opp alle brukere og sjekk deres stater. Fjern brukere fra kontoen din som har en ugyldig, suspendert eller (type) slettet tilstand.

IBM Cloud har API-funksjoner til fjerne en bruker fra en konto, Til slette en tjeneste-ID og tilhørende API-nøkler og til slette en klarert profil.

Konklusjoner

Regelmessig kontoopprydding er en del av kontoadministrasjon og beste fremgangsmåter for sikkerhet, ikke bare for skymiljøer. I vår blogginnlegg om identifisering av inaktive identiteter, så vi på API-ene som tilbys av IBM Cloud Identity and Access Management (IAM) og hvordan man kan bruke dem til å få detaljer om IAM-identiteter og API-nøkler.

I dette blogginnlegget diskuterte vi en tilnærming til hvordan man automatisk kan rydde opp i privilegier som ble gitt til nå inaktive identiteter. Det er viktig å merke seg at noe rengjøring i form av (revisjons)logger og en liste over fritatte identiteter er nødvendig for å holde appene og arbeidsbelastningene i gang. Sånn sett, gjør det, men ikke overdriv.

Se disse blogginnleggene og servicedokumentasjonen for mer informasjon:

Hvis du har tilbakemeldinger, forslag eller spørsmål om dette innlegget, vennligst ta kontakt med meg på Twitter (@data_henrik), Mastodont (@data_henrik@mastodon.social) Eller Linkedin.

Mer fra Cloud

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.ibm.com/blog/ibm-cloud-inactive-identities-ideas-for-automated-processing/

- : har

- :er

- :ikke

- $OPP

- 1

- 19

- 2023

- 2024

- 26

- 28

- 29

- 30

- 300

- 31

- 400

- 50

- 53

- 9

- 90

- a

- Om oss

- ovenfor

- akselererer

- adgang

- tilgangsstyring

- Ifølge

- Logg inn

- nøyaktighet

- tvers

- Handling

- handlinger

- la til

- Ytterligere

- Tilleggsinformasjon

- I tillegg

- adresse

- adressert

- administrasjon

- administrativ

- Annonsering

- Etter

- mot

- AI

- Alle

- også

- amp

- an

- analytics

- og

- Kunngjøring

- årlig

- noen

- api

- APIer

- Søknad

- søknader

- tilnærming

- apps

- ER

- rundt

- Artikkel

- kunstig

- kunstig intelligens

- Kunstig intelligens (AI)

- AS

- tildelt

- assosiert

- At

- angripe

- revisjon

- godkjenne

- forfatter

- automatisere

- Automatisert

- automatisk

- tilgjengelighet

- unngå

- tilbake

- Backup

- sikkerhetskopier

- dårlig

- BE

- fordi

- vært

- før du

- Begynnelsen

- begynt

- være

- under

- BEST

- beste praksis

- mellom

- Milliarder

- Blogg

- Blogginnlegg

- blogger

- både

- Break

- BRO

- Bringe

- virksomhet

- Business Applications

- bedrifter

- men

- by

- CAN

- evner

- Kapasitet

- karbon

- kort

- Kort

- biler

- saker

- CAT

- Endringer

- sjekk

- Sjekker

- CIS

- klasse

- fjerne

- klienter

- Cloud

- Cloud Security

- kode

- farge

- datamaskin

- bekymringer

- Koble

- Tilkobling

- Vurder

- ansett

- forbruk

- Container

- innhold

- fortsette

- kontroll

- Bedriftens

- Korrelasjon

- Kostnad

- kunne

- skape

- Opprette

- skaperverket

- CSS

- skikk

- kunde

- Dallas

- dato

- Database

- databaser

- Dato

- datoer

- Dager

- bestemme

- Misligholde

- definisjoner

- leverer

- levere

- Etterspørsel

- utplassert

- beskrive

- beskrivelse

- utforming

- designet

- ønsket

- detaljer

- Utvikler

- forskjellig

- digitalt

- direkte

- retninger

- direkte

- katastrofe

- oppdaget

- diskutere

- diskutert

- skille

- dns

- do

- dokumentasjon

- gjør

- gjort

- ikke

- ned

- varighet

- e

- hver enkelt

- enklere

- lett

- utgave

- effektivitet

- enten

- Emery

- forbedre

- styrke

- Enter

- Enterprise

- bedrifter

- fullstendig

- Miljø

- miljøer

- avgjørende

- Eter (ETH)

- Selv

- eksempel

- opphisset

- ekskludert

- gjennomføring

- Fritatt

- eksisterer

- eksisterende

- Utgang

- Utforske

- FAIL

- ganske

- tilbakemelding

- Finn

- funn

- Først

- følge

- etter

- fonter

- Til

- skjema

- skjemaer

- funnet

- fra

- fullt

- funksjonalitet

- funksjoner

- videre

- generasjonen

- generator

- gir

- Global

- skal

- innvilget

- Grid

- Gruppens

- Ha

- høyde

- hjelpe

- TIMER

- Hvordan

- Hvordan

- Men

- http

- HTTPS

- IAM

- IBM

- IBM Cloud

- ICO

- ICON

- ID

- Ideer

- identiske

- identifisert

- identifisering

- identiteter

- Identitet

- styring av identitet og tilgang

- Identitets- og tilgangsstyring (IAM)

- ids

- if

- bilde

- avgjørende

- gjennomføring

- viktig

- forbedre

- forbedret

- forbedringer

- in

- inaktiv

- inkludere

- inkluderer

- økende

- indeks

- bransjer

- informasjon

- Infrastruktur

- forsikring

- Intelligens

- Internet

- egenverdi

- Introduserer

- isolasjon

- IT

- DET ER

- jpg

- bare

- Hold

- holde

- nøkkel

- nøkler

- Type

- stor

- lå

- LÆRE

- i likhet med

- Liste

- lokale

- logg

- logget

- lenger

- så

- lavere

- vedlikeholde

- vedlikehold

- gjøre

- mann

- fikk til

- ledelse

- leder

- håndbok

- manuelt

- Mars

- mars 1

- Мастодон

- max bredde

- Kan..

- kan være

- me

- meningsfylt

- møter

- kunne

- minutter

- minutter

- Mobil

- modell

- MongoDB

- overvåking

- månedlig

- Videre

- mest

- Natur

- Navigasjon

- Trenger

- nødvendig

- behov

- nettverk

- nettverk

- Ny

- Nei.

- note

- ingenting

- nå

- få

- of

- tilbudt

- tilby

- tilbud

- ofte

- on

- pågående

- bare

- operasjonell

- Mening

- optimalisert

- or

- Annen

- vår

- ut

- utfall

- enn

- oversikt

- side

- del

- Past

- patching

- Ansatte

- tillatelser

- PHP

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- plugg inn

- Point

- Politikk

- politikk

- Populær

- posisjon

- mulig

- muligens

- Post

- innlegg

- praksis

- Premium

- privilegium

- privilegier

- Problem

- fortsette

- prosess

- prosessering

- Produksjon

- Profil

- Profiler

- gi

- forutsatt

- leverandør

- gir

- spørsmål

- spørsmål

- område

- å nå

- lesere

- Lesning

- grunner

- nylig

- anbefalinger

- utvinning

- regulert

- fjerne

- fjernet

- fjerne

- erstattet

- rapporterer

- rapportert

- Rapporter

- krever

- Krav

- svar

- svar

- responsive

- gjenopprette

- inntekter

- Risiko

- vei

- roboter

- Regel

- Kjør

- rennende

- samme

- scenario

- Skjerm

- script

- skript

- SDK

- Seksjon

- sikkerhet

- se

- forstand

- SEO

- September

- tjeneste

- sett

- syv

- bør

- Vis

- lignende

- nettstedet

- Nettsteder

- So

- noen

- Snart

- spesiell

- Sponset

- standarder

- Begynn

- Tilstand

- Trinn

- Steps

- stripping

- sterk

- Struggle

- abonnement

- slik

- suite

- støtte

- Støtter

- sikker

- suspendert

- Sveitsiske

- Tablett

- takle

- Ta

- tatt

- ta

- oppgaver

- Det

- De

- verden

- deres

- Dem

- tema

- Der.

- Disse

- de

- denne

- De

- Gjennom

- tid

- Tittel

- til

- topp

- Kurs

- utløse

- Stol

- klarert

- typen

- typer

- ubrukt

- avdekke

- URL

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- bruke

- utnytte

- variabel

- variasjon

- verifisere

- veldig

- VMware

- W

- walking

- ønsker

- we

- VI VIL

- var

- Hva

- Hva er

- når

- hvilken

- bred

- vil

- med

- kvinne

- WordPress

- verden

- skrevet

- du

- Din

- zephyrnet