En hacker ved navn 'Ryushi' hevdet å ha dataene til 400 millioner Twitter-brukere og tilbyr dem for salg med mindre Elon Musk betaler løsepenger. Mens sikkerhetsfirmaer fortsatt jobber med å verifisere ektheten til dataene, krever Ryushi at Twitter betaler en løsepenge på $200,000 XNUMX for å unngå utgivelsen.

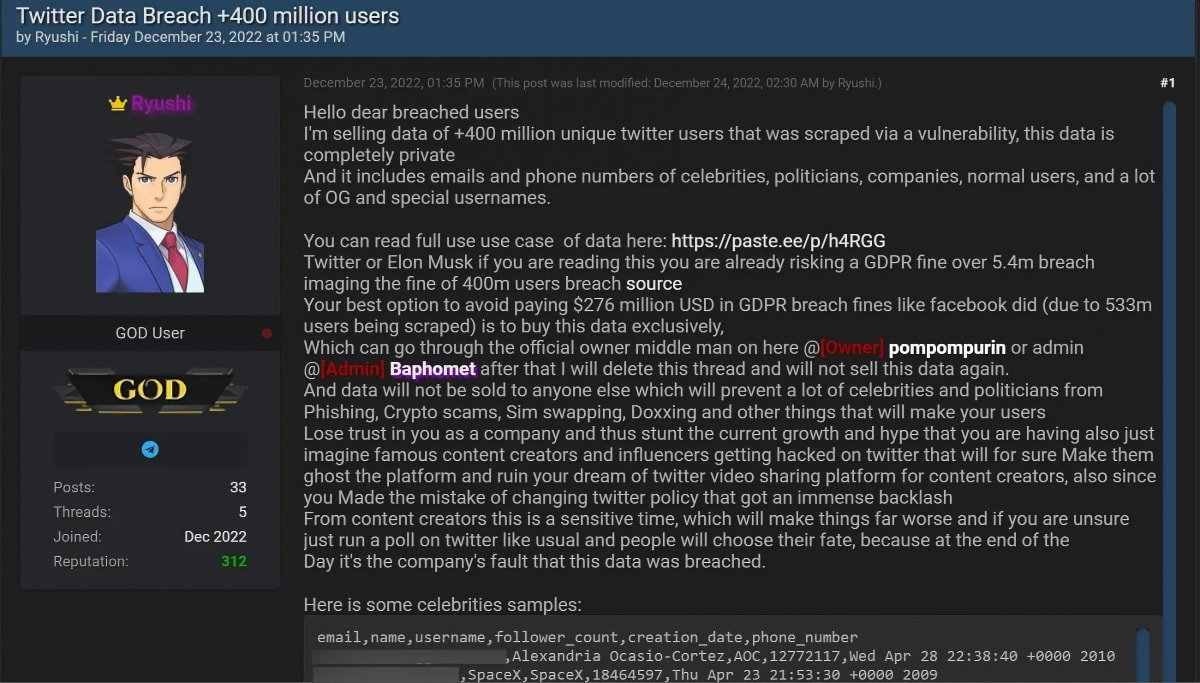

I et foruminnlegg inkluderer Ryushi eksempeldata fra trettisju kjendiser, politikere, journalister, selskaper og offentlige etater, inkludert Alexandria Ocasio-Cortez, Donald Trump JR, Mark Cuba, Kevin O'Leary og Piers Morgan. I tillegg ble et større utvalg på 1,000 Twitter-brukerprofiler lekket senere.

Brukerprofilene inneholder offentlige og private Twitter-data, inkludert brukernes e-postadresser, navn, brukernavn, antall følgere, opprettelsesdato og telefonnumre. Selv om alle de lekke profilene ser ut til å ha e-postadresser knyttet til seg, har mange ikke telefonnumre.

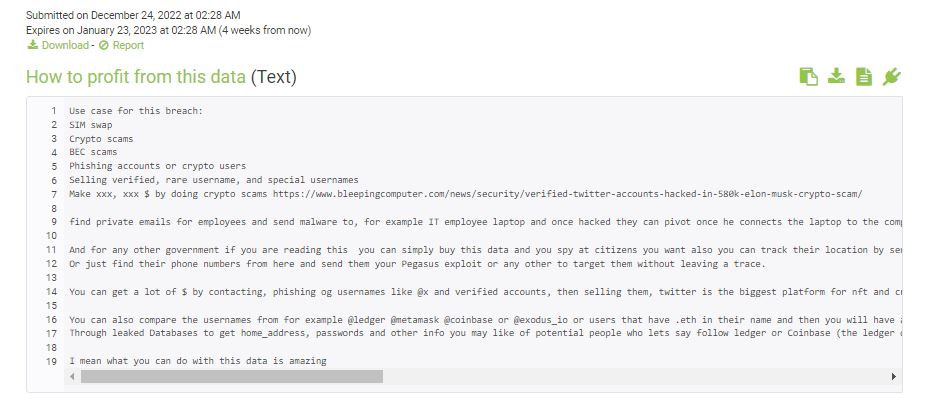

Ryushi lenket også til et innlegg på Archive.org forklarer hvordan kjøpere kan tjene på de stjålne dataene. Han la til at dataene kan brukes til blant annet phishing-angrep, SIM-bytte, kryptosvindel, BEC-angrep, phishing-kontoer eller kryptobrukere.

Den påståtte datadumpen selges nå på Breached hacking-forumet, et nettsted som vanligvis brukes til å selge brukerdata stjålet i datainnbrudd. Ryushi fortalte BleepingComputer at han ønsker å selge Twitter-data eksklusivt til Twitter eller en enkelt person for $200,000 60,000 og vil deretter slette dataene. Men hvis et eksklusivt kjøp ikke blir gjort, vil han selge kopier til flere personer for $XNUMX XNUMX per salg.

Ryushi advarte også Elon Musk og Twitter om at de burde kjøpe dataene før det fører til en stor bot i henhold til Europas personvernlovgivning GDPR.

"Twitter eller Elon Musk hvis du leser dette, risikerer du allerede en GDPR-bot over 5.4 millioner brudd som avbilder boten til 400 millioner brukere bryter kilden," skrev Ryushi i et foruminnlegg. "Det beste alternativet ditt for å unngå å betale 276 millioner USD i bøter for brudd på GDPR som Facebook gjorde (på grunn av at 533 millioner brukere ble skrapet) er å kjøpe disse dataene utelukkende."

På spørsmål om de kontaktet Twitter for å løse ut dataene, fortalte de BleepingComputer at de kontaktet Twitter og ringte, men ikke fikk svar.

Twitter API-sårbarhet

Ryushi fortalte BleepingComputer at dataene ble skrapet i 2021 ved hjelp av en nå fikset API-sårbarhet, som tidligere var assosiert med et eget datainnbrudd i 2021. Sårbarheten lar en angriper eller trusselaktør sette inn en stor feed med telefonnumre og e-postadresser i API og motta tilknyttede Twitter-bruker-IDer som svar.

"Jeg fikk tilgang av samme utnyttelse som ble brukt for 5.4 m datalekkasje allerede. Snakket med selgeren av det, og han bekreftet at det var i twitter-påloggingsflyten, sa Ryushi. "Så, i sjekken for duplisering, lekket den bruker-IDen som jeg konverterte ved hjelp av et annet API til brukernavn og annen informasjon."

Selv om Twitter løste sårbarheten i januar 2022, bekreftet BleepingComputer at sårbarheten har blitt brukt av flere trusselaktører for å skrape privat informasjon fra Twitter-brukere.

I følge Alon Gal fra trusseletterretningsselskapet Hudson Rock, er det umulig på dette tidspunktet å fullstendig bekrefte at det er 400 millioner brukere i databasen. Imidlertid sa Hudson Rock at de uavhengig har bekreftet at de lekke prøvene virker legitime.

"Vennligst merk: På dette stadiet er det ikke mulig å fullstendig verifisere at det faktisk er 400,000,000 XNUMX XNUMX brukere i databasen," twitret Hudson Rock. "Fra en uavhengig bekreftelse ser selve dataene ut til å være legitime, og vi vil følge opp med utviklingen."

I innlegget hevder trusselaktøren at dataene ble innhentet tidlig i 2022 på grunn av en sårbarhet i Twitter, samt forsøk på å presse ut @ElonMusk for å kjøpe dataene eller møte GDPR-søksmål.

— Hudson Rock (@RockHudsonRock) Desember 24, 2022

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://techstartups.com/2022/12/28/hacker-ryushi-demands-twitter-pay-200000-ransom-avoid-releases-personal-data-400-million-twitter-users/

- 000

- 1

- 10

- 2021

- 2022

- 400M

- 9

- a

- adgang

- kontoer

- la til

- tillegg

- adresser

- byråer

- Alexandria Ocasio-Cortez

- Alle

- påstått

- allerede

- Selv

- blant

- og

- En annen

- api

- vises

- Arkiv

- assosiert

- Angrep

- forsøker

- autentisitet

- BEC

- før du

- være

- BEST

- BleepingComputer

- brudd

- brudd

- kjøpe

- Strijela

- Samtaler

- kjendiser

- sjekk

- hevdet

- krav

- vanligvis

- Selskapet

- BEKREFTET

- konvertert

- Corporations

- kunne

- skaperverket

- krypto

- krypto svindel

- kryptobrukere

- Cuba

- dato

- datainnbrudd

- Databrudd

- datalekkasje

- Database

- Dato

- krevende

- krav

- utviklingen

- gJORDE

- Donald Trump

- dumpe

- Tidlig

- Elon

- Elon Musk

- emalje

- Europas

- Eksklusiv

- utelukkende

- forklare

- Exploit

- Face

- slutt

- bøter

- bedrifter

- fikset

- følge

- Forum

- fra

- fullt

- GAL

- GDPR

- Regjeringen

- hacker

- hacking

- Hvordan

- Men

- HTTPS

- Imaging

- umulig

- in

- inkluderer

- Inkludert

- uavhengig

- uavhengig av hverandre

- info

- informasjon

- Intelligens

- IT

- selv

- Januar

- Journalister

- stor

- større

- Law

- Søksmål

- Fører

- lekke

- Lar

- knyttet

- ser

- laget

- mange

- merke

- millioner

- Morgan

- flere

- Musk

- navn

- navn

- tall

- innhentet

- tilby

- Alternativ

- Annen

- andre

- Betale

- betalende

- land

- porsjoner

- person

- personlig

- personlig informasjon

- phishing

- phishing-angrep

- telefon

- plato

- Platon Data Intelligence

- PlatonData

- Point

- Politikere

- mulig

- Post

- tidligere

- privatliv

- privat

- privat informasjon

- Profiler

- Profit

- offentlig

- Kjøp

- Ransom

- Lesning

- motta

- slipp

- svar

- risikere

- Rock

- Sa

- salg

- samme

- svindel

- sikkerhet

- selger

- bør

- JA

- JA bytte

- enkelt

- nettstedet

- solgt

- kilde

- Scene

- Still

- stjålet

- De

- trussel

- trusselaktører

- trussel etterretning

- til

- trumf

- etter

- USD

- Bruker

- Brukere

- Verifisering

- verifisert

- verifisere

- sårbarhet

- hvilken

- mens

- vil

- arbeid

- zephyrnet