Han ble dømt under hans virkelige navn Ramon, men i løpet av hans skrytende dager med å late som om han var en seriøst vellykket eiendomsmegler med base i Dubai, har du kanskje sett og hørt om ham som Ray, eller for å gi ham hele kallenavnet hans, Ray Hushpuppi.

For å være klar, Ramon Olorunwa Abbas lot ikke som han hadde mye penger, men han lot som han hadde skaffet seg pengene sine med legitime midler.

Hans nå lukkede Instagram-konto var oversvømmet med show-off bilder promenerende omfanget av rikdommen hans, inkludert fancy biler (se bildet øverst i artikkelen), luksusreiser med privat jetfly og shoppingturer med høye billetter:

Dessverre for Abbas, som angivelig omtalte seg selv på Snapchat som Milliardær Gucci Master!!!, og heldigvis for de mange ofrene for hans kriminalitet, ble bildene ovenfor vist i et amerikansk justisdepartement belastningsskjema signert i juni 2020 av FBI spesialagent Andrew Innocenti og godkjent av amerikansk sorenskriverdommer Rozella Oliver:

Gripet og nappet

Abbas ble siktet for forbrytelsen av Konspirasjon for å delta i hvitvasking av penger, raskt arrestert av Dubai-politiet, og utlevert til USA hvor han har vært bak lås og slå siden.

Som vi skrev tilbake i 2020:

Maksimal fengselsstraffer blir sjelden utdelt. Men hvis Abbas blir dømt for konspirasjon for å delta i hvitvasking av penger, og hvis han tilfeldigvis er det uheldige unntaket fra denne generelle regelen, vil han se på en maksimumsstraff på 20 år i føderalt fengsel.

Vel, mer enn to år senere har Hushpuppi erkjent skyldig i siktelsen og blitt dømt, og selv om han ikke fikk maksimal fengselsstraff, ga USAs distriktsdommer Otis Wright ham 135 måneder, som er litt over 11 år. (Vi antar at dette inkluderer tiden som Puppi allerede har sittet i varetekt.)

Han er også pålagt å betale tilbake mer enn 1.7 millioner dollar i oppreisning til to spesifikke ofre som Abbas innrømmet å ha svindlet som en del av avtalen: 922,857 809,983 dollar til et advokatfirma i New York og XNUMX XNUMX dollar til en forretningsmann i Qatar.

Den originale siktelsen om at Abbas faktisk hadde en sak å besvare, og derfor burde arresteres og bringes til USA, gjør fascinerende lesning.

Den inkluderer utdrag fra Hushpuppis korrespondanse med forskjellige medsammensvorne, inkludert en hvitvasker fra Canada kalt Ghaleb Alaumary, som var dømt til 140 måneder (11 år 8 måneder) i et amerikansk fengsel i fjor, og ble beordret til å tilbakebetale hele 30 millioner dollar.

Skuringer versus bankene

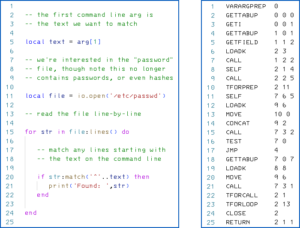

Samtalene som er tatt opp av etterforskningslederen gir et spennende innblikk i hvordan såkalte Business e-kompromiss (BEC) kriminelle prøver å snike seg forbi de svindelforebyggende tiltakene som bankene har satt i verk.

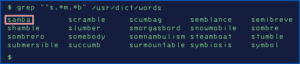

Her kan du se dem snakke med hverandre om overføringsproblemer, og gi råd om de bankene eller landene som bør unngås fordi overføringene vil utløse advarsler:

Jeg sendte 1.1 millioner pund til acc de sa åpne ben i Storbritannia pengene landet og nå stiller de spørsmål

An åpne ben, eller "åpen mottaker", er forklart av etterforskeren som "en konto der et annet navn på bedriftskonto kan erstattes for å hjelpe til med å lure offeret til å sende penger."

Bror jeg kan ikke fortsette å samle hus n ikke gi dem en tilbakemelding n fortsette å be om mer. Disse tingene koster mye penger nå å åpne.

A hus i denne sammenhengen er BEC-slang for "en bankkonto som brukes til å motta inntekter fra en uredelig ordning", fordi den gir et midlertidig hjem for midler.

Antagelig presset hvitvaskerens kontakter – andre tannhjul i girkassen for nettkriminalitet som sender ut såkalte muldyr for å åpne kontoer som senere brukes til svindel – tilbake mot "kostnaden" ved å gå gjennom ansikt-til-ansikt KYC (vet kunden din) sjekker for å åpne kontoer som endte opp med å bli knyttet til kriminalitet med en gang.

Bror jeg kan ikke sende fra Storbritannia til Mexico, de fortsetter å finne ut av det, men Storbritannia 2 uk disse fyren fortsetter å betale

Her antyder hvitvaskeren at falske overføringer som holdes inne i Storbritannia sannsynligvis vil gå gjennom, mens forsøk på å få penger ut av landet sannsynligvis vil provosere mer detaljerte kontroller og utløse en blokkering.

BEC forklarte

Som du sikkert vet, er BEC et paraplybegrep som brukes for å beskrive e-postdrevet nettkriminalitet der elektroniske meldinger (som ofte ser helt ekte ut fordi de sendes fra en kompromittert konto i ditt eget selskap) brukes for å overtale noen i finansavdelingen til å endre mottakerens kontoopplysninger rett før en større betaling forfaller.

BEC-kriminelle kan målrette direkte mot det kompromitterte selskapet ved å lure noen i din egen kreditoravdeling til å tro at en leverandør nettopp har byttet bank og ber om at deres kommende betalinger skal gjøres til en ny konto.

Enda verre, BEC-skurker kan målrette mot kundene dine ved å lure deres Leverandørgjeld personale, under dekke av uredelige e-poster som virkelig stammer fra din bedrift, det din selskapet har byttet bank og krever fremtidige debitorbetalinger for å gå til en ny konto.

Som du kan forestille deg, vil kunder som er svindlet på denne måten kanskje ikke innse at deres "vellykkede" betalinger har kommet på avveie (forutsatt at overføringene til det falske "huset" ikke blir oppdaget av banken)...

...til din egen kontoavdeling merker at de tilsynelatende er på etterskudd med betalinger og setter inkassoteamet på dem.

Den typen konfrontasjon vil nesten helt sikkert føre til en dobbelt sint kunde, og den resulterende publiseringen av datainnbrudd er virkelig noe du kan klare deg uten, sammen med det sannsynlige behovet for å erstatte kundens tap hvis banken ikke kan kreve tilbake pengene. .

Hva gjør jeg?

Vi vet at banker er i stand til å avverge betydelige mengder svindel i BEC-stil, men at mye av de stjålne pengene likevel havner i hendene på svindlere, fordi DOJ bemerker at:

"Etter hans egen innrømmelse, i løpet av bare en 18-måneders periode konspirerte tiltalte for å hvitvaske over 300 millioner dollar," skrev påtalemyndigheten i et straffeutmålingsnotat. "Selv om mye av dette tiltenkte tapet til slutt ikke ble realisert, fremhever [Abbas] vilje og evne til å delta i storskala hvitvasking av penger alvoret i hans kriminelle oppførsel."

Her er noen tips du kan følge for å redusere risikoen for å bli svindlet av verdens Hushpuppis:

- Slå på tofaktorautentisering (2FA) slik at et passord alene ikke er nok for å få tilgang til kontoene dine, spesielt e-post. Husk at e-postkontoen din sannsynligvis er nøkkelen til å tilbakestille passord på mange av de andre kontoene dine, inkludert de du bruker på jobb og hjemme.

- Se etter funksjoner i tjenesteleverandørens produkter som kan advare deg når det oppstår uregelmessigheter. XDR (utvidet deteksjon og respons)-verktøy hjelper deg med å søke etter pålogginger som kommer fra uvanlige steder, eller å spore opp nettverks- og filaktivitet som ikke passer ditt vanlige mønster. Dette kan hjelpe deg med å skylle ut skurker som har vridd seg inn på nettverket ditt eller e-postkontoen din. Snakk med banken din om hvordan de også kan legge til et nytt lag med svindeloppdagelse.

- Håndheve en totrinns (eller flere) prosess for å gjøre betydelige endringer i kontoer eller tjenester, spesielt endringer i detaljer for utgående betalinger. Ikke bare stol på enkle «ledergodkjenning»-klikk – implementer uavhengige kontroller av forskjellige team, jobber i separate avdelinger og ser etter forskjellige indikatorer på svindel.

- Hvis du ser noe som ikke ser bra ut i en e-post som krever oppmerksomheten din, antar du at du blir svindlet. Skuringer som prøver å etterligne din administrerende direktør eller finansdirektør gjør kanskje ikke noen feil, men ofte gjør de det. Ikke la skurkene slippe unna med utglidninger som stavefeil eller usannsynlige feil som burde gi dem bort – en Naked Security-kommentator rapporterte at han fanget en svindler på fersken ganske enkelt fordi skurken brukte en emoji der de følte seg sikre på at sann eier av e-postkontoen ville ha stavet betydningen i sin helhet. Som snekkere liker å si: "Mål to ganger, skjær en gang."

- Hvis du vil sjekke detaljer med et annet selskap basert på en e-post, stol aldri på kontaktdata i e-posten, spesielt når det er penger involvert. Finn din egen måte å få tak i motparten ved å bruke en annen form for kommunikasjon, for eksempel ved å bruke et telefonnummer på trykte dokumenter du allerede har.

- Vurder å bruke interne opplæringsverktøy for å lære de ansatte om svindel. Verktøy som Sophos Phish-trussel kan teste ansattes oppførsel trygt, slik at de kan gjøre sine feil når det faktisk ikke spiller noen rolle, i stedet for når kjeltringene kommer og ringer.

- Abbas

- BEC

- blockchain

- bedriftens e-postkompromiss

- coingenius

- cryptocurrency lommebøker

- kryptoverveksling

- cybersikkerhet

- nettkriminelle

- Cybersecurity

- innenriksdepartementet

- digitale lommebøker

- brannmur

- hushpuppy

- Kaspersky

- Lov og orden

- malware

- Mcafee

- Naken sikkerhet

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spill

- PlatonData

- platogaming

- VPN

- nettside sikkerhet

- zephyrnet