Enda en dag, nok et tilgangstokenbasert databasebrudd.

Denne gangen er offeret (og på noen måter selvfølgelig også den skyldige) Microsofts GitHub bedrift.

GitHub hevder at det oppdaget bruddet raskt, dagen etter at det skjedde, men da var skaden gjort:

6. desember 2022, repositories fra vår

atom,desktop, og andre utdaterte GitHub-eide organisasjoner ble klonet av et kompromittert Personal Access Token (PAT) knyttet til en maskinkonto. Når det ble oppdaget 7. desember 2022, tilbakekalte teamet vårt umiddelbart den kompromitterte legitimasjonen og begynte å undersøke potensiell innvirkning på kunder og interne systemer.

Enkelt sagt: noen brukte en forhåndsgenerert tilgangskode hentet fra hvem-vet-hvor for å søle innholdet i forskjellige kildekodelagre som tilhørte GitHub selv.

Vi tipper at GitHub beholder sin egen kode på GitHub (det ville vært noe av en mistillitserklæring i seg selv hvis den ikke gjorde det!), men det var ikke det underliggende GitHub-nettverket eller lagringsinfrastrukturen som ble brutt, bare noen av GitHubs egne prosjekter som ble lagret der.

Strandhoder og sidebevegelser

Tenk på dette bruddet som en kjeltring som tar tak i passordet for Outlook-e-postarkivet ditt og laster ned forrige måneds meldinger.

Da du la merke til det, ville din egen e-post allerede være borte, men verken Outlook selv eller andre brukeres kontoer ville blitt direkte berørt.

Vær imidlertid oppmerksom på vår forsiktige bruk av ordet "direkte" i forrige setning, fordi kompromittering av én konto på et system kan føre til negative effekter mot andre brukere, eller til og med mot systemet som helhet.

For eksempel inneholder bedriftens e-postkonto nesten helt sikkert korrespondanse til og fra kollegene dine, IT-avdelingen og andre selskaper.

I disse e-postene kan du ha avslørt konfidensiell informasjon om kontonavn, systemdetaljer, forretningsplaner, påloggingsinformasjon og mer.

Å bruke angrepsintelligens fra en del av et system for å vri seg inn i andre deler av samme eller andre systemer er kjent i sjargongen som lateral bevegelse, hvor cyberkriminelle først etablerer det du kan kalle en "beachhead of compromise", og deretter prøver å utvide tilgangen deres derfra.

Hva er i lagrene dine, forresten?

I tilfelle av stjålne kildekodedatabaser, enten de er lagret på GitHub eller andre steder, er det alltid en risiko for at et privat depot kan inkludere tilgangslegitimasjon til andre systemer, eller la nettkriminelle få tilgang til kodesigneringssertifikater som brukes når de faktisk bygger programvare for offentlig utgivelse.

Faktisk kan denne typen datalekkasje til og med være et problem for offentlige depoter, inkludert åpen kildekodeprosjekter som ikke er hemmelige, og som er ment å kunne lastes ned av hvem som helst.

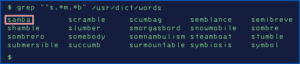

Åpen kildekode-datalekkasje kan skje når utviklere utilsiktet samler private filer fra utviklingsnettverket inn i den offentlige kodepakken som de til slutt laster opp for alle å få tilgang til.

Denne typen feil kan føre til en veldig offentlig (og veldig offentlig søkbar) lekkasje av private konfigurasjonsfiler, privat server tilgangstaster, personlig tilgangstokener og passord, og til og med hele katalogtrær som rett og slett var på feil sted til feil tid.

På godt og vondt har det tatt GitHub nesten to måneder å finne ut hvor mye angriperne deres har fått tak i i denne saken, men svarene er nå ute, og det ser ut som om:

- Skurkene fikk tak i kodesigneringssertifikater for GitHub Desktop og Atom-produktene. Dette betyr i teorien at de kan publisere useriøs programvare med et offisielt Github-godkjenningsstempel. Legg merke til at du ikke allerede trenger å være en eksisterende bruker av noen av de spesifikke produktene for å bli lurt – kriminelle kunne gi GitHubs imprimatur til nesten hvilken som helst programvare de ville ha.

- De stjålne signeringssertifikatene ble kryptert, og skurkene fikk tilsynelatende ikke passordene. Dette betyr i praksis at selv om skurkene har sertifikatene, vil de ikke kunne bruke dem med mindre og før de knekker disse passordene.

De formildende faktorene

Det høres ut som ganske gode nyheter fra det som var en dårlig start, og det som gjør nyhetene enda bedre er:

- Bare tre av sertifikatene var ennå ikke utløpt den dagen de ble stjålet. Du kan ikke bruke et utløpt sertifikat til å signere ny kode, selv om du har passordet for å dekryptere sertifikatet.

- Ett stjålet sertifikat utløp i mellomtiden, 2023-01-04. Det sertifikatet var for signering av Windows-programmer.

- Et annet stjålet sertifikat utløper i morgen, 2023-02-01. Det er også et signeringssertifikat for Windows-programvare.

- Det siste sertifikatet utløper først i 2027. Denne er for signering av Apple-apper, så GitHub sier det er det "jobber med Apple for å overvåke for alle […] nye apper som er signert." Merk at skurkene fortsatt må knekke sertifikatpassordet først.

- Alle berørte sertifikater vil bli tilbakekalt 2023-02-02. Opphevede sertifikater legges til i en spesiell sjekkliste som operativsystemer (sammen med apper som nettlesere) kan bruke for å blokkere innhold som garanteres for av sertifikater som ikke lenger skal være klarert.

- I følge GitHub ble det ikke gjort noen uautoriserte endringer i noen av depotene som ble leechet. Det ser ut som om dette var et "skrivebeskyttet" kompromiss, der angriperne var i stand til å se, men ikke røre.

Hva gjør jeg?

Den gode nyheten er at hvis du ikke er en GitHub Desktop- eller Atom-bruker, er det ingenting du trenger å gjøre umiddelbart.

Har du GitHub Desktop, må du oppgradere før i morgen, for å sikre at du har erstattet eventuelle forekomster av appen som ble signert med et sertifikat som er i ferd med å bli flagget som dårlig.

Hvis du fortsatt bruker Atom (som ble avviklet i juni 2022, og endte sitt liv som et offisielt GitHub-programvareprosjekt 2022-12-15), vil du litt nysgjerrig må nedgradering til en litt eldre versjon som ikke var signert med et nå stjålet sertifikat.

Gitt at Atom allerede har nådd slutten av sin offisielle levetid, og ikke vil få flere sikkerhetsoppdateringer, bør du sannsynligvis erstatte den uansett. (Den ultrapopulære Visual Studio Code, som også tilhører Microsoft, ser ut til å være hovedårsaken til at Atom ble avviklet i utgangspunktet.)

Hvis du selv er utvikler eller programvareansvarlig...

…hvorfor ikke bruke dette som et insentiv til å gå og sjekke:

- Hvem har tilgang til hvilke deler av utviklingsnettverket vårt? Spesielt for eldre prosjekter eller utgåtte prosjekter, er det noen eldre brukere som fortsatt har gjenværende tilgang de ikke trenger lenger?

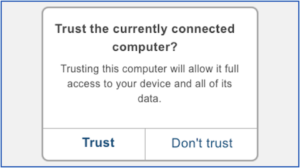

- Hvor nøye er tilgangen til kodelageret vårt låst? Har noen brukere passord eller tilgangstokener som lett kan bli stjålet eller misbrukt hvis deres egne datamaskiner ble kompromittert?

- Har noen lastet opp filer som ikke burde være der? Windows kan villede selv erfarne brukere ved å undertrykke utvidelsene på slutten av filnavnene, slik at du ikke alltid er sikker på hvilken fil som er hvilken. Linux- og Unix-systemer, inkludert macOS, skjuler automatisk (men ikke fra bruk!) alle filer og kataloger som starter med et punktum (punktum).

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/01/31/github-code-signing-certificates-stolen-but-will-be-revoked-this-week/

- 1

- 2022

- 7

- a

- I stand

- Om oss

- Absolute

- adgang

- Logg inn

- kontoer

- ervervet

- faktisk

- la til

- Etter

- mot

- Alle

- allerede

- alltid

- og

- En annen

- svar

- noen

- app

- eple

- godkjenning

- apps

- Arkiv

- assosiert

- atom

- angripe

- forfatter

- auto

- automatisk

- background-image

- dårlig

- fordi

- før du

- begynte

- Bedre

- Blokker

- grensen

- Bunn

- brudd

- nettlesere

- Bygning

- XNUMX bunk

- virksomhet

- ring

- forsiktig

- nøye

- saken

- sentrum

- Gjerne

- sertifikat

- sertifikater

- Endringer

- karakter

- sjekk

- krav

- kode

- kollegaer

- farge

- Selskaper

- kompromiss

- kompromittert

- datamaskiner

- selvtillit

- Konfigurasjon

- inneholder

- innhold

- innhold

- Bedriftens

- kunne

- kurs

- dekke

- crack

- Credentials

- kriminelle

- crooks

- Kunder

- nettkriminelle

- dato

- datalekkasje

- Database

- databaser

- dag

- Desember

- dekryptere

- Avdeling

- desktop

- detaljer

- oppdaget

- Utvikler

- utviklere

- Utvikling

- direkte

- kataloger

- Vise

- ikke

- DOT

- ned

- lett

- effekter

- enten

- andre steder

- emalje

- e-post

- kryptert

- sikre

- Hele

- spesielt

- etablere

- Selv

- alle

- eksempel

- eksisterende

- erfaren

- utvide

- utvidelser

- Figur

- filet

- Filer

- Først

- flaggede

- fra

- få

- få

- GitHub

- Gi

- Go

- god

- skje

- skjedde

- høyde

- Gjemme seg

- hold

- hover

- Hvordan

- Men

- HTTPS

- umiddelbart

- Påvirkning

- in

- Incentive

- inkludere

- Inkludert

- informasjon

- Infrastruktur

- Intelligens

- intern

- IT

- selv

- sjargong

- kjent

- Siste

- føre

- lekke

- Legacy

- Life

- linux

- låst

- lenger

- Se

- UTSEENDE

- maskin

- MacOS

- laget

- GJØR AT

- leder

- Margin

- max bredde

- midler

- meldinger

- Microsoft

- kunne

- feil

- formildende

- Overvåke

- måneder

- mer

- navn

- nesten

- Trenger

- Ingen

- nettverk

- Ny

- nyheter

- normal

- offisiell

- ONE

- åpen kildekode

- drift

- operativsystemer

- organisasjoner

- Annen

- Outlook

- egen

- pakke

- del

- deler

- Passord

- passord

- paul

- perioden

- personlig

- Sted

- planer

- plato

- Platon Data Intelligence

- PlatonData

- posisjon

- innlegg

- potensiell

- praksis

- pen

- forrige

- primære

- privat

- sannsynligvis

- Problem

- Produkter

- programmer

- prosjekt

- prosjekter

- offentlig

- offentlig

- publisere

- sette

- raskt

- nådd

- grunnen til

- slipp

- erstatte

- erstattet

- Repository

- Avslørt

- Risiko

- samme

- Sekund

- Secret

- sikkerhet

- sikkerhetsoppdateringer

- synes

- dømme

- bør

- undertegne

- signert

- signering

- ganske enkelt

- So

- Software

- solid

- noen

- Noen

- noe

- noe

- kilde

- kildekoden

- spesiell

- spesifikk

- Begynn

- Still

- stjålet

- lagring

- lagret

- studio

- slik

- ment

- SVG

- system

- Systemer

- lag

- De

- deres

- Der.

- denne uka

- tre

- tid

- til

- token

- tokens

- i morgen

- topp

- berøre

- overgang

- gjennomsiktig

- klarert

- Til syvende og sist

- underliggende

- unix

- oppdateringer

- oppgradering

- lastet opp

- URL

- bruke

- Bruker

- Brukere

- ulike

- versjon

- Offer

- Se

- Stem

- ønsket

- måter

- uke

- Hva

- om

- hvilken

- HVEM

- vil

- vinduer

- ord

- verdt

- ville

- Feil

- Din

- zephyrnet

![S3 Ep124: Når såkalte sikkerhetsapper blir useriøse [lyd + tekst]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)