Amazon RedShift akselererer tiden din til innsikt med rask, enkel og sikker skydatavarehus i stor skala. Titusenvis av kunder stoler på Amazon Redshift for å analysere exabyte med data og kjøre komplekse analytiske spørringer.

Du kan bruke dine foretrukne SQL-klienter til å analysere dataene dine i en Amazon RedShift datavarehus. Koble sømløst ved å bruke legitimasjon fra en identitetsleverandør (IdP) eller enkel pålogging (SSO) for å koble til Redshift-datavarehuset for å gjenbruke eksisterende brukerlegitimasjon og unngå ytterligere brukeroppsett og konfigurasjon. Ved hjelp av rollebasert tilgangskontroll (RBAC), kan du forenkle administrasjon av brukerprivilegier, databasetillatelser og administrasjon av sikkerhetstillatelser i Amazon Redshift. Du kan også bruke redshift-databaseroller til å definere et sett med forhøyede tillatelser, for eksempel for en systemovervåker eller databaseadministrator.

Ved hjelp av AWS identitets- og tilgangsadministrasjon (IAM) med RBAC kan organisasjoner forenkle brukeradministrasjon fordi du ikke lenger trenger å opprette brukere og tilordne dem til databaseroller manuelt. Du kan definere de tilordnede databaserollene som en hovedtag for IdP-gruppene eller IAM-rollen, slik at Redshift-databaseroller og brukere som er medlemmer av disse IdP-gruppene automatisk tildeles databaserollene.

Tidligere i 2023 har vi lanserte støtte for Okta-integrasjon med Amazon Redshift Serverløs ved hjelp av databaseroller. I dette innlegget fokuserer vi på Okta som IdP og gir steg-for-steg veiledning for å integrere en Redshift-klargjort klynge med Okta ved å bruke Redshift Query Editor v2 og med SQL-klienter som SQL Workbench/J. Du kan bruke denne mekanismen med andre IdP-leverandører som Azure Active Directory eller Ping med alle applikasjoner eller verktøy som bruker Amazons JDBC-, ODBC- eller Python-driver.

Nylig annonserte vi også Amazon RedShift integrasjon med AWS IAM Identity Center, støtte formidling av pålitelig identitet, slik at du kan bruke tredjeparts identitetsleverandører (IdP) slik som Microsoft Entra ID (Azure AD), Okta, Ping og OneLogin. Denne integrasjonen forenkler autentiserings- og autorisasjonsprosessen for Amazon Redshift-brukere som bruker Query Editor V2 or Amazon Quicksight, noe som gjør det enklere for dem å få sikker tilgang til datavarehuset ditt. AWS IAM Identity Center tilbyr automatisk bruker- og gruppeklargjøring fra Okta til seg selv ved å bruke System for Cross-domain Identity Management (SCIM) 2.0-protokollen. Denne integrasjonen tillater sømløs synkronisering av informasjon mellom to tjenester, og sikrer nøyaktig og oppdatert informasjon i AWS IAM Identity Center. Referere til Integrer Okta med Amazon Redshift Query Editor V2 ved å bruke AWS IAM Identity Center for sømløs Single Sign-On blogginnlegg for å lære mer om å sette opp enkel pålogging (SSO) til Amazon Redshift ved å bruke integrasjon med IdC og Okta som identitetsleverandør.

Hvis du er interessert i å bruke IAM-basert enkeltpålogging med Amazon Redshift-databaseroller, kan du fortsette å lese denne bloggen.

Løsningsoversikt

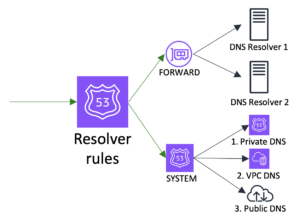

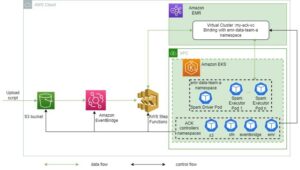

Følgende diagram illustrerer autentiseringsflyten til Okta med en Redshift-klargjort klynge ved bruk av forente IAM-roller og automatisk databaserolletilordning.

Arbeidsflyten inneholder følgende trinn:

- Enten velger brukeren en IdP-app i nettleseren sin, eller så starter SQL-klienten en brukerautentiseringsforespørsel til IdP (Okta).

- Etter en vellykket autentisering sender Okta en forespørsel til AWS-forbundets endepunkt med en SAML-påstand som inneholder hovedtaggene.

- AWS-forbundets endepunkt validerer SAML-påstanden og påkaller AWS Security Token Service (AWS STS) API

AssumeRoleWithSAML. SAML-påstanden inneholder IdP-bruker- og gruppeinformasjonen som er lagret iRedshiftDbUserogRedshiftDbRoleshenholdsvis hovedkoder. Midlertidig IAM-legitimasjon returneres til SQL-klienten, eller hvis du bruker Query Editor v2, blir brukerens nettleser omdirigert til Query Editor v2-konsollen ved å bruke den midlertidige IAM-legitimasjonen. - Den midlertidige IAM-legitimasjonen brukes av SQL-klienten eller Query Editor v2 for å kalle Redshift API

GetClusterCredentialsWithIAM. Denne APIen bruker hovedkodene for å bestemme bruker- og databaserollene som brukeren tilhører. En tilknyttet databasebruker opprettes hvis brukeren logger på for første gang, og får automatisk de matchende databaserollene. Et midlertidig passord returneres til SQL-klienten. - Ved å bruke databasebrukeren og det midlertidige passordet kobles SQL-klienten eller Query Editor v2 til Amazon Redshift. Ved pålogging blir brukeren autorisert basert på Redshift-databaserollene som ble tildelt i trinn 4.

Forutsetninger

Du trenger følgende forutsetninger for å sette opp denne løsningen:

Koble til en Redshift-klargjort klynge som en forent bruker ved å bruke Query Editor v2

For å koble til ved hjelp av Query Editor v2, fullfør følgende trinn:

- Følg alle trinnene beskrevet i avsnittene Sett opp Okta-applikasjonen din og Sett opp AWS-konfigurasjon i de neste poste.

- For Amazon Redshift-tilgang IAM-policyen, bytt ut policyen med følgende JSON for å bruke

GetClusterCredentialsWithIAMAPI:

Nå er du klar til å koble til din Redshift-klargjorte klynge ved hjelp av Query Editor v2 og forent pålogging.

- Bruk SSO URL fra Okta og logg inn på Okta-kontoen din med brukerlegitimasjonen din. For denne demoen logger vi på med brukeren Ethan.

- I Query Editor v2, velg din Redshift-klargjorte klynge (høyreklikk) og velg Opprett forbindelse.

- Til Autentisering, plukke ut Midlertidig legitimasjon ved å bruke IAM-identiteten din.

- Til Database, skriv inn databasenavnet du vil koble til.

- Velg Opprett forbindelse.

- Kjør følgende kommando for å bekrefte at du er logget på som en forent bruker, og også for å få listen over roller knyttet til den brukeren for gjeldende økt:

Fordi Ethan er en del av salgsgruppen og har fått tillatelse til å få tilgang til tabeller i sales_schema, skal han kunne få tilgang til disse tabellene uten problemer. Men hvis han prøver å få tilgang til tabeller i finance_schema, ville han få en tillatelse nektet feil fordi Ethan ikke er en del av finansgruppen i Okta.

Koble til en Redshift-klargjort klynge som en forent bruker via en tredjepartsklient

For å koble til som en forent bruker via en tredjepartsklient, fullfør følgende trinn:

- Følg trinn 1 og 2 som er beskrevet i avsnittet ovenfor (Koble til en Redshift-klargjort klynge som en forent bruker ved å bruke Query Editor v2).

- Bruke Redshift JDBC-driver v2.1.0.18 og nyere fordi den støtter autentisering med IAM-gruppeforbund. For URL, skriv inn

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.For eksempel,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

I den foregående nettadressen, groupfederation er en obligatorisk parameter som lar deg autentisere med IAM-legitimasjonen for den Redshift-klargjorte klyngen. Uten groupfederation parameter, vil den ikke bruke Redshift-databaseroller.

- Til Brukernavn og Passord, skriv inn Okta-legitimasjonen din.

- For å sette opp utvidede egenskaper, følg trinn 4–9 i delen Konfigurer SQL-klienten (SQL Workbench/J) i de neste poste.

Bruker Ethan vil kunne få tilgang til sales_schema tabeller. Hvis Ethan prøver å få tilgang til tabellene i finance_schema, vil han få en tillatelse nektet feil.

Feilsøking

Hvis tilkoblingen ikke fungerte, bør du vurdere følgende:

- Aktiver pålogging av driveren. For instruksjoner, se Konfigurer logging.

- Sørg for å bruke den nyeste Amazon Redshift JDBC-driver versjon.

- Hvis du får feil når du setter opp applikasjonen på Okta, sørg for at du har administratortilgang.

- Hvis du kan autentisere via SQL-klienten, men får et tillatelsesproblem eller ikke kan se objekter, gi den relevante tillatelsen til rollen.

Rydd opp

Når du er ferdig med å teste løsningen, må du rydde opp i ressursene for å unngå fremtidige kostnader:

- Slett den Redshift-klargjorte klyngen.

- Slett IAM-roller, IAM IdP-er og IAM-policyer.

konklusjonen

I dette innlegget ga vi trinnvise instruksjoner for å integrere en Redshift-klargjort klynge med Okta ved å bruke Redshift Query Editor v2 og SQL Workbench/J ved hjelp av forente IAM-roller og automatisk databaserollekartlegging. Du kan bruke et lignende oppsett med andre SQL-klienter (som DBeaver eller DataGrip). Vi viste også hvordan Okta-gruppemedlemskap kartlegges automatisk med Redshift-klargjorte klyngeroller for å bruke rollebasert autentisering sømløst.

Hvis du har tilbakemeldinger eller spørsmål, vennligst legg igjen dem i kommentarfeltet.

Om forfatterne

Debu Panda er Senior Manager, Product Management i AWS. Han er en bransjeleder innen analyse-, applikasjonsplattform- og databaseteknologier, og har mer enn 25 års erfaring i IT-verdenen.

Debu Panda er Senior Manager, Product Management i AWS. Han er en bransjeleder innen analyse-, applikasjonsplattform- og databaseteknologier, og har mer enn 25 års erfaring i IT-verdenen.

Ranjan Burman er en Analytics Specialist Solutions Architect hos AWS. Han spesialiserer seg på Amazon Redshift og hjelper kunder med å bygge skalerbare analytiske løsninger. Han har mer enn 16 års erfaring innen forskjellige database- og datavarehusteknologier. Han brenner for å automatisere og løse kundeproblemer med skyløsninger.

Ranjan Burman er en Analytics Specialist Solutions Architect hos AWS. Han spesialiserer seg på Amazon Redshift og hjelper kunder med å bygge skalerbare analytiske løsninger. Han har mer enn 16 års erfaring innen forskjellige database- og datavarehusteknologier. Han brenner for å automatisere og løse kundeproblemer med skyløsninger.

Maneesh Sharma er en Senior Database Engineer hos AWS med mer enn ti års erfaring med å designe og implementere store datavarehus- og analyseløsninger. Han samarbeider med ulike Amazon Redshift-partnere og kunder for å drive bedre integrasjon.

Maneesh Sharma er en Senior Database Engineer hos AWS med mer enn ti års erfaring med å designe og implementere store datavarehus- og analyseløsninger. Han samarbeider med ulike Amazon Redshift-partnere og kunder for å drive bedre integrasjon.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- : har

- :er

- :ikke

- $OPP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- I stand

- Om oss

- ovenfor

- akselererer

- adgang

- Logg inn

- nøyaktig

- Handling

- aktiv

- Active Directory

- Ad

- Ytterligere

- admin

- Alle

- tillate

- tillate

- tillater

- også

- Amazon

- Amazon Web Services

- an

- Analytisk

- analytics

- analysere

- og

- annonsert

- noen

- api

- app

- Søknad

- søknader

- arkitektur

- ER

- AS

- tildelt

- assosiert

- At

- godkjenne

- Autentisering

- autorisasjon

- autorisert

- Automatisk

- automatisk

- Automatisere

- unngå

- AWS

- Azure

- basert

- BE

- fordi

- vært

- tilhører

- Bedre

- mellom

- Blogg

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- bygge

- men

- by

- ring

- CAN

- sentrum

- avgifter

- Velg

- ren

- kunde

- klienter

- Cloud

- Cluster

- COM

- kommentarer

- fullføre

- komplekse

- Konfigurasjon

- Koble

- tilkobling

- forbinder

- Vurder

- Konsoll

- inneholder

- fortsette

- kontroll

- skape

- opprettet

- Credentials

- Gjeldende

- kunde

- Kunder

- dato

- datalager

- Database

- tiår

- definere

- Demo

- beskrevet

- utforme

- Bestem

- forskjellig

- gjort

- stasjonen

- sjåfør

- enklere

- lett

- redaktør

- effekt

- forhøyet

- Endpoint

- ingeniør

- sikrer

- Enter

- feil

- feil

- ethan

- Eter (ETH)

- eksempel

- eksisterende

- erfaring

- utvidet

- FAST

- Føderasjon

- tilbakemelding

- finansiere

- Først

- første gang

- flyten

- Fokus

- følge

- etter

- Til

- fra

- framtid

- få

- få

- gif

- innvilge

- innvilget

- Gruppe

- Gruppens

- veiledning

- Ha

- he

- hjelpe

- hjelper

- Hvordan

- Men

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- Identitet

- identitetshåndtering

- if

- illustrerer

- implementere

- in

- industri

- bransjeleder

- informasjon

- Starter

- innsikt

- instruksjoner

- integrere

- integrering

- interessert

- påkaller

- utstedelse

- saker

- IT

- selv

- jpg

- JSON

- storskala

- siste

- leder

- LÆRE

- Permisjon

- utnytte

- i likhet med

- Liste

- logg

- logget

- logging

- Logg inn

- lenger

- gjøre

- Making

- ledelse

- leder

- administrerende

- obligatorisk

- manuelt

- kart

- kartlegging

- matchende

- mekanisme

- medlemmer

- medlemskap

- Microsoft

- Overvåke

- mer

- navn

- Trenger

- Nei.

- gjenstander

- of

- Tilbud

- OKTA

- on

- or

- organisasjoner

- Annen

- parameter

- del

- partnere

- lidenskapelig

- Passord

- tillatelse

- tillatelser

- ping

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- Politikk

- politikk

- Post

- trekkes

- forutsetninger

- Principal

- privilegier

- problemer

- prosess

- Produkt

- produktledelse

- egenskaper

- protokollen

- gi

- forutsatt

- leverandør

- tilbydere

- Python

- spørsmål

- spørsmål

- Lesning

- klar

- motta

- referere

- relevant

- avhengige

- erstatte

- anmode

- ressurs

- Ressurser

- henholdsvis

- gjenbruk

- Høyreklikk

- Rolle

- roller

- Kjør

- salg

- skalerbar

- Skala

- sømløs

- sømløst

- Seksjon

- seksjoner

- sikre

- sikkert

- sikkerhet

- sikkerhetstegn

- se

- velg

- senior

- Tjenester

- Session

- sett

- innstilling

- oppsett

- bør

- viste

- signering

- lignende

- forenkler

- forenkle

- enkelt

- So

- løsning

- Solutions

- løse

- spesialist

- spesialisert

- SQL

- Uttalelse

- Trinn

- Steps

- lagret

- vellykket

- slik

- støtte

- Støtter

- sikker

- synkronisering

- system

- TAG

- Technologies

- midlertidig

- titus

- Testing

- enn

- Det

- De

- deres

- Dem

- deretter

- tredjeparts

- denne

- De

- tusener

- tid

- til

- token

- verktøy

- to

- up-to-date

- upon

- URL

- bruke

- brukt

- Bruker

- Brukere

- bruker

- ved hjelp av

- utnytte

- VALIDERE

- validerer

- ulike

- versjon

- av

- ønsker

- Warehouse

- lager

- we

- web

- webtjenester

- var

- hvilken

- mens

- HVEM

- vil

- med

- uten

- Arbeid

- arbeidsflyt

- verden

- ville

- år

- du

- Din

- zephyrnet