Honderden inloggegevens van netwerkoperators die via gecompromitteerde RIPE-accounts zijn gestolen, zijn onlangs ontdekt op het Dark Web.

RIPE, de database voor IP-adressen en hun eigenaren voor elk land in het Midden-Oosten, maar ook voor sommige in Europa en Afrika, is de laatste tijd een populair doelwit omdat aanvallers accountaanmeldingen hebben gecompromitteerd om informatie te verzamelen, zeggen onderzoekers van Resecurity zei in een blogpost.

“Slechte actoren gebruiken de verkregen gecompromitteerde inloggegevens voor RIPE en andere portalen voor het onderzoeken van andere applicaties en diensten waartoe het slachtoffer mogelijk bevoorrechte toegang heeft. Op basis van onze beoordeling vergroten dergelijke tactieken hun kansen op succesvolle netwerkinbraak bij doelbedrijven en telecomoperatoren”, zegt Shawn Loveland, COO bij Resecurity, die de gelekte inloggegevens vond.

Eerder deze maand, Oranje Spanje kreeg te maken met een internetstoring nadat een hacker het RIPE-account van het bedrijf had geschonden om de BGP-routering en een RPKI-configuratie verkeerd te configureren.

In een verklaring zei RIPE dat het onderzoek deed naar de compromittering van een RIPE Network Coördinatiecentrumtoegangsaccount dat “tijdelijk” invloed had op “sommige diensten” voor dat account.

Netwerkingenieurs een ‘RIJP’ doelwit

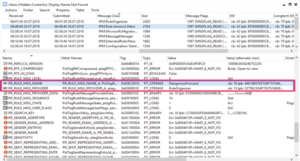

Resecurity voerde in het eerste kwartaal van 1 een uitgebreide monitoring uit en identificeerde 2024 gecompromitteerde RIPE NCC-klanten met gelekte inloggegevens op het Dark Web. Tot deze organisaties behoorden een wetenschappelijke onderzoeksorganisatie uit Iran; een ICT-technologieleverancier gevestigd in Saoedi-Arabië; een overheidsinstantie uit Irak; en een non-profit internetuitwisseling in Bahrein.

In totaal heeft Resecurity 1,572 klantaccounts ontdekt in RIPE en andere regionale netwerken, waaronder APNIC, AFRINIC en LACNIC, die zijn gecompromitteerd als gevolg van malware-activiteit waarbij bekende wachtwoordstelers zoals Rode lijn, Vidar, Lumma, Azorult en Stier.

Gene Yoo, CEO van Resecurity, legt uit dat aanvallers niet alleen RIPE-accounts hebben gestolen, maar ook andere bevoorrechte gebruikersgegevens hebben gestolen. Zodra ze malware op de computer van het slachtoffer hadden geplaatst, konden de aanvallers ook andere wachtwoorden en formulieren exfiltreren.

"Dat is de reden waarom wat we hebben gekocht niet alleen inloggegevens bevat voor RIPE (en andere organisaties die IP's verkopen), maar [ook] inloggegevens voor andere diensten", zegt hij.

De infostealers richtten zich vooral op netwerkingenieurs, ISP/telecomingenieurs, datacentertechnici en outsourcingbedrijven.

“Als grootste register is het logisch dat RIPE de grootste slachtofferpool zou hebben. Daarom is het moeilijk te zeggen of dit register doelbewuster is aangevallen dan zijn wereldwijde collega's”, aldus Resecurity in zijn blog.

Kritiek Legacy-systeem

Elliott Wilkes, CTO bij Advanced Cyber Defense Systems, merkt op dat diefstal van inloggegevens een wijdverbreid probleem is in het Midden-Oosten en wereldwijd.

“Organisaties die aannemers en extern personeel gebruiken om technische taken uit te voeren, moeten absoluut tools inzetten om hun bevoorrechte toegang te beschermen”, zegt hij. “In deze bedrijven hebben technici vaak verhoogde of beheerderstoegang tot kritieke oudere systemen.”

Wilkes suggereert dat effectieve tools voor privileged access management just-in-time (JIT)-toegang moeten gebruiken om tijdgebonden inloggegevens in te zetten, waardoor het tijdsbestek waarbinnen gestolen inloggegevens kunnen worden misbruikt, wordt verkleind.

Paul Lewis, CISO bij Nominet, de officiële registratie voor domeinnamen in Groot-Brittannië, waarschuwt dat RIPE-klanten de verantwoordelijkheid moeten nemen voor hun bedrijfsbeveiliging.

“Interessant is hoe dit incident de centralisatie van diensten, zoals het RIPE NCC-portaal, heeft bevorderd. Hoewel we cruciale diensten zoals BGP of RPKI kunnen centraliseren en uitbesteden, betekent dit niet dat een organisatie het risico volledig kan uitbesteden. Ze moeten dat erkennen en de juiste controles implementeren”, zei hij.

Lewis voegde hieraan toe: “Bevoorrechte gebruikers moeten zich bewust zijn van de veiligheidsrisico’s die aanwezig kunnen zijn in belangrijke outsourcingsituaties en de juiste due diligence gebruiken bij het gebruik van deze diensten. Sterke authenticatie is in dit soort situaties een must-have.”

Neem de zaak Orange España. “Uiteindelijk komt het allemaal terug naar de basis. Orange España leek extreem eenvoudige wachtwoorden te gebruiken en het leek er ook op dat het geen multi-factor authenticatie mogelijk maakte en een gebrek aan fundamentele beveiligingshygiëne had, zegt Lewis.

Lekken en cyberaanvallen

Volgens IDC META (Midden-Oosten, Turkije en Afrika) is er recentelijk een golf van door malware overgebrachte cyberaanvallen in het Midden-Oosten geweest. Meer dan 65% van de CISO's in META rapporteerde een toename van malware, zoals gerapporteerd in IDC's veiligheidsonderzoek uit 2024, daarbij verwijzend naar phishing-aanvallen, lekken van inloggegevens en social engineering.

“Dit soort aanvallen, die voortkomen uit het lekken van inloggegevens, komen steeds vaker voor in het Midden-Oosten”, zegt Shilpi Handa, associate research director bij IDC Middle East.

Ze zegt dat lekken van inloggegevens aanvallers voorzien van inloggegevens die kunnen worden gebruikt voor het opvullen van inloggegevens, escalatie van bevoegdheden en het omzeilen van authenticatie. Gestolen inloggegevens, vooral van bevoorrechte gebruikers, maken laterale verplaatsing binnen netwerken mogelijk en brengen aanzienlijke veiligheidsrisico's met zich mee.

Dark Reading heeft contact opgenomen met RIPE voor verder commentaar.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- : heeft

- :is

- :niet

- 1

- 2024

- a

- in staat

- absoluut

- toegang

- toegangsbeheer

- Account

- accounts

- erkennen

- verworven

- over

- activiteit

- actoren

- toegevoegd

- adressen

- beheerder

- vergevorderd

- beïnvloed

- Afrika

- Na

- agentschap

- Alles

- ook

- an

- en

- toepassingen

- ZIJN

- ontstaan

- AS

- beoordeling

- Associëren

- At

- Aanvallen

- authenticatie

- bewust

- terug

- slecht

- bahrein

- gebaseerde

- basis-

- De Basis

- BE

- worden

- geweest

- Blog

- maar

- bypass

- CAN

- geval

- waarschuwt

- Centreren

- Centralisatie

- centraliseren

- centrum

- ceo

- kansen

- CISO

- citeren

- komt

- commentaar

- Gemeen

- Bedrijven

- afstand

- compleet

- compromis

- Aangetast

- computer

- uitgevoerd

- Configuratie

- aannemers

- controles

- kirren

- coördinatie

- Bedrijfs-

- te corrigeren

- kon

- Land

- IDENTIFICATIE

- referentie vulling

- Geloofsbrieven

- kritisch

- CTO

- klant

- Klanten

- cyber

- cyberaanvallen

- Donker

- Dark Web

- gegevens

- gegevenscentrum

- Database

- verdediging

- implementeren

- gegevens

- Jonathan Bourdon

- moeilijk

- ijver

- Director

- ontdekt

- doesn

- domein

- DOMEINNAMEN

- liet vallen

- twee

- oosten

- effectief

- verhoogd

- in staat stellen

- Engineering

- Ingenieurs

- bedrijven

- geheel

- escalatie

- vooral

- Ether (ETH)

- Europa

- Alle

- uitwisseling

- Oefening

- Verklaart

- Exploited

- uitgebreid

- uiterst

- Voor

- formulieren

- gevonden

- Basis

- oppompen van

- verder

- verzamelen

- Globaal

- Wereldwijd

- Overheid

- hacker

- Hebben

- he

- Hoe

- HTTPS

- ICT

- IDC

- geïdentificeerd

- uitvoeren

- in

- incident

- inclusief

- omvat

- Inclusief

- Laat uw omzet

- informatie

- interessant

- Internet

- in

- waarbij

- IP

- IP adressen

- Iran

- Irak

- kwestie

- IT

- HAAR

- JIT

- jpg

- sleutel

- ontbreekt

- grootste

- Laat

- Lekken

- Nalatenschap

- benut

- Lewis

- Lifted

- als

- Beperkt

- Log in

- logins

- MERKEN

- malware

- management

- management tools

- Mei..

- gemiddelde

- meta

- Midden

- Midden-Oosten

- Grensverkeer

- Maand

- meer

- beweging

- multi-factor authenticatie

- Dan moet je

- Must-have

- namen

- Noodzaak

- netwerk

- netwerken

- Opmerkingen

- of

- officieel

- vaak

- on

- eens

- Slechts

- operator

- exploitanten

- or

- Oranje

- bestellen

- organisatie

- organisaties

- Overige

- onze

- storing

- uitbesteden

- outsourcing

- eigenaren

- bijzonder

- Wachtwoord

- wachtwoorden

- collega's

- Phishing

- phishing-aanvallen

- Plato

- Plato gegevensintelligentie

- PlatoData

- zwembad

- Populair

- Portaal

- presenteren

- privilege

- bevoorrecht

- gepast

- beschermen

- zorgen voor

- leverancier

- gekocht

- Q1

- lezing

- recent

- onlangs

- regionaal

- register

- vanop

- gemeld

- onderzoek

- onderzoekers

- verantwoordelijkheid

- Risico

- risico's

- routing

- s

- Zei

- sale

- Saoedi-

- Saudi-Arabië

- ervaren

- zegt

- wetenschappelijk

- Wetenschappelijk onderzoek

- veiligheid

- veiligheidsrisico's

- lijken

- scheen

- binnen XNUMX minuten

- zin

- Diensten

- shawn

- moet

- aanzienlijke

- situatie

- situaties

- Social

- Social engineering

- sommige

- Medewerkers

- Statement

- stola

- gestolen

- sterke

- vulling

- geslaagd

- dergelijk

- Stelt voor

- ontstaat

- Systems

- T

- tactiek

- Nemen

- doelwit

- doelgerichte

- taken

- Stier

- Technologie

- telecom

- neem contact

- dat

- De

- The Basics

- Brittannië

- diefstal

- hun

- Ze

- Er.

- daarom

- Deze

- ze

- dit

- niet de tijd of

- naar

- tools

- Totaal

- Turkije

- type dan:

- types

- Uk

- Tenslotte

- ongedekt

- .

- gebruikt

- Gebruiker

- gebruikers

- gebruik

- zeer

- via

- Slachtoffer

- was

- we

- web

- GOED

- bekend

- waren

- Wat

- wanneer

- of

- welke

- en

- WIE

- Waarom

- wil

- venster

- Met

- binnen

- zou

- zephyrnet