1싱가포르국립대학교 양자기술센터

2싱가포르 국립 대학교 전기 및 컴퓨터 공학과

이 논문이 흥미 롭거나 토론하고 싶습니까? SciRate에 댓글을 달거나 댓글 남기기.

추상

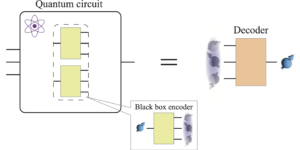

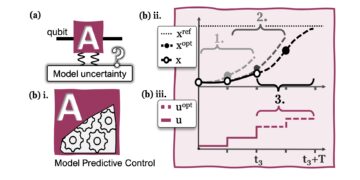

암호화된 데이터에 대해 서버에서 직접 계산할 수 있는 양자 동형 암호화는 보다 복잡한 양자 암호화 프로토콜을 구축할 수 있는 기본 기본 요소입니다. 이러한 구성이 가능하려면 양자 동형암호는 입력 데이터가 서버에서 비공개임을 보장하는 데이터 프라이버시와 계산 후 암호문이 회로에 대한 추가 정보를 공개하지 않도록 보장하는 회로 프라이버시라는 두 가지 프라이버시 속성을 충족해야 합니다. 계산 자체의 출력을 넘어 이를 수행하는 데 사용됩니다. 회로 프라이버시는 고전적인 암호학에서 잘 연구되었고 많은 동형암호 체계에 장착될 수 있지만 양자 아날로그는 거의 주목을 받지 못했습니다. 여기서 우리는 정보 이론적 보안을 갖춘 양자 동형 암호화를 위한 회로 프라이버시의 정의를 설정합니다. 또한, 우리는 양자 동형 암호화로의 양자 망각 전송을 줄입니다. 이 감소를 사용하여 우리의 작업은 Clifford 회로의 계산만 허용하는 체계를 포함하여 광범위한 양자 동형 암호화 프로토콜 제품군에 대한 회로 프라이버시, 데이터 프라이버시 및 정확성 간의 근본적인 절충안을 밝힙니다.

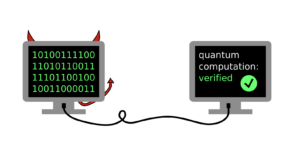

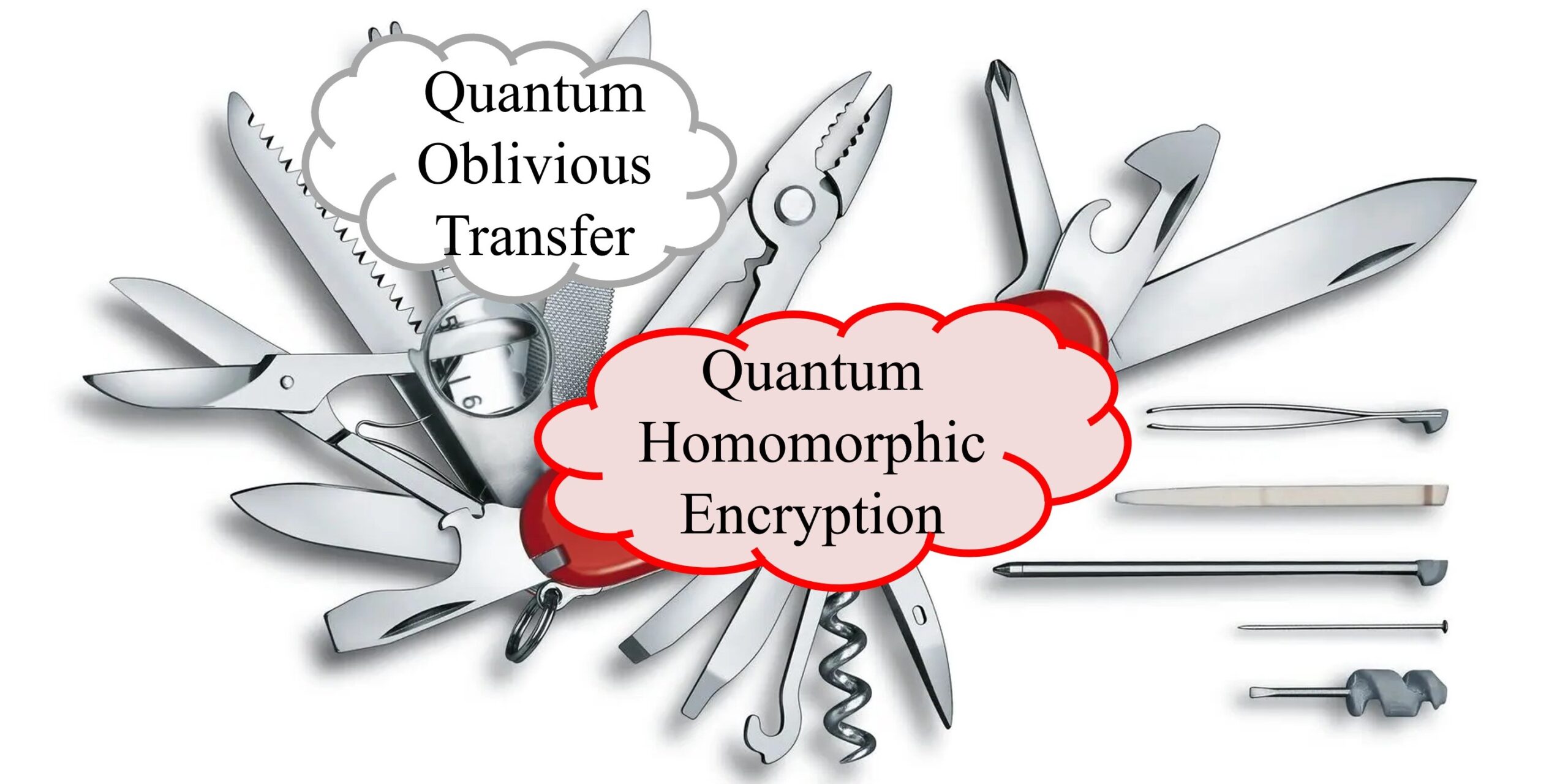

주요 이미지: 양자 암호화의 스위스 군용 칼인 양자 동형 암호화는 양자 인지 전송을 구성할 수 있습니다.

[포함 된 콘텐츠]

인기 요약

둘 중 한 사람이 특정한 복잡한 문제를 풀 수 없다면 그렇습니다. 그러면 고전적인 동형암호를 사용할 수 있습니다. 그러나 의심스러운 가정을 없앨 수 있습니까? 희망은 일반적으로 보안을 향상시키는 양자 동형 암호화에 양자 역학을 도입하는 것입니다.

우리 논문에서는 질문에 아니오로 대답합니다. 귀하와 귀하의 회계사 중 한 명이 만족할 수 없습니다. 귀하가 유출한 정보와 귀하의 회계사가 유출한 정보 사이에는 균형이 있습니다.

► BibTeX 데이터

► 참고 문헌

[1] 조셉 F 피츠시몬스 "개인 양자 컴퓨팅: 블라인드 양자 컴퓨팅 및 관련 프로토콜 소개". npj 양자 정보 3, 1–11(2017).

https://doi.org/10.1038/s41534-017-0025-3

[2] 도릿 아하로노프, 마이클 벤오르, 엘라드 에반. "양자 계산을 위한 대화식 증명"(2008) arXiv:0810.5375.

https:///doi.org/10.48550/arXiv.0810.5375

arXiv : 0810.5375

[3] 앤 브로드벤트, 조셉 피츠시몬스, 엘햄 카셰피. "범용 블라인드 양자 계산". 2009년 제50회 컴퓨터 과학 기초에 관한 IEEE 연례 심포지엄. 페이지 517–526. (2009).

https : / /doi.org/10.1109/FOCS.2009.36

[4] 모리마에 토모유키, 후지이 케이스케. "앨리스가 측정만 하는 블라인드 양자 계산 프로토콜". 물리학 A 87, 050301(2013).

https : / /doi.org/10.1103/ PhysRevA.87.050301

[5] Ben W Reichardt, Falk Unger, Umesh Vazirani. "양자 시스템의 고전적인 명령". 자연 496, 456–460 (2013).

https : / /doi.org/ 10.1038 / nature12035

[6] Atul Mantri, Tommaso F. Demarie, Nicolas C. Menicucci 및 Joseph F. Fitzsimons. "흐름 모호성: 고전적으로 구동되는 블라인드 양자 계산을 향한 경로". 물리학 X 7, 031004(2017).

https : / /doi.org/10.1103/ PhysRevX.7.031004

[7] Li Yu, Carlos A. Pérez-Delgado, Joseph F. Fitzsimons. "정보 이론적으로 안전한 양자 동형 암호화에 대한 제한". 물리학 A 90, 050303(2014).

https : / /doi.org/10.1103/ PhysRevA.90.050303

[8] 앤 브로드벤트와 스테이시 제프리. "t-게이트 복잡도가 낮은 회로를 위한 양자 동형암호". Rosario Gennaro 및 Matthew Robshaw, 편집자, Advances in Cryptology – CRYPTO 2015. 페이지 609–629. 베를린, 하이델베르크 (2015). 스프링거 베를린 하이델베르크.

https://doi.org/10.1007/978-3-662-48000-7_30

[9] Yfke Dulek, Christian Schaffner, Florian Speelman. "다항식 크기의 회로에 대한 양자 동형 암호화". Matthew Robshaw와 Jonathan Katz, 편집자, Advances in Cryptology – CRYPTO 2016. 3–32페이지. 베를린, 하이델베르크 (2016). 스프링거 베를린 하이델베르크.

https://doi.org/10.1007/978-3-662-53015-3_1

[10] Si-Hui Tan, Joshua A. Kettlewell, Yingkai Ouyang, Lin Chen, Joseph F. Fitzsimons. "동형 암호화에 대한 양자 접근 방식". 과학 보고서 6, 33467(2016).

https : / /doi.org/ 10.1038 / srep33467

[11] Yingkai Ouyang, Si-Hui Tan, Joseph F. Fitzsimons. "양자 코드의 양자 동형 암호화". 물리학 A 98, 042334(2018).

https : / /doi.org/10.1103/ PhysRevA.98.042334

[12] 우르밀라 마하데프. "양자 회로에 대한 고전적인 동형암호". 컴퓨팅 0에 관한 SIAM 저널, FOCS18–189(2020).

https : / //doi.org/10.1137/ 18M1231055

[13] Yingkai Ouyang과 Peter P. Rohde. "양자 동형 암호화 및 양자 오류 수정 구성을 위한 일반 프레임워크"(2022) arXiv:2204.10471.

https:///doi.org/10.48550/arXiv.2204.10471

arXiv : 2204.10471

[14] 크레이그 젠트리. "이상적인 격자를 사용한 완전 준동형 암호화". 컴퓨팅 이론에 관한 제41회 연례 ACM 심포지엄 간행물. 페이지 169–178. (2009).

https : / /doi.org/ 10.1145 / 1536414.1536440

[15] 크레이그 젠트리. "완전 동형 암호화 체계". 박사 논문. 스탠포드 대학교. (2009). URL: crypto.stanford.edu/craig.

https://crypto.stanford.edu/craig

[16] 크레이그 젠트리, 샤이 할레비, 비노드 바이쿤타나단. "I-홉 준동형 암호화 및 재랜덤 가능 야오 회로". 암호학 발전에 관한 30차 연례 회의 절차에서. 페이지 155–172. CRYPTO'10베를린, 하이델베르크(2010). Springer-Verlag.

https://doi.org/10.1007/978-3-642-14623-7_9

[17] 바오즈 바락과 즈비카 브라케르스키. "암호화의 스위스 군용 칼"(2012) URL: windowsontheory.org/ 2012/ 05/ 01/ the-swiss-army-knife-of-cryptography/ .

https:/ / windowsontheory.org/ 2012/ 05/ 01/ the-swiss-army-knife-of-cryptography/

[18] 예후다 린델. "암호화 기초에 대한 자습서: oded goldreich 전용". Springer 출판 회사, Incorporated. (2017). 1판.

https://doi.org/10.1007/978-3-319-57048-8

[19] Saeid Esmaeilzade, Nasrollah Pakniat 및 Ziba Eslami. "동형암호 체계에서 단순한 망각 전송 프로토콜을 구축하기 위한 일반 구성". 슈퍼컴퓨팅 저널 78, 72–92(2022).

https://doi.org/10.1007/s11227-021-03826-0

[20] Omer Reingold, Luca Trevisan, Salil Vadhan. "암호 프리미티브 간의 환원 가능성 개념". Theory of Cryptography 편집자 Moni Naor에서. 1~20페이지. 베를린, 하이델베르크 (2004). 스프링거 베를린 하이델베르크.

https://doi.org/10.1007/978-3-540-24638-1_1

[21] 라이 칭이와 정카이민. "통계적으로 안전한 양자 동형암호". 양자정보 컴퓨팅 18, 785–794 (2018).

https : / / doi.org/ 10.26421 / QIC18.9-10-4

[22] 마이클 뉴먼. "정보 이론적으로 안전한 양자 동형 암호화에 대한 추가 제한"(2018) arXiv:1809.08719.

https:///doi.org/10.48550/arXiv.1809.08719

arXiv : 1809.08719

[23] 애쉬윈 나약. "퀀텀 오토마타 및 랜덤 액세스 코드에 대한 최적의 하한". 제40회 컴퓨터 과학 기초 연례 심포지엄(Cat. No.99CB37039)에서. 369~376쪽. (1999).

https : / /doi.org/10.1109/SFFCS.1999.814608

[24] Si-Hui Tan, Yingkai Ouyang, Peter P. Rohde. "일관된 상태를 가진 실용적인 다소 안전한 양자 다소 동형 암호화". 물리학 A 97, 042308(2018).

https : / /doi.org/10.1103/ PhysRevA.97.042308

[25] Yingkai Ouyang, Si-Hui Tan, Joseph Fitzsimons, Peter P. Rohde. "점근적으로 완벽한 보안을 갖춘 거의 임의의 빛 상태에 대한 선형 광학 양자 계산의 동형 암호화". 물리적 검토 연구 2, 013332(2020).

https : / /doi.org/10.1103/ PhysRevResearch.2.013332

[26] André Chailloux, Iordanis Kerenidis, Jamie Sikora. "양자 망각 전송의 하한". 양자정보 컴퓨팅 13, 158–177 (2013).

https : / / doi.org/ 10.26421 / QIC13.1-2-9

[27] André Chailloux와 Jamie Sikora. "반정직한 양자 망각 전송을 위한 최적의 범위". 시카고 이론적 컴퓨터 과학 저널 2016(2016).

https : / /doi.org/ 10.4086 / cjtcs.2016.013

[28] Ryan Amiri, Robert Stárek, David Reichmuth, Ittoop V. Puthoor, Michal Mičuda, Ladislav Mišta, Jr., Miloslav Dušek, Petros Wallden 및 Erika Andersson. "불완전한 1/2 양자 망각 전송: 범위, 프로토콜 및 실험적 구현". PRX 퀀텀 2, 010335(2021).

https : / / doi.org/ 10.1103 / PRXQuantum.2.010335

[29] Koenraad MR Audenaert와 Milán Mosonyi. "양자 다중 상태 식별에서 오류 확률 및 점근적 오류 지수의 상한". 수리 물리학 저널 55, 102201 (2014).

https : / /doi.org/ 10.1063 / 1.4898559

[30] 칼 W. 헬스트롬. “탐지이론과 양자역학”. 정보 및 통제 10, 254–291(1967).

https://doi.org/10.1016/S0019-9958(67)90302-6

[31] 알렉산더 S. 홀레보 "양자 통신 채널에 의해 전송되는 정보의 양에 대한 경계". 정보 전송 문제 9, 177–183(1973). URL: http:/// mi.mathnet.ru/ ppi903.

http://mi.mathnet.ru/ppi903

[32] 존 워트러스. “양자 정보 이론”. 케임브리지 대학 출판부. (2018).

https : / /doi.org/ 10.1017 / 9781316848142

[33] CA Fuchs와 J. van de Graaf. "양자 역학 상태에 대한 암호 식별성 측정". 정보 이론에 관한 IEEE 거래 45, 1216–1227 (1999).

https : / /doi.org/ 10.1109 / 18.761271

[34] A. 울만. "*-대수학의 상태 공간에서 "전이 확률". 수리 물리학 보고서 9, 273–279(1976).

https://doi.org/10.1016/0034-4877(76)90060-4

[35] 마이클 A. 닐슨과 아이작 추앙. “양자계산과 양자정보: 10주년 기념판”. 케임브리지 대학 출판부. (2010).

https : / /doi.org/ 10.1017 / CBO9780511976667

[36] 로호이광. "양자 보안 계산의 불안정성". 물리학 A 56, 1154–1162(1997).

https : / /doi.org/10.1103/ PhysRevA.56.1154

[37] 로저 콜벡. "안전한 양방 고전 계산의 불가능성". 물리학 A 76, 062308(2007).

https : / /doi.org/10.1103/ PhysRevA.76.062308

[38] 카를로스 모촌. "임의로 작은 바이어스로 양자 약한 동전 던지기"(2007) arXiv:0711.4114.

https:///doi.org/10.48550/arXiv.0711.4114

arXiv : 0711.4114

[39] André Chailloux와 Iordanis Kerenidis. "최적의 양자강력한 동전 던지기". 2009년 제50회 컴퓨터 과학 기초에 관한 IEEE 연례 심포지엄. 페이지 527–533. IEEE(2009).

https : / /doi.org/10.1109/FOCS.2009.71

[40] Dorit Aharonov, André Chailloux, Maor Ganz, Iordanis Kerenidis, Loïck Magnin. "임의로 작은 편향으로 뒤집는 양자 약한 동전의 존재에 대한 더 간단한 증거". 컴퓨팅에 관한 SIAM 저널 45, 633–679 (2016).

https : / //doi.org/10.1137/ 14096387X

[41] 칼 A. 밀러. "효율적인 양자 약한 동전 던지기의 불가능성". 컴퓨팅 이론에 관한 제52회 연례 ACM SIGACT 심포지엄 간행물. 페이지 916–929. 뉴욕, 뉴욕, 미국(2020). 컴퓨팅 기계 협회.

[42] Hoi-Kwong Lo와 HF Chau. “양자비트 약정이 정말 가능한가?”. 물리학 레트 목사 78, 3410-3413(1997).

https : / /doi.org/10.1103/ PhysRevLett.78.3410

[43] 도미닉 메이어스. “무조건 안전한 양자비트 약정 불가능” 물리학 레트 목사 78, 3414–3417 (1997).

https : / /doi.org/10.1103/ PhysRevLett.78.3414

인용

이 백서는 Quantum에서 Creative Commons Attribution 4.0 International(CC BY 4.0) 특허. 저작권은 저자 또는 기관과 같은 원래 저작권 보유자에게 있습니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 미래 만들기 w Adryenn Ashley. 여기에서 액세스하십시오.

- 출처: https://quantum-journal.org/papers/q-2023-04-13-976/

- :이다

- ][피

- 1

- 10

- 11

- 1999

- 2012

- 2014

- 2016

- 2017

- 2018

- 2020

- 2021

- 2022

- 28

- 39

- 67

- 7

- 8

- 9

- 98

- a

- 소개

- 추상

- ACCESS

- 회계

- ACM

- 추가

- 추가 정보

- 발전하다

- 제휴

- 후

- 알렉산더

- 수

- 모호

- 및

- 기념일

- 연간

- 답변

- 접근

- 있군요

- 육군

- AS

- 협회

- 가정

- 주의

- 저자

- 작성자

- BE

- 베를린

- 사이에

- 그 너머

- 바이어스

- 비트

- 흩어져

- 가져

- 넓은

- 빌드

- 내장

- by

- 캠브리지

- CAN

- 칼

- CAT

- 채널

- 첸

- 시카고

- 일관성

- 동전

- 본문

- 헌신

- 평민

- 의사 소통

- 회사

- 복잡한

- 복잡성

- 복잡한

- 계산

- 계산

- 컴퓨터

- 컴퓨터 공학

- 컴퓨터 과학

- 컴퓨팅

- 컨퍼런스

- 구축

- 구조

- 함유량

- 반대로

- 기여

- 제어

- 저작권

- 크레이그

- 암호화는

- cryptographic

- 암호 법

- 데이터

- 데이터 프라이버시

- 데이비드

- 전용

- 그것

- 직접

- 차별

- 토론

- 구동

- 판

- 편집자

- 효율적인

- 임베디드

- 암호화

- 암호화

- 엔지니어링

- 보장

- 갖추어 준

- 에리카

- 오류

- 세우다

- 에테르 (ETH)

- 가족

- 굳은

- 럭셔리

- 기초

- 뼈대

- 에

- 충분히

- 기본적인

- 게다가

- 일반

- 얻을

- 가는

- 여기에서 지금 확인해 보세요.

- 홀더

- 기대

- 방법

- 그러나

- HTTP

- HTTPS

- 이상

- IEEE

- 영상

- 이행

- 불가능한

- 향상

- in

- 포함

- 수입

- Incorporated

- 정보

- 정보

- 입력

- 기관

- 흥미있는

- 국제 노동자 동맹

- 개요

- IT

- 그

- 그 자체

- 제이미

- 자바 스크립트

- 일

- 요한 복음

- 일지

- JPG

- 알아

- 누출

- 누수

- 배우다

- 휴가

- 특허

- 빛

- 한계

- 작은

- 잃다

- 낮은

- 기계

- 제작

- .

- 수학의

- 최대 폭

- 측정 시간 상관관계

- 조치들

- 역학

- 마이클

- 제분업자

- 달

- 배우기

- 여러

- 국가의

- 자연

- 신제품

- 뉴욕

- 다음 것

- 니콜라스

- NY

- of

- on

- ONE

- 열 수

- 광학

- 실물

- 그렇지 않으면

- 출력

- 서

- 통로

- 완전한

- 수행

- 베드로

- 물리적

- 물리학

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 가능한

- 키를 눌러

- 원시적인

- 개인 정보 보호

- 사설

- 확률

- 문제

- 문제

- 소송 절차

- 증명

- 증명

- 속성

- 프로토콜

- 프로토콜

- 출판

- 발행자

- 출판

- 양

- 양자 컴퓨팅

- 양자 컴퓨팅

- 양자 암호화

- 양자 오류 수정

- 양자 정보

- 양자 역학

- 양자 시스템

- 문제

- 닥치는대로의

- 접수

- 감소

- 참조

- 관련

- 유적

- 보고서

- 연구

- 공개

- 리뷰

- 구하다

- ROBERT

- 라이언

- s

- 만족

- 계획

- 계획들

- 과학

- 안전해야합니다.

- 보안

- 시암

- 단순, 간단, 편리

- 싱가포르

- 작은

- 풀다

- 스페이스 버튼

- 구체적인

- stanford

- 스탠포드 대학

- 주 정부

- 미국

- 강한

- 이러한

- 수퍼 컴퓨팅

- 스위스

- 심포지엄

- 시스템은

- 세

- 기술

- 그

- XNUMXD덴탈의

- 정보

- 국가

- 그들의

- 이론적 인

- 시간

- Title

- 에

- 에 대한

- 거래 내역

- 이전

- 아래에

- 대학

- URL

- USA

- 사용

- 보통

- 음량

- W

- 어느

- 동안

- 의지

- 과

- 작업

- X

- year

- 너의

- 당신 자신

- 유튜브

- 제퍼 넷