취약점 악용을 예측하는 방법을 만들기 위한 대중의 노력은 예측 기능을 82% 향상시키는 새로운 머신 러닝 모델을 발표했습니다. 조직은 모델에 액세스할 수 있습니다., 7월 XNUMX일 생방송 예정, API를 통해 언제든지 가장 높은 점수를 받은 소프트웨어 결함을 식별합니다.

EPSS(Exploit Prediction Scoring System)의 세 번째 버전은 취약성의 나이, 원격으로 악용 가능한지 여부, 특정 공급업체가 영향을 받는지 여부 등 1,400개 이상의 기능을 사용하여 어떤 소프트웨어 문제가 악용될지 성공적으로 예측합니다. 앞으로 30일. 점수 시스템을 기반으로 취약성 수정의 우선 순위를 지정하는 보안 팀은 CVSS(Common Vulnerability Scoring System)의 최신 버전을 사용하여 수정 작업량을 노력의 XNUMX/XNUMX로 줄일 수 있다고 합니다. 종이 지난 주 arXiv에 게시된 EPSS 버전 3에서.

사이엔시아 연구소(Cyentia Institute)의 수석 데이터 과학자이자 이 논문의 제XNUMX저자인 제이 제이콥스(Jay Jacobs)는 EPSS를 보안 팀의 작업 부하를 줄이는 도구로 사용할 수 있으며 기업이 가장 큰 위험을 나타내는 취약성을 해결할 수 있다고 말했습니다.

"기업은 점수 목록의 맨 끝을 보고 자산 중요성, 중요도, 위치, 보상 제어를 고려하여 아래로 작업을 시작하고 그들이 할 수 있는 것을 수정할 수 있습니다."라고 그는 말합니다. "정말 높으면 크리티컬 수준으로 올리고 싶을 것입니다. 앞으로 XNUMX일 안에 수정하겠습니다."

EPSS는 보안 팀이 매일 직면하는 두 가지 문제를 해결하도록 설계되었습니다. 매년 공개되는 소프트웨어 취약점의 증가, 그리고 결정 어떤 취약점이 가장 위험을 나타내는지. 예를 들어 2022년에는 MITRE에서 관리하는 CVE(Common Vulnerabilities and Exposure) 데이터베이스에 25,000개 이상의 취약점이 보고되었습니다. 국가 취약성 데이터베이스에 따르면.

EPSS 작업은 Cyentia에서 시작되었지만 현재 약 170명의 보안 전문가 그룹이 구성되었습니다. 특별 이익 단체(SIG) FIRST(Forum of Incident Response and Security Teams)의 일부로 모델을 계속 개발합니다. 다른 연구팀은 대안을 개발했습니다 기계 학습 모델, 예상 악용 가능성과 같은.

공공 정책 싱크 탱크이자 공동 의장인 RAND Corporation의 수석 정책 연구원인 Sasha Romanosky는 특정 취약성(일반적으로 CVSS(Common Vulnerability Scoring System))이 나타내는 위험에 대한 이전 측정이 제대로 작동하지 않는다고 말합니다. EPSS 특별 이익 그룹의

"CVSS는 취약점의 영향[또는] 심각도를 캡처하는 데 유용하지만 위협을 측정하는 데는 유용하지 않습니다. 우리는 산업으로서 이러한 기능이 근본적으로 부족했으며 이것이 EPSS가 채우려는 격차입니다."라고 그는 말합니다. . "좋은 소식은 더 많은 공급업체의 익스플로잇 데이터를 더 많이 통합할수록 점수가 점점 더 좋아질 것이라는 점입니다."

서로 다른 데이터 연결

익스플로잇 예측 스코어링 시스템은 소프트웨어 관리자의 정보, 익스플로잇 데이터베이스의 코드, 보안 회사가 제출한 익스플로잇 이벤트를 포함하여 제XNUMX자의 다양한 데이터를 연결합니다. 각 취약점에 대한 공통 식별자인 CVE를 통해 이러한 모든 이벤트를 연결함으로써 기계 학습 모델은 결함이 악용될지 여부를 나타낼 수 있는 요소를 학습할 수 있습니다. 예를 들어, 취약점이 코드 실행을 허용하는지 여부, 취약점을 악용하는 방법에 대한 지침이 세 가지 주요 악용 데이터베이스 중 하나에 게시되었는지 여부, CVE에 언급된 참조 수는 모두 취약점이 있는지 여부를 예측하는 데 사용할 수 있는 요소입니다. 악용될 것입니다.

EPSS 이면의 모델은 시간이 지남에 따라 더욱 복잡해졌습니다. CVSS(Common Vulnerability Scoring System)로 취약점을 평가하고 심각한 것으로 간주한 경우(16점 척도에서 44점 이상) 첫 번째 반복에서는 변수가 58개뿐이었고 노력을 7% 줄였습니다. EPSS 버전 10는 변수의 수를 2개 이상으로 크게 확장했습니다. 최신 버전에는 약 1,100개가 더 추가되었습니다.

예측 모델은 예를 들어 포착할 수 있는 악용 가능한 취약점의 수와 오 탐지 비율 사이에 절충안이 있지만 전반적으로 매우 효율적이라고 Rand의 Romanosky는 말합니다.

"다음에 어떤 취약점이 악용될지 완벽하게 알려줄 수 있는 솔루션은 없지만 EPSS가 올바른 방향으로 나아가는 단계라고 생각하고 싶습니다."라고 그는 말합니다.

상당한 개선

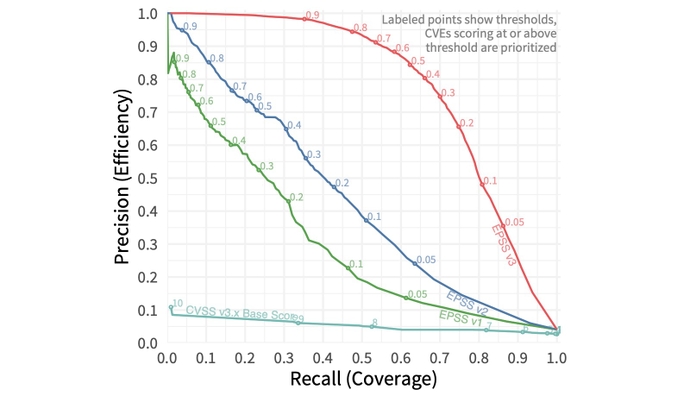

전반적으로, 기능을 추가하고 기계 학습 모델을 개선함으로써 연구자들은 채점 시스템의 성능을 82% 향상시켰습니다. 곡선 아래 면적(AUC) 플로팅 정확도 대 재현율(적용 범위 대 효율성이라고도 함)으로 측정했습니다. 이 모델은 현재 AUC가 0.779로 AUC가 82인 두 번째 EPSS 버전보다 0.429% 더 높습니다. 1.0의 AUC는 완벽한 예측 모델입니다.

최신 버전의 EPSS를 사용하면 악용된 취약점의 82% 이상을 포착하려는 회사는 CVE(Common Vulnerabilities and Exposures) 식별자가 할당된 전체 취약점의 약 7.3%만 완화하면 됩니다. CVSS를 사용하여 수정해야 하는 CVE.

이 모델은 FIRST 사이트의 API를 통해 사용할 수 있으므로 기업은 특정 취약성의 점수를 얻거나 언제든지 가장 높은 점수를 받은 소프트웨어 결함을 검색할 수 있습니다. 그러나 Cyentia의 Jacobs는 기업이 문제 해결 노력의 최우선 순위를 결정하려면 더 많은 정보가 필요하다고 말합니다.

"데이터는 무료이므로 EPSS 점수를 얻을 수 있고 일일 덤프를 얻을 수 있지만 문제는 실제로 적용할 때입니다."라고 그는 말합니다. "이용 가능성은 고려해야 할 모든 요소 중 하나일 뿐이며 다른 요소는 측정할 수 없습니다."

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/emerging-tech/machine-learning-improves-prediction-of-exploited-vulnerabilities

- :이다

- $UP

- 000

- 1

- 100

- 2022

- 7

- a

- 할 수 있는

- 소개

- ACCESS

- 에 따르면

- 계정

- 추가

- 주소

- AL

- All

- 허용

- 수

- 대안

- 및

- 발표

- API를

- 있군요

- 지역

- AS

- 유산

- 할당 된

- At

- 저자

- 가능

- 기반으로

- 기초

- BE

- 뒤에

- BEST

- 더 나은

- 사이에

- 후원

- by

- CAN

- 기능

- 캡처

- 잡아라

- 도전

- 거래차트

- 주요한

- 공동 의장

- 암호

- 공통의

- 기업

- 회사

- 비교

- 복잡한

- 연결

- 커넥트

- 고려

- 고려

- 계속

- 컨트롤

- 법인

- 수

- 적용 범위

- 만들

- 임계

- 현재

- 곡선

- CVE

- 매일

- 데이터

- 데이터 과학자

- 데이터베이스

- 데이터베이스

- 일

- 설계

- 결정

- 결정

- 개발

- 개발

- 방향

- 다른

- 아래 (down)

- 마다

- 효율성

- 효율적인

- 노력

- 노력

- 여덟 번째

- 가능

- 강화

- 에테르 (ETH)

- 평가

- 이벤트

- 모든

- 모두

- 예

- 실행

- 확대하는

- 기대하는

- 공적

- 착취

- 악용

- 노출 시간

- 페이스메이크업

- 요인

- 특징

- 채우기

- 기업

- 먼저,

- 수정

- 결점

- 결함

- 럭셔리

- 형성

- 포럼

- 무료

- 에

- 근본적으로

- 갭

- 얻을

- Go

- 좋은

- 잡아요

- 매우

- 그룹

- 성장한

- 있다

- 높은

- 더 높은

- 최고

- 방법

- How To

- HTTPS

- 식별자

- 확인

- 영향

- 중요성

- 개선하는

- 개량

- 향상

- 개선

- in

- 사건

- 사고 대응

- 포함

- 표시

- 산업

- 정보

- 학회

- 명령

- 통합

- 관심

- 문제

- IT

- 되풀이

- 그

- JPG

- 유지

- 알려진

- 성

- 최근

- 배우다

- 배우기

- 처럼

- 라인

- 명부

- 살고있다

- 위치

- 보기

- 기계

- 기계 학습

- 주요한

- .

- 최대 폭

- 측정

- 조치들

- 말하는

- 완화

- 모델

- 모델

- 순간

- 배우기

- 가장

- 국가의

- 필요

- 신제품

- news

- 다음 것

- nist

- 번호

- of

- on

- ONE

- 조직

- 기타

- 전체

- 서

- 부품

- 특별한

- 파티

- 완전한

- 성능

- 수행하다

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 정책

- 연습

- Precision

- 예측

- 예측

- 예측

- 예쁜

- 너무 이른

- 우선 순위

- 우선 순위

- 우선

- 문제

- 프로젝트

- 공개

- 출판

- 놓다

- 랜드

- 율

- 빨간색

- 감소

- 감소

- 참조

- 보고

- 대표

- 대표되는

- 연구원

- 연구원

- 응답

- 위험

- s

- 라고

- 규모

- 과학자

- 점수

- 둘째

- 보안

- 탐색

- 연장자

- 상당한

- 대지

- So

- 소프트웨어

- 해결책

- 출처

- 특별한

- 구체적인

- 스타트

- 시작

- 단계

- 제출

- 성공적으로

- 이러한

- 체계

- 탱크

- 팀

- 팀

- 그

- XNUMXD덴탈의

- 지역

- 그들의

- Bowman의

- 일

- 탱크를 생각

- 제삼

- 제 3 자

- 위협

- 세

- 을 통하여

- 시간

- 에

- 수단

- 상단

- 일반적으로

- 아래에

- 종류

- Ve

- 공급 업체

- 공급 업체

- 버전

- 대

- 를 통해

- 취약점

- 취약점

- 원

- 방법..

- 주

- 잘

- 뭐

- 여부

- 어느

- 동안

- 의지

- 과

- 작업

- 겠지

- 제퍼 넷