손상된 RIPE 계정을 통해 도난당한 수백 개의 네트워크 운영자 자격 증명이 최근 다크 웹에서 발견되었습니다.

중동의 모든 국가와 일부 유럽 및 아프리카의 IP 주소 및 소유자에 대한 데이터베이스인 RIPE는 공격자가 정보를 수집하기 위해 계정 로그인을 손상시켰기 때문에 최근 인기 있는 표적이 되었습니다. Resecurity는 블로그 게시물에서 말했습니다..

“나쁜 행위자는 피해자가 특권적인 액세스 권한을 가질 수 있는 다른 애플리케이션 및 서비스를 조사하기 위해 획득한 손상된 자격 증명을 RIPE 및 기타 포털에 사용합니다. 우리의 평가에 따르면 이러한 전술은 대상 기업과 통신 사업자에 대한 성공적인 네트워크 침입 가능성을 높입니다.”라고 유출된 자격 증명을 발견한 Resecurity의 COO인 Shawn Loveland는 말합니다.

이번달 초, 오렌지 스페인 해커가 BGP 라우팅과 RPKI 구성을 잘못 구성하기 위해 회사의 RIPE 계정을 침해한 후 인터넷 중단이 발생했습니다.

RIPE는 성명을 통해 해당 계정의 "일부 서비스"에 "일시적으로" 영향을 미친 RIPE 네트워크 조정 센터 액세스 계정의 손상을 조사하고 있다고 밝혔습니다.

네트워크 엔지니어의 "RIPE" 목표

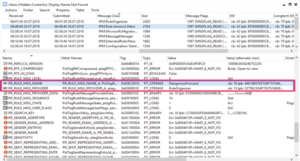

Resecurity는 1년 2024분기에 광범위한 모니터링 활동을 실시하여 다크 웹에서 자격 증명이 유출된 손상된 RIPE NCC 고객 716명을 식별했습니다. 이러한 조직에는 이란의 과학 연구 조직이 포함되었습니다. 사우디아라비아에 본사를 둔 ICT 기술 제공업체 이라크 정부 기관; 바레인의 비영리 인터넷 교환소입니다.

Resecurity는 RIPE와 APNIC, AFRINIC, LACNIC를 포함한 기타 지역 네트워크에서 총 1,572개의 고객 계정을 발견했습니다. 이 계정은 다음과 같은 잘 알려진 비밀번호 도용자와 관련된 맬웨어 활동으로 인해 손상되었습니다. 레드 라인, Vidar, Lumma, Azorult 및 Taurus.

Resecurity의 CEO인 Gene Yu는 공격자가 RIPE 계정을 훔쳤을 뿐만 아니라 다른 권한 있는 사용자 자격 증명도 해제했다고 설명합니다. 공격자는 피해자의 컴퓨터에 악성 코드를 설치한 후 다른 비밀번호와 양식도 유출할 수 있었습니다.

"그래서 우리가 구입한 제품에는 RIPE(및 IP를 판매하는 다른 조직)에만 국한되지 않고 다른 서비스에 대한 자격 증명도 포함되어 있습니다."라고 그는 말합니다.

인포스틸러는 특히 네트워크 엔지니어, ISP/통신 엔지니어, 데이터 센터 기술자, 아웃소싱 회사를 표적으로 삼았습니다.

“가장 큰 레지스트리로서 RIPE가 가장 큰 피해자 풀을 보유한다는 것은 합리적입니다. 따라서 이 레지스트리가 글로벌 동료보다 더 의도적으로 표적이 되었는지 여부를 말하기는 어렵습니다.”라고 Resecurity는 블로그에서 말했습니다.

중요한 레거시 시스템

Advanced Cyber Defense Systems의 CTO인 Elliott Wilkes는 자격 증명 도용이 중동은 물론 전 세계적으로 만연한 문제라고 지적합니다.

"엔지니어링 작업을 완료하기 위해 계약업체와 원격 직원을 사용하는 조직은 반드시 권한 있는 액세스를 보호하기 위한 도구를 배포해야 합니다."라고 그는 말합니다. "이러한 회사에서는 엔지니어가 중요한 레거시 시스템에 대한 관리자 액세스 권한을 갖는 경우가 많습니다."

Wilkes는 효과적인 권한 있는 액세스 관리 도구가 JIT(Just-In-Time) 액세스를 사용하여 시간 제한이 있는 자격 증명을 배포해야 한다고 제안합니다. 그러면 도난당한 자격 증명이 악용될 수 있는 시간 범위가 좁아집니다.

영국의 공식 도메인 이름 등록 기관인 Nominet의 CISO인 Paul Lewis는 RIPE 고객이 기업 보안에 대한 책임을 져야 한다고 경고합니다.

“흥미로운 점은 이 사건이 RIPE NCC 포털과 같은 서비스의 중앙 집중화를 어떻게 활용했는지입니다. BGP 또는 RPKI와 같은 중요한 서비스를 중앙 집중화하고 이를 아웃소싱할 수 있지만 이것이 조직이 위험을 완전히 아웃소싱할 수 있다는 의미는 아닙니다. 이를 인정하고 올바른 통제를 시행해야 한다”고 말했다.

Lewis는 다음과 같이 덧붙였습니다. “권한이 있는 사용자는 주요 아웃소싱 상황에 존재할 수 있는 보안 위험을 인식하고 이러한 서비스를 사용할 때 적절한 실사를 수행해야 합니다. 이런 상황에서는 강력한 인증이 필수입니다.”

Orange España 사례를 살펴보겠습니다. “결국 모든 것은 기본으로 돌아갑니다. Orange España는 매우 기본적인 비밀번호를 사용하는 것처럼 보였고 다단계 인증을 지원하지 않았으며 기본적인 보안 위생이 부족한 것처럼 보였습니다.”라고 Lewis는 말합니다.

유출 및 사이버 공격

IDC META(중동, 터키, 아프리카)에 따르면 최근 중동 지역에서 악성코드를 매개로 한 사이버 공격이 급증하고 있습니다. META의 CISO 중 65% 이상이 악성 코드가 증가했다고 보고했습니다. IDC의 2024년 보안 설문조사, 피싱 공격, 자격 증명 유출 및 사회 공학을 인용합니다.

IDC 중동의 부연구 이사인 Shilpi Handa는 "자격증명 유출로 인해 발생하는 이러한 유형의 공격은 중동에서 매우 흔해지고 있습니다."라고 말했습니다.

그녀는 자격 증명 유출이 공격자에게 자격 증명 스터핑, 권한 상승 및 인증 우회에 사용할 수 있는 로그인 세부 정보를 제공한다고 말합니다. 특히 권한이 있는 사용자로부터 자격 증명을 훔치면 네트워크 내에서 측면 이동이 가능해지고 심각한 보안 위험이 발생합니다.

Dark Reading은 추가 의견을 위해 RIPE에 연락했습니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- :있다

- :이다

- :아니

- 1

- 2024

- a

- 할 수 있는

- 절대적으로

- ACCESS

- 액세스 관리

- 계정

- 계정

- 인정

- 획득한

- 가로질러

- 활동

- 배우

- 추가

- 구애

- 관리자

- 많은

- 영향을받은

- 아프리카

- 후

- 정부 기관

- All

- 또한

- an

- 및

- 어플리케이션

- 있군요

- 발생

- AS

- 평가

- 준

- At

- 공격

- 인증

- 인식

- 뒤로

- 나쁜

- 바레인

- 기반으로

- 기본

- 기초

- BE

- 되고

- 된

- 블로그

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- 우회로

- CAN

- 케이스

- 주의 사항

- 센터

- 집중

- 중앙 집중화

- 센터

- 대표 이사

- 승산

- 시스코

- 인용

- 제공

- 본문

- 공통의

- 기업

- 회사

- 완전한

- 타협

- 손상된

- 컴퓨터

- 실시

- 구성

- 계약

- 컨트롤

- 구구

- 조정

- Corporate

- 수정

- 수

- 국가

- 신임장

- 자격 증명 소

- 신임장

- 임계

- CTO (최고 기술 담당자)

- 고객

- 고객

- 사이버

- 사이버 공격

- 어두운

- 어두운 웹

- 데이터

- 데이터 센터

- 데이터베이스

- 방어

- 배포

- 세부설명

- didn

- 어려운

- 근민

- 책임자

- 발견

- 들린

- 도메인

- 도메인 이름

- 떨어 뜨린

- 두

- 동쪽

- 유효한

- 높은

- 가능

- 엔지니어링

- 엔지니어

- 기업

- 전적으로

- 단계적 확대

- 특히

- 에테르 (ETH)

- 유럽

- 모든

- 교환

- 운동

- 설명

- 악용

- 광대 한

- 매우

- 럭셔리

- 양식

- 발견

- 기초

- 에

- 추가

- 수집

- 글로벌

- 세계적으로

- Government

- 해커

- 있다

- he

- 방법

- HTTPS

- 정보 통신 기술

- IDC

- 확인

- 구현

- in

- 사건

- 포함

- 포함

- 포함

- 증가

- 정보

- 흥미있는

- 인터넷

- 으로

- 참여

- IP

- IP 주소

- 이란

- 이라크

- 발행물

- IT

- 그

- JIT

- JPG

- 키

- 부족한

- 가장 큰

- 늦은

- 누수

- 유산

- leveraged

- 남자 이름

- 해제

- 처럼

- 제한된

- 로그인

- 로그인

- 제작

- 악성 코드

- 구축

- 관리 도구

- XNUMX월..

- 평균

- 메타

- 중간

- 중동

- 모니터링

- 달

- 배우기

- 운동

- 다중 요소 인증

- 절대로 필요한 것

- 가지고 있어야

- 이름

- 필요

- 네트워크

- 네트워크

- 노트

- of

- 공무원

- 자주

- on

- 일단

- 만

- 연산자

- 운영자

- or

- 주황색

- 주문

- 조직

- 조직

- 기타

- 우리의

- 정전

- 외주

- 아웃소싱

- 소유자

- 특별한

- 비밀번호

- 암호

- 동료

- 피싱

- 피싱 공격

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 풀

- 인기 문서

- 포털

- 제시

- 특권

- 특권

- 적절한

- 보호

- 제공

- 공급자

- 구매 한

- Q1

- 읽기

- 최근

- 최근에

- 지역적인

- 레지스트리

- 먼

- 보고

- 연구

- 연구원

- 책임

- 위험

- 위험

- 라우팅

- s

- 말했다

- 판매

- 사우디

- 사우디 아라비아

- 라고

- 라고

- 과학적인

- 과학적 연구

- 보안

- 보안 위험

- 보다

- ~ 같았다

- 판매

- 감각

- 서비스

- 숀

- 영상을

- 상당한

- 사태

- 상황

- 사회적

- 사회 공학

- 일부

- 직원

- 성명서

- 스톨

- 훔친

- 강한

- 소

- 성공한

- 이러한

- 제안

- 발생

- 시스템은

- T

- 전술

- 받아

- 목표

- 대상

- 작업

- 황소 자리

- Technology

- 통신

- 보다

- 그

- XNUMXD덴탈의

- 기초

- 영국

- 절도

- 그들의

- 그들

- 그곳에.

- 따라서

- Bowman의

- 그들

- 이

- 시간

- 에

- 검색을

- 금액

- 터키

- 유형

- 유형

- Uk

- 궁극적으로

- 발견

- 사용

- 익숙한

- 사용자

- 사용자

- 사용

- 대단히

- 를 통해

- 희생자

- 였다

- we

- 웹

- 잘

- 잘 알려진

- 했다

- 뭐

- 언제

- 여부

- 어느

- 동안

- 누구

- why

- 의지

- 창

- 과

- 이내

- 겠지

- 제퍼 넷