온라인 공간에서 VTubers는 지난 몇 년 동안 꾸준히 인기를 얻고 있습니다. 그들은 모션 캡처 기술을 사용하여 특수 소스 2D 또는 3D 모델에 애니메이션을 적용하고 일반적으로 청중에게 아바타로 라이브 스트리밍하는 엔터테이너입니다. 문제의 기술은 꽤 재미있고, 관련된 엔터테이너와 아티스트 주변에 활발한 커뮤니티가 형성되는 경향이 있으며 VTuber 형식에는 창의성을 발휘할 여지가 많습니다. 시청자의 경우 누구나 취향에 맞는 VTuber가 있습니다. 마음에 들지 않는 것은 무엇입니까? 모든 것을 작동시키는 기술 측면에서 VTubing 공간의 대부분의 제작자는 현재 Live2D라는 회사의 소프트웨어 제품군을 사용합니다. 오늘의 조사 들어 온다.

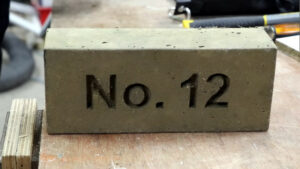

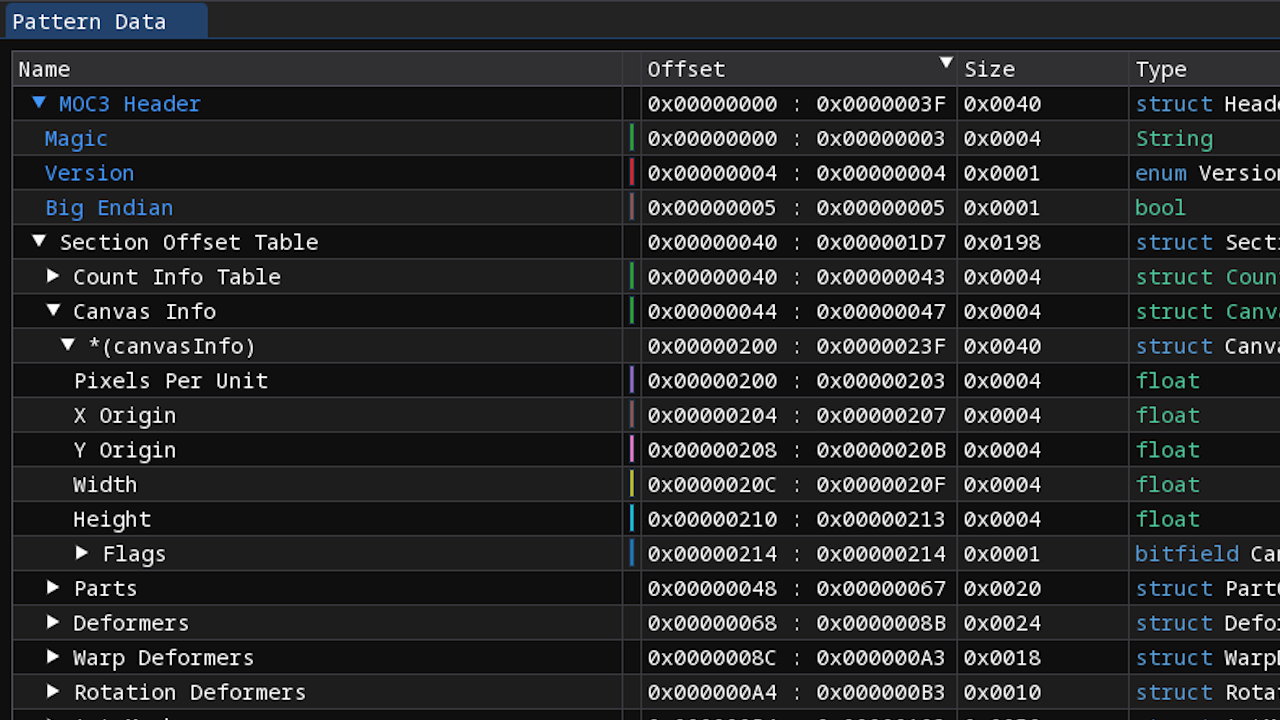

[Ronsor labs]의 [삭제되지 않음]은 Live2D 핵심 라이브러리를 리버스 엔지니어링으로 파헤쳤습니다. 법적 위협을 보내는 것으로 알려진 짝수로 가장 온화한 시도 그들의 소프트웨어의 내부 작동으로. 일반적으로 이러한 행동은 회사에 숨길 것이 있음을 의미하며 실제로 특이한 측면이 즉시 발견되었습니다. 즉, 임의의 코드 실행을 허용하는 3D 모델 파일을 만드는 것은 매우 사소한 일입니다. 모델을 가져올 때 모든 종류의 경계 검사가 완전히 부족하여 가져오기 코드만 외설적일 정도로 취약합니다. 바로 실행할 수 있는 개념 증명 .moc3 파일은 리포지토리에 제공되며 Live2D 뷰어 및 해당 통합을 단순히 충돌시키는 것으로 제한됩니다.

이제 VTubers는 일반적으로 안전 또는 준사회적 관리상의 이유로 익명성을 유지하기 위해 노력해야 하며 커뮤니티 관련 뉘앙스로 인해 위협 모델이 상당히 관여할 수 있습니다. 아이러니하게도 Live2D 소프트웨어가 설계된 방식으로 인해 악의적인 경향이 있는 개인이 대부분의 VTuber에 대한 요구 사항인 2D 모델을 통해 이러한 모든 개인 정보 보호 노력을 쉽게 무효화할 수 있습니다. 바라건대 이것은 사람들이 다음과 같은 자유롭고 개방적인 대안을 찾도록 합니다. 이노치2D, 그런 크리에이터가 이미 사용하고 있습니다. 열심히 일하는 VTuber XNUMX명 Linux를 Apple M1/M2 하드웨어로 이식.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://hackaday.com/2023/03/20/live2d-silently-subverting-threat-models/

- :이다

- 2D

- 3d

- a

- All

- 수

- 혼자

- 이미

- 대안

- 와

- 익명

- Apple

- 있군요

- 약

- 연예인

- AS

- 양상

- At

- 청중

- 화신

- by

- 라는

- CAN

- 얻을 수 있습니다

- 포착

- 확인하는 것이 좋다.

- 암호

- 커뮤니티

- 회사

- 완전한

- 개념

- 핵심

- 내기

- 베기

- 창의력

- 크리에이터

- 현재

- 도

- 설계

- 노력

- 중

- 조차

- 모두

- 실행

- 를

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 럭셔리

- 형태

- 체재

- 발견

- 무료

- 에

- 장난

- 얻을

- 주어진

- Go

- 성장하는

- 하드

- 하드웨어

- 있다

- 숨는 장소

- 희망

- HTTPS

- 바로

- import

- 가져 오기

- in

- 개인

- 통합

- 참여

- 아이러니하게

- IT

- 그

- 유지

- 종류

- 실험실

- 결핍

- 이용약관

- 도서관

- 처럼

- 제한된

- 리눅스

- 잔뜩

- 보기

- 유튜브 영상을 만드는 것은

- 구축

- 방법

- 단지

- 모델

- 모델

- 가장

- 운동

- 모션 캡쳐

- of

- on

- 온라인

- 열 수

- 과거

- 독특한

- 사람들

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 인기

- 예쁜

- 증명

- 개념 증명

- 제공

- 놓다

- 문제

- 이유

- 저장소

- 요구 사항

- 방

- 안전

- 전송

- 소프트웨어

- 무언가

- 스페이스 버튼

- 공간

- 이러한

- 스위트

- 목표

- 기술

- 그

- XNUMXD덴탈의

- 그들의

- 위협

- 을 통하여

- 에

- 에 대한

- 일반적으로

- 사용

- 뷰어

- 브이튜버

- 브이튜버

- 취약

- 방법..

- 어느

- 과

- 작업

- 작업장

- 년

- 제퍼 넷