공격자들은 다음을 통해 Lumma Stealer의 변종을 확산시켜 왔습니다. 유튜브 널리 사용되는 애플리케이션 크래킹과 관련된 콘텐츠를 제공하는 채널로, 악성 코드를 배포하기 위해 독점적인 악성 서버 대신 GitHub 및 MediaFire와 같은 오픈 소스 플랫폼을 사용하여 웹 필터를 피합니다.

FortiGuard의 연구원들은 이 캠페인이 다음과 같다고 말했습니다. 공격과 비슷하다 지난 3월에는 인공 지능(AI)을 사용하여 Photoshop, Autodesk XNUMXds Max, AutoCAD 등과 같은 프로그램을 라이선스 없이 설치하는 방법에 대한 단계별 튜토리얼을 배포한 사실이 발견되었습니다.

Fortinet의 수석 분석가인 Cara Lin은 "이러한 YouTube 동영상에는 일반적으로 크랙이 발생한 애플리케이션과 관련된 콘텐츠가 포함되어 있어 사용자에게 유사한 설치 가이드를 제공하고 TinyURL 및 Cuttly와 같은 서비스를 사용하여 단축되는 악성 URL을 포함하는 경우가 많습니다."라고 썼습니다. 블로그 게시물에서 Fortinet에서 8월 XNUMX일 게시함.

동영상에서 공유된 링크는 TinyURL 및 Cuttly와 같은 링크 단축 서비스를 사용하며 최종 악성코드인 Lumma Stealer를 가져오는 역할을 하는 새로운 비공개 .NET 로더를 직접 다운로드하도록 유도한다고 그녀는 말했습니다.

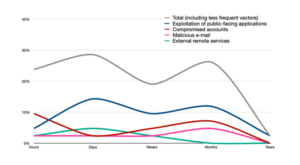

루마 사용자 자격 증명, 시스템 세부 정보, 브라우저 데이터 및 확장 프로그램을 포함한 민감한 정보를 표적으로 삼습니다. 이 악성코드는 2022년부터 다크 웹과 텔레그램 채널의 광고에 등장했으며, 실제로는 XNUMX개 이상의 명령 및 제어 서버가 있고 여러 업데이트, Fortinet에 따르면.

Lumma 스틸러 공격의 작동 방식

공격은 해커가 YouTube 계정을 침해하고 악성 URL이 포함된 동영상에 대한 설명과 함께 크랙된 소프트웨어에 대한 팁을 공유한다고 주장하는 동영상을 업로드하는 것으로 시작됩니다. 설명에서는 사용자가 악성 콘텐츠가 포함된 .ZIP 파일을 다운로드하도록 유도합니다.

Fortinet이 관찰한 동영상은 올해 초에 업로드되었습니다. 그러나 파일 공유 사이트의 파일은 정기적으로 업데이트되고 다운로드 수가 계속 증가하여 캠페인이 피해자에게 다가가고 있음을 시사합니다. Lin은 “이는 ZIP 파일이 항상 새로운 것이며 이 방법이 악성 코드를 효과적으로 확산시킨다는 것을 의미합니다.”라고 썼습니다.

.ZIP 파일에는 John1323456이 소유한 GitHub 리포지토리 "New"를 통해 .NET 실행 파일을 다운로드하기 위해 PowerShell을 호출하는 .LNK 파일이 포함되어 있습니다. 다른 두 리포지토리인 "LNK"와 "LNK-Ex"에도 .NET 로더가 포함되어 있으며 Lumma를 최종 페이로드로 확산합니다.

Lin은 “제작된 설치 .ZIP 파일은 페이로드를 전달하는 효과적인 미끼 역할을 하며 사용자의 애플리케이션 설치 의도를 활용하고 주저 없이 설치 파일을 클릭하도록 유도합니다.”라고 Lin은 썼습니다.

.NET 로더는 합법적인 난독화 도구인 SmartAssembly를 사용하여 난독화됩니다. 로더는 시스템의 환경 값을 획득하여 진행하고, 데이터 수가 정확하면 PowerShell 스크립트를 로드합니다. 그렇지 않으면 프로세스가 프로그램을 종료합니다.

YouTube 악성 코드 회피 및 주의

맬웨어는 탐지를 피하기 위해 만들어졌습니다. ProcessStartInfo 개체는 궁극적으로 공격의 다음 단계를 위해 DLL 파일을 호출하는 PowerShell 프로세스를 시작합니다. 이 프로세스는 탐지를 회피하기 위해 다양한 기술을 사용하여 환경을 검사합니다. 이 프로세스에는 디버거 확인이 포함됩니다. 보안 장비 또는 샌드박스; 가상 머신; 악성 프로세스를 차단할 수 있는 기타 서비스나 파일.

“모든 환경 검사를 완료한 후 프로그램은 리소스 데이터를 해독하고 'SuspendThread; 기능”이라고 Lin은 썼습니다. "이 기능은 페이로드 주입 과정에서 중요한 단계인 '일시 중지' 상태로 스레드를 전환하는 데 사용됩니다."

일단 발사되면 페이로드는 루마, 명령 및 제어 서버(C2)와 통신하고 압축된 훔친 데이터를 공격자에게 다시 보내기 위한 연결을 설정합니다. 캠페인에 사용된 변종은 버전 4.0으로 표시되어 있지만 탐지를 더 잘 회피하기 위해 HTTPS를 활용하도록 추출을 업데이트했다고 Lin은 말했습니다.

그러나 감염 여부는 추적할 수 있습니다. 포티넷은 게시물에 침해 지표(IoC) 목록을 포함시켰으며 사용자들에게 "불분명한 애플리케이션 소스"에 대해 주의를 기울일 것을 권고했습니다. 사람들이 YouTube나 기타 플랫폼에서 애플리케이션을 다운로드하려는 경우 해당 애플리케이션이 평판이 좋고 안전한 출처에서 제공되었는지 확인해야 한다고 Fortinet은 지적했습니다.

조직은 또한 기본적인 정보를 제공해야 합니다. 사이버 보안 교육 게시물에 따르면 직원들에게 현재 위협 환경에 대한 상황 인식을 촉진하고 기본적인 사이버 보안 개념과 기술을 배울 수 있도록 돕습니다. 이렇게 하면 직원이 회사 환경에 악성 파일을 다운로드하는 시나리오를 방지하는 데 도움이 됩니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/cyberattacks-data-breaches/weaponized-youtube-channels-spread-lumma-stealer

- :있다

- :이다

- $UP

- 2022

- 8

- a

- 소개

- 동행 한

- 에 따르면

- 계정

- 취득

- 광고

- 조언받은

- 후

- AI

- 겨냥

- All

- 또한

- 항상

- an

- 분석자

- 및

- 어떤

- 제품

- 어플리케이션

- 어플리케이션

- 인조의

- 인공 지능

- 인공 지능(AI)

- AS

- At

- 공격

- 오토 데스크

- 피하기

- 인식

- 뒤로

- 미끼

- 기본

- BE

- 된

- 더 나은

- 주의

- 블록

- 블로그

- 브라우저

- 내장

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- by

- 통화

- 운동

- CAN

- 주의

- 채널

- 채널

- 확인

- 확인하는 것이 좋다.

- 클릭

- 왔다

- 완료

- 타협

- 개념

- 연결

- 함유량

- 계속

- Corporate

- 수정

- 금이 간

- 매우

- 만들어진

- 신임장

- 결정적인

- Current

- 사이버 보안

- 어두운

- 어두운 웹

- 데이터

- 배달하다

- 세부설명

- Detection System

- 곧장

- 발견

- 배포하다

- 다운로드

- 다운로드

- 다스

- 이전

- 유효한

- 효과적으로

- 포함

- 고용 된

- 직원

- 확인

- 환경

- 환경

- 에테르 (ETH)

- 탈출

- 실행

- 운동

- 압출

- 이탈

- 확장

- 특색

- 추천

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 파일

- 필터

- 최후의

- 럭셔리

- 포티넷

- 에

- 기능

- GitHub의

- 성장

- 안내서

- 해커

- 있다

- 도움

- 방법

- How To

- 그러나

- HTTPS

- if

- in

- 포함

- 포함

- 포함

- 포함

- 통합

- 표시

- 표시

- 감염

- 정보

- 설치

- 설치

- 를 받아야 하는 미국 여행자

- 인텔리전스

- 의지

- 으로

- 초대

- 호출

- IT

- 그

- 월

- JPG

- 경치

- 성

- 시작

- 시작

- 리드

- 배우다

- 합법적 인

- 이점

- 특허

- 처럼

- 린

- 명부

- 짐을 싣는 사람

- 잔뜩

- 기계

- 악의있는

- 악성 코드

- Mar

- 두드러진

- 최대

- 방법

- 수도

- 배우기

- 그물

- 신제품

- 다음 것

- 유명한

- 번호

- 대상

- 관찰

- of

- 자주

- on

- 일단

- 열 수

- 오픈 소스

- or

- 태생

- 기타

- 기타

- 그렇지 않으면

- 소유

- 사람들

- 포토샵

- 플랫폼

- 플랫폼

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 인기 문서

- 게시하다

- PowerShell을

- 사설

- 수입

- 방법

- 프로그램

- 프로그램

- 홍보

- 소유권

- 제공

- 출판

- 에 도달

- 받다

- 에 관한

- 정규병

- 관련

- 저장소

- 평판이 좋은

- 의지

- 책임

- s

- 말했다

- 모래 상자

- 검색

- 시나리오

- 스크립트

- 안전해야합니다.

- 보안

- 보내다

- 연장자

- 민감한

- 섬기는 사람

- 서버

- 봉사하다

- 서비스

- 설정

- 공유

- 공유

- 그녀

- 단축

- 영상을

- 비슷한

- 이후

- 대지

- 소프트웨어

- 출처

- 지우면 좋을거같음 . SM

- 전파

- 복음

- 스프레드

- 단계

- 시작

- 주 정부

- 단계

- 훔친

- 정지

- 체계

- 목표

- 기법

- Technology

- 텔레그램

- 보다

- 그

- XNUMXD덴탈의

- 그들의

- 그들

- Bowman의

- 그들

- 이

- 올해

- 위협

- 도움말

- 에

- 수단

- 전이

- 자습서

- 두

- 일반적으로

- 궁극적으로

- 불명확 한

- 업데이트

- 업데이트

- 업로드

- 업로드

- 사용

- 익숙한

- 사용자

- 사용자

- 사용

- 가치

- 변형

- 여러

- 버전

- 를 통해

- 피해자

- 동영상

- 온라인

- 웹

- 잘

- 했다

- 어느

- 야생

- 의지

- 과

- 없이

- 쓴

- year

- 유튜브

- 제퍼 넷

- 지퍼