チップメーカーは、設計上安全であり、耐用年数を通じて安全を保つのに十分な回復力を備えたデバイスを構築する方法に取り組んでおり、設計フローにおいてセキュリティは左右にシフトしています。

ますます複雑なデバイスがインターネットに接続され、相互に接続されるにつれて、IP ベンダー、チップメーカー、システム会社は、より広範囲の攻撃対象領域にわたる既存の脅威と潜在的な脅威に対処しようと競い合っています。 多くの場合、セキュリティは、終わりのない一連のソフトウェア パッチからハードウェア/ソフトウェア設計プロセスの不可欠な部分へとエスカレートし、競争上の有利な点がますます増大し、これを誤った企業に対する規制措置の脅威が増大しています。

「毎秒 127 台のデバイスが初めてインターネットに接続されています」と、トーマス・ロステック社長は述べています。 インフィニオンの Connected Secure Systems Division による最近のプレゼンテーション。 「これにより、43 年には 2027 億台という驚くべきデバイスがインターネットに接続され、相互に接続されるようになるでしょう。」

また、セキュリティ上も大きな課題が生じます。 「これに伴い、接続性が向上し、デジタル サービスがスケールアウトするにつれてデータに何が起こるかについて、企業や消費者からの懸念が高まっています」と、同社の市場開発担当シニア ディレクターのデイビッド メイドメント氏は述べています。 腕。 「過去 XNUMX 年間で、世界中の政府による規制が成熟しており、これらのサービスが信頼され、安全で、適切に管理されていることを確認するために、増加するセキュリティ基準のリストを満たすメーカーの責任が課されています。」

それでも、セキュリティに対する合理的かつ慎重なアプローチには多くの考慮事項が含まれます。 「まず、特定のアプリケーションの脅威プロファイルと、保護する必要があるデータ、情報、システムなどの特定の資産を理解する必要があります」と、セキュリティ IP ソリューション ディレクターの Dana Neustadter 氏は述べています。 シノプシス。 「そのソリューションに影響を与える特定の法律、規制、要件の種類はありますか? 言い換えれば、最初にいくつかの下調べをする必要があります。 製品がネットワークベースの脅威のみを考慮しているのか、それとも物理的なアクセスを必要とする攻撃の可能性があるのかなど、いくつかの質問に答えることができなければなりません。 その特定の製品に直接ネットワーク アクセスがあるのでしょうか、それとも、たとえばある程度の保護を提供するために、ファイアウォールのように機能するシステムの他の部分によって保護されるのでしょうか? セキュリティに関する規制や標準への準拠、または考えられる認証要件は何ですか? 資産価値はいくらですか?」

さらに、デバイスはあらゆる条件および動作モードの下で安全である必要があります。 「システムがオフラインのときは、システムを保護する必要があります。たとえば、悪意のある者が外部メモリを交換したり、IP コードを盗んだりする可能性があるからです」と Neustadter 氏は述べています。 「彼らはデバイスを再フラッシュすることができます。 また、電源投入時に保護する必要があり、デバイスの動作中の実行時にも保護する必要があります。 意図したとおりに動作していることを確認する必要があります。 次に、外部と通信するときも、それを保護する必要があります。 通常、特定のアプリケーションを含め、セキュリティ ソリューションに影響を与える変数は数多くあります。 最終的には、セキュリティ ソリューション全体のバランスをとる必要があります。 「セキュリティのバランス」には、セキュリティ機能、プロトコル、認証などが含まれます。また、コスト、電力、パフォーマンス、面積のトレードオフも含まれます。たとえば、バッテリーに最高グレードのセキュリティを導入する余裕はないためです。 - 電源を搭載したデバイス。 低価格端末なので意味がありません。 本当にバランスを見つける必要があり、これらすべてがチップに適切なセキュリティ アーキテクチャを考慮することになります。」

他の人も同意します。 「デバイスにセキュリティを導入するときに私たちがとる最初のステップは、システム全体における役割に関してデバイスのセキュリティ資産を評価することです」と、同社の技術責任者である Nir Tasher 氏は述べています。 Winbond社。 「これらの資産をマッピングする際に、資産の攻撃可能性も評価しています。 すべての資産がすぐに特定されるわけではありません。 デバッグ ポートやテスト ポートなどの機能も、システム全体のセキュリティに役割を果たす可能性があるため、資産として考慮する必要があります。 マッピングと評価が完了したら、各資産を侵害する潜在的な方法とそれに伴う複雑さを評価します。 次のステップは、これらの攻撃から保護する方法、または少なくとも検出する方法を見つけることです。 最後のステップは明らかに、最終製品をテストして、私たちが組み込んだ保護機能が適切に機能していることを確認することです。」

設計により保護

ハードウェアとシステムのセキュリティに関する大きな変化の XNUMX つは、それがもはや他人事ではないという認識です。 かつては思いつきであったものは、現在では競争力となり、アーキテクチャ レベルで設計に組み込む必要があります。

「この基本原則は、セキュリティをチップ設計開発プロセスに統合し、セキュリティの目標、要件、仕様を最初から確実に特定することを重視しています」と、セキュリティ IP のビジネス開発ディレクターである Adiel Bahrouch 氏は述べています。 ラムバス。 「このアプローチでは、適切な脅威モデルを持ち、価値があり保護が必要な有形資産と無形資産を特定し、適切なリスク管理フレームワークに基づいて関連するリスクを積極的に定量化し、リスクを軽減するためのセキュリティ対策と制御を正しく実装する必要があります。許容できるレベルです。」

バルーシュ氏は、適切な脅威評価に加えて、総合的な多層防御戦略のために追加のセキュリティ原則を検討することが重要であると述べた。 これには、各層が次の層が活用できるセキュリティ基盤を提供する信頼の連鎖が含まれます。また、さまざまなユーザー、データ型、操作に応じてさまざまなセキュリティ レベルでドメインを分離することで、ユースケースごとにパフォーマンスとセキュリティのトレードオフを最適化できます。 最新のシステムでは、これには製品ライフサイクル全体にわたる脅威のモデリングと、アクセス権を分割し共有リソースを最小限に抑える最小特権の原則が含まれます。

「SoC のセキュリティ アーキテクチャを事前に定義することが重要です」と、Tensilica Xtensa プロセッサ IP の製品マーケティング グループ ディレクターである George Wall 氏は述べています。 ケイデンス。 「セキュリティ アーキテクチャを定義するのは、設計者が SoC の必要な機能、フィード、速度などを検討しているときです。 テープアウトの XNUMX 週間前であろうと、製品出荷の XNUMX 年後であろうと、後で「セキュリティを追加」しようとするよりも、これを早めに行う方が常に簡単です。」

総合的な防御はハードウェアだけを超えて広がります。 「何かをセキュリティで保護しようとする場合、たとえソフトウェアの抽象化レベルが高くても、Python または選択したプログラミング言語であれば何でも、それを完璧に実行できるかもしれません」と、主任組み込みセキュリティ エンジニアでマイクロエレクトロニクス ソリューションの責任者であるダン ウォルターズ氏は述べています。 マイター。 「しかし、ハードウェアレベルでの侵害によってそれが損なわれたとしても、それは問題ではありません。 たとえソフトウェアのセキュリティが完璧であっても、システム全体が完全に侵害される可能性があります。」

ほとんどの場合、攻撃者は最も抵抗の少ない方法を選択します。 「セキュリティに関しては、すべてかゼロかです」とウォルターズ氏は言います。 「攻撃者は欠陥を XNUMX つ見つけるだけでよく、それがどこにあるかはあまり気にしません。 彼らは、「ハードウェアを攻撃するだけでシステムを破りたい、またはソフトウェアの欠陥を見つけてそれをやりたい」と言っているわけではありません。 彼らは最も簡単なことを探すつもりです。」

ベストプラクティス

拡大する脅威の状況に対応して、チップメーカーはベスト プラクティスのリストを充実させています。 以前は、セキュリティはほぼ完全に CPU の周囲に限定されていました。 しかし、設計がより複雑になり、より接続され、寿命が長くなるにつれ、セキュリティをより広範囲にわたって考慮する必要があります。 テッセント部門の製品マーケティング担当ディレクター、リー・ハリソン氏によると、これには多くの重要な要素が含まれています。 シーメンスEDA:

- 安全な立ち上げ – ハードウェア監視テクノロジーを使用して、所定のブート シーケンスが期待どおりに実行されたかをチェックし、ハードウェアとソフトウェアの両方が意図どおりであることを確認できます。

- 証明 – セキュア ブートと同様に、機能モニタリングを使用して、システム内の特定の IP または IC のハードまたはソフト構成を表す動的な署名を生成できます。 これにより、予想されるハードウェアとその構成が正確であることが確認されます。 このアプローチは、単一の ID トークンまたはシステム全体のトークンのコレクションのいずれかを提供するために使用できます。 このシステムは固有の署名に基づいており、OTA アップデートの正しいソフトウェア ビルドが適用されていることを確認するために使用できます。 これはシステム内で計算されるが、ハードコーディングされないことが重要です。

- 安全なアクセス – すべてのシステムと同様、デバイスの内外の通信チャネルは安全である必要があり、多くの場合、必要なアクセスのさまざまなレベルに基づいて構成可能である必要があり、アクセスは信頼のルートを介して制御されることがよくあります。

- 資産保護 – アクティブな機能監視は、多層防御戦略の重要な部分となる可能性があります。 詳細な脅威分析に基づいて、デバイス内の機能モニターを選択して配置することで、低遅延の脅威の検出と軽減を実現できます。

- デバイスのライフサイクル管理 – 現在、すべてのセキュア IC アプリケーションにおいて、製造から廃止までのアクティブなライフサイクル全体にわたってデバイスの健全性を監視できることが重要です。 機能監視とセンサーは、ライフサイクル全体にわたってデバイスの状態を監視する上で重要な役割を果たします。 場合によっては、アクティブ フィードバックを使用して、可能であれば外部側面を動的に調整することで、IC の動作寿命を延ばすこともできます。

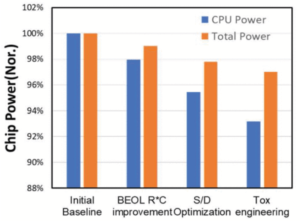

図 1: 安全なハードウェアの主要な要素。 出典: シーメンス EDA

これらのベスト プラクティスのどれが導入されるかは、アプリケーションによって大きく異なる可能性があります。 たとえば、自動車アプリケーションのセキュリティは、スマート ウェアラブル デバイスよりもはるかに懸念されます。

インフィニオン メモリ ソリューションズのエグゼクティブ バイス プレジデント、トニー アルバレス氏は最近のプレゼンテーションで、「自律性には接続性が必要であり、これによりセキュリティが向上し、自動化が可能になります。ここでは半導体がまさに基盤となります」と述べています。 「データを感知し、解釈し、それに基づいて意思決定を行うことは、表面上のことです。 それがわかります。 システムの複雑さは増大していますが、表面の下にあるもの、つまりそれを実現するために必要なすべての要素、つまりシステム ソリューション全体が見えません。」

そのシステムにはクラウド、他の自動車、インフラとの通信が含まれており、すべてに即座にアクセスでき、安全でなければならないとアルバレス氏は述べた。

セキュリティのニーズは、他のアプリケーションでは大きく異なる場合があります。 しかし、何が必要かを判断するプロセスは似ています。 「まず、資産が何であるかを分析することだ」とウィンボンドのタッシャー氏は言う。 「何もない場合もあります。 場合によっては、デバイスのすべての部分が資産であるか、資産を含んでいます。 後者の場合は、最初から始めることをお勧めしますが、これはまれなケースです。 資産がマッピングされたら、アーキテクトはこれらの資産の攻撃ベクトルを分析する必要があります。 これは面倒な段階であるため、外部のコンサルティングを強くお勧めします。 別の目を持つことは常に良いことです。 アーキテクチャの観点から見た最後の段階は、これらの攻撃に対する保護メカニズムを考案することです。 確かに、これらすべての段階では、システムに関する深い知識が不可欠です。」

Arm は、 信頼の根 すべての接続されたデバイスに (RoT) を導入し、実行可能な製品のベースラインとして設計によるセキュリティのベスト プラクティスを展開します。 「RoT は、トラステッド ブート、暗号化、アテステーション、安全なストレージなど、信頼できる重要な機能を提供できます。 RoT の最も基本的な用途の XNUMX つは、暗号化されたデータを含む秘密暗号キーを機密に保ち、ハードウェア メカニズムによって保護され、ハッキングが容易なシステム ソフトウェアから遠ざけることです。 RoTの安全なストレージと暗号化機能は、デバイスの認証、クレームの検証、データの暗号化または復号化に必要な鍵と信頼できる処理を処理できる必要がある」とメイドメント氏は述べた。

白紙の紙からチップ設計を開始することはほとんどないため、これを考慮してチップを設計する必要があります。 「すべてのデバイスとすべてのユースケースはユニークであり、脅威モデリングを通じてすべてのシステムのニーズを考慮することが不可欠です」とメイドメント氏は説明しました。 「ユースケースによっては、ベストプラクティスの証拠が必要になる場合があります。 ソフトウェアの脆弱性から保護する必要があるものもあれば、物理的な攻撃から保護する必要があるものもあります。」

PSA Certified を共同設立した Arm の取り組みは、さまざまなシリコン ベンダーが独自のセールス ポイントを見つけ、どのレベルの保護を提供するかを決定していることを実証しました。 「画一的なものを用意するのは難しいですが、合意された共通原則は断片化を軽減し、適切なセキュリティ堅牢性を実現するための重要なツールであり、それは現在製品に発行されている 179 件の PSA 認定証明書で証明されています」 」とメイドメント氏は指摘した。

これは、設計サイクルの後半でチップにセキュリティを追加できた数年前とは大きく異なります。 「昔のように、ただセキュリティを追加すればよいというわけではありません。 チップを改良すれば、大幅な変更を加えずに、アプリケーションに必要なセキュリティに対処できると考えるでしょう」とシノプシスのノイスタッター氏は語った。 「上記の前提に基づいてセキュリティ ソリューションを設計することが重要です。 そうすれば、機密データの操作や通信を保護するためのルート オブ トラストを備えた安全な環境を作成するなど、将来の設計リビジョンでセキュリティを更新するプロセスをより合理化できます。 スケーラブルで拡張可能なセキュリティ ソリューションを作成し、シリコン後のソフトウェア アップグレードなどで更新することもできる方法があります。 したがって、これを設計に組み込んで、より合理的な方法でセキュリティをあるリビジョンから別のリビジョンにアップグレードする方法があります。」

セキュリティ修正

ほとんどの場合、攻撃を修正するパッチを提供するよりも、攻撃を防ぐ方が効果的です。 しかし、その方法は大きく異なる可能性があります。

たとえば、CEOのジェフ・テイト氏は、 Flex Logix、複数の企業が利用しているとのこと eFPGA セキュリティのために、他の人がそれらを評価しています。 「私たちが理解しているように、理由はいくつかあり、企業ごとにセキュリティ上の懸念も異なります」とテイト氏は述べた。 「一部の顧客は、eFPGA を使用して重要なアルゴリズムを製造プロセスから難読化したいと考えています。 これは特に防衛分野の顧客に当てはまります。 セキュリティアルゴリズム、つまり暗号化/復号化は、XNUMX つの SoC 内の複数の場所に実装されています。 パフォーマンス要件は異なります。 非常に永続的なセキュリティを実現するには、ハードウェアにセキュリティを組み込む必要があります。 また、セキュリティ アルゴリズムは変化する課題に対処できるように更新できる必要があるため、ハードウェアは再構成可能である必要があります。 プロセッサとソフトウェアはハッキングできますが、ハードウェアをハッキングするのははるかに難しいため、セキュリティ機能の重要な部分の一部をプログラム可能なハードウェアに搭載することが望ましいです。」

この組み込みのプログラマビリティがなければ、攻撃後のセキュリティ問題を修正することははるかに困難になります。 通常、これには何らかの種類のパッチが必要ですが、これは通常、コストがかかり、次善の解決策となります。

「ドメイン分離の原則に沿って、モジュール式のアプローチで既存のチップにスタンドアロンの「セキュア アイランド」を追加することを検討できます。これにより、既存のチップへの最小限の変更で、セキュア アイランドによって提供されるすべてのセキュリティ機能をチップが活用できるようになります。 」とランバスのバールーシュ氏は語った。 「これは最も効率的なソリューションではありませんが、セキュリティ要件と全体的なセキュリティ目標を満たすようにセキュリティ IP をカスタマイズできます。 課題はありますが、組み込みセキュリティ モジュールを各機能にすぐに活用する必要があるわけではありません。 アーキテクトは、チップとユーザーの完全性を保護する基礎から始めて、サイドチャネル保護を備えたハードウェアベースのセキュリティを、重要性の低い追加機能に段階的に導入できます。」

Siemens の Harrison 氏は、既存の設計にセキュリティを追加することが今日の一般的な問題であると指摘しました。 「設計者が注意しないと、後付けでセキュリティを追加すると、メインのエントリ ポイントが保護されないシナリオが簡単に発生する可能性があります。 ただし、組み込み分析テクノロジは、既存の設計の下位レベルに簡単に統合できるため、ここでは EDA が非常に役立ちます。 単に周辺リスクをターゲットにするのではなく、IP モニターを追加して、設計内の多くの内部インターフェイスまたはノードを監視できます。」

最低限のハードウェアセキュリティ

非常に多くのオプションと多くのアドバイスがある中で、安全なチップを基礎から構築するために絶対に必要なものは何でしょうか?

Cadence's Wall は、少なくとも SoC の信頼のルートを確立するセキュリティ アイランドが必要であると述べています。 「ブート コードと OTA ファームウェアのアップデートを適切に認証するために利用できる認証機能も必要です。 理想的には、SoC は信頼できることがわかっているファームウェアのみが利用できるリソースを選択しており、未知または信頼できないファームウェアがこれらのリソースに悪意を持ってアクセスするのを防ぐハードウェア パーティションが存在します。 しかし、最終的には、「必須」はアプリケーションとユースケースによって決まります。 たとえば、オーディオ再生デバイスには、支払いを処理するデバイスとは異なる要件が必要になります。」

さらに、脅威評価モデルと保護する必要がある資産に基づいて、一般的なセキュア チップは、完全性、信頼性、機密性、可用性というクラスに分類できるセキュリティ目標の達成を目指します。

「これらの目的は通常、セキュアブート、セキュアストレージ、セキュアデバッグ、セキュアアップデート、セキュアキー管理などの追加機能と組み合わせた暗号化によってカバーされます」とRambusのBahrouch氏は述べた。 「SoC アーキテクチャの観点から見ると、これは通常、OTP やハードウェアの一意のキーと ID の保護から始まり、続いて製品ライフサイクル中のセキュリティ関連の機能の保護が続きます。これには、ファームウェアのアップデートや安全なデバッグが含まれますが、これらに限定されません」 。 ハードウェアの信頼のルートは、これらの基本的な機能の優れた基盤であり、ターゲット市場に関係なく、最新の SoC には必須です。」

シーメンスのハリソン氏は、アプリケーションに関係なく、安全なアプリケーションで使用するすべてのデバイスで有効にする必要がある重要な要素が XNUMX つあると述べた。 「まず、デバイスが正常に安全に起動されるまでは、実装されている他のセキュリティ メカニズムが攻撃対象となる可能性があるため、[上記で説明したように] セキュア ブートが必要です。 たとえば、デバイスが起動する前に、ルート オブ トラスト IP の署名レジスタをオーバーライドして再構成し、本質的にデバイスの ID を偽装することが可能になる可能性があります。 次に、安全な ID が必要です。 たとえば、ルート オブ トラストは一般的には使用されませんが、デバイスに一意の ID を与え、他の多くの機能をこの特定のデバイスにセキュリティで保護できるようにします。 これらは最低限のものであり、悪意のある通信や外部インターフェイスの操作を防ぐものではありません。」

必需品のリストをここで考え出すのは、チップの機能、テクノロジー、デバイス内の資産、最終アプリケーションによって異なるため、困難です。 「しかし、経験則として、保護、検出、回復という XNUMX つの主要な機能があることがわかります」と Winbond の Tasher 氏は述べています。 「これは、デバイスをデータ侵害、違法な変更、外部攻撃、操作の試みから保護する必要があるという意味での保護です。 検出。セキュリティ メカニズムは内部機能や状態に対する攻撃や不正な変更を検出できる必要があるためです。 検出により、場合によっては単純な応答がトリガーされる場合もあれば、デバイスの機能が完全に排除され、すべての内部機密が消去される場合もあります。 また、一部のセキュリティ機能を使用すると、システムが常に既知の状態にあることが不可欠であるという意味でのリカバリも必要になります。 このような状態は、安全で安定した状態である限り、完全にシャットダウンされる可能性さえあります。」

まとめ

最後に、エンジニアが設計のどこにどのようにセキュリティを追加するかをよりよく理解することが重要です。 これは、セキュリティをカリキュラムに組み込み始めたばかりの工学部から始まります。

たとえば、MITRE は高校生と大学生を対象とした「Capture The Flag」コンテストを毎年開催しています。 「2022 年、私たちは競争の一環として、基盤となるハードウェアが侵害される可能性があるというコンセプトを掲げ、学生たちに、システムに直接組み込まれている潜在的に悪意のあるハードウェア コンポーネントに対して回復力を持たせるようにシステムを設計するよう求めました」とウォルターズ氏は述べています。 「本当に興味深い反応が得られました。 多くの学生が「何を言っているのですか?」と尋ねました。 どうしてそんなことが可能なのでしょうか?』 私たちの答えは、「そうですね、それは難しいですし、それに対処するのはほとんど不可能な要求のように感じます」でした。 しかし、それが現実の世界で起こっていることです。 したがって、頭を砂の中に埋めることも、回復力のあるシステムを設計する方法について考え方を変えることもできます。なぜなら、あなたが社会に出たときに、雇用主はそれについて考えるように求められるからです。」 」

セキュリティは常に、各アプリケーションの固有の脅威プロファイルを理解することから始まります。また、何を保護することが重要か、どのレベルの保護が必要か、さらにはチップやシステムが侵害された場合に何をすべきかについて明確な見解を理解することから始まります。 そして、実際に何が危険にさらされているかをバックアップする必要があります。

Synopsys の Neustadter 氏は、たとえば IoT では、データのコスト、複雑さ、機密性が広範囲に及ぶことに気づきました。 「IoT エンドポイントは、少なくとも安全で信頼できるものである必要があります」と彼女は言いました。 「開発者は少なくとも、ファームウェア ソフトウェアの完全性と信頼性をテストする必要がありますが、それらの特定のテストに失敗した場合には合理的な対応も行う必要があります。」

自動車分野では、攻撃が成功すると非常に深刻な結果を招く可能性があります。 「電子機器の複雑さ、接続の複雑さがあります」とノイスタッター氏は言います。 「高速道路を走行中にドライバーが乗車した状態で車を遠隔操作できたというのは古いニュースです。 したがって、車内のセキュリティは非常に重要です。 そこではより高度なセキュリティを実装する必要があり、通常はより高いパフォーマンスも必要になります。 これはセキュリティに対する IoT とは異なる種類のアプローチですが、IoT の方が重要であるということではなく、単に異なるというだけです。」

そして、これはやはり、クラウドのセキュリティとは大きく異なります。 「データへの不正アクセスは、そこでの最大の脅威の一つです」とノイスタッター氏は述べた。 「データ漏洩など、他にも多くの脅威が存在する可能性があります。 私たちの金融データの多くはクラウドにあり、そこでは別のレベルのセキュリティ アプローチと、物理的攻撃やフォールト インジェクションなどに対する回復力が備わっています。人々には、何が脅威なのか、もっと注目してもらいたいと思います。 何を守りたいですか? 次に、その他すべての事項を考慮して、セキュリティ アーキテクチャを定義します。 それは人々が最初から見向きもしないものです。 これにより、より良いスタートを切ることができ、セキュリティ ソリューションを後戻りして再設計する必要がなくなります。」

— スーザン・ランボーとエド・スパーリングがこのレポートに貢献しました。

関連レディング

バグ、欠陥、それともサイバー攻撃?

異常な行動の原因を追跡することは、はるかに大きな課題となっています。

チップを保護するために必要なもの

唯一の解決策はなく、最も包括的なセキュリティは高価すぎる可能性があります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 179

- 2022

- 43

- a

- できる

- 私たちについて

- 上記の.

- 絶対の

- 抽象化

- ことができます。

- アクセス

- データへのアクセス

- アクセス可能な

- アクセス

- 従った

- 精度

- 達成する

- 達成する

- 越えて

- 行為

- Action

- アクティブ

- 俳優

- 実際に

- 加えます

- 追加されました

- 追加

- 添加

- NEW

- 住所

- 調整

- 利点

- アドバイス

- 賢い

- 後

- に対して

- 前

- 目指す

- アルゴリズム

- すべて

- 許可

- ほとんど

- 既に

- また

- アルバレス

- 常に

- an

- 分析

- 分析論

- 分析します

- および

- とインフラ

- 別の

- 回答

- どれか

- 申し込み

- 適用された

- アプローチ

- 適切な

- 建築家

- 建築の

- 建築

- です

- AREA

- AS

- 頼む

- 質問

- 側面

- 評価

- 資産

- 資産

- 関連する

- At

- 攻撃

- 攻撃

- 試み

- 注意

- オーディオ

- 認証

- 認証

- 信頼性

- オートメーション

- 自動車

- 自動車

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- 避ける

- 離れて

- バック

- 支持された

- 悪い

- ベース

- ベースライン

- 基本

- 基礎

- BE

- なぜなら

- になる

- になる

- き

- 開始

- 行動

- 以下

- BEST

- ベストプラクティス

- より良いです

- 越えて

- ビッグ

- より大きい

- 最大の

- 10億

- ブランク

- 両言語で

- 違反

- ビルド

- 内蔵

- 内蔵

- ビジネス

- 事業開発

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 計算された

- 缶

- 機能

- 自動車

- これ

- 注意深い

- 自動車

- 場合

- 例

- 原因となる

- 最高経営責任者(CEO)

- 証明書

- 認証

- 認定

- 認証

- チェーン

- 挑戦する

- 課題

- 変化する

- 変更

- 変化

- チャンネル

- チェック

- チップ

- チップ

- 選択

- クレーム

- クラス

- クリア

- クラウド

- コード

- コード化

- コレクション

- カレッジ

- 組み合わせた

- 来ます

- 到来

- コマンドと

- 一般に

- 伝える

- コミュニケーション

- 通信部

- 企業

- コンペ

- 競争力のある

- コンプリート

- 完全に

- 複雑な

- 複雑さ

- コンプライアンス

- コンポーネント

- 包括的な

- 妥協

- 損害を受けた

- コンセプト

- 懸念

- 心配

- 懸念事項

- 条件

- 秘密

- 交流

- 接続されたデバイス

- 接続性

- 結果

- 検討

- 検討事項

- 見なさ

- コンサルティング

- 消費者

- 含まれています

- コンテスト

- 貢献

- 制御

- controls

- 基本

- 正しい

- 費用

- 高額で

- コスト

- 可能性

- カバー

- CPU

- 作ります

- 作成

- 基準

- 重大な

- 重大な

- クリプト

- 暗号

- Customers

- カスタマイズ

- サイバー攻撃

- サイクル

- ダナ

- データ

- データ侵害

- デイビッド

- 日

- 取引

- 決定する

- 決定

- 深いです

- 防衛

- 定義します

- 需要

- 実証

- 展開

- 展開する

- 記載された

- 設計

- 設計プロセス

- デザイナー

- デザイナー

- デザイン

- にもかかわらず

- 詳細な

- 検出

- 検出

- 決定

- 開発者

- 開発

- デバイス

- Devices

- 異なります

- 難しい

- デジタル

- デジタルサービス

- 直接

- 取締役

- ディビジョン

- do

- ありません

- そうではありません

- ドメイン

- 行われ

- ドント

- ドリブン

- ドライバー

- ドライブ

- 間に

- ダイナミック

- e

- 各

- 早い

- 容易

- 最も簡単

- 簡単に

- ed

- エッジ(Edge)

- 効率的な

- どちら

- 電子

- 要素は

- 排除

- その他の

- 埋め込まれた

- 強調

- enable

- 使用可能

- 可能

- では使用できません

- end

- エンドレス

- エンドポイント

- エンジニア

- エンジニアリング

- エンジニア

- 十分な

- 確保

- 確保する

- 全体

- 完全に

- エントリ

- 環境

- 特に

- 本質的な

- 本質的に

- 確立する

- 等

- エーテル(ETH)

- 評価する

- 評価します

- さらに

- あらゆる

- 証拠

- 例

- 実行された

- エグゼクティブ

- 既存の

- 存在

- 予想される

- 高価な

- 説明

- 伸ばす

- 拡張する

- 広く

- エクステント

- 外部

- 外部から

- 非常に

- 視線

- 要因

- 不良解析

- 遠く

- ファッション

- 特徴

- フィードバック

- 感じます

- 少数の

- ファイナル

- 最後に

- ファイナンシャル

- 財務データ

- もう完成させ、ワークスペースに掲示しましたか?

- 発見

- ファイアウォール

- 名

- 初回

- 五

- 修正する

- 欠陥

- フロー

- 続いて

- フォロー中

- Foundation

- 財団

- フラグメンテーション

- フレームワーク

- から

- フロント

- function

- 機能的な

- 機能性

- 機能性

- 機能します

- 機能

- 基本的な

- 基礎

- 未来

- 一般に

- 生成する

- ジョージ

- 取得する

- 与える

- Go

- 目標

- 行く

- 良い

- だ

- 政府

- 徐々に

- 大いに

- グループ

- 成長

- ハック

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- 持っていました

- ハンドル

- 起こる

- 起こります

- ハード

- もっと強く

- Hardware

- 持ってる

- 持って

- 健康

- 助けます

- 役立つ

- それゆえ

- こちら

- ハイ

- より高い

- 非常に

- 高速道路

- 包括的な

- 宿題

- 認定条件

- How To

- しかしながら

- HTTPS

- 巨大な

- i

- 理想的には

- 特定され

- 識別する

- 識別

- アイデンティティ

- アイデンティティ

- if

- 直ちに

- 命令的

- 実装する

- 実装

- 実装

- 重要

- 不可能

- in

- その他の

- 含まれました

- 含ま

- 含めて

- 組み込む

- 増加した

- 増加

- ますます

- 独立しました

- インフィニオン

- 影響

- 情報

- インフラ関連事業

- 瞬時に

- インテグラル

- 統合された

- 統合

- 整合性

- 意図された

- 興味深い

- インターフェース

- 内部

- インターネット

- に

- 紹介する

- 関係する

- 関与

- IOT

- IP

- 島

- 発行済み

- 問題

- IT

- ITS

- ただ

- キープ

- キー

- キー

- 種類

- 知識

- 既知の

- 風景

- 言語

- 姓

- レイテンシ

- 後で

- 法制

- 層

- つながる

- リーク

- 最低

- リー

- 左

- less

- レベル

- レベル

- 活用します

- レバレッジ

- 生活

- wifecycwe

- ライフサイクル

- ような

- 限定的

- LINE

- リスト

- 長い

- より長いです

- 見て

- たくさん

- ロー

- 下側

- もうかる

- メイン

- 主要な

- make

- 作成

- マネージド

- 管理

- 操作

- メーカー

- 製造業

- 多くの

- 地図

- マッピング

- 市場

- マーケティング

- 問題

- 最大幅

- 五月..

- 測定された

- 措置

- メカニズム

- 大会

- メモリ

- 言及した

- かもしれない

- 考え方

- 最小化する

- 最小

- 軽減する

- 緩和

- モデリング

- モダン

- モード

- 修正

- モジュラー

- モジュール

- モニター

- モニタリング

- モニター

- 他には?

- 最も

- ずっと

- の試合に

- しなければなりません

- 持っている必要があります

- 必ずしも

- 必要

- 必要

- 必要とされる

- ニーズ

- ネットワーク

- ネットワークアクセス

- ネットワークベース

- ニュース

- 次の

- いいえ

- ノード

- なし

- 注意

- 何も

- 今

- 数

- 客観

- 目的

- 観測された

- of

- オフ

- オンライン

- 頻繁に

- 古い

- on

- かつて

- ONE

- の

- 責任

- 開いた

- 動作

- オペレーティング

- 業務執行統括

- 反対した

- 最適化

- オプション

- or

- その他

- その他

- 私たちの

- でる

- が

- 全体

- オーバーライド

- 自分の

- 紙素材

- 部

- 特定の

- 部品

- 過去

- パッチ

- パッチ

- path

- 支払う

- 支払い

- のワークプ

- 完璧

- 完璧に

- パフォーマンス

- 周辺

- 視点

- 物理的な

- 画像

- ピース

- 配置

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- ポイント

- 視点

- ポイント

- ポート

- 可能

- 潜在的な

- :

- 電力

- 練習

- プラクティス

- プレゼンテーション

- 社長

- 防ぐ

- を防止

- 校長

- 原則

- 原則

- 事前の

- プライベート

- プライベート暗号

- 問題

- プロセス

- ラボレーション

- 処理

- プロセッサ

- プロセッサ

- プロダクト

- 製品ライフサイクル

- 生産

- 製品

- 今日の製品

- プロフィール

- プログラム可能な

- プログラミング

- 適切な

- 正しく

- 提案者

- 守る

- 保護された

- 保護

- 保護

- プロトコル

- 実績のある

- 提供します

- 提供

- は、大阪で

- 置きます

- Python

- 質問

- レーシング

- 珍しい

- 評価

- リアル

- 現実の世界

- 本当に

- 合理的な

- 理由は

- 最近

- 認識

- 推奨される

- 回復

- 再設計

- 縮小

- 見なす

- 登録

- 規制

- 規制

- レギュレータ

- 関連した

- 残る

- リモートから

- replace

- レポート

- 表す

- の提出が必要です

- 要件

- 回復力

- 弾力性のあります

- リソース

- 応答

- リビジョン

- 右

- 権利

- リスク

- リスク管理

- リスク

- 丈夫

- 職種

- ルート

- ルール

- runs

- 安全な

- 前記

- SAND

- 格言

- ド電源のデ

- 規模

- シナリオ

- 学校

- 学校

- スクラッチ

- 二番

- 秘密

- 安全に

- セキュア

- しっかりと

- セキュリティ

- セキュリティー対策

- セグメント

- セグメント

- 選択

- 選択

- 販売

- 半導体関連装置

- シニア

- センス

- 敏感な

- 感度

- センサー

- シーケンス

- シリーズ

- 深刻な

- サービス

- セッションに

- いくつかの

- shared

- 彼女

- シート

- シフト

- 船

- すべき

- shutdown

- ジーメンス

- 署名

- 署名

- 重要

- シリコン

- 同様の

- 簡単な拡張で

- から

- スマート

- So

- ソフト

- ソフトウェア

- ソフトウェアセキュリティ

- 溶液

- ソリューション

- 一部

- 誰か

- 何か

- 時々

- ソース

- 特定の

- 仕様

- スペクトラム

- 速度

- ステージ

- ステージ

- 規格

- start

- 開始

- 都道府県

- 米国

- 着実

- 手順

- まだ

- ストレージ利用料

- 戦略

- 合理化された

- 強い

- 生徒

- 見事な

- 成功した

- 首尾よく

- そのような

- 適当

- 確か

- 表面

- スーザン

- システム

- 取る

- 会話

- 有形

- ターゲット

- ターゲット

- テクノロジー

- test

- テスト

- テスト

- より

- それ

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 彼ら

- もの

- 物事

- 考える

- この

- それらの

- 考え

- 脅威

- 脅威の検出

- 脅威

- 三

- 介して

- 全体

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 今日

- トークン

- トークン

- トニー

- あまりに

- ツール

- トリガー

- true

- 信頼

- 信頼されている

- 信頼できる

- 試します

- しよう

- 2

- type

- 典型的な

- 一般的に

- 最終的に

- 下

- 根本的な

- わかる

- 理解する

- 理解された

- ユニーク

- 未知の

- 違法

- まで

- アップデイト

- 更新版

- 更新

- アップグレード

- アップグレード

- つかいます

- 使用事例

- 中古

- users

- 使用されます

- 通常

- 値

- ベンダー

- 検証する

- 精通している

- 非常に

- 、

- 実行可能な

- バイス

- 副会長

- 詳しく見る

- 極めて重要な

- 脆弱性

- 壁

- 欲しいです

- ました

- 方法

- we

- ウェアラブルな

- 週間

- WELL

- この試験は

- 何ですか

- どのような

- いつ

- かどうか

- which

- while

- ワイド

- より広い

- 意志

- 以内

- 無し

- 言葉

- 仕事

- 労働人口

- ワーキング

- 働く

- 世界

- でしょう

- 間違った

- 年

- 年

- はい

- 貴社

- あなたの

- ゼファーネット