先週末の終わりに、マイクロソフトは次のタイトルのレポートを発表しました。 不正な電子メール アクセスに関する Storm-0558 テクニックの分析.

このかなり劇的な文書の中で、同社のセキュリティ チームは、電子メールのテキストや添付ファイルなどのデータがアクセスされた、これまで説明されていなかったハッキングの背景を明らかにしました。

政府機関やパブリック クラウド内の関連する消費者アカウントを含む、約 25 の組織から。

悪いニュースは、明らかに攻撃されたのは 25 の組織だけであったとしても、米国政府機関の一部には数万人から数十万人が雇用されていることを考えると、このサイバー犯罪は依然として多数の個人に影響を与えた可能性があるということです。

少なくとも暴露されなかった私たちの大多数にとって良いニュースは、攻撃に使用されたトリックとバイパスが、Microsft の脅威ハンターが確実に追跡できるほど具体的だったということです。そのため、最終的に合計 25 の組織が確かに完全なヒットリストのようです。

簡単に言うと、このハッキングに参加したことについてまだ Microsoft から直接聞いていないのであれば (明らかに同社は被害者のリストを公開していない)、自分は何も知らないと思ったほうが良いでしょう。

さらに良いことに、この攻撃は Microsoft のバックエンド運用における XNUMX つのセキュリティ上の欠陥に依存しており、クライアント側のソフトウェアや構成の更新を強制することなく、両方の脆弱性を「社内」で修正できる可能性があることを意味します。

つまり、急いで自分でインストールする必要がある重要なパッチはないということです。

そうでなかったゼロデイ

ご存知のとおり、ゼロデイは、Bad Guys が最初に発見し、悪用方法を考え出したセキュリティ ホールです。そのため、最も熱心で最も情報に詳しいセキュリティ チームであっても、攻撃に先立ってパッチを適用できる日が残されていません。

したがって、技術的には、これら 0558 つの Storm-XNUMX ホールはゼロデイであると考えられます。これは、Microsoft が関連する脆弱性に対処できるようになる前に、犯罪者がバグを悪用したためです。

ただし、Microsoft が自社の報道の中で「ゼロデイ」という言葉を慎重に避けたこと、また、ホールを修正するために全員がパッチをダウンロードする必要がないことを考慮すると、上の見出しで次のように言及していることがわかるでしょう。 セミゼロデイ、説明はこれくらいにしておきます。

それにもかかわらず、この場合の XNUMX つの相互に関連するセキュリティ問題の性質は、次の XNUMX つのことを思い出させる重要な点です。

- 応用暗号は難しいです。

- セキュリティのセグメント化は困難です。

- 脅威ハンティングは難しいです。

悪行の最初の兆候は、犯罪者が不正に取得した認証トークンを使用して、Outlook Web Access (OWA) 経由で被害者の Exchange データに侵入していることを示していました。

通常、認証トークンは、使用する各オンライン サービスに固有の一時的な Web Cookie であり、ユーザーが満足のいく基準で身元を証明すると、サービスがブラウザーに送信します。

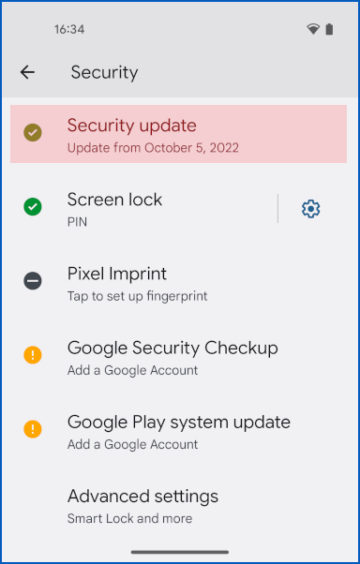

セッションの開始時に自分の ID を強力に確立するには、パスワードとワンタイム 2FA コードを入力するか、Yubikey などの暗号化「パスキー」デバイスを提示するか、ロックを解除してスマート カードをカードに挿入する必要がある場合があります。読者。

その後、ブラウザに発行された認証 Cookie が短期パスとして機能するため、サイトとのやり取りごとにパスワードを入力したり、セキュリティ デバイスを何度も提示したりする必要がなくなります。

最初のログイン プロセスは航空会社のチェックイン デスクでパスポートを提示するようなものであり、認証トークンは空港への入場と特定のフライトの飛行機への搭乗カードとして考えることができます。

飛行機に乗る直前など、パスポートを再度提示することで本人確認を求められる場合もありますが、多くの場合、搭乗カードを提示するだけで、搭乗手続きの際に「そこにいる権利」を確立するのに十分です。空港のエアサイド部分の周り。

おそらく説明が必ずしも正しいとは限らない

犯罪者が Web リクエストの HTTP ヘッダーに他人の認証トークンを使用して現れ始めた場合、最も可能性の高い説明の 1 つは、犯罪者がすでに被害者のコンピュータにマルウェアを埋め込んでいるというものです。

そのマルウェアが被害者のネットワーク トラフィックをスパイするように設計されている場合、通常、使用の準備が整った後、暗号化されて送信される前に、基礎となるデータを閲覧できるようになります。

これは、犯罪者が認証トークンを含む重要なプライベート ブラウジング データを盗み見して盗むことができることを意味します。

一般的に、2010 年頃までは一般的に可能であったように、攻撃者はインターネットを移動するときに認証トークンを嗅ぎ取ることができなくなりました。これは、最近の評判の良いオンライン サービスはすべて、ログオンしたユーザーとの間のトラフィックが HTTPS 経由で移動する必要があるためです。 、HTTPS 経由のみ (略称) セキュアHTTP.

HTTPS は TLS を使用します。 トランスポート層セキュリティ、その名前が示すとおりのことを行います。 すべてのデータはブラウザから送信されるとき、ただしネットワークに入る前に強力に暗号化され、相手側の目的のサーバーに到達するまで復号化されません。 同じエンドツーエンドのデータ スクランブル プロセスが、サーバーが応答で送り返すデータに対して逆に行われます。これは、存在しないデータを取得しようとした場合でも、サーバーがユーザーに通知する必要があるのはおざなりであると判断した場合でも同様です。 404 Page not found.

幸いなことに、Microsoft の脅威ハンターは、不正な電子メールのやりとりが、ネットワーク接続のクライアント側で引き起こされた問題によるものではないことをすぐに認識しました。この仮定があれば、被害組織は、マルウェアを探すために 25 回もの別の追跡を開始することになるでしょう。そこだよ。

次に可能性が高い説明は、理論的には修正が容易 (一度に全員を修正できるため) ですが、実際には顧客にとってより憂慮すべきものです。つまり、詐欺師が何らかの方法で認証作成プロセスを侵害したというものです。そもそもトークン。

これを行う XNUMX つの方法は、トークンを生成するサーバーにハッキングし、最初にユーザーの身元を確認せずに有効なトークンを生成するバックドアを埋め込むことです。

もう XNUMX つの方法は、明らかに Microsoft が最初に調査したものですが、攻撃者が認証サーバーから十分なデータを盗み、不正ではあるが正当に見える認証トークンを自分たちで生成することができたというものです。

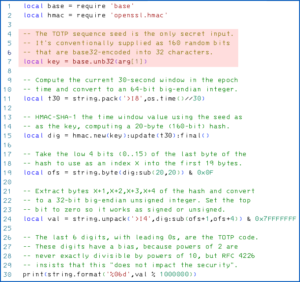

これは、攻撃者が、認証サーバーが発行するトークンに「有効性のシール」を押すために使用する暗号署名キーの XNUMX つを盗み、偽のトークンを作成することを不可能に近いものにしたことを意味します。それは招集に合格するでしょう。

認証サーバーは、安全な秘密キーを使用して発行されるすべてのアクセス トークンにデジタル署名を追加することで、エコシステム内の他のサーバーが受信したトークンの有効性を簡単にチェックできるようにします。そうすることで、認証サーバーは、実際の既知の正常なトークンの漏洩可能性のあるリストを共有する (定期的に更新する) 必要がなくても、さまざまなネットワークやサービスにわたって確実に動作することさえできます。

うまくいくはずのなかったハッキング

Microsoft は最終的に、Storm-0558 攻撃の不正アクセス トークンが正当に署名されたものであると判断しました。これは、誰かが実際に会社の署名キーを盗んだことを示唆しているようです…

…しかし、それらは実際にはまったく適切な種類のトークンではありませんでした。

企業アカウントは、Azure Active Directory (AD) トークンを使用してクラウドで認証されることになっていますが、これらの偽の攻撃トークンは、MSA キー (MSA キーの略) と呼ばれるもので署名されていました。 マイクロソフトアカウントこれは、AD ベースの企業アカウントではなく、スタンドアロンの消費者アカウントを指す初期表現であることは明らかです。

大まかに言えば、犯罪者は Microsoft のセキュリティ チェックに合格した偽の認証トークンを鋳造していましたが、それらのトークンは企業ユーザーが企業アカウントにログインするのではなく、個人の Outlook.com アカウントにログインするユーザーのものであるかのように署名されていました。

一言で、 "何?!!?!"

どうやら、詐欺師たちは企業レベルの署名鍵を盗むことができず、消費者レベルの署名鍵だけを盗むことができたようです (これは消費者レベルのユーザーを軽視しているわけではなく、単に暗号化された暗号鍵の XNUMX つの部分を分割して分離するための賢明な暗号予防策に過ぎません)。生態系)。

しかし、この最初のセミゼロデイを成功させ、つまり誰にも気づかれずにマイクロソフトの暗号化秘密を取得した後、詐欺師は明らかに 2 回目のセミゼロデイを見つけ、それを利用して消費者アカウントのキーで署名されたアクセス トークンを偽装できるようになりました。代わりに、あたかも Azure AD 署名付きトークンであるかのように、「このキーはここに属しません」という信号を送信する必要がありました。

言い換えれば、犯罪者たちは、計画していた攻撃のために間違った種類の署名キーを使用していたにもかかわらず、盗んだキーの機能を阻止するはずの分割分離セキュリティ対策を回避する方法を見つけたのです。

さらに悪いニュースと良いニュース

Microsoft にとって悪いニュースは、同社が過去 XNUMX 年間で主要なセキュリティへの署名に関して不足が判明したのはこれだけではないということです。

最新のパッチ火曜日実際、マイクロソフトは遅ればせながら、マルウェアに感染した多数の不正な Windows カーネル ドライバーに対するブロックリスト保護を提供し、レドモンド自体が Windows ハードウェア開発者プログラムの支援の下で署名しました。

良いニュースとしては、詐欺師たちは消費者向けの暗号キーで署名された企業向けのアクセス トークンを使用していたため、Microsoft のセキュリティ チームが何を探すべきかを認識すれば、不正な認証資格情報を確実に脅威ハンティングできる可能性があるということです。

Microsoft は専門用語が豊富な言葉で次のように述べています。

不正なキーを使用してリクエストに署名したため、調査チームは企業システムと消費者システムの両方でこのパターンに従ったすべてのアクター アクセス リクエストを確認できました。

この範囲のアサーションに署名するために間違ったキーを使用したことは、この方法でトークンに署名する Microsoft システムがないため、攻撃者の活動を示す明らかな兆候でした。

わかりやすく言えば、Microsoft の誰もこのことを事前に知らなかったという事実 (したがって積極的にパッチを適用することができなかった) というマイナス面が、皮肉なことに、Microsoft の誰もそのように動作するコードを書こうとしていなかったというプラス面につながりました。 。

そしてそれは、この攻撃における不正な動作が、信頼できる独自の IoC として使用される可能性があることを意味します。 妥協の兆候.

だからこそ、マイクロソフトは、このダブル・セミゼロデイ・ホールが悪用されたすべての事例を追跡し、影響を受けた顧客の 25 社強のリストが網羅的であると自信を持って言えるようになったのだと思われます。

何をするか?

この件について Microsoft から連絡を受けていない場合は、影響を受けていないと確信していただいてよいと思います。

また、セキュリティ対策は Microsoft 独自のクラウド サービス内で適用されているため (つまり、盗まれた MSA 署名キーを否認し、「間違った種類のキー」が企業認証に使用されることを許す抜け穴を塞ぐ)、慌ててアクセスする必要はありません。パッチは自分でインストールしてください。

ただし、プログラマー、品質保証実務者、レッド チーマー/ブルー チーマー、またはその他の IT 関係者の方は、この記事の冒頭で述べた XNUMX つのポイントを思い出してください。

- 応用暗号は難しいです。 必要なのは、適切なアルゴリズムを選択し、それらを安全に実装することだけではありません。 また、それらを正しく使用し、システムが依存する暗号キーを長期にわたって適切に管理する必要があります。

- セキュリティのセグメント化は困難です。 Microsoft がここで行ったように、エコシステムの複雑な部分を 2 つ以上の部分に分割したと考えている場合でも、その分割が本当に期待どおりに機能することを確認する必要があります。別居の安全性を自分で調べてテストしてください。テストしなければ、犯罪者が確実にテストしてしまうからです。

- 脅威ハンティングは難しいです。 最初の最も明白な説明が常に正しいとは限りません。また、唯一の説明ではない可能性もあります。 最初に納得できる説明が得られたからといって、探索をやめないでください。 現在の攻撃で使用されている実際のエクスプロイトを特定するだけでなく、関連する可能性のある他の原因をできるだけ多く発見して、積極的にパッチを適用できるようになるまで作業を続けます。

有名なフレーズを引用します (そして、それが真実であるという事実は、それが決まり文句であることを心配していないことを意味します)。 サイバーセキュリティは旅であり、目的地ではありません。

サイバーセキュリティの脅威ハンティングに対応するための時間や専門知識が不足していますか?サイバーセキュリティのせいで、やらなければならない他のすべてのことが気になってしまうのではないかと心配ですか?

詳細については、こちらから ソフォスが管理する検出と対応:

24時間年中無休の脅威のハンティング、検出、および対応 ▶

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 視聴者の38%が

- 25

- 2FA

- a

- できる

- 私たちについて

- それについて

- 上記の.

- 絶対の

- アクセス

- アクセス

- アカウント

- 取得

- 取得

- 越えて

- アクティブ

- Active Directory

- アクティビティ

- 使徒行伝

- 実際の

- 実際に

- Ad

- 加えます

- 進める

- 後

- 再び

- に対して

- 機関

- 航空会社

- 空港

- アルゴリズム

- すべて

- 許可されて

- 許可

- 一人で

- 既に

- また

- 常に

- an

- および

- どれか

- 誰も

- どこにでも

- 見かけ上

- 適用された

- 約

- です

- 周りに

- 記事

- AS

- 引き受けます

- 仮定

- 保証

- At

- 攻撃

- 攻撃

- 認証された

- 認証

- 著者

- オート

- 利用できます

- 避ける

- Azure

- バック

- バックエンド

- 裏口

- 背景

- 背景画像

- 悪い

- BE

- なぜなら

- き

- さ

- より良いです

- 搭乗

- ボディ

- 国境

- 両言語で

- ボトム

- ブラウザ

- ブラウジング

- バグ

- 束

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- カード

- これ

- 慎重に

- 場合

- 原因

- センター

- 確かに

- チェック

- 点検

- 小切手

- 選択する

- クリア

- クライアント

- 閉鎖

- クラウド

- コード

- カラー

- COM

- 一般に

- 会社

- 会社の

- コンプリート

- 複雑な

- 損害を受けた

- コンピュータ

- 確信して

- 接続

- 見なさ

- consumer

- クッキー

- 企業

- 可能性

- カバー

- カバレッジ

- 作ります

- 作成

- Credentials

- 犯罪者

- 重大な

- クルックス

- 暗号

- 暗号

- 電流プローブ

- Customers

- サイバー犯罪

- サイバーセキュリティ

- データ

- 中

- 日

- 取引

- 説明

- 設計

- デスク

- デスティネーション

- 検出

- 決定

- Developer

- デバイス

- DID

- 異なります

- デジタル

- 直接に

- 発見

- ディスプレイ

- do

- ドキュメント

- ありません

- そうではありません

- ドント

- ダウン

- ダウンロード

- 下側

- 劇的に

- ドライバー

- 間に

- 各

- 容易

- 簡単に

- エコシステム

- その他の

- では使用できません

- end

- 端から端まで

- 英語

- 十分な

- 入力します

- Enterprise

- と題する

- 確立する

- さらに

- EVER

- あらゆる

- 誰も

- 交換

- 存在する

- 期待する

- 専門知識

- 説明

- 悪用する

- 搾取

- エクスプロイト

- 露出した

- 実際

- 偽

- 考え出した

- ファイナル

- 名

- 修正する

- 固定の

- フライト

- 続いて

- 発見

- 不正な

- から

- 生成する

- 取得する

- 与えられた

- Go

- 行く

- 良い

- 政府・公共機関

- ハック

- 持っていました

- 起こります

- ハード

- Hardware

- 持ってる

- 持って

- ヘッダーの

- 見出し

- 聞いた

- 高さ

- こちら

- ヒット

- 穴

- ホバー

- 認定条件

- How To

- HTTP

- HTTPS

- 何百

- 狩猟

- 特定され

- アイデンティティ

- if

- 実装する

- 暗黙の

- in

- 含めて

- インジケータ

- 個人

- 初期

- 内部

- install

- を取得する必要がある者

- 意図された

- 相互作用

- 相互作用

- 相互接続

- インターネット

- に

- 調査

- 関係する

- 皮肉なことに

- 発行済み

- 問題

- IT

- ITS

- 自体

- 旅

- JPG

- ただ

- キープ

- キー

- キー

- 知っている

- 既知の

- 言語

- 大

- 姓

- 層

- 最低

- コメントを残す

- 残す

- ツェッペリン

- 左

- ことができます

- ような

- 可能性が高い

- リスト

- ロギング

- ログイン

- 長期的

- 見て

- 探して

- 抜け穴

- 製

- 大多数

- make

- 作る

- マルウェア

- 管理します

- マネージド

- 多くの

- マージン

- 最大幅

- 五月..

- 意味

- 手段

- 意味した

- 措置

- 単に

- Microsoft

- かもしれない

- 鋳造

- 他には?

- 最も

- しなければなりません

- 名

- すなわち

- 自然

- 必要

- 必要

- ニーズ

- ネットワーク

- ネットワークトラフィック

- ネットワーク

- ネットワークとサービス

- それにもかかわらず

- ニュース

- いいえ

- 通常の

- ノート

- 今

- 数

- 明白

- of

- オフ

- 提供すること

- 頻繁に

- on

- かつて

- ONE

- もの

- オンライン

- の

- 業務執行統括

- or

- 組織的な

- 組織

- 元々

- その他

- さもないと

- 私たちの

- でる

- Outlook

- が

- 自分の

- ページ

- 部

- 部品

- パス

- 渡された

- パスポート

- パスワード

- 過去

- パッチ

- パッチ

- パターン

- Paul Cairns

- のワークプ

- 個人的な

- 場所

- 計画されました

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- もっともらしい

- お願いします

- ポイント

- 位置

- 投稿

- :

- 練習

- 準備

- 現在

- 予防

- 前に

- プライベート

- 秘密鍵

- プローブ

- 問題

- 問題

- プロセス

- 作り出す

- 演奏曲目

- プログラマー

- 保護

- 証明

- 公共

- パブリッククラウド

- 公表

- 押す

- 置きます

- 品質

- 率

- むしろ

- 達します

- リーダー

- 本当に

- 受け取ります

- レッド

- 言及

- 定期的に

- 関連する

- 相対

- 信頼性のある

- レポート

- 評判の良い

- リクエスト

- 必要とする

- の提出が必要です

- 必要

- 尊重

- 明らかに

- 逆

- 右

- ラッシュ

- s

- 同じ

- 見ました

- スコープ

- シーズン

- 二番

- 秘密

- 安全に

- しっかりと

- セキュリティ

- セキュリティー対策

- 思われる

- 見えた

- セグメンテーション

- 送信

- 送る

- 送信

- 別

- サービス

- サービス

- セッション

- シェアする

- ショート

- 短期

- すべき

- 示されました

- 表示

- 側

- 符号

- 署名されました

- 署名

- サイン

- ウェブサイト

- スマート

- スヌープ

- So

- ソフトウェア

- 固体

- 一部

- 誰か

- すぐに

- 話す

- 特定の

- split

- スタンドアロン

- 標準

- start

- 都道府県

- 盗まれました

- Force Stop

- ストーム

- 強く

- そのような

- 示唆する

- 提案する

- 適当

- 想定

- 確か

- SVG

- システム

- 取る

- 物語

- チーム

- チーム

- テクニック

- 言う

- 一時的

- 十

- test

- より

- それ

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- 理論

- そこ。

- したがって、

- ボーマン

- 彼ら

- 物事

- 考える

- この

- それらの

- しかし?

- 数千

- 脅威

- 三

- 時間

- TLS

- 〜へ

- トークン

- トークン

- top

- トータル

- 追跡する

- トラフィック

- 遷移

- トランスペアレント

- 旅行

- 試み

- トリガ

- true

- 試します

- 順番

- 2

- 一般的に

- 最終的に

- 下

- 根本的な

- ユニーク

- アンロック

- まで

- アップデイト

- 更新版

- に

- アップサイド

- URL

- us

- 私たち政府

- つかいます

- 中古

- ユーザー

- users

- 使用されます

- 広大な

- 、

- 被害者

- 犠牲者

- 極めて重要な

- 脆弱性

- 欲しい

- ました

- 仕方..

- we

- ウェブ

- 週間

- WELL

- 周知

- した

- この試験は

- いつ

- which

- 誰

- なぜ

- ワイルド

- 意志

- ウィンドウズ

- WISE

- 無し

- Word

- 言葉

- 仕事

- ワーキング

- 心配して

- でしょう

- 書きます

- コードを書く

- 間違った

- 年

- まだ

- 貴社

- あなたの

- あなた自身

- ゼファーネット