GoTo は、電話会議やウェビナー、リモート アクセス、パスワード管理などのテクノロジを含む、さまざまな製品を所有する有名なブランドです。

GoTo ウェビナー (オンライン会議とセミナー)、GoToMyPC (管理とサポートのために他人のコンピューターに接続して制御する)、または LastPass (パスワード管理サービス) を使用したことがある場合は、GoTo 安定版の製品を使用したことになります。

おそらく、2022 年のクリスマス ホリデー シーズンにサイバーセキュリティに関する大きな話題があったことを忘れていないでしょう。 LastPass が承認されました それは、最初に考えていたよりもはるかに深刻な侵害を受けたことを示しています。

会社 最初に報告された、2022 年 XNUMX 月にさかのぼると、LastPass 開発ネットワークに侵入した後、詐欺師が独自のソース コードを盗みましたが、顧客データは盗みませんでした。

しかし、そのソース コード強盗で取得されたデータには、攻撃者が攻撃するのに十分な情報が含まれていることが判明しました。 追跡 LastPass クラウド ストレージ サービスへの侵入により、実際に顧客データが盗まれ、皮肉にも暗号化されたパスワード ボールトが含まれていました。

さて、残念ながら親会社のGoToの番です 違反を認める これには、開発ネットワークへの侵入も含まれます。

セキュリティインシデント

2022-11-30、GoTo 通知された顧客 それが苦しんだこと 「セキュリティインシデント」、状況を次のように要約します。

これまでの調査に基づいて、開発環境とサードパーティのクラウド ストレージ サービス内で異常なアクティビティが検出されました。 サードパーティのクラウド ストレージ サービスは現在、GoTo とその関連会社である LastPass の両方で共有されています。

この話は、当時非常に簡潔に語られていましたが、LastPass で 2022 年 2022 月から XNUMX 年 XNUMX 月にかけて展開されたものと奇妙に似ているように聞こえます。開発ネットワークが侵害されました。 顧客のストレージが侵害されました。 調査中。

それにもかかわらず、この声明がクラウド サービスが LastPass と GoTo の間で共有されていることを明示的に指摘している一方で、ここで言及されている開発ネットワークは共有されていなかったことを暗示していることを考えると、この侵害は LastPass の開発システムで数か月前に開始されたわけではないと想定する必要があります.

GoTo 侵害では、クラウド侵害が発生した LastPass シナリオとは異なり、開発ネットワークとクラウド サービスへの侵入が同時に発生したと思われます。最初の後の結果でした。

インシデントの更新

XNUMXか月後、GoToは 戻ってくる 更新があり、ニュースは良くありません:

[A] 攻撃者は、次の製品に関連するサードパーティのクラウド ストレージ サービスから暗号化されたバックアップを盗み出しました: Central、Pro、join.me、Hamachi、および RemotelyAnywhere。 また、攻撃者が暗号化されたバックアップの一部の暗号化キーを盗み出したという証拠もあります。 影響を受ける情報は製品によって異なりますが、アカウントのユーザー名、ソルト化およびハッシュ化されたパスワード、多要素認証 (MFA) 設定の一部、一部の製品設定とライセンス情報が含まれる場合があります。

同社はまた、一部の Rescue および GoToMyPC 顧客の MFA 設定が盗まれたものの、暗号化されたデータベースは盗まれていないことにも言及しました。

ここで XNUMX つのことが紛らわしく不明確です。XNUMX つ目は、MFA 設定が暗号化されて XNUMX つの顧客セットに保存され、他の顧客には暗号化されなかった理由です。 次に、「MFA 設定」という言葉には何が含まれますか?

次の XNUMX つ以上を含む、いくつかの重要な「MFA 設定」が思い浮かびます。

- 電話番号 2FA コードの送信に使用されます。

- シードの開始 アプリベースの 2FA コード シーケンス用。

- 保存された回復コード 緊急時に使用します。

SIM スワップと開始シード

明らかに、2FA プロセスに直接リンクされている漏えいした電話番号は、ユーザー名とパスワードを既に知っていても 2FA 保護をすり抜けられない詐欺師にとって格好の標的となります。

詐欺師が 2FA コードの送信先の番号を知っている場合、 SIMスワップ、彼らは携帯電話会社のスタッフをだまして、だまし、または賄賂を渡して、あなたの番号が割り当てられた「交換用」SIMカードを発行させます.

その場合、相手の電話であなたのアカウントの次の 2FA コードを受信するだけでなく、あなたの電話も機能しなくなります (番号は一度に XNUMX つの SIM にしか割り当てることができないため)。そうでなければ、攻撃の手がかりになる可能性のあるアラートまたは兆候。

アプリベースの 2FA コード ジェネレーターの開始シードは、攻撃者にとってさらに便利です。携帯電話に表示される数列を決定するのはシードだけであるためです。

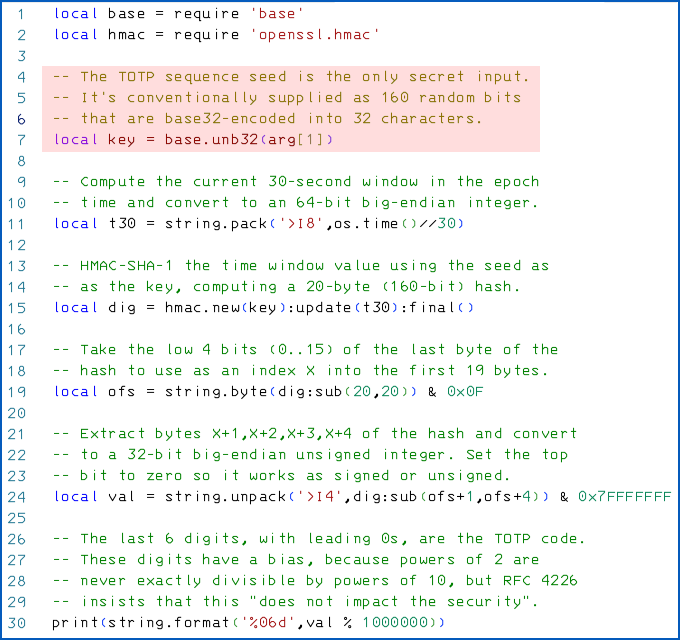

これらの魔法の 30 桁の数字 (これより長くなる場合もありますが、通常は 160 桁です) は、現在の Unix エポック時間をハッシュすることによって計算され、シード値を使用して、最新の 20 秒ウィンドウの開始に丸められます。 -暗号化キーとして選択された XNUMX ビット (XNUMX バイト) の数値。

携帯電話や GPS 受信機を持っている人なら誰でも、数ミリ秒以内、ましてや 30 秒単位で確実に現在時刻を特定できます。そのため、開始シードは、詐欺師と自分の個人的なコード ストリームの間に立っている唯一のものです。

同様に、保存された回復コード (ほとんどのサービスでは、一度に数個の有効なコードしか保持できません。通常は 2 個か XNUMX 個ですが、XNUMX 個で十分かもしれません) も、ほぼ確実に攻撃者が XNUMXFA 防御をすり抜けます。

もちろん、このデータのいずれかが、詐欺師が盗んだ「MFA 設定」に含まれていたかどうかは定かではありませんが、侵害のその部分に何が関係していたのかについて、GoTo がもっと率先して発表してくれればよかったのにと思います。

塩漬けとストレッチの量は?

この種のデータ侵害に遭遇した場合に含めることをお勧めするもう XNUMX つの詳細は、ソルト化およびハッシュ化されたパスワードが実際にどのように作成されたかです。

これは、ハッシュ アンド ソルト プロセス (より正確には、 ソルトハッシュアンドストレッチ プロセス) は、攻撃者が盗んだデータからパスワードを割り出す速度を決定します。

技術的には、ハッシュ化されたパスワードは、通常、ハッシュを「逆にする」ような暗号化トリックによってクラックされることはありません。 適切に選択されたハッシュ アルゴリズムを逆方向に実行して、その入力に関する情報を明らかにすることはできません。 実際には、攻撃者は可能性のあるパスワードの非常に長いリストを試して、非常に可能性の高いものを最初に試すことを目的としています (例: pa55word)、次に適度に可能性の高いものを選択します (例: strAT0spher1C)、可能性が最も低いものをできるだけ長く残す(例 44y3VL7C5%TJCF-KGJP3qLL5)。 パスワード ハッシュ システムを選択するときは、独自のものを発明しないでください。 PBKDF2、bcrypt、scrypt、Argon2 などのよく知られたアルゴリズムを見てください。 パスワードリスト攻撃に対して優れた回復力を提供するソルティングおよびストレッチパラメーターについては、アルゴリズム独自のガイドラインに従ってください。 相談する 深刻なセキュリティ 専門家のアドバイスについては、上記の記事を参照してください。

何をするか?

GoTo は、少なくとも 2022 か月近く前の XNUMX 年 XNUMX 月末以降、少なくとも一部のユーザーのアカウント名、パスワード ハッシュ、未知の「MFA 設定」のセットを詐欺師が入手していたことを認めています。

また、これはまったく新しい侵害であるという上記の仮定にもかかわらず、この攻撃は 2022 年 XNUMX 月の最初の LastPass への侵入に遡る共通の前例があることが判明する可能性もあります。この最近の侵害通知が公開される XNUMX か月以上前に、

したがって、次のことをお勧めします。

- 上記のサービスに関連する社内のすべてのパスワードを変更します。 短くて推測しやすい単語を選択したり、アカウント間でパスワードを共有したりするなど、以前にパスワードのリスクを冒していた場合は、それをやめてください。

- アカウントで使用しているアプリベースの 2FA コード シーケンスをリセットします。 これを行うことは、2FA シードのいずれかが盗まれた場合、詐欺師にとって役に立たなくなることを意味します。

- 新しいバックアップ コードを再生成する、もしあれば。 以前に発行されたコードは、同時に自動的に無効化されます。

- 可能であれば、アプリベースの 2FA コードへの切り替えを検討してください。 現在、テキスト メッセージ (SMS) 認証を使用していると仮定します。 新しい電話番号を取得するよりも、必要に応じてコードベースの 2FA シーケンスを再シードする方が簡単です。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- できる

- 私たちについて

- 上記の.

- 絶対の

- アクセス

- アカウント

- アクティビティ

- 実際に

- 認められた

- アドバイス

- 提携

- に対して

- 目指す

- アルゴリズム

- アルゴリズム

- すべて

- 一人で

- 既に

- しかし

- および

- 記事

- 割り当てられた

- 仮定

- 攻撃

- 攻撃

- 8月

- 認証

- 著者

- オート

- 自動的に

- バック

- 背景画像

- バックアップ

- バックアップ

- ベース

- なぜなら

- になる

- さ

- の間に

- ビッグ

- 国境

- ボトム

- ブランド

- 違反

- 簡潔に

- カード

- キャッチ

- センター

- 中央の

- 一定

- 確かに

- 変更

- 選択する

- クリスマス

- 閉じる

- クラウド

- コード

- カラー

- 来ます

- コマンドと

- 会社

- コンピュータ

- お問合せ

- コントロール

- ここから

- カバー

- ひびの入った

- 作成した

- クルックス

- 暗号

- 電流プローブ

- 現在

- 顧客

- 顧客データ

- Customers

- サイバーセキュリティ

- データ

- データ侵害

- データベースを追加しました

- 日付

- 死んだ

- 12月

- にもかかわらず

- 詳細

- 検出された

- 決定する

- 決定する

- 開発

- 直接に

- ディスプレイ

- すること

- ドント

- ダウン

- 前

- 容易

- その他の

- では使用できません

- 暗号化

- 十分な

- 完全に

- 環境

- さらに

- EVER

- 証拠

- 正確に

- エキスパート

- 少数の

- 名

- フォロー中

- 次

- 忘れ

- 今度の

- から

- フロント

- 一般に

- 生成された

- 発電機

- 取得する

- 与えられた

- Go

- 行く

- 良い

- 後藤

- GPS

- 素晴らしい

- ガイドライン

- ハンディ

- が起こった

- 起こります

- ハッシュ

- ハッシュ化

- ハッシュ

- 高さ

- 助けます

- こちら

- 休日

- 希望

- ホバー

- 認定条件

- HTTPS

- すごく

- 重要

- in

- 傾斜

- include

- 含まれました

- 含めて

- 情報

- 調査

- 関係する

- 皮肉なことに

- 発行

- IT

- join

- 裁判官

- キープ

- キー

- 知っている

- のLastPass

- コメントを残す

- ライセンシング

- 可能性が高い

- リンク

- リスト

- リストされた

- 長い

- より長いです

- 見て

- マジック

- make

- 管理

- マージン

- 最大幅

- 手段

- ミーティング

- 言及した

- メッセージ

- MFA

- かもしれない

- マインド

- 行方不明

- モバイル

- 携帯電話

- ヶ月

- 他には?

- 最も

- マルチファクタ認証

- 名

- 必要

- 必要とされる

- ネットワーク

- 新作

- ニュース

- 次の

- 通常の

- 注意

- ノート

- 通知

- 11月

- 数

- 番号

- ONE

- 継続

- オンライン

- オンライン会議

- オリジナル

- その他

- さもないと

- 自分の

- 所有する

- パラメータ

- 親会社

- 部

- パスワード

- パスワード管理

- パスワード

- 過去

- Paul Cairns

- PBKDF2

- 個人的な

- 電話

- 選ぶ

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 位置

- 可能性

- 可能

- 投稿

- 練習

- 正確に

- Pro

- 多分

- プロセス

- プロダクト

- 製品

- 所有権

- 保護

- 提供します

- 公表

- すぐに

- 範囲

- 受け取ります

- 最近

- 推奨する

- 回復

- 関連する

- リモート

- リモートアクセス

- 表す

- レスキュー用機材

- 回復力

- 明らかにする

- リスク

- ラン

- 同じ

- スクランプ

- シーズン

- 秒

- セキュリティ

- シード

- シーズ

- と思われる

- 送信

- シーケンス

- 深刻な

- サービス

- サービス

- セッションに

- 設定

- shared

- シェアリング

- ショート

- すべき

- YES

- SIMカード

- 同様の

- 単に

- から

- 状況

- SIX

- SMS

- So

- 固体

- 一部

- 誰か

- ソース

- ソースコード

- 安定した

- start

- 起動

- ステートメント

- ストール

- 盗まれました

- Force Stop

- ストレージ利用料

- 保存され

- ストーリー

- 流れ

- 力

- そのような

- サポート

- SVG

- スワップ

- 取得

- ターゲット

- テクノロジー

- 10

- アプリ環境に合わせて

- もの

- 物事

- サードパーティ

- 考え

- 脅威

- 介して

- 時間

- 〜へ

- 一緒に

- top

- TOTP

- 遷移

- トランスペアレント

- 順番

- オン

- 一般的に

- 珍しいです

- アップデイト

- URL

- つかいます

- 値

- 金庫

- ウェビナー

- 周知

- この試験は

- which

- while

- 誰

- 意志

- 以内

- 言葉

- 仕事

- いい結果になる

- あなたの

- ゼファーネット

![シーズン 3 第125 話: セキュリティ ハードウェアにセキュリティ ホールがある場合 [音声 + テキスト]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![シーズン 3 Ep 126: ファスト ファッションの価格 (および機能クリープ) [オーディオ + テキスト]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)