データベースの暗号化は、今日のデジタル ランドスケープにおけるデータ セキュリティの重要な要素となっています。 データベースに格納される機密情報がますます増えているため、この情報を不正アクセスから保護することは、さまざまな業界の組織にとって最優先事項になっています。

この記事では、データベース暗号化の世界を探り、利用可能なさまざまな種類の暗号化、暗号化の利点と欠点、および組織がより広範なセキュリティ戦略の一部として暗号化の実装を検討すべき理由について説明します.

データ暗号化とは何ですか?

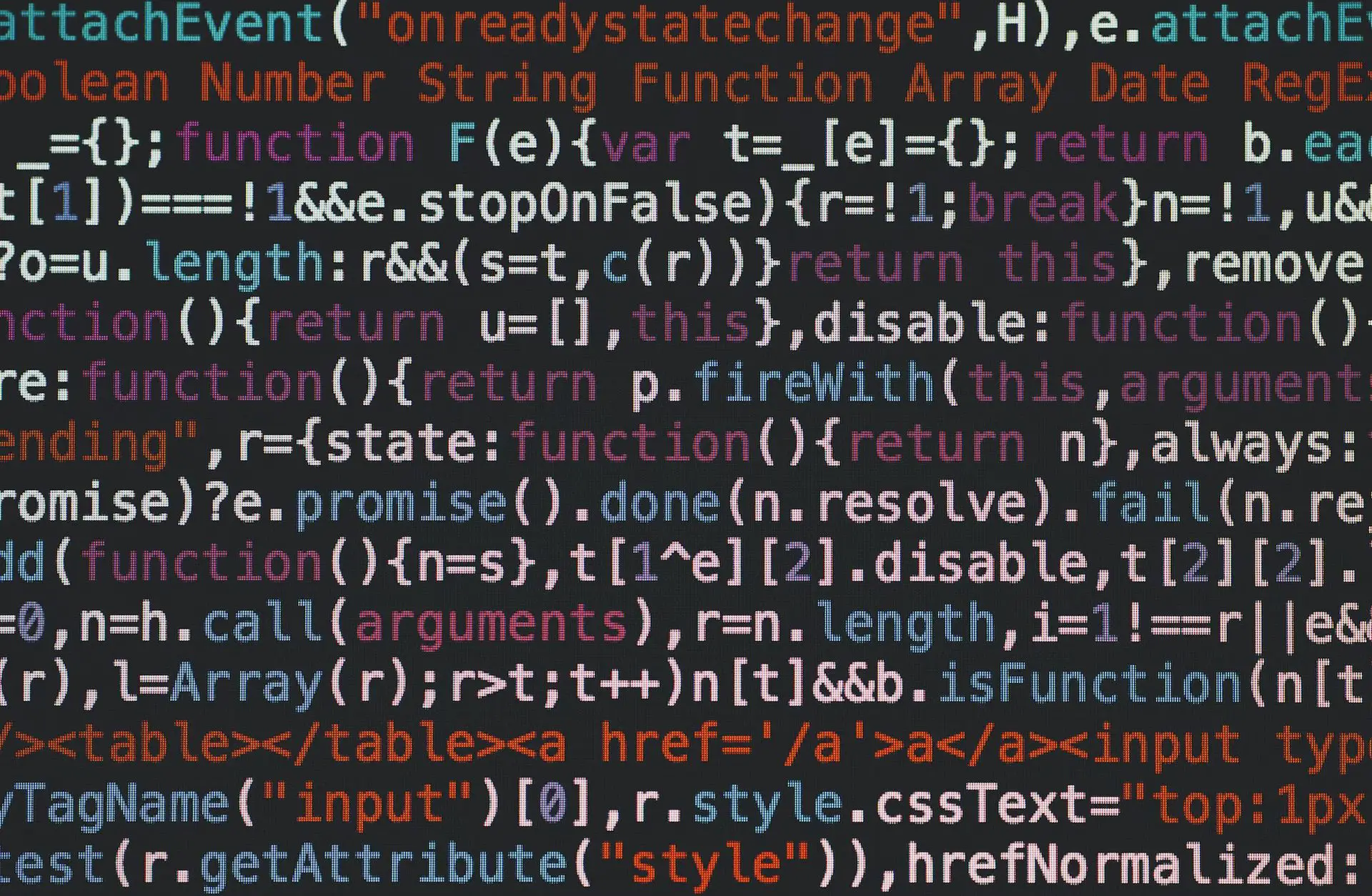

データが前例のない速さで生成および送信されている今日の世界では、機密情報を不正アクセスから確実に保護することが重要です。 データ暗号化は、数学的アルゴリズムを使用して、プレーン テキストを暗号テキストと呼ばれる判読不能な形式に変換するプロセスです。 このプロセスは、情報の機密性と完全性を保護するのに役立ち、許可されていない個人がデータを読み取ったり解読したりすることを不可能にします。

暗号化は、機密情報の安全性を確保するために、電子メール通信、オンライン トランザクション、データ ストレージなどのさまざまなアプリケーションで広く使用されています。 暗号化プロセスではキーを使用してデータをスクランブルします。データを復号化して元の形式に戻すには、同じキーが必要です。

暗号化はデータ セキュリティの重要な要素であり、機密情報を保護するために堅牢な暗号化メカニズムを導入することが不可欠です。

データベースの暗号化が重要な理由

膨大な量の機密情報がデータベースに保存されているため、データベースの暗号化は機密情報を保護するための不可欠なツールになっています。 データベース暗号化は、個人情報、財務データ、機密のビジネス情報など、データベースに格納されているデータを暗号化して、データが不正アクセスから保護されるようにするプロセスです。

データベース暗号化は、従来のアクセス制御を超えた追加の保護レイヤーを提供し、攻撃者がアクセス制御を回避できたとしても、データへのアクセスをより困難にします。 これは、暗号化されたデータにアクセスできるのは暗号化キーを所有する個人のみであるため、攻撃者がデータにアクセスすることははるかに困難になります。

PlanetScale が JavaScript 用のサーバーレス ドライバーを導入: データベースはエッジに移行しています

データベースの暗号化は、一般データ保護規則 (GDPR) および健康保険の携行性と説明責任に関する法律 (HIPAA).

データベースの暗号化は、データベースに保存されている機密情報を保護するための重要なツールです。 従来のアクセス制御を超えた追加のセキュリティ レイヤーを提供し、攻撃者がデータにアクセスすることをより困難にし、組織がデータ保護のコンプライアンス要件を満たすのに役立ちます。

データベース暗号化の種類

データ暗号化には、保存データの暗号化と転送中のデータ暗号化の XNUMX つの主要なタイプがあります。 どちらのタイプの暗号化も、機密情報を保護し、データ セキュリティを確保するために重要です。

保存データの暗号化

保存データの暗号化は、ハード ドライブや USB スティックなどの物理デバイスに保存されているデータを暗号化するプロセスです。 このタイプの暗号化は、物理デバイスが紛失または盗難にあった場合に機密情報を保護するために重要です。 保存データ暗号化の機能の一部を次に示します。

- 機密情報への不正アクセスを防止するための追加のセキュリティ層を提供します

- ハードウェアとソフトウェアの暗号化方法を組み合わせて、保存データを保護します

- 暗号化されたデータにアクセスするには一意のキーが必要なため、攻撃者が情報にアクセスするのがより難しくなります

- 特定のセキュリティ要件に応じて、ファイル レベルまたはデバイス レベルで実装可能

- 機密情報を保護するために、ヘルスケア、金融、政府などのさまざまな業界で広く使用されています。

転送中のデータの暗号化

データ転送中の暗号化は、インターネットやプライベート ネットワーク経由で送信されるデータなど、あるデバイスから別のデバイスに送信されるデータを暗号化するプロセスです。 このタイプの暗号化は、送信中の傍受や盗聴から機密情報を保護するために重要です。 転送中のデータ暗号化の機能の一部を次に示します。

- 傍受や盗聴からデータを保護し、送信中のデータの安全性を確保します

- SSL や TLS などの暗号化プロトコルを使用して、送信中にデータを暗号化します

- データにアクセスするには、受信者が正しい復号化キーを所有する必要があるため、攻撃者が情報にアクセスするのがより困難になります。

- 送信中の機密情報を保護するために、電子商取引、オンライン バンキング、政府機関など、さまざまな業界で広く使用されています。

保存データの暗号化と転送中のデータの暗号化はどちらも、機密情報を保護し、データ セキュリティを確保するために重要です。 保管中のデータの暗号化は物理デバイスに保存されているデータを保護し、転送中のデータの暗号化はデバイス間の転送中にデータを保護します。 両方のタイプの暗号化を実装することで、組織は機密情報を常に保護することができます。

データベースの暗号化方法

データベースの暗号化は、データ セキュリティの不可欠な要素となり、データベース内のデータを暗号化するために利用できるさまざまな方法があります。 このセクションでは、透過的または外部データベースの暗号化、列レベルの暗号化、対称暗号化、非対称暗号化、アプリケーション レベルの暗号化など、最も一般的なデータベース暗号化方法のいくつかについて説明します。

透過的または外部データベース暗号化

透過的または外部データベース暗号化は、データベース自体を変更する必要のないデータ暗号化の方法です。 このタイプの暗号化はストレージ レベルで適用され、データの暗号化と復号化は外部システムによって処理されます。 透過的または外部データベース暗号化の機能の一部を次に示します。

- データベースを変更する必要がないため、実装が容易

- 暗号化と復号化は専用の外部システムによって処理されるため、高いパフォーマンスを提供します

- 暗号化キーがデータベースとは別に保存されるため、強力なセキュリティが提供されます

列レベルの暗号化

列レベルの暗号化は、社会保障番号やクレジット カード情報など、データベース内のデータの特定の列を暗号化する方法です。 このタイプの暗号化は通常、HIPAA や PCI DSS などのデータ保護規制に準拠するために使用されます。 列レベルの暗号化のいくつかの機能を次に示します。

- データのどの列を暗号化するかをきめ細かく制御できるため、組織は機密情報を保護しながら、非機密データへのアクセスを維持できます。

- 通常、暗号化キーはデータベースとは別に保存されるため、強力なセキュリティを提供します

- セキュリティを強化するために、対称または非対称暗号化などの他の暗号化方法と組み合わせて使用できます

対称暗号化

対称暗号化は、暗号化と復号化の両方に同じキーを使用するデータの暗号化方法です。 このタイプの暗号化は高速で効率的で、大量のデータによく使用されます。 対称暗号化のいくつかの機能を次に示します。

- 同じキーを使用して暗号化と復号化を迅速に実行できるため、高いパフォーマンスを提供します

- 不正アクセスを防ぐために暗号化キーを秘密にしておく必要があるため、正しく実装すると強力なセキュリティが提供されます。

- セキュリティを強化するために、列レベルまたはアプリケーションレベルの暗号化などの他の暗号化方法と組み合わせて使用できます

非対称暗号化

非対称暗号化は、暗号化と復号化に XNUMX つの異なるキーを使用してデータを暗号化する方法です。 XNUMX つのキーは公開されており、自由に共有できます。もう XNUMX つのキーは非公開であり、秘密にしておく必要があります。 このタイプの暗号化は、電子メールやオンライン バンキングなどの機密性の高い通信によく使用されます。 非対称暗号化のいくつかの機能を次に示します。

- データの復号化には秘密鍵が必要であり、公開鍵は自由に共有できるため、強力なセキュリティが提供されます

- 公開鍵を使用して送信者の身元を確認できるため、高レベルの信頼を提供します

- 遅くてリソースを大量に消費する可能性があるため、大量のデータには適していません

アプリケーションレベルの暗号化

アプリケーションレベルの暗号化は、アプリケーション内のデータをデータベースに格納する前に暗号化する方法です。 このタイプの暗号化は、データがデータベースに到達する前に暗号化されるため、データベース レベルの暗号化を超える追加のセキュリティ レイヤーを提供します。 アプリケーション レベルの暗号化の機能の一部を次に示します。

- データはデータベースに保存される前に暗号化されるため、高レベルのセキュリティが提供されます

- 暗号化するデータをきめ細かく制御できるため、組織は機密情報を保護しながら、非機密データへのアクセスを維持できます

- リソースを大量に消費する可能性があるため、大量のデータには適していません

データベース内のデータの暗号化には、透過的または外部のデータベース暗号化、列レベルの暗号化、対称暗号化、非対称暗号化、アプリケーション レベルの暗号化など、さまざまな方法を使用できます。 各方法にはそれぞれ長所と短所があるため、組織はデータ セキュリティのニーズを慎重に評価して、適切な暗号化方法を決定する必要があります。

データベース暗号化の利点

データ暗号化は、機密情報を保護する必要がある組織に多くの利点をもたらします。 データ暗号化の主な利点のいくつかを次に示します。

データ侵害から保護

暗号化は、機密データへの不正アクセスを防止できる追加のセキュリティ層を提供します。 攻撃者がファイアウォールやアクセス制御などの他のセキュリティ対策を回避できたとしても、暗号化されたデータを読み取ったり解読したりすることははるかに困難です。

データ保護規制の遵守

一般データ保護規則 (GDPR) や医療保険の相互運用性と説明責任に関する法律 (HIPAA) などのデータ保護規則では、組織は機密情報を保護する必要があります。 多くの場合、暗号化はこれらの規制の重要な要素であり、組織がコンプライアンス要件を満たすのに役立ちます。

送信中のデータを保護

データ暗号化は、送信中のデータを保護し、攻撃者によって傍受された場合でも機密情報を安全に保つことができます。 これは、電子商取引やオンライン バンキングなど、機密情報をインターネット経由で送信する業界にとって特に重要です。

風評被害のリスクを軽減

データ侵害は、組織の評判に大きな影響を与える可能性があります。 暗号化を実装することで、組織はデータ侵害のリスクとそれに伴う評判へのダメージを軽減できます。

知的財産を保護

暗号化は、企業秘密などの機密の知的財産を、許可されていない個人によるアクセスや盗難から保護できます。

安心を提供します

データベース暗号化を実装すると、機密情報が不正アクセスから保護されていることがわかり、組織に安心感を与えることができます。 これにより、ストレスを軽減し、生産性を向上させることができます。

データ暗号化は、機密情報を保護する必要がある組織に多くの利点をもたらします。 データ侵害から保護し、組織がコンプライアンス要件を満たすのを支援し、風評被害のリスクを軽減し、安心感を提供できます。

データベース暗号化の欠点

データベース暗号化は、データ セキュリティの点で大きな利点をもたらしますが、組織が認識しておくべき欠点もいくつかあります。 データ暗号化の主な欠点のいくつかを次に示します。

パフォーマンスへの影響

データベースの暗号化にはかなりの処理能力が必要な場合があり、データの暗号化または復号化のパフォーマンスが低下する可能性があります。 これは、大量のデータを暗号化および復号化する必要がある組織にとって特に困難な場合があります。

キー管理

データベースの暗号化には、データを暗号化および復号化するためのキーが必要です。 鍵の管理は困難な場合があります。特に、さまざまなシステムやデバイスにわたって多数の鍵を管理する必要がある組織にとっては困難です。 キーを紛失したり盗まれたりすると、データが永久に失われたり回復不能になったりする可能性があります。

コスト

データベース暗号化の実装には、ハードウェアとソフトウェアへの投資、および継続的なメンテナンスとサポートのコストが必要になり、費用がかかる可能性があります。 これは、予算が限られている小規模または中規模の組織にとって特に困難な場合があります。

使いやすさ

データベースの暗号化により、ユーザーがデータにアクセスして使用することがより困難になる可能性があります。 これは、ユーザーが暗号化されたデータの使用方法についてトレーニングを受けていない場合は特に、不満や生産性の低下につながる可能性があります。

誤った安心感

データベースの暗号化は、追加のセキュリティ レイヤーを提供できますが、万能薬ではありません。 攻撃者は、キーを盗んだり、データベース暗号化プロセスの脆弱性を悪用したりして、暗号化されたデータにアクセスすることができます。 組織は、アクセス制御、ファイアウォール、侵入検知システムなどの他のセキュリティ対策を含む、より広範なセキュリティ戦略の一部として暗号化を実装する必要があります。

データ暗号化は、データ セキュリティの面で大きな利点をもたらしますが、組織が認識しておくべきいくつかの欠点もあります。 これらには、パフォーマンスへの影響、主要な管理上の課題、コスト、使いやすさの問題、誤った安心感のリスクが含まれます。 組織は、セキュリティ戦略の一部としてデータベース暗号化を実装する前に、データベース暗号化の長所と短所を慎重に評価する必要があります。

まとめ

データベースの暗号化は、今日のデータ駆動型の世界で機密情報を保護するための重要なツールです。 データベースに保存されているデータを暗号化することで、組織は貴重な情報を不正アクセス、データ侵害、サイバー攻撃から確実に保護できます。 暗号化には、パフォーマンスへの影響やキー管理の課題など、いくつかの欠点がありますが、暗号化の利点は欠点をはるかに上回ります。

組織は、データ セキュリティのニーズを慎重に評価し、より広範なセキュリティ戦略の一部としてデータベース暗号化の実装を検討する必要があります。 そうすることで、機密情報を保護し、コンプライアンス要件を満たし、風評被害のリスクを軽減し、安心感を与えることができます。 デジタル ランドスケープが進化し続け、データ セキュリティに対する脅威がますます巧妙化するにつれて、データベースの暗号化は、貴重な情報を保護しようとする組織にとって、間違いなく重要なツールであり続けるでしょう。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://dataconomy.com/2023/04/what-is-database-encryption-types-methods/

- :は

- 1

- a

- アクセス

- アクセス

- 説明責任

- 越えて

- 行為

- 追加されました

- NEW

- 利点

- に対して

- アルゴリズム

- すべて

- 許可

- ことができます

- 金額

- および

- 別の

- 申し込み

- 適用された

- です

- 記事

- AS

- 関連する

- At

- 攻撃

- 利用できます

- バック

- バンキング

- BE

- なぜなら

- になる

- さ

- 利点

- の間に

- 越えて

- 違反

- 違反

- より広い

- 予算

- 建物

- ビジネス

- by

- 缶

- カード

- 慎重に

- 場合

- 課題

- 挑戦

- 暗号

- コード

- コラム

- 組み合わせ

- コマンドと

- コミュニケーション

- 通信部

- コンプライアンス

- コンポーネント

- 結論

- 秘密

- 検討

- 続ける

- コントロール

- controls

- コスト

- クレジット

- クレジットカード

- 重大な

- 重大な

- サイバー

- サイバー攻撃

- データ

- データ侵害

- データ侵害

- データ保護

- データセキュリティ

- データストレージ

- データ駆動型の

- データベース

- データベースを追加しました

- 解読

- 解読する

- 専用の

- によっては

- 検出

- 決定する

- デバイス

- Devices

- 異なります

- 難しい

- デジタル

- 議論

- すること

- 欠点

- ドライブ

- ドライバー

- 間に

- eコマース

- 各

- 効率的な

- では使用できません

- 暗号化

- 暗号化による保護

- 確保

- 確保する

- 特に

- 本質的な

- 評価する

- さらに

- 進化

- 高価な

- 探る

- 外部

- スピーディー

- 特徴

- File

- ファイナンス

- ファイナンシャル

- 財務データ

- ファイアウォール

- フォーム

- 形式でアーカイブしたプロジェクトを保存します.

- Foundation

- から

- 利得

- GDPR

- 一般的なデータ

- 一般的なデータ保護規則

- 生成された

- 与える

- ガバナンス

- 政府・公共機関

- ハード

- ハード·ドライブ

- Hardware

- 持ってる

- 健康

- 健康保険

- ヘルスケア

- 助けます

- ことができます

- こちら

- ハイ

- 認定条件

- How To

- HTML

- HTTPS

- アイデンティティ

- 影響

- 影響

- 実装する

- 実装

- 実装

- 重要

- 不可能

- 改善します

- in

- include

- 含ま

- 含めて

- ますます

- 個人

- 産業

- 情報

- 保険

- 整合性

- 知的

- 知的財産

- インターネット

- 紹介します

- 侵入検知

- インベストメント

- 問題

- IT

- ITS

- 自体

- JavaScriptを

- JPG

- キー

- キー

- 知っている

- 既知の

- 風景

- 大

- 層

- レベル

- 限定的

- 探して

- メイン

- メンテナンス

- make

- 作成

- 管理します

- 管理

- 数学的

- 最大幅

- 措置

- メカニズム

- 大会

- ご相談

- 方法

- メソッド

- マインド

- 修正

- 他には?

- 最も

- 移動する

- 必要

- ニーズ

- ネットワーク

- 番号

- 多数の

- of

- オファー

- on

- ONE

- 継続

- オンライン

- オンラインバンキング

- 組織

- オリジナル

- その他

- 自分の

- 万能薬

- 部

- PCI DSS

- パフォーマンス

- 永久に

- 個人的な

- 物理的な

- 場所

- シンプルスタイル

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 人気

- 電力

- 防ぐ

- 主要な

- 優先順位

- プライベート

- 秘密鍵

- プロセス

- 処理

- 処理能力

- 生産性

- 財産

- 守る

- 保護された

- 保護

- 保護

- プロトコル

- 提供します

- は、大阪で

- 提供

- 公共

- 公開鍵

- すぐに

- レート

- 達します

- 読む

- 減らします

- 規制

- 規制

- 残る

- 残っている

- 評判

- 必要とする

- の提出が必要です

- 要件

- 必要

- リソースを大量に消費する

- 結果

- リスク

- 堅牢な

- 安全な

- 同じ

- 秘密

- セクション

- 安全に

- セキュリティ

- セキュリティー対策

- センス

- 敏感な

- サーバレス

- shared

- すべき

- 重要

- 遅く

- 小さい

- So

- 社会

- ソフトウェア

- 一部

- 洗練された

- 特定の

- SSL

- スティック

- まだ

- 盗まれました

- ストレージ利用料

- 保存され

- 戦略

- ストレス

- 強い

- そのような

- 適当

- サポート

- システム

- 条件

- それ

- 情報

- 世界

- アプリ環境に合わせて

- それら

- ボーマン

- 脅威

- 介して

- <font style="vertical-align: inherit;">回数</font>

- TLS

- 〜へ

- 今日の

- ツール

- top

- トレード

- 伝統的な

- 訓練された

- 取引

- 送信します

- 透明性

- トランスペアレント

- 信頼

- 一般的に

- 間違いなく

- ユニーク

- 前例のない

- 使いやすさ

- USB

- つかいます

- users

- 貴重な

- 貴重な情報

- 多様

- さまざまな

- 広大な

- 確認する

- 脆弱性

- WELL

- この試験は

- 何ですか

- which

- while

- 誰

- 広く

- 意志

- 以内

- 世界

- あなたの

- ゼファーネット