最初の部分 この 3 部構成のシリーズでは、住宅ローン引受のユースケースで AWS AI および機械学習 (ML) サービスを使用して、大規模な文書の改ざんや不正行為の検出を自動化する方法を示すソリューションを紹介しました。

この投稿では、住宅ローン引受業務において偽造画像を検出して強調表示するためのディープラーニングベースのコンピュータービジョンモデルを開発するアプローチを紹介します。私たちは、深層学習ネットワークの構築、トレーニング、展開に関するガイダンスを提供します。 アマゾンセージメーカー.

パート 3 では、ソリューションを実装する方法を示します。 アマゾン詐欺検出器.

ソリューションの概要

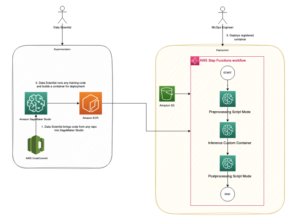

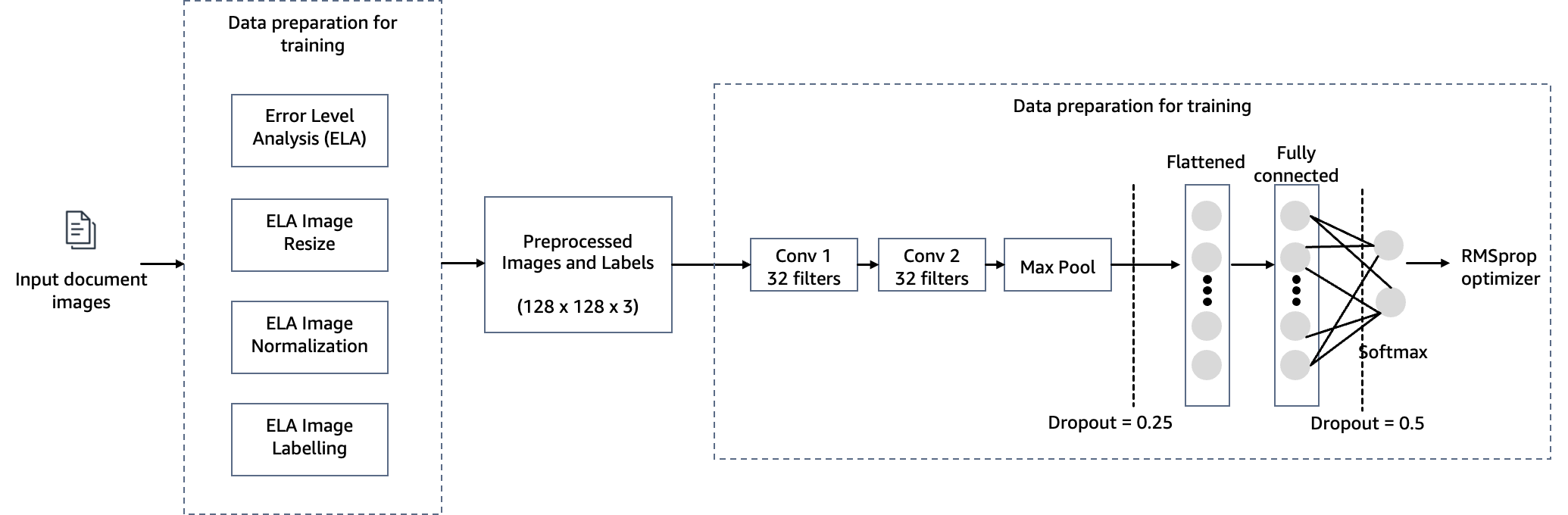

住宅ローン引受業務における文書の改ざんを検出するという目的を達成するために、当社では画像偽造検出ソリューションに SageMaker でホストされているコンピューター ビジョン モデルを採用しています。このモデルは、テスト画像を入力として受け取り、出力として偽造の可能性の予測を生成します。ネットワーク アーキテクチャは次の図に示されています。

画像の偽造には主に、スプライシング、コピーと移動、除去、および強調の 4 つの手法が含まれます。偽造品の特徴に応じて、さまざまな手がかりを検出と位置特定の基礎として使用できます。これらの手がかりには、JPEG 圧縮アーティファクト、エッジの不一致、ノイズ パターン、色の一貫性、視覚的な類似性、EXIF の一貫性、カメラ モデルが含まれます。

画像偽造検出の範囲が広範であることを考慮して、偽造を検出するための例示的な方法としてエラー レベル分析 (ELA) アルゴリズムを使用します。この投稿では次の理由から ELA 手法を選択しました。

- 実装が早くなり、画像の改ざんを簡単に検出できます。

- 画像のさまざまな部分の圧縮レベルを分析することで機能します。これにより、改ざんを示す可能性のある不一致を検出できます。たとえば、ある領域が、異なる圧縮レベルで保存された別の画像からコピーされて貼り付けられた場合などです。

- 肉眼では発見するのが難しい、より微妙な改ざんやシームレスな改ざんを検出するのが得意です。画像への小さな変更でも、検出可能な圧縮異常が発生する可能性があります。

- 比較のために元の未変更の画像があることに依存しません。 ELA は、問題のある画像自体内の改ざんの兆候のみを特定できます。他の手法では、比較するために変更されていないオリジナルが必要になることがよくあります。

- これは、デジタル画像データ内の圧縮アーティファクトの分析のみに依存する軽量の技術です。特殊なハードウェアやフォレンジックの専門知識には依存しません。これにより、ELA をファーストパス分析ツールとして利用できるようになります。

- 出力された ELA イメージでは、圧縮レベルの違いが明確に強調表示され、改ざんされた領域が一目瞭然になります。これにより、専門家でなくても、操作の可能性のある兆候を認識できるようになります。

- 多くの画像タイプ (JPEG、PNG、GIF など) で動作し、分析には画像自体のみが必要です。他のフォレンジック技術では、形式や元の画像の要件がより制限される場合があります。

ただし、入力ドキュメント (JPEG、PNG、GIF、TIFF、PDF) を組み合わせた現実のシナリオでは、ELA を次のような他のさまざまな方法と組み合わせて使用することをお勧めします。 エッジの不一致の検出, ノイズパターン, 色の均一性, EXIFデータの一貫性, カメラのモデルの識別, フォントの均一性。私たちは、追加の偽造検出技術を使用してこの投稿のコードを更新することを目指しています。

ELA の基本的な前提は、入力画像が非可逆圧縮で知られる JPEG 形式であることを前提としています。それにもかかわらず、入力画像が元々ロスレス形式 (PNG、GIF、BMP など) であり、その後改ざんプロセス中に JPEG に変換された場合でも、この方法は引き続き有効です。 ELA を元のロスレス形式に適用すると、通常、劣化のない一貫した画質が示されるため、変更された領域を特定することが困難になります。 JPEG 画像では、画像全体が同様の圧縮レベルを示すのが標準です。ただし、画像内の特定のセクションに著しく異なるエラー レベルが表示される場合は、多くの場合、デジタル変更が行われたことを示唆しています。

ELA は JPEG 圧縮率の違いを強調します。均一な色を持つ領域では、ELA 結果が低くなる可能性があります (たとえば、高コントラストのエッジと比較して色が暗いなど)。改ざんまたは変更を特定するために探す必要があるものは次のとおりです。

- ELA 結果では、同様のエッジは同様の明るさになるはずです。すべての高コントラストのエッジは互いに同様に見える必要があり、すべての低コントラストのエッジは同様に見える必要があります。元の写真では、低コントラストのエッジは高コントラストのエッジとほぼ同じ明るさになるはずです。

- ELA では、同様のテクスチャは同様のカラーリングを持つ必要があります。バスケットボールのクローズアップなど、表面の詳細がより多く含まれる領域では、滑らかな表面よりも ELA 結果が高くなる可能性があります。

- 表面の実際の色に関係なく、ELA ではすべての平らな表面がほぼ同じ色になるはずです。

JPEG 画像は非可逆圧縮システムを使用します。画像を再エンコード (再保存) するたびに、画像の品質がさらに低下します。具体的には、JPEG アルゴリズムは 8×8 ピクセル グリッド上で動作します。各 8×8 正方形は個別に圧縮されます。画像が完全に変更されていない場合、すべての 8×8 正方形は同様のエラーの可能性を持つはずです。画像が変更されずに再保存された場合、すべての正方形はほぼ同じ速度で劣化するはずです。

ELA は、指定された JPEG 品質レベルで画像を保存します。この再保存により、イメージ全体に既知の量のエラーが発生します。次に、再保存されたイメージが元のイメージと比較されます。画像が変更された場合、変更によって触れられたすべての 8×8 正方形は、画像の残りの部分よりもエラーの可能性が高くなります。

ELA の結果は、画質に直接依存します。何かが追加されたかどうかを知りたい場合もありますが、画像が複数回コピーされている場合、ELA は再保存の検出のみを許可する場合があります。画像の最高品質のバージョンを見つけてみてください。

トレーニングと練習により、ELA は画像のスケーリング、品質、トリミング、変換の再保存を識別することもできます。たとえば、非 JPEG 画像に目に見えるグリッド線 (1×8 の正方形で幅 8 ピクセル) が含まれている場合、その画像は JPEG として開始され、非 JPEG 形式 (PNG など) に変換されたことを意味します。画像の一部の領域にグリッド線がないか、グリッド線がずれている場合、それは非 JPEG 画像の継ぎ目または描画された部分を示しています。

次のセクションでは、コンピューター ビジョン モデルの構成、トレーニング、および展開の手順を示します。

前提条件

この投稿を進めるには、次の前提条件を満たしている必要があります。

- AWSアカウントを持っています。

- セットアップ Amazon SageMakerスタジオ。デフォルトのプリセットを使用して SageMaker Studio を迅速に開始できるため、迅速な起動が容易になります。詳細については、以下を参照してください。 Amazon SageMaker は、個々のユーザーの Amazon SageMaker Studio セットアップを簡素化します.

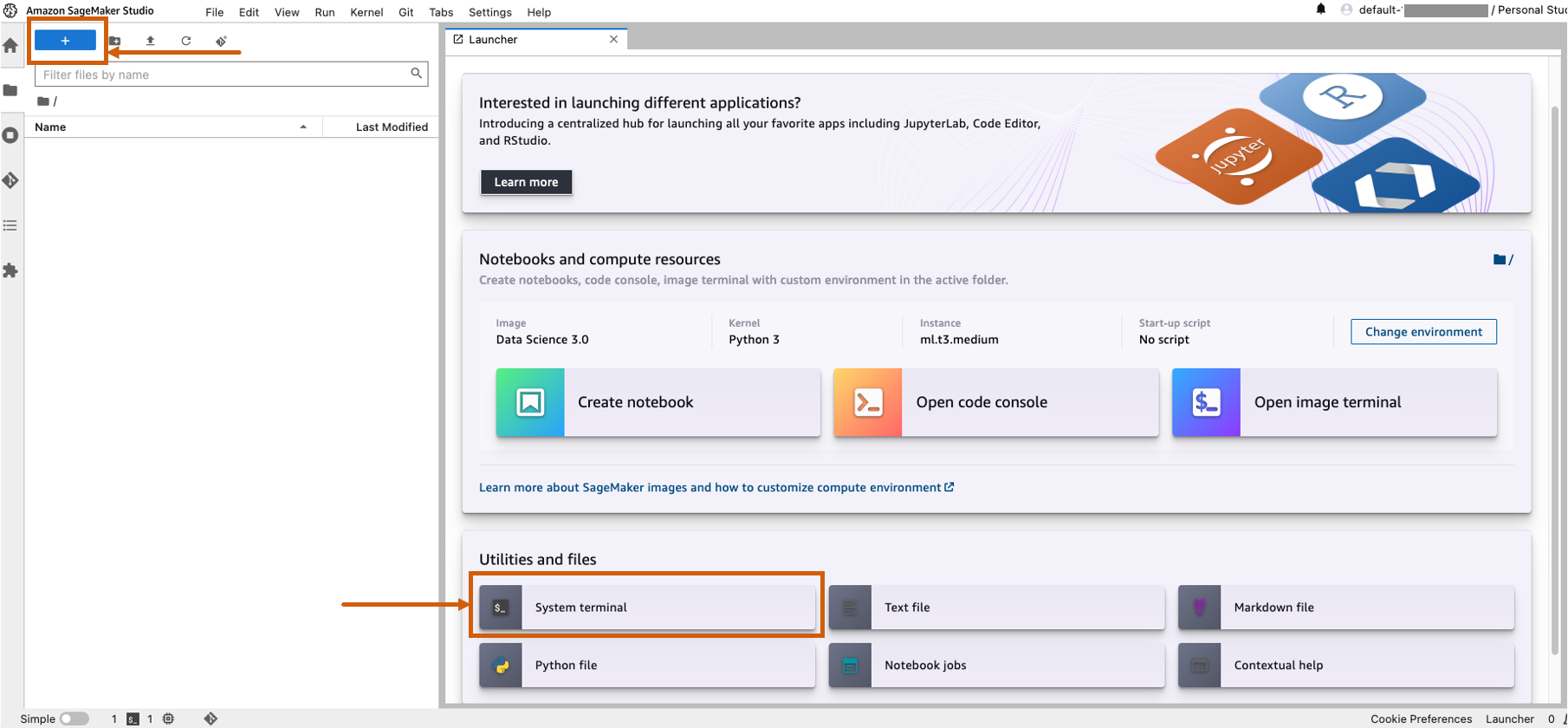

- SageMaker Studio を開き、システム ターミナルを起動します。

- ターミナルで次のコマンドを実行します。

git clone https://github.com/aws-samples/document-tampering-detection.git - 7.314 人のユーザーの SageMaker Studio の実行とノートブック環境の構成にかかる合計コストは、XNUMX 時間あたり XNUMX 米ドルです。

モデルトレーニングノートブックをセットアップする

トレーニング ノートブックを設定するには、次の手順を実行します。

- Video Cloud Studioで

tampering_detection_training.ipynb文書改ざん検出ディレクトリからファイルを取得します。 - TensorFlow 2.6 Python 3.8 CPU または GPU 最適化されたイメージを使用してノートブック環境をセットアップします。

GPU に最適化されたインスタンスを選択すると、可用性が不十分な問題が発生したり、AWS アカウント内の GPU インスタンスのクォータ制限に達したりする可能性があります。クォータを増やすには、サービス クォータ コンソールにアクセスし、必要な特定のインスタンス タイプのサービス制限を増やします。このような場合には、CPU に最適化されたノートブック環境を使用することもできます。 - カーネル、選択する Python3.

- インスタンスタイプ、選択する ml.m5d.24xlarge またはその他の大規模なインスタンス。

モデルのトレーニング時間を短縮するために、より大きなインスタンス タイプを選択しました。 ml.m5d.24xlarge ノートブック環境の場合、7.258 時間あたりのコストは XNUMX 米ドルです。

トレーニング ノートブックを実行する

ノートブック内の各セルを実行する tampering_detection_training.ipynb 順番に。次のセクションでいくつかのセルについて詳しく説明します。

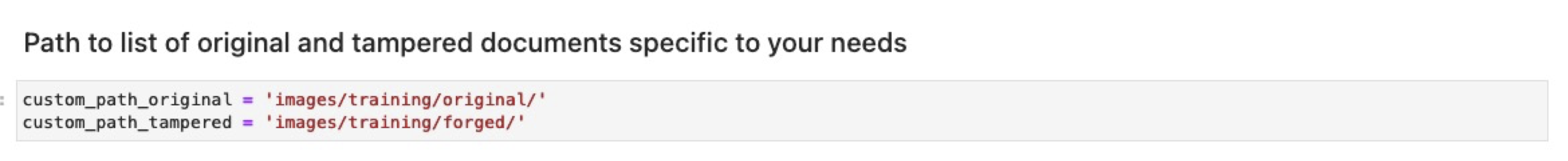

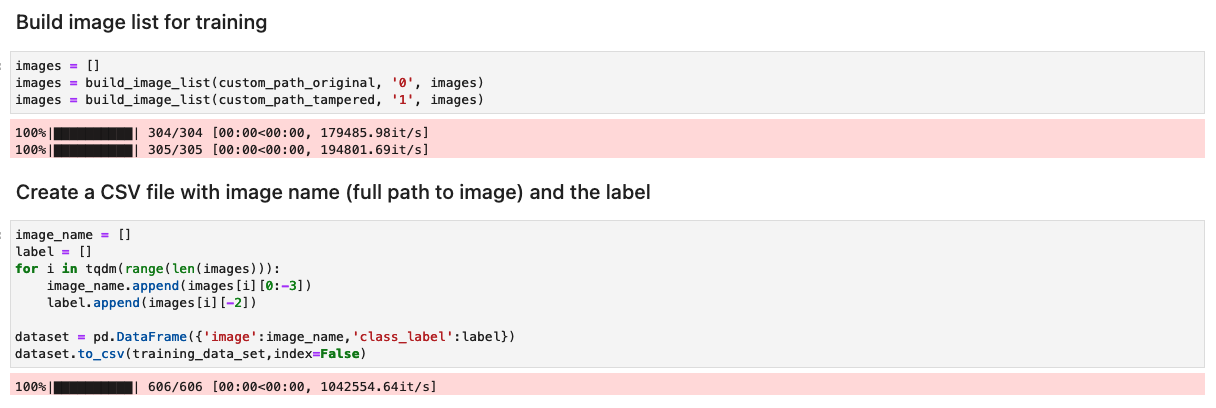

元の画像と改ざんされた画像のリストを含むデータセットを準備する

ノートブックで次のセルを実行する前に、特定のビジネス要件に基づいて、元のドキュメントと改ざんされたドキュメントのデータセットを準備します。この投稿では、改ざんされた給与明細と銀行取引明細書のサンプル データセットを使用します。データセットは、次のイメージ ディレクトリ内で利用できます。 GitHubリポジトリ.

ノートブックは、元の画像と改ざんされた画像をファイルから読み取ります。 images/training ディレクトリにあります。

トレーニング用のデータセットは、画像ファイルへのパスと画像のラベル (元の画像は 0、改ざんされた画像は 1) の XNUMX つの列を持つ CSV ファイルを使用して作成されます。

各トレーニング画像の ELA 結果を生成してデータセットを処理します

このステップでは、入力トレーニング画像の ELA 結果 (90% の品質) を生成します。関数 convert_to_ela_image は、画像ファイルへのパスである path と、JPEG 圧縮の品質パラメータを表すquality の 2 つのパラメータを取ります。この関数は次の手順を実行します。

- 画像を RGB 形式に変換し、指定された品質で tempresaved.jpg という名前で JPEG ファイルとして再保存します。

- 元の画像と再保存された JPEG 画像 (ELA) の差を計算して、元の画像と再保存された画像の間のピクセル値の最大差を決定します。

- 最大差に基づいてスケール係数を計算し、ELA 画像の明るさを調整します。

- 計算されたスケール係数を使用して、ELA 画像の明るさを強化します。

- ELA 結果のサイズを 128x128x3 に変更します。ここで、3 はトレーニングの入力サイズを減らすためのチャネル数を表します。

- ELA イメージを返します。

JPEG などの非可逆画像形式では、最初の保存プロセスでかなりの色損失が発生します。ただし、画像がロードされ、その後同じ非可逆形式で再エンコードされると、一般に追加の色の劣化は少なくなります。 ELA の結果は、再保存時に最も色劣化の影響を受けやすい画像領域を強調します。一般に、変更は、画像の残りの部分と比較して劣化の可能性が高い領域に顕著に現れます。

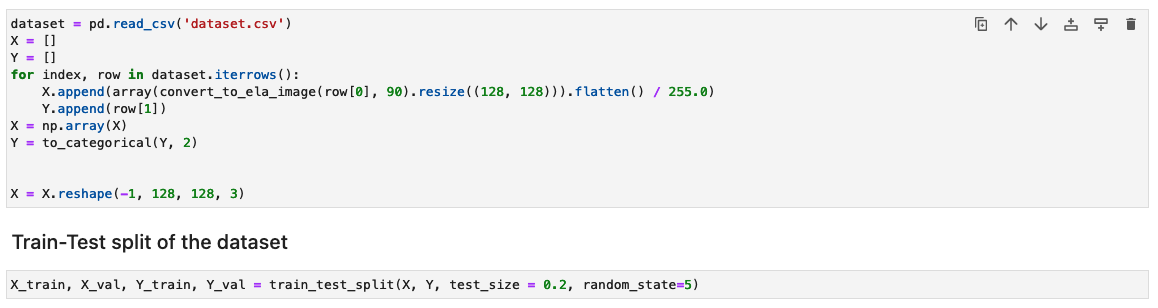

次に、画像はトレーニング用に NumPy 配列に処理されます。次に、入力データセットをトレーニング データとテスト データまたは検証データ (80/20) にランダムに分割します。これらのセルを実行するときは、警告を無視してかまいません。

データセットのサイズによっては、これらのセルの実行が完了するまでに時間がかかる場合があります。このリポジトリで提供したサンプル データセットの場合、5 ~ 10 分かかる場合があります。

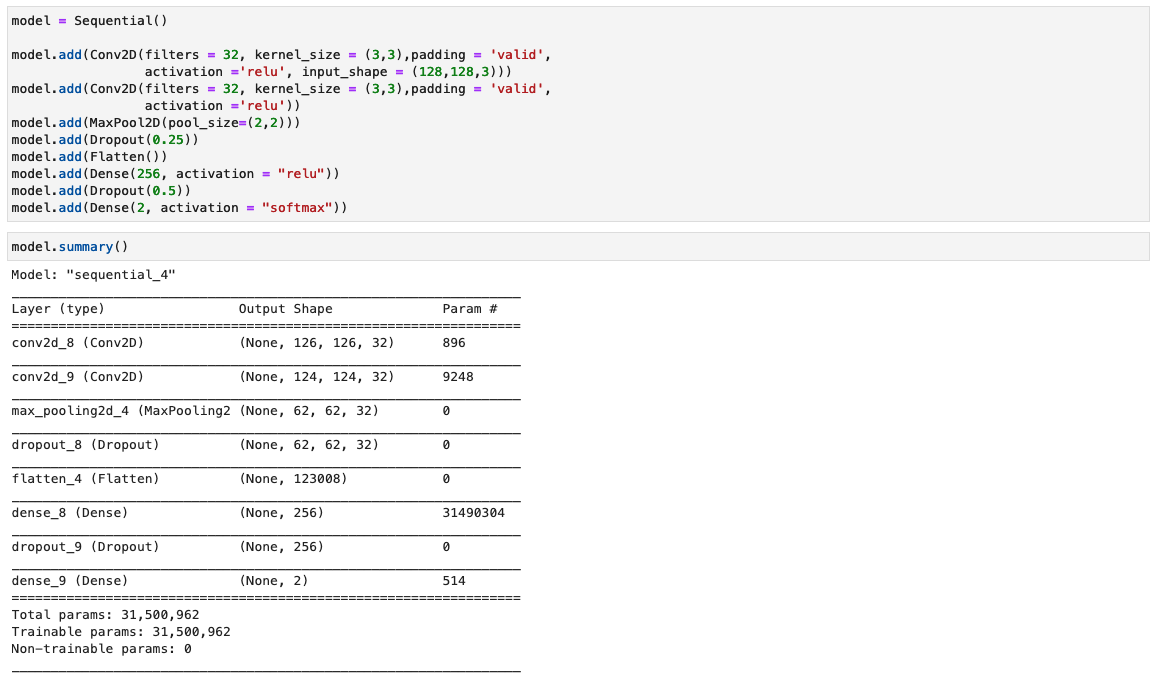

CNN モデルを構成する

このステップでは、小さな畳み込みフィルターを備えた最小バージョンの VGG ネットワークを構築します。 VGG-16 は、13 の畳み込み層と XNUMX つの完全接続層で構成されます。次のスクリーンショットは、畳み込みニューラル ネットワーク (CNN) モデルのアーキテクチャを示しています。

次の構成に注意してください。

- 入力 – モデルは 128x128x3 の画像入力サイズを受け取ります。

- 畳み込み層 – 畳み込み層は、最小の受容野 (3×3) を使用します。これは、上下と左右をキャプチャできる最小のサイズです。これに続いて、トレーニング時間を短縮する修正線形単位 (ReLU) アクティベーション関数が続きます。これは、入力が正の場合に出力する線形関数です。それ以外の場合、出力はゼロになります。畳み込みストライドは、畳み込み後の空間解像度を維持するためにデフォルト (1 ピクセル) に固定されています (ストライドは入力行列上のピクセル シフトの数です)。

- 完全に接続されたレイヤー – ネットワークには完全に接続された 2 つの層があります。最初の高密度層は ReLU アクティベーションを使用し、2 番目の層はソフトマックスを使用してイメージをオリジナルか改ざんかを分類します。

これらのセルを実行するときは、警告を無視してかまいません。

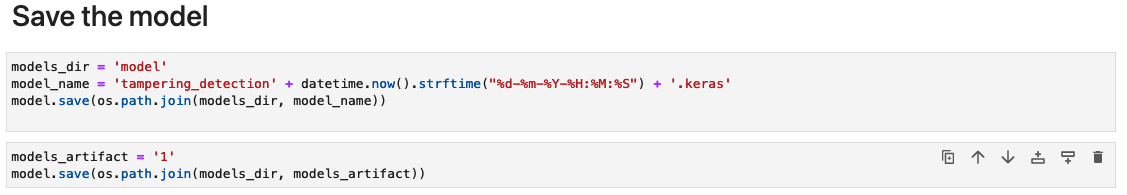

モデルアーティファクトを保存する

トレーニングされたモデルを、たとえば現在の日付と時刻に基づいた一意のファイル名で、model という名前のディレクトリに保存します。

モデルは拡張子が付いた Keras 形式で保存されます。 .keras。また、モデルアーティファクトを 1 という名前のディレクトリとして保存します。これには、シリアル化されたシグネチャと、SageMaker ランタイムにデプロイするための変数値やボキャブラリーを含む、シグネチャの実行に必要な状態が含まれます (これについてはこの投稿で後ほど説明します)。

モデルのパフォーマンスを測定する

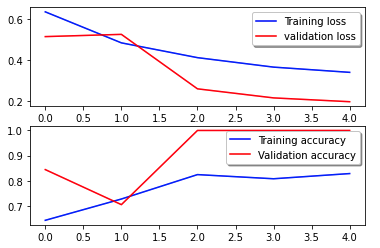

次の損失曲線は、トレーニング エポック (反復) にわたるモデルの損失の進行を示しています。

損失関数は、モデルの予測が実際のターゲットとどの程度一致しているかを測定します。値が低いほど、予測と真の値がよりよく一致していることを示します。エポックの経過とともに損失が減少することは、モデルが改善されていることを意味します。精度曲線は、トレーニング エポックにわたるモデルの精度を示します。精度は、予測の総数に対する正しい予測の比率です。精度が高いほど、モデルのパフォーマンスが優れていることを示します。通常、モデルがパターンを学習して予測能力を向上させると、トレーニング中に精度が向上します。これらは、モデルが過剰適合しているか (トレーニング データでは良好なパフォーマンスを示しているが、目に見えないデータではパフォーマンスが悪い)、または過小適合しているか (トレーニング データから十分に学習していない) を判断するのに役立ちます。

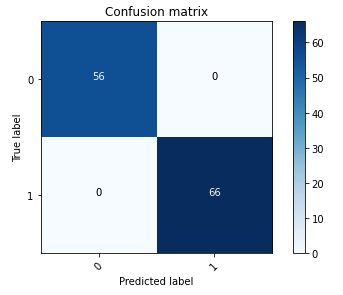

次の混同行列は、モデルがポジティブ (偽造されたイメージ、値 1 として表される) クラスとネガティブ (改ざんされていないイメージ、値 0 として表される) クラスをどの程度正確に区別しているかを視覚的に表します。

モデルのトレーニングに続く次のステップでは、コンピューター ビジョン モデルを API としてデプロイします。この API は、引受ワークフローのコンポーネントとしてビジネス アプリケーションに統合されます。これを実現するために、フルマネージド サービスである Amazon SageMaker Inference を使用します。このサービスは MLOps ツールとシームレスに統合されており、スケーラブルなモデルの導入、コスト効率の高い推論、運用環境でのモデル管理の強化、運用の複雑さの軽減が可能になります。この投稿では、モデルをリアルタイム推論エンドポイントとしてデプロイします。ただし、ビジネス アプリケーションのワークフローに応じて、モデルのデプロイメントをバッチ処理、非同期処理、またはサーバーレス デプロイメント アーキテクチャを通じて調整することもできることに注意することが重要です。

モデル展開ノートブックをセットアップする

モデル展開ノートブックを設定するには、次の手順を実行します。

- Video Cloud Studioで

tampering_detection_model_deploy.ipynb文書改ざん検出ディレクトリからファイルを削除します。 - イメージ Data Science 3.0 を使用してノートブック環境をセットアップします。

- カーネル、選択する Python3.

- インスタンスタイプ、選択する ml.t3.中.

ml.t3.medium ノートブック環境の場合、0.056 時間あたりのコストは XNUMX 米ドルです。

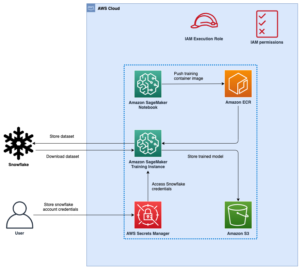

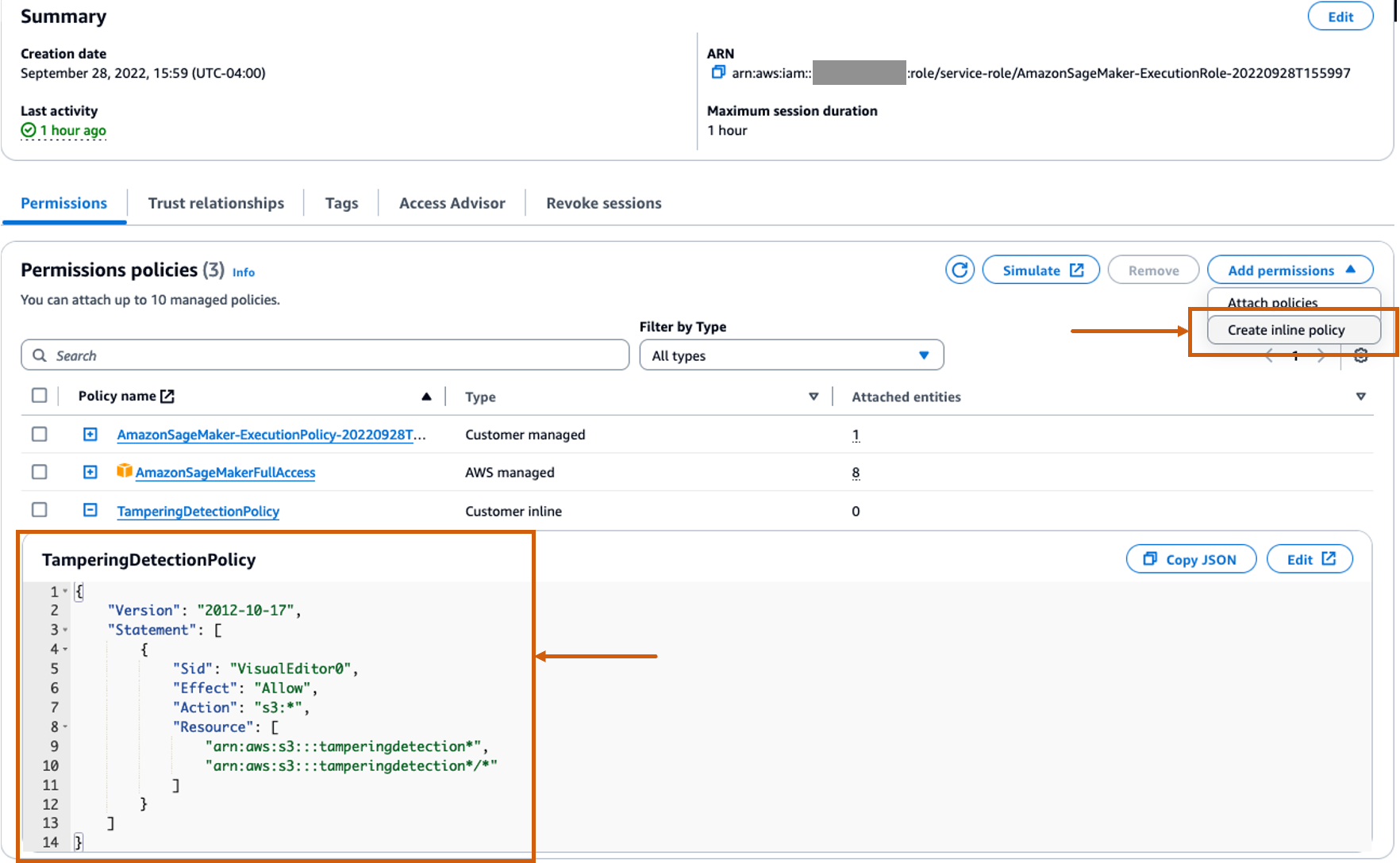

SageMaker ロールのカスタム インライン ポリシーを作成して、すべての Amazon S3 アクションを許可します。

AWS IDおよびアクセス管理 SageMaker の (IAM) ロールは次の形式になります。 AmazonSageMaker- ExecutionRole-<random numbers>。正しいロールを使用していることを確認してください。ロール名は、SageMaker ドメイン設定内のユーザーの詳細の下にあります。

IAM ロールを更新して、すべてを許可するインライン ポリシーを含めます。 Amazon シンプル ストレージ サービス (Amazon S3) アクション。これは、モデル アーティファクトを保存する S3 バケットの作成と削除を自動化するために必要です。特定の S3 バケットへのアクセスを制限できます。 IAM ポリシーで S3 バケット名にワイルドカードを使用したことに注意してください (tamperingdetection*).

導入ノートブックを実行する

ノートブック内の各セルを実行する tampering_detection_model_deploy.ipynb 順番に。次のセクションでいくつかのセルについて詳しく説明します。

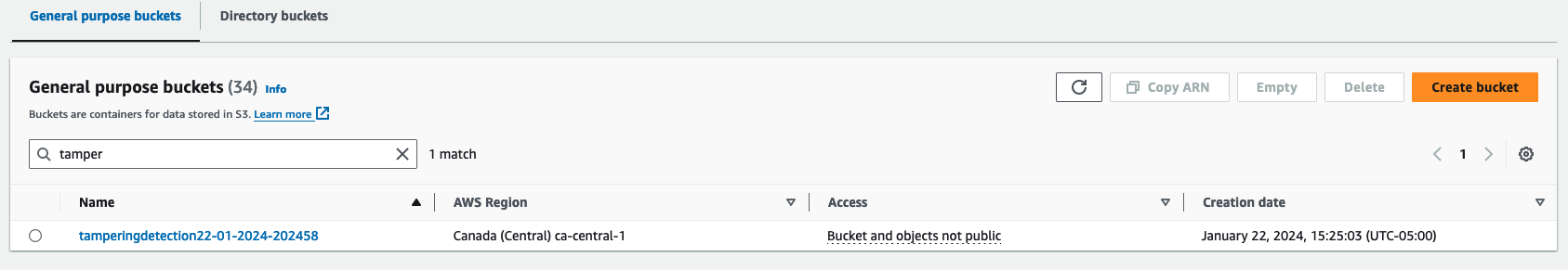

S3バケットを作成する

セルを実行して S3 バケットを作成します。バケットには名前が付けられます tamperingdetection<current date time> SageMaker Studio 環境と同じ AWS リージョン内にあります。

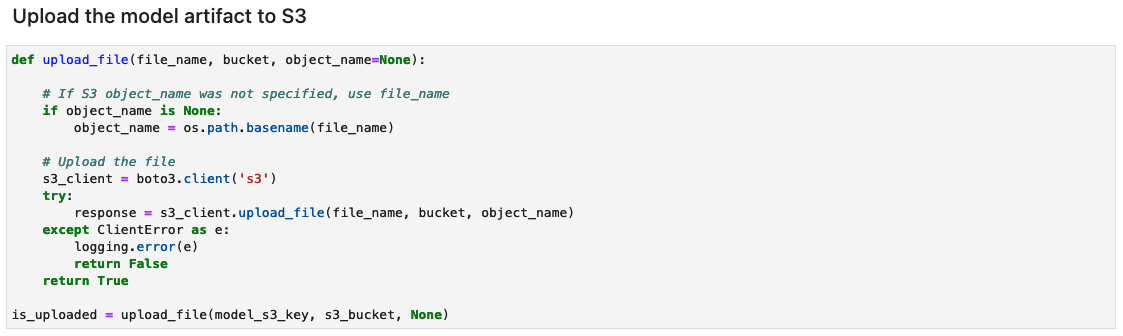

モデルアーティファクトアーカイブを作成し、Amazon S3 にアップロードします。

モデル アーティファクトから tar.gz ファイルを作成します。モデルアーティファクトを 1 という名前のディレクトリとして保存しました。これには、シリアル化されたシグネチャと、SageMaker ランタイムにデプロイするための変数値や語彙など、シグネチャの実行に必要な状態が含まれています。というカスタム推論ファイルを含めることもできます。 inference.py モデルアーティファクトのコードフォルダー内。カスタム推論は、入力画像の前処理と後処理に使用できます。

![]()

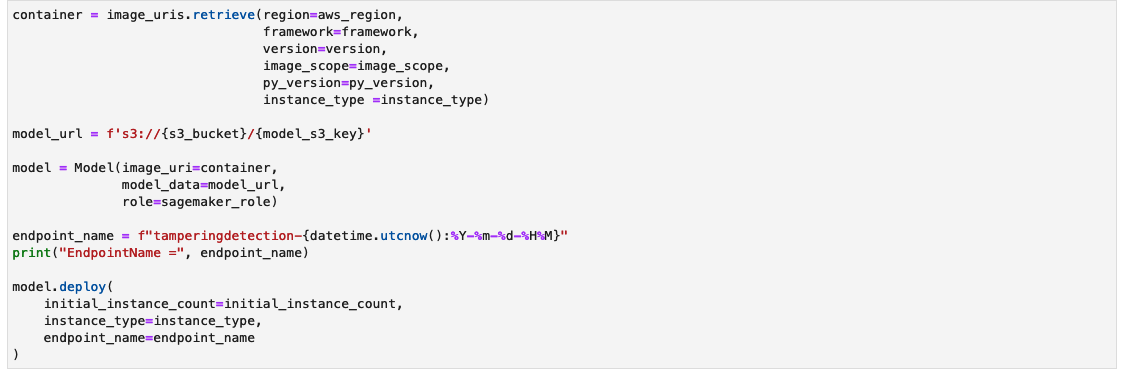

SageMaker 推論エンドポイントを作成する

SageMaker 推論エンドポイントを作成するセルが完了するまでに数分かかる場合があります。

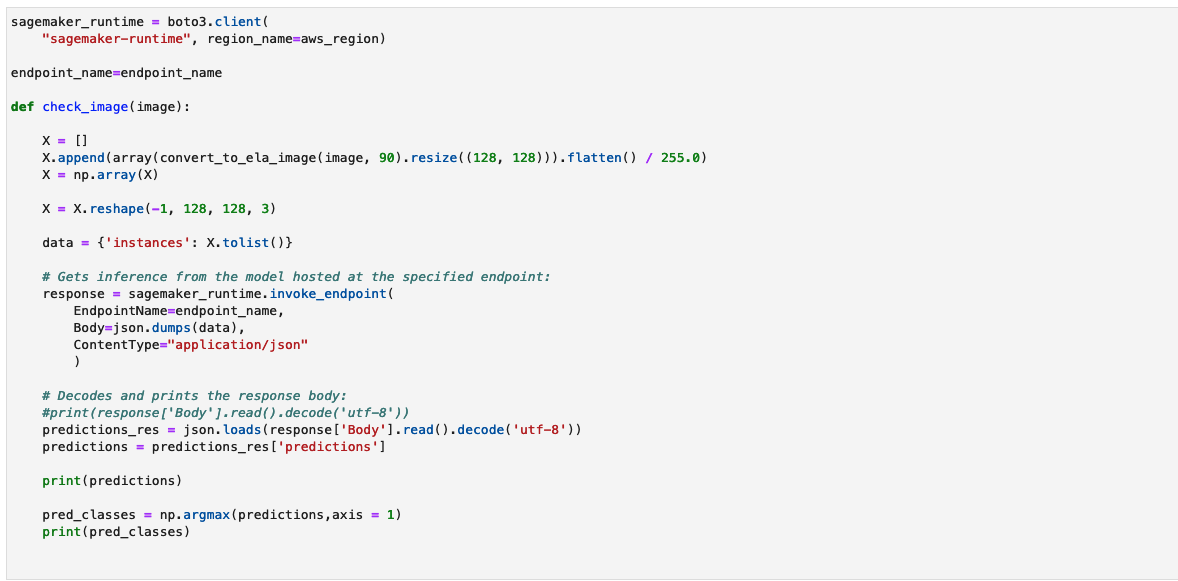

推論エンドポイントをテストする

関数 check_image 画像を ELA 画像として前処理し、推論のために SageMaker エンドポイントに送信し、モデルの予測を取得して処理し、結果を出力します。モデルは、入力イメージの NumPy 配列を ELA イメージとして受け取り、予測を提供します。予測は、改ざんされていないイメージを表す 0、偽造されたイメージを表す 1 として出力されます。

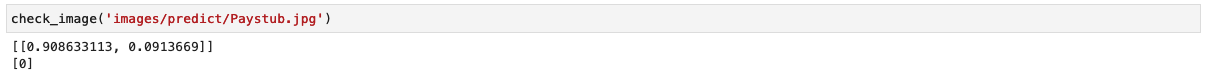

改ざんされていない給与明細のイメージを使用してモデルを呼び出し、結果を確認してみましょう。

モデルは分類を 0 として出力し、改ざんされていないイメージを表します。

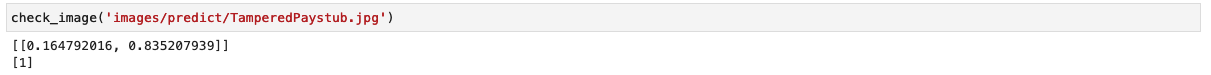

次に、給与明細の改ざんされた画像を使用してモデルを呼び出し、結果を確認してみましょう。

モデルは、偽造画像を表す分類を 1 として出力します。

制限事項

ELA は変更の検出に役立つ優れたツールですが、次のような多くの制限があります。

- JPEG はグリッド上で動作するため、単一のピクセルの変更やわずかな色の調整では、ELA に目立った変化が生成されない場合があります。

- ELA は、どの領域が異なる圧縮レベルを持つかを識別するだけです。低品質の画像を高品質の画像につなぎ合わせると、低品質の画像がより暗い領域として表示されることがあります。

- 画像の拡大縮小、色の変更、またはノイズの追加は画像全体を変更し、エラー レベルが高くなる可能性があります。

- イメージが複数回再保存される場合、完全に最小エラー レベルになる可能性があり、再保存を繰り返してもイメージは変更されません。この場合、ELA は黒い画像を返し、このアルゴリズムを使用して変更を識別することはできません。

- Photoshop では、画像を保存するという単純な操作でテクスチャとエッジが自動的にシャープになり、エラー レベルが高くなる可能性があります。このアーティファクトは意図的な変更を識別しません。 Adobe 製品が使用されたことを示します。技術的には、Adobe が自動的に変更を実行するため、ELA は変更として表示されますが、その変更は必ずしもユーザーによる意図的なものではありません。

より広範囲の画像操作ケースを検出するには、以前にブログで説明した他の手法と ELA を併用することをお勧めします。 ELA は、特に CNN ベースのモデルのトレーニングが困難になった場合に、画像の差異を視覚的に検査するための独立したツールとしても機能します。

クリーンアップ

このソリューションの一部として作成したリソースを削除するには、次の手順を実行します。

- 以下のノートブックのセルを実行します。 掃除 セクション。これにより、以下が削除されます。

- SageMaker 推論エンドポイント – 推論エンドポイント名は次のようになります。

tamperingdetection-<datetime>. - S3 バケット内のオブジェクトと S3 バケット自体 – バケット名は次のようになります。

tamperingdetection<datetime>.

- SageMaker 推論エンドポイント – 推論エンドポイント名は次のようになります。

- シャットダウン SageMaker Studio ノートブック リソース。

まとめ

この投稿では、ディープラーニングと SageMaker を使用してドキュメントの改ざんと不正行為を検出するためのエンドツーエンドのソリューションを紹介しました。 ELA を使用して画像を前処理し、操作を示す可能性のある圧縮レベルの不一致を特定しました。次に、この処理されたデータセットで CNN モデルをトレーニングし、画像をオリジナルか改ざんかを分類しました。

このモデルは、ビジネス要件に適したデータセット (偽造およびオリジナル) を使用して、95% 以上の精度で強力なパフォーマンスを達成できます。これは、給与明細や銀行取引明細書などの偽造文書を確実に検出できることを示しています。トレーニングされたモデルは SageMaker エンドポイントにデプロイされ、大規模な低遅延推論が可能になります。このソリューションを住宅ローンのワークフローに統合することで、金融機関はさらなる不正調査のために疑わしい文書に自動的にフラグを立てることができます。

ELA は強力ではありますが、特定の種類のより巧妙な操作を識別する際にいくつかの制限があります。次のステップとして、追加のフォレンジック技術をトレーニングに組み込み、より大規模で多様なデータセットを使用することで、モデルを強化することができます。全体として、このソリューションは、ディープラーニングと AWS のサービスを使用して、効率を高め、リスクを軽減し、不正行為を防止する影響力のあるソリューションを構築する方法を示しています。

パート 3 では、Amazon Fraud Detector にソリューションを実装する方法を示します。

著者について

アヌプ・ラビンドラナート カナダのトロントを拠点とするアマゾン ウェブ サービス (AWS) のシニア ソリューション アーキテクトであり、金融サービス組織と協力しています。 彼は、顧客がクラウド上でビジネスを変革し、革新できるよう支援しています。

アヌプ・ラビンドラナート カナダのトロントを拠点とするアマゾン ウェブ サービス (AWS) のシニア ソリューション アーキテクトであり、金融サービス組織と協力しています。 彼は、顧客がクラウド上でビジネスを変革し、革新できるよう支援しています。

ヴィニー・サイニ カナダのトロントを拠点とするアマゾン ウェブ サービス (AWS) のシニア ソリューション アーキテクトです。 彼女は、アーキテクチャ エクセレンスの強力な基礎柱に基づいた AI および ML 主導のソリューションを使用して、金融サービスの顧客がクラウド上で変革できるよう支援してきました。

ヴィニー・サイニ カナダのトロントを拠点とするアマゾン ウェブ サービス (AWS) のシニア ソリューション アーキテクトです。 彼女は、アーキテクチャ エクセレンスの強力な基礎柱に基づいた AI および ML 主導のソリューションを使用して、金融サービスの顧客がクラウド上で変革できるよう支援してきました。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://aws.amazon.com/blogs/machine-learning/train-and-host-a-computer-vision-model-for-tampering-detection-on-amazon-sagemaker-part-2/

- :持っている

- :は

- :not

- :どこ

- $UP

- 056

- 1

- 100

- 13

- 195

- 258

- 408

- 75

- 8

- 視聴者の38%が

- a

- 能力

- 私たちについて

- アクセス

- アクセス可能な

- 精度

- 正確にデジタル化

- 達成する

- 越えて

- 行為

- 行動

- アクティベーション

- 実際の

- 追加されました

- 追加

- NEW

- 追加

- 調整します

- 調整

- Adobe

- 後

- に対して

- AI

- 目指す

- アルゴリズム

- アラインメント

- すべて

- 許す

- ことができます

- ほとんど

- 沿って

- 並んで

- また

- 標準装備されたものが、

- Amazon

- アマゾン詐欺検出器

- アマゾンセージメーカー

- Amazon SageMakerスタジオ

- Amazon Webサービス

- Amazon Webサービス(AWS)

- 量

- an

- 分析

- 分析します

- 分析する

- および

- 別の

- どれか

- API

- 現れる

- 登場する

- 適用された

- アプローチ

- 約

- 建築の

- 建築

- Archive

- です

- AREA

- エリア

- 配列

- AS

- と仮定する

- At

- 自動化する

- 自動的に

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- AWS

- 銀行

- ベース

- バスケットボール

- BE

- なぜなら

- になる

- き

- BEST

- より良いです

- の間に

- ブラック

- ブログ

- ブースト

- 明るい

- ビルド

- 建物

- ビジネス

- ビジネスアプリケーション

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 計算された

- 呼ばれます

- カメラ

- 缶

- カナダ

- キャプチャ

- 場合

- 例

- レスリング

- セル

- 細胞

- 一定

- 挑戦

- 変化する

- 変更

- チャンネル

- 特性

- チェック

- 選択する

- クラス

- 分類

- 分類します

- はっきりと

- クラウド

- CNN

- コード

- カラー

- コラム

- 組み合わせ

- 比較します

- 比べ

- 比較

- コンプリート

- 完全に

- 複雑さ

- コンポーネント

- コンピュータ

- Computer Vision

- 構成する

- 混乱

- 共同

- 交流

- かなりの

- 整合性のある

- からなる

- 領事

- 構築する

- 含まれています

- 変換

- 変換

- たたみ込みニューラルネットワーク

- 正しい

- 費用

- 可能性

- CPU

- 作ります

- 作成した

- 作成

- 創造

- 電流プローブ

- 曲線

- カスタム

- Customers

- 暗いです

- データ

- データサイエンス

- データセット

- 日付

- 減少

- 深いです

- 深い学習

- デフォルト

- 実証します

- 実証

- 示す

- 密集

- 決まる

- 依存

- によっては

- 展開します

- 展開

- 展開する

- 展開

- 詳細

- 細部

- 検出

- 検出

- 決定する

- 開発する

- ダイアグラム

- 違い

- の違い

- 異なります

- デジタル

- 直接に

- 話し合います

- 議論する

- ディスプレイ

- 区別する

- 異なる

- do

- ドキュメント

- ドキュメント

- そうではありません

- ドメイン

- 描かれた

- ドリブン

- 間に

- 各

- 簡単に

- エッジ(Edge)

- 効果的な

- 効率

- 強調する

- 採用

- enable

- 有効にする

- 端から端まで

- エンドポイント

- 強化された

- 強化

- 十分な

- 全体

- 完全に

- 環境

- エポック

- エラー

- エラー

- 特に

- エーテル(ETH)

- さらに

- あらゆる

- 調べる

- 例

- 優秀

- 優れた

- 展示

- 出展

- 広大な

- 予想される

- 専門知識

- 目

- 容易化する

- 要因

- 少数の

- フィールド

- File

- フィルター

- ファイナンシャル

- 金融業務

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- 固定の

- フラットな

- 続いて

- フォロー中

- 法医学

- フォレンジック

- 偽造の

- 形式でアーカイブしたプロジェクトを保存します.

- 発見

- Foundation

- 基礎

- 4

- 詐欺

- から

- 完全に

- function

- さらに

- 一般に

- 生成する

- 生成

- 生成

- GIF

- Gitの

- 良い

- GPU

- 大きい

- グリッド

- ガイダンス

- 持っていました

- ハンドリング

- ハード

- Hardware

- 持ってる

- 持って

- he

- 助けます

- 助け

- ことができます

- より高い

- 特徴

- ハイライト

- ヒット

- host

- 主催

- 時間

- 認定条件

- How To

- しかしながら

- HTML

- HTTP

- HTTPS

- IAM

- 特定され

- 識別する

- 識別する

- 識別

- アイデンティティ

- IEEE

- if

- 無視する

- 説明する

- 画像

- 画像

- 衝撃的

- 実装する

- 重要

- 向上させる

- 改善

- in

- include

- 含めて

- 矛盾

- 組み込む

- 増える

- 増加

- 独立しました

- 単独で

- 示す

- を示し

- 個人

- 情報

- 初期

- 開始する

- 革新します

- インスタンス

- 機関

- 統合された

- 統合する

- 統合

- 意図的な

- に

- 紹介する

- 紹介します

- 調査

- 関与

- 問題

- IT

- 繰り返し

- ITS

- 自体

- JPG

- キープ

- keras

- 知っている

- 既知の

- ラベル

- 欠如

- 大

- より大きい

- 後で

- 起動する

- 層

- 層

- リード

- LEARN

- 学習

- less

- レベル

- レベル

- 軽量

- ような

- 尤度

- 可能性が高い

- LIMIT

- 制限

- 線形

- ライン

- リスト

- ローカライゼーション

- 見て

- 損失

- 下側

- 機械

- 機械学習

- 製

- 主に

- make

- 作る

- 作成

- マネージド

- 管理

- 操作

- 多くの

- 一致

- マトリックス

- 五月..

- 手段

- 措置

- ミディアム

- 大会

- 方法

- メソッド

- 最小限の

- 最小

- マイナー

- 分

- ML

- MLOps

- 修正

- 修正されました

- 修正する

- 他には?

- モーゲージ

- 最も

- の試合に

- 名

- 名前付き

- 必ずしも

- 必要

- 必要とされる

- 負

- ネットワーク

- ネットワーク

- ニューラル

- ニューラルネットワーク

- それにもかかわらず

- 次の

- いいえ

- ノイズ

- 注意

- ノート

- 数

- numpy

- 客観

- 明白

- of

- 頻繁に

- on

- ONE

- の

- 動作

- オペレーショナル

- 最適化

- or

- 注文

- 組織

- オリジナル

- 元々

- その他

- さもないと

- 私たちの

- 成果

- 出力

- outputs

- が

- 全体

- パラメーター

- パラメータ

- 部

- 特定の

- 部品

- path

- パターン

- 以下のために

- パフォーマンス

- 実行

- 実行

- 実行する

- 写真

- フォトショップ

- 画像

- 柱

- ピクセル

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プロット

- 方針

- 部分

- 正の

- 可能

- ポスト

- 潜在的な

- ポテンシャル

- 強力な

- 練習

- 予測

- 予測

- 予測的

- 準備

- 前提条件

- 現在

- PLM platform.

- 保存された

- 防ぐ

- 前に

- プリント

- プロセス

- 処理されました

- ラボレーション

- 処理

- プロダクト

- 生産

- 進行

- 提供します

- 提供

- Python

- 品質

- 疑わしい

- より速い

- ランダム

- 範囲

- 急速な

- レート

- 比

- 現実の世界

- への

- realm

- 理由は

- 受け取り

- 認識する

- 推奨する

- 修正済み

- 減らします

- 電話代などの費用を削減

- 軽減

- 参照する

- 地域

- 地域

- relu

- 頼る

- 除去

- 削除します

- レンダリング

- 倉庫

- で表さ

- 表します

- 表し

- 必要とする

- の提出が必要です

- 要件

- 必要

- 解像度

- リソース

- REST

- 制限されました

- 結果

- 結果

- return

- RGB

- リスク

- 職種

- ラン

- ランニング

- セージメーカー

- SageMaker の推論

- 同じ

- サンプル データセット

- Save

- 保存されました

- 節約

- ド電源のデ

- 規模

- スケーリング

- シナリオ

- 科学

- シームレス

- シームレス

- 二番

- セクション

- セクション

- 選択

- 選択

- 送る

- シニア

- シリーズ

- 役立つ

- サーバレス

- サービス

- サービス

- セッションに

- 彼女

- シフト

- シフト

- すべき

- 作品

- 署名

- 意味する

- サイン

- 同様の

- 簡単な拡張で

- 簡素化する

- サイズ

- 小さい

- スムーズ

- 溶液

- ソリューション

- 一部

- 何か

- 空間の

- 専門の

- 特定の

- 特に

- 指定の

- split

- Spot

- 広場

- 正方形

- 開始

- 都道府県

- 文

- 手順

- ステップ

- まだ

- ストレージ利用料

- 店舗

- ストライド

- 強い

- 研究

- 続いて

- そのような

- 提案する

- 確か

- 表面

- がち

- 疑わしい

- 素早く

- テーラード

- 取る

- 取り

- ターゲット

- 技術的に

- 技術

- テクニック

- テンソルフロー

- ターミナル

- test

- テスト

- より

- それ

- ステート

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 物事

- この

- 三

- 介して

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- ツール

- 豊富なツール群

- トロント

- トータル

- 触れ

- トレーニング

- 訓練された

- トレーニング

- 最適化の適用

- 変換

- true

- 試します

- 2

- type

- 一般的に

- 下

- 根本的な

- 引受

- ユニーク

- 単位

- アップデイト

- に

- USD

- つかいます

- 使用事例

- 中古

- ユーザー

- 使用されます

- 値

- 価値観

- 変数

- さまざまな

- バージョン

- 目に見える

- ビジョン

- 訪問

- ビジュアル

- 視覚的に

- 欲しいです

- ました

- we

- ウェブ

- Webサービス

- WELL

- した

- この試験は

- いつ

- which

- ワイド

- 意志

- 以内

- 無し

- ワークフロー

- ワークフロー

- ワーキング

- 作品

- 貴社

- あなたの

- ゼファーネット

- ゼロ