今週はついに、次のような古い話の内部スクープを入手します。 昨年の Bitwarden Windows Hello 問題。覚えているかもしれませんが、Bitwarden には、コンテナーのロック解除オプションとして Windows Hello を使用するオプションがあります。残念ながら、Windows 資格情報 API は、ロックを解除するために追加の Windows Hello 検証が必要な方法で資格情報を実際には暗号化しません。したがって、派生キーは認証情報マネージャーに保存され、単純な API 呼び出しを通じて取得できます。追加の生体認証は必要ありません。 Bitwarden ボールトがロックされ、アプリケーションが閉じられている場合でも。

ログインしているマシンにアクセスする必要さえないという別の危険もあります。ドメインに参加しているマシンでは、Windows はこれらの暗号化キーをドメイン コントローラーにバックアップします。暗号化されたコンテナー自体は、デフォルトで SMB 経由でドメイン マシン上で利用できます。侵害されたドメイン コントローラーは、ターゲット マシン上でコードを実行することさえなくても、bitwarden コンテナーに侵入する可能性があります。良いニュースとして、Bitwarden と Windows Hello に関するこの特定の問題は現在修正されており、それ以来修正されています。 バージョン2023.10.1.

RDP の逆悪用

私たちは通常、リモート デスクトップ プロトコルをインターネットに公開するのは危険であると考えています。そして、そうです。 RDP サービスをオンラインにしないでください。しかし 逆RDP RDP クライアントを悪意のあるサーバーに接続することも危険である可能性があるという考えです。そしてもちろん、複数の RDP 実装にはこの問題があります。 rdesktop、FreeRDP、および Microsoft 独自の mstsc には、すべてリバース RDP に関連する脆弱性があります。

ここでの技術的な詳細はそれほど興味深いものではありません。これはすべて、サーバーからのリモート データを適切にチェックしていないため、過去の内部バッファを読み書きするというテーマのバリエーションです。これにより、さまざまな形の情報漏洩やコード実行の問題が発生します。興味深いのは、調査結果に対するさまざまな反応です。 [エイル・イトキン]のテイクアウト セキュリティ研究者が脆弱性の開示にどのように取り組むべきかについて。

そのため、まず Microsoft は、この脆弱性はサービスに値しないものとして却下しました。そして、内部でそれを調査し、元の発見に対して [Eyal] を適切に帰属させることなく、新しい攻撃として提示しました。 rdesktop にはこれらの問題がかなりの数含まれていましたが、数か月で問題を修正できました。 FreeRDP は、モグラたたきスタイルのプロセスとも言えるいくつかの問題をすぐに修正しましたが、実際にはより深いレベルで問題に対処するパッチが作成されました。つまり、API 値を符号なしの size_t から符号付きの size_t に変更するというものでした。サイズ_t。この変更が実際にリリースとして世界に公開されるまでには、なんと 2 年もかかりました。なぜそんなに長いのでしょうか?

この長いタイムラグの理由は 2 つあります。まず、これは強化のための変更であり、単一の脆弱性への対応ではありませんでした。一度に多数の問題を防ぐことはできましたが、個別に修正するために必要な変更ではありませんでした。しかし、さらに重要なのは、これは API の変更であるということです。それは物事を壊してしまうでしょう。したがって、メジャー バージョン ブランチに放り込んで待ちます。そして、ここで少しジレンマがあります。研究者はオンラインで問題を爆発させるべきでしょうか、それとも辛抱強く待つべきでしょうか?すべての状況には独自の複雑性があるため、ここに唯一の確かな答えはありませんが、[Eyal] は、セキュリティ研究者は、別の CVE を獲得することに満足するだけではなく、プロジェクトに修正が適用されることにもっと関心を持つべきであると主張しています。

SSH-Snake を使用したクロール ネットワーク

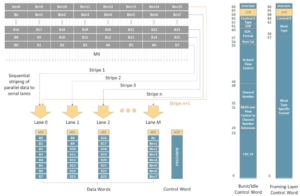

今週、私たちはこの賢いツールを発見しました。 SSH-スネーク。コンセプトはシンプルです。スクリプトは SSH 秘密キーを検索し、既知の SSH ホストのリストでそれらを試行します。キーを受け入れるホストごとに、スクリプトが再度実行されます。ファイルシステム上にファイルをドロップすることはなく、介入なしで自動的に実行され、最後にアクセス可能なシステムの気の利いたグラフを作成します。デジタルツールボックスに入れておく価値のあるツールであることは間違いありません。

ビットとバイト

オンラインプレイの面白い展開で、 Mandiant は今週しばらくの間、X アカウントの制御を失いました。暗号通貨詐欺を推進する投稿が現れたり消えたり、また現れたりする、楽しいいたちごっこでした。これが進行するにつれて舞台裏で必死の作業が行われたことを想像することしかできません。これについては数週間以内に Mandiant のブログ投稿で共有できることを願っています。はい、 それに関するXKCDがあります.

As you likely noticed, yesterday, Mandiant lost control of this X account which had 2FA enabled. Currently, there are no indications of malicious activity beyond the impacted X account, which is back under our control. We’ll share our investigation findings once concluded.

— マンディアント (@Mandiant) 2024 年 1 月 4 日

まだ Lastpass アカウントをお持ちの場合は、今週、次のようなメールを受け取ったかもしれません。 マスターパスワード要件の変更が検討中。 TL:DR は、Lastpass が以前に 12 文字のパスワードを「要求」していたということです。間もなく、古いアカウントのパスワードも含め、すべてのパスワードの長さは実際には 12 文字でなければなりません。パスワードが短い場合は、とにかくその変更の前に終了するのが最善でしょう。

ちょっと音痴っぽい気がしますが、 23andMeは最近のアカウント侵害について被害者を非難。 「ユーザーは、以前にセキュリティ侵害を受けた他の Web サイトと同じユーザー名とパスワードを 23andMe.com で使用しており、これらの過去のセキュリティ インシデントの後、ユーザーはパスワードを不注意に使い回したり更新しなかったりしました。」ただし、それは技術的には正しいです。ユーザーは実際にパスワードを再利用していました。そしてユーザーは実際に遺伝子一致の詳細を共有することを選択しました。唯一の本当の失敗は、クレデンシャル スタッフィング攻撃が発生しているときに 23andMe の誰もそれを発見できなかったことですが、これを通常のトラフィックと比較して識別するのは確かに困難です。したがって、技術的な点ではおそらく A- です。そして配達のD。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://hackaday.com/2024/01/05/this-week-in-security-bitwarden-reverse-rdp-and-snake/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 12

- 2023

- 2FA

- a

- できる

- 私たちについて

- 受け入れる

- アクセス

- アクセス可能な

- アカウント

- アクティビティ

- 実際に

- NEW

- 住所

- 再び

- 先んじて

- すべて

- また

- an

- および

- 別の

- 回答

- どれか

- API

- 現れる

- 申し込み

- 適用された

- アプローチ

- です

- AS

- At

- 攻撃

- 自動的に

- 利用できます

- 離れて

- バック

- バック

- BE

- き

- 背後に

- 舞台裏で

- BEST

- 越えて

- バイオメトリクス

- ビット

- 逃げるコンピュータ

- ブランチ

- 違反

- ブレーク

- 束

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- コール

- 缶

- 場合

- 変化する

- 変化

- 文字

- 文字

- 点検

- クライアント

- 閉まっている

- コード

- COM

- 複雑さ

- 損害を受けた

- コンセプト

- 心配

- 終了する

- お問合せ

- 含まれている

- コンテンツ

- コントロール

- コントローラ

- 調理

- 正しい

- 可能性

- ここから

- クレデンシャル

- クレデンシャルスタッフィング

- Credentials

- クリプト

- 暗号詐欺

- 現在

- シーブ

- 危険

- 危険な

- データ

- より深い

- デフォルト

- 絶対に

- 配達

- 派生

- 記載された

- デスクトップ

- 細部

- DID

- 異なります

- 難しい

- デジタル

- 姿を消す

- 識別する

- 開示

- 発見

- ありません

- そうではありません

- ドメイン

- 行われ

- ドント

- dr

- Drop

- 各

- どちら

- メール

- 使用可能

- では使用できません

- 暗号化

- end

- さらに

- EVER

- あらゆる

- 除く

- Failed:

- 不良解析

- 少数の

- 最後に

- もう完成させ、ワークスペースに掲示しましたか?

- 調査結果

- 名

- 修正する

- 固定の

- 修正

- フォロー中

- フォーム

- から

- 楽しいです

- ゲーム

- 遺伝子の

- 取得する

- 受け

- 良い

- グラフ

- 持っていました

- 一握り

- 出来事

- 持ってる

- それゆえ

- こちら

- うまくいけば

- host

- ホスト

- 認定条件

- HTTPS

- アイデア

- if

- 絵

- 影響を受けた

- 実装

- 重要なこと

- in

- 含めて

- 適応症

- 個別に

- 情報

- 内部

- 興味深い

- 内部

- 内部で

- インターネット

- 介入

- に

- 調査

- 問題

- IT

- ITS

- 自体

- 参加した

- JPG

- ただ

- キープ

- キー

- キー

- 既知の

- 姓

- のLastPass

- リーク

- レベル

- 可能性が高い

- リスト

- ll

- ロック

- 長い

- 長い時間

- LOOKS

- 失われた

- 機械

- 主要な

- make

- 作る

- 悪意のある

- Malwarebytes

- マネージャー

- マスター

- マッチ

- 五月..

- Microsoft

- かもしれない

- ヶ月

- 他には?

- の試合に

- 必要とされる

- ネットワーク

- ニュース

- ニフティ

- いいえ

- 通常の

- 通常は

- 小説

- 今

- of

- オフ

- 古い

- 古い

- on

- かつて

- ONE

- オンライン

- の

- オプション

- or

- オリジナル

- その他

- 私たちの

- でる

- が

- 自分の

- 特定の

- パスワード

- パスワード

- 過去

- パッチ

- 辛抱強く

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- 演奏

- ポイント

- 投稿

- 現在

- 防止

- 前に

- 事前の

- プライベート

- 秘密鍵

- 多分

- 問題

- 問題

- プロセス

- プロジェクト(実績作品)

- 正しく

- 押す

- 置きます

- 非常に

- リーディング

- リアル

- 本当に

- 理由は

- 最近

- リサイクル

- リリース

- 覚えています

- リモート

- 必要とする

- の提出が必要です

- 要件

- 必要

- 研究

- 研究者

- 研究者

- 応答

- 回答

- 結果

- 逆

- 右

- ランニング

- 実行

- 同じ

- 詐欺

- シーン

- スコア

- スクリプト

- セキュリティ

- セキュリティ違反

- セキュリティ研究者

- 思われる

- サービス

- サービス

- シェアする

- シェアリング

- すべき

- 署名されました

- 簡単な拡張で

- から

- 状況

- SMB

- So

- 固体

- 一部

- すぐに

- 起動

- まだ

- 保存され

- ストーリー

- 詰め物

- テーマ

- システム

- ターゲット

- 技術的

- 技術的に

- それ

- 世界

- アプリ環境に合わせて

- それら

- テーマ

- その後

- そこ。

- ボーマン

- 物事

- 考える

- この

- 今週

- それらの

- 介して

- 時間

- 〜へ

- 取った

- ツール

- ツールボックス

- トラフィック

- true

- 順番

- 下

- 残念ながら

- アンロック

- アップデイト

- つかいます

- 中古

- users

- 値

- バリエーション

- さまざまな

- ボールト

- Verification

- バージョン

- 犠牲者

- vs

- 脆弱性

- 脆弱性

- wait

- ました

- 仕方..

- we

- ウェブサイト

- 週間

- ウィークス

- した

- 強打-モル

- この試験は

- which

- while

- なぜ

- 意志

- ウィンドウズ

- 無し

- WordPress

- 仕事

- 世界

- やりがいのある

- でしょう

- 書き込み

- X

- 年

- はい

- 昨日

- 貴社

- あなたの

- ゼファーネット