SSH に新たな脆弱性が存在します。 テラピン (PDF用紙)、それは厄介な事態になる可能性がありますが、それは非常に限られた状況に限られます。この問題を理解するには、SSH が何を行うように設計されているかを理解する必要があります。これは、リモート コンピュータ上でコマンド ライン シェルを取得するツールとして Telnet を置き換えます。 Telnet はすべてのテキストを平文で送信しますが、SSH はすべてを公開キーで暗号化されたトンネル内にラップします。これは、不親切なネットワークを安全にネゴシエートするように設計されているため、SSH クライアントは新しいキーを受け入れ、キーが変更されたときに警告することを明確にしています。

SSH はシーケンス カウンタを使用して、パケットの削除、リプレイ、並べ替えなどの中間者 (MitM) の不正行為を検出します。このシーケンスは実際にはパケットに含まれていませんが、いくつかの暗号化モードのメッセージ認証チェック (MAC) の一部として使用されます。これは、暗号化されたトンネルからパケットが削除されると、MAC が残りのパケットで失敗し、接続が完全にリセットされることを意味します。このシーケンスは実際にはゼロから始まり、バージョン バナーが交換された後に最初の暗号化されていないパケットが送信されます。理論的には、これは、攻撃者が暗号化前の段階でパケットをいじると、接続全体も無効になることを意味します。問題が 1 つだけあります。

Terrapin の研究者らによる革新的な点は、接続への MitM アクセスを持つ攻撃者が、暗号化前のフェーズで多数の無害なメッセージを挿入し、暗号化フェーズで最初の数のメッセージを黙ってドロップできることです。間のメッセージの TCP シーケンスを少し書き換えるだけで、サーバーもクライアントも欺瞞を検出できません。これは非常に興味深いトリックですが、これを使って何ができるでしょうか?

ほとんどの SSH 実装では、それほど多くはありません。の OpenSSH 9.6 リリース はこのバグに対処し、これを暗号的に新しいと呼んでいますが、実際の影響はリリース 9.5 に追加されたタイミング難読化機能の一部を無効にすることに限定されていると述べています。

セッションの機密性やセッションの整合性に対するその他の認識可能な影響はありません。

ただし、少なくとも 1 つの他の SSH サーバー (AsyncSSH) には、 さらにかなりの危険が迫っている。この Python ライブラリは SSH サーバーとクライアントの両方であり、それぞれに Terrapin の脆弱性があります。 AsyncSSH クライアントの場合、この脆弱性により、暗号化への移行前に拡張情報メッセージが挿入される可能性があります。示されている例は、クライアント認証アルゴリズムをダウングレードできるというものですが、これは特に有用とは思えません。

より顕著な脆弱性は、SSH クライアントを使用して AsynchSSH サーバーに接続する場合に発生します。攻撃者もそのサーバーにアカウントを持っている場合、被害者の接続は攻撃者が制御するシェルにルーティングされる可能性があります。これは SSH 暗号化を直接破壊するわけではありませんが、本質的には同じ効果があります。悪用される前提条件が非常に狭いため、これは空から降ってくるような脆弱性ではありません。これは間違いなくユニークで斬新なアプローチであり、他の研究者がこの技術に基づいてさらに多くの発見をすることを期待しています。

AlphVは押収され、そして押収が解除されました

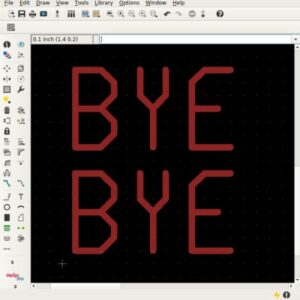

陽気な物語の中で、 FBIはAlphVと鬼ごっこをした .onion ランサムウェア サイト経由。 TOR オニオン サービスは公開キーと秘密キーを使用します。公開キーは .onion アドレスであり、秘密キーはユーザーをサービスに接続するすべてのルーティング マジックを制御します。 FBI は明らかに物理サーバーを奪取し、その捕捉した秘密キーを使用して .onion アドレスを削除ページにリダイレクトしました。

FBI の通知に代わってかなり生意気なメッセージが表示され続けたため、どうやら AlphV 管理者はその秘密キーの管理も保持しているようです。 「未押収」バージョンでは、黒猫が新しい .onion アドレスを提示します。ああ、軽蔑されたことへの報復として、AlphV は病院やその他の重要なインフラを標的にすることに対する制限を撤回しました。唯一残っているのは、独立国家共同体、別名旧ソ連を標的にすることに彼らが消極的であることだ。

オートスピル

これは最初はかなり悪いように聞こえます。 Android アプリがパスワード マネージャーの認証情報にアクセスできるようになります。。しかし、もう少し深く見てみると、私たちの苦しみが和らぐかもしれません。まず、Android アプリには通常の操作用のネイティブ ビューがあり、Web コンテンツを表示するための Web ビューもあることを覚えておいてください。ここでの問題は、パスワード マネージャーが Web ビュー内の Web サイトに自動入力すると、その内容がネイティブ アプリのインターフェイスに漏洩してしまうことです。

この場合の脅威モデルは、信頼できないアプリが「ログイン」認証フロー用の Web サイトを起動するというものです。パスワード マネージャーは Facebook/Google/Microsoft サイトを検出し、資格情報の自動入力を提案します。自動入力すると、アプリ自体がそれらをキャプチャするようになりました。 Google とパスワード マネージャー会社が、これが誰の問題なのか、修正が必要かどうかについて正確に合意するまでには少し時間がかかります。詳細については、 PDFが利用可能です.

ビットとバイト

ハッシュの衝突は一般に悪いことです。ハッシュ アルゴリズムに衝突の可能性がある場合は、本格的な作業のためにそのアルゴリズムを廃止する時期が来ています。しかし、最初の 7 バイトのみを衝突させる必要がある場合はどうなるでしょうか?たとえば、git で使用する場合、SHA-256 は使いやすさを考慮して最初の 7 バイトに切り詰められることがよくあります。それらを衝突させるのはどれほど難しいでしょうか?最後の 7 バイトを追加するとどうなるでしょうか? [デビッド・ブキャナン] が私たちのために数字を計算してくれましたそして、暗号の堅牢性について 256 ビット ハッシュのすべてのバイトを実際にチェックする必要があるとだけ言っておきましょう。効率化のためのいくつかのトリックを使えば、128 ビットの SHA256 ハッシュのコストはわずか 93,000 ドルで、所要時間は約 XNUMX か月です。

新旧のアイデアは次のとおりです。メールを送信して、 . 、完全なヘッダーを含む 2 番目の電子メール。受信メールサーバーは何をするのでしょうか?この奇妙なメールは 1 つのメッセージとして認識される場合もあれば、2 つのメッセージとして認識される場合もあります。言い換えると、 SMTP密輸に遭う。これは、ある電子メール ホストを騙して任意の電子メールを信頼できるメッセージとして送信させるため、非常に問題です。 bill.gates(at)microsoft.com としてメッセージを送信し、DKIM をチェックアウトさせたいですか? office365 サーバー経由でメッセージを密かに送信します。一方、これはすでに多くの脆弱なサービスに公開されているため、おそらくチャンスを失っているでしょう。

そしてちょっとした楽しみのために、 Microsoft のフィッシング シミュレーターは本物のフィッシングを捕捉します!つまり、Microsoft は現在、偽のフィッシングメールを送信して、そのリンクをクリックしないようユーザーを訓練するのに役立つ攻撃シミュレーター ツールを提供しています。 [Vaisha Bernard] はツールをテスト実行していたところ、偽のリンクの 1 つが存在しない Confluence ページに送信されており、未登録のドメインから送信されていることに気付きました。両方を登録すると、フィッシング シミュレーターが本格的に機能します。どうやら [Vaisha] は、最終的に問題全体を修正することで複数のバグ報奨金を獲得したようです。これは、好奇心を持つことが有益であることを示しています。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- :持っている

- :は

- :not

- :どこ

- 000

- 7

- 9

- a

- 私たちについて

- 受諾

- アクセス

- 実際の

- 実際に

- 追加されました

- 追加

- 住所

- アドレス

- 後

- に対して

- 別名

- アルゴリズム

- すべて

- ことができます

- 既に

- また

- an

- および

- アンドロイド

- 予想する

- どれか

- アプリ

- アプローチ

- アプリ

- です

- AS

- At

- 攻撃

- 認証

- バック

- 悪い

- バナー

- BE

- き

- さ

- の間に

- ビル

- ビット

- ブラック

- 両言語で

- 賞金

- ブレーク

- バグ

- バグの報い

- 建物

- 束

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- 呼び出し

- 缶

- 捕捉した

- 例

- CAT

- チャンス

- 変更

- チェック

- 状況

- 状況

- クリア

- クリック

- クライアント

- クライアント

- CO

- 衝突する

- 衝突

- COM

- 連邦

- 企業

- コンプリート

- コンピュータ

- 合流

- お問合せ

- 接続

- コネクト

- コンテンツ

- 中身

- コントロール

- controls

- コスト

- カウンター

- Credentials

- 重大な

- 重要インフラ

- 暗号

- 暗号的に

- 興味深い

- DA

- デイビッド

- 欺瞞

- より深い

- 絶対に

- 設計

- 細部

- 検出

- 直接に

- 苦痛

- do

- ありません

- そうではありません

- ドメイン

- 格下げ

- Drop

- 各

- 獲得

- 効果

- 効率

- メール

- では使用できません

- 暗号化

- 全体

- 本質的に

- 正確に

- 例

- 交換した

- 搾取

- 非常に

- 目

- 失敗

- 偽

- 米連邦捜査局(FBI)

- 実行可能な

- 特徴

- 最後に

- 調査結果

- 名

- 固定の

- 修正

- フロー

- から

- フル

- 楽しいです

- 一般に

- 取得する

- Gitの

- 与えられた

- 与え

- ゴエス

- でログイン

- だ

- ハンド

- ハード

- ハッシュ

- ハッシュ

- 持ってる

- ヘッダーの

- 助けます

- こちら

- 陽気な

- 病院

- host

- 認定条件

- HTML

- HTTPS

- アイデア

- if

- 影響

- 実装

- in

- その他の

- include

- 含まれました

- 独立しました

- info

- インフラ関連事業

- 当初

- 革新的手法

- 内部

- 整合性

- 興味深い

- インタフェース

- に

- IT

- 自体

- JPG

- ただ

- 一つだけ

- 保管

- キー

- キー

- 姓

- 起動

- 最低

- 図書館

- ような

- 限定的

- LINE

- LINK

- リンク

- 少し

- 見て

- 失われた

- MAC

- マジック

- マネージャー

- 手段

- メッセージ

- メッセージ

- Microsoft

- かもしれない

- MITM

- モード

- 月

- 他には?

- 最も

- ずっと

- の試合に

- ネイティブ

- 必要

- 必要

- 必要とされる

- どちらでもありません

- ネットワーク

- 新作

- いいえ

- また

- 通常の

- 注目すべき

- 知らせ..

- 注記

- 小説

- 今

- 数

- 番号

- of

- オフ

- オファー

- 頻繁に

- oh

- 古い

- on

- ONE

- の

- 業務執行統括

- or

- その他

- 私たちの

- でる

- が

- パケット

- ページ

- 部

- 特に

- パスワード

- パスワードマネージャ

- 国

- 相

- フィッシング詐欺

- 物理的な

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 演奏

- 潜在的な

- プレゼント

- かなり

- 事前の

- プライベート

- 秘密鍵

- 多分

- 問題

- 公共

- 公開鍵

- Python

- ランサムウェア

- むしろ

- リアル

- 実現

- 本当に

- 受け入れ

- リダイレクト

- 登録

- リリース

- リラクタンス

- 残っている

- 覚えています

- リモート

- 削除済み

- 研究者

- REST

- 保持された

- 報復

- 書き換え

- 丈夫

- ルーティング

- ラン

- 安全に

- サガ

- 酒

- 同じ

- 言う

- 二番

- セキュリティ

- 思われる

- 見て

- 押収

- 送信

- 送信

- 送信

- シーケンス

- 深刻な

- サービス

- サービス

- セッション

- セッションに

- いくつかの

- SHA256

- シェル(Shell)

- 表示する

- 表示

- シミュレータ

- ウェブサイト

- So

- 一部

- ソビエト

- 開始

- 米国

- TAG

- 取る

- 取得

- ターゲット

- ターゲット

- 技術

- test

- テスト走行

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- それ

- アプリ環境に合わせて

- それら

- その後

- 理論

- もの

- この

- 今週

- それらの

- 脅威

- 介して

- 時間

- タイミング

- 〜へ

- あまりに

- ツール

- Torの

- トレーニング

- 遷移

- トリガー

- 信頼されている

- トンネル

- 2

- わかる

- 不親切な

- 組合

- ユニーク

- 登録されていない

- に

- 使いやすさ

- つかいます

- 中古

- ユーザー

- users

- 使用されます

- バージョン

- 非常に

- 詳しく見る

- 脆弱性

- 脆弱な

- 欲しいです

- ました

- we

- ウェブ

- ウェブサイト

- 週間

- WELL

- この試験は

- いつ

- which

- while

- 全体

- なぜ

- 意志

- 言葉

- 仕事

- でしょう

- 貴社

- あなたの

- ゼファーネット

- ゼロ