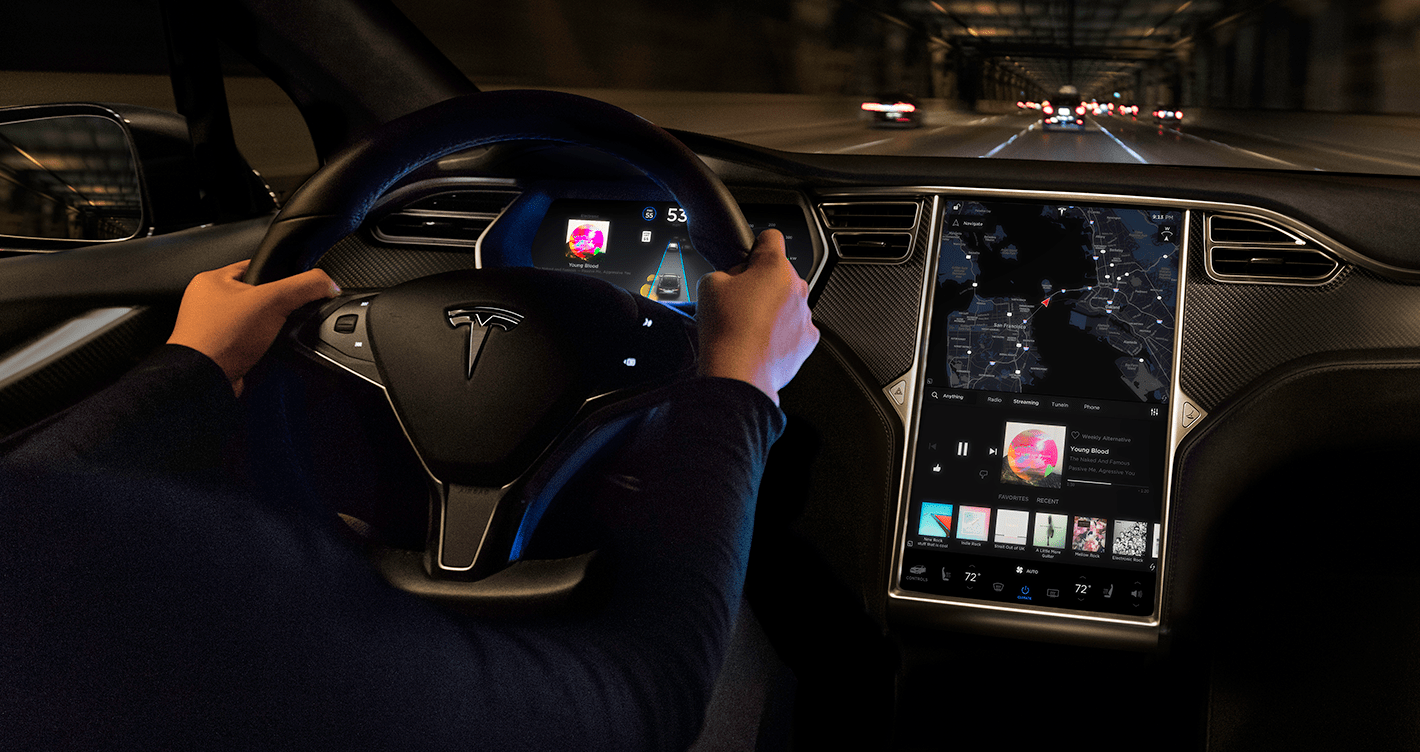

新しい自動車は車輪にコンピューターが搭載されているため、一部のメーカーはソフトウェアを使用して機能をペイウォールの背後に置いたり、DIY 修理を妨げたりしています。勤勉 ハッカー セキュリティ研究者は、自らこれらの機能を解放することにしました。 テスラのインフォテインメント システムをハッキングする。 (経由 エレクトレック)

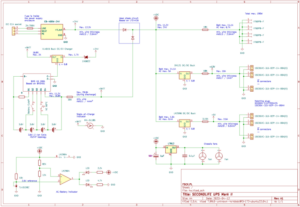

ベルリン工科大学の研究者らは、現在の Tesla モデルの心臓部である AMD セキュア プロセッサ (ASP) に対して電圧障害注入攻撃を使用することで、インフォテインメント システム上で任意のコードを実行できる可能性があることを発見しました。このハッキングは、攻撃者が暗号化された PII またはシェードツリー メカニズムにアクセスして、「テスラが車の認証に使用する TPM で保護された認証キーを抽出する」という諸刃の剣を開きます。これにより、テスラの助けを一切借りずに車の ID を別の車のコンピューターに移行することが可能になり、特定の修理作業が容易になります。」これは他の特定の用途にも便利であることがわかります 未承認のハッキング 同様に。

この攻撃は「パッチ不可能」であるとされており、システムの再起動や更新後も存続する root アクセス権が与えられます。 AMD は複数の自動車会社のベンダーであるため、このハッキングが問題に苦しんでいる他の自動車にどの程度広く適用できるかという疑問が生じます。 AaaS (Automotive as a Service).

昔のようなシンプルさを備えた最新のドライブトレインに憧れていますか?私たちの記事を読んでください 最小限の自動車運転マニフェスト.

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://hackaday.com/2023/08/05/jailbreaking-tesla-infotainment-systems/

- :は

- $UP

- a

- アクセス

- に対して

- AMD

- an

- および

- 別の

- 適用可能な

- です

- AS

- At

- 攻撃

- 認証

- 自動車

- 背後に

- さ

- ベルリン

- ブラックハット

- by

- 缶

- 自動車

- 自動車

- 一定

- コード

- 企業

- コンピュータ

- コンピューター

- 可能性

- 電流プローブ

- Diy

- イージング

- 努力

- 可能

- では使用できません

- 特徴

- 発見

- 無料版

- から

- 獲得

- 与え

- ハック

- ハンディ

- 持ってる

- ハート

- 助けます

- 認定条件

- HTTPS

- アイデンティティ

- IT

- 脱獄

- キー

- メーカー

- 移行中

- モデル

- モダン

- の試合に

- of

- on

- 開きます

- or

- その他

- 私たちの

- 敬虔な

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プロセッサ

- 置きます

- 質問

- 読む

- 修理

- 研究者

- ルート

- ルートアクセス

- ラン

- 安全に

- セキュリティ

- セキュリティ研究者

- サービス

- セッションに

- 単純

- から

- ソフトウェア

- 一部

- 苦しみ

- システム

- 撮影

- テスラ

- それ

- 自分自身

- ボーマン

- 彼ら

- この

- 〜へ

- 更新版

- に

- 使用されます

- 自動車

- 車

- ベンダー

- 、

- 電圧

- we

- WELL

- 広く

- 無し

- ゼファーネット