The surge in cybersecurity breaches and financial scams presents a significant challenge and it is an ever-present danger in a sector that is increasingly digitalized. The core issue lies in the anonymity that the digital platforms afford bad actors, creating

a complex environment for businesses and individuals alike. This article delves into the role of anonymity in these threats and explores its widespread implications.

הצד האפל של האנונימיות באבטחת סייבר

Anonymity provides cyber criminals with a cloak of invisibility, allowing them to orchestrate attacks without revealing their identities. This obscurity is a key factor in the execution and success of major cybersecurity breaches. A striking example is the

WannaCry ransomware attack. This global threat paralyzed organizations by exploiting weaknesses in their software systems. The attackers, shrouded in anonymity, leveraged these vulnerabilities, causing widespread disruption and panic. This incident, among

others, illustrates the profound difficulty in combating cyber threats where the perpetrators are faceless and untraceable.

אתגרים באיתור שחקנים אנונימיים

The task of identifying and pursuing anonymous cybercriminals is fraught with challenges. Law enforcement and cybersecurity professionals often grapple with a scarcity of leads that can be directly tied to an individual or group. Further, cross-border operations

of such criminals add another layer of complexity, as international laws and cooperation vary greatly. These factors combine to create a daunting barrier in the fight against cybercrime, where the unknown identity of the attacker becomes one of their greatest

נכסים.

הונאות פיננסיות וצעיף האנונימיות

There is also an increase in scams where the perpetrators exploit the anonymity afforded by digital platforms. Phishing attacks and identity theft are classic manifestations of this trend. These scams, often sophisticated and well-orchestrated, leave victims

and financial institutions grappling with losses and breaches of trust.

A salient example is the 2016 cyber heist at Bangladesh Bank. Hackers, under the cover of anonymity, attempted a staggering theft of $1 billion, illustrating the scale and audacity of such crimes. This case and others like it underscore the severe impact

and complex nature of tracking and prosecuting criminals who effectively hide behind a digital mask.

אתגרי מעקב ותביעה

The anonymous nature of these financial frauds presents significant hurdles in both tracking down the perpetrators and bringing them to justice. The lack of identifiable information, combined with the sophisticated methods used to mask digital footprints,

makes it challenging for authorities to trace these crimes back to their source.

Additionally, when such activities cross international boundaries, differing legal systems and the lack of cohesive global cyber laws further complicate the pursuit of justice. As a result, the financial sector continues to wrestle with the daunting task

of safeguarding against and responding to anonymity-driven financial scams.

עלויות מוחשיות ובלתי מוחשיות לעסקים

When businesses face anonymity-driven threats, they incur a range of costs. Financial losses are often the most immediate and measurable impact. These losses can stem from funds stolen through fraud or the expenses related to system recovery and strengthening

after a breach. Beyond these direct costs, businesses also face intangible consequences.

Consumer trust, once damaged due to a breach or scam, can be challenging to restore. Similarly, a business’s reputation may suffer long-term harm, affecting customer loyalty and potential future revenue. These intangible costs can sometimes outweigh the

immediate financial losses and have a lasting impact on a business’s success.

אסטרטגיות להפחתת סיכונים

To combat these risks, businesses must be proactive and strategic. Implementing robust cybersecurity measures is the first line of defense. This includes not only advanced technological solutions but also regular updates and maintenance to prevent vulnerabilities.

Employee training is equally important, as human error often plays a significant role in security breaches.

Employees should be educated on best practices for digital security and be made aware of the common tactics used by cybercriminals. Additionally, having a well-prepared incident response plan ensures that a business can act swiftly and effectively in the

event of a breach, minimizing damage and restoring operations as quickly as possible. By adopting these strategies, businesses can better protect themselves against the diverse challenges posed by anonymity-driven digital threats.

תפקידה של הטכנולוגיה: חרב פיפיות

הטכנולוגיה ממלאת תפקיד מרכזי בנוף האיומים הדיגיטליים, המשמשת הן ככלי לפושעים והן כאמצעי הגנה;

שיפור האנונימיות והתחכום של פושעי סייבר

Technological advancements have inadvertently aided cybercriminals by providing them with sophisticated tools to enhance their anonymity and operational capabilities. The advent of advanced encryption, anonymizing software, and complex malware means that

cybercriminals can carry out their activities with a higher degree of secrecy and efficiency. These tools make it increasingly difficult for law enforcement and cybersecurity professionals to track and counteract such threats effectively.

פתרונות טכנולוגיים מבטיחים ומגבלותיהם

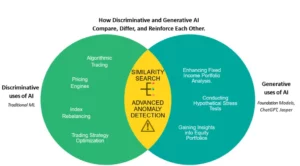

Conversely, emerging technologies like artificial intelligence (AI) and blockchain are at the forefront of combating digital anonymity threats. AI can analyze vast amounts of data to detect patterns indicative of cyber threats, while blockchain’s transparent

yet secure ledger system offers a new way to secure transactions and data.

However, over-reliance on these technologies is not without its drawbacks. The implementation of such advanced systems can lead to privacy concerns, as they often require the collection and analysis of large volumes of personal data. Additionally, as these

technologies evolve, there is always the potential for creating new vulnerabilities that can be exploited by cybercriminals.

שיטות עבודה מומלצות ליחידים ועסקים

כדי להתמודד ביעילות עם איומים דיגיטליים אנונימיים, אנשים ועסקים חייבים לאמץ גישה מקיפה וערנית. כמה טיפים כוללים;

שמירה על ערנות וזיהוי איומים מוקדם

Vigilance is key in protecting against digital threats. This means being aware of the latest types of cyber threats and understanding how they can impact individuals or businesses. Early identification of potential threats is crucial in preventing significant

damage. This involves monitoring systems for unusual activities, staying informed about new scamming techniques, and understanding the common signs of a security breach.

תגובה אפקטיבית וחינוך מתמשך

Responding effectively to identified threats is essential. This includes having clear procedures for containing and eliminating threats, as well as plans for recovering from a breach. Equally important is continuous education and awareness. Digital threats

constantly changing, and staying informed about the latest developments and protective measures is essential for maintaining security. Regular training sessions for employees, updating security protocols, and engaging with cybersecurity communities can greatly

enhance an individual’s or business’s ability to respond to and recover from digital threats.

שיפור פרוטוקולי אבטחה פנימית

Regularly updating and enhancing internal security protocols is a crucial practice. This involves not just installing the latest security software, but also regularly reviewing and updating all security policies and procedures. Regular security audits and

vulnerability assessments can help identify potential weaknesses before they can be exploited by cybercriminals. Additionally, implementing multi-factor authentication and ensuring secure network configurations can significantly reduce the risk of breaches.

שיתוף פעולה ושיתוף מידע

Collaboration and information sharing with other organizations and cybersecurity networks can be highly beneficial. Sharing knowledge about threats and defense mechanisms, allows businesses to stay ahead of cybercriminals who benefit from the cloak of anonymity.

Participating in industry forums, attending cybersecurity conferences, and engaging in joint cybersecurity initiatives can also provide valuable insights and strengthen overall security postures.

חיזוק הגנות בעידן הדיגיטלי

The dual threat of anonymity in cybersecurity breaches and financial scams poses significant challenges but also presents opportunities for advancement in digital security practices. As technology continues to evolve, it brings both sophisticated threats

and innovative solutions. Businesses and individuals must remain vigilant, continuously educate themselves, and adopt comprehensive security measures. Companies can fortify their defenses through internal protocols, collaborating with peers, and staying informed

about the evolving nature of digital threats, we can fortify our defenses against the shadowy challenges of the digital age.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.finextra.com/blogposting/25616/unmasking-digital-threats-the-dual-threat-of-anonymity-in-cybersecurity-breaches-and-financial-scam?utm_medium=rssfinextra&utm_source=finextrablogs

- :הוא

- :לֹא

- :איפה

- 1 $ מיליארד

- 2016

- a

- יכולת

- אודות

- לפעול

- פעילויות

- שחקנים

- להוסיף

- בנוסף

- לְאַמֵץ

- אימוץ

- מתקדם

- קידום

- התקדמות

- הִתגַלוּת

- משפיע

- הוענקו

- לאחר

- נגד

- גיל

- קדימה

- AI

- דוֹמֶה

- תעשיות

- מאפשר

- מאפשר

- גם

- תמיד

- בין

- כמויות

- an

- אנליזה

- לנתח

- ו

- אנונימיות

- אנונימי

- אחר

- גישה

- ARE

- מאמר

- מלאכותי

- בינה מלאכותית

- בינה מלאכותית (AI)

- AS

- הערכות

- נכסים

- At

- לתקוף

- המתקפות

- ניסיתי

- משתתף

- ביקורת

- אימות

- רשויות

- מודע

- מודעות

- בחזרה

- רע

- בנגלדש

- בנק

- מחסום

- BE

- הופך להיות

- לפני

- מאחור

- להיות

- מועיל

- תועלת

- הטוב ביותר

- שיטות עבודה מומלצות

- מוטב

- מעבר

- B

- blockchain

- שניהם

- גבולות

- הפרה

- פרות

- מביאים

- מביא

- עסקים

- עסקים

- אבל

- by

- CAN

- יכולות

- לשאת

- מקרה

- גורם

- לאתגר

- האתגרים

- אתגר

- משתנה

- קלאסי

- ברור

- מגובש

- שיתוף פעולה

- אוסף

- להילחם

- לחימה

- לשלב

- משולב

- Common

- הקהילות

- חברות

- מורכב

- מורכבות

- מַקִיף

- דאגות

- כנסים

- השלכות

- תמיד

- ממשיך

- רציף

- ברציפות

- שיתוף פעולה

- ליבה

- עלויות

- דלפק

- לְנַטְרֵל

- לכסות

- לִיצוֹר

- יוצרים

- פשעים

- פושעים

- לַחֲצוֹת

- חוצה גבולות

- מכריע

- לקוח

- נאמנות לקוחות

- סייבר

- פשעי אינטרנט

- עברייני אינטרנט

- אבטחת סייבר

- נזק

- סכנה

- כהה

- נתונים

- גופי בטחון

- תואר

- מתעמק

- לאתר

- התפתחויות

- נבדלים זה מזה

- קשה

- קושי

- דיגיטלי

- עידן דיגיטלי

- פלטפורמות דיגיטליות

- ישיר

- ישירות

- התפוררות

- שונה

- מטה

- חסרונות

- כפול

- ראוי

- מוקדם

- לחנך

- חינוך

- יעילות

- יְעִילוּת

- חיסול

- מתעורר

- טכנולוגיות מתפתחות

- עובד

- עובדים

- הצף

- אַכִיפָה

- מרתק

- להגביר את

- שיפור

- מבטיח

- הבטחתי

- סביבה

- באותה מידה

- שגיאה

- חיוני

- אירוע

- להתפתח

- מתפתח

- דוגמה

- הוצאת להורג

- הוצאות

- לנצל

- ומנוצל

- חוקר

- פָּנִים

- ללא פנים

- גורם

- גורמים

- להלחם

- כספי

- גופים פיננסיים

- מגזר פיננסי

- פינקסטרה

- ראשון

- בעד

- בחזית

- לְחַזֵק

- פורומים

- הונאה

- החל מ-

- כספים

- כספים נגנבו

- נוסף

- עתיד

- גלוֹבָּלִי

- מתמודד

- הגדול ביותר

- מאוד

- קְבוּצָה

- האקרים

- לפגוע

- יש

- יש

- שוד

- לעזור

- הסתר

- גבוה יותר

- מאוד

- איך

- HTTPS

- בן אנוש

- משוכות

- הזדהות

- מזוהה

- לזהות

- זיהוי

- זהויות

- זהות

- גניבת זהות

- מדגים

- איור

- מיידי

- פְּגִיעָה

- הפעלה

- יישום

- השלכות

- חשוב

- in

- מבלי משים

- תקרית

- תגובה לאירוע

- לכלול

- כולל

- להגדיל

- יותר ויותר

- מְעִיד עַל

- בנפרד

- אנשים

- תעשייה

- מידע

- הודעה

- יוזמות

- חדשני

- תובנות

- התקנה

- מוסדות

- בלתי מוחשי

- מוֹדִיעִין

- פנימי

- ברמה בינלאומית

- אל תוך

- כרוך

- סוגיה

- IT

- שֶׁלָה

- משותף

- jpg

- רק

- שופט

- מפתח

- גורם מפתח

- ידע

- חוסר

- נוף

- גָדוֹל

- נמשך

- האחרון

- ההתפתחויות האחרונות

- חוק

- אכיפת החוק

- חוקים

- שכבה

- עוֹפֶרֶת

- מוביל

- יציאה

- פנקס

- משפטי

- ממונפות

- שקרים

- כמו

- קו

- לטווח ארוך

- אבדות

- נאמנות

- עשוי

- שמירה

- תחזוקה

- גדול

- לעשות

- עושה

- תוכנות זדוניות

- מסכה

- מאי..

- אומר

- אמצעים

- מנגנוני

- שיטות

- מזעור

- מקלה

- ניטור

- רוב

- אימות רב גורמים

- צריך

- טבע

- רשת

- רשתות

- חדש

- of

- המיוחדות שלנו

- לעתים קרובות

- on

- פעם

- ONE

- רק

- מבצעי

- תפעול

- הזדמנויות

- or

- ארגונים

- אחר

- אחרים

- שלנו

- הַחוּצָה

- מקיף

- בהלה

- משתתף

- דפוסי

- עמיתים

- אישי

- מידע אישי

- דיוג

- התקפות פישינג

- מכריע

- תכנית

- תוכניות

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- משחק

- מדיניות

- הנשקף

- תנוחות

- אפשרי

- פוטנציאל

- תרגול

- פרקטיקות

- מתנות

- למנוע

- מניעה

- פְּרָטִיוּת

- פרואקטיבי

- נהלים

- אנשי מקצוע

- עמוק

- תביעה

- להגן

- אבטחה

- מָגֵן

- פרוטוקולים

- לספק

- מספק

- מתן

- רודף

- מרדף

- מהירות

- רכס

- ransomware

- התקפת כופר

- להחלים

- מחלים

- התאוששות

- להפחית

- רגיל

- באופן קבוע

- קָשׁוּר

- להשאר

- מוניטין

- לדרוש

- להגיב

- להגיב

- תגובה

- לשחזר

- שחזור

- תוצאה

- חושף

- הכנסה

- ביקורת

- הסיכון

- סיכונים

- חָסוֹן

- תפקיד

- s

- שְׁמִירָה

- סולם

- הונאה

- הונאות

- מחסור

- מגזר

- לבטח

- אבטחה

- ביקורות אבטחה

- הפרות אבטחה

- אמצעי אבטחה

- מדיניות אבטחה

- תוכנת אבטחה

- הגשה

- הפעלות

- קשה

- שיתוף

- צריך

- מְצוּעָף

- צד

- משמעותי

- באופן משמעותי

- שלטים

- באופן דומה

- תוכנה

- פתרונות

- כמה

- לפעמים

- מתוחכם

- תִחכּוּם

- מָקוֹר

- מַדְהִים

- להשאר

- להישאר

- גֶזַע

- גָנוּב

- אסטרטגי

- אסטרטגיות

- לחזק

- התחזקות

- הצלחה

- כזה

- לְהִתְנַחְשֵׁל

- במהירות

- מערכת

- מערכות

- טקטיקה

- המשימות

- טכניקות

- טכנולוגי

- טכנולוגיות

- טכנולוגיה

- זֶה

- השמיים

- הנוף

- גְנֵבָה

- שֶׁלָהֶם

- אותם

- עצמם

- שם.

- אלה

- הֵם

- זֶה

- איום

- איומים

- דרך

- קָשׁוּר

- טיפים

- ל

- כלי

- כלים

- להתחקות

- מעקב

- לעקוב

- מעקב

- הדרכה

- עסקות

- שָׁקוּף

- מְגַמָה

- סומך

- סוגים

- תחת

- מדגיש

- הבנה

- לא ידוע

- בלתי ניתן למעקב

- בלתי שגרתי

- עדכונים

- עדכון

- מְשׁוּמָשׁ

- בעל ערך

- לְהִשְׁתַנוֹת

- Vast

- קורבנות

- כרכים

- פגיעויות

- פגיעות

- דֶרֶך..

- we

- חולשות

- טוֹב

- מתי

- בזמן

- מי

- נָפוֹץ

- עם

- לְלֹא

- עוד

- זפירנט