Cos'è l'informatica forense? Nell'era digitale odierna, in cui quasi tutto viene archiviato, comunicato ed elaborato su dispositivi elettronici, la computer forensics è diventata uno strumento essenziale per indagare e risolvere i crimini. La computer forensics, nota anche come digital forensics, è il processo di raccolta, analisi e conservazione dei dati elettronici in un modo che può essere utilizzato come prova nei procedimenti legali.

Utilizzando tecniche e strumenti specializzati, gli esperti di computer forensics possono scoprire dati nascosti, recuperare file cancellati e identificare modelli di comportamento che possono aiutare a risolvere i crimini e consegnare i criminali alla giustizia. In questo articolo, esploreremo l'importanza, la storia, i tipi e le sfide dell'informatica forense e come si è evoluta come campo cruciale nell'era moderna dell'indagine digitale.

Cos'è l'informatica forense?

La computer forensics, nota anche come digital forensics, è il processo di raccolta, analisi e conservazione dei dati elettronici al fine di indagare e risolvere i crimini informatici. Implica l'uso di varie tecniche e strumenti per estrarre ed esaminare i dati da dispositivi digitali come computer, smartphone e tablet. La computer forensics viene in genere utilizzata per indagare su casi di criminalità informatica, furto di proprietà intellettuale, violazione dei dati e altri tipi di frode digitale.

Il processo di computer forensics prevede diversi passaggi chiave, tra cui l'identificazione delle prove digitali, l'acquisizione e la conservazione di tali prove, l'analisi delle prove e la segnalazione dei risultati. Gli esperti di informatica forense possono lavorare nelle forze dell'ordine, nelle agenzie governative o nelle società private e devono avere una profonda conoscenza dei sistemi e della tecnologia dei computer per essere efficaci nel loro lavoro.

Importanza della computer forensics

Nell'era digitale odierna, la computer forensics è diventata sempre più importante nelle indagini e nel perseguimento dei crimini informatici. Con l'ascesa di Internet e di altre tecnologie digitali, i criminali hanno trovato nuovi modi per commettere frodi e impegnarsi in altre attività illegali. La computer forensics svolge un ruolo fondamentale nella scoperta di prove che possono essere utilizzate per identificare e perseguire questi criminali.

La computer forensics può anche essere utilizzata per aiutare le aziende e le organizzazioni a prevenire violazioni dei dati e altri tipi di attacchi informatici. Analizzando la sicurezza dei sistemi informatici e identificando le vulnerabilità, gli esperti di computer forensics possono aiutare le organizzazioni a implementare migliori misure di sicurezza e prevenire attacchi futuri.

Storia dell'informatica forense

La storia della computer forensics può essere fatta risalire agli anni '1980, quando i personal computer divennero ampiamente disponibili. Man mano che l'uso del computer è diventato più diffuso, le forze dell'ordine hanno iniziato a realizzare il potenziale delle prove digitali nelle indagini penali.

Negli anni '1990, la computer forensics iniziò ad evolversi come un campo a sé stante. Sono stati sviluppati i primi strumenti di computer forensics e sono state sviluppate tecniche forensi specificamente per i dispositivi digitali. All'inizio degli anni 2000, il campo della computer forensics ha continuato a crescere poiché sempre più organizzazioni hanno riconosciuto l'importanza delle prove digitali nei procedimenti legali.

Oggi, la computer forensics è un campo in rapida evoluzione, guidato dai progressi della tecnologia e dalla crescente importanza delle prove digitali nei casi penali e civili. Poiché l'uso di dispositivi digitali continua a crescere, è probabile che la domanda di esperti di informatica forense continui ad aumentare. La Open University ha un ottimo articolo esaminando la storia della computer forensics.

L'arte dell'astrazione nell'informatica

Tipi di computer forensics

La computer forensics può essere suddivisa in diversi tipi, ognuno dei quali si concentra su un aspetto diverso dell'indagine digitale. Alcuni dei tipi più comuni di computer forensics includono:

Analisi del disco

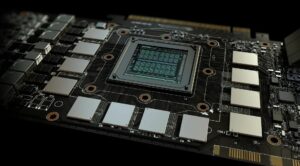

La disk forensics, nota anche come hard drive forensics, è il processo di analisi dei dati memorizzati sui dischi rigidi dei computer. Questo tipo di computer forensics viene spesso utilizzato per indagare su casi di furto di dati, frode e altre attività criminali. L'analisi forense del disco prevede l'uso di strumenti software specializzati per recuperare file eliminati, esaminare i metadati dei file e analizzare il contenuto dei file.

Analisi forense di rete

La Network Forensics è il processo di analisi del traffico di rete al fine di indagare su incidenti di sicurezza e altri tipi di criminalità informatica. Questo tipo di computer forensics prevede l'uso di strumenti per acquisire e analizzare il traffico di rete, identificare le vulnerabilità della rete e tenere traccia delle attività degli aggressori.

Scientifica della memoria

La memory forensics prevede l'analisi dei dati archiviati nella memoria volatile di un computer, come la RAM. Questo tipo di computer forensics viene spesso utilizzato per indagare su casi di malware e altri tipi di attacchi informatici. La memory forensics prevede l'uso di strumenti specializzati per acquisire e analizzare la memoria volatile, identificare i processi in esecuzione e identificare le firme del malware.

Forensi sui dispositivi mobili

La medicina legale dei dispositivi mobili è il processo di analisi dei dati archiviati su smartphone, tablet e altri dispositivi mobili. Questo tipo di computer forensics viene spesso utilizzato per indagare su casi di cyberbullismo, molestie e altri tipi di crimini digitali. L'analisi forense dei dispositivi mobili prevede l'uso di strumenti software specializzati per recuperare i dati cancellati, analizzare l'utilizzo delle app e identificare l'attività dell'utente.

Ogni tipo di informatica forense richiede competenze e strumenti specializzati e gli esperti di informatica forense devono essere esperti in tutti gli aspetti dell'indagine digitale per essere efficaci nel loro lavoro. Combinando le tecniche e gli strumenti di ogni tipo di computer forensics, gli investigatori possono raccogliere una vasta gamma di prove digitali che possono essere utilizzate per risolvere i crimini e perseguire i criminali.

Il processo di computer forensics

La computer forensics è un processo strutturato che prevede diversi passaggi, ognuno dei quali è fondamentale per il successo delle indagini e del perseguimento dei crimini digitali. Le quattro fasi principali del processo di computer forensics sono l'identificazione, la conservazione, l'analisi e la presentazione.

Identificazione

Il primo passo nel processo di computer forensics è l'identificazione di potenziali prove digitali. Ciò comporta l'identificazione e la localizzazione di tutti i dispositivi elettronici che possono contenere dati rilevanti, inclusi computer, smartphone, tablet e altri dispositivi digitali.

Una volta identificate le potenziali fonti di prova, il passo successivo è determinare quali dati sono rilevanti per l'indagine. Ciò può comportare lo svolgimento di interviste con testimoni o sospetti, l'analisi del traffico di rete o l'esecuzione di altri tipi di lavoro investigativo per identificare potenziali fonti di prove digitali.

Conservazione

Una volta identificate le potenziali fonti di prove digitali, il passo successivo è preservare tali prove. Ciò comporta l'adozione di misure per impedire che i dati vengano modificati, cancellati o altrimenti manomessi. La conservazione può comportare la creazione di copie di dispositivi digitali o dischi rigidi, la creazione di immagini di backup o l'adozione di altre misure per garantire che i dati non vengano persi o alterati.

È fondamentale mantenere la catena di custodia durante il processo di conservazione, il che significa documentare l'ubicazione e lo stato delle prove in ogni momento per garantire che possano essere utilizzate in tribunale.

Analisi

Il passo successivo nel processo di computer forensics è l'analisi delle prove digitali che sono state raccolte. Ciò comporta l'esame dei dati per identificare le informazioni rilevanti, come e-mail, documenti o registri di chat, e l'analisi dei dati per identificare schemi o altri indizi che potrebbero aiutare gli investigatori a risolvere il caso.

L'analisi può comportare l'utilizzo di strumenti software specializzati per recuperare file cancellati, esaminare metadati o ricostruire dati che sono stati intenzionalmente alterati o distrutti. Gli esperti di computer forensics devono essere esperti nell'uso di questi strumenti e tecniche al fine di analizzare efficacemente le prove digitali.

Presentazione del concorso

La fase finale del processo di computer forensics è la presentazione dei risultati. Ciò comporta la preparazione di un rapporto che riassume i risultati dell'indagine, inclusi eventuali dati o informazioni rilevanti che sono stati scoperti durante la fase di analisi.

Il rapporto deve essere presentato in modo chiaro e conciso e deve essere supportato dalle prove digitali che sono state raccolte e analizzate. Il rapporto può essere utilizzato in tribunale per sostenere accuse penali, cause civili o altri procedimenti legali.

I crimini informatici abilitati alle criptovalute sono in aumento

Perché la computer forensics è importante?

La computer forensics svolge un ruolo fondamentale nell'era digitale odierna, fornendo una serie di vantaggi e applicazioni in una varietà di domini. Alcuni dei motivi principali per cui la computer forensics è importante includono il suo utilizzo nelle forze dell'ordine, negli affari e nelle società e nella vita personale, nonché gli esempi di casi risolti con l'aiuto della computer forensics.

Utilizzare nelle forze dell'ordine

Una delle principali applicazioni della computer forensics è nelle forze dell'ordine. Con l'aumento del crimine informatico e di altri tipi di frode digitale, la computer forensics è diventata uno strumento essenziale per indagare e risolvere casi criminali. Analizzando prove digitali come e-mail, registri di chat e altre forme di dati, gli esperti di computer forensics possono aiutare a identificare i sospetti, raccogliere prove e costruire un caso contro i criminali.

In molti casi, la computer forensics è stata utilizzata per risolvere crimini complessi, come terrorismo, frode e furto di identità. Inoltre, la computer forensics viene sempre più utilizzata nelle indagini su casi di sfruttamento minorile e altri tipi di reati che comportano l'uso di dispositivi digitali.

Utilizzare negli affari e nelle società

La computer forensics è importante anche nel mondo degli affari e delle aziende. Analizzando dati digitali come documenti finanziari, e-mail e altre forme di comunicazione, gli esperti di computer forensics possono aiutare le aziende a identificare casi di frode, appropriazione indebita e altri tipi di reati finanziari.

La computer forensics è importante anche nel campo della proprietà intellettuale, poiché aiuta le aziende a proteggere i propri segreti commerciali e le informazioni proprietarie da furti e usi impropri.

Utilizzare nella vita personale

Oltre al suo utilizzo nelle forze dell'ordine e negli affari, la computer forensics è importante anche nella nostra vita personale. Analizzando dati digitali come e-mail, post sui social media e altre forme di comunicazione, gli esperti di informatica forense possono aiutare le persone a identificare casi di cyberbullismo, molestie e altre forme di abuso digitale.

La computer forensics può essere utilizzata anche per recuperare i dati persi e per identificare e rimuovere malware e altri tipi di virus informatici che possono compromettere la sicurezza personale.

Esempi di casi risolti con computer forensics

Ci sono numerosi esempi di casi che sono stati risolti con l'aiuto della computer forensics. Ad esempio, nel caso del rapimento di Elizabeth Smart nel 2002, gli esperti di computer forensics sono stati in grado di analizzare la posta elettronica e altre comunicazioni digitali per aiutare a localizzare e arrestare il rapitore.

In un altro esempio, la computer forensics è stata utilizzata per aiutare a risolvere gli attacchi dei cecchini di Beltway del 2002, in cui 10 persone sono state uccise e altre tre sono rimaste ferite. Analizzando prove come e-mail, tabulati telefonici e altri dati digitali, gli esperti di informatica forense sono stati in grado di identificare e arrestare i sospetti.

Questi sono solo alcuni esempi dei tanti casi che sono stati risolti con l'aiuto della computer forensics. Con la continua evoluzione della tecnologia digitale, è probabile che l'importanza della computer forensics continui a crescere, rendendola uno strumento essenziale per risolvere i crimini e proteggere gli interessi personali e aziendali.

Sfide e limiti della computer forensics

Nonostante i numerosi vantaggi della computer forensics, ci sono anche diverse sfide e limitazioni associate a questo campo. Alcune delle principali sfide e limitazioni includono la crittografia e la protezione dei dati, la rapida evoluzione della tecnologia, l'errore umano e i vincoli di tempo e costi.

Crittografia e protezione dei dati

Una delle maggiori sfide della computer forensics è la crittografia e la protezione dei dati. La crittografia è una tecnica utilizzata per codificare i dati in modo che possano essere letti solo da parti autorizzate. Sebbene la crittografia sia uno strumento importante per proteggere i dati sensibili, rende anche molto più difficile per gli esperti di informatica forense accedere e analizzare le prove digitali.

Inoltre, le leggi sulla protezione dei dati come il Regolamento generale sulla protezione dei dati (GDPR) nell'Unione Europea e il California Consumer Privacy Act (CCPA) negli Stati Uniti hanno reso più difficile per gli esperti di informatica forense l'accesso ai dati personali. Queste leggi richiedono alle aziende e alle organizzazioni di proteggere la privacy e la sicurezza dei dati personali, il che può rendere più difficile per gli esperti di informatica forense raccogliere e analizzare prove digitali.

Tecnologia in rapida evoluzione

Un'altra sfida della computer forensics è il panorama tecnologico in rapida evoluzione. Man mano che le nuove tecnologie vengono sviluppate e le vecchie tecnologie diventano obsolete, gli esperti di informatica forense devono aggiornare costantemente le proprie competenze e conoscenze per rimanere aggiornati.

Anche le nuove tecnologie come il cloud computing, i dispositivi mobili e l'Internet of Things (IoT) creano nuove sfide per la computer forensics. Queste tecnologie spesso archiviano i dati in più posizioni, il che può rendere più difficile l'identificazione e la raccolta di prove pertinenti.

Errore umano

L'errore umano è un'altra limitazione della computer forensics. Gli esperti di computer forensics devono fare affidamento sugli esseri umani per raccogliere e analizzare le prove digitali, che possono introdurre errori e incoerenze nel processo. Ad esempio, un esperto di informatica forense può trascurare accidentalmente un elemento di prova o può interpretare erroneamente il significato di un particolare dato.

Inoltre, l'errore umano può verificarsi anche durante la conservazione e l'analisi delle prove digitali. Se la catena di custodia non viene mantenuta correttamente o se i dati non vengono adeguatamente sottoposti a backup, possono essere persi o danneggiati, rendendoli inutilizzabili per scopi investigativi.

Adversarial machine learning 101: una nuova frontiera della sicurezza informatica

Costi e vincoli di tempo

Infine, anche i vincoli di costo e di tempo possono limitare l'efficacia della computer forensics. La raccolta e l'analisi delle prove digitali può essere un processo lungo e costoso, che richiede attrezzature e competenze specializzate.

Inoltre, il volume di dati digitali che devono essere analizzati in molti casi può essere enorme, rendendo difficile per gli esperti di computer forensics trovare le prove pertinenti in modo tempestivo. Ciò può comportare ritardi nelle indagini e può rendere più difficile assicurare i criminali alla giustizia.

Sebbene la computer forensics sia un potente strumento per indagare e risolvere i crimini digitali, ci sono anche diverse sfide e limitazioni associate a questo campo. Comprendendo queste sfide e limitazioni, gli esperti di computer forensics possono sviluppare strategie per superarle e per raccogliere e analizzare in modo più efficace le prove digitali.

Parole finali

Torniamo alla nostra domanda iniziale: cos'è la computer forensics? È un campo vitale che svolge un ruolo fondamentale nelle indagini e nella risoluzione dei crimini digitali, nella protezione degli interessi personali e aziendali e nel garantire l'integrità dei dati elettronici. Con l'aumento del crimine informatico e di altre forme di frode digitale, la computer forensics è diventata uno strumento essenziale per le forze dell'ordine, le aziende e gli individui.

Sebbene esistano sfide e limiti associati a questo campo, come la crittografia, la tecnologia in rapida evoluzione, l'errore umano e i vincoli di tempo e di costo, gli esperti di computer forensics continuano a sviluppare nuove tecniche e strumenti per superare questi ostacoli. Poiché continuiamo a fare sempre più affidamento sui dispositivi elettronici, è probabile che l'importanza della computer forensics continui a crescere, rendendola una componente cruciale dei moderni procedimenti investigativi e legali.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://dataconomy.com/2023/04/what-is-computer-forensics/

- :È

- $ SU

- 1

- 10

- a

- capace

- Assoluta

- abuso

- accesso

- acquisizione

- operanti in

- Legge

- attività

- attività

- aggiunta

- avanzamenti

- contro

- agenzie

- Tutti

- .

- analizzare

- l'analisi

- ed

- Un altro

- App

- applicazioni

- SONO

- Arte

- articolo

- AS

- aspetto

- aspetti

- associato

- At

- attacchi

- disponibile

- precedente

- Backed

- di riserva

- BE

- diventare

- ha iniziato

- essendo

- vantaggi

- Meglio

- Maggiore

- Bloccare

- violazioni

- portare

- costruire

- affari

- aziende

- by

- California

- California Consumer Privacy Act

- Materiale

- catturare

- Custodie

- casi

- CCPA

- catena

- Challenge

- sfide

- cambiando

- oneri

- bambino

- pulire campo

- Cloud

- il cloud computing

- raccogliere

- Raccolta

- combinando

- commettere

- Uncommon

- comunicato

- Comunicazione

- Comunicazioni

- Aziende

- complesso

- componente

- compromesso

- computer

- computer

- informatica

- conduzione

- costantemente

- vincoli

- Consumer

- privacy dei consumatori

- contenuto

- continua

- continua

- continua

- copie

- Aziende

- Corporazioni

- danneggiati

- Costo

- Corte

- creare

- Creazione

- crimini

- Azione Penale

- criminali

- critico

- cruciale

- Corrente

- Custodia

- Cyber

- Attacchi informatici

- Cyberbullismo

- cybercrime

- Cybersecurity

- Scuro

- dati

- Violazioni dei dati

- protezione dati

- deep

- ritardi

- Richiesta

- distrutto

- Determinare

- sviluppare

- sviluppato

- dispositivo

- dispositivi

- diverso

- difficile

- digitale

- era digitale

- tecnologia digitale

- Diviso

- documentazione

- documenti

- domini

- guidare

- spinto

- durante

- ogni

- Presto

- Efficace

- in maniera efficace

- efficacia

- Elettronico

- crittografia

- applicazione

- impegnarsi

- garantire

- assicurando

- usate

- epoca

- errore

- errori

- essential

- Etere (ETH)

- europeo

- Unione europea

- qualunque cosa

- prova

- evolvere

- si è evoluta

- evoluzione

- esaminando

- esempio

- Esempi

- costoso

- esperto

- competenza

- esperti

- sfruttamento

- esplora

- estratto

- pochi

- campo

- Compila il

- File

- finale

- finanziario

- reati finanziari

- Trovare

- Nome

- si concentra

- Nel

- Legale

- forense

- forme

- essere trovato

- frode

- da

- futuro

- GDPR

- Generale

- dati generali

- Regolamento generale sulla protezione dei dati

- Enti Pubblici

- grande

- Gruppo

- Crescere

- molestia

- Hard

- disco rigido

- Avere

- pesantemente

- Aiuto

- aiutare

- nascosto

- storia

- Come

- HTTPS

- umano

- Gli esseri umani

- Identificazione

- identificato

- identificare

- identificazione

- Identità

- Furto di identità

- Illegale

- immagini

- realizzare

- importanza

- importante

- in

- In altre

- includere

- Compreso

- Aumento

- crescente

- sempre più

- individui

- informazioni

- interezza

- intellettuale

- proprietà intellettuale

- apposta

- interessi

- Internet

- Internet delle cose

- interviste

- introdurre

- indagare

- indagine

- Indagini

- investigativo

- Investigatori

- coinvolgere

- IoT

- IT

- SUO

- jpg

- giustizia

- Le

- conoscenze

- conosciuto

- paesaggio

- Legge

- applicazione della legge

- Legislazione

- cause

- apprendimento

- Legale

- azioni legali

- LG

- Vita

- leggera

- probabile

- LIMITE

- limitazione

- limiti

- Lives

- località

- posizioni

- macchina

- machine learning

- fatto

- Principale

- mantenere

- make

- FA

- Fare

- il malware

- modo

- molti

- max-width

- si intende

- analisi

- Media

- Memorie

- Metadati

- Mobile

- dispositivo mobile

- dispositivi mobili

- moderno

- modificato

- Scopri di più

- maggior parte

- multiplo

- Rete

- traffico di rete

- New

- Nuove tecnologie

- GENERAZIONE

- numerose

- obsoleto

- ostacoli

- of

- Vecchio

- on

- aprire

- minimo

- organizzazioni

- i

- Altro

- Altri

- altrimenti

- Superare

- proprio

- particolare

- parti

- modelli

- Persone

- esecuzione

- cronologia

- Computer personale

- dati personali

- fase

- pezzo

- Platone

- Platone Data Intelligence

- PlatoneDati

- Post

- potenziale

- energia

- potente

- preparazione

- presentazione

- presentata

- prevenire

- primario

- Privacy

- Privacy e sicurezza

- un bagno

- Compagnie private

- procedimento

- processi

- i processi

- propriamente

- proprietà

- proprio

- ACCUSA

- protegge

- proteggere

- protezione

- fornitura

- fini

- domanda

- RAM

- gamma

- rapidamente

- Leggi

- rendersi conto

- motivi

- riconosciuto

- record

- Recuperare

- Regolamento

- pertinente

- rimuovere

- rapporto

- Reportistica

- richiedere

- richiede

- colpevole

- Aumento

- Ruolo

- running

- problemi di

- Misure di sicurezza

- delicata

- alcuni

- firme

- significato

- qualificato

- abilità

- smart

- smartphone

- So

- Social

- Social Media

- Post sui social media

- Software

- RISOLVERE

- Soluzione

- alcuni

- fonti

- specializzata

- in particolare

- stati

- Stato dei servizi

- soggiorno

- step

- Passi

- Tornare al suo account

- memorizzati

- strategie

- strutturato

- di successo

- tale

- supporto

- supportato

- SISTEMI DI TRATTAMENTO

- presa

- tecniche

- Tecnologie

- Tecnologia

- Terrorismo

- che

- I

- furto

- loro

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- cose

- tre

- tempo

- richiede tempo

- volte

- a

- di oggi

- strumenti

- pista

- commercio

- traffico

- Tipi di

- tipicamente

- scoprire

- e una comprensione reciproca

- unione

- Unito

- Stati Uniti

- Università

- Aggiornanento

- Impiego

- uso

- Utente

- varietà

- vario

- virus

- visibile

- importantissima

- volatile

- volume

- vulnerabilità

- Modo..

- modi

- Ricchezza

- WELL

- Che

- Che cosa è l'

- quale

- while

- ampiamente

- molto diffuso

- volere

- con

- Lavora

- mondo

- zefiro