Immerso nell'intelligenza artificiale e nei rischi per la sicurezza derivanti dal suo utilizzo, il Sfida di hacking natalizio SANS 2023 è stata un'esperienza arricchente nel percorrere una serie di 21 obiettivi che hanno testato e ampliato molteplici competenze in materia di sicurezza informatica.

Le sfide migliori per me sono state la caccia alle allucinazioni dell'intelligenza artificiale in un rapporto pentest, l'escalation dei privilegi su un sistema Linux, la ricerca di cheat nei giochi per Game Boy, l'utilizzo dell'API REST di Azure per cercare il codice sorgente di un'app per le funzioni di Azure e, infine, lo sfruttamento di un punto vulnerabile Servizio di certificazione SSH, pratica dell'uso del file Impatto suite di strumenti e Certezza sfruttare i vulnerabili Servizi certificati Active Directorye sfruttando le vulnerabilità di SQL injection e di deserializzazione Java nelle app spaziali.

Di seguito, condivido il percorso che ho seguito per risolvere alcune delle sfide più importanti.

Reporter

ChatNPT, un modello linguistico di grandi dimensioni (LLM) utilizzato per la creazione di alcune sfide, ha generato a rapporto sul test di penetrazione sulle vulnerabilità scoperte nella rete di North Pole Systems, alcune delle quali fanno parte delle sfide imminenti. Tuttavia, ChatNPT ha allucinato alcuni dettagli del rapporto. Utilizzando ChatGPT o un altro LLM preferito, il compito era contrassegnare le sezioni con informazioni allucinate. Il mio approccio è stato quello di porre domande specifiche a ChatGPT sul contenuto per spiegare ciò che all'inizio non capivo e, infine, per scoprire le anomalie. Tre delle nove sezioni contenevano errori.

Come confermato da ChatGPT, questa sezione aveva un numero di porta non valido pari a 88,555, molto al di sopra del numero di porta valido più alto pari a 65,535:

Qui ho notato subito che SEND non è un metodo di richiesta HTTP.

ChatNPT ha confuso il numero di versione PHP menzionato nella sezione otto del rapporto come versione del protocollo HTTP o come testo errato per quello che avrebbe dovuto essere "richiesta HTTP HEAD" in questa sezione. Inoltre, rivelare la registrazione di Windows o i codici prodotto nell'intestazione Posizione è un cattivo consiglio.

Linux PrivEsc

In questa sfida, l'obiettivo finale era rispondere a una domanda ma quella domanda era nascosta in un eseguibile inaccessibile:

Mentre ci sono vari metodi per aumentare i privilegi su una macchina Linux, questa sfida ha consentito un eseguibile personalizzato chiamato copia semplice con il bit SUID impostato per essere abusato. Se il bit SUID per il proprietario di un file è impostato e il proprietario lo è radice, quel file viene sempre eseguito con privilegi root anche da utenti non root sul sistema. Ho utilizzato il seguente comando per cercare nell'intero sistema file regolari con il bit SUID impostato per il proprietario, scartando qualsiasi output di errore:

copia semplice sembrava essere una versione vulnerabile, ma semplificata, dello standard cp utilità. In effetti il messaggio di aiuto suggeriva la stessa cosa:

Utilizzo: simplecopy

Il mio approccio è stato il seguente: creare le informazioni per un utente con privilegi di root, aggiungere queste informazioni a una copia del file /etc/passwd file, quindi sostituire il vecchio passwd file con la copia. Quindi, usa su per accedere come nuovo utente.

Con l'accesso root al sistema, sono riuscito a trovare l'eseguibile runmetoanswer In /radice, eseguilo e indovina la risposta: Santa.

La risposta è stata data anche nel file di configurazione /etc/runtoanswer.yaml, ma questo file può essere letto solo con i privilegi di root o utilizzando copia semplice per copiarlo /dev/stdout.

Cartucce di gioco: vol 2 e vol 3

Due sfide riguardavano il reverse engineering leggero dei file ROM del Game Boy. Il primo era un gioco in cui l'obiettivo era superare una guardia, rivelare un portale e decodificare la risposta dell'onda radio. Ci sono state fornite due versioni del gioco insieme a un suggerimento per guardarle diff fra loro. Copiare alcuni byte esadecimali diversi da una versione all'altra è stato sufficiente per rivelare il portale, che conduceva ad una stanza con una radio che trasmetteva la risposta in codice Morse:

|

Codice Morse |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Messaggio |

g |

l |

0 |

r |

y |

Il secondo era un gioco in cui si guadagnavano punti saltando per raccogliere le monete; tuttavia, guadagnare più di 998 punti porterebbe i tuoi punti a 0 e, in determinate condizioni, attiverebbe un messaggio relativo a un errore di overflow. L'obiettivo era rivelare dei gradini fluttuanti verso la parte successiva della mappa dove era conservata la bandiera, ma ciò richiedeva abilità nel saltare. Invece, ho capito come volare con l'aiuto di Emulatore del Game Boy BGB e una combinazione della sua funzione di ricerca cheat e dell'ispezione visiva della RAM durante il gioco per trovare il byte esadecimale che controlla la posizione y del giocatore sulla mappa - in pratica, ho scoperto un GiocoShark codice.

La bandiera era !tom+elfo!.

Certificato SSHenanigans

Sebbene l'utilizzo dei certificati al posto delle coppie di chiavi pubblica-privata migliori la sicurezza dell'autenticazione su SSH, un servizio di firma del certificato SSH configurato in modo errato può consentire a un utente malintenzionato di ottenere illegittimamente un certificato per autenticarsi come un altro utente. La sfida è stata impostata nel modo seguente.

An Funzione di Azure app distribuita su northpole-ssh-certs-fa.azurewebsites.net restituisce i certificati SSH a chiunque fornisca una chiave pubblica SSH. Questi certificati possono essere utilizzati per l'autenticazione tramite SSH ssh-server-vm.santaworkshopgeeseislands.org come utente monitore.

L'host di questo dominio è una macchina virtuale di Azure, quindi dopo aver effettuato l'accesso il mio primo passaggio è stato raccogliere informazioni da metadati dell'istanza poiché ciò sarebbe stato necessario per le chiamate all'API REST di Azure in un secondo momento, in particolare, avevo bisogno dell'ID della sottoscrizione e del nome del gruppo di risorse. Avevo anche bisogno di un token di accesso per utilizzare questa API, che ho potuto acquisire utilizzando un'identità gestita. Questo token acquisito deve quindi essere usato in un'intestazione di autorizzazione HTTP quando si effettuano chiamate all'API REST di Azure.

A questo punto, avevo tutto il necessario per effettuare la chiamata API a ottenere la configurazione del controllo del codice sorgente dell'app per le funzioni di Azure. Ho effettuato la chiamata e tra le proprietà di configurazione ho notato un URL al file il codice sorgente dell'app su GitHub.

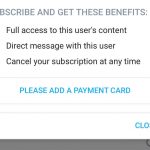

L'ispezione del codice sorgente ha rivelato che l'app accetta un secondo parametro: principale. Se la richiesta HTTP POST al file /api/crea-cert l'endpoint non invia un valore per principale, quindi un valore predefinito di elfo viene restituito, ma qui risiede una vulnerabilità. Utilizzando Suite Rutto Posso intercettare la richiesta HTTP POST e inserire il valore Admin. Sapevo di richiedere Admin perché era il preside del /etc/ssh/auth_principals/alabaster file sulla macchina virtuale e volevo ottenere l'accesso alla directory home di Alabaster.

Con un certificato SSH per l'entità amministratore in mano, ho effettuato l'accesso alla stessa macchina virtuale di alabastro e ho trovato l'elenco delle cose da fare di Alabaster nella sua home directory. L'elenco conteneva la parola chiave: pan di zenzero.

Active Directory

Partendo dalla stessa macchina virtuale della sfida precedente, questa sfida ha esaminato come fosse configurata in modo errato Servizio certificati Active Directory può essere abusato da un utente malintenzionato per autenticarsi come un altro utente. COME alabastro Avevo una directory piena di Impatto strumenti, ma la maggior parte di essi richiede il nome di dominio e l'indirizzo IP del server di destinazione, nonché un nome utente e una password per l'accesso: informazioni che non avevo ancora.

Quindi un buon primo passo è stato quello di capire le mie autorizzazioni per l'API REST di Azure poiché non è necessario chiamare un'API dopo l'altra solo per soddisfare un messaggio di autorizzazione negata. Quindi, io elencato tutte le autorizzazioni per il gruppo di risorse che ho scoperto nella sfida precedente.

Dato che ho visto che avevo diverse autorizzazioni per la lettura degli archivi di chiavi, sono passato a elencandoli e ne ho trovati due: polo nord-it-kv ed northpole-ssh-certs-kv.

È ora di cambiare API. Fino ad ora avevo effettuato chiamate agli endpoint su management.azure.com ma alcune parti di Azure Key Vault sono attive vault.azure.net e questa risorsa richiede il proprio token di accesso. Ancora una volta ho usato il mio identità gestita per acquisire un token di accesso ma questa volta cambiando la risorsa in vault.azure.net.

In polo nord-it-kv, I trovato il nome per un segreto. Usando quel nome, I ha richiesto il valore per questo segreto, che si è rivelato essere uno script di PowerShell per creazione di un utente Active Directory detto elfo. Fondamentalmente, ora avevo tutte le informazioni necessarie per sfruttare la suite di strumenti Impacket.

utilizzando GetADUsers.py ha rivelato un altro utente nel dominio che potrebbe interessare: wombleycube. Sono stato anche in grado di connettermi tramite SMB al server Active Directory utilizzando smbclient.py. La condivisione file di interesse conteneva un file super_secret_research directory ma non sono riuscito a leggerlo come elfo.

Fortunatamente, ho avuto accesso a un altro strumento: Certezza. Viene utilizzato per trovare modelli di certificato configurati in modo errato per Servizi certificati Active Directory e abusarne. Lo strumento elencava un modello vulnerabile poiché consentiva a un richiedente di certificato di fornire un file arbitrario nome alternativo soggetto e il certificato emesso che garantisce l'autenticazione del client per il nome fornito.

Dopo aver richiesto un certificato con wombleycube inserito nel campo del nome alternativo dell'oggetto, ho utilizzato anche Certipy per ottenere l'hash NT per wombleycube utilizzando quel certificato. Quindi, passando l'hashish di Wombley a smbclient.py, sono riuscito a connettermi tramite SMB al server Active Directory come wombleycube e ottenere l'accesso a super_secret_research directory, che conteneva le istruzioni per la prossima sfida in IstruzioniPerEnteringSatelliteGroundStation.txt.

Altoparlante di accesso alla porta Space Island

Per accedere alle sfide del sistema spaziale segmento di terra, era necessario utilizzare un LLM per generare una voce falsa di Wombley Cube che pronunciava la passphrase. Dato un file audio di Wombley che raccontava una storia e la passphrase, era banale da usare LOVOAI per generare una voce che simula quella di Wombley per pronunciare la passphrase e autenticarsi con successo.

Senza ulteriori garanzie, l’autenticazione vocale deve affrontare gravi sfide come meccanismo di sicurezza nell’era dei LLM.

Accesso alla telecamera

Dopo aver pronunciato la passphrase, sono salito su un treno che mi ha portato al segmento di terra responsabile della comunicazione con un utente del gioco Cubo Sat, un tipo di piccolo satellite. Nella stazione di terra ci è stato dato un Gabbia di protezione configurazione per impostare una connessione crittografata a questo CubeSat.

Il software su questo satellite è compatibile con Quadro NanoSat MO (NMF), un framework software sviluppato dall'Agenzia spaziale europea per CubeSats. Questo framework viene fornito con un file SDK per lo sviluppo e il test di app spaziali. Fornisce inoltre il Consumer Test Tool (CTT), sia come app di terra che come strumento da riga di comando, per connettersi al supervisore di bordo, un orchestratore software che si occupa di avviare e arrestare le app spaziali, nonché di coordinare altre attività.

La sfida era capire come istruire l'app della fotocamera integrata a scattare una foto, quindi recuperare l'istantanea. Ho eseguito i seguenti passaggi.

Dopo aver avviato l'interfaccia CTT, ho inserito l'URI del supervisore per connettermi al supervisore. Quindi ho controllato le app disponibili, ho trovato l'app della fotocamera e l'ho avviata. L'app della fotocamera ha restituito il suo URI, che ho utilizzato per connettermi ad essa. Successivamente, ho eseguito l'azione Base64SnapImage, che indicava alla fotocamera integrata di scattare una foto.

L'app della fotocamera offre anche un servizio di parametri che può restituire due valori: il numero di scatti effettuati e l'istantanea JPG codificata in base64. Tuttavia, l'interfaccia CTT non sembrava fornire un modo per visualizzare l'immagine né copiare i valori dei parametri direttamente dall'interfaccia, sebbene potessi vedere che era presente il valore desiderato. Quindi avevo bisogno di un metodo indiretto per acquisire l'immagine.

Ho scoperto che l'interfaccia CTT ha un file abilitaGenerazione pulsante che attiva la pubblicazione regolarmente pianificata del valore di un parametro. Dalla riga di comando CTT, potrei quindi iscrivermi al parametro desiderato, ricevere il valore quando è stato pubblicato e reindirizzarlo in un file.

Dato che stavo eseguendo CTT in un contenitore Docker, ho copiato il file sul mio sistema host con finestra mobile cp, ha rimosso il cruft dal contenuto del file, quindi base64 ha decodificato l'immagine per visualizzare la bandiera: CONQUISTA LA STAGIONE DELLE VACANZE!.

Deviazione missilistica

La sfida finale è stata quella di utilizzare il file sistema di puntamento missilistico app sul CubeSat in-game per reindirizzare un missile dalla terra al sole. Questa app prevedeva una sola azione: Mettere a punto. Eseguirlo non sembrava fare molto se non stampare l'SQL VERSIONE comando e il suo output come se fosse stato eseguito da un database utilizzato dall'app:

VERSIONE(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Mi sono subito chiesto se fosse in gioco una vulnerabilità SQL injection. L'interfaccia CTT forniva un campo per inserire un argomento per il file Mettere a punto azione, quindi ho provato a inserire un altro comando:

; MOSTRA GRANZIONI PER CURRENT_USER();

Concessioni per targeter@%: GRANT USAGE ON *.* TO `targeter`@`%` IDENTIFICATO DALLA PASSWORD '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Contributi per targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Concessioni per targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` A `targeter`@`%` |

Concessioni per targeter@%: GRANT SELECT ON `missile_targeting_system`.`messaging` A `targeter`@`%` |

Concessioni per targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_coordinates` A `targeter`@`%` |

Contributi per targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Bene, allora è tempo di saccheggiare il database! IL modalità_di_puntamento ed pointing_mode_to_str le tabelle indicavano dove puntava attualmente il missile:

; SELECT * FROM modalità_puntamento;

id: 1 | modalità_numerica: 0 |

; SELECT * FROM pointing_mode_to_str;

id: 1 | modalità_numerica: 0 | str_mode: modalità punto terra | str_desc: quando pointing_mode è 0, il sistema di puntamento applica target_coordinates alla terra. |

id: 2 | modalità_numerica: 1 | str_mode: modalità punto solare | str_desc: quando pointing_mode è 1, il sistema di puntamento punta verso il sole, ignorando le coordinate. |

Da queste informazioni ho potuto vedere che avevo bisogno di modificare il file modalità_numerica valore in modalità_di_puntamento tavolo a 1, ma non avevo il permesso di aggiornare quella tabella.

Avevo il permesso di inserire nuove righe nel file satellite_query tabella, che attualmente aveva una riga con un valore ancora sconosciuto nel file oggetto colonna e il codice sorgente di una classe Java chiamata SatelliteQueryFileFolderUtility nel sul risultato colonna.

Fino a questo punto l'output del file Mettere a punto l'azione era facilmente visualizzabile in un riquadro nella parte inferiore del file Servizio di avvio app scheda fornita dal supervisore nell'interfaccia CTT. Tuttavia, il valore dell'oggetto non sembrava essere visualizzato correttamente nel riquadro. Idealmente, sarebbe bello vedere l'hex dump dell'oggetto, che potrebbe essere ottenuto con l'aiuto di Wireshark o utilizzando SQL HEX funzione. Ciò ha rivelato che avevo a che fare con un oggetto Java serializzato.

Dopo shavasana, sedersi in silenzio; saluti; leggendo su il protocollo di serializzazione degli oggetti Java, sono riuscito a decodificare i byte esadecimali:

|

Byte esadecimale |

Simbolo/Significato |

Nota (valori ASCII di byte esadecimali in carattere a spaziatura fissa) |

|

ACED |

STREAM_MAGIC |

Un numero magico. |

|

0005 |

STREAM_VERSIONE |

La versione del protocollo di flusso è 2. |

|

73 |

TC_OBJECT |

L'inizio di un oggetto. |

|

72 |

TC_CLASSDESC |

L'inizio di una definizione di classe. |

|

001F |

Lunghezza |

Il nome della classe ha una lunghezza di 31 byte. |

|

536174656C6C697465517 |

Valore |

Il nome della classe è SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

serialVersionUID |

Un identificatore univoco associato a questa classe serializzata. |

|

02 |

SC_SERIALIZZABILE |

La classe è serializzabile. |

|

0003 |

fieldCount |

La classe ha tre campi. |

|

5A |

Tipo di dati: valore ASCII Z |

Il primo campo è un valore booleano. |

|

0007 |

Lunghezza |

Il nome di questo campo ha una lunghezza di 7 byte. |

|

69735175657279 |

Nome |

Il nome di questo campo è isQuery. |

|

5A |

Tipo di dati: valore ASCII Z |

Il secondo campo è un valore booleano. |

|

0008 |

Lunghezza |

Il nome di questo campo ha una lunghezza di 8 byte. |

|

6973557064617465 |

Nome |

Il nome di questo campo è èAggiornamento. |

|

4C |

Tipo di dati: valore ASCII L |

Il terzo campo è un oggetto. |

|

000F |

Lunghezza |

Il nome di questo campo ha una lunghezza di 15 byte. |

|

706174684F72537 |

Nome |

Il nome di questo campo è pathOrStatement . |

|

74 |

TC_STRING |

Il tipo di classe di questo oggetto è indicato in una stringa. |

|

0012 |

Lunghezza |

Questa stringa ha una lunghezza di 18 byte. |

|

4C6A6176612F6C616E |

Valore |

Il tipo di classe di questo oggetto è java/lang/String. |

|

78 |

TC_ENDBLOCKDATA |

La fine della definizione di una classe. |

|

70 |

TC_NULL |

Nessuna superclasse definita. |

|

00 |

Valore |

Il campo booleano isQuery ha il valore falso. |

|

00 |

Valore |

Il campo booleano èAggiornamento ha il valore falso. |

|

74 |

TC_STRING |

Il valore del pathOrStatement il campo è una stringa. |

|

0029 |

Lunghezza |

Il valore del pathOrStatement il campo ha una lunghezza di 41 byte. |

|

2F6F70742F536174656C6 |

Valore |

Il valore del pathOrStatement il campo è /opt/SatelliteQueryFileFolderUtility.java |

L'acquisizione di questo oggetto tramite Wireshark ha restituito un numero magico errato e serialVersionUID, ma non quando si utilizza la funzione HEX.

Per capire cos'è un INSERT nella satellite_query table andrebbe bene, ho inserito questo oggetto in una nuova riga della tabella e ho ricevuto lo stesso codice sorgente Java nel file sul risultato colonna. In effetti, questo comportamento corrispondeva a ciò che vedevo in quel codice come the getResults funzione di a SatelliteQueryFileFolderUtility oggetto.

Questa funzione prende un percorso di esecuzione diverso a seconda dei valori dei tre campi dell'oggetto: isQuery, èAggiornamentoe pathOrStatement. Se iosQuery ed èAggiornamento sono false, la funzione controlla se i pathOrStatement è un percorso e una directory. In tal caso restituisce l'elenco dei file contenuti nella directory; in caso contrario, presuppone che sia stato fornito un file e tenta di restituire il contenuto di quel file.

D'altra parte, se isQuery e isUpdate sono true, la funzione esegue il contenuto di pathOrStatement come SQL AGGIORNAMENTO dichiarazione. Ciò che dovevo eseguire era il seguente:

UPDATE modalità_puntamento SET modalità_numerica = 1;

Ho modificato i byte necessari (evidenziati di seguito) nell'oggetto serializzato e ho inserito il comando vincente:

; INSERISCI IN satellite_query

(oggetto)

VALORI

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Queste sono solo alcune delle aree coperte dalla SANS Holiday Hack Challenge 2023; ce n'erano molti altri che guardavano alla sicurezza di Token Web JSON, crackando le password con hashcat, rottura virtuale delle serrature dei bagagli e serrature a combinazione rotante, Iniezione NaN di Python, usando il Linguaggio di query Kusto per caccia alle minacce, controllando Record DKIM e SPF per aiutare a identificare e-mail dannose e minigiochi hackerabili.

Tutto sommato, sono sicuro che un insieme così ampio di sfide divertenti non possa non essere istruttivo per chiunque tenti di affrontarle. E mentre non vedo l’ora di affrontare la sfida del prossimo anno, un meritato ringraziamento va agli organizzatori della SANS Holiday Hack Challenge per aver messo insieme la sfida di quest’anno.

Puoi leggere i miei momenti salienti della sfida del 2022 su Rotto! Momenti salienti della KringleCon 5: Anelli d'oro.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- capace

- Chi siamo

- sopra

- abuso

- abusato

- accetta

- accesso

- acquisire

- acquisito

- l'acquisizione di

- Action

- attivo

- Active Directory

- aggiunta

- aggiuntivo

- indirizzo

- Admin

- consigli

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- agenzia

- AI

- Tutti

- consentire

- permesso

- Consentire

- lungo

- già

- anche

- alternativa

- Sebbene il

- sempre

- am

- tra

- an

- ed

- Un altro

- rispondere

- in qualsiasi

- chiunque

- api

- API

- App

- si applica

- approccio

- applicazioni

- SONO

- aree

- argomento

- in giro

- AS

- chiedere

- associato

- assume

- At

- Tentativi

- Audio

- autenticare

- autenticazione

- Autenticazione

- autorizzazione

- disponibile

- lontano

- azzurro

- precedente

- Vasca

- fondamentalmente

- BE

- perché

- stato

- comportamento

- sotto

- MIGLIORE

- Po

- entrambi

- Parte inferiore

- Broadcasting

- ma

- pulsante

- by

- chiamata

- detto

- Bandi

- stanza

- Materiale

- non può

- che

- certo

- a livello internazionale

- certificato

- Challenge

- sfide

- il cambiamento

- cambiato

- ChatGPT

- controllato

- verifica

- Controlli

- classe

- cliente

- CloudFlare

- codice

- Monete

- raccogliere

- Colonna

- combinazione

- viene

- Comunicazione

- compatibile

- condizioni

- Configurazione

- CONFERMATO

- confuso

- Connettiti

- veloce

- Consumer

- contenute

- Contenitore

- contenuto

- testuali

- di controllo

- controlli

- coordinamento

- copiatura

- correttamente

- corrispondeva

- potuto

- coperto

- crepa

- screpolatura

- creare

- creazione

- Attualmente

- costume

- Cybersecurity

- Banca Dati

- trattare

- Predefinito

- definito

- definizione

- Dipendente

- schierato

- desiderato

- dettagli

- sviluppato

- in via di sviluppo

- DID

- *

- diverso

- A differenza

- direttamente

- scopri

- scoperto

- do

- docker

- Contenitore Docker

- effettua

- dominio

- Domain Name

- Porta

- giù

- dovuto

- cumulo di rifiuti

- durante

- guadagnare

- Guadagno

- terra

- facilmente

- o

- codificati

- crittografato

- fine

- endpoint

- endpoint

- Ingegneria

- abbastanza

- entrare

- inserito

- Intero

- errore

- errori

- degenerare

- europeo

- Agenzia spaziale europea

- Anche

- qualunque cosa

- Tranne

- eseguire

- eseguito

- esegue

- esecuzione

- esperienza

- Spiegare

- Sfruttare

- facce

- fatto

- FAIL

- falso

- falso

- lontano

- Grazie

- pochi

- campo

- campi

- figura

- capito

- Compila il

- File

- finale

- Trovare

- Nome

- galleggiante

- seguito

- i seguenti

- Nel

- Avanti

- essere trovato

- Contesto

- da

- pieno

- ti divertirai

- function

- Guadagno

- gioco

- gameplay

- Giochi

- generare

- generato

- ottenere

- dato

- va

- d'oro

- buono

- concedere

- rilascio

- borse di studio

- Terra

- Gruppo

- Guardia

- incidere

- ha avuto

- cura

- hash

- Avere

- capo

- Aiuto

- qui

- HEX

- nascosto

- massimo

- Evidenziato

- evidenzia

- il suo

- Vacanza

- Casa

- host

- Come

- Tutorial

- Tuttavia

- HTML

- http

- HTTPS

- Caccia

- i

- ID

- idealmente

- identificato

- identificatore

- identificare

- Identità

- if

- Immagine

- subito

- migliora

- in

- in-game

- inaccessibile

- indicato

- info

- informazioni

- invece

- istruzioni

- interesse

- Interfaccia

- ai miglioramenti

- coinvolto

- IP

- Indirizzo IP

- isola

- Rilasciato

- IT

- SUO

- Java

- jpg

- Le

- Tasti

- Lingua

- grandi

- dopo

- Guidato

- Lunghezza

- Leva

- si trova

- leggera

- linea

- linux

- Lista

- elencati

- località

- Serrature

- registrati

- registrazione

- accesso

- Guarda

- guardò

- cerca

- macchina

- fatto

- magia

- make

- Fare

- maligno

- gestito

- molti

- carta geografica

- Maggio..

- me

- meccanismo

- Soddisfare

- menzionato

- messaggio

- metodo

- Microsoft

- Moda

- modello

- maggior parte

- mosso

- molti

- multiplo

- devono obbligatoriamente:

- my

- Nome

- navigazione

- necessaria

- Bisogno

- di applicazione

- Rete

- New

- GENERAZIONE

- nove

- no

- né

- Nord

- notevole

- adesso

- nt

- numero

- oggetto

- obiettivo

- Obiettivi d'Esame

- ottenere

- ottenuto

- of

- Offerte

- on

- Onboard

- una volta

- ONE

- esclusivamente

- or

- organizzatori

- Altro

- Altri

- altrimenti

- su

- produzione

- ancora

- proprio

- proprietario

- coppie

- vetro

- parametro

- parte

- Ricambi

- Di passaggio

- Password

- Le password

- passato

- sentiero

- autorizzazione

- permessi

- PHP

- immagine

- pezzo

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- giocatore

- punto

- punti

- Portale

- Post

- PowerShell

- presenti

- precedente

- Direttore

- Stampa

- privilegi

- Prodotto

- proprietà

- protocollo

- fornire

- purché

- fornisce

- la percezione

- chiave pubblica

- pubblicato

- editoriale

- Mettendo

- domanda

- Domande

- R

- radio

- RAM

- Leggi

- Lettura

- ricevere

- ricevuto

- reindirizzare

- Iscrizione

- Basic

- regolarmente

- rimosso

- interpretazione

- sostituire

- rapporto

- richiesta

- richiedendo

- richiedere

- necessario

- richiede

- risorsa

- responsabile

- REST

- ritorno

- problemi

- rivelare

- Rivelato

- rivelando

- invertire

- rischi

- Prenotazione sale

- radice

- Accesso root

- RIGA

- Correre

- running

- garanzie

- stesso

- satellitare

- sega

- in programma

- copione

- Cerca

- ricerca

- Secondo

- Sezione

- sezioni

- problemi di

- rischi per la sicurezza

- vedere

- sembrare

- segmento

- select

- inviare

- Serie

- grave

- server

- servizio

- Servizi

- set

- alcuni

- Condividi

- dovrebbero

- mostrare attraverso le sue creazioni

- firma

- Un'espansione

- semplificata

- abilità

- piccole

- SMB

- Istantanea

- So

- Software

- alcuni

- Fonte

- codice sorgente

- lo spazio

- parlare

- parlando

- specifico

- in particolare

- SQL

- sQL injection

- inizia a

- iniziato

- Di partenza

- dichiarazione

- stazione

- step

- Passi

- sosta

- memorizzati

- Storia

- ruscello

- Corda

- soggetto

- sottoscrivi

- sottoscrizione

- Con successo

- tale

- suite

- Dom.

- in dotazione

- fornire

- sicuro

- Interruttore

- sistema

- tavolo

- Fai

- preso

- prende

- Target

- mira

- Task

- task

- raccontare

- modello

- modelli

- test

- testato

- Testing

- testo

- ringraziare

- che

- Il

- le informazioni

- L’ORIGINE

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- Terza

- questo

- tre

- così

- tempo

- Titolo

- a

- insieme

- token

- ha preso

- strumenti

- Treni

- provato

- innescare

- vero

- Turned

- seconda

- Digitare

- in definitiva

- per

- capire

- unico

- Sconosciuto

- fino a quando

- imminenti

- Aggiornanento

- URI

- URL

- Impiego

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- utilità

- un valido

- APPREZZIAMO

- Valori

- Volta

- volte

- versione

- via

- Visualizza

- virtuale

- macchina virtuale

- visivo

- Voce

- autenticazione vocale

- vulnerabilità

- vulnerabilità

- Vulnerabile

- ricercato

- Prima

- Modo..

- we

- sito web

- WELL

- sono stati

- Che

- quando

- se

- quale

- while

- OMS

- wikipedia

- vento

- finestre

- vincente

- con

- Word

- sarebbe

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro