Data del rapporto: 2023-12-20

Data dell'incidente: 2023-12-14

Tipo di incidente rilevato: Accesso non autorizzato e codice dannoso

Sintesi

Ledger ha rilevato un exploit utilizzando Ledger Connect Kit giovedì 14 dicembre 2023. Questo exploit ha iniettato codice dannoso all'interno delle DApp che utilizzavano Ledger Connect Kit, inducendo gli utenti di EVM DApp a firmare transazioni che prosciugano i loro portafogli. L'exploit è stato rapidamente individuato e subito dopo è stata implementata una soluzione. Nel frattempo, un piccolo numero di utenti è caduto nel mezzo dell'attacco e ha firmato transazioni prosciugando il loro portafoglio.

Cronologia

Gli orari della sequenza temporale sono dettagliati utilizzando il fuso orario dell'Europa centrale (CET):

2023-12-14: Mattina: Un ex dipendente di Ledger è rimasto vittima di un sofisticato attacco di phishing che ha ottenuto l'accesso al proprio account NPMJS, aggirando la 2FA, utilizzando il token di sessione dell'individuo.

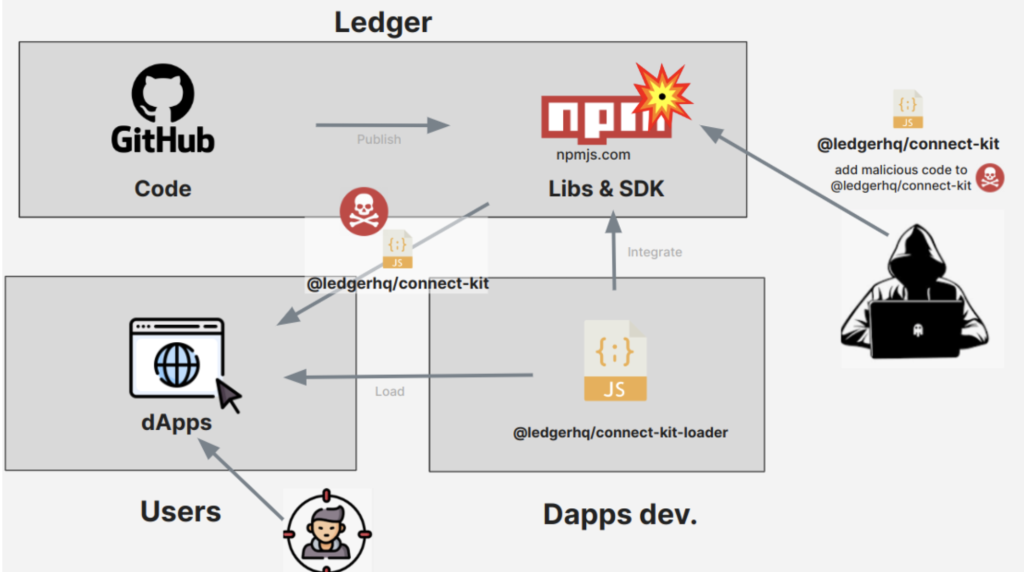

2023-12-14 – 09:49 / 10:44 / 11:37: L'aggressore ha pubblicato su NPMJS (un gestore di pacchetti per codice Javascript condiviso tra app), una versione dannosa del Ledger Connect Kit (che colpisce le versioni 1.1.5, 1.1.6 e 1.1.7). Il codice dannoso ha utilizzato un progetto non autorizzato WalletConnect per reindirizzare le risorse ai portafogli degli hacker.

2023-12-14: 1.45:XNUMX: Ledger è stato informato dell'attacco in corso grazie alla pronta reazione di diversi attori nell'ecosistema, incluso Blockaid che ha contattato il team di Ledger e ha condiviso aggiornamenti su X.

2023-12-14: 2.18:XNUMX: I team di tecnologia e sicurezza di Ledger sono stati avvisati dell'attacco e una versione autentica della correzione del Ledger Connect Kit è stata distribuita dai team di Ledger entro 40 minuti dal momento in cui Ledger ne è venuto a conoscenza. A causa della natura della CDN (Content Delivery Network) e dei meccanismi di caching in Internet, il file dannoso è rimasto accessibile per un po' più a lungo. Dalla compromissione di NPMJS alla completa risoluzione sono trascorse circa 5 ore. Questa disponibilità estesa del codice dannoso era il risultato del tempo impiegato dalla CDN per propagarsi e aggiornare le proprie cache a livello globale con la versione più recente e autentica del file. Nonostante la presenza del file sia durata cinque ore, in base alla nostra indagine stimiamo che la finestra durante la quale le risorse dell'utente sono state attivamente prosciugate sia stata limitata a meno di due ore in totale.

Ledger si è coordinato rapidamente con il nostro partner WalletConnect, che ha disabilitato l'istanza non autorizzata di WalletConnect utilizzata per drenare risorse dagli utenti.

2023-12-14: 2.55:XNUMX Dietro nostro coordinamento, Tether ha congelato gli USDT degli aggressori (cfr. TX).

Analisi delle cause profonde, risultati e misure di prevenzione

Contesto

Ledger Kit Connect è una libreria open source Java Script che consente agli sviluppatori di connettere le proprie DApp all'hardware Ledger. Può essere integrato utilizzando il file Connect-Kit-caricatore componente che consente a una DApp di caricare il Connect-Kit in fase di runtime da una CDN. Ciò consente agli sviluppatori DApp di avere sempre la versione più recente del file Kit Connect senza la necessità di aggiornare manualmente le versioni dei pacchetti e rilasciare nuove build. Il CDN utilizzato da Ledger per la distribuzione è NPMJS. La maggior parte delle DApp hanno integrato il file Kit Connect utilizzando il menzionato Connect-Kit-loader.

Nell’exploit Ledger Connect Kit, l’aggressore non ha mai avuto accesso all’infrastruttura Ledger, al repository del codice Ledger o alle DApp stesse. L'aggressore è riuscito a inserire un pacchetto di codici dannosi all'interno della CDN al posto del Connect-Kit stesso. Questo codice Connect-Kit dannoso è stato quindi caricato dinamicamente dalle DApp che già integrano il Connect-Kit-loader.

L’exploit del Ledger Connect Kit evidenzia i rischi che Ledger e l’industria devono affrontare collettivamente per proteggere gli utenti, e ricorda anche che collettivamente dobbiamo continuare ad alzare il livello di sicurezza attorno alle DApp in cui gli utenti si impegneranno nella firma basata su browser. Questa volta è stato il servizio di Ledger ad essere sfruttato, ma in futuro ciò potrebbe accadere ad un altro servizio o biblioteca.

Causa ultima

Per poter inviare il pacchetto di codici dannosi a NPMJS, l’aggressore ha effettuato un phishing su un ex dipendente per sfruttare l’accesso del singolo a NPMJS. L’accesso dell’ex dipendente ai sistemi Ledger (inclusi Github, servizi basati su SSO, tutti gli strumenti interni di Ledger e strumenti esterni) è stato opportunamente revocato, ma sfortunatamente l’accesso dell’ex dipendente a NPMJS non è stato opportunamente revocato.

Possiamo confermare che si è trattato di uno sfortunato incidente isolato. Gli accessi all'infrastruttura Ledger da parte dei dipendenti Ledger vengono revocati automaticamente durante l'offboarding dei dipendenti, tuttavia, a causa del modo in cui gli attuali servizi e strumenti tecnologici operano attualmente a livello globale, non possiamo revocare automaticamente l'accesso a determinati strumenti esterni (incluso NPMJS) e questi devono essere gestiti manualmente con un lista di controllo per l'esodo dei dipendenti per ciascun individuo. Ledger dispone di una procedura di offboarding esistente e regolarmente aggiornata in cui rimuoviamo i dipendenti in partenza da tutti gli strumenti esterni. In questo singolo caso, l'accesso all'NPMJS non è stato revocato manualmente, cosa che ci dispiace, e stiamo effettuando un audit con un partner esterno di terze parti.

Si è trattato di un attacco sofisticato condotto dall'aggressore. Nonostante abbia applicato l’autenticazione a due fattori (2FA) sull’account preso di mira NPMJS, che normalmente scoraggerebbe molti tentativi, l’aggressore ha aggirato questa misura di sicurezza sfruttando una chiave API associata all’account dell’ex dipendente.

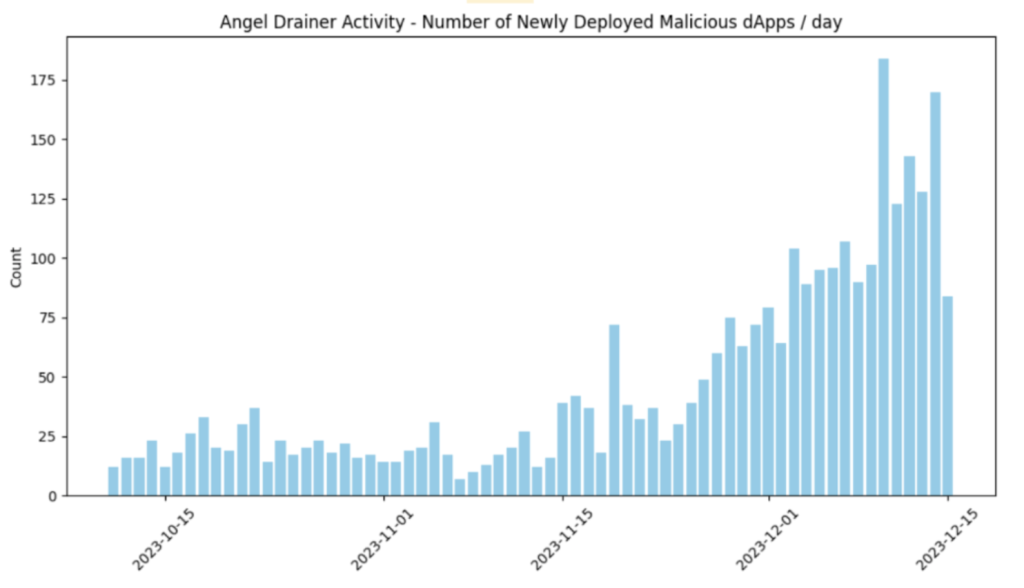

Questo attacco specifico ha consentito all'aggressore di caricare una nuova versione dannosa del Ledger Connect Kit che conteneva il cosiddetto malware Angel Drainer. Angel Drainer è un malware come servizio specificamente progettato per creare transazioni dannose che prosciugano i portafogli una volta firmate. Si tratta di un’infrastruttura completa specializzata sulle catene EVM che implementa contratti intelligenti su richiesta e realizza transazioni su misura per massimizzare i danni.

Purtroppo, NPMJS.com non consente l'autorizzazione multipla o la verifica della firma automatica pubblicazione. Stiamo lavorando per aggiungere meccanismi ad hoc che impongano ulteriori controlli in fase di implementazione.

Giudizio

Si è trattato di un attacco ben preparato eseguito da aggressori esperti. La tecnica di phishing implementata non si è concentrata sulle credenziali, come vediamo nella maggior parte degli attacchi front-end che colpiscono l’ecosistema, ma l’aggressore ha invece lavorato direttamente sul token di sessione.

Il malware utilizzato era Angel Drainer e il team di sicurezza di Ledger ha notato negli ultimi tre mesi un aumento delle attività criminali che utilizzano questo malware (fare riferimento a questo documento pubblicato Rapporto sul blocco). Possiamo anche vedere sulla catena che i fondi rubati vengono divisi: 85% allo sfruttatore e 15% ad Angel Drainer, che potrebbe essere visto come un malware come servizio.

Questo Angel Drainer induce gli utenti a firmare diversi tipi di transazioni a seconda del tipo di risorsa attualmente presa di mira. Per i token ERC20 e NFT, richiede agli utenti di firmare approvazione ed permesso messaggi. Per i token nativi, il drainer chiede all'utente di firmare una falsa transazione di "rivendicazione" in cui il file rivendicare Il metodo spazza semplicemente i fondi o semplici trasferimenti di token che possono essere successivamente spazzati implementando un contratto intelligente all'indirizzo corrispondente.

Questo è il motivo per cui continuiamo a incoraggiare la firma chiara come settore, in modo che gli utenti possano verificare ciò che vedono su un display affidabile sul proprio dispositivo hardware Ledger.

Azioni correttive

I team di sicurezza e tecnologia di Ledger, compreso il team esecutivo di Ledger, stanno attualmente rivedendo e verificando tutti i nostri controlli di accesso sugli strumenti e sui sistemi interni ed esterni di Ledger che utilizziamo.

Ledger rafforzerà le sue politiche in termini di revisione del codice, implementazione, distribuzione e controlli degli accessi, inclusa l'aggiunta di tutti gli strumenti esterni alla nostra manutenzione e ai controlli off-boarding. Continueremo a generalizzare la firma del codice quando pertinente. Inoltre stiamo conducendo controlli interni ricorrenti per assicurarci che tutto ciò venga implementato correttamente.

Ledger organizza già sessioni di formazione sulla sicurezza, inclusa la formazione sul phishing. All’inizio del 2024 verrà inoltre rafforzato il programma di formazione sulla sicurezza interna per tutti i dipendenti dei rispettivi dipartimenti. Ledger organizza già valutazioni periodiche della sicurezza da parte di terzi e continuerà a dare priorità a queste valutazioni.

All’inizio del 2024 verrà condotto uno specifico audit di parte terza focalizzato sul controllo degli accessi, sulla promozione e distribuzione del codice.

Inoltre, rafforzeremo i nostri sistemi di monitoraggio e allerta delle nostre infrastrutture per essere in grado di rilevare e reagire ancora più rapidamente agli incidenti futuri.

Infine, raddoppieremo la prevenzione della firma cieca, rimuovendola come opzione per gli utenti di Ledger per garantire la massima sicurezza e istruiremo gli utenti sul potenziale impatto della firma delle transazioni senza una visualizzazione sicura o senza capire cosa stanno firmando non utilizzando Firma chiara.

Ringraziamo ancora una volta i nostri partner nell'ecosistema per aver collaborato rapidamente con i team Ledger per identificare e risolvere l'exploit.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.ledger.com/blog/security-incident-report

- :ha

- :È

- :non

- :Dove

- 09

- 1

- 10

- 11

- 15%

- 2023

- 2024

- 26

- 2FA

- 40

- 51

- 53

- 7

- a

- capace

- accesso

- accessibile

- Il mio account

- attivamente

- attività

- attori

- Ad

- l'aggiunta di

- aggiunta

- Inoltre

- indirizzo

- che interessano

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- Tutti

- consentire

- Consentire

- consente

- già

- anche

- sempre

- an

- .

- ed

- Angel

- Un altro

- in qualsiasi

- api

- circa

- applicazioni

- SONO

- in giro

- AS

- valutazioni

- attività

- Attività

- associato

- At

- attacco

- attacchi

- Tentativi

- revisione

- revisione

- audit

- Autenticazione

- automaticamente

- disponibilità

- consapevole

- bar

- basato

- BE

- diventando

- essendo

- fra

- cieco

- brevemente

- costruisce

- ma

- by

- Materiale

- non può

- Custodie

- Causare

- centrale

- certo

- Catene

- Controlli

- pulire campo

- codice

- Revisione del codice

- collettivamente

- viene

- completamento di una

- componente

- condotto

- conduzione

- Confermare

- Connettiti

- contenute

- contenuto

- continua

- contratto

- contratti

- di controllo

- controlli

- coordinato

- coordinazione

- Corrispondente

- potuto

- artigianali

- Credenziali

- Azione Penale

- Corrente

- Attualmente

- danno

- Dapp

- Sviluppatori DApp

- DApp

- Dicembre

- consegna

- Richiesta

- dipartimenti

- Dipendente

- schierato

- distribuzione

- deployment

- Distribuisce

- progettato

- Nonostante

- dettagliati

- individuare

- rilevato

- sviluppatori

- dispositivo

- DID

- diverso

- direttamente

- disabile

- Dsiplay

- distribuzione

- effettua

- doppio

- giù

- scolare

- drenato

- dovuto

- durante

- dinamicamente

- ogni

- Presto

- ecosistema

- educare

- o

- Dipendente

- dipendenti

- abilitato

- incoraggiare

- far rispettare

- impegnarsi

- garantire

- ERC20

- stima

- Etere (ETH)

- europeo

- Anche

- EVM

- eseguito

- esecutivo

- esistente

- esperto

- Sfruttare

- Exploited

- esterno

- Faccia

- falso

- più veloce

- Compila il

- I risultati

- cinque

- Fissare

- Focus

- concentrato

- Nel

- Ex

- da

- fondi

- fondi rubati

- ulteriormente

- futuro

- guadagnato

- genuino

- GitHub

- Globalmente

- accadere

- Hardware

- dispositivo hardware

- Avere

- avendo

- evidenzia

- ora

- ORE

- Come

- Tuttavia

- http

- HTTPS

- identificazione

- Impact

- implementato

- in

- incidente

- incidenti

- incluso

- Compreso

- Aumento

- individuale

- industria

- Infrastruttura

- interno

- esempio

- invece

- integrare

- integrato

- interno

- Internet

- ai miglioramenti

- indagine

- isolato

- IT

- SUO

- stessa

- Java

- JavaScript

- Le

- kit

- dopo

- con i più recenti

- Ledger

- meno

- Leva

- Biblioteca

- piccolo

- caricare

- più a lungo

- Basso

- fatto

- manutenzione

- make

- il malware

- direttore

- manualmente

- molti

- max-width

- Massimizzare

- intanto

- misurare

- meccanismi di

- menzionato

- messaggi

- verbale

- monitoraggio

- mese

- mattina

- maggior parte

- devono obbligatoriamente:

- nativo

- Natura

- Bisogno

- Rete

- New

- NFT

- token nft

- normalmente

- of

- on

- In catena

- in corso

- aprire

- open source

- operare

- Opzione

- or

- minimo

- organizza

- nostro

- su

- pacchetto

- partner

- partner

- partito

- Passato

- passato

- phishing

- attacco di phishing

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- per favore

- pm

- Termini e Condizioni

- potenziale

- pratiche

- preparato

- presenza

- prevenzione

- Dare priorità

- procedura

- Programma

- progetto

- promozione

- propriamente

- protegge

- pubblicato

- Spingi

- rapidamente

- aumentare

- a raggiunto

- Reagire

- reazione

- recente

- ricorrente

- riferimento

- di cui

- rammarico

- Basic

- regolarmente

- rafforzare

- rilasciare

- pertinente

- è rimasta

- promemoria

- rimuovere

- rimozione

- rapporto

- deposito

- richieste

- Risoluzione

- risolvere

- quelli

- colpevole

- recensioni

- revisione

- rischi

- s

- copione

- sicuro

- problemi di

- vedere

- visto

- servizio

- Servizi

- Sessione

- sessioni

- condiviso

- segno

- firma

- firmato

- firma

- Un'espansione

- semplicemente

- smart

- smart contract

- Smart Contract

- So

- sofisticato

- Fonte

- specializzata

- specifico

- in particolare

- dividere

- Stage

- inizia a

- rubare

- sicuro

- rapidamente

- SISTEMI DI TRATTAMENTO

- su misura

- preso

- mirata

- mira

- team

- le squadre

- per l'esame

- Tecnologia

- Tether

- di

- ringraziare

- Grazie

- che

- Il

- Il futuro

- loro

- si

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- Terza

- questo

- tre

- giovedì

- tempo

- a

- token

- Tokens

- strumenti

- Totale

- Training

- delle transazioni

- Le transazioni

- trasferimenti

- di fiducia

- seconda

- Digitare

- Tipi di

- e una comprensione reciproca

- sfortunato

- purtroppo

- Aggiornanento

- Aggiornamenti

- USDT

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- massimo

- Convalida

- verificare

- versione

- Vittima

- volume

- Portafoglio

- Portafogli

- Prima

- we

- WELL

- sono stati

- Che

- Che cosa è l'

- quando

- quale

- OMS

- perché

- volere

- finestra

- con

- entro

- senza

- lavorato

- lavoro

- sarebbe

- X

- zefiro