Bentornati alla quarta parte della nostra serie di blog su Recupero del libro mastro genesi. Il nostro obiettivo è esplorare i numerosi ostacoli tecnici incontrati durante la creazione di un servizio di recupero seed e il modo in cui Ledger Recover, fornito da Coincover, li risolve con una progettazione e un'infrastruttura sicure.

Nelle parti precedenti abbiamo spiegato come può essere l'entropia di una Secret Recovery Phrase suddivisa in più condivisioni (o frammenti), poi inviato a fornitori di backup affidabili, e infine conservati in modo sicuro mantenendo sempre il massimo livello di sicurezza.

La prossima domanda che potresti avere ora è: come può Ledger Recover proteggere l'entropia di una Secret Recovery Phrase senza introdurre semplicemente un altro meccanismo aggiuntivo basato su segreti come una password, un'autenticazione a due fattori o simili? Soprattutto in una situazione in cui potresti aver perso l'accesso a tutti i mezzi di autenticazione digitale (come la tua posta elettronica, vari portafogli hardware e autenticatori, ecc…).

La chiave per garantire agli utenti di Ledger Recover il controllo completo sullo sblocco dei propri segreti risiede nel facendo leva sulla propria identità, che è l'essenza fondamentale della proprietà.

In questa sezione approfondiremo Verifica dell'identità meccanismi che forniscono l'accesso al backup da soli e solo tu. Cominciamo con alcune definizioni.

Un'introduzione alla verifica dell'identità

Verifica dell'identità è il processo di conferma dell'accuratezza e della legittimità dell'identità dichiarata di un individuo. Implica la verifica delle informazioni personali da fonti attendibili, ovvero documenti ufficiali. L'obiettivo è prevenire attività fraudolente o accesso non autorizzato a informazioni sensibili convalidando l'accuratezza dell'identità dichiarata di un individuo.

Tieni presente che d'ora in poi utilizzeremo il file VDI acronimo di Verifica dell'identità.

Aspettare ! Cosa succede se qualcuno ruba i miei documenti d'identità? Questa persona sarebbe in grado di superare il processo di verifica dell'identità?

Ledger Recover è resistente a tali scenari poiché confronta diverse fonti di informazioni durante il processo, tra cui:

- Informazioni certificate sull'identità: i dati estratti dal documento ufficiale tramite OCR1 tecnologie

- Dati biometrici2: dati in tempo reale estratti da un essere umano e confrontati con i record dei documenti ufficiali, nel caso Ledger Recover, il tuo volto

- Controllo della vivacità: controlla per assicurarsi che dietro i dati biometrici ci sia un vero essere umano e non falsificato

- Interviste dal vivo da diverso VDI fornitori di servizi.

Passando attraverso il VDI Il processo ti richiederà di filmare un piccolo video e seguire le istruzioni per consentire al sistema di acquisire informazioni sufficienti a confermare che sei effettivamente titolare dei documenti di identità forniti.

Padroneggia il tuo segreto: Ledger Recover ti dà il potere di chiave definitiva

Noi di Ledger promuoviamo la custodia personale e l'autonomia individuale, motivo per cui la verifica dell'identità (VDI) è un componente cruciale di Ledger Recover.

Utilizzando VDI, Ledger Recover, fornito da Coincover, garantisce che tu, in quanto proprietario dell'account, abbia il controllo completo sul processo di recupero, invece di fare affidamento su metodi di recupero sociale che richiedono il coinvolgimento di altri o più parti.

Uno dei principali vantaggi di VDI è che sfrutta il tuo documento di identità rilasciato dal governo, che in genere è in tuo possesso in modo sicuro e facilmente accessibile. Ciò significa che puoi autenticare con sicurezza la tua identità senza dover fare affidamento su entità esterne o procedure complicate. È anche una delle uniche forme di autenticazione che possono essere ripristinate dopo eventi catastrofici come la perdita di tutto (documenti, accessi digitali, ecc…).

Integrando VDI nel quadro di autocustodia di Ledger Recover, ti consente di mantenere il pieno controllo sulle tue risorse e sulle informazioni personali. Il suo processo di verifica snello e sicuro dà priorità alla tua comodità, permettendoti di recuperare con sicurezza il tuo account aderendo ai principi di autocustodia e autonomia individuale.

IDV non è un KYC regolare...

Il processo di verifica dell'identità è diverso dal processo completo Know Your Customer (KYC), poiché diamo la priorità a ridurre al minimo qualsiasi divulgazione non necessaria di informazioni personali. Comprendiamo l'importanza di salvaguardare la tua privacy, motivo per cui il nostro metodo di verifica rivela solo i dettagli essenziali necessari per la conferma dell'identità, garantendo che i tuoi dati sensibili rimangano protetti.

In che modo Ledger Recover utilizza i fornitori di servizi IDV?

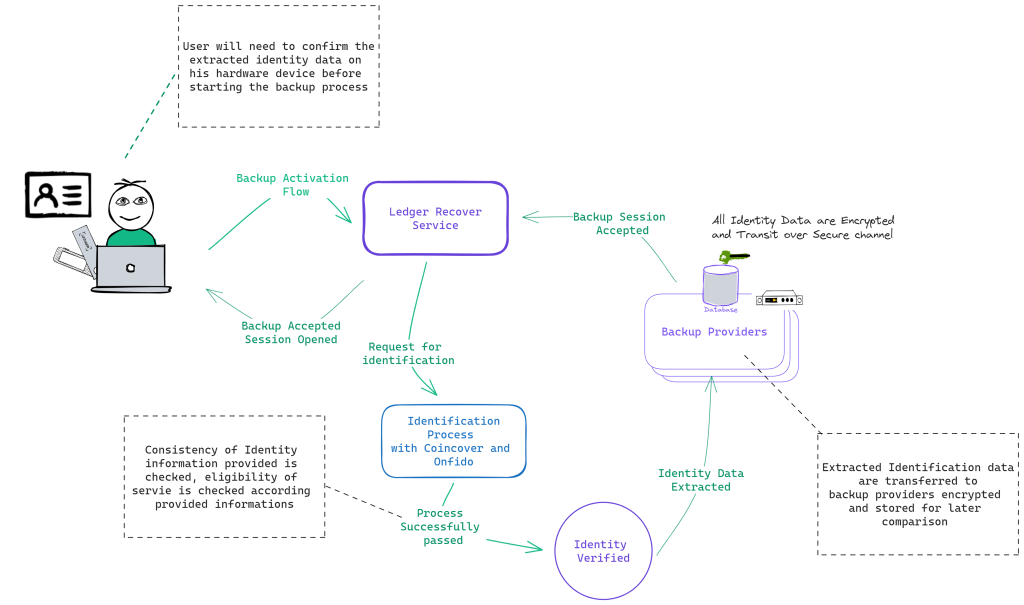

Durante il processo di backup, Ledger Recover acquisisce i dati dell'ID tramite il file VDI processo di identificazione del fornitore del servizio, lo fa confermare all'utente sul suo dispositivo e lo associa alle quote dell'entropia della tua Secret Recovery Phrase. Quindi l'unico modo per ripristinare le tue chiavi private è sbloccare le tue condivisioni dimostrando la tua identità a due dei tre fornitori di backup attraverso due fornitori indipendenti VDI fornitori di servizi.

Ledger Recover dà priorità alla sicurezza e all'accuratezza di VDI, motivo per cui impiega dipendenti indipendenti VDI fornitori di servizi, vale a dire Coincover e Tessi, che stanno sfruttando la tecnologia Digital IDV rispettivamente di Onfido e Veridas.

Recupero del libro mastro VDI i fornitori di servizi sono rinomati per la loro competenza e soluzioni all'avanguardia nel settore VDI settore, rendendoli la scelta ideale per un rigoroso processo di verifica. Sia Onfido che Veridas si affidano a tecnologie passate Attacco di presentazione3 rivelazione (PAD) test di livello 2 condotto da iBeta Quality Assurance.

Utilizzando più fornitori di servizi IDV, Ledger Recover garantisce un modello di processo di verifica robusto e approfondito, poiché ciascun fornitore porta sul tavolo una prospettiva e un insieme di algoritmi unici.

multiplo VDIs è il meccanismo principale con cui Ledger Recover garantisce che una richiesta di ripristino provenga da un utente legittimo. Ma implementarlo correttamente introduce molte domande e considerazioni aggiuntive sulla sicurezza:

Ma cosa succederebbe se i due fornitori di servizi dell'IDV non raggiungessero un consenso?

Questo processo è resiliente in termini di tempo?

Cosa succede se cambio aspetto tra Backup e Ripristino?

Come posso assicurarmi di eseguire un IDV per il dispositivo e il seed corretti?

Concretamente come funziona tutto questo all'interno di Ledger Recover? Diamo un'occhiata ad alcuni dettagli di implementazione che rispondono a queste domande.

Complicazione della verifica dell'identità all'interno di Ledger Recover

Come introdotto nella parte da 1 a 3 di questa serie di post sul blog, Ledger Recover dispone di potenti meccanismi crittografici per dividere, distribuire, archiviare, raccogliere e riassemblare le condivisioni di un seed sul tuo dispositivo. Utilizzando VDI autorizzare il ripristino di un seed introduce due grandi categorie di sfide:

- Verifica con certezza di essere il legittimo proprietario del segreto quando arriverà il recupero

- Stabilire un forte legame tra la tua identità e le tue azioni, durante tutto il ciclo di vita delle azioni

Associazione di identità, condivisioni e dispositivi

Lo scopo principale del vincolo di identità e condivisioni è garantire che le azioni vengano rilasciate solo quando un essere umano reale ha dimostrato la propria identità, proprietà della condivisione e ha confermato il proprio consenso su un dispositivo attendibile. L'obiettivo è anche quello di evitare che un utente malintenzionato (esterno o interno) possa intercettare o modificare qualsiasi passaggio dei processi di backup o ripristino e reindirizzarlo ai propri dispositivi.

Per garantire questo legame, Ledger Recover introduce alcuni meccanismi che legano strettamente l'identità da verificare, alle condivisioni e al dispositivo in uso.

Dati di conferma all'inizio del processo di backup e ripristino

Prendiamoci un momento per spiegare perché i tuoi dati di identità vengono archiviati e come vengono sfruttati per assicurarti di avere sempre il controllo di ciò che accade durante il processo.

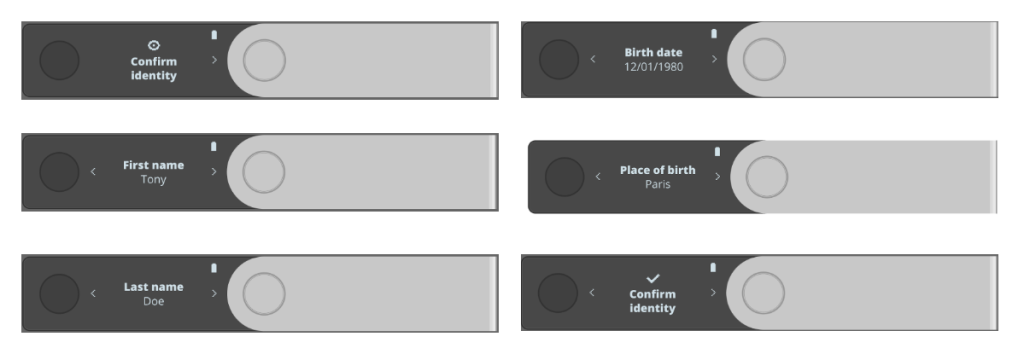

Durante il processo di backup, dopo aver consentito esplicitamente l'utilizzo del servizio Ledger Recover sul tuo dispositivo hardware e passato il VDI passaggi, ti verrà chiesto di confermare all'interno del tuo display di fiducia che le informazioni corrette siano state effettivamente estratte dal tuo documento ufficiale grazie all'OCR.

Se questi sono corretti per te, puoi confermare il processo di backup/ripristino e consentire il backup/ripristino delle tue condivisioni crittografate con Seed.

Questa conferma sul dispositivo consente alcune funzionalità di sicurezza chiave per Ledger Recover:

- Cattura il tuo consenso esplicito al backup/ripristino di una condivisione

- Ti consente di convalidare su un dispositivo hardware affidabile il corretto collegamento delle tue condivisioni con la tua identità.

- Consente al sistema di associare il tuo dispositivo alle sessioni di backup/ripristino correnti, in modo che nessun altro dispositivo possa essere utilizzato al suo posto.

Dopo questo passaggio ogni condivisione viene inviata attraverso un canale sicuro a ciascun provider di backup e strettamente legata ai dati di identità che sono stati confermati.

Si tratta di un'applicazione diretta dei principi comuni del registro che prevedono la firma chiara di tutte le interazioni e l'abilitazione del comando "Non fidarti, Verifica".

Azioni vincolanti e IDV

Come menzionato nella parte 3, ogni condivisione viene crittografata a riposo dal provider di backup utilizzando l'identità, direttamente all'interno dell'HSM. Ciò avviene durante la fase di backup dell'SRP.

Per proteggere la fase di ripristino e fidarsi dell'identità utilizzata per rilasciare la condivisione, tutte le comunicazioni con VDI i fornitori di servizi sono protetti (crittografati e autenticati) e tutti i messaggi ricevuti dai fornitori di servizi IDV sono firmati. Questa firma viene controllata direttamente all'interno dell'HSM di ciascun provider di backup, prima di decrittografare internamente la condivisione.

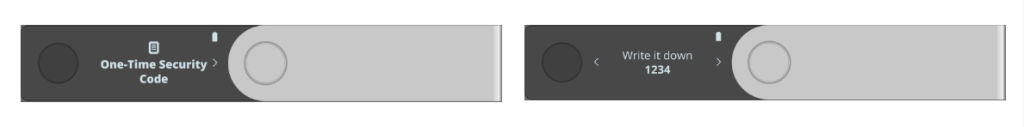

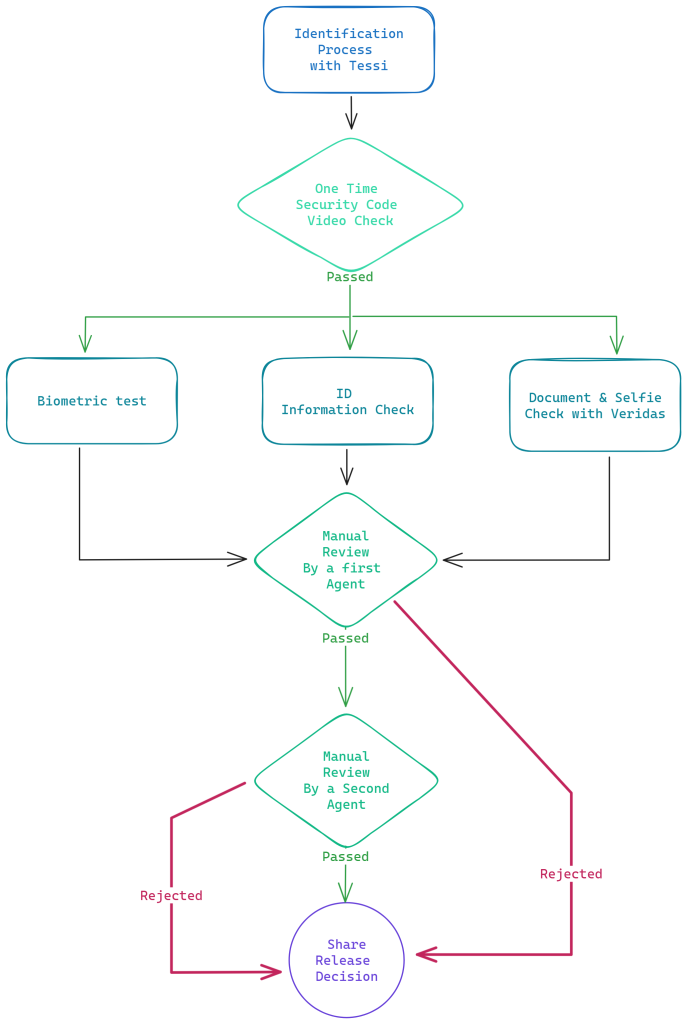

Codice di sicurezza una tantum

L'ultima parte da proteggere è il VDI processo stesso. Un utente malintenzionato che ha il controllo sul tuo display e che in qualche modo ruba le tue credenziali potrebbe tentare di farti superare un VDI per ripristinare il tuo seed sul loro dispositivo.

Il processo di Ledger Recover Restore è stato quindi reso robusto contro gli scenari di attacco Man-in-the-Middle, creando un forte legame tra il dispositivo hardware che avvia il ripristino e il VDI processo stesso, utilizzando un codice di sicurezza monouso.

Più precisamente, il One Time Security Code è un codice derivato da un segreto condiviso tra il Ledger Backup Provider HSM e il tuo dispositivo hardware. Il One Time Security Code viene generato sia lato HSM che sul tuo dispositivo hardware, pertanto questo codice non è intercettabile in quanto non transita mai. Questo codice è unico, può essere utilizzato una sola volta, è legato alla tua sessione e al tuo dispositivo e cambierà ad ogni tentativo di ripristino.

Una volta generato, questo codice verrà mostrato una sola volta sul tuo dispositivo: scrivilo con cautela; sarà necessario all'inizio del processo di identificazione ma non verrà mai più mostrato. Questo codice verrà richiesto durante un controllo di attività e verificato. Qualsiasi errore qui interromperà il tentativo di ripristino.

Ledger Recupera la regola di sicurezza d'oro

Tutte le sessioni di backup e ripristino dovrebbero iniziare con la connessione del dispositivo e la generazione di un codice di sicurezza monouso. Non eseguire mai un IDV per Ledger Recover se non hai prima generato questo codice di sicurezza una tantum sul tuo dispositivo!

Verifica dell'identità

Ledger Recover si affida a molteplici fonti indipendenti per ottenere una valutazione completa e affidabile della tua identità e una valutazione affidabile della tua identità e garantisce un livello estremamente elevato di certezza sull'identità dell'utente che interagisce con il sistema. Diamo un'occhiata ai dettagli del VDI stessa.

Processo di backup

Il VDI Il processo durante il backup è reso semplice. L'obiettivo qui è garantire che la vera identità sia associata alle giuste condivisioni. La condizione per aprire una sessione di backup è fornire dati coerenti durante il processo: il selfie è coerente con la foto del tuo documento di identità e il tuo documento di identità è sufficientemente leggibile da estrarre informazioni come luogo di nascita, data di nascita, nome, cognome e foto selfie.

Una volta che la tua identità è stata dimostrata coerente ed elaborabile, questi dati vengono crittografati e archiviati in modo sicuro per un confronto successivo (fondamentalmente durante il processo di ripristino) e viene effettivamente creato il backup per la tua frase di recupero segreta.

Processo di recupero

Il processo di recupero è molto più complesso in quanto non verifica solo la consistenza della tua identità ma se sei o meno il legittimo proprietario delle azioni.

Innanzitutto, come concetto centrale e menzionato in parte 3 di questa serie il nostro protocollo si basa sull'isolamento delle decisioni di rilascio delle azioni. Ciò implica che ogni Backup Provider ha il suo provider dedicato VDI servizio di accettare o rifiutare una richiesta di rilascio in base alla propria VDI risultato del processo.

Per ripristinare il tuo backup dovrai superare diversi test di cui due VDIS. Ogni VDI è legato a una quota della tua entropia, che viene rilasciata in modo indipendente se l'identificazione ha successo.

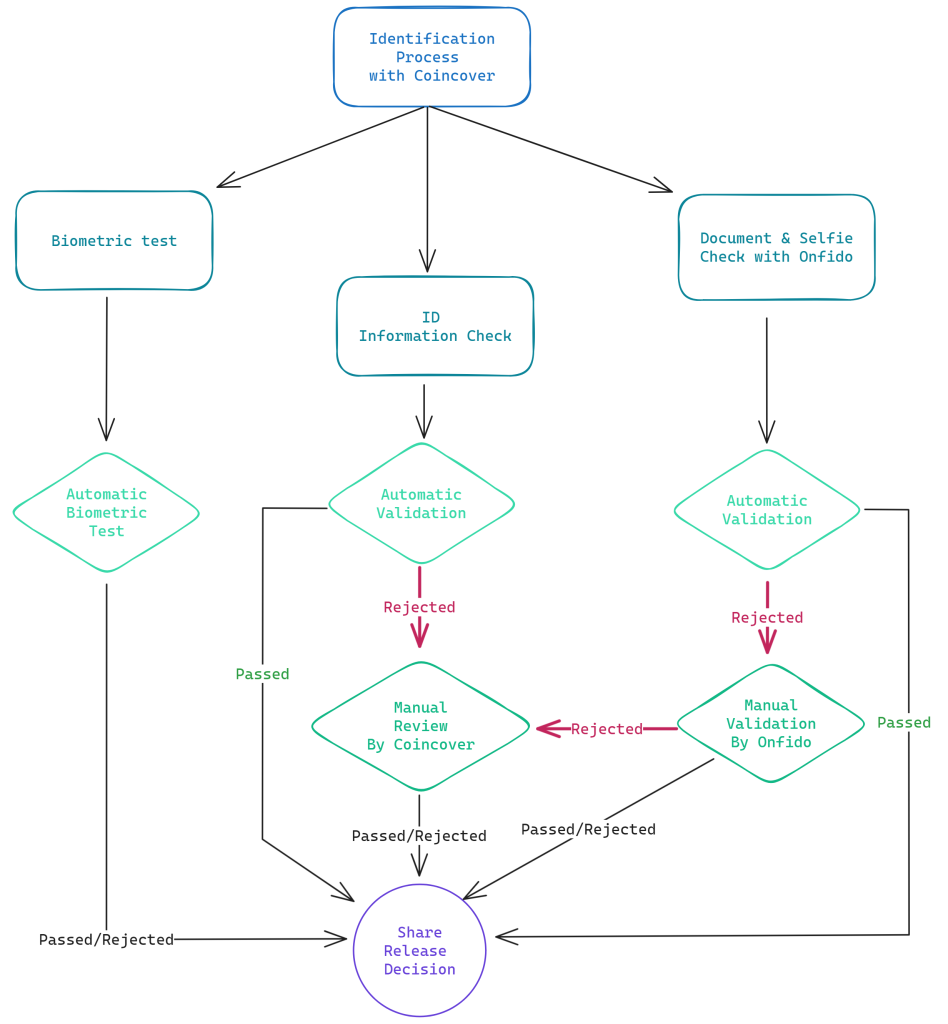

Processo di verifica dell'identità con il provider Coincover Backup

Una parte dell'entropia della tua frase di recupero segreta è affidata a Coincover come fornitore di backup. Coincover fornisce anche parte del Servizio di Identificazione in collaborazione con Onfido. Durante questo passaggio dovrai fornire una foto del tuo documento d'identità e registrare un video con varie istruzioni.

Quindi il processo passa attraverso 3 convalide distinte:

- Test biometrico : Confronto tra selfie forniti durante il backup e video. Questo controllo viene convalidato automaticamente.

- Controllo della coerenza delle informazioni sull'ID : Confronto delle informazioni estratte dal Documento di Identità con quelle fornite durante il backup.

- Controllo della coerenza del documento d'identità e del video : verifica l'autenticità del video e la coerenza con la foto del documento d'identità e il selfie estratto dal video.

Questi tre passaggi passano attraverso la convalida automatica e, se necessario, nel caso in cui l'output dell'elaborazione sia inferiore a una soglia soddisfacente, passano attraverso la verifica manuale.

Se e solo se tutte queste verifiche sono conclusive, la quota protetta viene finalmente rilasciata per questo Provider di Backup.

Processo di verifica dell'identità con Ledger come fornitore di backup

Ledger come fornitore di backup si affida ai servizi Tessi per convalidare la tua identità quando richiedi un ripristino della tua entropia. Su quel secondo provider di backup il file VDI differisce su alcuni aspetti chiave che devono essere menzionati:

- Ogni identificazione implica due verifiche manuali gestiti da agenti addestrati. Questi agenti addestrati si assicureranno che la tua richiesta sia autentica e legittima.

- Introduce un potente meccanismo per associare il tuo dispositivo alla tua sessione, il Codice di sicurezza una tantum descritto nella sezione precedente. Pertanto garantisce che tu stia effettivamente eseguendo un VDI processo creato appositamente solo per il tuo dispositivo.

Verifica manuale dell'identificazione

Come accennato, un aspetto notevole di questo processo è che comporta la verifica da parte dell’uomo dei dati forniti. Similmente ai test menzionati in precedenza per il provider di backup Coincover, questa verifica viene effettuata separatamente da due agenti distinti e non collegati.

Se -e solo se- tutte queste verifiche saranno conclusive, la quota protetta verrà finalmente rilasciata per questo Provider di Backup.

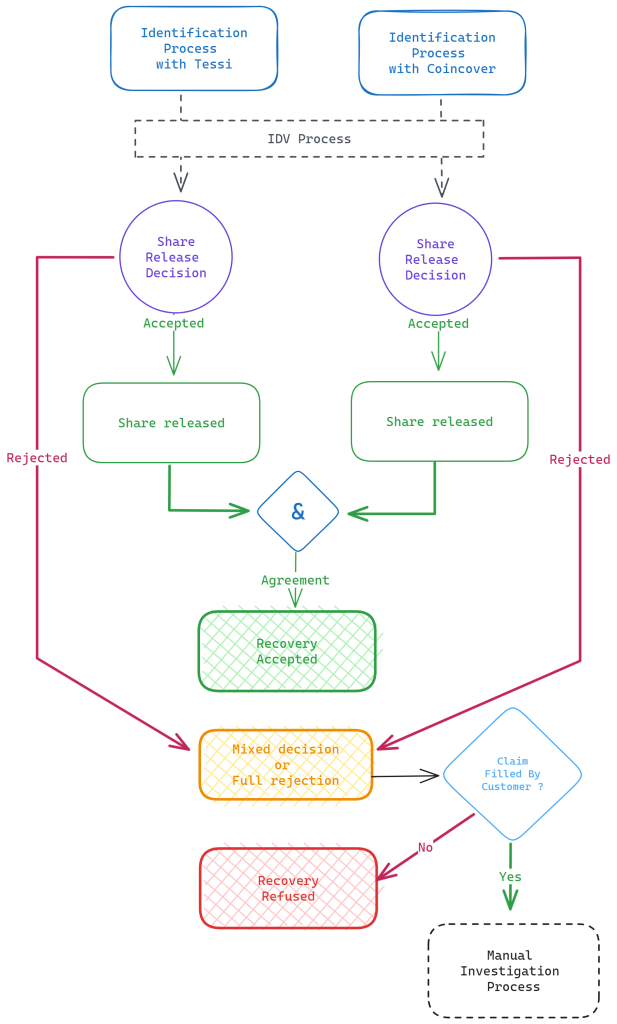

Consolidamento delle decisioni

Una volta eseguiti i due proposti VDIs, il sistema consolida gli output dei processi di verifica. Qui sono possibili diversi scenari:

- Hai superato con successo i due processi di verifica: il recupero viene accettato e le due condivisioni vengono inviate attraverso un canale sicuro al tuo dispositivo.

- Hai ricevuto un rifiuto misto o totale da parte dei due VDIs e hai deciso di non richiedere un'indagine manuale: il tuo recupero è stato interrotto.

- Hai ricevuto un rifiuto misto o totale da parte dei due VDIs e hai deciso di compilare un reclamo per continuare il processo di recupero: viene avviato un processo di indagine manuale (dettagli di seguito).

Processo di indagine manuale

Il processo di indagine manuale avviene ogni volta che non sei in grado di superare con successo il test VDI test e richiedi una valutazione più approfondita della tua richiesta. In questa fase esiste un flusso di lavoro di verifica rafforzato che ti consentirà di accedere in modo sicuro al tuo segreto.

Il processo di indagine manuale viene eseguito da Coincover. Il suo obiettivo principale è identificare con precisione il motivo per cui il VDI il processo non è riuscito e raccogliere qualsiasi elemento aggiuntivo pertinente e legittimo che possa correggere il problema iniziale.

Ciò si ottiene eseguendo un terzo VDI utilizzando un altro fornitore di servizi indipendente IDNow, seguita da una chat video con uno specialista di identificazione addestrato per determinare se il VDI viene eseguito sotto qualsiasi vincolo.

Durante questa video chat, ti potrebbe essere chiesto esplicitamente di confermare i motivi alla base del processo di identificazione in corso. Inoltre, ti potrebbe essere chiesto di eseguire una serie di azioni casuali volte a rilevare eventuali attacchi di manipolazione o presentazione, come ad esempio:

- Tenere il documento d'identità da fotografare mentre si posiziona un dito su parti dell'identità rilevanti per la sicurezza; questa posizione è variabile e determinata casualmente;

- Rispondere a domande generate casualmente;

- Eseguire movimenti insoliti.

E se anche il terzo Idv fallisse per un motivo legittimo?

Una volta che la causa dietro il fallimento VDIUna volta identificato, un investigatore Coincover ti contatterà per raccogliere tutti i documenti necessari a sostegno del tuo reclamo. Se pertinente, questo processo di indagine potrebbe coinvolgere un funzionario legale per:

- Incontrarti fisicamente per corroborare la tua identità e rivendicazione; e/o

- Certifica i documenti ufficiali forniti a supporto della tua richiesta.

Regolamento Dati & Privacy IDV

Trasferimento da aeroporto a Sharm VDI i dati vengono raccolti e trattati attraverso Ledger Recover nel rispetto della normativa sulla privacy, in particolare del Regolamento generale europeo sulla protezione dei dati.

Ledger raccoglie solo quanto strettamente necessario per verificare la tua identità, ovvero i dati estratti dal tuo documento di identità (nome, cognome, data e luogo di nascita), un selfie (estratto dalla ripresa video) e, su richiesta di recupero, una foto di il tuo documento di identità.

In conformità con la nostra politica di conservazione dei dati, il tuo VDI i dati vengono conservati in modo sicuro fino all'annullamento dell'iscrizione al servizio e quindi archiviati in un database con accesso strettamente limitato solo a fini di controversia.

La sicurezza gioca un ruolo cruciale nella salvaguardia della tua privacy e ci impegniamo pienamente a gestire i tuoi dati con la massima cura. A tal fine, abbiamo implementato tutte le misure tecniche e organizzative necessarie per salvaguardare e mettere in sicurezza il VDI informazioni che conserviamo su di te. Pertanto, i tuoi dati di identità non vengono mai archiviati in testo semplice all'interno del nostro sistema. Durante il transito, vengono trattati in una zona infrastrutturale sicura e isolata con controllo degli accessi e monitoraggio costante.

Per saperne di più su come Ledger gestisce i tuoi dati e i tuoi diritti, consulta la nostra politica sulla privacy. Per ulteriori informazioni sulle pratiche di protezione dei dati di Coincover, fare riferimento a Informativa sulla privacy di Coincover.

Non proprio la fine: la quasi conclusione

Eccoci alla fine del implementazione parte della nostra serie di blog. In questa parte, abbiamo visto come Ledger Recover sfrutta la tua identità come chiave definitiva per sbloccare il tuo backup. Abbiamo visto come VDI viene utilizzato in Ledger Recover, ottimizzato rispetto ai fornitori esistenti e abbiamo anche toccato alcune contromisure utilizzate per proteggere il VDI stessa, assicurandosi che nessun aggressore, esterno o interno, possa attuare attacchi man in the middle alla verifica.

Grazie e congratulazioni per aver letto fino a questa lunga parte! Ora dovresti avere un quadro dettagliato della sicurezza e dei dettagli di implementazione di Ledger Recover, comprendendo come l'autocustodia è stata creata per andare di pari passo con comodità e sicurezza. Riteniamo di aver progettato una soluzione che aiuterà gli utenti di Ledger Recover a gestire meglio le loro frasi di recupero segrete senza compromettere la sicurezza o l'autocustodia.

Ma questa non è la fine (l’indizio è nel titolo). Un prodotto di sicurezza non è nulla se non viene utilizzato in modo sicuro... Come opera Ledger Recover per garantire l'inespugnabilità delle misure di sicurezza del sistema? Questo è ciò a cui cercheremo di rispondere nella parte 5 della serie di blog Genesis of Ledger Recover: Sicurezza operativa.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Grafico Prime. Migliora il tuo gioco di trading con ChartPrime. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 121

- a

- capace

- Chi siamo

- Accetta

- accettato

- accesso

- accessibile

- accordo

- Il mio account

- precisione

- raggiunto

- azioni

- attività

- aggiuntivo

- Inoltre

- aderendo

- vantaggi

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- agenti

- Mirato

- Algoritmi

- Tutti

- consentire

- permesso

- Consentire

- consente

- quasi

- lungo

- anche

- sempre

- an

- ed

- e infrastruttura

- Un altro

- rispondere

- in qualsiasi

- Applicazioni

- SONO

- AS

- chiedere

- aspetto

- aspetti

- Attività

- associato

- garanzia

- At

- attacco

- attacchi

- autentico

- autenticare

- autenticato

- Autenticazione

- autenticità

- autorizzare

- Automatico

- automaticamente

- evitare

- precedente

- sostegno

- di riserva

- basato

- fondamentalmente

- BE

- stato

- prima

- Inizio

- dietro

- essendo

- CREDIAMO

- sotto

- Meglio

- fra

- legare

- rilegatura

- biometria

- nascita

- Blog

- entrambi

- legato

- Porta

- ampio

- Costruzione

- ma

- by

- stanza

- Materiale

- catturare

- catturato

- cattura

- che

- svolta

- Custodie

- catastrofico

- categoria

- Causare

- centrale

- certezza

- Certificato

- sfide

- il cambiamento

- canale

- dai un'occhiata

- Controlli

- scelte

- rivendicare

- rivendicato

- pulire campo

- strettamente

- codice

- Coprimonete

- collaborazione

- raccogliere

- raccoglie

- arrivo

- impegnata

- Uncommon

- Comunicazioni

- confrontare

- rispetto

- confronto

- completamento di una

- complesso

- conformità

- complicato

- componente

- globale

- compromettendo

- concetto

- condizione

- condotto

- con fiducia

- Confermare

- conferma

- CONFERMATO

- Collegamento

- Consenso

- consenso

- Considerazioni

- coerente

- consolida

- costante

- contatti

- continua

- di controllo

- controllata

- controllo

- comodità

- Nucleo

- correggere

- corroborare

- potuto

- creato

- Creazione

- Credenziali

- cruciale

- crittografico

- Corrente

- cliente

- bordo tagliente

- dati

- protezione dati

- Banca Dati

- Data

- deciso

- decisioni

- dedicato

- più profondo

- definizioni

- scavare

- derivato

- descritta

- Design

- progettato

- dettagliati

- dettagli

- Determinare

- determinato

- dispositivo

- dispositivi

- diverso

- digitale

- dirette

- direttamente

- Rivelazione

- Dsiplay

- distinto

- distribuire

- do

- documento

- documenti

- effettua

- fatto

- giù

- durante

- e

- ogni

- In precedenza

- Presto

- in maniera efficace

- elemento

- impiega

- Potenzia

- consentendo

- crittografato

- fine

- abbastanza

- garantire

- assicura

- assicurando

- entità

- particolarmente

- essenza

- essential

- Etere (ETH)

- europeo

- valutazione

- eventi

- Ogni

- qualunque cosa

- esistente

- competenza

- Spiegare

- ha spiegato

- esplora

- esterno

- extra

- estratto

- estremamente

- fallito

- fallisce

- Fallimento

- Caratteristiche

- pochi

- riempire

- Film

- Infine

- dito

- Nome

- seguire

- seguito

- Nel

- forme

- Quarto

- Contesto

- fraudolenti

- da

- pieno

- completamente

- Generale

- dati generali

- Regolamento generale sulla protezione dei dati

- generato

- la generazione di

- Genesis

- Go

- scopo

- va

- d'oro

- rilascio

- Manovrabilità

- Happening

- Hardware

- dispositivo hardware

- hardware wallet

- Avere

- avendo

- Aiuto

- qui

- Alta

- massimo

- il suo

- tenere

- titolare

- Come

- HTTPS

- umano

- ostacoli

- i

- ID

- ideale

- Identificazione

- identificato

- identificare

- Identità

- Verifica dell'identità

- VDI

- if

- realizzare

- implementazione

- implementato

- Implementazione

- importanza

- in

- Compreso

- studente indipendente

- indipendentemente

- individuale

- industria

- informazioni

- Infrastruttura

- inizialmente

- iniziati

- interno

- invece

- istruzioni

- Integrazione

- si interagisce

- interazioni

- internamente

- ai miglioramenti

- introdotto

- Introduce

- l'introduzione di

- indagine

- coinvolgere

- coinvolgimento

- comporta

- isolato

- da solo

- problema

- IT

- SUO

- stessa

- ad appena

- Le

- Tasti

- Sapere

- Conosci il tuo cliente

- KYC

- Cognome

- dopo

- IMPARARE

- Ledger

- Legale

- legittimità

- legittimo

- Livello

- leveraggi

- leveraging

- si trova

- ciclo di vita

- piace

- Limitato

- accesso limitato

- collegamento

- Contenzioso

- vivere

- dati in tempo reale

- Vitalità

- località

- Guarda

- a

- perso

- fatto

- Principale

- mantenere

- mantenimento

- make

- Fare

- uomo

- gestire

- gestisce

- Manipolazione

- Manuale

- molti

- abbinato

- max-width

- Maggio..

- si intende

- analisi

- meccanismo

- meccanismi di

- Soddisfare

- menzionato

- messaggi

- metodo

- metodi

- In mezzo

- forza

- minimizzando

- misto

- modello

- modificare

- momento

- monitoraggio

- Scopri di più

- movimenti

- molti

- multiplo

- my

- Nome

- cioè

- necessaria

- Bisogno

- di applicazione

- mai

- GENERAZIONE

- no

- notevole

- Niente

- adesso

- obiettivo

- ottenere

- OCR

- of

- Responsabile

- ufficiale

- on

- una volta

- ONE

- Onfido

- in corso

- esclusivamente

- aprire

- operare

- opposto

- or

- minimo

- organizzativa

- Altro

- Altri

- nostro

- su

- produzione

- ancora

- proprio

- proprietario

- proprietà

- sentiero

- documenti

- parte

- particolare

- parti

- Ricambi

- passare

- Passato

- Password

- eseguire

- eseguita

- esecuzione

- persona

- cronologia

- prospettiva

- fase

- foto

- Frasi

- immagine

- posto

- sistemazione

- pianura

- Platone

- Platone Data Intelligence

- PlatoneDati

- gioca

- per favore

- politica

- possesso

- possibile

- Post

- pratiche

- precisamente

- presentazione

- prevenire

- precedente

- Primer

- principi

- Dare priorità

- Privacy

- un bagno

- Chiavi private

- procedure

- processi

- elaborati

- i processi

- lavorazione

- Prodotto

- promuoverlo

- proposto

- protegge

- protetta

- protezione

- protocollo

- comprovata

- fornire

- purché

- fornitore

- fornitori

- fornisce

- scopo

- fini

- qualità

- domanda

- Domande

- Randomizzato

- generato in modo casuale

- raggiungere

- Lettura

- di rose

- ragione

- motivi

- ricevuto

- record

- record

- Recuperare

- recupero

- riferimento

- Basic

- Regolamento

- normativa

- rilasciare

- rilasciato

- rilascio

- pertinente

- affidabile

- fare affidamento

- basandosi

- resti

- Rinomato

- richiesta

- richiedere

- elastico

- rispettivamente

- REST

- ripristinare

- restaurato

- il ripristino

- colpevole

- mantenuto

- ritenzione

- Rivela

- destra

- diritti

- rigoroso

- robusto

- Ruolo

- Correre

- running

- salvaguardare

- Scenari

- Secondo

- Segreto

- Sezione

- sicuro

- assicurato

- in modo sicuro

- problemi di

- Misure di sicurezza

- seme

- visto

- Autoaffidamento

- selfie

- delicata

- inviato

- Serie

- servizio

- Provider di servizi

- fornitori di servizi

- Servizi

- Sessione

- sessioni

- set

- alcuni

- Condividi

- condiviso

- azioni

- dovrebbero

- mostrato

- lato

- firma

- simile

- situazione

- piccole

- So

- Social

- soluzione

- Soluzioni

- risolve

- alcuni

- Qualcuno

- fonti

- specialista

- in particolare

- dividere

- Stage

- inizia a

- inizio

- ruba

- step

- Passi

- Ancora

- stola

- Tornare al suo account

- memorizzati

- lineare

- aerodinamico

- rigoroso

- forte

- fortemente

- di successo

- Con successo

- tale

- sufficiente

- supporto

- sicuro

- sistema

- tavolo

- Fai

- prende

- Consulenza

- Tecnologie

- Tecnologia

- test

- test

- testo

- Grazie

- che

- Il

- loro

- Li

- poi

- Là.

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- Terza

- questo

- quelli

- tre

- soglia

- Attraverso

- per tutto

- Legato

- tempo

- Titolo

- a

- toccato

- allenato

- transito

- Affidati ad

- di fiducia

- prova

- seconda

- tipicamente

- ultimo

- per

- capire

- e una comprensione reciproca

- unico

- sbloccare

- sblocco

- fino a quando

- insolito

- su

- us

- Impiego

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- Utilizzando

- CONVALIDARE

- convalidato

- convalidando

- convalida

- variabile

- vario

- Convalida

- verifiche

- verificato

- verificare

- verifica

- molto

- Video

- video chat

- Portafogli

- Prima

- Modo..

- we

- Che

- Che cosa è l'

- quando

- ogni volta che

- se

- quale

- while

- perché

- volere

- con

- entro

- senza

- Lavora

- flusso di lavoro

- sarebbe

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro