Hukum Headline Betteridge menegaskan bahwa judul apa pun yang diajukan sebagai pertanyaan dapat langsung dijawab dengan "Tidak" yang sederhana.

Rupanya, teori di balik gurauan ini (sebenarnya bukan Hukum, bukan aturan, atau bahkan tidak lebih dari sugesti) adalah bahwa jika penulis tahu apa yang mereka bicarakan, dan memiliki bukti nyata untuk mendukung kasus mereka, mereka akan menulis tajuk utama sebagai fakta murni.

Ya, kami bukan jurnalis di Naked Security, jadi untungnya kami tidak terikat oleh undang-undang ini.

Jawaban kejam untuk pertanyaan kita sendiri di judul di atas adalah, "Tidak ada yang tahu kecuali Apple, dan Apple tidak mengatakannya."

Jawaban tengah jalan yang lebih baik tetapi diakui adalah, "Tunggu dan lihat."

Respon cepat

Kisah ini dimulai kemarin malam, di penghujung 2023-06-10 waktu Inggris, ketika kami bersemangat [apakah maksud Anda 'bersemangat?' – Ed.] menulis nasihat tentang Apple kedua kali Respons Keamanan Cepat (RSR):

RSR ini, seperti kita dijelaskan sebelumnya, Upaya Apple untuk memberikan perbaikan darurat satu masalah secepat yang biasanya dilakukan oleh proyek sumber terbuka yang dikelola dengan baik, di mana patch zero-day sering keluar dalam satu atau dua hari setelah masalah ditemukan, dengan pembaruan-ke-pembaruan berikut segera jika penyelidikan lebih lanjut mengungkapkan masalah lebih lanjut yang perlu diperbaiki.

Salah satu alasan proyek open source dapat mengambil pendekatan semacam ini adalah bahwa mereka biasanya menyediakan halaman unduhan dengan kode sumber lengkap dari setiap versi yang dirilis secara resmi, sehingga jika Anda terburu-buru untuk mengadopsi perbaikan terbaru dalam hitungan jam, bukan dalam hitungan hari atau hari. minggu, dan tidak berhasil, tidak ada penghalang untuk memutar kembali ke versi sebelumnya sampai perbaikan untuk perbaikan siap.

Jalur pemutakhiran resmi Apple, bagaimanapun, setidaknya untuk perangkat selulernya, selalu menyediakan tambalan tingkat sistem lengkap yang tidak akan pernah dapat dibatalkan, karena Apple tidak menyukai gagasan pengguna yang dengan sengaja menurunkan versi sistem mereka sendiri untuk mengeksploitasi bug lama untuk tujuan melakukan jailbreak pada perangkat mereka sendiri atau memasang sistem operasi alternatif.

Akibatnya, bahkan ketika Apple membuat perbaikan satu bug atau dua bug darurat untuk lubang zero-day yang sudah dieksploitasi secara aktif, perusahaan perlu membuat (dan Anda harus percaya) apa yang pada dasarnya adalah sebuah SATU ARAH meningkatkan, meskipun yang Anda butuhkan hanyalah minmalistik memperbarui ke salah satu komponen sistem untuk menambal bahaya yang jelas dan nyata.

Masuk ke proses RSR, memungkinkan tambalan cepat yang dapat Anda instal dengan tergesa-gesa, yang tidak mengharuskan Anda membuat ponsel offline selama 15 hingga 45 menit untuk reboot berulang kali, dan nanti dapat Anda hapus (dan instal ulang, dan hapus, dan seterusnya) jika Anda memutuskan bahwa penyembuhannya lebih buruk daripada penyakitnya.

Bug yang ditambal sementara melalui RSR akan ditambal secara permanen pada pemutakhiran versi lengkap berikutnya…

…sehingga RSR tidak memerlukan atau mendapatkan nomor versi baru mereka sendiri.

Sebagai gantinya, mereka menambahkan surat urutan, sehingga Respons Keamanan Cepat pertama untuk iOS 16.5.1 (yang keluar kemarin) ditampilkan di Settings > Umum > Tentang Kami as 16.5.1 (a).

(Kami tidak tahu apa yang terjadi jika urutannya lewat (z), tetapi kami bersedia bertaruh kecil untuk jawabannya (aa), atau mungkin (za) jika penyortiran menurut abjad dianggap penting.)

Di sini hari ini, pergi besok

Ngomong-ngomong, hanya beberapa jam setelah menasihati semua orang untuk mendapatkan iOS dan iPadOS 16.5.1 (a), karena itu memperbaiki exploit zero-day dalam kode WebKit Apple dan karenanya hampir pasti dapat disalahgunakan untuk kejahatan malware seperti menanamkan spyware atau menyambar data pribadi dari ponsel Anda…

… komentator (terima kasih khusus kepada John Michael Leslie, siapa diposting di halaman Facebook kami) mulai melaporkan bahwa pembaruan tidak lagi muncul saat digunakan Settings > Umum > Memperbarui perangkat lunak untuk mencoba memperbarui perangkat mereka.

Apple sendiri portal keamanan masih mencantumkan [2023-07-11T15:00:00Z] pembaruan terbaru sebagai macOS 13.4.1 (a) dan iOS/iPadOS 16.5.1 (a), tertanggal 2023-07-10, tanpa catatan apakah mereka resmi ditangguhkan atau tidak.

Tapi laporan melalui situs MacRumors menyarankan agar pembaruan telah ditarik untuk sementara waktu.

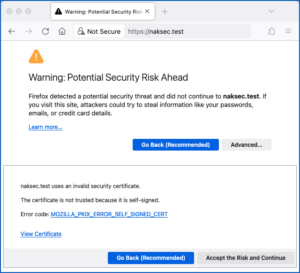

Salah satu alasan yang disarankan adalah bahwa browser Safari Apple sekarang mengidentifikasi dirinya dalam permintaan web dengan string User-Agent yang menyertakan pelengkap (a) dalam nomor kebenarannya.

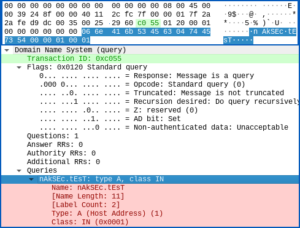

Inilah yang kami lihat ketika kami mengarahkan browser Safari kami yang diperbarui di iOS ke soket TCP yang mendengarkan (diformat dengan jeda baris untuk meningkatkan keterbacaan):

$ ncat -vv -l 9999 Ncat: Versi 7.94 ( https://nmap.org/ncat ) Ncat: Mendengarkan pada :::9999 Ncat: Mendengarkan pada 0.0.0.0:9999 Ncat: Sambungan dari 10.42.42.1. Ncat: Koneksi dari 10.42.42.1:13337. DAPATKAN / HTTP/1.1 Host: 10.42.42.42:9999 Upgrade-Insecure-Requests: 1 Terima: text/html,application/xhtml+xml, application/xml;q=0.9,*/*;q=0.8 User-Agent: Mozilla/5.0 (iPhone; CPU iPhone OS 16_5_1 seperti Mac OS X) AppleWebKit/605.1.15 (KHTML, seperti Gecko) Versi/16.5.2 (a) Mobile/15E148 Safari/604.1 Accept-Language: en-GB,en; q=0.9 Accept-Encoding: gzip, deflate Connection: keep-alive NCAT DEBUG: Menutup fd 5.

Menurut beberapa komentator MacRumors, itu Version/ string, terdiri dari angka dan titik biasa bersama dengan beberapa teks aneh dan tak terduga dalam tanda kurung bulat, membingungkan beberapa situs web.

(Ironisnya, situs-situs yang kami lihat disalahkan dalam permainan versi-string-misparsing-menyalahkan ini semuanya tampaknya merupakan layanan yang jauh lebih umum diakses oleh aplikasi khusus daripada melalui browser, tetapi teorinya tampaknya adalah bahwa mereka tampaknya tersedak itu 16.5.2 (a) pengidentifikasi versi jika Anda memutuskan untuk mengunjunginya dengan versi Safari yang diperbarui.)

Apa yang harus dilakukan?

Sebenarnya, hanya Apple yang tahu apa yang terjadi di sini, dan tidak disebutkan. (Setidaknya, tidak secara resmi melalui portal keamanannya (HT201222) atau nya Tentang Respons Keamanan Cepat halaman (HT201224.)

Kami menyarankan, jika Anda sudah memiliki pembaruan, agar Anda tidak menghapusnya kecuali itu benar-benar mengganggu kemampuan Anda untuk menggunakan ponsel Anda dengan situs web atau aplikasi yang Anda perlukan untuk bekerja, atau kecuali departemen TI Anda sendiri secara eksplisit meminta Anda untuk memutar kembali ke rasa “non-(a)” dari macOS, iOS, atau iPadOS.

Lagi pula, pembaruan ini dianggap cocok untuk respons cepat karena eksploit yang diperbaikinya adalah lubang eksekusi kode jarak jauh (RCE) berbasis browser yang liar.

Jika Anda perlu atau ingin menghapus RSR, Anda dapat melakukan ini:

- Jika Anda memiliki iPhone atau iPad. Pergi ke Settings > Umum > Tentang Kami > Versi iOS/iPadOS Dan pilihlah Hapus Tanggapan Keamanan.

- Jika Anda memiliki Mac. Pergi ke Pengaturan sistem > Umum > Tentang Kami Dan klik

(i)ikon di akhir item berjudul macOS Ventura.

Perhatikan bahwa kami langsung menginstal RSR di macOS Ventura 13.4.1 dan iOS 16.5.1, dan tidak mengalami masalah saat menjelajah ke situs web biasa kami melalui Safari atau Edge. (Ingat bahwa semua browser menggunakan WebKit di perangkat seluler Apple!)

Oleh karena itu kami tidak bermaksud untuk menghapus pembaruan, dan kami tidak ingin melakukannya secara eksperimental, karena kami tidak tahu apakah kami dapat menginstalnya kembali setelah itu.

Komentator telah menyarankan bahwa tambalan tidak dilaporkan ketika mereka mencoba dari perangkat yang belum ditambal, tetapi kami belum mencoba menambal ulang perangkat yang telah ditambal sebelumnya untuk melihat apakah itu memberi Anda tiket ajaib untuk mengambil pembaruan lagi.

Sederhananya:

- Jika Anda telah mengunduh macOS 13.4.1 (a) atau iOS/iPadOS 16.5.1 (a), pertahankan pembaruan kecuali Anda benar-benar harus membuangnya, mengingat itu mengamankan Anda dari lubang nol hari.

- Jika Anda menginstalnya dan benar-benar membutuhkan atau ingin menghapusnya, lihat petunjuk kami di atas, tetapi asumsikan bahwa Anda tidak akan dapat memasangnya kembali nanti, dan karena itu akan menempatkan diri Anda ke dalam kategori ketiga di bawah.

- Jika Anda belum mendapatkannya, perhatikan ruang ini. Kami menduga bahwa

(a)patch akan segera diganti dengan a(b)tambalan, karena keseluruhan ide dari "pembaruan berhuruf" ini adalah bahwa mereka dimaksudkan untuk menjadi tanggapan yang cepat. Tapi hanya Apple yang tahu pasti.

Kami akan menambal saran kami yang biasa dari kemarin dengan mengatakan: Jangan menunda; lakukan segera setelah Apple dan perangkat Anda mengizinkan.

- Konten Bertenaga SEO & Distribusi PR. Dapatkan Amplifikasi Hari Ini.

- PlatoData.Jaringan Vertikal Generatif Ai. Berdayakan Diri Anda. Akses Di Sini.

- PlatoAiStream. Intelijen Web3. Pengetahuan Diperkuat. Akses Di Sini.

- PlatoESG. Otomotif / EV, Karbon, teknologi bersih, energi, Lingkungan Hidup, Tenaga surya, Penanganan limbah. Akses Di Sini.

- BlockOffset. Modernisasi Kepemilikan Offset Lingkungan. Akses Di Sini.

- Sumber: https://nakedsecurity.sophos.com/2023/07/11/apple-silently-pulls-its-latest-zero-day-update-what-now/

- :memiliki

- :adalah

- :bukan

- :Di mana

- $NAIK

- 1

- 10

- 13

- 15%

- 16

- 25

- 7

- 8

- 9

- a

- kemampuan

- Sanggup

- Tentang Kami

- atas

- Mutlak

- benar

- Setuju

- diakses

- aktif

- sebenarnya

- mengambil

- nasihat

- menasihati

- laporan

- Setelah

- setelah itu

- lagi

- terhadap

- Semua

- Membiarkan

- sepanjang

- sudah

- alternatif

- selalu

- an

- dan

- menjawab

- Apa pun

- apa saja

- Apple

- pendekatan

- aplikasi

- ADALAH

- AS

- menganggap

- At

- penulis

- mobil

- jauh

- kembali

- background-image

- pembatas

- BE

- karena

- menjadi

- di belakang

- makhluk

- di bawah

- Lebih baik

- batas

- Bawah

- terikat

- istirahat

- Browser

- browser

- Browsing

- bug

- tapi

- by

- datang

- CAN

- kasus

- Kategori

- pusat

- Pasti

- Pilih

- jelas

- Klik

- penutupan

- kode

- warna

- bagaimana

- komentator

- umum

- perusahaan

- komponen

- membingungkan

- koneksi

- dianggap

- Terdiri dari

- bisa

- menutupi

- CPU

- menyembuhkan

- BAHAYA

- data

- bertanggal

- hari

- Hari

- memutuskan

- dedicated

- dianggap

- menunda

- menyampaikan

- Departemen

- alat

- Devices

- Penyakit

- Display

- ditampilkan

- do

- tidak

- Tidak

- Dont

- Download

- ed

- Tepi

- usaha

- keadaan darurat

- akhir

- berhak

- dasarnya

- Bahkan

- pERNAH

- Setiap

- semua orang

- bukti

- Kecuali

- eksekusi

- Mengeksploitasi

- dieksploitasi

- fakta

- iman

- beberapa

- Pertama

- tetap

- berikut

- Untuk

- Untung

- ditemukan

- dari

- penuh

- lebih lanjut

- umumnya

- mendapatkan

- diberikan

- memberikan

- Go

- Pergi

- akan

- mati

- memiliki

- Terjadi

- Memiliki

- membintangi

- Headlines

- tinggi

- di sini

- Lubang

- Lubang

- tuan rumah

- JAM

- melayang-layang

- Namun

- HTTPS

- i

- ICON

- ide

- identifier

- mengidentifikasi

- if

- penting

- memperbaiki

- in

- termasuk

- install

- Instalasi

- segera

- instruksi

- berniat

- ke

- Investigasi

- iOS

- iPad

- iPadOS

- iPhone

- Ironisnya

- masalah

- IT

- NYA

- Diri

- jailbreaking

- John

- Wartawan

- hanya

- Menjaga

- Tahu

- Terlambat

- kemudian

- Terbaru

- Hukum

- paling sedikit

- meninggalkan

- surat

- 'like'

- baris

- Listening

- daftar

- lagi

- mac

- macos

- macrumors

- sihir

- malware

- Margin

- max-width

- berarti

- berarti

- Michael

- menit

- mobil

- telepon genggam

- lebih

- paling

- banyak

- Keamanan Telanjang

- Perlu

- dibutuhkan

- membutuhkan

- tak pernah

- New

- berikutnya

- tidak

- maupun

- normal

- Catatan

- sekarang

- jumlah

- nomor

- of

- Secara resmi

- Pengunjung

- sering

- Tua

- on

- ONE

- hanya

- Buka

- open source

- proyek sumber terbuka

- operasi

- sistem operasi

- or

- urutan

- OS

- OS X

- kami

- di luar

- sendiri

- halaman

- lalu

- tambalan

- Patch

- jalan

- paul

- mungkin

- tetap

- telepon

- PHP

- plato

- Kecerdasan Data Plato

- Data Plato

- Portal

- posisi

- Posts

- menyajikan

- sebelumnya

- swasta

- Masalah

- masalah

- proses

- Diproduksi

- proyek

- memprojeksikan

- memberikan

- Menarik

- tujuan

- menempatkan

- pertanyaan

- cepat

- cepat

- agak

- siap

- nyata

- benar-benar

- alasan

- baru

- relatif

- ingat

- terpencil

- menghapus

- ulang

- diganti

- Dilaporkan

- Pelaporan

- permintaan

- membutuhkan

- tanggapan

- tanggapan

- mengakibatkan

- mengungkapkan

- Membersihkan

- benar

- Menggulung

- Terguling

- bergulir

- bulat

- RSR

- Aturan

- buru-buru

- Safari

- melihat

- mengatakan

- mengamankan

- keamanan

- melihat

- terlihat

- tampaknya

- terlihat

- Urutan

- Layanan

- Pendek

- menunjukkan

- Sederhana

- hanya

- situs web

- Situs

- kecil

- So

- padat

- beberapa

- Segera

- sumber

- kode sumber

- Space

- berbicara

- khusus

- spyware

- mulai

- Masih

- Cerita

- Tali

- seperti itu

- menyarankan

- cocok

- menyediakan

- mendukung

- yakin

- tergantung

- SVG

- sistem

- sistem

- Mengambil

- pembicaraan

- mengatakan

- dari

- Terima kasih

- bahwa

- Grafik

- mereka

- Mereka

- teori

- karena itu

- Ini

- mereka

- Ketiga

- ini

- meskipun?

- tiket

- waktu

- untuk

- hari ini

- puncak

- transisi

- jelas

- mencoba

- mencoba

- dua

- Uk

- Tiba-tiba

- sampai

- Memperbarui

- diperbarui

- Pembaruan

- meningkatkan

- URL

- menggunakan

- bekas

- Pengguna

- biasanya

- versi

- melalui

- Mengunjungi

- ingin

- adalah

- Menonton

- we

- jaringan

- perangkat web

- situs web

- minggu

- adalah

- Apa

- ketika

- apakah

- yang

- SIAPA

- seluruh

- akan

- rela

- dengan

- dalam

- Kerja

- bekerja

- lebih buruk

- tertulis

- X

- kemarin

- namun

- kamu

- Anda

- diri

- zephyrnet.dll