Az Eclypsium firmware és ellátási lánc biztonsági cég kutatói azt állítják, hogy megtalálták amit meglehetősen drámaian „hátsó ajtónak” tituláltak a jól ismert Gigabyte hardvergyártó több száz alaplapmodelljében.

Valójában az Eclypsium főcíme nem csupán a hátsó ajtó, de mind nagybetűvel, mint a HÁTSÓ AJTÓ.

A jó hír az, hogy úgy tűnik, hogy ez egy legitim funkció, amelyet rosszul alkalmaztak, tehát nem egy hátsó ajtó a szokásos, alattomos értelemben vett biztonsági lyuk. szándékosan behelyezve számítógépes rendszerbe, hogy a jövőben jogosulatlan hozzáférést biztosítson.

Tehát ez nem olyan, mintha egy nappali látogató tudatosan kinyitná az épület hátulja körül egy kevéssé ismert ablakot, hogy visszajöhessen a sötétség leple alatt, és betörhessen a fugába.

A rossz hír az, hogy úgy tűnik, hogy ez egy legitim funkció, amelyet rosszul implementáltak, így az érintett számítógépek potenciálisan sebezhetővé válnak a kiberbűnözők általi visszaélésekkel szemben.

Szóval, kicsit olyan, mint egy kevéssé ismert ablak az épület hátulja körül, amelyet tévedésből nem reteszeltek ki.

A probléma az Ecylpsium szerint egy Gigabyte szolgáltatás része, amely néven ismert Alkalmazás Központ, Amely "Lehetővé teszi a rendszerre telepített összes GIGABYTE alkalmazás egyszerű elindítását, a kapcsolódó frissítések online ellenőrzését, valamint a legújabb alkalmazások, illesztőprogramok és BIOS letöltését."

Automatikus frissítések hiányosságokkal

A kutatók szerint az APP Center ökoszisztémájának bugos összetevője egy Gigabyte nevű program GigabyteUpdateService.exe.NET-alkalmazás, amely telepítve van a %SystemRoot%System32 könyvtárban (rendszergyökere általában C:Windows), és indításkor automatikusan fut Windows-szolgáltatásként.

Szolgáltatások a háttérfolyamatok Windows megfelelői vagy démonok Unix stílusú rendszereken: általában saját felhasználói fiók alatt futnak, gyakran a SYSTEM fiókot, és folyamatosan futnak, még akkor is, ha kijelentkezik, és számítógépe igénytelenül vár a bejelentkezési képernyőn.

Ezt GigabyteUpdateService Úgy tűnik, hogy a program pontosan azt teszi, amit a neve is sugall: automatizált letöltő- és telepítőként működik más Gigabyte-összetevők számára, amelyek a fent felsorolt alkalmazások, illesztőprogramok és még maga a BIOS firmware is.

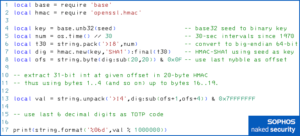

Sajnos az Eclypsium szerint a szoftvert a három vezetékes URL valamelyikéről kéri le és futtatja, és úgy kódolták, hogy:

- Az egyik URL egyszerű régi HTTP-t használ, így nem biztosít titkosítási integritásvédelmet a letöltés során. A középső manipulátor (MitM), amelynek szerverein a hálózati forgalom áthalad, nemcsak elfoghatja a program által letöltött fájlokat, hanem észrevétlenül módosíthatja is azokat, például rosszindulatú programokkal megfertőzve vagy lecserélve. teljesen különböző fájlokkal.

- Két URL HTTPS-t használ, de a frissítő segédprogram nem ellenőrzi a HTTPS-tanúsítványt, amelyet a másik oldalon lévő kiszolgáló küld vissza. Ez azt jelenti, hogy a MitM a letöltő által elvárt szerver nevére kiállított webtanúsítványt tud bemutatni anélkül, hogy a tanúsítványt egy elismert tanúsító hatósággal (CA), például Let's Encrypt, DigiCert vagy GlobalSign hitelesítenie és aláírnia kellene. A szélhámosok egyszerűen létrehozhatnak egy hamis tanúsítványt, és maguk is „szavatozhatnak” érte.

- A letöltő által beolvasott és futtatott programok nincsenek kriptográfiailag érvényesítve annak ellenőrzésére, hogy valóban a Gigabyte-tól származnak-e. A Windows nem engedi futni a letöltött fájlokat, ha nincsenek digitálisan aláírva, de bármelyik szervezet digitális aláírása megteszi. A kiberbűnözők rutinszerűen szerzik meg saját kód-aláíró kulcsaikat hamis fedőcégek igénybevételével, vagy úgy, hogy a sötét webről olyan kulcsokat vásárolnak, amelyeket adatszivárgás, zsarolóprogram-támadások stb. során loptak el.

Ez önmagában elég rossz, de ennél egy kicsit több is van.

Fájlok beszúrása a Windowsba

Nem lehet egyszerűen csak kimenni és megragadni egy új verziót GigabyteUpdateService segédprogramot, mert az adott program szokatlan módon érkezhetett a számítógépére.

A Windowst bármikor újratelepítheti, és a szabványos Windows kép nem tudja, hogy Gigabyte alaplapot fog-e használni vagy sem, ezért nem GigabyteUpdateService.exe előre telepítve.

A Gigabyte ezért az úgynevezett Windows szolgáltatást használja WPBTvagy Windows platform bináris tábla (Ezt a Microsoft szolgáltatásként állította be, bár előfordulhat, hogy nem ért egyet, ha megismeri a működését).

Ez a „funkció” lehetővé teszi, hogy a Gigabyte beadja a GigabyteUpdateService program a System32 könyvtárat, közvetlenül a BIOS-ból, még akkor is, ha a C: meghajtó Bitlockerrel titkosítva van.

A WPBT egy olyan mechanizmust biztosít a firmware-gyártók számára, amelyek eltárolják a Windows futtatható fájlját a BIOS-képeikben, betöltik a memóriába a firmware-indítás előtti folyamat során, majd közölhetik a Windows-val, "Miután feloldotta a C: meghajtó zárolását és elkezdte a rendszerindítást, olvassa el ezt a memóriablokkot, amelyet itt hagytam, írja ki a lemezre, és futtassa az indítási folyamat elején."

Igen, ezt olvastam helyesen.

A Microsoft saját dokumentációja szerint a Windows indítási sorrendjébe csak egy program injektálható be így:

A lemezen lévő fájl helye

WindowsSystem32Wpbbin.exeaz operációs rendszer kötetén.

Ezenkívül szigorú kódolási korlátozások vonatkoznak erre Wpbbin.exe program, nevezetesen, hogy:

A WPBT csak azokat a natív, felhasználói módú alkalmazásokat támogatja, amelyeket a Windows Session Manager futtat az operációs rendszer inicializálása során. A natív alkalmazás olyan alkalmazásra utal, amely nem függ a Windows API-tól (Win32).

Ntdll.dlla natív alkalmazás egyetlen DLL-függősége. Egy natív alkalmazás PE alrendszer típusa 1 (IMAGE_SUBSYSTEM_NATIVE).

A natív módú kódtól a .NET alkalmazásig

Ezen a ponton valószínűleg azon tűnődsz, hogyan indulhat el egy alacsony szintű natív alkalmazás Wpbbin.exe nevű, teljes körű .NET-alapú frissítőalkalmazásként végződik GigabyteUpdateService.exe amely normál rendszerszolgáltatásként fut.

Ugyanúgy, ahogy a Gigabyte firmware (ami maga nem tud futni Windows alatt) tartalmaz egy beágyazott IMAGE_SUBSYSTEM_NATIVE WPBT program, amelyet „bedob” a Windowsba…

…így a WPBT natív módú kódja (amely önmagában nem futhat normál Windows-alkalmazásként) tartalmaz egy beágyazott .NET alkalmazást, amelyet „bedob” a System32 könyvtárat, amelyet később indítanak el a Windows rendszerindítási folyamatában.

Egyszerűen fogalmazva, a firmware-nek van egy adott verziója GigabyteUpdateService.exe beépítik, és hacsak nem frissíti a firmware-t, az APP Center frissítő szolgáltatás vezetékes verzióját továbbra is „bevezeti” a Windows rendszerbe a rendszerindításkor.

Itt van egy nyilvánvaló tyúk-tojás probléma, nevezetesen (és ironikus módon), hogy ha hagyja, hogy az APP Center ökoszisztéma automatikusan frissítse a firmware-t, akkor nagyon könnyen előfordulhat, hogy a frissítést ugyanaz a vezetékes kezeli. beépített firmware, sebezhető frissítési szolgáltatás, amelyet le szeretne cserélni.

A Microsoft szavaival élve (a mi kiemelésünk):

A WPBT elsődleges célja, hogy lehetővé tegye a kritikus szoftverek fennmaradását még akkor is, ha az operációs rendszer megváltozott vagy „tiszta” konfigurációban újratelepült. A WPBT egyik felhasználási esete a lopásgátló szoftver engedélyezése, amelynek továbbra is fennállnia kell, ha egy eszközt ellopnak, formáznak és újratelepítenek. […] Ez a funkció hatékony, és lehetővé teszi a független szoftvergyártók (ISV-k) és az eredeti berendezés-gyártók (OEM-ek) számára, hogy megoldásaik korlátlan ideig az eszközön maradjanak.

Mivel ez a funkció lehetővé teszi a rendszerszoftver folyamatos futtatását Windows környezetben, kritikussá válik, hogy a WPBT-alapú megoldások a lehető legbiztonságosabbak legyenek, és ne tegyék ki a Windows-felhasználókat kihasználható feltételeknek. Különösen a WPBT-megoldások nem tartalmazhatnak rosszindulatú programokat (azaz rosszindulatú szoftvereket vagy nem kívánt szoftvereket, amelyeket megfelelő felhasználói hozzájárulás nélkül telepítettek).

Egészen.

Mit kell tenni?

Ez tényleg „hátsó ajtó”?

Szerintünk nem, mert ezt a szót szívesebben tartanánk fenn olyan aljasabb kiberbiztonsági viselkedésekre, mint pl. szándékosan gyengítve titkosítási algoritmusok, szándékosan beépítve rejtett jelszavak, megnyitása dokumentálatlan parancs- és irányítási útvonalak, És így tovább.

Amúgy jó hír, hogy ez a WPBT alapú programinjektálás egy Gigabyte alaplapi opció, amit ki lehet kapcsolni.

Az Eclypsium kutatói maguk mondták: "Bár úgy tűnik, hogy ez a beállítás alapértelmezés szerint le van tiltva, az általunk vizsgált rendszeren engedélyezve volt." hanem egy Naked Security olvasó (lásd az alábbi megjegyzést) írja, „Néhány hete építettem egy rendszert egy Gigabyte ITX kártyával, és a Gigabyte App Center [bekapcsolva volt a BIOS-ban] a dobozból kikerült.”

Tehát, ha Gigabyte alaplapja van, és aggódik az úgynevezett hátsó ajtó miatt, akkor teljesen kikerülheti: Lépjen be a BIOS beállításaiba, és ellenőrizze, hogy a APP Center Letöltés és telepítés opció ki van kapcsolva.

Használhatja akár a végpont biztonsági szoftverét vagy a vállalati hálózati tűzfalát is blokkolja a hozzáférést a nem biztonságos frissítési szolgáltatáshoz csatlakoztatott három URL-slughoz, amelyet az Eclypsium a következőképpen sorol fel:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Csak az egyértelműség kedvéért, nem próbáltuk letiltani ezeket az URL-eket, így nem tudjuk, hogy blokkolná-e más szükséges vagy fontos Gigabyte-os frissítések működését, bár gyanítjuk, hogy a letöltések blokkolása ezen a HTTP URL-en keresztül mindenképpen jó ötlet. .

A szövegből sejtjük LiveUpdate4 az URL elérési útjában, hogy továbbra is képes lesz manuálisan letölteni és kezelni a frissítéseket, és a saját módján és saját idejében telepíteni őket…

…de ez csak találgatás.

Szóval, tartsa nyitva a szemét a Gigabyte frissítéseire.

Hogy GigabyteUpdateService A program határozottan javíthat, és ha javítva van, előfordulhat, hogy frissítenie kell az alaplap firmware-jét, nem csak a Windows rendszerét, hogy megbizonyosodjon arról, hogy a régi verzió ne maradjon el a firmware-ben, és arra vár, hogy újra életre keljen. a jövőben.

És ha Ön programozó, aki kódot ír a webalapú letöltések kezeléséhez Windows rendszeren, mindig használjon HTTPS-t, és mindig végezzen legalább egy alapvető tanúsítvány-ellenőrzést minden TLS-kiszolgálón, amelyhez csatlakozik.

Mert te tudsz.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoAiStream. Web3 adatintelligencia. Felerősített tudás. Hozzáférés itt.

- A jövő pénzverése – Adryenn Ashley. Hozzáférés itt.

- Részvények vásárlása és eladása PRE-IPO társaságokban a PREIPO® segítségével. Hozzáférés itt.

- Forrás: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :van

- :is

- :nem

- $ UP

- 1

- 15%

- a

- képesség

- Képes

- Rólunk

- felett

- Abszolút

- visszaélés

- hozzáférés

- Szerint

- Fiók

- szerez

- cselekmények

- Augusztus

- algoritmusok

- Minden termék

- lehetővé

- lehetővé teszi, hogy

- mentén

- Is

- teljesen

- mindig

- an

- és a

- bármilyen

- api

- app

- Alkalmazás

- alkalmazások

- alkalmazások

- VANNAK

- körül

- AS

- At

- Támadások

- szerző

- hatóság

- auto

- Automatizált

- automatikusan

- vissza

- hátsó ajtó

- háttér

- background-image

- Rossz

- rosszul

- alapvető

- BE

- mert

- válik

- óta

- viselkedés

- Bit

- Blokk

- blokkoló

- bizottság

- határ

- Alsó

- Doboz

- megsértésének

- Épület

- épült

- de

- Vásárlás

- by

- CA

- hívott

- jött

- TUD

- visz

- Folytasd

- eset

- Központ

- igazolás

- Certificate Authority

- megváltozott

- ellenőrizze

- Ellenőrzések

- követelés

- világos

- kód

- kódolt

- Kódolás

- szín

- hogyan

- Companies

- vállalat

- összetevő

- alkatrészek

- számítógép

- számítógépek

- Configuration

- Csatlakozás

- beleegyezés

- tartalmaz

- kontextus

- Társasági

- tudott

- terjed

- teremt

- kritikai

- kriptográfiai

- kiberbűnözők

- Kiberbiztonság

- sötét

- Sötét web

- dátum

- Adatok megsértése

- alapértelmezett

- minden bizonnyal

- Függőség

- telepíteni

- eszköz

- különböző

- digitális

- digitálisan

- közvetlenül

- Tiltva

- kijelző

- do

- dokumentáció

- nem

- Nem

- ne

- letöltés

- letöltések

- drámaian

- hajtás

- illesztőprogramok

- szinkronizált

- alatt

- e

- Korai

- könnyen

- ökoszisztéma

- beágyazott

- hangsúly

- lehetővé

- engedélyezve

- titkosított

- titkosítás

- végén

- Endpoint

- Végpontbiztonság

- vége

- elég

- biztosítására

- teljesen

- felszerelés

- Egyenértékű

- Eter (ETH)

- Még

- pontosan

- példa

- kivégez

- végrehajtott

- elvárja

- Szemek

- tény

- hamisítvány

- Funkció

- kevés

- filé

- Fájlok

- tűzfal

- A

- ból ből

- front

- funkcionalitás

- jövő

- általában

- kap

- szerzés

- Go

- megy

- jó

- megragad

- fogantyú

- hardver

- Legyen

- headline

- magasság

- itt

- Lyuk

- lebeg

- Hogyan

- HTML

- http

- HTTPS

- Több száz

- i

- ötlet

- if

- kép

- képek

- végre

- fontos

- javulás

- in

- tartalmaz

- független

- injekciót

- bizonytalan

- sértetlenség

- bele

- Ironikusan

- Kiadott

- IT

- ITS

- maga

- közös

- éppen

- Tart

- kulcsok

- Ismer

- ismert

- a későbbiekben

- legutolsó

- indít

- indított

- TANUL

- legkevésbé

- kilépő

- balra

- jogos

- élet

- mint

- korlátozások

- Listázott

- listák

- kiszámításának

- elhelyezkedés

- csinál

- készítő

- Makers

- malware

- kezelése

- sikerült

- menedzser

- kézzel

- Gyártók

- Margó

- max-width

- Lehet..

- eszközök

- mechanizmus

- Memory design

- csupán

- microsoft

- esetleg

- hiba

- MITM

- modellek

- módosítása

- több

- kell

- Meztelen biztonság

- név

- bennszülött

- elengedhetetlen

- Szükség

- igénylő

- háló

- hálózat

- hálózati forgalom

- Új

- hír

- nem

- normális

- nevezetesen

- Nyilvánvaló

- of

- kedvezmény

- gyakran

- Régi

- on

- ONE

- online

- csak

- nyitva

- nyitás

- üzemeltetési

- operációs rendszer

- opció

- or

- eredeti

- Más

- mi

- ki

- saját

- P&E

- rész

- különös

- bérletek

- ösvény

- Paul

- teljesít

- kitartóan

- hangú

- Egyszerű

- emelvény

- Plató

- Platón adatintelligencia

- PlatoData

- pont

- pozíció

- lehetséges

- Hozzászólások

- potenciálisan

- erős

- jobban szeret

- be

- elsődleges

- valószínűleg

- Probléma

- folyamat

- Folyamatok

- Program

- Programozó

- Programok

- védelem

- ad

- biztosít

- amely

- cél

- tesz

- ransomware

- Ransomware támadások

- Inkább

- Olvass

- Olvasó

- tényleg

- elismert

- kifejezés

- szabályos

- összefüggő

- relatív

- cserélni

- kötelező

- kutatók

- Tartalék

- jobb

- gyökér

- körül

- rutinszerűen

- futás

- futás

- Mondott

- azonos

- azt mondják

- Képernyő

- biztonság

- biztonság

- Biztonsági szoftver

- lát

- Úgy tűnik,

- küld

- értelemben

- Sorozat

- szolgáltatás

- ülés

- készlet

- beállítás

- felépítés

- <p></p>

- aláírt

- egyszerűen

- So

- szoftver

- szilárd

- Megoldások

- néhány

- különleges

- standard

- kezdődött

- kezdődik

- indítás

- bot

- Még mindig

- lopott

- tárolni

- szigorú

- ilyen

- javasolja,

- Támogatja

- SVG

- rendszer

- Systems

- mondd

- mint

- hogy

- A

- A jövő

- az ízület

- azok

- Őket

- maguk

- akkor

- Ott.

- ebből adódóan

- Ezek

- ők

- Szerintem

- ezt

- bár?

- három

- Keresztül

- idő

- TLS

- nak nek

- is

- felső

- forgalom

- átmenet

- átlátszó

- kipróbált

- FORDULAT

- Fordult

- típus

- alatt

- -ig

- szokatlan

- felesleges

- Frissítések

- Frissítés

- URL

- használ

- használati eset

- használó

- Felhasználók

- használ

- segítségével

- rendszerint

- hasznosság

- érvényesített

- gyártók

- Igazolás

- ellenőrzése

- változat

- nagyon

- keresztül

- Látogató

- kötet

- Sebezhető

- Várakozás

- akar

- volt

- Út..

- we

- háló

- web-alapú

- Hetek

- JÓL

- jól ismert

- voltak

- Mit

- amikor

- vajon

- ami

- WHO

- akinek

- lesz

- ablakok

- Windows felhasználók számára

- val vel

- nélkül

- csodálkozó

- szó

- szavak

- dolgozó

- művek

- aggódik

- ír

- írás

- te

- A te

- zephyrnet