Újabb nap, újabb hozzáférési jogkivonat alapú adatbázis-sértés.

Ezúttal az áldozat (és bizonyos szempontból persze a tettes is) a Microsofté GitHub üzleti.

A GitHub azt állítja, hogy észrevette a törést gyorsan, másnap, amikor megtörtént, de addigra már megtörtént a kár:

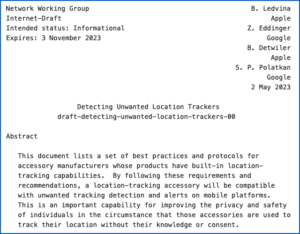

6. december 2022-án adattárak tőlünk

atom,desktop, és más, elavult GitHub-tulajdonú szervezeteket egy számítógépfiókhoz társított feltört személyes hozzáférési token (PAT) klónozta. Miután 7. december 2022-én észleltük, csapatunk azonnal visszavonta a feltört hitelesítési adatokat, és megkezdte az ügyfelekre és a belső rendszerekre gyakorolt lehetséges hatások vizsgálatát.

Egyszerűen fogalmazva: valaki egy előre generált hozzáférési kódot használt, amelyet a ki tudja, honnan szereztek be, hogy a GitHubhoz tartozó különféle forráskód-tárolók tartalmát piócázta le.

Feltételezzük, hogy a GitHub megtartja a saját kódját a GitHubon (ha nem így lenne, az önbizalomhiányt jelentene!), de nem a mögöttes GitHub-hálózatot vagy tárolási infrastruktúrát sértették meg, csak egyszerűen a GitHub néhány saját projektje, amelyeket ott tároltak.

Strandfejek és oldalirányú mozgás

Képzelje el ezt a jogsértést úgy, mint egy szélhámos, aki megszerzi az Outlook e-mail archívum jelszavát, és letölti a múlt havi üzeneteit.

Mire észrevette, a saját e-mailjei már eltűntek, de sem magát az Outlookot, sem más felhasználók fiókjait ez nem érinti közvetlenül.

Ne feledje azonban, hogy az előző mondatban óvatosan használjuk a „közvetlenül” szót, mert egy rendszeren lévő fiók kompromittálódása átütő hatásokhoz vezethet más felhasználókkal szemben, vagy akár a rendszer egészére nézve.

Például az Ön vállalati e-mail fiókja szinte bizonyosan tartalmaz leveleket a kollégáitól, az informatikai részlegétől és más cégektől.

Ezekben az e-mailekben előfordulhat, hogy bizalmas információkat közölt fióknevekről, rendszeradatokról, üzleti tervekről, bejelentkezési adatokról és egyebekről.

A rendszer egyik részéből származó támadási intelligencia felhasználása ugyanazon vagy más rendszerek más részeibe való becsavarodásra a szakzsargonban úgy ismert, mint oldalirányú mozgás, ahol a kiberbűnözők először létrehozzák azt, amit „a kompromisszum tengerpartjának” nevezhetnénk, majd onnan próbálják kiterjeszteni hozzáférésüket.

Egyébként mi van a tárhelyeidben?

Az ellopott forráskód-adatbázisok esetében, függetlenül attól, hogy a GitHubon vagy máshol vannak tárolva, mindig fennáll annak a veszélye, hogy egy privát adattár más rendszerekhez való hozzáférési hitelesítő adatokat tartalmazhat, vagy lehetővé teszi a kiberbűnözők számára, hogy hozzáférjenek a kódaláíró tanúsítványokhoz, amelyeket a rendszer tényleges felépítése során használnak. szoftver nyilvános kiadásra.

Valójában ez a fajta adatszivárgás még a nyilvános adattárak számára is problémát jelenthet, beleértve a nyílt forráskódú projekteket, amelyek nem titkosak, és állítólag bárki által letölthetőek.

Nyílt forráskódú adatszivárgás történhet, ha a fejlesztők véletlenül a fejlesztői hálózatukból származó privát fájlokat a nyilvános kódcsomagba kötik össze, amelyet végül feltöltenek, hogy mindenki hozzáférhessen.

Ez a fajta hiba privát konfigurációs fájlok, privát szerver nagyon nyilvános (és nagyon nyilvánosan kereshető) kiszivárgásához vezethet hozzáférési kulcsok, személyes hozzáférési tokenek és jelszavak, sőt egész címtárfák amelyek egyszerűen rossz időben voltak rossz helyen.

Jóban-rosszban a GitHubnak csaknem két hónapba telt, mire rájött, hogy ebben az esetben mennyi cuccot szereztek a támadóik, de a válaszok már megszülettek, és úgy tűnik:

- A csalók megszerezték a GitHub Desktop és Atom termékek kód-aláíró tanúsítványait. Ez elméletileg azt jelenti, hogy hivatalos Github-jóváhagyási pecséttel ellátott csaló szoftvereket tehetnének közzé. Ne feledje, hogy nem kell már meglévő felhasználónak lenned egyik konkrét terméknek sem ahhoz, hogy becsapják – a bűnözők szinte bármilyen szoftverhez megadhatják a GitHub imprimaturáját.

- Az ellopott aláíró tanúsítványokat titkosították, és a szélhámosok láthatóan nem kapták meg a jelszavakat. Ez a gyakorlatban azt jelenti, hogy bár a csalók rendelkeznek a tanúsítványokkal, nem fogják tudni használni azokat, amíg fel nem törik a jelszavakat.

Az enyhítő tényezők

Ez elég jó hírnek hangzik abból a szempontból, ami rossz kezdet volt, és ami még jobbá teszi a hírt:

- Az igazolványok közül csak három nem járt le még azon a napon, amikor ellopták őket. Lejárt tanúsítványt nem használhat új kód aláírására, még akkor sem, ha rendelkezik a tanúsítvány visszafejtéséhez szükséges jelszóval.

- Egy ellopott tanúsítvány időközben, 2023-01-04-én lejárt. Ez a tanúsítvány a Windows programok aláírására szolgált.

- A második ellopott tanúsítvány holnap, 2023-02-01-én lejár. Ez egyben a Windows szoftver aláíró tanúsítványa is.

- Az utolsó tanúsítvány csak 2027-ben jár le. Ez az Apple-alkalmazások aláírására szolgál, tehát a GitHub szerint az „együttműködik az Apple-lel, hogy figyelemmel kísérje […] új aláírt alkalmazásokat.” Vegye figyelembe, hogy a szélhámosoknak továbbra is először fel kell törniük a tanúsítvány jelszavát.

- 2023-02-02-án minden érintett tanúsítvány visszavonásra kerül. A visszavont tanúsítványok egy speciális ellenőrzőlistához kerülnek, amelyet az operációs rendszerek (az alkalmazások, például a böngészők mellett) használhatnak a már nem megbízható tanúsítványok által garantált tartalom blokkolására.

- A GitHub szerint nem történt jogosulatlan módosítás a lerakódott tárolókban. Úgy tűnik, ez egy „csak olvasható” kompromisszum volt, ahol a támadók megnézhették, de nem érinthették meg.

Mit kell tenni?

A jó hír az, hogy ha Ön nem GitHub Desktop vagy Atom felhasználó, akkor nincs semmi, amit azonnal meg kell tennie.

Ha van GitHub asztal, holnap előtt frissítenie kell, hogy megbizonyosodjon arról, hogy az alkalmazás minden olyan példányát lecserélte, amelyet olyan tanúsítvánnyal írtak alá, amelyet hamarosan rossznak kell jelölni.

Ha még mindig használ atom (amely 2022 júniusában megszűnt, és hivatalos GitHub szoftverprojektként 2022. december 12-én fejeződött be), némiképp kíváncsi lesz visszaminősítés egy kicsit régebbi verzióra, amelyet nem egy most ellopott tanúsítvánnyal írtak alá.

Tekintettel arra, hogy az Atom már elérte hivatalos élettartamának végét, és nem fog több biztonsági frissítést kapni, valószínűleg mindenképpen le kell cserélnie. (Úgy tűnik, a szintén Microsofthoz tartozó, rendkívül népszerű Visual Studio Code az elsődleges oka annak, hogy az Atom megszűnt.)

Ha Ön fejlesztő vagy szoftvermenedzser…

…miért nem használja ezt arra ösztönzésként, hogy menjen el és ellenőrizze:

- Ki férhet hozzá fejlesztési hálózatunk mely részeihez? Főleg a régebbi vagy lejárt projektek esetében, vannak olyan régebbi felhasználók, akiknek még mindig van olyan hozzáférésük, amire nincs szükségük?

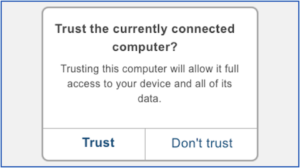

- Milyen gondosan zárják le a kódtárunkhoz való hozzáférést? Van olyan felhasználó, aki rendelkezik olyan jelszavakkal vagy hozzáférési tokenekkel, amelyeket könnyen ellophatnak vagy visszaélhetnek vele, ha saját számítógépüket feltörnék?

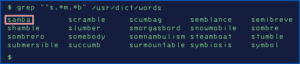

- Valaki töltött fel olyan fájlokat, amelyeknek nem kellene ott lenniük? A Windows még a tapasztalt felhasználókat is félrevezetheti azáltal, hogy letiltja a fájlnevek végén található kiterjesztéseket, így nem mindig lehet biztos abban, hogy melyik fájl melyik. A Linux és Unix rendszerek, beleértve a macOS-t is, automatikusan elrejtik a látás elől (de nem a használat elől!) minden olyan fájlt és könyvtárat, amely ponttal (pont) kezdődik.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://nakedsecurity.sophos.com/2023/01/31/github-code-signing-certificates-stolen-but-will-be-revoked-this-week/

- 1

- 2022

- 7

- a

- Képes

- Rólunk

- Abszolút

- hozzáférés

- Fiók

- Fiókok

- szerzett

- tulajdonképpen

- hozzáadott

- Után

- ellen

- Minden termék

- már

- mindig

- és a

- Másik

- válaszok

- bárki

- app

- Apple

- jóváhagyás

- alkalmazások

- Archív

- társult

- atom

- támadás

- szerző

- auto

- automatikusan

- background-image

- Rossz

- mert

- előtt

- kezdődött

- Jobb

- Blokk

- határ

- Alsó

- megsértése

- böngészők

- Épület

- Csomag

- üzleti

- hívás

- óvatos

- gondosan

- eset

- Központ

- biztosan

- igazolás

- tanúsítványok

- Változások

- karakter

- ellenőrizze

- követelések

- kód

- munkatársai

- szín

- Companies

- kompromisszum

- Veszélyeztetett

- számítógépek

- bizalom

- Configuration

- tartalmaz

- tartalom

- tartalom

- Társasági

- tudott

- tanfolyam

- terjed

- repedés

- Hitelesítő adatok

- bűnözők

- Crooks

- Ügyfelek

- kiberbűnözők

- dátum

- adatszivárgás

- adatbázis

- adatbázisok

- nap

- december

- visszafejtése

- osztály

- asztali

- részletek

- észlelt

- Fejlesztő

- fejlesztők

- Fejlesztés

- közvetlenül

- könyvtárak

- kijelző

- ne

- DOT

- le-

- könnyen

- hatások

- bármelyik

- máshol

- e-mailek

- titkosított

- biztosítására

- Egész

- különösen

- létrehozni

- Még

- mindenki

- példa

- létező

- tapasztalt

- terjed

- kiterjesztések

- Ábra

- filé

- Fájlok

- vezetéknév

- megjelölve

- ból ből

- kap

- szerzés

- GitHub

- Ad

- Go

- jó

- történik

- történt

- magasság

- elrejt

- tart

- lebeg

- Hogyan

- azonban

- HTTPS

- azonnal

- Hatás

- in

- Ösztönző

- tartalmaz

- Beleértve

- információ

- Infrastruktúra

- Intelligencia

- belső

- IT

- maga

- zsargon

- ismert

- keresztnév

- vezet

- szivárog

- Örökség

- élet

- linux

- zárt

- hosszabb

- néz

- MEGJELENÉS

- gép

- MacOS

- készült

- KÉSZÍT

- menedzser

- Margó

- max-width

- eszközök

- üzenetek

- microsoft

- esetleg

- hiba

- enyhítő

- monitor

- hónap

- több

- nevek

- közel

- Szükség

- Se

- hálózat

- Új

- hír

- normális

- hivatalos

- ONE

- nyílt forráskódú

- üzemeltetési

- operációs rendszer

- szervezetek

- Más

- Outlook

- saját

- csomag

- rész

- alkatrészek

- Jelszó

- jelszavak

- Paul

- időszak

- személyes

- Hely

- tervek

- Plató

- Platón adatintelligencia

- PlatoData

- pozíció

- Hozzászólások

- potenciális

- gyakorlat

- szép

- előző

- elsődleges

- magán

- valószínűleg

- Probléma

- Termékek

- Programok

- program

- projektek

- nyilvános

- nyilvánosan

- közzétesz

- tesz

- gyorsan

- elérte

- ok

- engedje

- cserélni

- helyébe

- raktár

- Revealed

- Kockázat

- azonos

- Második

- Titkos

- biztonság

- biztonsági frissítések

- Úgy tűnik,

- mondat

- kellene

- <p></p>

- aláírt

- aláírás

- egyszerűen

- So

- szoftver

- szilárd

- néhány

- Valaki

- valami

- némileg

- forrás

- forráskód

- speciális

- különleges

- kezdet

- Még mindig

- lopott

- tárolás

- memorizált

- stúdió

- ilyen

- feltételezett

- SVG

- rendszer

- Systems

- csapat

- A

- azok

- Ott.

- ezen a héten

- három

- idő

- nak nek

- jelképes

- tokenek

- holnap

- felső

- érintse

- átmenet

- átlátszó

- Megbízható

- Végül

- mögöttes

- unix

- Frissítés

- frissítés

- feltöltve

- URL

- használ

- használó

- Felhasználók

- különféle

- változat

- Áldozat

- Megnézem

- Szavazás

- kívánatos

- módon

- hét

- Mit

- vajon

- ami

- WHO

- lesz

- ablakok

- szó

- érdemes

- lenne

- Rossz

- A te

- zephyrnet

![S3 Ep124: Amikor az úgynevezett biztonsági alkalmazások szélhámosok [Hang + szöveg]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep124-when-so-called-security-apps-go-rogue-audio-text-300x157.png)