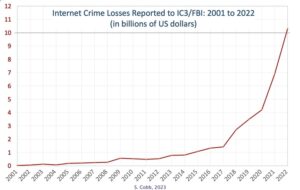

A kiberbiztonsági szakemberek régóta vitatják azt az elképzelést, hogy a jövőbeni konfliktusokat már nem csak a fizikai csatatéren, hanem a digitális térben is megvívják. Bár a közelmúlt konfliktusai azt mutatják, hogy a fizikai csatatér nem fog egyhamar sehova vezetni, minden eddiginél több állami támogatású kibertámadást is láthatunk. Ezért létfontosságú, hogy a vállalkozások, a magánszemélyek és a kormányok felkészüljenek a támadásra. A digitális csatatéren nem csak a katonákat célozzák meg – mindenki a tűzvonalban van.

Általánosságban elmondható, hogy a kiberháború minden olyan állam által támogatott rosszindulatú online tevékenység, amely külföldi hálózatokat céloz meg. A legtöbb geopolitikai jelenséghez hasonlóan azonban a kiberhadviselés valós példái sokkal összetettebbek. Az állam által támogatott kiberbűnözés homályos világában nem mindig a kormányzati hírszerző ügynökségek hajtanak végre támadásokat közvetlenül. Ehelyett sokkal gyakoribb a nemzetállamhoz kötődő szervezett kiberbűnszervezetek támadásai. Ezeket a szervezeteket fejlett tartós fenyegetés (APT) csoportoknak nevezik. A hírhedt APT-28, más néven Fancy Bear, hogy 2016-ban feltörte a Demokrata Nemzeti Bizottságot kiváló példája ennek a fajta kémkedésnek.

Az APT csoportok és az állami hírszerző ügynökségek közötti laza kapcsolatok azt jelentik, hogy elmosódnak a határvonalak a nemzetközi kémkedés és a hagyományosabb kiberbűnözés között. Ez megnehezíti annak meghatározását, hogy egy adott támadás „kiberhadviselés”-e. Mint ilyen, a biztonsági elemzők gyakran csak feltételezik, hogy a támadást bizonyos százalékok és bizonyossági fokok támogatták-e. Ez bizonyos értelemben tökéletes fedezet a rosszindulatú állami szervek számára, amelyek meg akarják célozni és megzavarni a kritikus infrastruktúrát, miközben csökkentik a geopolitikai válság vagy fegyveres konfliktus generálásának lehetőségét.

Ha az ellenség lőtávolságon belül van, akkor te is

Függetlenül attól, hogy a kibertámadás közvetlenül kapcsolódik-e egy külföldi állami ügynökséghez, az ellen irányuló támadások a kritikus infrastruktúra pusztító következményekkel járhat. A kritikus infrastruktúra nem csak az állami tulajdonban lévő és működtetett infrastruktúrákra vonatkozik, mint például az elektromos hálózatokra és a kormányzati szervezetekre; a bankok, a nagyvállalatok és az internetszolgáltatók mind az ernyő alá tartoznak kritikus infrastrukturális célokat.

Például egy célzott „hack, pump, and dump” rendszer, ahol több személyes online kereskedési portfóliót veszélyeztetnek annak érdekében, hogy manipulálni a részvényárfolyamokat, amelyet egy államilag támogatott csoport felvállalhat, hogy kárt tegyen a megtakarítási és nyugdíjalapokban egy másik országban, ami potenciálisan katasztrofális következményekkel járhat a gazdaságra nézve.

Ahogy a kormányok és a magánszervezetek továbbra is alkalmazzák az intelligens és összekapcsolt IT-hálózatokat, a kockázatok és a lehetséges következmények tovább nőnek. Legutóbbi kutatások a Michigani Egyetem jelentős biztonsági hiányosságokat talált a helyi közlekedési lámparendszerekben. Egyetlen hozzáférési pontról a kutatócsoport több mint 100 közlekedési jelzést tudott irányítani. Bár a rendszer hibáját később kijavították, ez rávilágít a robusztus, naprakész beépített biztonsági rendszerek fontosságára, amelyek megvédik az infrastruktúrát a kibertámadásoktól.

Védekezzen most, vagy hódítson meg később

Nagyobb és összetettebb hálózatok esetén exponenciálisan megnő a sérülékenységek kihasználásának esélye. Ha a szervezeteknek esélyük van egy kifinomult állam által támogatott támadásra, akkor a hálózat minden egyes végpontját folyamatosan figyelni és biztosítani kell.

Néhányan már keményen megtanulták ezt a leckét. 2017-ben a Mondelez amerikai élelmiszeripari óriáscégtől megtagadták a 100 millió dollár biztosítási kifizetést, miután orosz ATP kibertámadást szenvedett el, mert A támadást „háborús cselekménynek” tekintették és nem vonatkozik rá a cég kiberbiztonsági biztosítási kötvénye. (A konglomerátum és a zürichi biztosító nemrég rendezték vitájukat nyilvánosságra nem hozott feltételekkel.)

A végpontok biztonsága soha nem volt olyan kritikus, mint manapság. A személyes mobileszközök munkaeszközként való használata szinte minden iparágban elterjedt. Félelmetes, hogy a vigye be a saját eszközeit irányelvek növekedését részben az a téves feltételezés okozta, hogy a mobileszközök eleve biztonságosabbak, mint az asztali számítógépek.

Azonban számos kormány és ATP-csoport, amelyek jól megalapozott kiberképességekkel rendelkeznek, alkalmazkodtak és több mint 10 éve kihasználta a mobil fenyegetések környezetét veszélyesen alacsony észlelési arány mellett. A kormányzati és polgári mobilhálózatok elleni támadások a munkaerő nagy részét elnyomhatják, leállíthatják a termelékenységet, és mindent megzavarhatnak a kormányzati döntéshozataltól a gazdaságig.

A mai fenyegetettségi környezetben a kibertámadások nemcsak potenciális kockázatot jelentenek, hanem várhatóak is. Szerencsére a megoldás a kár minimalizálására viszonylag egyszerű: ne bízzon senkiben, és biztosítson mindent.

Előfordulhat, hogy az informatikai és biztonsági vezetők nem képesek megakadályozni a kibertámadást vagy a kiberháborút; azonban megvédhetik magukat a legrosszabb kimenetelekkel szemben. Ha egy eszköz fizikailag vagy virtuálisan csatlakozik az infrastruktúrához, az egy lehetséges hátsó ajtó a fenyegetés szereplői számára az adatokhoz való hozzáféréshez és a műveletek megzavarásához. Tehát, ha a szervezetek el akarják kerülni, hogy a kiberhadviselés kereszttüzébe kerüljenek, a végpontok biztonságának kell az első helyen állnia minden műveletben, a mobiltól az asztali számítógépig.