Az AI-val és használatának biztonsági kockázataival átitatott, a 2023-as SANS Holiday Hack Challenge gazdagító élmény volt a 21 célból álló sorozatban való navigálás során, amelyek több kiberbiztonsági készségeket teszteltek és bővítettek.

A legnagyobb kihívás számomra a mesterséges intelligencia hallucinációinak felkutatása egy pentesztjelentésben, a Linux rendszeren a jogosultságok kiterjesztése, a Game Boy játékokban való csalások keresése, az Azure REST API használata az Azure Function alkalmazás forráskódjának megkeresésére és végső soron a sebezhető pontok kihasználása volt. SSH tanúsítvány szolgáltatás, a használat gyakorlása Impacket eszközkészlet és Certipy kizsákmányolni a kiszolgáltatottakat Active Directory tanúsítványszolgáltatások, valamint az SQL injekció és a Java deserializációs sebezhetőségeinek kihasználása az űralkalmazásokban.

Az alábbiakban megosztom azt az utat, amelyet a legjelentősebb kihívások leküzdése érdekében követtem.

Riporter

A ChatNPT, egy nagy nyelvi modell (LLM), amelyet bizonyos kihívások létrehozására használnak, generált a penetrációs vizsgálati jelentés a North Pole Systems hálózatában felfedezett sebezhetőségekről, amelyek közül néhány a közelgő kihívások részeként szerepel. A ChatNPT azonban hallucinált néhány részletet a jelentésben. A ChatGPT vagy más kedvelt LLM segítségével a feladat az volt, hogy megjelölje a hallucinált információkat tartalmazó szakaszokat. Az én megközelítésem az volt, hogy a ChatGPT-nek konkrét kérdéseket tettem fel a tartalommal kapcsolatban, hogy elmagyarázzam, amit először nem értettem, és végül felfedeztem az anomáliákat. A kilenc részből három tartalmazott hibákat.

Amint azt a ChatGPT is megerősítette, ennek a szakasznak a 88,555 65,535-ös portszáma érvénytelen, ami jóval meghaladja a legmagasabb, XNUMX XNUMX-ös érvényes portszámot:

Itt azonnal észrevettem, hogy a SEND nem HTTP kérési módszer.

A ChatNPT összekeverte a jelentés nyolcadik részében említett PHP verziószámot HTTP protokoll verzióként vagy téves szövegként, mivel ebben a részben „HTTP HEAD request”-nek kellett volna lennie. Ezenkívül a Windows regisztrációs vagy a termékkulcsok felfedése a Hely fejlécben rossz tanács.

Linux PrivEsc

Ebben a kihívásban a végső cél egy kérdés megválaszolása volt, de ez a kérdés egy elérhetetlen végrehajtható fájlban volt elrejtve:

Bár vannak különféle módszerek A Linux-gépen a jogosultságok kiterjesztéséhez ez a kihívás lehetővé tette az egyedi végrehajtható fájlt egyszerű másolat visszaélésre beállított SUID bittel. Ha egy fájl tulajdonosának SUID bitje be van állítva, a tulajdonos pedig az gyökér, akkor az adott fájlt mindig root jogosultságokkal hajtja végre még a rendszer nem root felhasználói is. A következő paranccsal kerestem a teljes rendszerben olyan normál fájlokat, amelyeknél a SUID bit be van állítva a tulajdonos számára, miközben eldobtam a hibakimenetet:

egyszerű másolat a szabvány sebezhető, de leegyszerűsített változatának tűnt cp hasznosság. Valójában a súgóüzenet ugyanezt sugallta:

Használata: egyszerű másolás

Az én megközelítésem a következő volt: hozza létre az információkat egy root jogosultságokkal rendelkező felhasználó számára, és csatolja ezt az információt a másolathoz / Etc / passwd fájlt, majd cserélje ki a régit passwd fájlt a másolattal. Ezután használja su hogy új felhasználóként jelentkezzen be.

A rendszer root hozzáférésével sikerült megtalálnom a végrehajtható fájlt runmetoválasz ban ben /gyökér, futtassa, és találja ki a választ: Télapó.

A választ is megadták a konfigurációs fájlban /etc/runtoanswer.yaml, de ez a fájl csak root jogosultságokkal vagy a használatával volt olvasható egyszerű másolat hogy másolja oda /dev/stdout.

Játékpatronok: Vol 2 és Vol 3

Két kihívást jelentett a Game Boy ROM fájlok könnyű visszafejtése. Az első egy játék volt, ahol a cél az volt, hogy túljusson egy őrön, felfedjen egy portált, és dekódolja a rádióhullám-választ. A játék két verzióját kaptuk, valamint egy tippet, hogy nézzük meg a diff közöttük. A különböző hexadecimális bájtok néhány változatának átmásolása elég volt ahhoz, hogy felfedje a portált, ami egy szobához vezetett, ahol egy rádió morze-kóddal sugározta a választ:

|

Morze kód |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Üzenet |

g |

l |

0 |

r |

y |

A második egy olyan játék volt, ahol érméket gyűjtve ugrálva lehetett pontokat szerezni; 998 pont feletti megszerzése azonban 0-ra tekerné a pontjait, és bizonyos körülmények között túlcsordulási hibáról szóló üzenetet váltana ki. A cél az volt, hogy lebegő lépéseket tárjanak fel a térkép következő részére, ahol a zászlót tárolták, de ez ügyességet igényelt az ugrásban. Ehelyett kitaláltam, hogyan kell repülni a segítségével BGB Game Boy emulátor és a csaláskereső funkciója és a RAM vizuális ellenőrzése játék közben, hogy megtalálják azt a hexa bájtot, amely a játékos y-pozícióját szabályozza a térképen – alapvetően kitaláltam egy GameShark kód.

A zászló volt !tom+elf!.

SSHenanigans tanúsítvány

Bár a tanúsítványok használata a nyilvános-privát kulcspárok helyett javítja az SSH-n keresztüli hitelesítés biztonságát, egy rosszul konfigurált SSH-tanúsítvány-aláíró szolgáltatás lehetővé teheti a támadó számára, hogy jogtalanul szerezzen be egy tanúsítványt a másik felhasználóként történő hitelesítéshez. A kihívást a következő módon állították össze.

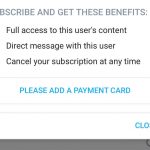

An Azure Function alkalmazás telepítve van northpole-ssh-certs-fa.azurewebsites.net visszaküldi az SSH-tanúsítványokat mindenkinek, aki nyilvános SSH-kulcsot biztosít. Ezek a tanúsítványok SSH-n keresztüli hitelesítésre használhatók ssh-server-vm.santaworkshopgeeseislands.org mint a felhasználó monitor.

A tartomány gazdagépe egy Azure-beli virtuális gép, így a bejelentkezés után az első lépésem az volt, hogy információkat gyűjtsek a példány metaadatai mivel erre szükség lesz az Azure REST API későbbi hívásaihoz, konkrétan az előfizetési azonosítóra és az erőforráscsoport nevére volt szükségem. Az API használatához hozzáférési tokenre is szükségem volt, amelyet meg tudtam szerezni kezelt identitás használatával. Ezt a beszerzett tokent ezután egy HTTP-engedélyezési fejlécben kell használni, amikor az Azure REST API-t hívja.

Ezen a ponton minden megvolt, ami az API-híváshoz kellett szerezze be a forrásvezérlő konfigurációt az Azure Function alkalmazásból. Felhívtam, és a konfigurációs tulajdonságok között találtam egy URL-t a az alkalmazás forráskódja a GitHubon.

A forráskód vizsgálata során kiderült, hogy az alkalmazás elfogad egy második paramétert: fő. Ha a HTTP POST kérést a /api/create-cert végpont nem küld érték a számára fő, akkor az alapértelmezett érték manó visszakerül, de itt van egy sebezhetőség. Használata Burp lakosztály Elfoghatom a HTTP POST kérést, és beilleszthetem az értéket admin. Tudtam kérni admin mert ez volt a fő a /etc/ssh/auth_principals/alabaster fájlt a virtuális gépen, és hozzáférést akartam szerezni az Alabaster kezdőkönyvtárához.

Az adminisztrátorhoz tartozó SSH-tanúsítvánnyal a kezemben bejelentkeztem ugyanabba a virtuális gépbe, mint alabástrom és megtalálta Alabaster TODO listáját a saját könyvtárában. A lista a következő zászlót tartalmazta: mézeskalács.

Active Directory

Ugyanazon a virtuális gépen indulva, mint az előző kihívás, ez a kihívás azt vizsgálta, hogy egy rosszul konfigurált Active Directory tanúsítványszolgáltatás a támadó visszaélhet vele, hogy más felhasználóként hitelesítsen. Mint alabástrom Tele volt egy könyvtáram Impacket eszközöket, de a legtöbbjükhez szükség van a célszerver domain nevére és IP-címére, valamint felhasználónévre és jelszóra a bejelentkezéshez – ez még nem volt nálam.

Tehát egy jó első lépés az Azure REST API engedélyeinek kiderítése volt, mivel nem kell egyik API-t a másik után hívni, csak az engedélyezés megtagadva üzenetek teljesítéséhez. Így I felsorolta az erőforráscsoport összes engedélyét amit az előző kihívásban fedeztem fel.

Mivel láttam, hogy több engedélyem is van a kulcstárolók olvasásához, továbbléptem a következőre felsorolva őket és találtam kettőt: északi sark-it-kv és a northpole-ssh-certs-kv.

Ideje API-t váltani. Egészen mostanáig hívásokat intéztem a következő végpontokhoz management.azure.com de az Azure Key Vault egyes részei be vannak kapcsolva vault.azure.net és ehhez az erőforráshoz saját hozzáférési jogkivonat szükséges. Még egyszer az enyémet használtam kezelt identitás hozzáférési jogkivonat beszerzéséhez de ezúttal átkapcsolva az erőforrást arra vault.azure.net.

In északi sark-it-kvÉn megtalálta a nevet egy titoknak. Ezt a nevet használva I kérte ennek a titoknak az értékét, amelyről kiderült, hogy egy PowerShell-szkript a számára Active Directory felhasználó létrehozása hívott manó. Lényeges, hogy most már rendelkezem az Impacket eszközkészlet kihasználásához szükséges összes információval.

<p></p> GetADUsers.py felfedett egy másik felhasználót a domainben, aki érdekes lehet: wombleycube. SMB-n keresztül is tudtam csatlakozni az Active Directory szerverhez a használatával smbclient.py. Az érdeklődésre számot tartó fájlmegosztás tartalmazta a szuper_titkos_kutatás könyvtárat, de nem tudtam így olvasni manó.

Szerencsére hozzáfértem egy másik eszközhöz: Certipy. Ez arra szolgál, hogy megtalálja a rosszul konfigurált tanúsítványsablonokat az Active Directory tanúsítványszolgáltatásaihoz, és visszaéljen velük. Az eszköz egy sérülékeny sablont sorolt fel, mivel ez lehetővé tette a tanúsítványkérő számára tetszőleges igazolás megadását tárgy alternatív neve és a kiadott tanúsítványt, amely a megadott névhez ügyfélhitelesítést biztosít.

Az igazolás kérése után wombleycube beszúrva a tárgy alternatív neve mezőbe, a Certipy-t is használtam a for NT hashének lekéréséhez wombleycube használja azt a tanúsítványt. Ezután a Wombley hash átadásával smbclient.py, SMB-n keresztül sikerült csatlakoznom az Active Directory szerverhez as wombleycube és hozzáférhet a szuper_titkos_kutatás könyvtárat, amely a következő kihíváshoz tartozó utasításokat tartalmazza InstructionsForEnteringSatelliteGroundStation.txt.

Space Island ajtóbejárati hangszóró

Hozzáférni az űrrendszer kihívásaihoz földi szegmens, egy LLM-et kellett használni a jelmondatot kimondó Wombley Cube hamis hangjának generálásához. Mivel egy hangfájlban Wombley egy történetet mesél el és a jelszót, triviális volt használni. LOVO AI Wombley's-szimuláló hang létrehozásához a jelszó kimondásához és a sikeres hitelesítéshez.

További biztosítékok nélkül a hangalapú hitelesítés biztonsági mechanizmusként komoly kihívásokkal néz szembe az LLM-ek korában.

Kamera hozzáférés

Miután kimondtam a jelszót, felszálltam egy vonatra, amely a játékon belüli kommunikációért felelős földi szegmensre vitt. CubeSat, egyfajta kis műhold. A földi állomáson kaptunk a Banki Guard konfigurációs titkosított kapcsolat létrehozásához ehhez a CubeSathoz.

A műhold szoftvere kompatibilis a NanoSat MO Framework (NMF), az Európai Űrügynökség által a CubeSats számára kifejlesztett szoftverkeret. Ez a keret egy SDK űralkalmazások fejlesztéséhez és teszteléséhez. Ezenkívül biztosítja a Consumer Test Tool-t (CTT), földi alkalmazásként és parancssori eszközként is, hogy csatlakozhasson a fedélzeti felügyelőhöz, egy olyan szoftverhangszerelőhöz, amely gondoskodik az űralkalmazások elindításáról és leállításáról, valamint egyéb feladatok koordinálásáról.

A kihívás az volt, hogy kitaláljuk, hogyan lehet utasítani a fedélzeti kameraalkalmazást egy kép elkészítésére, majd a pillanatfelvétel lekérésére. A következő lépéseket tettem meg.

A CTT interfész elindítása után megadtam a felügyelő URI-ját, hogy kapcsolódjak a felügyelőhöz. Ezután megnéztem az elérhető alkalmazásokat, megtaláltam a kamera alkalmazást, és elindítottam. A kameraalkalmazás visszaadta az URI-ját, amellyel csatlakoztam hozzá. Ezután végrehajtottam a Base64SnapImage műveletet, amely utasította a fedélzeti kamerát, hogy készítsen képet.

A kameraalkalmazás olyan paraméterszolgáltatást is kínál, amely két értéket tud visszaadni: a készített pillanatfelvételek számát és a base64-be kódolt JPG-pillanatfelvételt. Úgy tűnik azonban, hogy a CTT interfész nem ad lehetőséget a kép megtekintésére, sem a paraméterértékek közvetlenül az interfészről történő másolására, bár láttam, hogy a kívánt érték jelen van. Tehát szükségem volt egy körforgalmú módszerre a kép megszerzéséhez.

Felfedeztem, hogy a CTT interfésznek van egy Generáció engedélyezése gomb, amely elindítja egy paraméterérték rendszeres ütemezett közzétételét. A CTT parancssorból ezután feliratkozhattam a kívánt paraméterre, megkaphattam az értéket a közzétételkor, és átirányíthattam egy fájlba.

Mivel a CTT-t Docker-tárolóban futtattam, a fájlt a gazdagépemre másoltam a következővel dokkoló cp, eltávolította a cruft-ot a fájl tartalmából, majd a base64 dekódolta a képet a zászló megtekintéséhez: Hódítsd meg az ünnepi szezont!.

Rakéta elterelés

Az utolsó kihívás a rakéta-célzó rendszer alkalmazás a játékbeli CubeSat-on, hogy egy rakétát a Földről a Napra irányítson. Ez az alkalmazás csak egy műveletet biztosított: Debug. Úgy tűnt, hogy a futtatása nem sok mindenre sikerült, csak az SQL kinyomtatása VÁLTOZAT parancsot és kimenetét, mintha az alkalmazás által használt adatbázis futtatta volna:

VERZIÓ(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Azonnal azon tűnődtem, hogy van-e SQL injekciós sebezhetőség. A CTT interfész adott egy mezőt az argumentum megadásához Debug műveletet, ezért megpróbáltam beadni egy másik parancsot:

; TÁMOGATÁSOK MUTATÁSA JELENLEGI_FELHASZNÁLÓHOZ();

Támogatások a targeter@% számára: HASZNÁLAT TÁMOGATÁSA *.* A `targeter`@`%` céljára, JELSZÓ AZONOSÍTÁSA '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Támogatások a targeter@% számára: GRANT SELECT, INSERT ON `rakéta_célzási_rendszer`.`satellite_query` A `targeter`@`%` |

Támogatások a targeter@% számára: GRANT SELECT ON `ssile_targeting_system`.`pointing_mode` A `targeter`@`%` |

Támogatások a targeter@% számára: GRANT SELECT ON `ssile_targeting_system`.`messaging` TO `targeter`@`%` |

Támogatások a targeter@% számára: GRANT SELECT ON `ssile_targeting_system`.`target_coordinates` TO `targeter`@`%` |

Támogatások a targeter@% számára: GRANT SELECT ON `ssile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Nos, akkor ideje kifosztani az adatbázist! A pointing_mode és a pointing_mode_to_str táblázatok jelezték, hogy a rakéta hova mutatott éppen:

; SELECT * FROM pointing_mode;

azonosító: 1 | numerikus_mód: 0 |

; SELECT * FROM pointing_mode_to_str;

azonosító: 1 | numerikus_mód: 0 | str_mode: Földpont mód | str_desc: Ha a pointing_mode értéke 0, a célzási rendszer a target_coordinates értéket alkalmazza a földre. |

azonosító: 2 | numerikus_mód: 1 | str_mode: Nappont mód | str_desc: Ha a pointing_mode értéke 1, a célrendszer a napra mutat, figyelmen kívül hagyva a koordinátákat. |

Ebből az információból láttam, hogy módosítanom kell a numerikus_mód érték a pointing_mode asztalhoz 1, de nem volt engedélyem a táblázat frissítésére.

Volt engedélyem új sorokat beszúrni a műholdas_lekérdezés táblázatban, amely jelenleg egy sorral rendelkezik még ismeretlen értékkel a tárgy oszlopot és az elnevezett Java osztály forráskódját SatelliteQueryFileFolderUtility a eredmények oszlop.

Eddig a pontig a kimenet a Debug Az akció könnyen megtekinthető volt a képernyő alján lévő ablaktáblában Alkalmazásindító szolgáltatás a felügyelő által biztosított fül a CTT felületen. Úgy tűnik azonban, hogy az objektumérték nem megfelelően jelenik meg a panelen. Ideális esetben jó lenne látni az objektum hatszögletű dumpját, amely segítségével megszerezhető lenne Wireshark vagy az SQL használatával HEX funkció. Ebből kiderült, hogy egy soros Java objektummal van dolgom.

Után felolvasva a Java objektum szerializációs protokollt, sikerült dekódolnom a hexa bájtokat:

|

Hex bájt |

Szimbólum/jelentés |

Megjegyzés (A hexadecimális bájtok ASCII-értékei egyszóközű betűtípusban) |

|

ACED |

STREAM_MAGIC |

Varázslatos szám. |

|

0005 |

STREAM_VERSION |

A stream protokoll verziója a 2. |

|

73 |

TC_OBJECT |

Egy objektum kezdete. |

|

72 |

TC_CLASSDESC |

Az osztálydefiníció kezdete. |

|

001F |

Hossz |

Az osztálynév hossza 31 bájt. |

|

536174656C6C697465517 |

Érték |

Az osztály neve SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

serialVersionUID |

Egyedi azonosító, amely ehhez a soros osztályhoz van társítva. |

|

02 |

SC_SERIALIZABLE |

Az osztály sorozható. |

|

0003 |

fieldCount |

Az osztály három mezőből áll. |

|

5A |

Adattípus – ASCII érték Z |

Az első mező egy logikai érték. |

|

0007 |

Hossz |

Ennek a mezőnek a neve 7 bájt hosszú. |

|

69735175657279 |

Név |

Ennek a mezőnek a neve isQuery. |

|

5A |

Adattípus – ASCII érték Z |

A második mező egy logikai érték. |

|

0008 |

Hossz |

Ennek a mezőnek a neve 8 bájt hosszú. |

|

6973557064617465 |

Név |

Ennek a mezőnek a neve isFrissítés. |

|

4C |

Adattípus – ASCII érték L |

A harmadik mező egy objektum. |

|

000F |

Hossz |

Ennek a mezőnek a neve 15 bájt hosszú. |

|

706174684F72537 |

Név |

Ennek a mezőnek a neve pathOrStatement . |

|

74 |

TC_STRING |

Ennek az objektumnak az osztálytípusa egy karakterláncban van megadva. |

|

0012 |

Hossz |

Ennek a karakterláncnak a hossza 18 bájt. |

|

4C6A6176612F6C616E |

Érték |

Ennek az objektumnak az osztálytípusa java/lang/String. |

|

78 |

TC_ENDBLOCKDATA |

Egy osztálydefiníció vége. |

|

70 |

TC_NULL |

Nincs meghatározva szuperosztály. |

|

00 |

Érték |

A logikai mező isQuery van az értéke hamis. |

|

00 |

Érték |

A logikai mező isFrissítés van az értéke hamis. |

|

74 |

TC_STRING |

A pathOrStatement mező egy karakterlánc. |

|

0029 |

Hossz |

A pathOrStatement mező hossza 41 bájt. |

|

2F6F70742F536174656C6 |

Érték |

A pathOrStatement mező az /opt/SatelliteQueryFileFolderUtility.java |

Ennek az objektumnak a Wiresharkon keresztül történő megszerzése hibás mágikus számot adott vissza, és serialVersionUID, de nem a HEX funkció használatakor.

Hogy megértsük, mi egy INSERT be a műholdas_lekérdezés táblázat megteszi, beszúrtam ezt az objektumot a tábla egy új sorába, és ugyanazt a Java forráskódot kaptam vissza a eredmények oszlop. Valójában ez a viselkedés megfelelt annak, amit abban a kódban láttam, mint a getResults funkciója a SatelliteQueryFileFolderUtility tárgy.

Ez a függvény eltérő végrehajtási utat választ az objektum három mezőjének értékétől függően: isQuery, isFrissítésés pathOrStatement. Ha énsQuery és a isFrissítés hamisak, akkor a függvény ellenőrzi, hogy a pathOrStatement egy elérési út és egy könyvtár. Ha igen, akkor visszaadja a könyvtárban található fájlok listáját; ellenkező esetben feltételezi, hogy egy fájlt biztosítottak, és megpróbálja visszaadni a fájl tartalmát.

Másrészt, ha az isQuery és az isUpdate igaz, akkor a függvény a pathOrStatement tartalmát SQL-ként hajtja végre. UPDATE nyilatkozat. Amit kellett végrehajtanom, az a következő volt:

UPDATE pointing_mode SET numerical_mode = 1;

Módosítottam a szükséges bájtokat (alább kiemelve) a szerializált objektumban, és beadtam a győztes parancsot:

; INSERT INTO műholdas lekérdezés

(tárgy)

ÉRTÉKEK

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Ez csak néhány a 2023-as SANS Holiday Hack Challenge által lefedett területek közül; sokan mások biztonságát nézték JSON webes tokenek, jelszavak feltörésével hashcat, poggyászzárak virtuális feltörése és forgó kombinációs zárak, Python NaN injekció, használni a Kusto lekérdezési nyelv mert fenyegetés vadászat, ellenőrzése DKIM és SPF rekordok segít azonosítani a rosszindulatú e-maileket és a feltörhető minijátékokat.

Mindent összevetve biztos vagyok benne, hogy a szórakoztató kihívások ilyen széles skálája tanulságos lehet mindenki számára, aki megpróbálja vállalni őket. És bár már nagyon várom a jövő évi kihívást, jól megérdemelt köszönet jár a SANS Holiday Hack Challenge szervezőinek az idei kihívás összeállításáért.

A 2022-es kihívás legfontosabb eseményeimet itt olvashatja el Feltört! Fénypontok a KringleCon 5-ből: Aranygyűrűk.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- Képes

- Rólunk

- felett

- visszaélés

- visszaélt

- elfogadja

- hozzáférés

- szerez

- szerzett

- megszerzése

- Akció

- aktív

- Active Directory

- mellett

- További

- cím

- admin

- tanács

- Után

- újra

- kor

- ügynökség

- AI

- Minden termék

- lehetővé

- megengedett

- lehetővé téve

- mentén

- már

- Is

- alternatív

- Bár

- mindig

- am

- között

- an

- és a

- Másik

- válasz

- bármilyen

- bárki

- api

- API-k

- app

- alkalmazandó

- megközelítés

- alkalmazások

- VANNAK

- területek

- érv

- körül

- AS

- kérdez

- társult

- feltételezi

- At

- Kísérletek

- hang-

- hitelesíteni

- hitelesítő

- Hitelesítés

- meghatalmazás

- elérhető

- el

- Égszínkék

- vissza

- Rossz

- Alapvetően

- BE

- mert

- óta

- viselkedés

- lent

- BEST

- Bit

- mindkét

- Alsó

- Broadcasting

- de

- gomb

- by

- hívás

- hívott

- kéri

- szoba

- TUD

- nem tud

- ami

- bizonyos

- igazolás

- tanúsítványok

- kihívás

- kihívások

- változik

- megváltozott

- ChatGPT

- ellenőrzött

- ellenőrzése

- Ellenőrzések

- osztály

- vásárló

- CloudFlare

- kód

- érmék

- gyűjt

- Oszlop

- kombináció

- jön

- közlés

- összeegyeztethető

- Körülmények

- Configuration

- MEGERŐSÍTETT

- zavaros

- Csatlakozás

- kapcsolat

- fogyasztó

- tartalmazott

- Konténer

- tartalom

- tartalom

- ellenőrzés

- ellenőrzések

- koordinációs

- másolás

- helyesen

- levelezett

- tudott

- fedett

- repedés

- reccsenés

- teremt

- teremtés

- Jelenleg

- szokás

- Kiberbiztonság

- adatbázis

- foglalkozó

- alapértelmezett

- meghatározott

- definíció

- attól

- telepített

- kívánatos

- részletek

- fejlett

- fejlesztése

- DID

- az

- különböző

- eltérő

- közvetlenül

- felfedez

- felfedezett

- do

- Dokkmunkás

- Docker konténer

- nem

- domain

- Domain név

- Által

- le-

- két

- kiírása

- alatt

- pénzt keres

- bevételt hozó

- föld

- könnyen

- bármelyik

- e-mailek

- kódolt

- titkosított

- végén

- Endpoint

- végpontok

- Mérnöki

- elég

- belép

- lépett

- Egész

- hiba

- hibák

- eszkalálódnak

- európai

- Európai Űrügynökség

- Még

- minden

- Kivéve

- kivégez

- végrehajtott

- végrehajtja

- végrehajtás

- tapasztalat

- Magyarázza

- Exploit

- arcok

- tény

- FAIL

- hamisítvány

- hamis

- messze

- Featuring

- kevés

- mező

- Fields

- Ábra

- mintás

- filé

- Fájlok

- utolsó

- Találjon

- vezetéknév

- úszó

- követ

- következő

- A

- Előre

- talált

- Keretrendszer

- ból ből

- Tele

- móka

- funkció

- Nyereség

- játék

- játék

- Games

- generál

- generált

- kap

- adott

- Goes

- Aranysárga

- jó

- biztosít

- nyújtó

- támogatások

- Földi

- Csoport

- Őr

- csapkod

- kellett

- kéz

- hash

- Legyen

- fej

- segít

- itt

- HEX

- Rejtett

- legnagyobb

- Kiemelt

- kiemeli

- övé

- Ünnep

- Kezdőlap

- vendéglátó

- Hogyan

- How To

- azonban

- HTML

- http

- HTTPS

- Vadászat

- i

- ID

- ideálisan

- azonosított

- azonosító

- azonosítani

- Identitás

- if

- kép

- azonnal

- javítja

- in

- játékban

- megközelíthetetlen

- jelzett

- info

- információ

- helyette

- utasítás

- kamat

- Felület

- bele

- részt

- IP

- IP-cím

- sziget

- Kiadott

- IT

- ITS

- Jáva

- jpg

- Kulcs

- kulcsok

- nyelv

- nagy

- a későbbiekben

- Led

- Hossz

- Tőkeáttétel

- fekszik

- fény

- vonal

- linux

- Lista

- Listázott

- elhelyezkedés

- Zárak

- bejelentkezve

- fakitermelés

- Belépés

- néz

- nézett

- keres

- gép

- készült

- mágia

- csinál

- Gyártás

- rosszindulatú

- sikerült

- sok

- térkép

- Lehet..

- me

- mechanizmus

- Találkozik

- említett

- üzenet

- módszer

- microsoft

- Mód

- modell

- a legtöbb

- áthelyezve

- sok

- többszörös

- kell

- my

- név

- navigálás

- elengedhetetlen

- Szükség

- szükséges

- hálózat

- Új

- következő

- kilenc

- nem

- sem

- Északi

- figyelemre méltó

- Most

- nt

- szám

- tárgy

- célkitűzés

- célok

- szerez

- kapott

- of

- Ajánlatok

- on

- Fedélzeti

- egyszer

- ONE

- csak

- or

- szervezők

- Más

- Egyéb

- másképp

- ki

- teljesítmény

- felett

- saját

- tulajdonos

- párok

- üvegtábla

- paraméter

- rész

- alkatrészek

- Múló

- Jelszó

- jelszavak

- múlt

- ösvény

- engedély

- engedélyek

- PHP

- kép

- darab

- Hely

- Plató

- Platón adatintelligencia

- PlatoData

- játszani

- játékos

- pont

- pont

- Portál

- állás

- PowerShell

- be

- előző

- Fő

- kiváltságok

- Termékek

- ingatlanait

- protokoll

- ad

- feltéve,

- biztosít

- nyilvános

- nyilvános kulcs

- közzétett

- Kiadás

- elhelyezés

- kérdés

- Kérdések

- R

- rádió

- RAM

- Olvass

- Olvasás

- kap

- kapott

- átirányítás

- Bejegyzés

- szabályos

- rendszeresen

- eltávolított

- vakolás

- cserélni

- jelentést

- kérni

- megkereső

- szükség

- kötelező

- megköveteli,

- forrás

- felelős

- REST

- visszatérés

- Visszatér

- mutatják

- Revealed

- felfedve

- fordított

- kockázatok

- Szoba

- gyökér

- Root hozzáférést

- SOR

- futás

- futás

- biztosítékok

- azonos

- műhold

- látta

- tervezett

- forgatókönyv

- Keresés

- keres

- Második

- Rész

- szakaszok

- biztonság

- biztonsági kockázatok

- lát

- látszik

- részes

- válasszuk

- küld

- Series of

- súlyos

- szerver

- szolgáltatás

- Szolgáltatások

- készlet

- számos

- Megosztás

- kellene

- előadás

- aláírás

- Egyszerű

- egyszerűsített

- készségek

- kicsi

- SMB

- Pillanatkép

- So

- szoftver

- néhány

- forrás

- forráskód

- Hely

- beszél

- beszélő

- különleges

- kifejezetten

- SQL

- SQL Injection

- kezdet

- kezdődött

- Kezdve

- nyilatkozat

- állomás

- Lépés

- Lépései

- megállítás

- memorizált

- Történet

- folyam

- Húr

- tárgy

- Iratkozz fel

- előfizetés

- sikeresen

- ilyen

- kíséret

- nap

- mellékelt

- kínálat

- biztos

- kapcsoló

- rendszer

- táblázat

- Vesz

- meghozott

- tart

- cél

- célzás

- Feladat

- feladatok

- sokatmondó

- sablon

- sablonok

- teszt

- kipróbált

- Tesztelés

- szöveg

- köszönet

- hogy

- A

- az információ

- The Source

- Őket

- akkor

- Ott.

- Ezek

- Harmadik

- ezt

- három

- Így

- idő

- Cím

- nak nek

- együtt

- jelképes

- vett

- szerszám

- szerszámok

- Vonat

- kipróbált

- kiváltó

- igaz

- Fordult

- kettő

- típus

- Végül

- alatt

- megért

- egyedi

- ismeretlen

- -ig

- közelgő

- Frissítések

- URI

- URL

- Használat

- használ

- használt

- használó

- Felhasználók

- segítségével

- hasznosság

- érvényes

- érték

- Értékek

- Boltozat

- boltozat

- változat

- keresztül

- Megnézem

- Tényleges

- virtuális gép

- vizuális

- Hang

- hanghitelesítés

- sérülékenységek

- sebezhetőség

- Sebezhető

- kívánatos

- volt

- Út..

- we

- háló

- JÓL

- voltak

- Mit

- amikor

- vajon

- ami

- míg

- WHO

- Wikipedia

- szél

- ablakok

- nyerő

- val vel

- szó

- lenne

- még

- te

- A te

- zephyrnet