->

Kép: fotolia / sdecoret

Az internet bûnügyi eszközök gazdag választékát kínálja: jelszófeltörõket és sebezhetőségi szkennerek csak két példa. Ugyanakkor találunk olyan webalkalmazásokat is, amelyek alkalmasak a magánélet megsértésére – például visszakeresi a telefonszámok tulajdonosait vagy egy fényképen szereplő személyt.

Ezeket az eszközöket azonban nemcsak bűnügyi célokra vagy mások kilétének kiderítésére használhatjuk, hanem saját védelmére vagy vészhelyzetekre is használhatjuk. A jelszótörők például gyakran a végső megoldást jelentik, ha elfelejtett egy fontos jelszót. A sebezhetőség-ellenőrzőket saját hálózatán is fel lehet használni a hackerek lehetséges belépési pontjainak észlelésére, majd blokkolására.

Figyelem: A jelszavak feltörését vagy akár a hálózatok kémkedését csak akkor engedélyezi a törvény, ha az Ön jelszavait és saját hálózatát érinti. Ha megpróbálja visszafejteni valaki más jelszavát vagy kémkedni egy másik hálózaton, akkor felelősségre vonható.

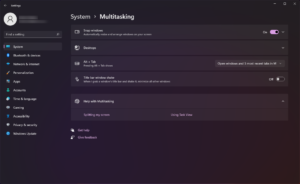

Cserélje ki a Windows jelszavát

Az Offline NT Jelszó- és Rendszerleíróadatbázis-szerkesztő felülírhatja a Windows 10 és 11 jelszavait is. Az interneten található részletes útmutató elmagyarázza, hogyan kell ezt megtenni.

IDG

A számítógép bekapcsolása után először beírandó jelszó általában a Windows jelszó. Ha már nem ismeri ezt a jelszót, az adatok nem vesznek el – például boot stick-el vagy indító CD-vel indíthatja a számítógépet, és más adathordozóra másolhatja a fontos dokumentumokat –, de általában nincs más választása, mint az operációs rendszer újratelepítése. rendszer.

Az ingyenes eszköz Offline NT jelszó és regisztrációs szerkesztő kiutat kínál. Meg sem próbálja feltörni a jelszót, hanem egyszerűen felülírja egy tetszőleges karakterkombinációval.

Az eszköz már elég régi, az utolsó verzió 2014-ből származik, de még mindig fut Windows 10 és 11 alatt, igaz némi megszorítással. Például a számítógépnek támogatnia kell a legacy módot rendszerindításkor; a program nem működik UEFI rendszerindítással. Ezenkívül a merevlemezt vagy az SSD-t nem szabad Bitlockerrel vagy más szoftverrel titkosítani.

Vegye figyelembe azt is, hogy a Windows beépített titkosítása, az EFS fájlrendszer a jelszóhoz van kötve. Ha megváltoztatja a Offline NT jelszó és regisztrációs szerkesztő és korábban titkosította a merevlemezt, az adatok elvesznek.

Útmutató az Offline NT jelszó- és beállításszerkesztő használatához megtalálható itt.

Az Office dokumentumok jelszavai

Az Elcomsoft Advanced Office Password Recovery eszköze számos módszert ismer a zárolt Office-fájlok jelszavának feltörésére. Az ingyenes verzióban legfeljebb három betűből álló jelszavakat talál.

IDG

A Microsoft 365 programok, például a Word, Excel, PowerPoint stb. képesek jelszóval védeni és titkosítani a dokumentumokat. A Microsoft minden új verzióval valamelyest megerősítette ezt a titkosítást.

Ezért számos olyan eszközt találhat az interneten, amelyek feltörhetik a régebbi Office-verziók jelszavait, de ez aligha lehetséges a Microsoft 365 újabb buildjeivel.

Egy kivétel az Elcomsoft Advanced Office Password Recovery, amely képes visszafejteni a dokumentumokat a Microsoft Office összes verziójából. A gyártó szerint a szoftver képes meghatározni a Wordperfect Office, az Openoffice.org és több más Office-csomag jelszavát is.

Annak érdekében, hogy a folyamat ne tartson túl sokáig, a szoftver egy vagy több GPU-t használ. Az eszköz térítés ellenében kapható, az otthoni verzió 49 dollárba kerül. A gyártó ingyenesen letölthető tesztverziót kínál, amely azonban csak legfeljebb három karakter hosszúságú jelszavakat jelenít meg, ami aligha lesz minden esetben elegendő.

Az Adobe Acrobat vagy Word segítségével jelszóval védett PDF-dokumentumok különleges esetek. Számukra külön program kell, mégpedig Elcomsoft Advanced PDF Password Recovery szintén 49 dollárért. Ehhez az eszközhöz korlátozott tesztverzió is elérhető.

A John the Ripper egy nyílt forráskódú program, amely számos kiterjesztésnek köszönhetően feltöri a jelszavakat különféle Office-formátumokból és más programokból. Ez azonban több órát vagy akár napokat is igénybe vehet.

IDG

Az Elcomsoft alternatívája az ingyenes parancssori program John a Ripper. A szoftvert a parancssoron keresztül vezérelheti, így a művelet kicsit bonyolultabb. A bővítmények segítségével azonban az eszközt Microsoft 365 fájlok, valamint Libre Office vagy titkosított ZIP fájlok dekódolására használhatja.

Próbálja ki, mennyi ideig tart az Elcomsoft programok és a Hasfelmetsző János, hogy meghatározzák az Ön által használt jelszót. Így képet kaphat arról, mennyire biztonságos a jelszava. Ne feledje, hogy a bűnöző hackerek hozzáférhetnek a jelenlegi nagy teljesítményű, több GPU-val és ennek megfelelően nagy számítási teljesítménnyel rendelkező számítógépekhez. Teljesítményük akár százszorosan is meghaladhatja a PC-ét, legalábbis ha ilyen speciális feladatokról van szó.

Vizsgálja meg saját hálózatát

Az Nmap eredetileg egy Linux-eszköz volt a parancssorhoz. Időközben elérhető egy grafikus felhasználói felülettel ellátott Windows verzió is, ami jelentősen megkönnyíti a használatát.

IDG

Ha a rosszindulatú program bejut a számítógépére, gyakran megpróbál megfertőzni a hálózat más számítógépeit is. Megelőző intézkedésként a hálózatában lévő eszközöket sebezhetőségi elemzésnek vetheti alá. Ennek legismertebb eszköze a nyílt forráskódú szoftver Nmap.

Megkeresi azokat a nyitott portokat, amelyeken keresztül az eszköz kívülről elérhető, és a portkonfigurációból és egyéb adatokból következtet az operációs rendszerre, annak verziójára, a futó szolgáltatásokra és a telepített tűzfalra. Ha egy talált konfigurációnál ismertek a sebezhetőségek, egy bűnöző hacker kihasználhatja azokat, és átveheti a számítógép feletti uralmat.

Az Nmap egy professzionális eszköz, amely bizonyos ismereteket igényel a hálózatok működéséről. Nál nél https://nmap.org/docs.html részletes utasításokat talál a programhoz, mind a parancssori, mind a Windows felülettel rendelkező verzióhoz. Kutatásra lehet szükség az Nmap által szolgáltatott adatok értelmezéséhez.

A Wi-Fi jelszó tesztelése

Az Aircrack-ng grafikus felhasználói felülete nagyon ritka. Ennek ellenére a program trükkösen használható, és speciális hardverkomponensekre is szükség van ahhoz, hogy egyáltalán lehessen adatokat lehívni.

IDG

A Wi-Fi hálózat biztonsága nagymértékben függ a használt jelszótól. Emiatt a Wi-Fi jelszavak gyakran nagyon hosszúak és összetettek. A Wi-Fi titkosítás feltöréséhez szükséges a hozzáférési pont és a kliens közötti adatforgalom hosszú távú rögzítése és elemzése. Alternatív megoldásként hajtson végre brute force támadást, és próbálkozzon karakterkombinációkkal, amíg meg nem találja a hálózati hozzáféréshez szükséges jelszót.

Az eszköz Aircrack-ng egy másik módszer: megkeresi az előre megosztott kulcsot, egy olyan kulcsot, amelyet a hozzáférési pont és az ügyfélszámítógép cserél az adatok titkosítása érdekében. Lehetséges helyszínek a rögzített adatforgalom fájl vagy felügyelt Wi-Fi hálózat formájában.

Az Aircrack-ng csak néhány kiválasztott Wi-Fi chipkészlettel és antennával működik. Működtetése sem egyszerű. Ráadásul reálisan csak rövidebb jelszavakat tud visszafejteni. Reménytelen például egy Fritzbox 20 számjegyű jelszavának visszafejtése.

A biztonsági teszthez azonban ez a funkció megfelelő: Ha az Aircrack-ng fel tudja törni a Wi-Fi jelszavát, akkor az túl rövid.

Személyazonosságának elrejtése az interneten

A Tor hálózat továbbra is a legjobb választás az interneten való észrevétlen mozgáshoz. Igaz, hogy a Toron keresztüli regisztráció is előfeltétele a Dark Web meglátogatásának, ahol számos oldalon illegális árukkal kereskednek.

De a Tor a legbiztonságosabb módja az elnyomó államokban élő emberek számára, hogy észrevétlenül hozzáférjenek olyan webhelyekhez, amelyek saját országukban nem érhetők el. Itt, az Egyesült Államokban a TOR egyszerűen egy biztonságos módja annak, hogy anonim maradjon az interneten. A hálózaton keresztül is küldhet e-maileket, vagy használhatja a közösségi médiát – a Facebook több éve üzemelteti saját webhelyét a Dark Web-en.

A Tor eléréséhez csak az ingyenesre van szüksége Tor böngésző, a Firefox testreszabott és előre konfigurált verziója.

Ha biztonságban akar lenni, használjon élő CD-t a Linux disztribúcióval Frakk, amely hozzáférést biztosít a Tor hálózathoz is, és ezzel indíthatja el a számítógépet.

Fordított keresés: fotók

Pimeyes egy kifejezetten arcok számára készült kereső. Feltölthet portrét a weboldalra, vagy lefotózhatja okostelefonjával, és a webszolgáltatás a másodperc töredéke alatt megkeresi az adatbázisában további képeket ugyanarról a személyről. Ezután bemutatja a talált fényképeket, és megnevezi azokat a webhelyeket, ahol megtalálta őket.

Három keresés ingyenes, de a szolgáltatás nem nevezi meg a megfelelő webcímeket. Az aktiváláshoz keresésenként 14.99 dollárt kell fizetnie. További keresésekhez előfizetést kell kötni, ami havi 29.99 dollárba kerül a legolcsóbb verzióban.

A Google is ingyenesen kínál hasonló szolgáltatást. A keresőmotor képkeresést kínál a címen www.google.com/imghp. Ha rákattint a keresőmező jobb oldalán lévő kamera szimbólumra, feltölthet egy fényképet. Miután a „Keresés” gombra kattintott, állítsa be a kép részt, majd kattintson a „Képforrás keresése” lehetőségre. A Google ezután egy listát ad arról, hogy mely webhelyeken jelenik meg ez a fénykép.

Egyetlen különbség van a két szolgáltatás között: a Pimeyes képes ugyanarról a személyről keresni a képeket, így például egy felirat alapján beazonosítható. Tehát ez egy arcfelismerési szolgáltatás. A Google képkeresője viszont csak az azonos vagy hasonló fotókat találja meg a weben. Mindazonáltal mindkét keresőmotor hasznosan használható például szerzői joggal védett képek jogosulatlan felhasználásának keresésére.

Ezt a cikket németről angolra fordították, és eredetileg a pcwelt.de oldalon jelent meg.

Kupon kódok

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- :van

- :is

- :nem

- :ahol

- $ UP

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- Képes

- Rólunk

- hozzáférés

- igénybe vett

- hozzáférhető

- Szerint

- mellett

- címek

- állítsa

- vályogtégla

- fejlett

- Után

- ellen

- Minden termék

- lehetővé teszi, hogy

- már

- Is

- alternatív

- amp

- an

- elemzés

- elemez

- és a

- Névtelenül

- Másik

- bármilyen

- megjelent

- Megjelenik

- alkalmazások

- VANNAK

- körül

- cikkben

- AS

- At

- támadás

- szerző

- elérhető

- BE

- mert

- óta

- BEST

- között

- Blokk

- mindkét

- brute force

- épít

- beépített

- de

- by

- szoba

- TUD

- kártya

- visz

- eset

- Kategória

- CD

- változik

- karakter

- karakter

- díj

- legolcsóbb

- választás

- kettyenés

- vásárló

- kód

- COM

- kombináció

- kombinációk

- hogyan

- jön

- Hozzászólások

- bonyolult

- bonyolult

- alkatrészek

- számítógép

- számítógépek

- számítástechnika

- számítási teljesítmény

- Configuration

- ellenőrzés

- Megfelelő

- kiadások

- tudott

- ország

- repedés

- reccsenés

- hitel

- Bűnügyi

- CSS

- Jelenlegi

- szabott

- sötét

- Sötét web

- dátum

- adatbázis

- találka

- Időpontok

- Nap

- visszafejtése

- függ

- leírás

- részletes

- kimutatására

- Határozzuk meg

- eszköz

- Eszközök

- az

- különbség

- kijelzők

- terjesztés

- do

- dokumentumok

- nem

- letöltés

- hajtás

- minden

- könnyebb

- könnyű

- szerkesztő

- Egyéb

- e-mailek

- Beágyaz

- titkosított

- titkosítás

- végén

- Motor

- Motorok

- Angol

- biztosítására

- belép

- belépés

- stb.

- Eter (ETH)

- Még

- példa

- példák

- haladja meg

- Excel

- kivétel

- kicserélt

- Elmagyarázza

- Exploit

- kiterjesztések

- Arc

- arcfelismerés

- arcok

- tényező

- hamis

- Funkció

- díj

- mező

- filé

- Fájlok

- Találjon

- leletek

- Firefox

- tűzfal

- vezetéknév

- következik

- A

- Kényszer

- elfelejtett

- forma

- talált

- Ingyenes

- ból ből

- további

- Német

- kap

- Ad

- Goes

- áruk

- GPU

- útmutató

- hacker

- hackerek

- kellett

- kéz

- Kemény

- merevlemez

- hardver

- Legyen

- magasság

- segít

- itt

- Magas

- nagy teljesítményű

- Kezdőlap

- NYITVATARTÁS

- Hogyan

- How To

- azonban

- HTML

- HTTPS

- száz

- ICON

- ötlet

- azonosítani

- Identitás

- if

- Illegális

- kép

- Image Search

- képek

- fontos

- in

- index

- utasítás

- Felület

- Internet

- jár

- IT

- ITS

- János

- jpg

- éppen

- Tart

- Kulcs

- Ismer

- tudás

- ismert

- tudja

- nagy

- nagymértékben

- keresztnév

- Törvény

- legkevésbé

- Örökség

- Hossz

- Korlátozott

- vonal

- linux

- Lista

- kis

- él

- helyszínek

- zárt

- Hosszú

- hosszú idő

- hosszabb

- MEGJELENÉS

- elveszett

- csinál

- KÉSZÍT

- malware

- menedzser

- kezeli

- Gyártó

- sok

- sok ember

- Mátrix

- max-width

- maximális

- Lehet..

- Addig

- intézkedés

- Média

- közepes

- mód

- microsoft

- Microsoft 365

- Microsoft Office

- Microsoft Windows

- perc

- bánja

- jegyzőkönyv

- MIT

- Mód

- ellenőrizni

- Hónap

- több

- mozgó

- sok

- kell

- név

- ugyanis

- nevek

- elengedhetetlen

- Szükség

- hálózat

- Hálózati hozzáférés

- hálózatba

- hálózatok

- Mindazonáltal

- Új

- újabb

- nem

- Egyik sem

- megjegyezni

- nt

- szám

- számok

- október

- of

- Ajánlatok

- Office

- Nem elérhető

- gyakran

- Régi

- idősebb

- on

- ONE

- csak

- nyitva

- nyílt forráskódú

- Nyílt forráskódú szoftver

- működik

- üzemeltetési

- operációs rendszer

- működés

- optimalizált

- or

- eredetileg

- Más

- ki

- kívül

- felett

- saját

- tulajdonosok

- csomagok

- oldal

- Jelszó

- jelszavak

- Fizet

- PC

- Emberek (People)

- mert

- teljesítmény

- person

- képek

- képek

- Plató

- Platón adatintelligencia

- PlatoData

- csatlakoztat

- pont

- pont

- portré

- portok

- lehetséges

- állás

- hatalom

- prémium

- be

- ajándékot

- korábban

- elsődleges

- magánélet

- folyamat

- szakmai

- tehetséges alkalmazottal

- profil

- Program

- Programok

- VÁD

- védelme

- védelem

- feltéve,

- célokra

- egészen

- hatótávolság

- Olvasás

- tényleg

- ok

- elismerés

- rekord

- feljegyzett

- felépülés

- Bejegyzés

- iktató hivatal

- marad

- kötelező

- megköveteli,

- kutatás

- Resort

- korlátozások

- fordított

- Gazdag

- jobb

- robotok

- futás

- fut

- s

- biztonságos

- legbiztonságosabb

- azonos

- Keresés

- kereső

- Keresők

- keresések

- Második

- Rész

- biztonság

- biztonság

- kiválasztott

- kiválasztás

- küld

- SEO

- különálló

- szolgáltatás

- Szolgáltatások

- számos

- rövid

- oldal

- hasonló

- egyszerűen

- egyetlen

- weboldal

- Webhely (ek)

- okostelefon

- Snap

- So

- Közösség

- Közösségi média

- szoftver

- néhány

- Valaki

- némileg

- forrás

- speciális

- kifejezetten

- osztott

- kémkedés

- kezdet

- Államok

- bot

- Még mindig

- tárgy

- előfizető

- előfizetés

- ilyen

- elegendő

- megfelelő

- támogatás

- szimbólum

- rendszer

- táblázat

- TAG

- Vesz

- feladatok

- teszt

- köszönöm

- hogy

- A

- azok

- Őket

- akkor

- Ott.

- ebből adódóan

- Ezek

- ők

- ezt

- három

- Keresztül

- Így

- Bekötött

- idő

- Cím

- nak nek

- is

- szerszám

- szerszámok

- Tor

- forgalmazott

- forgalom

- igaz

- megpróbál

- Turning

- kettő

- típus

- jogtalan

- alatt

- észrevétlen

- Egyesült

- Egyesült Államok

- -ig

- URL

- használ

- használt

- használó

- felhasználói felület

- használ

- rendszerint

- különféle

- változat

- nagyon

- keresztül

- megsértése

- az

- sérülékenységek

- sebezhetőség

- akar

- háború

- volt

- Út..

- háló

- webes alkalmazások

- weboldal

- honlapok

- JÓL

- amikor

- ami

- egész

- Wi-fi

- lesz

- ablakok

- val vel

- szó

- Munka

- művek

- írott

- év

- te

- A te

- zephyrnet

- Postai irányítószám