NEhezebb, mint hinnéd

Nincs lent audiolejátszó? Hallgat közvetlenül a Soundcloudon.

Doug Aamoth-tal és Paul Ducklinnal. Intro és outro zene szerzője Edith Mudge.

Tovább hallgathatsz minket Soundcloudon, Apple Podcastok, Google Podcastok, Spotify, Fűzőgép és bárhol, ahol jó podcastok találhatók. Vagy csak dobd le a RSS hírfolyamunk URL-je a kedvenc podcatcheredbe.

OLVASSA EL AZ ÍRÁST

DOUG. Jelszókezelő feltörések, bejelentkezési hibák és Queen Elizabeth I versus Mary Queen of Scots… természetesen!

Mindez, és még sok más, a Naked Security podcastban.

[ZENEI MODEM]

Üdvözlünk mindenkit a podcastban.

Doug Aamoth vagyok; ő Paul Ducklin.

Paul, hogy vagy?

KACSA. Wow!

A 16. századi információtechnológiai skullduggery találkozik a Douglas Naked Security podcastjával.

Alig várom!

DOUG. Nyilvánvaló, hogy igen… hamarosan rátérünk.

De először, mint mindig, a This Week in Tech History, 28. május 1987-án, a CompuServe online szolgáltató kiadott egy kis valamit, amit Graphics Interchange Formatnak vagy GIF-nek [HARD G] neveznek.

A néhai Steve Wilhite, a CompuServe mérnöke fejlesztette ki (aki egyébként fel-le esküdött rá, hogy „jif”-nek ejtsék), hogy támogassa a színes képeket a korai számítógépes hálózatok korlátozott sávszélességén és tárolási kapacitásán.

Az eredeti verzió, a GIF 87a, maximum 256 színt támogatott; gyors népszerűségre tett szert az egyszerű animációk megjelenítésére való képességének és a különböző számítógépes rendszerek széles körű támogatásának köszönhetően.

Köszönöm, Mr. Wilhite.

KACSA. És mit hagyott ránk, Douglas?

Web-animációk és viták arról, hogy a szót „grafikának” [HARD G] vagy „zsiráfnak” [SOFT G] ejtik-e.

DOUG. Pontosan. [NEvet]

KACSA. Egyszerűen nem nevezhetem „giffnek” [HARD G].

DOUG. Azonos!

Bélyegezzük ezt, és folytassuk izgalmas történetünkkel…

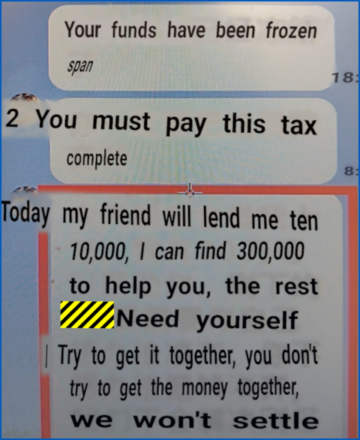

…I. Erzsébet királynőről, Mária skót királynőről és egy férfiról mindkét oldalon játszani ransomware csalók és munkaadója, Paul között.

Ransomware mesék: A MitM támadás, amelynek középpontjában valóban volt egy ember

KACSA. [NEVETÉS] Kezdjük a történet végével.

Alapvetően egy ransomware támadás volt egy oxfordshire-i technológiai cég ellen, Angliában.

(Nem ez… ez egy oxfordi cég volt, 15 km-re felfelé Abingdon-on-Thames-tól, ahol Sophos székhelye van.)

Miután eltalálta a zsarolóvírus, amint azt elképzelheti, azzal a követeléssel találták szembe magukat, hogy fizessenek Bitcoinnak, hogy visszakapják adataikat.

És, mint abban a történetben, volt egy pár hete, az egyik saját védekező csapatuk, akinek kellett volna segítenie ennek kezelésében, kitalálta: „MiTM-et fogok futtatni”, egy Man-in-the-Middle támadást.

Ezt tudom, hogy elkerüljem a nemi beszédet, és hogy tükrözzem azt a tényt, hogy manapság nem mindig egy személyről van szó (gyakran egy számítógépről van szó)…

…a Naked Security-nél most azt írom, hogy „Manipulator-in-the-Middle”.

De ez szó szerint egy férfi volt a közepén.

Egyszerűen fogalmazva, Dougnak sikerült otthonról e-maileket küldenie a munkáltatójának, egyfajta elgépelt e-mail fiókkal, amely olyan volt, mint a szélhámos e-mail címe.

Eltérítette a szálat, és megváltoztatta a Bitcoin-címet a történelmi e-mail-nyomokban, mert hozzáfért a felsővezetők e-mail fiókjaihoz…

…és alapvetően középen álló emberként kezdett tárgyalni.

Tehát azt képzeli, hogy most egyénileg tárgyal a szélhámossal, majd ezt a tárgyalást átadja a munkáltatójának.

Nem tudjuk, hogy abban reménykedett-e, hogy elszalad a jutalommal, és csak azt mondja a munkaadójának: „Hé, képzeld el, a szélhámosok megcsaltak minket”, vagy a szélhámosokkal akart tárgyalni, és a munkaadója fent a másik végén.

Mert minden jó/rossz dolgot tudott mondani, hogy növelje a félelmet és a terrort a cégen belül.

Tehát alapvetően az volt a célja, hogy eltérítse a ransomware fizetést.

Nos, Doug, az egész egy kicsit körte alakúra sikerült, mert az ő, a munkaadója és a bűnüldözés szerencséjére a cég úgy döntött, hogy nem fizet.

DOUG. [NEVETÉS] Hmmmm!

KACSA. Tehát nem volt számára Bitcoin, amit ellophatott, majd vághat és futhat.

Emellett úgy tűnik, hogy nem nagyon rejtette el a nyomait, és az e-mail-naplókhoz való jogosulatlan hozzáférése a mosás során derült ki.

Nyilvánvalóan tudta, hogy a zsaruk bezárkóznak ellene, mert otthon próbálta kitörölni a szélhámos adatokat a saját számítógépeiről és telefonjairól.

De lefoglalták őket, és az adatokat visszaszerezték.

Valahogy öt évig elhúzódott az ügy, és végül, amikor a bíróság elé állt, nyilvánvalóan úgy döntött, hogy nincs igazán lába, és bűnösnek vallotta magát.

Szóval itt van, Doug.

Szó szerint emberközép-támadás!

DOUG. Rendben, így minden rendben van 2023-ban…

…de vigyél minket vissza a 1580-as évekre, Pál.

Mi a helyzet Máriával, skótok királynőjével és I. Erzsébet királynővel?

KACSA. Nos, hogy őszinte legyek, azt hittem, hogy ez egy nagyszerű módja annak, hogy megmagyarázzam a középső támadást az évek múltával.

Mert híres, hogy Erzsébet királynő és unokatestvére, Mária, a skót királynő vallási és politikai ellenségek voltak.

Erzsébet Anglia királynője volt; Mária trónkövetelő volt.

Így Maryt gyakorlatilag házi őrizetben tartották.

Mary valami luxusban élt, de egy kastélyba zárva, és valójában összeesküdt unokatestvére ellen, de nem tudták bizonyítani.

Mary pedig a kastélyba szállított söröshordók bunkóiba tömött üzeneteket küldött és fogadott.

Úgy tűnik, ebben az esetben a középső ember egy megfelelő sörszállító volt, aki eltávolította az üzeneteket, mielőtt Mary megkapta volna, hogy lemásolható legyen.

És beszúrt pótüzeneteket, Mary titkosításával titkosítva, finom változtatásokkal, amelyek – lazán szólva – végül meggyőzték Maryt, hogy többet írjon, mint amennyit valószínűleg kellett volna.

Így nemcsak más összeesküvők nevét árulta el, hanem azt is jelezte, hogy helyesli az Erzsébet királynő meggyilkolását célzó összeesküvést.

Akkoriban keményebb idők voltak… és Angliában akkoriban biztosan volt halálbüntetés, Maryt pedig bíróság elé állították és kivégezték.

DOUG. Rendben, tehát mindenkinek, aki hallgatja, ennek a podcastnak a felvonós hangja a következő: „Kiberbiztonsági hírek és tanácsok, valamint egy kis történelem”.

Vissza a középső emberünkhöz az aktuális napon.

Beszéltünk róla újabb bennfentes fenyegetés pont így nem is olyan régen.

Szóval érdekes lenne látni, hogy ez egy minta, vagy csak véletlen egybeesés.

De beszéltünk néhány dologról, amit megtehetsz, hogy megvédd magad az ilyen típusú támadásokkal szemben, ezért nézzük át gyorsan ezeket.

Kezdve ezzel: Oszd meg és uralkodj, ami alapvetően azt jelenti: „Ne adjunk mindenhez korlátlan hozzáférést a társaságban egyetlen embernek” – Paul.

KACSA. Igen.

DOUG. És akkor a következőt kaptuk: Vezessen megváltoztathatatlan naplókat, ami úgy nézett ki, mint ebben az esetben, igaz?

KACSA. Igen.

Úgy tűnik, hogy ebben az ügyben a bizonyíték kulcsfontosságú eleme az volt, hogy beleásott a felsővezetők e-mailjeibe és megváltoztatta azokat, és ezt nem tudta eltitkolni.

Tehát elképzelhető, hogy még a többi bizonyíték nélkül is rendkívül gyanús lenne az a tény, hogy kifejezetten zsarolóprogramokkal kapcsolatos tárgyalásokhoz és Bitcoin-címekhez kapcsolódó e-mailekkel kavart.

DOUG. Rendben, végre: Mindig mérj, soha ne feltételezz.

KACSA. Valóban!

DOUG. A jófiúk végül nyertek… öt évbe telt, de sikerült.

Térjünk át a következő történetünkre.

A webbiztonsági cég bejelentkezési hibát talál egy alkalmazásépítő eszköztárban.

A hibát gyorsan és átláthatóan javították, szóval ez szép… de van egy kis inkább a történetheztermészetesen Paul.

Komoly biztonság: Az ellenőrzés létfontosságú – az OAUTH bejelentkezési hiba vizsgálata

KACSA. Igen.

Ez egy SALT nevű webes kódolási biztonsági elemző cég (remélem, a megfelelő terminológiát választottam), és találtak egy hitelesítési sebezhetőséget az Expo nevű alkalmazásépítő eszköztárban.

És áldd meg szívüket, az Expo támogatja az OAUTH nevű dolgot, a Nyissa meg az engedélyezést rendszer.

Ez az a fajta rendszer, amelyet akkor használunk, amikor felkeresünk egy webhelyet, amely úgy döntött: „Tudod mit, nem akarjuk azt a fáradságot, hogy megtanuljuk, hogyan tegyük meg magunknak a jelszavas biztonságot. Amit tenni fogunk, az az, hogy azt fogjuk mondani: „Jelentkezzen be a Google-lal, jelentkezzen be Facebookkal” – valami ilyesmi.

És az ötlet az, hogy lazán szólva felveszed a kapcsolatot a Facebookkal vagy a Google-lal, vagy bármivel, ami a mainstream szolgáltatás, és azt mondod: „Hé, szeretnék adni example.com engedélyt X megtételére.”

Tehát a Facebook vagy a Google, vagy bármi más, hitelesít téged, majd azt mondja: „Rendben, itt van egy varázskód, amelyet megadhatsz a másik végnek, és ez azt mondja: „Kivizsgáltuk; Ön hitelesítette velünk, és ez a hitelesítési tokenje."

Ezután a másik vég önállóan ellenőrizheti a Facebookon, a Google-on vagy bármi máson, hogy megbizonyosodjon arról, hogy a tokent az Ön nevében adták ki.

Tehát ez azt jelenti, hogy soha semmilyen jelszót nem kell átadnia az oldalnak… ha úgy tetszik, a Facebook vagy a Google közösen dönt, hogy elvégezze helyetted a tényleges hitelesítést.

Ez egy nagyszerű ötlet, ha Ön egy butikwebhely, és azt gondolja: „Nem fogom a saját kriptográfiámat kötni.”

Tehát ez nem az OAUTH hibája.

Ez csak egy mulasztás; valamit, amit az Expo OAUTH-folyamat megvalósítása során elfelejtettek.

És lazán szólva, Doug, ez így megy.

Az Expo kód egy óriási URL-t hoz létre, amely tartalmazza az összes olyan paramétert, amely a Facebookkal történő hitelesítéshez szükséges, majd eldönti, hova küldje el a végső mágikus hozzáférési tokent.

Ezért elméletileg, ha létrehozta a saját URL-jét, vagy módosítani tudta az URL-t, megváltoztathatja azt a helyet, ahová végül elküldték ezt a mágikus hitelesítési tokent.

De nem tudja megtéveszteni a felhasználót, mert megjelenik egy párbeszédpanel, amely azt mondja: „Az alkalmazás itt URL-here kéri, hogy jelentkezzen be Facebook-fiókjába. Teljesen megbízol ebben, és engedni akarod? Igen vagy nem?"

Azonban amikor arról volt szó, hogy megkapja az engedélyezési kódot a Facebooktól, a Google-tól vagy bármitől, és átadja ezt a „visszaküldési URL-nek”, az Expo-kód nem ellenőrizte, hogy valóban rákattintott-e Yes a jóváhagyási párbeszédpanelen.

Ha aktívan látta a párbeszédpanelt, és rákattintott No, akkor megakadályozná a támadást.

De lényegében ez a „nem sikerült megnyitni”.

Ha soha nem látnád a párbeszédet, akkor nem is tudnád, hogy van mire kattintani, és nem csináltál semmit, majd a támadók egyszerűen elindították maguktól a következő URL-látogatást több JavaScript segítségével…

…akkor működne a rendszer.

És ennek az az oka, hogy működött, mert a varázslatos „visszaküldési URL”, a hely, ahová a szupertitkos engedélyezési kódot el kellett küldeni, be lett állítva egy webes cookie-ba, hogy az Expo később felhasználhassa *mielőtt rákattintott volna. Yes a párbeszédpanelen*.

Később, ha úgy tetszik, a „visszatérő URL” süti létezését lényegében annak bizonyítékaként tekintették, hogy biztosan látta a párbeszédpanelt, és úgy döntött, hogy továbblép.

Holott valójában nem ez volt a helyzet.

Szóval hatalmas csúsztatás volt, Douglas.

DOUG. Rendben, van néhány tippünk, kezdve: Amikor a hiba bejelentéséről és felfedéséről volt szó, ez tankönyvi eset volt.

Szinte pontosan így kell csinálni, Paul.

Minden úgy működött, ahogy kell, ezért ez egy nagyszerű példa arra, hogyan lehet ezt a lehető legjobban megtenni.

KACSA. És ez az egyik fő ok, amiért meg akartam írni a Naked Security-n.

SÓ, az emberek, akik megtalálták a hibát…

..megtalálták; felelősséggel közölték; az Expo-val dolgoztak, aki kijavította, szó szerint órákon belül.

Tehát, bár ez egy hiba volt, bár kódolási hiba volt, a SALT azt mondta: „Tudod mit, az Expo embereivel abszolút öröm volt együtt dolgozni.”

Aztán a SALT hozzálátott egy CVE beszerzéséhez, és ahelyett, hogy azt mondták volna: „Hé, a hiba már ki lett javítva, szóval két nappal később nagy PR-sütést csinálhatunk róla”, ennek ellenére három hónappal előre kitűztek egy dátumot, amikor ténylegesen írni fognak. tegyék fel eredményeiket, és írják le nagyon tanulságos jelentésüket.

Ahelyett, hogy azonnali PR-célokra rohanták volna ki, ha az utolsó pillanatban kaptak volna rá, nemcsak felelősségteljesen jelentették ezt, hogy kijavíthassák, mielőtt a szélhámosok megtalálták volna (és nincs bizonyíték arra, hogy valaki visszaélt volna ezzel a sérülékenységgel), hanem akkor is. adott egy kis mozgásteret az Expo számára, hogy kimenjen és kommunikáljon ügyfeleikkel.

DOUG. Aztán persze beszélgettünk egy kicsit erről: Győződjön meg arról, hogy a hitelesítési ellenőrzések lezárása sikertelen.

Győződjön meg arról, hogy nem csak akkor működik tovább, ha valaki figyelmen kívül hagyja vagy visszavonja.

De a nagyobb probléma itt a következő: Soha ne feltételezze, hogy a saját ügyféloldali kódja irányítja az ellenőrzési folyamatot.

KACSA. Ha az Expo által biztosított JavaScript-kód pontos folyamatát követte volna, hogy végigvigye Önt ezen az OAUTH-folyamaton, akkor rendben lett volna.

De ha elkerülte a kódjukat, és valójában csak a saját JavaScript segítségével aktiválta a hivatkozásokat, beleértve a felugró ablak megkerülését vagy törlését, akkor nyert.

Az ügyfélkód megkerülése az első dolog, amelyre a támadó gondol.

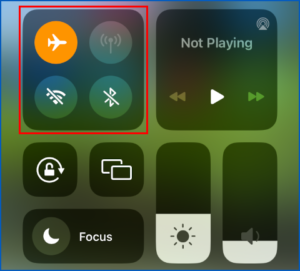

DOUG. Rendben, végül, de nem utolsósorban: Jelentkezzen ki a webfiókokból, ha nem használja őket aktívan.

Ez mindenhol jó tanács.

KACSA. Mindig ezt mondjuk a Naked Security podcastban, és ezt meg is tettük sok év.

Ez egy népszerűtlen tanács, mert meglehetősen kényelmetlen, ugyanúgy, mint azt mondani az embereknek: "Hé, miért nem állítod be a böngésződben, hogy kilépéskor törölje az összes cookie-t?"

Ha belegondol, ebben a konkrét esetben… tegyük fel, hogy a bejelentkezés a Facebook-fiókján keresztül történt; OAUTH a Facebookon keresztül.

Ha kijelentkezne a Facebookról, akkor akármilyen JavaScript-árulást próbált is meg egy támadó (megölni az Expo felugró ablakot, és minden ilyesmi), a Facebook hitelesítési folyamata nem sikerülne, mert a Facebook azt mondta: „Hé, ez a személy megkér, hogy hitelesítsem őket. Jelenleg nincsenek bejelentkezve."

Így mindig és elkerülhetetlenül megjelenik a Facebook bejelentkezési üzenet ekkor: "Most kell bejelentkezned."

És ez azonnal kiadná a trükköt.

DOUG. Oké nagyon jó.

És a nap utolsó története: Ne essen pánikba, de úgy tűnik, van mód a nyílt forráskódú jelszókezelő KeePass fő jelszavának feltörésére.

De ismét, ne essen pánikba, mert ez a sokkal bonyolultabb mint amilyennek látszik, Paul.

Valóban uralnod kell valaki gépét.

Komoly biztonság: A KeePass „fő jelszótörése”, és mit tanulhatunk belőle

KACSA. Te teszed.

Ha ezt szeretné nyomon követni, akkor ez a CVE-2023-32784.

Lenyűgöző hiba, és írtam egy fajta magnum opus stílusú cikk erről a Naked Security-n, melynek címe: A KeePass „fő jelszótörés” és mit tanulhatunk belőle.

Tehát nem fogom elrontani azt a cikket, amely a C-típusú memóriafoglalásról, a szkriptnyelv-típusú memóriafoglalásról és végül a C# vagy .NET által kezelt karakterláncokról szól… a rendszer által felügyelt memóriafoglalásról.

Csak leírom, mit fedezett fel a kutató ebben az esetben.

Amit tettek, az az, hogy… a KeePass kódban és a KeePass memória kiíratásaiban keresték a bizonyítékot, hogy milyen könnyű megtalálni a fő jelszót a memóriában, bár ideiglenesen.

Mi van, ha percek, órák vagy napok múlva ott van?

Mi a teendő, ha a fő jelszó még mindig ott van, esetleg a lemezen lévő cserefájlban, még a számítógép újraindítása után is?

Ezért beállítottam a KeePass-t, és megadtam magamnak egy 16 karakterből álló, csupa nagybetűs jelszót, hogy könnyen felismerjem, ha megtalálom a memóriában.

És lám, soha nem találtam a mesterjelszavamat a memóriában: nem ASCII karakterláncként; nem Windows widechar (UTF-16)) karakterláncként.

Nagy!

De ez a kutató észrevette, hogy amikor beírja a jelszavát a KeePass-ba, akkor megjelenik… „Unicode blob karakternek” fogom hívni, csak azért, hogy megmutassam, igen, megnyomott egy billentyűt, és ezért megmutatja. hány karaktert írt be.

Tehát, ahogy beírja a jelszavát, megjelenik a karakterlánc blob [●], blob-blob [●●], blob-blob-blob [●●●], és az én esetemben mindent 16 blob-ig.

Nos, úgy tűnik, hogy ezek a blob-karakterláncok nem jelentenek biztonsági kockázatot, így talán csak a .NET-futási környezetre hagyták őket, hogy „felügyelt karakterláncként” kezeljék őket, ahol később a memóriában heverhetnek…

…és ne takarítsanak ki, mert: "Hé, ezek csak pacák."

Kiderült, hogy ha végrehajtod a KeePass memóriakiíratását, ami 250 MB-ot ad, és olyan karakterláncokat keresel, mint a blob-blob, blob-blob-blob és így tovább (bármennyi blob), akkor egy darab memóriakiírat, ahol két blobot, majd három blobot, majd négy blobot, majd öt blobot fog látni… és az én esetemben egészen 16 blobot.

És akkor csak megkapja ezt a véletlenszerű gyűjteményt a „véletlenül előforduló pacákból”, ha úgy tetszik.

Más szóval, ha csak ezeket a blob-karakterláncokat keresi, még akkor is, ha nem adják ki a tényleges jelszavát, akkor kiszivárogtatja a jelszó hosszát.

Ez azonban még érdekesebbé válik, mert ez a kutató azon töprengett, hogy „mi van, ha a memóriában lévő blob-karakterláncokhoz közeli adatok esetleg valamilyen módon kapcsolódnak a jelszóban beírt karakterekhez?”

Tehát mi van, ha végignézi a memóriakiíratási fájlt, és ahelyett, hogy csak két blobot keresne, három blobot/négy blobot, még többet…

…egy blob-sorozatot keres, amelyet egy olyan karakter követ, amelyről úgy gondolja, hogy benne van a jelszóban?

Tehát az én esetemben csak A-tól Z-ig kerestem a karaktereket, mert tudtam, hogy ez volt a jelszóban.

Bármilyen blob-sorozatot keresek, amelyet egy ASCII-karakter követ.

Képzeld, mi történt, Doug?

Két blobot kapok, majd a jelszavam harmadik karakterét; három blob, amit a jelszavam negyedik karaktere követ; egészen 15 blob-ig, amit közvetlenül követ a 16. karakter a jelszavamban.

DOUG. Igen, ez egy vad látvány ebben a cikkben!

Követtem… egy kicsit technikássá vált, és egyszer csak azt látom: „Hú! Ez jelszónak tűnik!”

KACSA. Alapvetően olyan, mintha a jelszó egyes karakterei bőségesen szétszóródnának a memóriában, de azok az ASCII-karaktereket képviselik, amelyek a beíráskor a jelszavának részei voltak…

…olyan, mintha lumineszcens matricát erősítenének rájuk.

Tehát ezek a blob-karakterláncok akaratlanul is címkézési mechanizmusként működnek a jelszava karaktereinek megjelölésére.

És valójában a történet morálja, hogy a dolgok olyan módon is kiszivároghatnak a memóriából, amire egyszerűen nem számítottál, és amit még egy jól tájékozott kódellenőr sem vehet észre.

Tehát lenyűgöző olvasmány, és nagyszerű emlékeztető arra, hogy biztonságos kódot írni sokkal nehezebb lehet, mint gondolná.

És ami még fontosabb, a biztonságos kód áttekintése, minőségbiztosítása és tesztelése még nehezebb lehet…

…mert szemnek kell lennie elöl, hátul és a feje oldalán, és tényleg támadóként kell gondolkodnia, és mindenhol meg kell próbálnia kiszivárgott titkokat keresni.

DOUG. Rendben, nézd meg, ez a madedsecurity.sophos.com oldalon található.

És ahogy a nap kezd lenyugodni műsorunkon, itt az ideje, hogy halljunk egy olvasónktól.

Az előző podcasthoz (ez az egyik kedvenc megjegyzésem, Paul) a Naked Security hallgatója, Chang így nyilatkozott:

Ott. Megcsináltam. Majdnem két évnyi bődületes hallgatás után befejeztem a Naked Security összes podcast epizódjának meghallgatását. minden elkapott.

A kezdetektől élveztem, kezdve a régóta futó Chet Chat-tel; majd az Egyesült Királyság legénységének; "Óh ne! It’s Kim” következett; aztán végre elértem a mai „Ez a hét a technikatörténetben” című művét.

Micsoda utazás!

Köszönöm, Chang!

Nem hiszem el, hogy az összes epizódot végigcsináltad, de mindannyian (remélem, nem beszélek soron kívül) nagyon nagyra értékeljük.

KACSA. Valóban nagyon, Doug!

Jó tudni, hogy az emberek nem csak hallgatják, hanem azt is, hogy hasznosnak találják a podcastokat, és ez segít nekik többet megtudni a kiberbiztonságról, és feldobják a játékukat, még ha csak egy kicsit is.

Mert úgy gondolom, ahogy már sokszor mondtam, ha mindannyian egy kicsit feldobjuk a kiberbiztonsági játékunkat, akkor sokkal többet teszünk azért, hogy távol tartsuk a csalókat, mintha egy-két cég, egy-két szervezet, egy vagy két személy hatalmas erőfeszítéseket tesz, de a többiek le vagyunk maradva.

DOUG. Pontosan!

Nos, még egyszer nagyon köszönöm, Chang, hogy elküldted.

Nagyon nagyra értékeljük.

És ha van egy érdekes története, megjegyzése vagy kérdése, amelyet fel szeretne tenni, szívesen olvassuk a podcastban.

Írhat e-mailt a tips@sophos.com címre, kommentálhatja bármelyik cikkünket, vagy megkereshet minket a közösségi oldalon: @nakedsecurity.

Ez a mai műsorunk; köszönöm szépen, hogy meghallgattál.

Paul Ducklin számára én Doug Aamoth vagyok, és emlékeztetlek benneteket a következő alkalomig, hogy…

MINDKÉT. Maradjon biztonságban!

[ZENEI MODEM]

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoAiStream. Web3 adatintelligencia. Felerősített tudás. Hozzáférés itt.

- A jövő pénzverése – Adryenn Ashley. Hozzáférés itt.

- Részvények vásárlása és eladása PRE-IPO társaságokban a PREIPO® segítségével. Hozzáférés itt.

- Forrás: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- :van

- :is

- :nem

- :ahol

- $ UP

- 10

- 15%

- 28

- a

- képesség

- Képes

- Rólunk

- erről

- Abszolút

- teljesen

- hozzáférés

- Fiók

- Fiókok

- át

- törvény

- aktívan

- tényleges

- tulajdonképpen

- cím

- címek

- tanács

- Után

- újra

- ellen

- Augusztus

- előre

- Minden termék

- kiosztás

- Rendben

- Is

- mindig

- am

- összeg

- an

- elemzés

- és a

- animációk

- bármilyen

- bárki

- bárhol

- app

- Apple

- méltányol

- jóváhagyás

- jóváhagyott

- VANNAK

- körül

- letartóztat

- cikkben

- cikkek

- AS

- At

- támadás

- Támadások

- hang-

- hitelesíteni

- hitelesített

- hitelesíti

- Hitelesítés

- szerző

- engedély

- elkerülése érdekében

- kerülendő

- el

- vissza

- Sávszélesség

- hordók

- alapján

- Alapvetően

- öböl

- BE

- mert

- óta

- sör

- előtt

- Kezdet

- mögött

- hogy

- Hisz

- lent

- BEST

- között

- Nagy

- nagyobb

- Bit

- Bitcoin

- bitcoin cím

- mindkét

- pénzadomány

- böngésző

- Bogár

- bogarak

- de

- by

- hívás

- hívott

- jött

- TUD

- kapacitások

- eset

- elkapott

- Század

- biztosan

- chang

- változik

- megváltozott

- Változások

- változó

- karakter

- karakter

- ellenőrizze

- ellenőrzött

- Ellenőrzések

- rejtjel

- világos

- kettyenés

- vásárló

- záró

- kód

- Kódolás

- egybeesés

- gyűjtemény

- COM

- megjegyzés

- Hozzászólások

- kommunikálni

- Companies

- vállalat

- engedékeny

- számítógép

- számítógépek

- kapcsolat

- ellenőrzés

- vita

- aprósütemény

- keksz

- zsaruk

- tudott

- tanfolyam

- repedés

- repedt

- teremt

- Crooks

- crypto

- kriptográfia

- Csésze

- Jelenlegi

- Jelenleg

- Ügyfelek

- cve

- Kiberbiztonság

- dátum

- találka

- nap

- Nap

- üzlet

- Halál

- határozott

- Döntés

- védekező

- szállított

- Kereslet

- leírni

- visszatartott

- fejlett

- Párbeszéd

- Párbeszéd

- DID

- az

- különböző

- Közzététel

- felfedezett

- kijelző

- do

- Nem

- csinált

- ne

- le-

- Csepp

- két

- kiírása

- Korai

- könnyű

- nevelési

- hatékonyan

- erőfeszítés

- elem

- Lift Pitch

- e-mailek

- titkosított

- végén

- ellenségek

- végrehajtás

- mérnök

- Anglia

- Jogosult

- Epizódok

- lényegében

- Még

- végül is

- EVER

- minden

- bizonyíték

- pontosan

- vizsgálva

- példa

- izgalmas

- végrehajtott

- Kilépés

- várható

- magyarázó

- Expo

- Szemek

- tény

- FAIL

- remekül

- elbűvölő

- Kedvenc

- félelem

- mintás

- filé

- utolsó

- Végül

- Találjon

- megtalálása

- megállapítások

- leletek

- végén

- vezetéknév

- rögzített

- követ

- következő

- A

- elfelejtett

- formátum

- szerencsére

- talált

- négy

- Negyedik

- ból ből

- front

- teljesen

- szerzett

- játék

- kap

- szerzés

- óriás

- gif

- Ad

- ad

- Go

- cél

- Goes

- megy

- jó

- grafika

- nagy

- bűnös

- kellett

- kéz

- történik

- történt

- Esemény

- Kemény

- Legyen

- he

- fej

- hall

- segít

- neki

- itt

- elrejt

- eltérít

- őt

- övé

- történeti

- történelem

- Találat

- Kezdőlap

- remény

- remélve

- NYITVATARTÁS

- Ház

- Hogyan

- How To

- HTTPS

- hatalmas

- i

- BETEG

- ötlet

- if

- képek

- kép

- azonnali

- azonnal

- változhatatlan

- végrehajtás

- in

- magában foglalja a

- Beleértve

- Növelje

- függetlenül

- jelzett

- egyéni

- Egyénileg

- egyének

- információ

- információs technológia

- kezdetben

- Bennfentes

- helyette

- érdekes

- bele

- kérdés

- Kiadott

- IT

- ITS

- JavaScript

- éppen

- Tart

- Kulcs

- kötött

- Ismer

- nyelv

- keresztnév

- Késő

- a későbbiekben

- Törvény

- bűnüldözési

- szivárog

- TANUL

- legkevésbé

- Led

- balra

- Hossz

- mint

- Korlátozott

- linkek

- hallgató

- Kihallgatás

- kis

- élő

- log

- bejelentkezve

- Belépés

- Hosszú

- nézett

- keres

- MEGJELENÉS

- Sok

- szerelem

- Luxus

- gép

- mágia

- Fő

- főáram

- csinál

- férfi

- kezelése

- sikerült

- menedzser

- sok

- mester

- Anyag

- maximális

- Lehet..

- eszközök

- intézkedés

- mechanizmus

- Megfelel

- Memory design

- üzenetek

- Középső

- esetleg

- perc

- jegyzőkönyv

- hiba

- MITM

- módosítása

- hónap

- erkölcsi

- több

- mozog

- mr

- sok

- zene

- zenei

- kell

- my

- Meztelen biztonság

- Meztelen biztonsági podcast

- nevek

- Közel

- Szükség

- szükséges

- tárgyalások

- háló

- hálózatok

- soha

- Mindazonáltal

- hír

- következő

- szép

- nem

- semmi

- Értesítés..

- Most

- szám

- auth

- of

- kedvezmény

- gyakran

- on

- ONE

- azok

- online

- csak

- nyílt forráskódú

- or

- szervezetek

- Más

- mi

- magunkat

- ki

- felett

- Felügyelet

- saját

- Oxford

- Pánik

- paraméterek

- rész

- különös

- Múló

- Jelszó

- Password Manager

- Mintás

- Paul

- Fizet

- fizetés

- Emberek (People)

- engedély

- person

- rábeszélte

- telefonok

- válogatott

- Hangmagasság

- Hely

- Plató

- Platón adatintelligencia

- PlatoData

- játékos

- öröm

- podcast

- Podcastek

- pont

- politikai

- pop

- népszerűség

- lehetséges

- Hozzászólások

- pr

- be

- nyomja meg a

- megakadályozása

- előző

- valószínűleg

- folyamat

- kiejtett

- bizonyíték

- védelme

- Bizonyít

- feltéve,

- ellátó

- célokra

- tesz

- helyezi

- Queen Elizabeth

- kérdés

- gyorsan

- véletlen

- ransomware

- Ransomware támadás

- Inkább

- elérte

- Olvass

- olvasók

- tényleg

- ok

- miatt

- fogadó

- elismerik

- tükröznie

- összefüggő

- felszabaduló

- eltávolítása

- csere

- jelentést

- Számolt

- Jelentő

- képvisel

- kutató

- REST

- felülvizsgálata

- jobb

- Kockázat

- rss

- futás

- futás

- Mondott

- só

- azonos

- azt mondják

- mondás

- azt mondja,

- elszórt

- Keresés

- keres

- biztonság

- biztonság

- lát

- látszik

- Úgy tűnik,

- látott

- lefoglalt

- elküldés

- idősebb

- küldött

- szolgáltatás

- Szolgáltató

- készlet

- ő

- Hamarosan

- kellene

- előadás

- oldal

- Sides

- <p></p>

- Egyszerű

- egyszerűen

- So

- Közösség

- Puha

- néhány

- Valaki

- valami

- Soundcloudon

- beszélő

- kifejezetten

- Spotify

- állvány

- kezdet

- kezdődött

- Kezdve

- tartózkodás

- Lépései

- Steve

- Még mindig

- tárolás

- Történet

- Húr

- stílus

- beküldése

- sikerül

- hirtelen

- nap

- támogatás

- Támogatott

- feltételezett

- gyanús

- csere

- rendszer

- Systems

- Vesz

- meghozott

- csapat

- tech

- Műszaki

- Technológia

- mondd

- terminológia

- Tesztelés

- tankönyv

- mint

- köszönet

- köszönöm

- hogy

- A

- Az Egyesült Királyságban

- azok

- Őket

- maguk

- akkor

- elmélet

- Ott.

- ebből adódóan

- Ezek

- ők

- dolog

- dolgok

- Szerintem

- Harmadik

- ezt

- ezen a héten

- azok

- bár?

- gondoltam

- három

- trón

- Keresztül

- Bekötött

- idő

- alkalommal

- tippek

- nak nek

- Ma

- jelképes

- is

- vett

- eszköztár

- felső

- Top 10

- vágány

- átláthatóan

- próba

- kipróbált

- váltott

- Bízzon

- megpróbál

- FORDULAT

- fordul

- kettő

- típus

- típusok

- Uk

- képtelen

- alatt

- sajnálatos módon

- unicode

- -ig

- URL

- us

- használ

- használt

- használó

- segítségével

- Igazolás

- változat

- Ellen

- nagyon

- keresztül

- Látogat

- fontos

- sebezhetőség

- akar

- kívánatos

- volt

- Út..

- módon

- we

- háló

- weboldal

- hét

- Hetek

- JÓL

- ment

- voltak

- Mit

- bármi

- amikor

- vajon

- ami

- WHO

- miért

- széles körben elterjedt

- Vadon

- lesz

- ablakok

- törlés

- val vel

- belül

- nélkül

- Nyerte

- szó

- szavak

- Munka

- dolgozott

- dolgozó

- lenne

- adna

- ír

- írás

- X

- év

- Igen

- még

- te

- A te

- magad

- zephyrnet

![S3 Ep122: Ne nevezzen minden jogsértést „kifinomultnak”! [Hang + szöveg]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)