वर्षों से, मध्य पूर्व ने उन्नत लगातार खतरों (एपीटी) के लिए उपजाऊ भूमि के रूप में अपनी प्रतिष्ठा बनाए रखी है। इस क्षेत्र में स्थित कुछ हाई-प्रोफाइल ग्राहकों के सिस्टम पर संदिग्ध गतिविधियों की नियमित निगरानी के बीच, ईएसईटी रिसर्च एक बहुत ही परिष्कृत और अज्ञात पिछले दरवाजे पर ठोकर खाई, जिसे हमने डेडग्लिफ नाम दिया है। हमने यह नाम पिछले दरवाजे में पाई गई कलाकृतियों से लिया है (जैसे कि 0xमृतB001, में भी दिखाया गया है REF _Ref111452440 घंटे तालिका 1

), एक होमो की उपस्थिति के साथ युग्मितग्लिफ़ आक्रमण करना। हमारी सर्वोत्तम जानकारी के अनुसार, यह पहले से अप्रलेखित पिछले दरवाजे का पहला सार्वजनिक विश्लेषण है, जिसका उपयोग एक ऐसे समूह द्वारा किया जाता है जो उल्लेखनीय स्तर की परिष्कार और विशेषज्ञता प्रदर्शित करता है। लक्ष्यीकरण और अतिरिक्त सबूतों के आधार पर, हम उच्च विश्वास के साथ डेडग्लिफ़ का श्रेय स्टेल्थ फाल्कन एपीटी समूह को देते हैं।

डेडग्लिफ़ की वास्तुकला असामान्य है क्योंकि इसमें शामिल हैं सहयोगी घटक - एक देशी x64 बाइनरी, दूसरा .NET असेंबली। यह संयोजन असामान्य है क्योंकि मैलवेयर आमतौर पर अपने घटकों के लिए केवल एक प्रोग्रामिंग भाषा का उपयोग करता है। यह अंतर उन दो घटकों के अलग-अलग विकास का संकेत दे सकता है, साथ ही उनके द्वारा उपयोग की जाने वाली विशिष्ट प्रोग्रामिंग भाषाओं की अनूठी विशेषताओं का लाभ भी उठा सकता है। विश्लेषण में बाधा डालने के लिए अलग-अलग भाषा का भी उपयोग किया जा सकता है, क्योंकि मिश्रित कोड को नेविगेट करना और डीबग करना अधिक कठिन होता है।

पारंपरिक बैकडोर कमांड को बैकडोर बाइनरी में लागू नहीं किया जाता है; इसके बजाय, वे अतिरिक्त मॉड्यूल के रूप में कमांड और कंट्रोल (सी एंड सी) सर्वर से गतिशील रूप से प्राप्त होते हैं। इस पिछले दरवाजे में पहचाने जाने से बचने के लिए कई क्षमताएं भी हैं।

इस ब्लॉगपोस्ट में, हम डेडग्लिफ़ पर करीब से नज़र डालते हैं और इस पिछले दरवाजे, इसके उद्देश्य और हमारे द्वारा प्राप्त कुछ अतिरिक्त घटकों का तकनीकी विश्लेषण प्रदान करते हैं। हम डेडग्लिफ़ के बारे में अपने निष्कर्ष भी प्रस्तुत कर रहे हैं लैब्सकॉन 2023 सम्मेलन।

ब्लॉगपोस्ट के मुख्य बिंदु:

- ईएसईटी रिसर्च ने असामान्य वास्तुकला के साथ एक परिष्कृत पिछले दरवाजे की खोज की है जिसे हमने डेडग्लिफ नाम दिया है।

- मुख्य घटकों को मशीन-विशिष्ट कुंजी का उपयोग करके एन्क्रिप्ट किया जाता है।

- पारंपरिक बैकडोर कमांड को इसके C&C सर्वर से प्राप्त अतिरिक्त मॉड्यूल के माध्यम से कार्यान्वित किया जाता है।

- हमें कई मॉड्यूलों में से तीन मिले - प्रक्रिया निर्माता, फ़ाइल रीडर, और सूचना संग्राहक।

- हम डेडग्लिफ़ का श्रेय स्टेल्थ फाल्कन समूह को देते हैं।

- इसके अतिरिक्त, हमें एक संबंधित शेलकोड डाउनलोडर मिला; हमारा अनुमान है कि इसका उपयोग संभावित रूप से डेडग्लिफ़ की स्थापना के लिए किया जा सकता है।

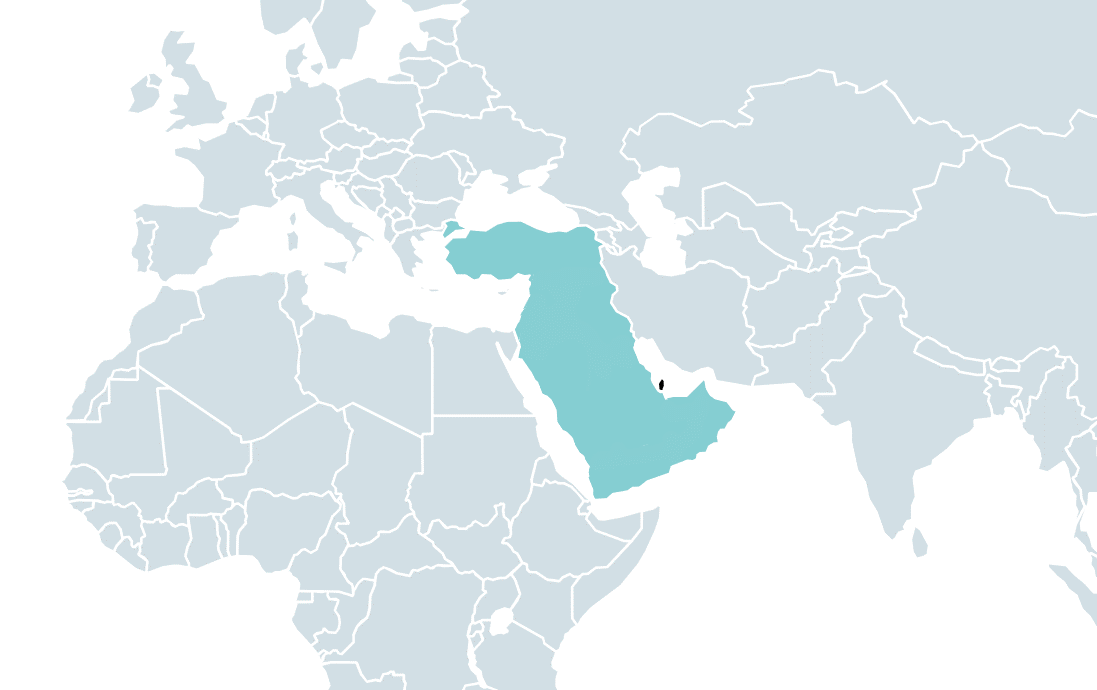

विश्लेषित घुसपैठ का शिकार मध्य पूर्व में एक सरकारी इकाई है जिसके साथ जासूसी उद्देश्यों के लिए समझौता किया गया था। वायरसटोटल पर पाया गया एक संबंधित नमूना इस क्षेत्र से, विशेष रूप से कतर से फ़ाइल-स्कैनिंग प्लेटफ़ॉर्म पर भी अपलोड किया गया था। लक्षित क्षेत्र को मानचित्र पर दर्शाया गया है REF _Ref143614671 घंटे आकृति 1

.

स्टील्थ फाल्कन (जिसे प्रोजेक्ट रेवेन या फ्रूटीआर्मर के नाम से भी जाना जाता है) संयुक्त अरब अमीरात से जुड़ा एक खतरा समूह है MITER . के अनुसार. 2012 से सक्रिय, स्टील्थ फाल्कन मध्य पूर्व में राजनीतिक कार्यकर्ताओं, पत्रकारों और असंतुष्टों को निशाना बनाने के लिए जाना जाता है। इसकी सबसे पहले खोज और वर्णन किसके द्वारा किया गया था? नागरिक लैब, जिसने एक प्रकाशित किया विश्लेषण 2016 में स्पाइवेयर हमलों के एक अभियान का।

जनवरी 2019 में, रॉयटर्स ने एक प्रकाशित किया खोजी रिपोर्ट प्रोजेक्ट रेवेन पर, एक पहल जो कथित तौर पर पूर्व एनएसए कार्यकर्ताओं को नियोजित करती है और स्टील्थ फाल्कन के समान प्रकार के लक्ष्यों को लक्षित करती है। समान लक्ष्यों और हमलों का जिक्र करने वाली इन दो रिपोर्टों के आधार पर, एमनेस्टी इंटरनेशनल निष्कर्ष निकाला है (में दिखाया गया है REF _Ref144978712 घंटे आकृति 2

) कि स्टील्थ फाल्कन और प्रोजेक्ट रेवेन वास्तव में एक ही समूह हैं।

सितंबर 2019 में, हम प्रकाशित अनुसंधान पिछले दरवाजे पर, जिसका श्रेय स्टेल्थ फाल्कन को जाता है, जिसमें एक असामान्य तकनीक का उपयोग किया गया था, पृष्ठभूमि इंटेलिजेंट स्थानांतरण सेवा, सी एंड सी संचार के लिए। अब हम अपने गहन विश्लेषण के परिणाम का खुलासा करते हैं कि संभवतः स्टील्थ फाल्कन के जासूसी टूलसेट में सबसे नया जोड़ क्या है।

डेडग्लिफ़ बैकडोर

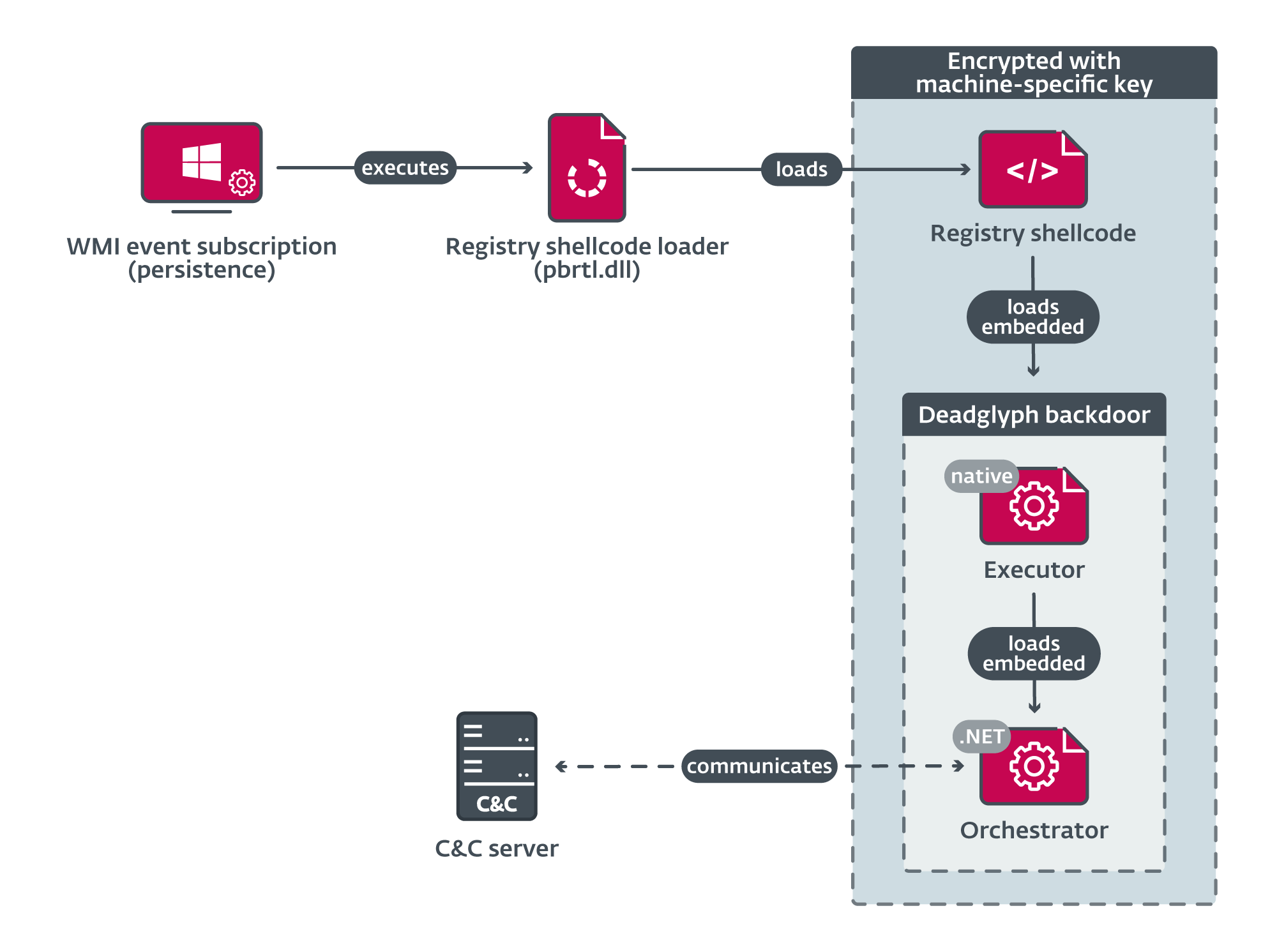

डेडग्लिफ़ की लोडिंग श्रृंखला में कई घटक होते हैं, जैसा कि इसमें दिखाया गया है REF _Ref144978760 घंटे आकृति 3

. प्रारंभिक घटक एक रजिस्ट्री शेलकोड लोडर है, जो रजिस्ट्री से शेलकोड लोड करता है। यह निकाला गया शेलकोड, बदले में, पिछले दरवाजे के मूल x64 भाग - एक्ज़ीक्यूटर को लोड करता है। निष्पादक बाद में पिछले दरवाजे के .NET भाग - ऑर्केस्ट्रेटर को लोड करता है। विशेष रूप से, फ़ाइल के रूप में सिस्टम की डिस्क पर एकमात्र घटक प्रारंभिक घटक है, जो डायनेमिक लिंक लाइब्रेरी (डीएलएल) के रूप में है। शेष घटकों को एन्क्रिप्ट किया गया है और बाइनरी रजिस्ट्री मान के भीतर संग्रहीत किया गया है।

हालाँकि प्रारंभिक समझौता वेक्टर की सटीक विधि अभी तक निर्धारित नहीं हुई है, हमारा संदेह यह है कि एक इंस्टॉलर घटक आगे के घटकों को तैनात करने और सिस्टम के भीतर दृढ़ता स्थापित करने में शामिल है।

इस अनुभाग के शेष भाग में, हम प्रत्येक घटक का विश्लेषण करते हैं।

रजिस्ट्री शेलकोड लोडर

डेडग्लिफ़ का प्रारंभिक घटक एकल निर्यात के साथ एक छोटा डीएलएल है, जिसे नाम दिया गया है 1. इस घटक का उपयोग जारी है विंडोज़ मैनेजमेंट इंस्ट्रुमेंटेशन (WMI) इवेंट सदस्यता और रजिस्ट्री शेलकोड लोडर के रूप में कार्य करता है। इसे कमांड लाइन के माध्यम से निष्पादित किया जाता है rundll32 C:WINDOWSSystem32pbrtl.dll,#1.

रजिस्ट्री शेलकोड लोडर RC4 का उपयोग करके विंडोज रजिस्ट्री के भीतर संग्रहीत एन्क्रिप्टेड शेलकोड के पथ को डिक्रिप्ट करके अपना संचालन शुरू करता है। हमें संदेह है कि प्रत्येक पीड़ित के लिए पथ अद्वितीय है; यहां विश्लेषण किए गए मामले में, रजिस्ट्री पथ था:

SoftwareClassesCLSID{5abc7f42-1112-5099-b082-ce8d65ba0c47}cAbRGHLg

रूट रजिस्ट्री कुंजी या तो है एचकेएलएम or एचकेयू, यह इस पर निर्भर करता है कि वर्तमान प्रक्रिया उन्नत विशेषाधिकारों के साथ चल रही है या नहीं। यही तर्क आगे के घटकों में भी पाया जा सकता है।

इसके बाद, लोडर सिस्टम से प्राप्त UUID का उपयोग करके एक मशीन-विशिष्ट RC4 कुंजी प्राप्त करता है कच्ची SMBIOS फ़र्मवेयर तालिका. इस कुंजी का उपयोग करके, यह शेलकोड को लोड, डिक्रिप्ट और फिर निष्पादित करता है। यह उजागर करना महत्वपूर्ण है कि यह कुंजी व्युत्पत्ति दृष्टिकोण यह सुनिश्चित करता है कि यदि लोडर किसी भिन्न कंप्यूटर पर निष्पादित होता है तो उचित डिक्रिप्शन नहीं होगा।

दिलचस्प बात यह है कि लोडर को इसके ध्वज द्वारा भी कॉन्फ़िगर किया जा सकता है .data मशीन-विशिष्ट के बजाय शेलकोड को डिक्रिप्ट करने के लिए हार्डकोडेड कुंजी का उपयोग करने के लिए अनुभाग।

हमने इसमें Microsoft Corporation की नकल करते हुए एक होमोग्लिफ़ हमला देखा संस्करण की जानकारी इस और अन्य पीई घटकों का संसाधन। यह विधि विशिष्ट यूनिकोड वर्णों को नियोजित करती है जो देखने में समान दिखाई देते हैं, लेकिन इस मामले में मूल वर्णों के समान नहीं हैं, विशेष रूप से ग्रीक कैपिटल लेटर सैन (U+03FA, Ϻ) और सिरिलिक स्मॉल लेटर O (U+043E, о) Ϻआईसीआरоsоफ़ुट कार्पोरेशनоरतिоn.

रजिस्ट्री शेलकोड

दो भागों से बनी, रजिस्ट्री शेलकोड में एक डिक्रिप्शन रूटीन और एक एन्क्रिप्टेड बॉडी होती है। सबसे पहले, डिक्रिप्शन रूटीन एन्क्रिप्टेड बॉडी के प्रत्येक बाइट को बाईं ओर एक-एक करके घुमाता है (आरओएल 0x01). इसके बाद, नियंत्रण इस डिक्रिप्टेड बॉडी में स्थानांतरित कर दिया जाता है। डिक्रिप्टेड बॉडी में एक पीई लोडर और एक पीई फ़ाइल होती है, बाद वाला एक्ज़ीक्यूटर होता है, जो पिछले दरवाजे के मूल भाग का प्रतिनिधित्व करता है। यह लोडर संबंधित पीई फ़ाइल को पार्स करने और लोड करने के लिए ज़िम्मेदार है।

निर्वाहक

एक्ज़िक्यूटर डेडग्लिफ़ बैकडोर का मूल x64 भाग है, जो निम्नलिखित कार्य करता है:

- इसका कॉन्फ़िगरेशन लोड करता है,

- .NET रनटाइम प्रारंभ करता है,

- पिछले दरवाजे (ऑर्केस्ट्रेटर) के एम्बेडेड .NET भाग को लोड करता है, और

- ऑर्केस्ट्रेटर के लिए एक पुस्तकालय के रूप में कार्य करता है।

सबसे पहले, दो डिफ़ॉल्ट कॉन्फ़िगरेशन एम्बेडेड हैं .data अनुभाग एईएस-डिक्रिप्टेड हैं। कॉन्फ़िगरेशन में एन्क्रिप्शन कुंजी, सुरक्षा और चोरी सेटिंग्स और बाद के घटक के प्रवेश बिंदु सहित विभिन्न पैरामीटर शामिल हैं।

प्रारंभिक निष्पादन के दौरान, उन दो डिफ़ॉल्ट कॉन्फ़िगरेशन को विंडोज रजिस्ट्री के भीतर संग्रहीत किया जाता है, जहां से उन्हें बाद के रन पर लोड किया जाता है, जिससे अपडेट के कार्यान्वयन को सक्षम किया जाता है। प्रत्येक कॉन्फ़िगरेशन के लिए रजिस्ट्री पथ निम्न प्रारूप के साथ उत्पन्न होता है:

{HKCU|HKLM}सॉफ़्टवेयरक्लासेसCLSID{ }(गलती करना)

एक जेनरेटेड GUID है, जो प्रत्येक पीड़ित के लिए अद्वितीय है।

इसके बाद, .NET रनटाइम आरंभ किया जाता है, फिर एक्ज़ीक्यूटर RC4 पिछले दरवाजे के .NET भाग को डिक्रिप्ट करता है जिसे ऑर्केस्ट्रेटर के रूप में जाना जाता है। ऑर्केस्ट्रेटर के भीतर स्थित है .आरएसआरसी निष्पादक का अनुभाग. कॉन्फ़िगरेशन ऑर्केस्ट्रेटर की निष्पादन विधि को एक प्रवेश बिंदु के रूप में निर्दिष्ट करता है। इसके अलावा, ऑर्केस्ट्रेटर द्वारा निष्पादक के कार्यों की पहुंच को सुविधाजनक बनाने के लिए एक अलग संरचना प्रदान की जाती है।

ऑर्केस्ट्रेटर लॉन्च करने के बाद, एक्ज़ीक्यूटर ऑर्केस्ट्रेटर के लिए एक सपोर्ट लाइब्रेरी के रूप में कार्य करता है। निष्पादक में कई दिलचस्प कार्य शामिल हैं; ऑर्केस्ट्रेटर और आगे लोड किए गए मॉड्यूल द्वारा उनके उपयोग के संदर्भ में, हम निम्नलिखित अनुभाग में उनमें से कुछ का वर्णन करते हैं।

वाद्यवृंदकार

.NET में लिखा गया, ऑर्केस्ट्रेटर डेडग्लिफ़ बैकडोर का मुख्य घटक है। इस घटक की प्राथमिक भूमिका में सी एंड सी सर्वर के साथ संचार स्थापित करना और कमांड निष्पादित करना शामिल है, जिसे अक्सर निष्पादक की मध्यस्थ भूमिका के माध्यम से सुविधाजनक बनाया जाता है। पिछले घटकों के विपरीत, ऑर्केस्ट्रेटर .NET रिएक्टर को नियोजित करके अस्पष्ट है। आंतरिक रूप से पिछले दरवाजे को कहा जाता है एजेंट, जो विभिन्न शोषण-पश्चात ढांचों में ग्राहक भाग के लिए एक सामान्य नाम है।

आरंभीकरण

ऑर्केस्ट्रेटर पहले अपने कॉन्फ़िगरेशन और दो एम्बेडेड मॉड्यूल को संसाधनों से लोड करता है, प्रत्येक के साथ कॉन्फ़िगरेशन का अपना सेट होता है। ये संसाधन हैं हवा निकालना संपीड़ित और एईएस कूट रूप दिया गया। उन्हें एक आईडी द्वारा संदर्भित किया जाता है जिसे संसाधन नाम में SHA-1 हैश किया गया है। इन संसाधनों का एक सिंहावलोकन इसमें प्रदान किया गया है REF _Ref111452440 घंटे तालिका 1

.

तालिका 1. ऑर्केस्ट्रेटर संसाधन

|

संसाधन का नाम |

आईडी (दशमलव) |

आईडी (हेक्स) |

Description |

|

43ed9a3ad74ed7ab74c345a876b6be19039d4c8c |

2570286865 |

0x99337711 |

ऑर्केस्ट्रेटर विन्यास. |

|

3a215912708eab6f56af953d748fbfc38e3bb468 |

3740250113 |

0xDEEFB001 |

नेटवर्क मॉड्यूल. |

|

42fb165bc9cf614996027a9fcb261d65fd513527 |

3740250369 |

0xDEEFB101 |

नेटवर्क मॉड्यूल कॉन्फ़िगरेशन. |

|

e204cdcf96d9f94f9c19dbe385e635d00caaf49d |

3735924737 |

0xDEADB001 |

टाइमर मॉड्यूल. |

|

abd2db754795272c21407efd5080c8a705a7d151 |

3735924993 |

0xDEADB101 |

टाइमर मॉड्यूल कॉन्फ़िगरेशन। |

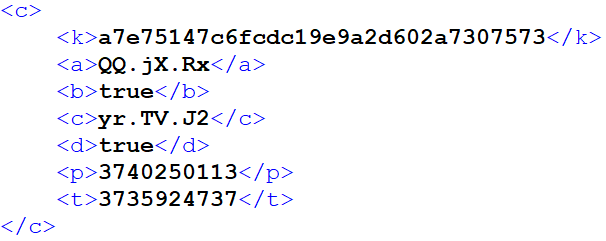

ऑर्केस्ट्रेटर और एम्बेडेड मॉड्यूल का कॉन्फ़िगरेशन XML प्रारूप में संग्रहीत किया जाता है। ऑर्केस्ट्रेटर कॉन्फ़िगरेशन का एक उदाहरण दिखाया गया है REF _Ref111452611 घंटे

आकृति 4

.

ऑर्केस्ट्रेटर कॉन्फ़िगरेशन प्रविष्टियों का विवरण इसमें दिखाया गया है REF _Ref111452782 घंटे तालिका 2

.

तालिका 2. ऑर्केस्ट्रेटर कॉन्फ़िगरेशन प्रविष्टियाँ

|

कुंजी |

Description |

k

|

मॉड्यूल कॉन्फ़िगरेशन को बनाए रखने के लिए एईएस कुंजी का उपयोग किया जाता है। |

a

|

नेटवर्क मॉड्यूल आरंभीकरण विधि का नाम. |

b

|

अज्ञात नेटवर्क मॉड्यूल-संबंधित ध्वज. |

c

|

टाइमर मॉड्यूल आरंभीकरण विधि का नाम। |

d

|

संसाधनों के लिए मशीन-विशिष्ट एईएस कुंजी (सिस्टम यूयूआईडी) के उपयोग को सक्षम करने वाला ध्वज। |

p

|

नेटवर्क मॉड्यूल संसाधन आईडी. |

t

|

टाइमर मॉड्यूल संसाधन आईडी। |

संसाधन घटकों को लोड करने के बाद, अलग-अलग कार्यों को करने के लिए कई थ्रेड बनाए जाते हैं। इनमें से एक थ्रेड पर्यावरण जांच करने के लिए ज़िम्मेदार है, एक्ज़ीक्यूटर के भीतर कार्यान्वित एक फ़ंक्शन। एक अन्य थ्रेड C&C सर्वर के साथ आवधिक संचार स्थापित करने, कमांड की पुनर्प्राप्ति को सक्षम करने के लिए समर्पित है। अंत में, प्राप्त आदेशों को निष्पादित करने और बाद में किसी भी उत्पन्न आउटपुट को C&C सर्वर पर वापस भेजने के उद्देश्य से तीन थ्रेड्स का एक सेट नियोजित किया जाता है।

पर्यावरण-जांच थ्रेड अवांछित प्रक्रियाओं की पहचान करने के लिए चल रही प्रक्रियाओं की निगरानी करता है। यह थ्रेड प्रक्रिया नामों की दो अलग-अलग सूचियों के साथ संचालित होता है। यदि पहली सूची में किसी प्रक्रिया का पता चलता है, तो C&C संचार और कमांड निष्पादन तब तक रोक दिया जाता है जब तक कि अवांछित प्रक्रिया मौजूद न हो जाए। यदि दूसरी सूची में किसी प्रक्रिया का मिलान होता है, तो पिछला दरवाज़ा तुरंत बंद हो जाता है और स्वयं अनइंस्टॉल हो जाता है।

विश्लेषण किए गए उदाहरण में कोई भी सूची कॉन्फ़िगर नहीं की गई थी, इसलिए हम नहीं जानते कि आम तौर पर किन प्रक्रियाओं की जाँच की जा सकती है; हमारा मानना है कि इसका उद्देश्य संभवतः उन विश्लेषण उपकरणों से बचना है जो संदिग्ध गतिविधि का पता लगा सकते हैं और पिछले दरवाजे की खोज का कारण बन सकते हैं।

संचार

ऑर्केस्ट्रेटर सी एंड सी संचार के लिए दो एम्बेडेड मॉड्यूल का उपयोग करता है - टाइमर और नेटवर्क। ऑर्केस्ट्रेटर की तरह, ये मॉड्यूल .NET रिएक्टर के साथ अस्पष्ट हैं। दोनों मॉड्यूल के लिए कॉन्फ़िगरेशन ऑर्केस्ट्रेटर द्वारा प्रदान किया जाता है। ऑर्केस्ट्रेटर के भीतर, मॉड्यूल के लिए एक पूर्व निर्धारित कॉन्फ़िगरेशन शामिल है; वैकल्पिक रूप से, ऑर्केस्ट्रेटर रजिस्ट्री से एक अद्यतन कॉन्फ़िगरेशन संस्करण भी लोड कर सकता है:

{HKCU|HKLM}सॉफ़्टवेयरक्लासेसCLSID{ }

पिछले दरवाजे में संचार से संबंधित एक दिलचस्प सुरक्षा उपाय शामिल है। यदि पिछला दरवाजा निष्पादक के भीतर कॉन्फ़िगर की गई पूर्वनिर्धारित सीमा से अधिक अवधि के लिए सी एंड सी सर्वर के साथ संचार स्थापित करने में असमर्थ है, तो एक स्व-अनइंस्टॉलेशन तंत्र ट्रिगर हो जाता है। यह समय सीमा घंटों में निर्दिष्ट है और जांच किए गए मामले में इसे एक घंटे पर निर्धारित किया गया था।

यह दृष्टिकोण दोहरे उद्देश्य को पूरा करता है। एक ओर, यह एक दुर्गम सर्वर की ओर अनावश्यक नेटवर्क अनुरोधों की पीढ़ी को रोकता है। दूसरी ओर, यदि ऑपरेटर पिछले दरवाजे पर नियंत्रण खो देते हैं तो इससे बाद में पता चलने की संभावना कम हो जाती है।

टाइमर मॉड्यूल

यह छोटा मॉड्यूल एक कॉन्फ़िगर करने योग्य अंतराल पर निर्दिष्ट कॉलबैक निष्पादित करता है। इसका उपयोग ऑर्केस्ट्रेटर द्वारा नेटवर्क मॉड्यूल के संयोजन में C&C सर्वर के साथ समय-समय पर संचार करने के लिए किया जाता है। नेटवर्क लॉग में पता लगाने योग्य पैटर्न के निर्माण को रोकने के लिए, निष्पादन अंतराल कॉन्फ़िगरेशन में निर्दिष्ट प्रतिशत के आधार पर यादृच्छिककरण के अधीन है। विश्लेषण किए गए उदाहरण में, अंतराल को पांच मिनट पर सेट किया गया था, जिसमें यादृच्छिकता के लिए ±20% भिन्नता पेश की गई थी।

आवधिक संचार में पता लगाने योग्य नेटवर्क पैटर्न से बचने का एक अन्य तरीका C&C सर्वर पर भेजे गए अनुरोधों को उत्पन्न करने में पाया जा सकता है। निष्पादक में कार्यान्वित इस तंत्र में अनुरोधों के भीतर यादृच्छिक बाइट्स से युक्त अलग-अलग लंबाई की पैडिंग को शामिल करना शामिल है, जिसके परिणामस्वरूप विभिन्न आकारों के अनुरोध प्राप्त होते हैं।

नेटवर्क मॉड्यूल

नेटवर्क मॉड्यूल इसके कॉन्फ़िगरेशन में निर्दिष्ट C&C सर्वर के साथ संचार लागू करता है। यह HTTP(S) POST अनुरोधों का उपयोग करके C&C सर्वर पर डेटा भेज सकता है। विशेष रूप से, यह प्रॉक्सी कॉन्फ़िगरेशन विवरण प्राप्त करने के लिए कई तंत्र प्रदान करता है। यह सुविधा उन परिवेशों पर संभावित फोकस का सुझाव देती है जहां सीधी इंटरनेट पहुंच उपलब्ध नहीं है।

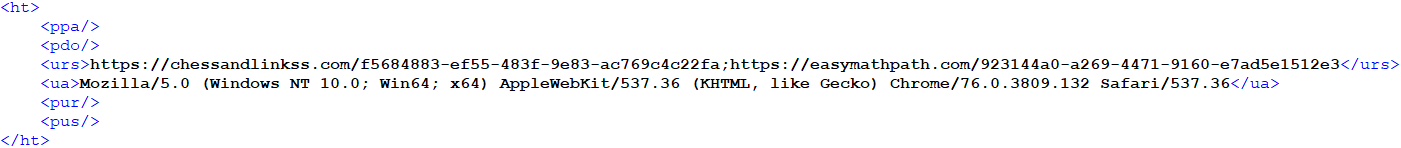

डिक्रिप्टेड (और सुशोभित) कॉन्फ़िगरेशन का एक उदाहरण दिखाया गया है REF _Ref144978805 घंटे आकृति 5

.

कॉन्फ़िगरेशन प्रविष्टियों में नेटवर्क संचार से संबंधित विवरण शामिल हैं - सी एंड सी यूआरएल, HTTP उपयोगकर्ता-एजेंट, और वैकल्पिक रूप से एक प्रॉक्सी कॉन्फ़िगरेशन।

C&C सर्वर के साथ संचार करते समय, HTTPS के नीचे एन्क्रिप्टेड सामग्री के साथ एक कस्टम बाइनरी प्रोटोकॉल का उपयोग किया जाता है।

कमानों

ऑर्केस्ट्रेटर को कार्यों के रूप में C&C सर्वर से कमांड प्राप्त होते हैं, जो निष्पादन के लिए कतारबद्ध होते हैं। तीन प्रकार के कार्य संसाधित होते हैं:

- ऑर्केस्ट्रेटर कार्य,

- निष्पादक कार्य, और

- कार्य अपलोड करें.

पहले दो प्रकार C&C सर्वर से प्राप्त होते हैं और तीसरा कमांड और त्रुटियों के आउटपुट को अपलोड करने के लिए आंतरिक रूप से बनाया जाता है।

ऑर्केस्ट्रेटर कार्य

ऑर्केस्ट्रेटर कार्य नेटवर्क और टाइमर मॉड्यूल के कॉन्फ़िगरेशन को प्रबंधित करने और लंबित कार्यों को रद्द करने की क्षमता प्रदान करते हैं। ऑर्केस्ट्रेटर कार्यों का अवलोकन इसमें दिखाया गया है REF _Ref111101783 घंटे तालिका 3

.

तालिका 3. ऑर्केस्ट्रेटर कार्य

|

प्रकार |

Description |

0x80

|

नेटवर्क और टाइमर मॉड्यूल का कॉन्फ़िगरेशन सेट करें। |

0x81

|

नेटवर्क और टाइमर मॉड्यूल का कॉन्फ़िगरेशन प्राप्त करें। |

0x82

|

कार्य रद्द करें. |

0x83

|

सभी कार्य रद्द करें. |

निष्पादक कार्य

निष्पादक कार्य पिछले दरवाजे को प्रबंधित करने और अतिरिक्त मॉड्यूल निष्पादित करने की क्षमता प्रदान करते हैं। यह उल्लेखनीय है कि पारंपरिक पिछले दरवाजे की कार्यक्षमता बाइनरी के भीतर स्वाभाविक रूप से मौजूद नहीं है। इसके बजाय, ये फ़ंक्शन C&C सर्वर से PE फ़ाइलों या शेलकोड के रूप में प्राप्त किए जाते हैं। इन अतिरिक्त मॉड्यूल के बिना पिछले दरवाजे की क्षमता की पूरी सीमा अज्ञात रहती है, जो प्रभावी रूप से इसकी वास्तविक क्षमताओं को अनलॉक करती है। मॉड्यूल कार्यों का अवलोकन इसमें दिखाया गया है REF _Ref117677179 घंटे तालिका 4

, जिसमें कुछ पहचाने गए मॉड्यूल के बारे में विवरण शामिल हैं। इसी प्रकार, REF _Ref117677188 घंटे तालिका 5

निष्पादक से जुड़े प्रबंधन कार्यों का एक सिंहावलोकन प्रदान करता है।

तालिका 4. निष्पादक कार्य - मॉड्यूल

|

प्रकार |

Description |

0x??–0x63

|

अज्ञात |

0x64

|

फ़ाइल रीडर |

0x65

|

अज्ञात |

0x66

|

अज्ञात |

0x67

|

अज्ञात |

0x68

|

अज्ञात |

0x69

|

प्रक्रिया निर्माता |

0x6A

|

अज्ञात |

0x6B

|

अज्ञात |

0x6C

|

जानकारी संग्राहक |

0x6 डी

|

अज्ञात |

0x6E

|

अज्ञात |

तालिका 5. निष्पादक कार्य - प्रबंधन

|

प्रकार |

Description |

|

0x6F-0x76 |

लागू नहीं किया गया |

|

0x77 |

निष्पादक कॉन्फ़िगरेशन सेट करें |

|

0x78 |

निष्पादक कॉन्फ़िगरेशन प्राप्त करें |

|

0x79-0x7C |

लागू नहीं किया गया |

|

0x7 डी |

अपडेट |

|

0x7E |

छोड़ना |

|

0x7F |

स्थापना रद्द करें |

एक्ज़ीक्यूटर कॉन्फ़िगरेशन सेट करने वाला कमांड इसे बदल सकता है:

- अवांछित प्रक्रिया सूचियाँ,

- C&C संचार विफलता की समय सीमा, और

- अतिरिक्त मॉड्यूल के निष्पादन के लिए समय सीमा.

मॉड्यूल

हम C&C सर्वर से तीन अद्वितीय मॉड्यूल प्राप्त करने में कामयाब रहे, जिनमें से प्रत्येक एक अलग निष्पादक कार्य प्रकार के अनुरूप है, जैसा कि इसमें दिखाया गया है REF _Ref117677179 घंटे तालिका 4 08D0C9EA79F9BACE118C8200AA004BA90B02000000080000000E0000005F005200650066003100310037003600370037003100370039000000

. उपलब्ध जानकारी के आधार पर, हमारा अनुमान है कि कुल मिलाकर नौ से चौदह मॉड्यूल हैं। चूँकि मॉड्यूल वास्तव में बैकडोर कमांड हैं, उनके पास निष्पादित करने के लिए एक बुनियादी ऑपरेशन होता है और फिर वैकल्पिक रूप से अपना आउटपुट लौटाते हैं। हमने जो मॉड्यूल प्राप्त किए हैं वे एक अनाम निर्यात (ऑर्डिनल) के साथ डीएलएल हैं 1), जिसमें वे आवश्यक एपीआई फ़ंक्शन को हल करते हैं और मुख्य फ़ंक्शन को कॉल करते हैं।

निष्पादित होने पर, मॉड्यूल को एक एपीआई रिज़ॉल्यूशन फ़ंक्शन प्रदान किया जाता है, जो विंडोज एपीआई और कस्टम एक्ज़ीक्यूटर एपीआई को हल कर सकता है। Windows API को DWORD हैश द्वारा संदर्भित किया जाता है, जिसकी गणना API और उसके DLL के नाम से की जाती है। छोटे हैश मान (<41) को एक्ज़ीक्यूटर एपीआई फ़ंक्शन को संदर्भित करते हुए विशेष रूप से व्यवहार किया जाता है। एक्ज़ीक्यूटर एपीआई में कुल 39 फ़ंक्शन शामिल हैं जो मॉड्यूल के लिए सुलभ हैं। ये कार्य विभिन्न प्रकार के परिचालनों से संबंधित हैं, जिनमें शामिल हैं:

- फ़ाइल संचालन,

- एन्क्रिप्शन और हैशिंग,

- संपीड़न,

- पीई लोड हो रहा है,

- टोकन प्रतिरूपण तक पहुंचें, और

- उपयोगिता।

इस अनुभाग के शेष भाग में, हम उन मॉड्यूल का वर्णन करते हैं जो हमने प्राप्त किए।

प्रक्रिया निर्माता

मॉड्यूल 0x69 निर्दिष्ट कमांड लाइन को एक नई प्रक्रिया के रूप में निष्पादित करता है और परिणामी आउटपुट को ऑर्केस्ट्रेटर को वापस प्रदान करता है। प्रक्रिया एक अलग उपयोगकर्ता के तहत बनाई जा सकती है, और इसका निष्पादन समय सीमित किया जा सकता है। विशेष रूप से, एक असामान्य जॉब एपीआई इस मॉड्यूल की कार्यक्षमता में उपयोग किया जाता है।

इस मॉड्यूल को कमांड लाइन के साथ परोसा गया था cmd.exe /c कार्यसूची /v.

हम मानते हैं कि यह स्वचालित रूप से जारी किए गए एक निष्क्रिय आदेश के रूप में कार्य करता है, जबकि ऑपरेटर समझौता किए गए कंप्यूटर पर कुछ दिलचस्प होने की प्रतीक्षा करते हैं।

जानकारी संग्राहक

मॉड्यूल 0x6C WMI प्रश्नों के माध्यम से कंप्यूटर के बारे में व्यापक जानकारी एकत्र करता है और इसे ऑर्केस्ट्रेटर को वापस भेज देता है। निम्नलिखित के बारे में जानकारी एकत्र की जाती है:

- ऑपरेटिंग सिस्टम,

- संचार अनुकूलक,

- स्थापित सॉफ़्टवेयर,

- ड्राइव,

- सेवाओं,

- ड्राइवरों,

- प्रक्रियाओं,

- उपयोगकर्ताओं,

- पर्यावरण चर, और

- सुरक्षा सॉफ्टवेयर.

फ़ाइल रीडर

मॉड्यूल 0x64 निर्दिष्ट फ़ाइल को पढ़ता है और सामग्री को ऑर्केस्ट्रेटर को वापस भेजता है। वैकल्पिक रूप से, यह पढ़ने के बाद फ़ाइल को हटा सकता है।

हमने देखा कि इस मॉड्यूल का उपयोग पीड़ित की आउटलुक डेटा फ़ाइल को पुनः प्राप्त करने के लिए किया जाता है

सी: उपयोगकर्ता AppDataLocalMicrosoftOutlookoutlook.ost.

शेलकोड डाउनलोडर के साथ श्रृंखला

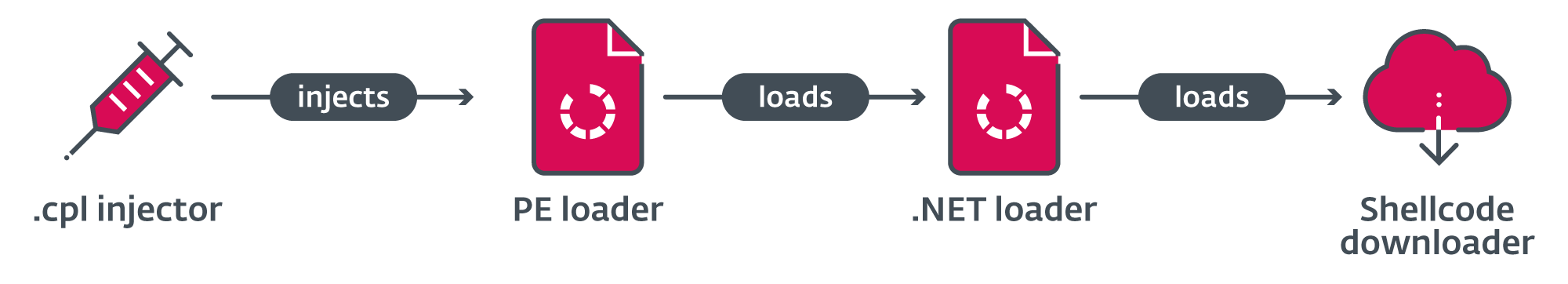

डेडग्लिफ़ की जांच की प्रक्रिया में, हमें एक संदिग्ध सीपीएल फ़ाइल मिली, जिस पर एक समाप्त प्रमाणपत्र और टाइमस्टैम्प के साथ कोई प्रतिहस्ताक्षर नहीं था, जिसे कतर से वायरसटोटल पर अपलोड किया गया था। बारीकी से जांच करने पर, यह स्पष्ट हो गया कि यह सीपीएल फ़ाइल एक मल्टीस्टेज शेलकोड डाउनलोडर के रूप में कार्य करती है, जो डेडग्लिफ़ के साथ कुछ कोड समानताएं साझा करती है। लोडिंग श्रृंखला का चित्रण किया गया है REF _Ref143693067 घंटे आकृति 6

.

अपने प्रारंभिक रूप में, जो पहले चरण के रूप में कार्य करता है, यह फ़ाइल एक होने का अनुमान लगाती है सीपीएल एक्सटेंशन (कंट्रोल पैनल फ़ाइल) और इसे डबल-क्लिक क्रिया के माध्यम से निष्पादित किया जाना है। इस तरीके से निष्पादित होने पर, एम्बेडेड शेलकोड XOR डिक्रिप्शन से गुजरता है, और बाद के इंजेक्शन के लिए उपयुक्त होस्ट प्रक्रिया की पहचान करने के लिए चल रही प्रक्रियाओं की जांच की जाती है।

If avp.exe (एक कैस्पर्सकी एंडपॉइंट सुरक्षा प्रक्रिया) चल रही है, %windir%system32UserAccountBroker.exe प्रयोग किया जाता है। अन्यथा, डिफ़ॉल्ट ब्राउज़र का उपयोग किया जाता है. फिर, यह एक निलंबित स्थिति में होस्ट प्रक्रिया बनाता है, इसके मुख्य थ्रेड को हाईजैक करके शेलकोड को इंजेक्ट करता है, और थ्रेड को फिर से शुरू करता है।

दूसरे चरण, शेलकोड में दो भाग होते हैं। शेलकोड का पहला भाग डेडग्लिफ़ में नियोजित समान अद्वितीय हैश गणना तकनीक का उपयोग करके एपीआई हैश को हल करता है, और प्रक्रिया नामों के साथ स्ट्रिंग्स को डिक्रिप्ट करता है। यह एक सेल्फ-डिलीट थ्रेड शुरू करता है जिसका काम ओवरराइटिंग करना और बाद में पहले चरण की फ़ाइल को मिटाना है। इसके बाद, शेलकोड एक सुरक्षा समाधान को लक्षित करते हुए वर्तमान में सक्रिय प्रक्रियाओं का निरीक्षण करने के लिए आगे बढ़ता है।

यदि निर्दिष्ट प्रक्रियाओं में से किसी का पता लगाया जाता है, तो शेलकोड सबसे कम प्राथमिकता वाला स्लीपर थ्रेड बनाता है (THREAD_PRIORITY_IDLE) और इसे अपना संचालन समाप्त करने से पहले 60 सेकंड की अवधि तक सक्रिय रहने की अनुमति देता है। सुरक्षा समाधानों द्वारा नियोजित कुछ पहचान तंत्रों से बचने के लिए यह अंतराल संभवतः एहतियाती उपाय के रूप में लागू किया गया है। अंत में, शेलकोड अपने कोड के दूसरे भाग के निष्पादन को शुरू करने के लिए आगे बढ़ता है।

शेलकोड का दूसरा भाग चरण तीन के साथ एक एम्बेडेड पीई फ़ाइल को लोड करता है और इसके निर्यात को क्रमिक संख्या के साथ कॉल करता है 1.

तीसरा चरण, एक DLL, एक .NET लोडर के रूप में कार्य करता है और इसमें पेलोड शामिल होता है .आरएसआरसी अनुभाग।

पेलोड लोड करने के लिए, .NET रनटाइम प्रारंभ किया जाता है। .NET आरंभीकरण के दौरान, दो दिलचस्प तकनीकों का प्रदर्शन किया जाता है, जिनका उद्देश्य विंडोज़ से बचना प्रतीत होता है एंटीमैलवेयर स्कैन इंटरफ़ेस (एएमएसआई) स्कैनिंग:

- .NET लोडर अस्थायी रूप से हुक करता है

- इसके बाद यह सूक्ष्मता से पैच कर देता है एम्सिइनिशियलाइज़ में नाम स्ट्रिंग आयात करें .rdata लोड का अनुभाग सीएलआर.डीएलएल सेवा मेरे aएम एस आईiप्रारंभ करें.

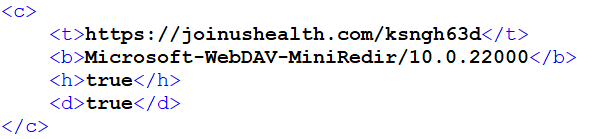

चौथा चरण एक .NET असेंबली है, जो कन्फ्यूज़रएक्स से बाधित है, जो शेलकोड डाउनलोडर के रूप में कार्य करता है। सबसे पहले, यह अपने संसाधनों से XML प्रारूप में अपने कॉन्फ़िगरेशन को XOR-डिक्रिप्ट करता है। निकाले गए कॉन्फ़िगरेशन का एक सुंदर संस्करण प्रस्तुत किया गया है REF _Ref143695453 घंटे आकृति 7

. कॉन्फ़िगरेशन प्रविष्टियों में नेटवर्क संचार और ब्लॉकलिस्टेड प्रक्रियाओं से संबंधित विवरण शामिल हैं।

आगे बढ़ने से पहले, यह कॉन्फ़िगरेशन से ब्लॉकलिस्टेड प्रक्रियाओं की सूची के विरुद्ध चल रही प्रक्रियाओं की जांच करता है। यदि कोई मिलान पाया जाता है, तो निष्पादन रुक जाता है। यह ध्यान रखना महत्वपूर्ण है कि विश्लेषण किए गए उदाहरण में, यह ब्लॉकलिस्ट सेट नहीं की गई थी।

इसके बाद, यह कॉन्फ़िगरेशन (यूआरएल, उपयोगकर्ता-एजेंट और वैकल्पिक रूप से प्रॉक्सी) में निर्दिष्ट पैरामीटर का उपयोग करके कुछ शेलकोड पुनर्प्राप्त करने के लिए सी एंड सी सर्वर को एक HTTP GET अनुरोध भेजता है। अफसोस की बात है कि हमारी जांच के दौरान हम C&C सर्वर से कोई भी शेलकोड प्राप्त करने में असमर्थ रहे। बहरहाल, हमारा अनुमान है कि पुनर्प्राप्त की जा रही सामग्री संभावित रूप से डेडग्लिफ़ के लिए इंस्टॉलर के रूप में काम कर सकती है।

इसके बाद, पुनर्प्राप्त शेलकोड को नए बनाए गए थ्रेड के भीतर निष्पादित किया जाता है। शेलकोड थ्रेड के निष्पादन समाप्त होने तक प्रतीक्षा करने के बाद, शेलकोड डाउनलोडर निर्देशिका में स्थित सभी फ़ाइलों को हटा देता है %WINDIR%ServiceProfilesLocalServiceAppDataLocalTempTfsStoreTfs_DAV.

अंत में, यह 20 सेकंड के अंतराल के बाद खुद को हटाने का प्रयास करता है, इसके संचालन को समाप्त करने और बाहर निकलने से पहले, बाद के आदेश को नियोजित करता है:

cmd.exe विकल्प /CY /N /DY /T 20 और Del /f /q

इस श्रृंखला में इस स्व-विलोपन का कोई मतलब नहीं है। यह इस तथ्य के कारण है कि शेलकोड डाउनलोडर को एक स्वतंत्र निष्पादन योग्य के रूप में काम करने के बजाय, इंजेक्ट किए जाने के बाद ब्राउज़र या सिस्टम प्रक्रिया के भीतर निष्पादित किया जाता है। इसके अलावा, प्रारंभिक फ़ाइल दूसरे चरण तक पहले ही हटा दी गई थी। यह अवलोकन बताता है कि शेलकोड डाउनलोडर इस श्रृंखला का एक विशिष्ट पेलोड नहीं हो सकता है और अन्य परिचालनों में भी अलग से उपयोग किया जा सकता है।

निष्कर्ष

हमने स्टील्थ फाल्कन समूह द्वारा उपयोग किए जाने वाले एक परिष्कृत पिछले दरवाजे की खोज और विश्लेषण किया है जिसे हमने डेडग्लिफ नाम दिया है। इसमें एक असामान्य वास्तुकला है, और इसकी पिछले दरवाजे की क्षमताएं अतिरिक्त मॉड्यूल के रूप में इसके सी एंड सी द्वारा प्रदान की जाती हैं। हम डेडग्लिफ़ की पूर्ण क्षमताओं के एक अंश को उजागर करते हुए, इनमें से तीन मॉड्यूल प्राप्त करने में कामयाब रहे।

विशेष रूप से, डेडग्लिफ़ काउंटर-डिटेक्शन तंत्र की एक श्रृंखला का दावा करता है, जिसमें सिस्टम प्रक्रियाओं की निरंतर निगरानी और यादृच्छिक नेटवर्क पैटर्न का कार्यान्वयन शामिल है। इसके अलावा, कुछ मामलों में इसका पता चलने की संभावना को कम करने के लिए पिछला दरवाजा खुद को अनइंस्टॉल करने में सक्षम है।

इसके अतिरिक्त, हमारी जांच ने हमें वायरसटोटल पर एक आकर्षक मल्टीस्टेज शेलकोड डाउनलोडर श्रृंखला की खोज तक पहुंचाया। हमें संदेह है कि डेडग्लिफ़ की स्थापना प्रक्रिया में इस डाउनलोडर श्रृंखला का लाभ उठाया जा सकता है।

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

खोज |

Description |

|

C40F1F46D230A85F702DAA38CFA18D60481EA6C2 |

pbrtl.dll |

Win64/डेडग्लिफ़.ए |

रजिस्ट्री शेलकोड लोडर। |

|

740D308565E215EB9B235CC5B720142428F540DB |

एन / ए |

Win64/डेडग्लिफ़.ए |

डेडग्लिफ़ बैकडोर - निष्पादक। |

|

1805568D8362A379AF09FD70D3406C6B654F189F |

एन / ए |

एमएसआईएल/डेडग्लिफ़.ए |

डेडग्लिफ़ बैकडोर - ऑर्केस्ट्रेटर। |

|

9CB373B2643C2B7F93862D2682A0D2150C7AEC7E |

एन / ए |

एमएसआईएल/डेडग्लिफ़.ए |

ऑर्केस्ट्रेटर नेटवर्क मॉड्यूल। |

|

F47CB40F6C2B303308D9D705F8CAD707B9C39FA5 |

एन / ए |

एमएसआईएल/डेडग्लिफ़.ए |

ऑर्केस्ट्रेटर टाइमर मॉड्यूल। |

|

3D4D9C9F2A5ACEFF9E45538F5EBE723ACAF83E32 |

एन / ए |

Win64/Deadglyph.A.gen |

प्रक्रिया निर्माता मॉड्यूल. |

|

3D2ACCEA98DBDF95F0543B7C1E8A055020E74960 |

एन / ए |

Win64/डेडग्लिफ़.ए |

फ़ाइल रीडर मॉड्यूल. |

|

4E3018E4FD27587BD1C566930AE24442769D16F0 |

एन / ए |

Win64/डेडग्लिफ़.ए |

जानकारी संग्राहक मॉड्यूल. |

|

7F728D490ED6EA64A7644049914A7F2A0E563969 |

एन / ए |

Win64/इंजेक्टर.एमडी |

शेलकोड डाउनलोडर श्रृंखला का पहला चरण। |

प्रमाण पत्र

|

क्रमांक |

00F0FB1390F5340CD2572451D95DB1D92D |

|

थंबप्रिंट |

DB3614DAF58D041F96A5B916281EA0DC97AA0C29 |

|

विषय सीएन |

आरएचएम लिमिटेड |

|

विषय ओ |

आरएचएम लिमिटेड |

|

विषय एल |

सेंट Albans |

|

विषय एस |

हर्टफ़ोर्डशायर |

|

विषय सी |

GB |

|

ईमेल |

rhm@rhmlimited[.]co.uk |

|

से मान्य |

2021-03-16 00:00:00 |

|

इस तक मान्य |

2022-03-16 23:59:59 |

सी एंड सी सर्वर

|

IP |

डोमेन |

पहले देखा |

टिप्पणी |

|

185.25.50 [।] 60 |

शतरंजएंडलिंक्स[.]कॉम |

2021-08-25 |

डेडग्लिफ़ सी एंड सी सर्वर। |

|

135.125.78 [।] 187 |

easymathpath[.]com |

2021-09-11 |

डेडग्लिफ़ सी एंड सी सर्वर। |

|

45.14.227 [।] 55 |

जॉइनुहेल्थ[.]कॉम |

2022-05-29 |

शेलकोड डाउनलोडर सी एंड सी सर्वर। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 13 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे का।

|

युक्ति |

ID |

नाम |

Description |

|

संसाधन विकास |

इन्फ्रास्ट्रक्चर हासिल करें: डोमेन |

स्टील्थ फाल्कन ने C&C सर्वर के लिए और कोड-हस्ताक्षर प्रमाणपत्र प्राप्त करने के लिए डोमेन पंजीकृत किया है। |

|

|

इंफ्रास्ट्रक्चर हासिल करें: वर्चुअल प्राइवेट सर्वर |

स्टील्थ फाल्कन ने C&C सर्वर के लिए VPS होस्टिंग प्रदाताओं का उपयोग किया है। |

||

|

क्षमता विकसित करें: मैलवेयर |

स्टील्थ फाल्कन ने कस्टम मैलवेयर विकसित किया है, जिसमें कस्टम लोडर और डेडग्लिफ़ बैकडोर शामिल हैं। |

||

|

क्षमता प्राप्त करें: कोड हस्ताक्षर प्रमाण पत्र |

स्टेल्थ फाल्कन ने एक कोड-हस्ताक्षर प्रमाणपत्र प्राप्त किया है। |

||

|

निष्पादन |

Windows मैनेजमेंट इंस्ट्रूमेंटेशन |

डेडग्लिफ़ अपनी लोडिंग श्रृंखला को निष्पादित करने के लिए WMI का उपयोग करता है। |

|

|

कमांड और स्क्रिप्टिंग दुभाषिया: विंडोज कमांड शेल |

शेलकोड डाउनलोडर का उपयोग करता है cmd.exe खुद को मिटाने के लिए. |

||

|

मूल निवासी एपीआई |

एक डेडग्लिफ़ मॉड्यूल का उपयोग करता है क्रिएट प्रोसेस डब्ल्यू और CreateProcessAsUserW निष्पादन के लिए एपीआई कार्य करता है। |

||

|

उपयोगकर्ता निष्पादन: दुर्भावनापूर्ण फ़ाइल |

शेलकोड डाउनलोडर श्रृंखला के लिए उपयोगकर्ता को इसे डबल-क्लिक करने और निष्पादित करने की आवश्यकता होती है। |

||

|

हठ |

इवेंट ट्रिगर निष्पादन: विंडोज प्रबंधन इंस्ट्रुमेंटेशन इवेंट सदस्यता |

प्रारंभिक डेडग्लिफ़ लोडर को WMI ईवेंट सदस्यता का उपयोग करके जारी रखा जाता है। |

|

|

रक्षा चोरी |

अस्पष्ट फ़ाइलें या सूचना |

डेडग्लिफ़ घटक एन्क्रिप्टेड हैं। डेडग्लिफ़ ऑर्केस्ट्रेटर और एम्बेडेड मॉड्यूल .NET रिएक्टर के साथ अस्पष्ट हैं। शेलकोड डाउनलोडर कन्फ्यूज़रएक्स से भ्रमित है। |

|

|

संकेतक हटाना: फ़ाइल हटाना |

डेडग्लिफ़ स्वयं को अनइंस्टॉल कर सकता है। शेलकोड डाउनलोडर श्रृंखला स्वयं को हटा देती है और WebDAV कैश में फ़ाइलों को हटा देती है। |

||

|

रजिस्ट्री संशोधित करें |

डेडग्लिफ़ अपने कॉन्फ़िगरेशन और एन्क्रिप्टेड पेलोड को रजिस्ट्री में संग्रहीत करता है। |

||

|

एक्सेस टोकन मैनिपुलेशन |

डेडग्लिफ़ किसी अन्य उपयोगकर्ता का प्रतिरूपण कर सकता है। |

||

|

फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें |

डेडग्लिफ़ एन्क्रिप्टेड स्ट्रिंग्स को डिक्रिप्ट करता है। शेलकोड डाउनलोडर श्रृंखला इसके घटकों और कॉन्फ़िगरेशन को डिक्रिप्ट करती है। |

||

|

सिस्टम बाइनरी प्रॉक्सी निष्पादन: Rundll32 |

प्रारंभिक डेडग्लिफ़ लोडर का उपयोग करके निष्पादित किया जाता है rundll32.exe. |

||

|

निष्पादन रेलिंग: पर्यावरण कुंजीयन |

डेडग्लिफ़ को सिस्टम यूयूआईडी से प्राप्त मशीन-विशिष्ट कुंजी का उपयोग करके एन्क्रिप्ट किया गया है। |

||

|

इंपेयर डिफेंस: टूल्स को डिसेबल या मॉडिफाई करें |

शेलकोड डाउनलोडर पैचिंग द्वारा AMSI स्कैनिंग से बचता है सीएलआर.डीएलएल याद में । |

||

|

चिंतनशील कोड लोड हो रहा है |

डेडग्लिफ़ एक कस्टम पीई लोडर का उपयोग करके अपने मॉड्यूल को प्रतिबिंबित रूप से लोड करता है। |

||

|

खोज |

सिस्टम सेवा खोज |

A डेडग्लिफ़ मॉड्यूल WMI क्वेरी का उपयोग करके सेवाओं की खोज करता है Win32_Service से * चुनें। |

|

|

क्वेरी रजिस्ट्री |

शेलकोड डाउनलोडर श्रृंखला डिफ़ॉल्ट ब्राउज़र के लिए रजिस्ट्री से पूछताछ करती है। |

||

|

सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी |

डेडग्लिफ़ मॉड्यूल WMI प्रश्नों का उपयोग करके नेटवर्क एडेप्टर की खोज करता है Win32_NetworkAdapter से * चुनें और Win32_NetworkAdapterConfiguration से * चुनें जहां InterfaceIndex=%d. |

||

|

सिस्टम ओनर/यूजर डिस्कवरी |

एक डेडग्लिफ़ मॉड्यूल WMI क्वेरी के साथ उपयोगकर्ताओं को खोजता है Win32_UserAccount से * चुनें. |

||

|

प्रक्रिया खोज |

डेडग्लिफ़ मॉड्यूल WMI क्वेरी का उपयोग करके प्रक्रियाओं की खोज करता है Win32_Process से * चुनें. |

||

|

सिस्टम सूचना डिस्कवरी |

डेडग्लिफ़ मॉड्यूल WMI क्वेरीज़ का उपयोग करके OS संस्करण, ड्राइव, पर्यावरण चर और ड्राइवर जैसी सिस्टम जानकारी खोजता है। |

||

|

सॉफ्टवेयर डिस्कवरी |

डेडग्लिफ़ मॉड्यूल WMI क्वेरी का उपयोग करके स्थापित सॉफ़्टवेयर की खोज करता है Win32_Product से * चुनें. |

||

|

सॉफ्टवेयर डिस्कवरी: सुरक्षा सॉफ्टवेयर डिस्कवरी |

डेडग्लिफ़ मॉड्यूल WMI प्रश्नों का उपयोग करके सुरक्षा सॉफ़्टवेयर की खोज करता है एंटीवायरस उत्पाद से * चुनें, एंटीस्पाइवेयर उत्पाद से * चुनें और फ़ायरवॉल उत्पाद से * चुनें. शेलकोड डाउनलोडर श्रृंखला सुरक्षा समाधान के लिए चल रही प्रक्रियाओं की जाँच करती है। |

||

|

पुस्तक संग्रह |

स्थानीय सिस्टम से डेटा |

डेडग्लिफ़ में फ़ाइलें पढ़ने के लिए एक मॉड्यूल है। |

|

|

आदेश और नियंत्रण |

अनुप्रयोग परत प्रोटोकॉल: वेब प्रोटोकॉल |

डेडग्लिफ़ और शेलकोड डाउनलोडर HTTP प्रोटोकॉल के माध्यम से C&C सर्वर के साथ संचार करते हैं। |

|

|

प्रतिनिधि |

डेडग्लिफ़ और शेलकोड डाउनलोडर C&C संचार के लिए HTTP प्रॉक्सी का उपयोग कर सकते हैं। |

||

|

एन्क्रिप्टेड चैनल: सममित क्रिप्टोग्राफी |

डेडग्लिफ़ C&C संचार को एन्क्रिप्ट करने के लिए AES का उपयोग करता है। |

||

|

exfiltration |

C2 चैनल पर एक्सफिल्ट्रेशन |

डेडग्लिफ़ एक्सफिल्ट्रेशन के लिए C&C चैनल का उपयोग करता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/stealth-falcon-preying-middle-eastern-skies-deadglyph/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 100

- 11

- 125

- 14

- 15% तक

- 179

- 180

- 20

- 2012

- 2016

- 2019

- 23

- 25

- 321

- 39

- 41

- 60

- 7

- 75

- 8

- 9

- 91

- a

- क्षमता

- About

- पहुँच

- एक्सेसिबिलिटी

- सुलभ

- साथ

- अधिग्रहण

- कार्य

- सक्रिय

- activists

- गतिविधियों

- गतिविधि

- कार्य करता है

- वास्तव में

- इसके अलावा

- अतिरिक्त

- उन्नत

- लाभ

- एईएस

- बाद

- के खिलाफ

- एमिंग

- सब

- कथित तौर पर

- की अनुमति देता है

- पहले ही

- भी

- an

- विश्लेषण

- विश्लेषण करें

- विश्लेषण किया

- और

- अन्य

- अनुमान

- कोई

- एपीआई

- एपीआई

- दिखाई देते हैं

- दृष्टिकोण

- APT

- अरब

- अरब अमीरात

- स्थापत्य

- हैं

- AS

- विधानसभा

- जुड़े

- मान लीजिये

- At

- आक्रमण

- आक्रमण

- स्वतः

- उपलब्ध

- से बचने

- वापस

- पिछले दरवाजे

- आधारित

- बुनियादी

- BE

- बन गया

- क्योंकि

- किया गया

- से पहले

- जा रहा है

- मानना

- BEST

- दावा

- परिवर्तन

- के छात्रों

- ब्राउज़र

- बनाया गया

- लेकिन

- by

- कैश

- परिकलित

- हिसाब

- कॉल

- बुलाया

- बुला

- कॉल

- अभियान

- कर सकते हैं

- क्षमताओं

- सक्षम

- राजधानी

- ले जाना

- मामला

- मामलों

- केंद्र

- कुछ

- प्रमाण पत्र

- श्रृंखला

- संभावना

- परिवर्तन

- चैनल

- अक्षर

- जाँच

- जाँचता

- चुनाव

- ग्राहक

- करीब

- कोड

- कलेक्टर

- एकत्र

- रंग

- COM

- संयोजन

- सामान्य

- संवाद

- संवाद स्थापित

- संचार

- संचार

- सम्मोहक

- अंग

- घटकों

- शामिल

- शामिल

- समझौता

- छेड़छाड़ की गई

- कंप्यूटर

- का आयोजन

- सम्मेलन

- आत्मविश्वास

- विन्यास

- कॉन्फ़िगर किया गया

- जुड़ा हुआ

- होते हैं

- संपर्क करें

- शामिल

- शामिल हैं

- सामग्री

- प्रसंग

- निरंतर

- इसके विपरीत

- नियंत्रण

- नियंत्रण कक्ष

- निगम

- इसी

- सका

- युग्मित

- बनाया

- बनाता है

- निर्माण

- निर्माता

- वर्तमान

- वर्तमान में

- रिवाज

- ग्राहक

- गहरे रंग

- तिथि

- डिक्रिप्ट

- चूक

- डिग्री

- निर्भर करता है

- तैनाती

- निकाली गई

- वर्णन

- वर्णित

- विवरण

- विवरण

- पता चला

- खोज

- निर्धारित

- विकसित

- विकास

- अंतर

- विभिन्न

- मुश्किल

- प्रत्यक्ष

- की खोज

- पता चलता है

- खोज

- अलग

- कई

- कर देता है

- डोमेन

- dont

- ड्राइवरों

- ड्राइव

- दो

- अवधि

- दौरान

- गतिशील

- गतिशील

- से प्रत्येक

- पूर्व

- पूर्वी

- प्रभावी रूप से

- भी

- बुलंद

- एम्बेडेड

- अमीरात

- कार्यरत

- रोजगार

- समर्थकारी

- धरना

- एन्क्रिप्टेड

- एन्क्रिप्शन

- endpoint

- एंडपॉइंट सुरक्षा

- सुनिश्चित

- सत्ता

- प्रविष्टि

- वातावरण

- ambiental

- वातावरण

- त्रुटियाँ

- ईएसईटी अनुसंधान

- जासूसी

- स्थापित करना

- स्थापना

- आकलन

- ईथर (ईटीएच)

- कार्यक्रम

- सबूत

- स्पष्ट

- परीक्षा

- उदाहरण

- अनन्य

- निष्पादित

- मार डाला

- निष्पादित करता है

- को क्रियान्वित

- निष्पादन

- एक्सफ़िलिएशन

- प्रदर्श

- मौजूद

- बाहर निकल रहा है

- विशेषज्ञता

- निर्यात

- विस्तार

- व्यापक

- सीमा

- की सुविधा

- मदद की

- तथ्य

- विफलता

- बाज़

- Feature

- विशेषताएं

- कुछ

- आकृति

- पट्टिका

- फ़ाइलें

- अंत में

- निष्कर्ष

- प्रथम

- पांच

- फोकस

- निम्नलिखित

- के लिए

- प्रपत्र

- प्रारूप

- पूर्व

- पाया

- चौथा

- अंश

- ढांचा

- चौखटे

- से

- पूर्ण

- समारोह

- कार्यक्षमता

- कार्यों

- आगे

- और भी

- उत्पन्न

- पीढ़ी

- मिल

- सरकारी

- यूनानी

- जमीन

- समूह

- था

- हाथ

- होना

- हैश

- टुकड़ों में बंटी

- हैशिंग

- है

- होने

- यहाँ उत्पन्न करें

- HEX

- हाई

- उच्च प्रोफ़ाइल

- हाइलाइट

- बाधा पहुंचाना

- कांटों

- मेजबान

- होस्टिंग

- घंटा

- घंटे

- http

- HTTPS

- ID

- समान

- पहचान

- पहचान करना

- निष्क्रिय

- if

- की छवि

- तुरंत

- कार्यान्वयन

- कार्यान्वित

- औजार

- आयात

- महत्वपूर्ण

- in

- अन्य में

- में गहराई

- दुर्गम

- शामिल

- शामिल

- सहित

- समावेश

- स्वतंत्र

- संकेत मिलता है

- पता

- करें-

- इंफ्रास्ट्रक्चर

- स्वाभाविक

- प्रारंभिक

- पहल

- पूछताछ

- स्थापना

- उदाहरण

- बजाय

- बुद्धि

- बुद्धिमान

- इरादा

- दिलचस्प

- इंटरफेस

- मध्यस्थ

- के भीतर

- अंतरराष्ट्रीय स्तर पर

- इंटरनेट

- इंटरनेट एक्सेस

- में

- पेचीदा

- शुरू की

- जांच

- शामिल

- शामिल

- जारी किए गए

- IT

- आईटी इस

- खुद

- जनवरी

- पत्रकारों

- Kaspersky

- कुंजी

- Instagram पर

- जानना

- ज्ञान

- जानने वाला

- भाषा

- भाषाऐं

- शुरू करने

- परत

- नेतृत्व

- नेतृत्व

- बाएं

- लंबाई

- पत्र

- का लाभ उठाया

- पुस्तकालय

- पसंद

- संभावना

- संभावित

- सीमा

- सीमित

- लाइन

- LINK

- जुड़ा हुआ

- सूची

- सूचियाँ

- भार

- लोडर

- लोड हो रहा है

- भार

- स्थानीय

- स्थित

- तर्क

- लंबे समय तक

- देखिए

- खोना

- सबसे कम

- मुख्य

- बनाना

- बनाता है

- मैलवेयर

- प्रबंधन

- कामयाब

- प्रबंध

- ढंग

- बहुत

- नक्शा

- मैच

- मई..

- मतलब

- माप

- तंत्र

- तंत्र

- याद

- तरीका

- माइक्रोसॉफ्ट

- मध्यम

- मध्य पूर्व

- हो सकता है

- मिनट

- मिश्रित

- संशोधित

- मॉड्यूल

- मॉड्यूल

- निगरानी

- पर नज़र रखता है

- अधिक

- और भी

- विभिन्न

- नाम

- नामांकित

- नामों

- देशी

- नेविगेट करें

- आवश्यक

- जाल

- नेटवर्क

- नया

- नवीनतम

- नए नए

- नहीं

- प्रसिद्ध

- विशेष रूप से

- नोट

- अभी

- संख्या

- प्राप्त

- प्राप्त

- होते हैं

- of

- प्रस्ताव

- ऑफर

- अक्सर

- on

- ONE

- लोगों

- केवल

- संचालित

- परिचालन

- आपरेशन

- संचालन

- ऑपरेटरों

- or

- मूल

- OS

- अन्य

- अन्यथा

- हमारी

- आउट

- आउटलुक

- उत्पादन

- के ऊपर

- सिंहावलोकन

- अपना

- पी.ई

- पृष्ठ

- पैनल

- पैरामीटर

- भाग

- भागों

- गुजरता

- पैच

- पैच

- पथ

- पैटर्न उपयोग करें

- अपूर्ण

- प्रतिशतता

- प्रदर्शन

- समय-समय

- हठ

- मंच

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- कृपया संपर्क करें

- बिन्दु

- अंक

- राजनीतिक

- पद

- संभावित

- संभावित

- ठीक

- उपस्थिति

- वर्तमान

- प्रस्तुत

- को रोकने के

- रोकता है

- पहले से

- प्राथमिक

- प्राथमिकता

- निजी

- विशेषाधिकारों

- शायद

- प्राप्ति

- प्रक्रिया

- संसाधित

- प्रक्रियाओं

- प्रोग्रामिंग

- प्रोग्रामिंग की भाषाएँ

- परियोजना

- उचित

- प्रोटोकॉल

- प्रदान करना

- बशर्ते

- प्रदाताओं

- प्रदान करता है

- प्रतिनिधि

- सार्वजनिक

- प्रकाशित

- उद्देश्य

- प्रयोजनों

- कतर

- प्रश्नों

- बिना सोचे समझे

- यादृच्छिक

- अनियमितता

- रेंज

- बल्कि

- रिएक्टर

- पाठक

- पढ़ना

- प्राप्त

- प्राप्त

- कम कर देता है

- संदर्भित

- निर्दिष्ट

- क्षेत्र

- पंजीकृत

- रजिस्ट्री

- सम्बंधित

- रहना

- शेष

- बाकी है

- हटाने

- रिपोर्ट

- का प्रतिनिधित्व करता है

- ख्याति

- का अनुरोध

- अनुरोधों

- की आवश्यकता होती है

- अनुसंधान

- संकल्प

- संसाधन

- उपयुक्त संसाधन चुनें

- जिम्मेदार

- बाकी

- परिणाम

- जिसके परिणामस्वरूप

- वापसी

- रिटर्न

- रायटर

- प्रकट

- भूमिका

- जड़

- सामान्य

- दौड़ना

- चलाता है

- s

- सुरक्षा

- वही

- सेन

- देखा

- स्कैन

- स्कैनिंग

- दूसरा

- सेकंड

- अनुभाग

- वर्गों

- सुरक्षा

- सुरक्षा सॉफ्टवेयर

- भेजें

- भेजता

- भावना

- भेजा

- अलग

- सितंबर

- सेवा

- सर्वर

- कार्य करता है

- सेवा

- सेवाएँ

- सेट

- सेट

- सेटिंग्स

- कई

- बांटने

- दिखाया

- पर हस्ताक्षर किए

- पर हस्ताक्षर

- समान

- उसी प्रकार

- के बाद से

- एक

- आकार

- आसमान

- छोटा

- So

- सॉफ्टवेयर

- समाधान

- समाधान ढूंढे

- कुछ

- कुछ

- परिष्कृत

- मिलावट

- विशेष रूप से

- विशेष रूप से

- विनिर्दिष्ट

- स्पायवेयर

- ट्रेनिंग

- शुरू होता है

- राज्य

- छल

- संग्रहित

- भंडार

- तार

- संरचना

- विषय

- अंशदान

- आगामी

- इसके बाद

- ऐसा

- पता चलता है

- उपयुक्त

- आपूर्ति

- समर्थन

- श्रेष्ठ

- निलंबित

- संदेहजनक

- प्रणाली

- सिस्टम

- तालिका

- लेना

- ले जा

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- कार्य

- कार्य

- तकनीकी

- तकनीकी विश्लेषण

- तकनीक

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इन

- वे

- तीसरा

- इसका

- उन

- धमकी

- धमकी

- तीन

- द्वार

- यहाँ

- पहर

- टाइमस्टैम्प

- शीर्षक

- सेवा मेरे

- टोकन

- उपकरण

- कुल

- की ओर

- परंपरागत

- स्थानांतरण

- का तबादला

- इलाज किया

- शुरू हो रहा

- <strong>उद्देश्य</strong>

- मोड़

- दो

- टाइप

- प्रकार

- आम तौर पर

- असमर्थ

- के अंतर्गत

- से होकर गुजरती है

- यूनिकोड

- अद्वितीय

- अद्वितीय विशेषताएं

- यूनाइटेड

- संयुक्त अरब अमीरात

- अज्ञात

- अनलॉक

- अज्ञात

- जब तक

- असामान्य

- अवांछित

- अद्यतन

- अपडेट

- अपलोड की गई

- के ऊपर

- यूआरएल

- us

- प्रयोग

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- उपयोग

- इस्तेमाल

- मूल्य

- मान

- विविधता

- विभिन्न

- परिवर्तनीय

- संस्करण

- बहुत

- के माध्यम से

- शिकार

- वास्तविक

- भेंट

- नेत्रहीन

- प्रतीक्षा

- इंतज़ार कर रही

- था

- we

- वेब

- थे

- क्या

- कब

- या

- कौन कौन से

- जब

- विकिपीडिया

- खिड़कियां

- साथ में

- अंदर

- बिना

- एक्सएमएल

- साल

- हाँ

- अभी तक

- जेफिरनेट