रिपोर्ट की तिथि: 2023-12-20

घटना की तारीख: 2023-12-14

पता चला घटना का प्रकार: अनधिकृत पहुंच और दुर्भावनापूर्ण कोड

कार्यकारी सारांश

लेजर ने गुरुवार 14 दिसंबर 2023 को लेजर कनेक्ट किट का उपयोग करते हुए एक शोषण का पता लगाया। इस शोषण ने लेजर कनेक्ट किट का उपयोग करने वाले डीएपी के अंदर दुर्भावनापूर्ण कोड इंजेक्ट किया, जिससे ईवीएम डीएपी उपयोगकर्ताओं को लेनदेन पर हस्ताक्षर करने के लिए धोखा दिया गया जिससे उनके बटुए खत्म हो गए। इस कारनामे का तुरंत पता चल गया और कुछ देर बाद एक प्रस्ताव लागू किया गया। इस बीच, कम संख्या में उपयोगकर्ता हमले में फंस गए और लेनदेन पर हस्ताक्षर करने से उनका बटुआ खत्म हो गया।

समयरेखा

समय क्षेत्र मध्य यूरोपीय समय (सीईटी) का उपयोग करके समयरेखा घंटे विस्तृत हैं:

2023-12-14: प्रातः: एक पूर्व लेजर कर्मचारी एक परिष्कृत फ़िशिंग हमले का शिकार हो गया, जिसने व्यक्ति के सत्र टोकन का उपयोग करके, 2FA को दरकिनार करते हुए, उनके NPMJS खाते तक पहुंच प्राप्त कर ली।

2023-12-14 - 09:49 पूर्वाह्न / 10:44 पूर्वाह्न / 11:37 पूर्वाह्न: हमलावर ने एनपीएमजेएस (ऐप्स के बीच साझा किए गए जावास्क्रिप्ट कोड के लिए एक पैकेज मैनेजर) पर लेजर कनेक्ट किट का एक दुर्भावनापूर्ण संस्करण (संस्करण 1.1.5, 1.1.6 और 1.1.7 को प्रभावित करने वाला) प्रकाशित किया। दुर्भावनापूर्ण कोड ने संपत्तियों को हैकर्स के वॉलेट में पुनः भेजने के लिए एक दुष्ट वॉलेटकनेक्ट प्रोजेक्ट का उपयोग किया।

2023-12-14: 1.45 अपराह्न: इकोसिस्टम में विभिन्न अभिनेताओं की त्वरित प्रतिक्रिया के कारण लेजर को चल रहे हमले के बारे में पता चला, जिसमें ब्लॉकएड भी शामिल था, जो लेजर टीम तक पहुंचा और एक्स पर अपडेट साझा किया।

2023-12-14: 2.18 अपराह्न: लेजर की प्रौद्योगिकी और सुरक्षा टीमों को हमले के बारे में सतर्क कर दिया गया था और लेजर के जागरूक होने के 40 मिनट के भीतर लेजर टीमों द्वारा लेजर कनेक्ट किट फिक्स का एक वास्तविक संस्करण तैनात किया गया था। सीडीएन (कंटेंट डिलीवरी नेटवर्क) की प्रकृति और इंटरनेट पर कैशिंग तंत्र के कारण, दुर्भावनापूर्ण फ़ाइल थोड़ी देर तक पहुंच योग्य बनी रही। एनपीएमजेएस के समझौते से लेकर पूर्ण समाधान तक लगभग 5 घंटे बीत चुके हैं। दुर्भावनापूर्ण कोड की यह विस्तारित उपलब्धता सीडीएन को फ़ाइल के नवीनतम, वास्तविक संस्करण के साथ विश्व स्तर पर अपने कैश को प्रचारित और अद्यतन करने में लगने वाले समय का परिणाम थी। फ़ाइल की पाँच घंटे की उपस्थिति के बावजूद, हम अपनी जाँच से अनुमान लगाते हैं कि जिस विंडो के दौरान उपयोगकर्ता की संपत्ति सक्रिय रूप से समाप्त हो गई थी वह कुल मिलाकर दो घंटे से भी कम समय तक सीमित थी।

लेजर ने हमारे साझेदार वॉलेटकनेक्ट के साथ तेजी से समन्वय किया, जिसने उपयोगकर्ताओं से संपत्ति निकालने के लिए उपयोग किए जाने वाले दुष्ट वॉलेटकनेक्ट उदाहरण को अक्षम कर दिया।

2023-12-14: 2.55 अपराह्न हमारे समन्वय पर, टीथर ने हमलावर(ओं) के यूएसडीटी को फ़्रीज़ कर दिया (cf. TX).

मूल कारण विश्लेषण, निष्कर्ष और रोकथाम के उपाय

संदर्भ

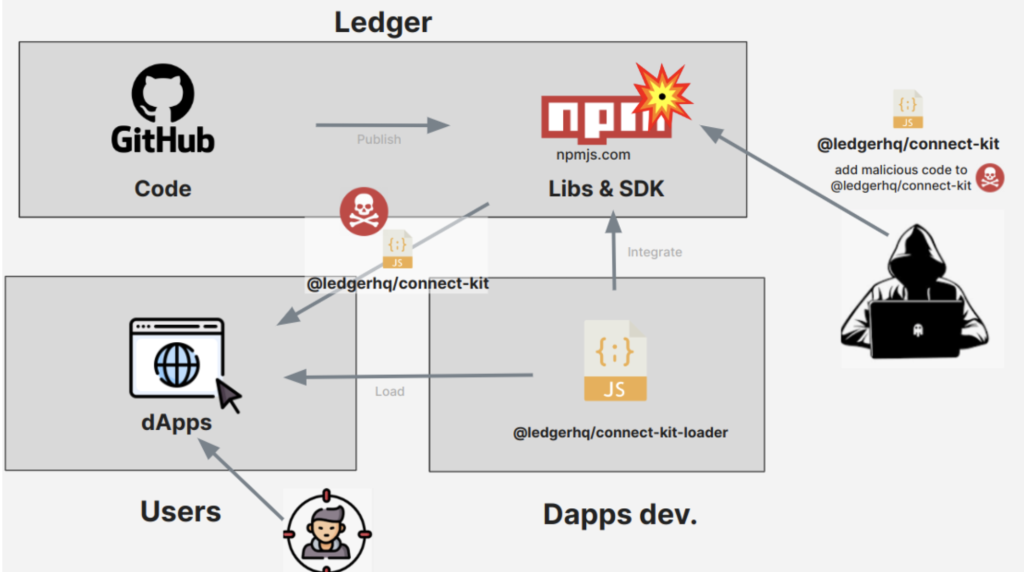

खाता कनेक्ट-किट एक जावा स्क्रिप्ट ओपन सोर्स लाइब्रेरी है जो डेवलपर्स को अपने डीएपी को लेजर हार्डवेयर से कनेक्ट करने की अनुमति देती है। का उपयोग करके इसे एकीकृत किया जा सकता है कनेक्ट-किट-लोडर घटक जो DApp को CDN से रनटाइम पर कनेक्ट-किट लोड करने की अनुमति देता है। यह डीएपी डेवलपर्स को हमेशा इसका नवीनतम संस्करण रखने की अनुमति देता है कनेक्ट-किट पैकेज संस्करणों को मैन्युअल रूप से अपडेट करने और नए बिल्ड जारी करने की आवश्यकता के बिना। वितरण के लिए लेजर द्वारा उपयोग किया जाने वाला सीडीएन एनपीएमजेएस है। अधिकांश डीएपी ने इसे एकीकृत कर लिया है कनेक्ट-किट उल्लिखित कनेक्ट-किट-लोडर का उपयोग करना।

लेजर कनेक्ट किट शोषण में, हमलावर के पास किसी भी समय किसी भी लेजर इंफ्रास्ट्रक्चर, लेजर कोड रिपॉजिटरी, या स्वयं डीएपी तक पहुंच नहीं थी। हमलावर कनेक्ट-किट के स्थान पर सीडीएन के भीतर एक दुर्भावनापूर्ण कोड पैकेज को पुश करने में सक्षम था। यह दुर्भावनापूर्ण कनेक्ट-किट कोड तब डीएपी द्वारा गतिशील रूप से लोड किया गया था जो पहले से ही कनेक्ट-किट-लोडर को एकीकृत करता है।

लेजर कनेक्ट किट शोषण लेजर और उद्योग द्वारा उपयोगकर्ताओं की सुरक्षा के लिए सामूहिक रूप से सामना किए जाने वाले जोखिमों पर प्रकाश डालता है, और यह एक अनुस्मारक भी है कि सामूहिक रूप से हमें डीएपी के आसपास सुरक्षा के लिए बार को ऊपर उठाना जारी रखना होगा जहां उपयोगकर्ता ब्राउज़र-आधारित हस्ताक्षर में संलग्न होंगे। इस बार लेजर की सेवा का शोषण किया गया, लेकिन भविष्य में किसी अन्य सेवा या लाइब्रेरी के साथ ऐसा हो सकता है।

मूल कारण

एनपीएमजेएस पर दुर्भावनापूर्ण कोड पैकेज को पुश करने में सक्षम होने के लिए, हमलावर ने एनपीएमजेएस पर व्यक्ति की पहुंच का लाभ उठाने के लिए एक पूर्व कर्मचारी को फ़िश किया। लेजर के सिस्टम (जीथूब, एसएसओ आधारित सेवाओं, सभी आंतरिक लेजर टूल और बाहरी टूल सहित) तक पूर्व कर्मचारी की पहुंच उचित रूप से रद्द कर दी गई थी, लेकिन दुर्भाग्य से पूर्व कर्मचारियों की एनपीएमजेएस तक पहुंच उचित तरीके से रद्द नहीं की गई थी।

हम पुष्टि कर सकते हैं कि यह एक दुर्भाग्यपूर्ण अलग घटना थी। कर्मचारी ऑफबोर्डिंग के दौरान लेजर कर्मचारियों द्वारा लेजर बुनियादी ढांचे तक पहुंच स्वचालित रूप से रद्द कर दी जाती है, हालांकि, मौजूदा प्रौद्योगिकी सेवाएं और उपकरण वर्तमान में वैश्विक स्तर पर कैसे संचालित होते हैं, हम स्वचालित रूप से कुछ बाहरी उपकरणों (एनपीएमजेएस शामिल) तक पहुंच रद्द नहीं कर सकते हैं, और इन्हें मैन्युअल रूप से नियंत्रित किया जाना चाहिए प्रत्येक व्यक्ति के लिए कर्मचारी ऑफबोर्डिंग चेकलिस्ट। लेजर में एक मौजूदा और नियमित रूप से अद्यतन ऑफबोर्डिंग प्रक्रिया है जहां हम प्रस्थान करने वाले कर्मचारियों को सभी बाहरी उपकरणों से हटा देते हैं। इस व्यक्तिगत मामले में, एनपीएमजेएस पर पहुंच को मैन्युअल रूप से रद्द नहीं किया गया था, जिसका हमें खेद है, और हम बाहरी तृतीय पक्ष भागीदार के साथ ऑडिट कर रहे हैं।

यह हमलावर द्वारा किया गया एक अत्याधुनिक हमला था. एनपीएमजेएस लक्षित खाते पर दो-कारक प्रमाणीकरण (2एफए) लागू करने के बावजूद, जो आम तौर पर कई प्रयासों को रोकता है, हमलावर ने पूर्व कर्मचारी के खाते से जुड़ी एपीआई कुंजी का फायदा उठाकर इस सुरक्षा उपाय को दरकिनार कर दिया।

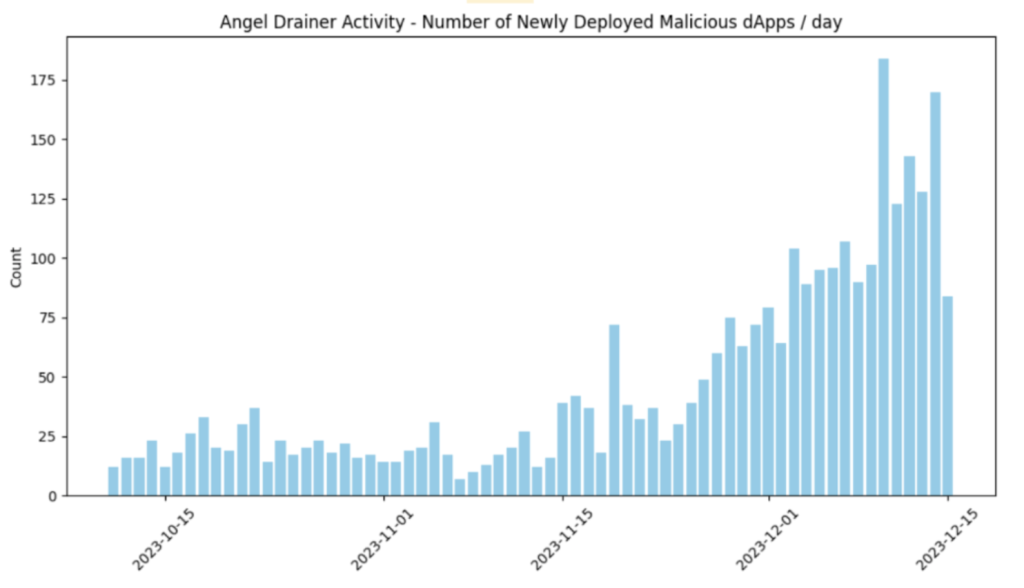

इस विशिष्ट हमले ने हमलावर को लेजर कनेक्ट किट का एक नया दुर्भावनापूर्ण संस्करण अपलोड करने में सक्षम बनाया जिसमें एंजेल ड्रेनर मैलवेयर शामिल था। एंजेल ड्रेनर एक सेवा के रूप में मैलवेयर है जिसे विशेष रूप से दुर्भावनापूर्ण लेनदेन तैयार करने के लिए डिज़ाइन किया गया है जो हस्ताक्षर करने पर वॉलेट को खाली कर देता है। यह ईवीएम श्रृंखलाओं पर विशेषीकृत एक संपूर्ण बुनियादी ढांचा है जो मांग पर स्मार्ट अनुबंध तैनात करता है और नुकसान को अधिकतम करने के लिए अनुरूप लेनदेन तैयार करता है।

दुर्भाग्य से, NPMJS.com स्वचालित के लिए बहु-प्राधिकरण या हस्ताक्षर सत्यापन की अनुमति नहीं देता है प्रकाशन. हम तैनाती चरण में और अधिक नियंत्रण लागू करने के लिए तदर्थ तंत्र जोड़ने पर काम कर रहे हैं।

निष्कर्ष

यह अनुभवी हमलावरों द्वारा किया गया एक अच्छी तरह से तैयार हमला था। लागू की गई फ़िशिंग तकनीक क्रेडेंशियल्स पर ध्यान केंद्रित नहीं करती थी, जिसे हम पारिस्थितिकी तंत्र को प्रभावित करने वाले अधिकांश फ्रंट-एंड हमलों में देखते हैं, बल्कि इसके बजाय हमलावर ने सीधे सत्र टोकन पर काम किया।

इस्तेमाल किया गया मैलवेयर एंजेल ड्रेनर था, और लेजर सुरक्षा टीम ने पिछले तीन महीनों में इस मैलवेयर का उपयोग करके आपराधिक गतिविधियों में वृद्धि देखी है (कृपया इस प्रकाशित को देखें) नाकाबंदी रिपोर्ट). हम ऑन-चेन यह भी देख सकते हैं कि चोरी की गई धनराशि को विभाजित किया जा रहा है: 85% शोषक को और 15% एंजेल ड्रेनर को, जिसे एक सेवा के रूप में मैलवेयर के रूप में देखा जा सकता है।

यह एंजेल ड्रेनर उपयोगकर्ताओं को वर्तमान में लक्षित संपत्ति के प्रकार के आधार पर विभिन्न प्रकार के लेनदेन पर हस्ताक्षर करने के लिए प्रेरित करता है। ERC20 और NFT टोकन के लिए, यह उपयोगकर्ताओं से हस्ताक्षर करने का अनुरोध करता है अनुमोदन और अनुमति संदेश. देशी टोकन के लिए, ड्रेनर उपयोगकर्ता से नकली "दावा" लेनदेन पर हस्ताक्षर करने के लिए कहता है दावा विधि केवल फंडों को स्वीप करती है, या साधारण टोकन ट्रांसफर करती है जिसे बाद में संबंधित पते पर एक स्मार्ट अनुबंध तैनात करके स्वीप किया जा सकता है।

यही कारण है कि हम एक उद्योग के रूप में क्लियर साइनिंग को प्रोत्साहित करना जारी रखते हैं, ताकि उपयोगकर्ता अपने लेजर हार्डवेयर डिवाइस पर विश्वसनीय डिस्प्ले पर जो देखते हैं उसे सत्यापित कर सकें।

उपचारात्मक कार्रवाई

लेजर सुरक्षा और प्रौद्योगिकी टीमें, लेजर कार्यकारी टीम सहित, वर्तमान में हमारे द्वारा उपयोग किए जाने वाले लेजर आंतरिक और बाहरी उपकरणों और प्रणालियों पर हमारे सभी एक्सेस नियंत्रणों की समीक्षा और ऑडिट कर रही हैं।

जब कोड समीक्षा, परिनियोजन, वितरण और पहुंच नियंत्रण की बात आती है, तो लेजर अपनी नीतियों को सुदृढ़ करेगा, जिसमें हमारे रखरखाव और ऑफ-बोर्डिंग जांच में सभी बाहरी उपकरण जोड़ना शामिल है। प्रासंगिक होने पर हम कोड हस्ताक्षर को सामान्य बनाना जारी रखेंगे। इसके अतिरिक्त हम यह सुनिश्चित करने के लिए आवर्ती आंतरिक ऑडिट भी कर रहे हैं कि इसे ठीक से लागू किया गया है।

लेजर पहले से ही फ़िशिंग प्रशिक्षण सहित सुरक्षा प्रशिक्षण सत्र आयोजित करता है। 2024 की शुरुआत में सभी कर्मचारियों के लिए उनके संबंधित विभागों में आंतरिक सुरक्षा प्रशिक्षण कार्यक्रम को भी सुदृढ़ किया जाएगा। लेजर पहले से ही नियमित तृतीय पक्ष सुरक्षा मूल्यांकन आयोजित करता है और इन मूल्यांकनों को प्राथमिकता देना जारी रखेगा।

2024 की शुरुआत में, एक्सेस कंट्रोल, कोड प्रमोशन और वितरण पर केंद्रित एक विशिष्ट तृतीय पक्ष ऑडिट आयोजित किया जाएगा।

इसके अलावा, हम भविष्य की घटनाओं का और भी तेजी से पता लगाने और प्रतिक्रिया करने में सक्षम होने के लिए अपने बुनियादी ढांचे की निगरानी और चेतावनी प्रणालियों को मजबूत करेंगे।

अंत में, हम ब्लाइंड साइनिंग को रोकने पर दोगुना काम करेंगे, इसे अत्यधिक सुरक्षा प्रथाओं को सुनिश्चित करने के लिए लेजर उपयोगकर्ताओं के लिए एक विकल्प के रूप में हटा देंगे, और उपयोगकर्ताओं को सुरक्षित प्रदर्शन के बिना लेनदेन पर हस्ताक्षर करने के संभावित प्रभाव के बारे में शिक्षित करेंगे या यह समझेंगे कि वे उपयोग न करके क्या हस्ताक्षर कर रहे हैं। स्पष्ट हस्ताक्षर.

हम शोषण की पहचान करने और उसका समाधान करने के लिए लेजर टीमों के साथ तेजी से काम करने के लिए पारिस्थितिकी तंत्र में अपने भागीदारों को फिर से धन्यवाद देते हैं।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.ledger.com/blog/security-incident-report

- :हैस

- :है

- :नहीं

- :कहाँ

- 09

- 1

- 10

- 11

- 15% तक

- 2023

- 2024

- 26

- 2FA

- 40

- 51

- 53

- 7

- a

- योग्य

- पहुँच

- सुलभ

- लेखा

- सक्रिय रूप से

- गतिविधियों

- अभिनेताओं

- Ad

- जोड़ने

- इसके अलावा

- इसके अतिरिक्त

- पता

- प्रभावित करने वाले

- बाद

- फिर

- सब

- अनुमति देना

- की अनुमति दे

- की अनुमति देता है

- पहले ही

- भी

- हमेशा

- an

- विश्लेषण

- और

- देवदूत

- अन्य

- कोई

- एपीआई

- लगभग

- क्षुधा

- हैं

- चारों ओर

- AS

- आकलन

- आस्ति

- संपत्ति

- जुड़े

- At

- आक्रमण

- आक्रमण

- प्रयास

- आडिट

- लेखा परीक्षा

- आडिट

- प्रमाणीकरण

- स्वतः

- उपलब्धता

- जागरूक

- बार

- आधारित

- BE

- बनने

- जा रहा है

- के बीच

- अंधा

- संक्षिप्त

- बनाता है

- लेकिन

- by

- कर सकते हैं

- नही सकता

- मामला

- कारण

- केंद्रीय

- कुछ

- चेन

- जाँचता

- स्पष्ट

- कोड

- को़ड समीक्षा

- सामूहिक रूप से

- आता है

- पूरा

- अंग

- संचालित

- का आयोजन

- पुष्टि करें

- जुडिये

- निहित

- सामग्री

- जारी रखने के

- अनुबंध

- ठेके

- नियंत्रण

- नियंत्रण

- समन्वित

- समन्वय

- इसी

- सका

- शिल्प

- साख

- अपराधी

- वर्तमान

- वर्तमान में

- क्षति

- dapp

- डीएपी डेवलपर्स

- DApps

- दिसंबर

- प्रसव

- मांग

- विभागों

- निर्भर करता है

- तैनात

- तैनाती

- तैनाती

- तैनात

- बनाया गया

- के बावजूद

- विस्तृत

- पता लगाना

- पता चला

- डेवलपर्स

- युक्ति

- डीआईडी

- विभिन्न

- सीधे

- विकलांग

- डिस्प्ले

- वितरण

- कर देता है

- डबल

- नीचे

- नाली

- सूखा

- दो

- दौरान

- गतिशील

- से प्रत्येक

- शीघ्र

- पारिस्थितिकी तंत्र

- शिक्षित करना

- भी

- कर्मचारी

- कर्मचारियों

- सक्षम

- प्रोत्साहित करना

- लागू करने

- लगाना

- सुनिश्चित

- ERC20

- आकलन

- ईथर (ईटीएच)

- यूरोपीय

- और भी

- ईवीएम

- मार डाला

- कार्यकारी

- मौजूदा

- अनुभवी

- शोषण करना

- शोषित

- विस्तृत

- बाहरी

- चेहरा

- उल्लू बनाना

- और तेज

- पट्टिका

- निष्कर्ष

- पांच

- फिक्स

- फोकस

- ध्यान केंद्रित

- के लिए

- पूर्व

- से

- धन

- धन चोरी

- आगे

- भविष्य

- प्राप्त की

- असली

- GitHub

- ग्लोबली

- होना

- हार्डवेयर

- हार्डवेयर डिवाइस

- है

- होने

- हाइलाइट

- घंटा

- घंटे

- कैसे

- तथापि

- http

- HTTPS

- पहचान

- प्रभाव

- कार्यान्वित

- in

- घटना

- घटनाएं

- शामिल

- सहित

- बढ़ना

- व्यक्ति

- उद्योग

- इंफ्रास्ट्रक्चर

- अंदर

- उदाहरण

- बजाय

- एकीकृत

- एकीकृत

- आंतरिक

- इंटरनेट

- में

- जांच

- पृथक

- IT

- आईटी इस

- खुद

- जावा

- जावास्क्रिप्ट

- कुंजी

- किट

- बाद में

- ताज़ा

- खाता

- कम

- लीवरेज

- पुस्तकालय

- थोड़ा

- भार

- लंबे समय तक

- निम्न

- बनाया गया

- रखरखाव

- बनाना

- मैलवेयर

- प्रबंधक

- मैन्युअल

- बहुत

- अधिकतम-चौड़ाई

- अधिकतम करने के लिए

- इसी बीच

- माप

- तंत्र

- उल्लेख किया

- संदेश

- मिनट

- निगरानी

- महीने

- सुबह

- अधिकांश

- चाहिए

- देशी

- प्रकृति

- आवश्यकता

- नेटवर्क

- नया

- NFT

- nft टोकन

- सामान्य रूप से

- of

- on

- ऑन-चैन

- चल रहे

- खुला

- खुला स्रोत

- संचालित

- विकल्प

- or

- आदेश

- का आयोजन

- हमारी

- आउट

- पैकेज

- साथी

- भागीदारों

- पार्टी

- पारित कर दिया

- अतीत

- फ़िशिंग

- फिशिंग अटैक

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- pm

- नीतियाँ

- संभावित

- प्रथाओं

- तैयार

- उपस्थिति

- रोकने

- प्राथमिकता

- प्रक्रिया

- कार्यक्रम

- परियोजना

- पदोन्नति

- अच्छी तरह

- रक्षा करना

- प्रकाशित

- धक्का

- जल्दी से

- उठाना

- पहुँचे

- प्रतिक्रिया

- प्रतिक्रिया

- हाल

- आवर्तक

- उल्लेख

- निर्दिष्ट

- खेद

- नियमित

- नियमित तौर पर

- सुदृढ़

- और

- प्रासंगिक

- बने रहे

- अनुस्मारक

- हटाना

- हटाने

- रिपोर्ट

- कोष

- अनुरोधों

- संकल्प

- हल करने

- कि

- परिणाम

- की समीक्षा

- की समीक्षा

- जोखिम

- s

- लिपि

- सुरक्षित

- सुरक्षा

- देखना

- देखा

- सेवा

- सेवाएँ

- सत्र

- सत्र

- साझा

- हस्ताक्षर

- हस्ताक्षर

- पर हस्ताक्षर किए

- पर हस्ताक्षर

- सरल

- केवल

- स्मार्ट

- स्मार्ट अनुबंध

- स्मार्ट अनुबंध

- So

- परिष्कृत

- स्रोत

- विशेषीकृत

- विशिष्ट

- विशेष रूप से

- विभाजित

- ट्रेनिंग

- प्रारंभ

- चुराया

- निश्चित

- तेजी से

- सिस्टम

- अनुरूप

- लिया

- लक्षित

- को लक्षित

- टीम

- टीमों

- तकनीक

- टेक्नोलॉजी

- Tether

- से

- धन्यवाद

- धन्यवाद

- कि

- RSI

- भविष्य

- लेकिन हाल ही

- अपने

- फिर

- इन

- वे

- तीसरा

- इसका

- तीन

- गुरूवार

- पहर

- सेवा मेरे

- टोकन

- टोकन

- उपकरण

- कुल

- प्रशिक्षण

- ट्रांजेक्शन

- लेनदेन

- स्थानान्तरण

- विश्वस्त

- दो

- टाइप

- प्रकार

- समझ

- दुर्भाग्य

- दुर्भाग्य से

- अपडेट

- अपडेट

- USDT

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- अधिकतम

- सत्यापन

- सत्यापित

- संस्करण

- शिकार

- आयतन

- बटुआ

- जेब

- था

- we

- कुंआ

- थे

- क्या

- एचएमबी क्या है?

- कब

- कौन कौन से

- कौन

- क्यों

- मर्जी

- खिड़की

- साथ में

- अंदर

- बिना

- काम किया

- काम कर रहे

- होगा

- X

- जेफिरनेट