->

छवि: फ़ोटोलिया/एसडीकोरेट

इंटरनेट आपराधिक उद्देश्यों के लिए उपकरणों का एक समृद्ध चयन प्रदान करता है: पासवर्ड क्रैकर और भेद्यता स्कैनर ये सिर्फ दो उदाहरण हैं. साथ ही, किसी को ऐसे वेब एप्लिकेशन भी मिलते हैं जो गोपनीयता का उल्लंघन करने के लिए उपयुक्त होते हैं - उदाहरण के लिए, टेलीफोन नंबरों के मालिकों या फोटो में किसी व्यक्ति के लिए रिवर्स सर्च।

हालाँकि, इन उपकरणों का उपयोग न केवल आपराधिक उद्देश्यों या अन्य लोगों की पहचान का पता लगाने के लिए किया जा सकता है, बल्कि आप इन्हें अपनी सुरक्षा या आपात स्थिति के लिए भी उपयोग कर सकते हैं। उदाहरण के लिए, यदि आप कोई महत्वपूर्ण पासवर्ड भूल गए हैं तो पासवर्ड क्रैकर अक्सर अंतिम उपाय होते हैं। हैकर्स के संभावित प्रवेश बिंदुओं का पता लगाने और फिर उन्हें ब्लॉक करने के लिए आपके अपने नेटवर्क पर भेद्यता स्कैनर का भी उपयोग किया जा सकता है।

चेतावनी: पासवर्ड क्रैक करना या यहां तक कि नेटवर्क पर जासूसी करना कानून द्वारा केवल तभी अनुमति दी जाती है जब इसमें आपके अपने पासवर्ड और आपका अपना नेटवर्क शामिल हो। यदि आप किसी अन्य के पासवर्ड को डिक्रिप्ट करने या किसी अन्य नेटवर्क पर जासूसी करने का प्रयास करते हैं, तो आप पर मुकदमा चलाया जा सकता है।

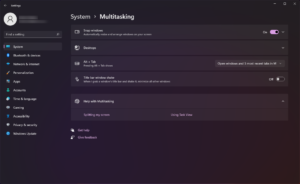

विंडोज़ पासवर्ड बदलें

ऑफ़लाइन एनटी पासवर्ड और रजिस्ट्री संपादक विंडोज 10 और 11 पासवर्ड को भी अधिलेखित कर सकता है। वेब पर एक विस्तृत मार्गदर्शिका बताती है कि यह कैसे करना है।

IDG

अपना कंप्यूटर चालू करने के बाद आपको जो पहला पासवर्ड दर्ज करना पड़ता है वह आमतौर पर विंडोज पासवर्ड होता है। यदि आप अब इस पासवर्ड को नहीं जानते हैं, तो आपका डेटा नष्ट नहीं होगा - उदाहरण के लिए, आप बूट स्टिक या बूट सीडी के साथ कंप्यूटर को बूट कर सकते हैं, और महत्वपूर्ण दस्तावेज़ों को किसी अन्य माध्यम में कॉपी कर सकते हैं - लेकिन आपके पास आमतौर पर ऑपरेटिंग को पुनर्स्थापित करने के अलावा कोई विकल्प नहीं है प्रणाली।

निःशुल्क उपकरण ऑफलाइन एनटी पासवर्ड और रजिस्ट्री संपादक बाहर निकलने का रास्ता सुझाता है. यह पासवर्ड को क्रैक करने का प्रयास भी नहीं करता है, बल्कि इसे आपकी पसंद के वर्ण संयोजन के साथ अधिलेखित कर देता है।

टूल पहले से ही काफी पुराना है, अंतिम संस्करण 2014 का है, लेकिन यह अभी भी कुछ प्रतिबंधों के साथ विंडोज 10 और 11 के तहत चलता है। उदाहरण के लिए, बूट करते समय कंप्यूटर को लीगेसी मोड का समर्थन करना चाहिए; प्रोग्राम UEFI बूट के साथ काम नहीं करता है। इसके अलावा, हार्ड डिस्क या एसएसडी को Bitlocker या किसी अन्य सॉफ़्टवेयर के साथ एन्क्रिप्ट नहीं किया जाना चाहिए।

यह भी ध्यान दें कि विंडोज़ का अंतर्निहित एन्क्रिप्शन, ईएफएस फ़ाइल सिस्टम, पासवर्ड से जुड़ा हुआ है। यदि आप इसे इसके साथ बदलते हैं ऑफलाइन एनटी पासवर्ड और रजिस्ट्री संपादक और यदि आपने पहले अपनी हार्ड ड्राइव को एन्क्रिप्ट किया है, तो डेटा नष्ट हो जाएगा।

ऑफ़लाइन एनटी पासवर्ड और रजिस्ट्री संपादक का उपयोग कैसे करें, इस पर एक मार्गदर्शिका यहां पाया जा.

कार्यालय दस्तावेजों के पासवर्ड

Elcomsoft का टूल एडवांस्ड ऑफिस पासवर्ड रिकवरी लॉक की गई ऑफिस फ़ाइल के पासवर्ड को क्रैक करने के कई तरीके जानता है। मुफ़्त संस्करण में, यह अधिकतम तीन अक्षरों वाले पासवर्ड ढूंढता है।

IDG

Microsoft 365 प्रोग्राम जैसे Word, Excel, PowerPoint, आदि दस्तावेज़ों को पासवर्ड से सुरक्षित और एन्क्रिप्ट कर सकते हैं। Microsoft ने प्रत्येक नए संस्करण के साथ इस एन्क्रिप्शन को कुछ हद तक मजबूत किया है।

इसलिए आप इंटरनेट पर उपकरणों की एक पूरी श्रृंखला पा सकते हैं जो पुराने Office संस्करणों के पासवर्ड को क्रैक कर सकते हैं, लेकिन Microsoft 365 के नए बिल्ड के साथ यह शायद ही संभव है।

एक अपवाद है एल्कॉमसॉफ्ट एडवांस्ड ऑफिस पासवर्ड रिकवरी, जो सभी Microsoft Office संस्करणों से दस्तावेज़ों को डिक्रिप्ट कर सकता है। निर्माता के अनुसार, सॉफ़्टवेयर Wordperfect Office, Openoffice.org और कई अन्य Office पैकेजों के पासवर्ड भी निर्धारित कर सकता है।

यह सुनिश्चित करने के लिए कि प्रक्रिया में अधिक समय न लगे, सॉफ़्टवेयर एक या अधिक GPU का उपयोग करता है। यह टूल शुल्क देकर उपलब्ध है, होम संस्करण की कीमत $49 है। निर्माता मुफ्त डाउनलोड के लिए एक परीक्षण संस्करण प्रदान करता है, जो, हालांकि, केवल तीन अक्षरों तक की लंबाई वाले पासवर्ड प्रदर्शित करता है, जो किसी भी मामले में शायद ही पर्याप्त होगा।

पीडीएफ दस्तावेज़ जिन्हें आपने Adobe Acrobat या Word के माध्यम से पासवर्ड से सुरक्षित किया है, एक विशेष मामला है। उनके लिए, आपको एक अलग कार्यक्रम की आवश्यकता है, अर्थात् एल्कॉमसॉफ्ट एडवांस्ड पीडीएफ पासवर्ड रिकवरी $49 के लिए भी. इस टूल का एक सीमित परीक्षण संस्करण भी उपलब्ध है।

जॉन द रिपर एक ओपन-सोर्स प्रोग्राम है जो कई एक्सटेंशन की बदौलत विभिन्न ऑफिस फॉर्मेट और अन्य प्रोग्रामों के पासवर्ड को क्रैक करता है। हालाँकि, इसमें कई घंटे या दिन भी लग सकते हैं।

IDG

एल्कॉमसॉफ्ट का विकल्प निःशुल्क कमांड-लाइन प्रोग्राम है जॉन द रिपर. आप सॉफ़्टवेयर को कमांड लाइन के माध्यम से नियंत्रित करते हैं, इसलिए ऑपरेशन थोड़ा अधिक जटिल है। हालाँकि, एक्सटेंशन की मदद से, आप Microsoft 365 फ़ाइलों के साथ-साथ लिब्रे ऑफिस या एन्क्रिप्टेड ज़िप फ़ाइलों को डिक्रिप्ट करने के लिए टूल का उपयोग कर सकते हैं।

देखें कि आपके द्वारा उपयोग किए गए पासवर्ड को निर्धारित करने में एल्कॉमसॉफ्ट प्रोग्राम और जॉन द रिपर को कितना समय लगता है। इससे आपको अंदाजा हो जाएगा कि आपका पासवर्ड वास्तव में कितना सुरक्षित है। ध्यान रखें कि आपराधिक हैकरों के पास कई जीपीयू और तदनुसार उच्च कंप्यूटिंग शक्ति वाले वर्तमान उच्च-प्रदर्शन वाले कंप्यूटर तक पहुंच हो सकती है। उनका प्रदर्शन एक पीसी से सौ या अधिक गुना अधिक हो सकता है, कम से कम जब ऐसे विशेष कार्यों की बात आती है।

अपना खुद का नेटवर्क स्कैन करें

एनएमएपी मूल रूप से कमांड लाइन के लिए एक लिनक्स टूल था। इस बीच, ग्राफिकल यूजर इंटरफ़ेस वाला एक विंडोज़ संस्करण भी उपलब्ध है, जो इसे उपयोग करना बहुत आसान बनाता है।

IDG

यदि मैलवेयर आपके कंप्यूटर तक पहुंचने में कामयाब हो जाता है, तो यह अक्सर आपके नेटवर्क के अन्य कंप्यूटरों को भी संक्रमित करने का प्रयास करेगा। निवारक उपाय के रूप में, आप अपने नेटवर्क के उपकरणों को भेद्यता विश्लेषण के अधीन कर सकते हैं। इसके लिए सबसे प्रसिद्ध उपकरण ओपन-सोर्स सॉफ़्टवेयर है Nmap.

यह खुले पोर्ट की तलाश करता है जिसके माध्यम से डिवाइस को बाहर से एक्सेस किया जा सकता है और पोर्ट कॉन्फ़िगरेशन और अन्य डेटा से ऑपरेटिंग सिस्टम, इसके संस्करण, चल रही सेवाओं और स्थापित फ़ायरवॉल का अनुमान लगाता है। यदि किसी पाए गए कॉन्फ़िगरेशन के लिए कमजोरियाँ ज्ञात हैं, तो एक आपराधिक हैकर उनका फायदा उठा सकता है और कंप्यूटर पर कब्ज़ा कर सकता है।

एनएमएपी एक पेशेवर उपकरण है और नेटवर्क कैसे काम करता है इसके बारे में कुछ ज्ञान की आवश्यकता होती है। पर https://nmap.org/docs.html आप कमांड लाइन संस्करण और विंडोज इंटरफ़ेस वाले संस्करण दोनों के लिए प्रोग्राम के लिए विस्तृत निर्देश पा सकते हैं। एनएमएपी द्वारा उपलब्ध कराए गए डेटा की व्याख्या के लिए अनुसंधान की आवश्यकता हो सकती है।

वाई-फाई पासवर्ड का परीक्षण

एयरक्रैक-एनजी का ग्राफिकल यूजर इंटरफेस बहुत विरल है। फिर भी, प्रोग्राम का उपयोग करना मुश्किल है और डेटा खींचने में सक्षम होने के लिए विशेष हार्डवेयर घटकों की भी आवश्यकता होती है।

IDG

वाई-फाई नेटवर्क की सुरक्षा काफी हद तक इस्तेमाल किए गए पासवर्ड पर निर्भर करती है। इस कारण से, वाई-फ़ाई पासवर्ड अक्सर बहुत लंबे और जटिल होते हैं। वाई-फाई एन्क्रिप्शन को क्रैक करने के लिए एक्सेस प्वाइंट और क्लाइंट के बीच लंबे समय तक डेटा ट्रैफिक को रिकॉर्ड करना और उसका विश्लेषण करना भी जरूरी है। वैकल्पिक रूप से, जब तक आपको नेटवर्क एक्सेस के लिए पासवर्ड नहीं मिल जाता, तब तक क्रूर बल का हमला करें और वर्ण संयोजनों का प्रयास करें।

औज़ार Aircrack- एनजी दूसरे तरीके से जाता है: यह पूर्व-साझा कुंजी की खोज करता है, एक कुंजी जो डेटा के एन्क्रिप्शन के लिए एक्सेस प्वाइंट और क्लाइंट कंप्यूटर के बीच आदान-प्रदान की जाती है। संभावित स्थान फ़ाइल या मॉनिटर किए गए वाई-फ़ाई नेटवर्क के रूप में रिकॉर्ड किया गया डेटा ट्रैफ़िक हैं।

एयरक्रैक-एनजी केवल कुछ चयनित वाई-फाई चिपसेट और एंटेना के साथ काम करता है। इसे चलाना भी आसान नहीं है. इसके अलावा, यह वास्तविक रूप से केवल छोटे पासवर्ड को डिक्रिप्ट कर सकता है। उदाहरण के लिए, फ़्रिट्ज़बॉक्स के 20-अंकीय पासवर्ड को डिक्रिप्ट करना निराशाजनक है।

हालाँकि, सुरक्षा परीक्षण के लिए, यह सुविधा बिल्कुल सही है: यदि एयरक्रैक-एनजी आपके वाई-फ़ाई पासवर्ड को क्रैक कर सकता है, तो यह बहुत छोटा है।

इंटरनेट पर अपनी पहचान छुपाना

बिना पहचाने इंटरनेट पर घूमने के लिए टोर नेटवर्क अभी भी सबसे अच्छा विकल्प है। यह सच है कि डार्क वेब पर जाने के लिए टोर के माध्यम से पंजीकरण भी एक शर्त है, जहां कई साइटों पर अवैध सामानों का कारोबार होता है।

लेकिन दमनकारी राज्यों में कई लोगों के लिए टोर उन वेबसाइटों तक बिना पहचाने पहुंचने का सबसे सुरक्षित तरीका है जो उनके अपने देश में पहुंच योग्य नहीं हैं। यहां संयुक्त राज्य अमेरिका में, टीओआर इंटरनेट पर गुमनाम रहने का एक सुरक्षित तरीका है। आप नेटवर्क के माध्यम से ईमेल भी भेज सकते हैं या सोशल मीडिया का उपयोग कर सकते हैं - फेसबुक कई वर्षों से डार्क वेब पर अपनी साइट संचालित कर रहा है।

टोर तक पहुंचने के लिए, आपको बस मुफ़्त की आवश्यकता है Tor ब्राउज़र, फ़ायरफ़ॉक्स का एक अनुकूलित और पूर्व-कॉन्फ़िगर संस्करण।

यदि आप सुरक्षित रहना चाहते हैं, तो लिनक्स वितरण के साथ एक लाइव सीडी का उपयोग करें पट, जो टोर नेटवर्क तक पहुंच की भी अनुमति देता है, और इसके साथ आपके पीसी को बूट करने की भी अनुमति देता है।

रिवर्स सर्च: तस्वीरें

पिमयेज़ यह विशेष रूप से चेहरों के लिए एक खोज इंजन है। आप वेबसाइट पर एक पोर्ट्रेट अपलोड कर सकते हैं या अपने स्मार्टफ़ोन से एक तस्वीर खींच सकते हैं, और वेब सेवा एक सेकंड में उसी व्यक्ति की अधिक तस्वीरों के लिए अपने डेटाबेस में खोज करेगी। फिर यह आपको वे तस्वीरें दिखाता है जो उसे मिलीं और उन वेबसाइटों का नाम बताता है जहां उसने उन्हें पाया।

तीन खोजें निःशुल्क हैं, लेकिन सेवा संबंधित वेब पते का नाम नहीं बताती है। इन्हें सक्रिय करने के लिए आपको प्रति खोज $14.99 का भुगतान करना होगा। आगे की खोजों के लिए, आप एक सदस्यता लेते हैं, जिसकी कीमत सबसे सस्ते संस्करण में $29.99 प्रति माह है।

Google भी ऐसी ही सेवा निःशुल्क प्रदान करता है। खोज इंजन एक छवि खोज प्रदान करता है www.google.com/imghp. यदि आप खोज फ़ील्ड के दाईं ओर कैमरा प्रतीक पर क्लिक करते हैं, तो आप एक फोटो अपलोड कर सकते हैं। "खोजें" पर क्लिक करने के बाद, छवि अनुभाग को समायोजित करें और फिर "छवि स्रोत खोजें" पर क्लिक करें। इसके बाद Google आपको एक सूची दिखाएगा कि यह फ़ोटो किन वेबसाइटों पर दिखाई देती है।

दोनों सेवाओं के बीच एक अंतर है: Pimeyes एक ही व्यक्ति की तस्वीरें खोजने में सक्षम है, उदाहरण के लिए, आप उन्हें कैप्शन द्वारा पहचान सकते हैं। तो यह चेहरा पहचानने की एक सेवा है। दूसरी ओर, Google की छवि खोज, वेब पर केवल समान या मिलती-जुलती तस्वीरें ही ढूंढती है। हालाँकि, उदाहरण के लिए, कॉपीराइट छवियों के अनधिकृत उपयोग की खोज के लिए दोनों खोज इंजनों का उपयोगी रूप से उपयोग किया जा सकता है।

यह लेख जर्मन से अंग्रेजी में अनुवादित किया गया था और मूल रूप से pcwelt.de पर प्रकाशित हुआ था।

कूपन कोड

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- योग्य

- About

- पहुँच

- पहुँचा

- सुलभ

- अनुसार

- इसके अलावा

- पतों

- को समायोजित

- एडोब

- उन्नत

- बाद

- के खिलाफ

- सब

- की अनुमति देता है

- पहले ही

- भी

- वैकल्पिक

- amp

- an

- विश्लेषण

- विश्लेषण करें

- और

- गुमनाम

- अन्य

- कोई

- छपी

- प्रकट होता है

- अनुप्रयोगों

- हैं

- चारों ओर

- लेख

- AS

- At

- आक्रमण

- लेखक

- उपलब्ध

- BE

- क्योंकि

- किया गया

- BEST

- के बीच

- खंड

- के छात्रों

- जानवर बल

- बनाता है

- में निर्मित

- लेकिन

- by

- कैमरा

- कर सकते हैं

- कार्ड

- ले जाना

- मामला

- वर्ग

- CD

- परिवर्तन

- चरित्र

- अक्षर

- प्रभार

- सबसे सस्ता

- चुनाव

- क्लिक करें

- ग्राहक

- कोड

- COM

- संयोजन

- संयोजन

- कैसे

- आता है

- टिप्पणियाँ

- जटिल

- जटिल

- घटकों

- कंप्यूटर

- कंप्यूटर्स

- कंप्यूटिंग

- संगणन शक्ति

- विन्यास

- नियंत्रण

- इसी

- लागत

- सका

- देश

- दरार

- खुर

- श्रेय

- अपराधी

- सीएसएस

- वर्तमान

- अनुकूलित

- अंधेरा

- डार्क वेब

- तिथि

- डाटाबेस

- तारीख

- खजूर

- दिन

- डिक्रिप्ट

- निर्भर करता है

- विवरण

- विस्तृत

- पता लगाना

- निर्धारित करना

- युक्ति

- डिवाइस

- Умереть

- अंतर

- प्रदर्शित करता है

- वितरण

- do

- दस्तावेजों

- कर देता है

- डाउनलोड

- ड्राइव

- से प्रत्येक

- आसान

- आसान

- संपादक

- एल्स

- ईमेल

- एम्बेड

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- इंजन

- इंजन

- अंग्रेज़ी

- सुनिश्चित

- दर्ज

- प्रविष्टि

- आदि

- ईथर (ईटीएच)

- और भी

- उदाहरण

- उदाहरण

- से अधिक

- एक्सेल

- अपवाद

- आदान-प्रदान किया

- बताते हैं

- शोषण करना

- एक्सटेंशन

- चेहरा

- चेहरा पहचान

- फेसबुक

- चेहरे के

- कारक

- असत्य

- Feature

- शुल्क

- खेत

- पट्टिका

- फ़ाइलें

- खोज

- पाता

- Firefox

- फ़ायरवॉल

- प्रथम

- का पालन करें

- के लिए

- सेना

- भूल

- प्रपत्र

- पाया

- मुक्त

- से

- आगे

- जर्मन

- मिल

- देना

- चला जाता है

- माल

- गूगल

- गूगल की

- GPUs

- गाइड

- हैकर

- हैकर्स

- था

- हाथ

- कठिन

- हार्ड ड्राइव

- हार्डवेयर

- है

- ऊंचाई

- मदद

- यहाँ उत्पन्न करें

- हाई

- उच्च प्रदर्शन

- होम

- घंटे

- कैसे

- How To

- तथापि

- एचटीएमएल

- HTTPS

- सौ

- नायक

- विचार

- पहचान करना

- पहचान

- if

- अवैध

- की छवि

- छवि खोजें

- छवियों

- महत्वपूर्ण

- in

- अनुक्रमणिका

- निर्देश

- इंटरफेस

- इंटरनेट

- शामिल

- IT

- आईटी इस

- जॉन

- जेपीजी

- केवल

- रखना

- कुंजी

- जानना

- ज्ञान

- जानने वाला

- जानता है

- बड़ा

- बड़े पैमाने पर

- पिछली बार

- कानून

- कम से कम

- विरासत

- लंबाई

- सीमित

- लाइन

- लिनक्स

- सूची

- थोड़ा

- जीना

- स्थानों

- बंद

- लंबा

- लंबे समय तक

- लंबे समय तक

- लग रहा है

- खोया

- बनाना

- बनाता है

- मैलवेयर

- प्रबंधक

- प्रबंधन करता है

- उत्पादक

- बहुत

- बुहत सारे लोग

- मैट्रिक्स

- अधिकतम-चौड़ाई

- अधिकतम

- मई..

- इसी बीच

- माप

- मीडिया

- मध्यम

- तरीकों

- माइक्रोसॉफ्ट

- माइक्रोसॉफ्ट 365

- माइक्रोसॉफ्ट ऑफिस

- माइक्रोसॉफ्ट विंडोज

- मिनट

- मन

- मिनट

- एमआईटी

- मोड

- नजर रखी

- महीना

- अधिक

- चलती

- बहुत

- चाहिए

- नाम

- यानी

- नामों

- आवश्यक

- आवश्यकता

- नेटवर्क

- नेटवर्क का उपयोग

- शुद्ध कार्यशील

- नेटवर्क

- फिर भी

- नया

- नए

- नहीं

- कोई नहीं

- नोट

- nt

- संख्या

- संख्या

- अक्टूबर

- of

- ऑफर

- Office

- ऑफ़लाइन

- अक्सर

- पुराना

- बड़े

- on

- ONE

- केवल

- खुला

- खुला स्रोत

- खुला स्रोत सॉफ्टवेयर

- संचालित

- परिचालन

- ऑपरेटिंग सिस्टम

- आपरेशन

- अनुकूलित

- or

- मौलिक रूप से

- अन्य

- आउट

- बाहर

- के ऊपर

- अपना

- मालिकों

- संकुल

- पृष्ठ

- पासवर्ड

- पासवर्ड

- वेतन

- PC

- पीडीएफ

- स्टाफ़

- प्रति

- प्रदर्शन

- व्यक्ति

- फ़ोटो

- तस्वीरें

- तस्वीरें

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- लगाना

- बिन्दु

- अंक

- चित्र

- बंदरगाहों

- संभव

- पद

- बिजली

- प्रीमियम

- वर्तमान

- प्रस्तुत

- पहले से

- प्राथमिक

- एकांत

- प्रक्रिया

- पेशेवर

- पेशेवरों

- प्रोफाइल

- कार्यक्रम

- प्रोग्राम्स

- अभियोग पक्ष

- रक्षा करना

- सुरक्षा

- बशर्ते

- प्रयोजनों

- बिल्कुल

- रेंज

- पढ़ना

- वास्तव में

- कारण

- मान्यता

- रिकॉर्ड

- दर्ज

- वसूली

- पंजीकरण

- रजिस्ट्री

- रहना

- अपेक्षित

- की आवश्यकता होती है

- अनुसंधान

- रिज़ॉर्ट

- प्रतिबंध

- उल्टा

- धनी

- सही

- रोबोट

- दौड़ना

- चलाता है

- s

- सुरक्षित

- सबसे सुरक्षित

- वही

- Search

- search engine

- खोज इंजन

- खोजें

- दूसरा

- अनुभाग

- सुरक्षित

- सुरक्षा

- चयनित

- चयन

- भेजें

- एसईओ

- अलग

- सेवा

- सेवाएँ

- कई

- कम

- पक्ष

- समान

- केवल

- एक

- साइट

- साइटें

- स्मार्टफोन

- स्नैप

- So

- सोशल मीडिया

- सोशल मीडिया

- सॉफ्टवेयर

- कुछ

- कोई

- कुछ हद तक

- स्रोत

- विशेष

- विशेष रूप से

- विभाजित

- जासूसी

- प्रारंभ

- राज्य

- छड़ी

- फिर भी

- विषय

- ग्राहक

- अंशदान

- ऐसा

- पर्याप्त

- उपयुक्त

- समर्थन

- प्रतीक

- प्रणाली

- तालिका

- टैग

- लेना

- कार्य

- परीक्षण

- धन्यवाद

- कि

- RSI

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इसलिये

- इन

- वे

- इसका

- तीन

- यहाँ

- इस प्रकार

- बंधा होना

- पहर

- शीर्षक

- सेवा मेरे

- भी

- साधन

- उपकरण

- टो

- कारोबार

- यातायात

- <strong>उद्देश्य</strong>

- कोशिश

- मोड़

- दो

- टाइप

- अनधिकृत

- के अंतर्गत

- चल पाता

- यूनाइटेड

- संयुक्त राज्य अमेरिका

- जब तक

- यूआरएल

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- यूजर इंटरफेस

- का उपयोग करता है

- आमतौर पर

- विभिन्न

- संस्करण

- बहुत

- के माध्यम से

- का उल्लंघन

- की

- कमजोरियों

- भेद्यता

- करना चाहते हैं

- युद्ध

- था

- मार्ग..

- वेब

- वेब अनुप्रयोग

- वेबसाइट

- वेबसाइटों

- कुंआ

- कब

- कौन कौन से

- पूरा का पूरा

- वाई फाई

- मर्जी

- खिड़कियां

- साथ में

- शब्द

- काम

- कार्य

- लिखा हुआ

- साल

- इसलिए आप

- आपका

- जेफिरनेट

- ज़िप