बड़े भाषा मॉडल (एलएलएम) के आसपास निर्मित जनरेटिव आर्टिफिशियल इंटेलिजेंस (एआई) अनुप्रयोगों ने व्यवसायों के लिए आर्थिक मूल्य बनाने और तेज करने की क्षमता का प्रदर्शन किया है। अनुप्रयोगों के उदाहरणों में शामिल हैं संवादात्मक खोज, ग्राहक सहायता एजेंट सहायता, ग्राहक सहायता विश्लेषण, स्व-सेवा आभासी सहायक, chatbots, समृद्ध मीडिया पीढ़ी, सामग्री मॉडरेशन, सुरक्षित, उच्च-प्रदर्शन सॉफ़्टवेयर विकास में तेजी लाने के लिए कोडिंग साथी, मल्टीमॉडल सामग्री स्रोतों से गहन अंतर्दृष्टि, आपके संगठन की सुरक्षा जांच और शमन में तेजी लाना, और भी बहुत कुछ। कई ग्राहक जेनरेटिव एआई एप्लिकेशन विकसित करते समय सुरक्षा, गोपनीयता और अनुपालन को प्रबंधित करने के बारे में मार्गदर्शन की तलाश में हैं। डिजाइन और वास्तुकला चरणों के दौरान एलएलएम की कमजोरियों, खतरों और जोखिमों को समझने और संबोधित करने से टीमों को जेनरेटर एआई द्वारा लाए जा सकने वाले आर्थिक और उत्पादकता लाभों को अधिकतम करने पर ध्यान केंद्रित करने में मदद मिलती है। जोखिमों के बारे में जागरूक होने से जेनेरिक एआई अनुप्रयोगों में पारदर्शिता और विश्वास को बढ़ावा मिलता है, बढ़ी हुई अवलोकनशीलता को प्रोत्साहित किया जाता है, अनुपालन आवश्यकताओं को पूरा करने में मदद मिलती है, और नेताओं द्वारा सूचित निर्णय लेने की सुविधा मिलती है।

इस पोस्ट का लक्ष्य एआई और मशीन लर्निंग (एमएल) इंजीनियरों, डेटा वैज्ञानिकों, समाधान आर्किटेक्ट्स, सुरक्षा टीमों और अन्य हितधारकों को सुरक्षा सर्वोत्तम प्रथाओं को लागू करने के लिए एक सामान्य मानसिक मॉडल और ढांचा तैयार करने के लिए सशक्त बनाना है, जिससे एआई/एमएल टीमों को स्थानांतरित करने की अनुमति मिल सके। गति के बदले सुरक्षा से समझौता किए बिना तेज़। विशेष रूप से, यह पोस्ट एआई/एमएल और डेटा वैज्ञानिकों की मदद करना चाहती है, जिनका सुरक्षा सिद्धांतों से पहले कोई परिचय नहीं था, वे एलएलएम का उपयोग करके जेनरेटिव एआई अनुप्रयोगों को विकसित करने के संदर्भ में मुख्य सुरक्षा और गोपनीयता सर्वोत्तम प्रथाओं की समझ हासिल कर सकते हैं। हम सामान्य सुरक्षा चिंताओं पर भी चर्चा करते हैं जो एआई में विश्वास को कमजोर कर सकती हैं, जैसा कि इसके द्वारा पहचाना गया है एलएलएम अनुप्रयोगों के लिए ओपन वर्ल्डवाइड एप्लिकेशन सिक्योरिटी प्रोजेक्ट (ओडब्ल्यूएएसपी) टॉप 10, और ऐसे तरीके दिखाएं जिनसे आप जेनरेटिव एआई के साथ नवाचार करते हुए अपनी सुरक्षा मुद्रा और आत्मविश्वास बढ़ाने के लिए एडब्ल्यूएस का उपयोग कर सकते हैं।

यह पोस्ट एलएलएम का उपयोग करके जेनरेटिव एआई अनुप्रयोगों को विकसित करते समय आर्किटेक्ट जोखिम प्रबंधन रणनीतियों के लिए तीन निर्देशित चरण प्रदान करता है। हम सबसे पहले एलएलएम समाधानों के कार्यान्वयन, तैनाती और उपयोग से उत्पन्न होने वाली कमजोरियों, खतरों और जोखिमों पर ध्यान देते हैं, और सुरक्षा को ध्यान में रखते हुए नवाचार कैसे शुरू करें, इस पर मार्गदर्शन प्रदान करते हैं। फिर हम चर्चा करते हैं कि जेनेरिक एआई के लिए सुरक्षित नींव पर निर्माण कैसे आवश्यक है। अंत में, हम इन्हें एक उदाहरण एलएलएम वर्कलोड के साथ जोड़ते हैं ताकि ट्रस्ट की सीमाओं के पार गहन रक्षा सुरक्षा के साथ आर्किटेक्चर के दृष्टिकोण का वर्णन किया जा सके।

इस पोस्ट के अंत तक, एआई/एमएल इंजीनियर, डेटा वैज्ञानिक, और सुरक्षा-दिमाग वाले टेक्नोलॉजिस्ट अपने जेनरेटिव एआई अनुप्रयोगों के लिए आर्किटेक्ट स्तरित सुरक्षा के लिए रणनीतियों की पहचान करने में सक्षम होंगे, समझेंगे कि एलएलएम सुरक्षा चिंताओं के लिए ओडब्ल्यूएएसपी टॉप 10 को कुछ संबंधित नियंत्रणों में कैसे मैप किया जाए, और इसके लिए मूलभूत ज्ञान का निर्माण किया जाए। उनके अनुप्रयोगों के लिए निम्नलिखित शीर्ष AWS ग्राहक प्रश्न थीम का उत्तर देना:

- मेरे अनुप्रयोगों में एलएलएम पर आधारित जेनरेटिव एआई का उपयोग करने में कुछ सामान्य सुरक्षा और गोपनीयता जोखिम क्या हैं जिन पर मैं इस मार्गदर्शन से सबसे अधिक प्रभाव डाल सकता हूं?

- AWS पर जेनरेटिव AI LLM अनुप्रयोगों के विकास जीवनचक्र में सुरक्षा और गोपनीयता नियंत्रण लागू करने के कुछ तरीके क्या हैं?

- जोखिम को प्रबंधित करने और एलएलएम का उपयोग करके जेनरेटिव एआई अनुप्रयोगों में विश्वास बढ़ाने के लिए मेरा संगठन जेनेरिक एआई एलएलएम अनुप्रयोगों का निर्माण कैसे करता है, इसमें मैं किन परिचालन और तकनीकी सर्वोत्तम प्रथाओं को एकीकृत कर सकता हूं?

जेनरेटिव एआई विकसित करते समय सुरक्षा परिणामों में सुधार करें

एलएलएम का उपयोग करके जेनेरिक एआई के साथ नवाचार के लिए संगठनात्मक लचीलापन विकसित करने, एक सुरक्षित नींव बनाने और गहन सुरक्षा दृष्टिकोण में सुरक्षा के साथ सुरक्षा को एकीकृत करने के लिए सुरक्षा को ध्यान में रखकर शुरुआत करने की आवश्यकता होती है। सुरक्षा एक है साझा जिम्मेदारी AWS और AWS ग्राहकों के बीच। AWS साझा उत्तरदायित्व मॉडल के सभी सिद्धांत जेनरेटिव AI समाधानों पर लागू होते हैं। AWS साझा उत्तरदायित्व मॉडल के बारे में अपनी समझ को ताज़ा करें क्योंकि जब आप LLM समाधान बनाते हैं तो यह बुनियादी ढांचे, सेवाओं और डेटा पर लागू होता है।

संगठनात्मक लचीलापन विकसित करने के लिए सुरक्षा को ध्यान में रखकर शुरुआत करें

आपके सुरक्षा और अनुपालन उद्देश्यों को पूरा करने वाले जेनेरिक एआई अनुप्रयोगों को विकसित करने के लिए संगठनात्मक लचीलापन विकसित करने के लिए सुरक्षा को ध्यान में रखकर शुरुआत करें। संगठनात्मक लचीलापन आकर्षित करता है और उसका विस्तार करता है AWS वेल-आर्किटेक्टेड फ्रेमवर्क में लचीलेपन की परिभाषा किसी संगठन की व्यवधानों से उबरने की क्षमता को शामिल करना और तैयार करना। एलएलएम के साथ जेनेरिक एआई विकसित करने के लिए समग्र तत्परता और किसी भी संभावित प्रभाव के प्रति आपके संगठनात्मक लचीलेपन का आकलन करते समय अपनी सुरक्षा स्थिति, प्रशासन और परिचालन उत्कृष्टता पर विचार करें। जैसे-जैसे आपका संगठन जेनरेटिव एआई और एलएलएम जैसी उभरती प्रौद्योगिकियों के उपयोग को आगे बढ़ाता है, समग्र संगठनात्मक लचीलेपन को परिसंपत्तियों और व्यवसाय की लाइनों को अनपेक्षित परिणामों से बचाने के लिए एक स्तरित रक्षात्मक रणनीति की आधारशिला के रूप में माना जाना चाहिए।

एलएलएम अनुप्रयोगों के लिए संगठनात्मक लचीलापन काफी मायने रखता है

हालाँकि सभी जोखिम प्रबंधन कार्यक्रम लचीलेपन से लाभान्वित हो सकते हैं, संगठनात्मक लचीलापन जेनरेटर एआई के लिए काफी मायने रखता है। एलएलएम अनुप्रयोगों के लिए ओडब्ल्यूएएसपी द्वारा पहचाने गए शीर्ष 10 जोखिमों में से पांच जोखिम प्रबंधन के लिए वास्तुशिल्प और परिचालन नियंत्रण को परिभाषित करने और उन्हें संगठनात्मक पैमाने पर लागू करने पर निर्भर करते हैं। ये पांच जोखिम हैं असुरक्षित आउटपुट हैंडलिंग, आपूर्ति श्रृंखला कमजोरियां, संवेदनशील सूचना प्रकटीकरण, अत्यधिक एजेंसी और अत्यधिक निर्भरता। एआई, एमएल और जेनरेटिव एआई सुरक्षा को मुख्य व्यावसायिक आवश्यकता और विचार की शुरुआत से लेकर अनुसंधान तक, एप्लिकेशन के विकास, तैनाती और उत्पाद के पूरे जीवनचक्र में सर्वोच्च प्राथमिकता मानने के लिए अपनी टीमों का सामाजिककरण करके संगठनात्मक लचीलापन बढ़ाना शुरू करें। उपयोग। जागरूकता के अलावा, आपकी टीमों को शासन, आश्वासन और अनुपालन सत्यापन प्रथाओं में जेनरेटिव एआई को ध्यान में रखते हुए कार्रवाई करनी चाहिए।

जेनरेटिव एआई के आसपास संगठनात्मक लचीलापन बनाएं

संगठन अपने संगठनों के भीतर एआई/एमएल और जेनरेटर एआई सुरक्षा के लिए अपनी क्षमता और क्षमताएं बनाने के तरीके अपनाना शुरू कर सकते हैं। आपको जेनरेटिव एआई को ध्यान में रखते हुए अपने मौजूदा सुरक्षा, आश्वासन, अनुपालन और विकास कार्यक्रमों का विस्तार करके शुरुआत करनी चाहिए।

संगठनात्मक एआई, एमएल और जेनरेटिव एआई सुरक्षा के लिए रुचि के पांच प्रमुख क्षेत्र निम्नलिखित हैं:

- एआई/एमएल सुरक्षा परिदृश्य को समझें

- सुरक्षा रणनीतियों में विविध दृष्टिकोण शामिल करें

- अनुसंधान एवं विकास गतिविधियों को सुरक्षित करने के लिए सक्रिय रूप से कार्रवाई करें

- प्रोत्साहनों को संगठनात्मक परिणामों के साथ संरेखित करें

- एआई/एमएल और जेनरेटिव एआई में यथार्थवादी सुरक्षा परिदृश्यों के लिए तैयारी करें

अपने पूरे जेनरेटिव एआई जीवनचक्र में एक खतरा मॉडल विकसित करें

जेनेरिक एआई के साथ निर्माण करने वाले संगठनों को जोखिम प्रबंधन पर ध्यान केंद्रित करना चाहिए, न कि जोखिम उन्मूलन पर और इसमें शामिल होना चाहिए मॉडलिंग को खतरा में और व्यापार निरंतरता योजना जेनेरिक एआई वर्कलोड की योजना, विकास और संचालन। पारंपरिक सुरक्षा जोखिमों के साथ-साथ जेनरेटिव एआई-विशिष्ट जोखिमों का उपयोग करके प्रत्येक एप्लिकेशन के लिए एक खतरा मॉडल विकसित करके जेनरेटिव एआई के उत्पादन उपयोग से पीछे हटें। कुछ जोखिम आपके व्यवसाय के लिए स्वीकार्य हो सकते हैं, और एक खतरा मॉडलिंग अभ्यास आपकी कंपनी को यह पहचानने में मदद कर सकता है कि आपकी स्वीकार्य जोखिम भूख क्या है। उदाहरण के लिए, आपके व्यवसाय को जेनरेटिव एआई एप्लिकेशन पर 99.999% अपटाइम की आवश्यकता नहीं हो सकती है, इसलिए अतिरिक्त पुनर्प्राप्ति समय का उपयोग करके पुनर्प्राप्ति से जुड़ा हुआ है एडब्ल्यूएस बैकअप साथ में अमेज़न S3 ग्लेशियर एक स्वीकार्य जोखिम हो सकता है. इसके विपरीत, आपके मॉडल में डेटा बेहद संवेदनशील और अत्यधिक विनियमित हो सकता है, इसलिए इससे विचलन हो सकता है AWS प्रमुख प्रबंधन सेवा (एडब्ल्यूएस केएमएस) ग्राहक प्रबंधित कुंजी (सीएमके) का रोटेशन और उपयोग AWS नेटवर्क फ़ायरवॉल डेटा घुसपैठ से बचाने के लिए प्रवेश और निकास ट्रैफ़िक के लिए ट्रांसपोर्ट लेयर सिक्योरिटी (टीएलएस) को लागू करने में मदद करना एक अस्वीकार्य जोखिम हो सकता है।

सही मूलभूत और एप्लिकेशन-स्तरीय नियंत्रणों की पहचान करने के लिए उत्पादन सेटिंग में जेनरेटिव एआई एप्लिकेशन का उपयोग करने के जोखिम (अंतर्निहित बनाम अवशिष्ट) का मूल्यांकन करें। उत्पादन सुरक्षा घटनाओं और शीघ्र इंजेक्शन, प्रशिक्षण डेटा विषाक्तता, मॉडल सेवा से इनकार, और मॉडल चोरी जैसे सेवा व्यवधानों से रोलबैक और पुनर्प्राप्ति की योजना बनाएं, और उन शमन को परिभाषित करें जिनका उपयोग आप एप्लिकेशन आवश्यकताओं को परिभाषित करते समय करेंगे। जिन जोखिमों और नियंत्रणों को लागू करने की आवश्यकता है, उनके बारे में सीखने से जेनेरिक एआई एप्लिकेशन के निर्माण के लिए सर्वोत्तम कार्यान्वयन दृष्टिकोण को परिभाषित करने में मदद मिलेगी, और हितधारकों और निर्णय निर्माताओं को जोखिम के बारे में सूचित व्यावसायिक निर्णय लेने के लिए जानकारी प्रदान की जाएगी। यदि आप समग्र एआई और एमएल वर्कफ़्लो से अपरिचित हैं, तो समीक्षा करके शुरुआत करें आपके मशीन लर्निंग वर्कलोड की सुरक्षा में सुधार के 7 तरीके पारंपरिक एआई/एमएल सिस्टम के लिए आवश्यक सुरक्षा नियंत्रणों से परिचित होना।

किसी भी एमएल एप्लिकेशन के निर्माण की तरह, एक जेनरेटिव एआई एप्लिकेशन के निर्माण में अनुसंधान और विकास जीवनचक्र चरणों के एक सेट से गुजरना शामिल होता है। आप इसकी समीक्षा करना चाह सकते हैं AWS जनरेटिव AI सुरक्षा स्कोपिंग मैट्रिक्स प्रमुख सुरक्षा विषयों को समझने के लिए एक मानसिक मॉडल बनाने में मदद करने के लिए जिन पर आपको विचार करना चाहिए, यह इस बात पर निर्भर करता है कि आप कौन सा जेनरेटिव एआई समाधान चुनते हैं।

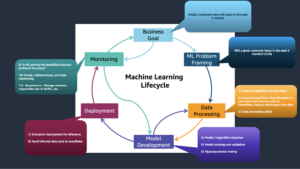

एलएलएम का उपयोग करने वाले जेनरेटिव एआई एप्लिकेशन आमतौर पर निम्नलिखित क्रमबद्ध चरणों में विकसित और संचालित किए जाते हैं:

- आवेदन आवश्यकताएं - उपयोग के मामले में व्यावसायिक उद्देश्यों, आवश्यकताओं और सफलता मानदंडों की पहचान करें

- मॉडल चयन - एक फाउंडेशन मॉडल चुनें जो उपयोग के मामले की आवश्यकताओं के अनुरूप हो

- मॉडल अनुकूलन और फाइन-ट्यूनिंग - डेटा तैयार करें, इंजीनियर संकेत दें और मॉडल को बेहतर बनाएं

- मॉडल मूल्यांकन - उपयोग के मामले-विशिष्ट मेट्रिक्स के साथ फाउंडेशन मॉडल का मूल्यांकन करें और सबसे अच्छा प्रदर्शन करने वाले मॉडल का चयन करें

- तैनाती और एकीकरण - चयनित फाउंडेशन मॉडल को अपने अनुकूलित बुनियादी ढांचे पर तैनात करें और अपने जेनरेटिव एआई एप्लिकेशन के साथ एकीकृत करें

- अनुप्रयोग निगरानी - मूल कारण विश्लेषण को सक्षम करने के लिए एप्लिकेशन और मॉडल प्रदर्शन की निगरानी करें

सुनिश्चित करें कि टीमें पहले दिन आपके सॉफ़्टवेयर विकास जीवनचक्र के डिज़ाइन और वास्तुकला चरणों के हिस्से के रूप में सुरक्षा की महत्वपूर्ण प्रकृति को समझें। इसका मतलब है कि आपके स्टैक और जीवनचक्र की प्रत्येक परत पर सुरक्षा पर चर्चा करना, और व्यावसायिक उद्देश्यों को प्राप्त करने के लिए सुरक्षा और गोपनीयता को सक्षम बनाना। आर्किटेक्ट आपके एलएलएम एप्लिकेशन को लॉन्च करने से पहले खतरों को नियंत्रित करता है, और विचार करता है कि मॉडल अनुकूलन और फाइन-ट्यूनिंग वारंट के लिए आप जिस डेटा और जानकारी का उपयोग करेंगे, वह अनुसंधान, विकास और प्रशिक्षण वातावरण में कार्यान्वयन को नियंत्रित करता है या नहीं। गुणवत्ता आश्वासन परीक्षणों के भाग के रूप में, नियमित आधार पर अपनी सुरक्षा और सुरक्षा मुद्रा का परीक्षण करने के लिए सिंथेटिक सुरक्षा खतरों (जैसे कि प्रशिक्षण डेटा को जहर देने का प्रयास, या दुर्भावनापूर्ण प्रॉम्प्ट इंजीनियरिंग के माध्यम से संवेदनशील डेटा निकालने का प्रयास) का परिचय दें।

इसके अतिरिक्त, हितधारकों को उत्पादन एआई, एमएल और जेनरेटिव एआई वर्कलोड के लिए एक सतत समीक्षा ताल स्थापित करना चाहिए और लॉन्च से पहले मानव और मशीन नियंत्रण और त्रुटि के बीच व्यापार-बंद को समझने पर संगठनात्मक प्राथमिकता निर्धारित करनी चाहिए। मान्य करने और आश्वस्त करने से कि तैनात एलएलएम अनुप्रयोगों में इन ट्रेड-ऑफ का सम्मान किया जाता है, जोखिम शमन की सफलता की संभावना बढ़ जाएगी।

सुरक्षित क्लाउड फ़ाउंडेशन पर जेनरेटिव AI एप्लिकेशन बनाएं

AWS में, सुरक्षा हमारी सर्वोच्च प्राथमिकता है। AWS को सबसे सुरक्षित वैश्विक क्लाउड इंफ्रास्ट्रक्चर के रूप में तैयार किया गया है, जिस पर एप्लिकेशन और वर्कलोड का निर्माण, माइग्रेट और प्रबंधन किया जा सकता है। यह हमारे 300 से अधिक क्लाउड सुरक्षा उपकरणों के गहन सेट और हमारे लाखों ग्राहकों के विश्वास द्वारा समर्थित है, जिसमें सरकार, स्वास्थ्य सेवा और वित्तीय सेवाओं जैसे सबसे अधिक सुरक्षा-संवेदनशील संगठन शामिल हैं। AWS पर LLM का उपयोग करके जेनरेटिव AI एप्लिकेशन बनाते समय, आपको सुरक्षा लाभ मिलता है सुरक्षित, विश्वसनीय और लचीला AWS क्लाउड कंप्यूटिंग वातावरण.

सुरक्षा, गोपनीयता और अनुपालन के लिए AWS वैश्विक बुनियादी ढांचे का उपयोग करें

जब आप AWS पर डेटा-सघन एप्लिकेशन विकसित करते हैं, तो आप AWS वैश्विक क्षेत्र के बुनियादी ढांचे से लाभ उठा सकते हैं, जो आपकी मुख्य सुरक्षा और अनुपालन आवश्यकताओं को पूरा करने के लिए क्षमताएं प्रदान करने के लिए तैयार किया गया है। इसे हमारे द्वारा पुष्ट किया गया है AWS डिजिटल संप्रभुता प्रतिज्ञा, आपको क्लाउड में उपलब्ध संप्रभुता नियंत्रण और सुविधाओं का सबसे उन्नत सेट प्रदान करने की हमारी प्रतिबद्धता। हम आपको आपसे मिलने की अनुमति देने के लिए अपनी क्षमताओं का विस्तार करने के लिए प्रतिबद्ध हैं डिजिटल संप्रभुता AWS क्लाउड के प्रदर्शन, नवाचार, सुरक्षा या पैमाने से समझौता किए बिना। सुरक्षा और गोपनीयता की सर्वोत्तम प्रथाओं के कार्यान्वयन को सरल बनाने के लिए, कोड संसाधनों के रूप में संदर्भ डिज़ाइन और बुनियादी ढांचे का उपयोग करने पर विचार करें AWS सुरक्षा संदर्भ वास्तुकला (AWS SRA) और AWS गोपनीयता संदर्भ वास्तुकला (AWS PRA)। पर और अधिक पढ़ें गोपनीयता समाधान तैयार करना, डिज़ाइन द्वारा संप्रभुता, तथा AWS पर अनुपालन और जैसी सेवाओं का उपयोग करें एडब्ल्यूएस कॉन्फिग, एडब्ल्यूएस विरूपण साक्ष्य, तथा AWS ऑडिट मैनेजर आपकी गोपनीयता, अनुपालन, ऑडिट और अवलोकन संबंधी आवश्यकताओं का समर्थन करने के लिए।

AWS वेल-आर्किटेक्टेड और क्लाउड एडॉप्शन फ्रेमवर्क का उपयोग करके अपनी सुरक्षा स्थिति को समझें

AWS ग्राहकों को उनके क्लाउड वातावरण को तैयार करने में सहायता करने के वर्षों के अनुभव से विकसित सर्वोत्तम अभ्यास मार्गदर्शन प्रदान करता है AWS वेल-आर्किटेक्टेड फ्रेमवर्क और क्लाउड प्रौद्योगिकियों से व्यावसायिक मूल्य का एहसास करने के लिए विकसित हो रहा है AWS क्लाउड एडॉप्शन फ्रेमवर्क (AWS CAF). वेल-आर्किटेक्टेड फ्रेमवर्क समीक्षा करके अपने एआई, एमएल और जेनरेटिव एआई वर्कलोड की सुरक्षा स्थिति को समझें। जैसे टूल का उपयोग करके समीक्षाएँ की जा सकती हैं AWS वेल-आर्किटेक्टेड टूल, या अपनी AWS टीम की सहायता से AWS एंटरप्राइज सपोर्ट. AWS वेल-आर्किटेक्टेड टूल स्वचालित रूप से अंतर्दृष्टि को एकीकृत करता है से AWS विश्वसनीय सलाहकार यह मूल्यांकन करने के लिए कि क्या सर्वोत्तम प्रथाएँ मौजूद हैं और कार्यक्षमता और लागत-अनुकूलन में सुधार के लिए क्या अवसर मौजूद हैं। AWS वेल-आर्किटेक्टेड टूल विशिष्ट सर्वोत्तम प्रथाओं जैसे अनुकूलित लेंस भी प्रदान करता है मशीन लर्निंग लेंस आपके लिए सर्वोत्तम प्रथाओं के विरुद्ध अपने आर्किटेक्चर को नियमित रूप से मापना और सुधार के लिए क्षेत्रों की पहचान करना। AWS ग्राहक संगठनात्मक क्षमताओं को विकसित करने के लिए रणनीतियों को कैसे अपनाते हैं, यह समझकर मूल्य प्राप्ति और क्लाउड परिपक्वता के मार्ग पर अपनी यात्रा की जांच करें। आर्टिफिशियल इंटेलिजेंस, मशीन लर्निंग और जेनरेटिव एआई के लिए एडब्ल्यूएस क्लाउड एडॉप्शन फ्रेमवर्क. इसमें भाग लेकर आपको अपनी समग्र क्लाउड तैयारी को समझने में भी लाभ मिल सकता है AWS क्लाउड तैयारी आकलन. AWS जुड़ाव के लिए अतिरिक्त अवसर प्रदान करता है—इसकी शुरुआत कैसे करें, इसके बारे में अधिक जानकारी के लिए अपनी AWS खाता टीम से पूछें जेनरेटिव एआई इनोवेशन सेंटर.

सर्वोत्तम अभ्यास मार्गदर्शन, प्रशिक्षण और प्रमाणन के साथ अपनी सुरक्षा और एआई/एमएल सीखने में तेजी लाएं

AWS अनुशंसाएँ भी क्यूरेट करता है सुरक्षा, पहचान और अनुपालन के लिए सर्वोत्तम अभ्यास और AWS सुरक्षा दस्तावेज़ीकरण आपके प्रशिक्षण, विकास, परीक्षण और परिचालन वातावरण को सुरक्षित करने के तरीकों की पहचान करने में आपकी सहायता करने के लिए। यदि आप अभी शुरुआत कर रहे हैं, तो सुरक्षा प्रशिक्षण और प्रमाणन पर गहराई से विचार करें, शुरुआत करने पर विचार करें AWS सिक्योरिटी फंडामेंटल और AWS सुरक्षा शिक्षण योजना। आप भी इसका उपयोग कर सकते हैं AWS सुरक्षा परिपक्वता मॉडल AWS पर परिपक्वता के विभिन्न चरणों में सर्वोत्तम गतिविधियों को खोजने और प्राथमिकता देने में आपका मार्गदर्शन करने में मदद करने के लिए, त्वरित जीत से शुरू करके, मूलभूत, कुशल और अनुकूलित चरणों के माध्यम से। आपके और आपकी टीमों के पास AWS पर सुरक्षा की बुनियादी समझ होने के बाद, हम दृढ़ता से समीक्षा करने की अनुशंसा करते हैं ख़तरे की मॉडलिंग से कैसे संपर्क करें और फिर अपनी टीमों के साथ ख़तरे के मॉडलिंग अभ्यास का नेतृत्व करना शुरू करें बिल्डर्स वर्कशॉप के लिए खतरा मॉडलिंग प्रशिक्षण कार्यक्रम। और भी बहुत सारे हैं AWS सुरक्षा प्रशिक्षण और प्रमाणन संसाधन उपलब्ध है.

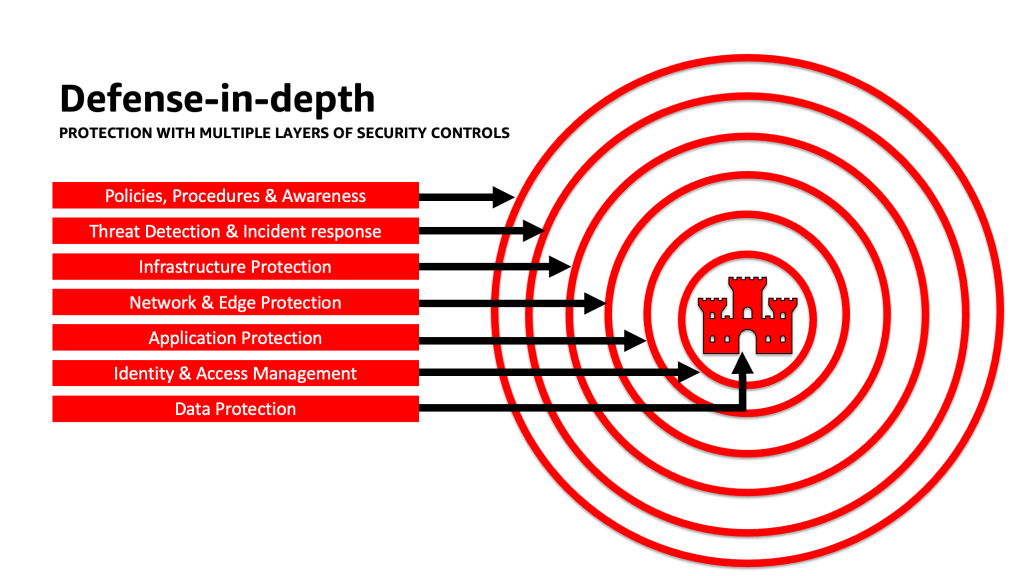

एलएलएम अनुप्रयोगों को सुरक्षित करने के लिए गहन रक्षा दृष्टिकोण लागू करें

आपके जेनरेटिव एआई वर्कलोड, डेटा और सूचना के लिए गहन सुरक्षा दृष्टिकोण लागू करने से आपके व्यावसायिक उद्देश्यों को प्राप्त करने के लिए सर्वोत्तम स्थितियां बनाने में मदद मिल सकती है। रक्षा-में-गहन सुरक्षा सर्वोत्तम प्रथाएँ किसी भी कार्यभार के सामने आने वाले कई सामान्य जोखिमों को कम करती हैं, जिससे आपको और आपकी टीमों को आपके जेनरेटिव एआई नवाचार में तेजी लाने में मदद मिलती है। एक गहन सुरक्षा रणनीति आपके AWS खातों, कार्यभार, डेटा और संपत्तियों की सुरक्षा के लिए कई अनावश्यक सुरक्षा का उपयोग करती है। यह सुनिश्चित करने में मदद करता है कि यदि किसी एक सुरक्षा नियंत्रण से समझौता किया जाता है या विफल रहता है, तो खतरों को अलग करने और सुरक्षा घटनाओं को रोकने, पता लगाने, प्रतिक्रिया देने और पुनर्प्राप्त करने में सहायता के लिए अतिरिक्त परतें मौजूद हैं। आप अपने जेनरेटिव एआई वर्कलोड की सुरक्षा और लचीलेपन में सुधार के लिए प्रत्येक परत पर एडब्ल्यूएस सेवाओं और समाधानों सहित रणनीतियों के संयोजन का उपयोग कर सकते हैं।

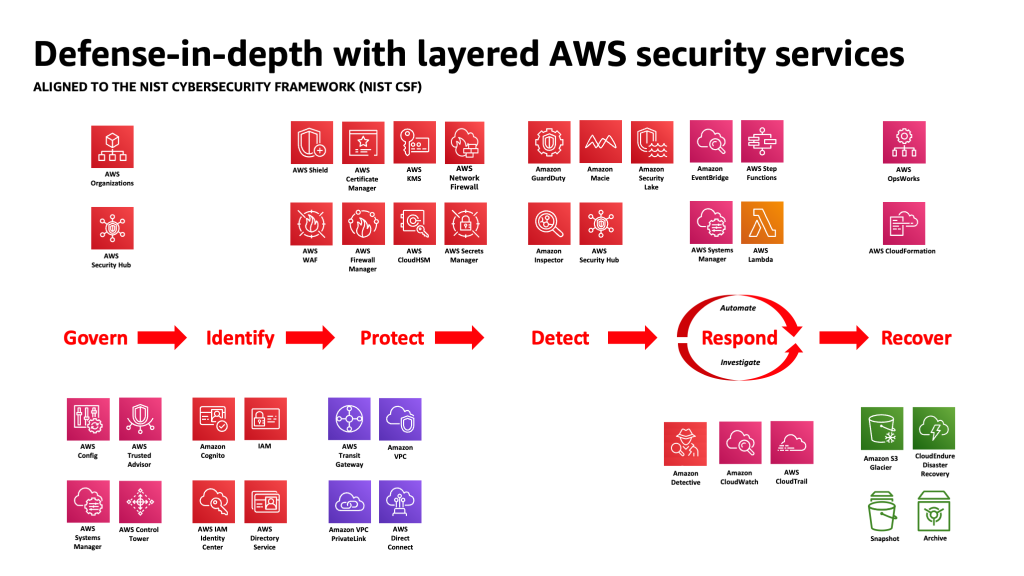

कई AWS ग्राहक उद्योग मानक ढांचे से जुड़ते हैं, जैसे कि NIST साइबरस्पेस फ्रेमवर्क. यह ढांचा यह सुनिश्चित करने में मदद करता है कि आपके सुरक्षा कवच को पहचान, सुरक्षा, पता लगाना, प्रतिक्रिया देना, पुनर्प्राप्त करना और हाल ही में जोड़े गए शासन के स्तंभों पर सुरक्षा प्राप्त है। यह ढाँचा आपके संगठन द्वारा सामना की जाने वाली किसी भी सुरक्षा घटना के लिए पर्याप्त कवरेज और नीतियों को मान्य करने में आपकी सहायता करने के लिए AWS सुरक्षा सेवाओं और एकीकृत तृतीय पक्षों से भी आसानी से मैप कर सकता है।

गहराई से रक्षा: अपने पर्यावरण को सुरक्षित करें, फिर उन्नत एआई/एमएल-विशिष्ट सुरक्षा और गोपनीयता क्षमताएं जोड़ें

एक गहन रक्षा रणनीति पहले आपके खातों और संगठन की सुरक्षा से शुरू होनी चाहिए, और फिर सेवाओं की अतिरिक्त अंतर्निहित सुरक्षा और गोपनीयता वर्धित सुविधाओं पर परत चढ़ानी चाहिए जैसे कि अमेज़ॅन बेडरॉक और अमेज़न SageMaker. अमेज़ॅन के पास सुरक्षा, पहचान और अनुपालन पोर्टफोलियो में 30 से अधिक सेवाएँ हैं जो AWS AI/ML सेवाओं के साथ एकीकृत हैं, और आपके कार्यभार, खातों, संगठन को सुरक्षित करने में सहायता के लिए एक साथ उपयोग किया जा सकता है। एलएलएम के लिए ओडब्ल्यूएएसपी टॉप 10 से उचित बचाव के लिए, इनका उपयोग एडब्ल्यूएस एआई/एमएल सेवाओं के साथ किया जाना चाहिए।

जैसी सेवाओं का उपयोग करके, कम से कम विशेषाधिकार की नीति लागू करके शुरुआत करें आईएएम एक्सेस एनालाइज़र सेवा मेरे अल्पकालिक क्रेडेंशियल्स का उपयोग करके पहुंच को प्रतिबंधित करने के लिए अत्यधिक अनुमति वाले खातों, भूमिकाओं और संसाधनों की तलाश करें. इसके बाद, सुनिश्चित करें कि शेष सभी डेटा को AWS KMS के साथ एन्क्रिप्ट किया गया है, जिसमें CMK के उपयोग पर विचार करना शामिल है, और सभी डेटा और मॉडल को संस्करणित किया गया है और इसका उपयोग करके बैकअप लिया गया है अमेज़न सरल भंडारण सेवा (अमेज़ॅन एस3) संस्करण बनाना और ऑब्जेक्ट-स्तरीय अपरिवर्तनीयता लागू करना अमेज़न S3 ऑब्जेक्ट लॉक. उपयोग की जाने वाली सेवाओं के बीच पारगमन में सभी डेटा को सुरक्षित रखें AWS प्रमाणपत्र प्रबंधक और / या एडब्ल्यूएस प्राइवेट सीए, और इसका उपयोग करके इसे वीपीसी के भीतर रखें एडब्ल्यूएस प्राइवेटलिंक. वीपीसी का उपयोग करके हेरफेर और घुसपैठ से बचाने में मदद के लिए सख्त डेटा प्रवेश और निकास नियमों को परिभाषित करें AWS नेटवर्क फ़ायरवॉल नीतियाँ. डालने पर विचार करें AWS वेब एप्लिकेशन फ़ायरवॉल (AWS WAF) के लिए सामने वेब एप्लिकेशन और एपीआई को सुरक्षित रखें से दुर्भावनापूर्ण बॉट, SQL इंजेक्शन हमले, क्रॉस-साइट स्क्रिप्टिंग (XSS), और खाता अधिग्रहण के साथ धोखाधड़ी नियंत्रण. के साथ लॉगिंग कर रहा हूँ AWS क्लाउडट्रिल, अमेज़ॅन वर्चुअल प्राइवेट क्लाउड (अमेज़ॅन वीपीसी) प्रवाह लॉग, और अमेज़ॅन इलास्टिक कुबेरनेट्स सेवा (अमेज़ॅन ईकेएस) ऑडिट लॉग जैसी सेवाओं के लिए उपलब्ध प्रत्येक लेनदेन की फोरेंसिक समीक्षा प्रदान करने में मदद करेगा अमेज़ॅन जासूस. आप उपयोग कर सकते हैं अमेज़न इंस्पेक्टर भेद्यता खोज और प्रबंधन को स्वचालित करने के लिए अमेज़ॅन इलास्टिक कम्प्यूट क्लाउड (अमेज़ॅन EC2) उदाहरण, कंटेनर, AWS लाम्बा कार्य, और अपने कार्यभार की नेटवर्क पहुंच क्षमता की पहचान करें. अपने डेटा और मॉडलों को संदिग्ध गतिविधि से सुरक्षित रखें अमेज़न गार्डडूटके एमएल-संचालित ख़तरे वाले मॉडल और ख़ुफ़िया फ़ीड, और ईकेएस सुरक्षा, ईसीएस सुरक्षा, एस3 सुरक्षा, आरडीएस सुरक्षा, मैलवेयर सुरक्षा, लैम्ब्डा सुरक्षा, और बहुत कुछ के लिए इसकी अतिरिक्त सुविधाओं को सक्षम करना। आप जैसी सेवाओं का उपयोग कर सकते हैं एडब्ल्यूएस सुरक्षा हब सुरक्षा सर्वोत्तम प्रथाओं से विचलन का पता लगाने और जांच में तेजी लाने और प्लेबुक के साथ सुरक्षा निष्कर्षों के स्वचालित निवारण के लिए आपकी सुरक्षा जांच को केंद्रीकृत और स्वचालित करना। आप इसे लागू करने पर भी विचार कर सकते हैं शून्य विश्वास मानव उपयोगकर्ता या मशीन-टू-मशीन प्रक्रियाएं प्रति-अनुरोध के आधार पर किस तक पहुंच सकती हैं, इसके लिए सूक्ष्म प्रमाणीकरण और प्राधिकरण नियंत्रण को और बढ़ाने के लिए AWS पर आर्किटेक्चर। उपयोग करने पर भी विचार करें अमेज़न सुरक्षा झील AWS वातावरण, SaaS प्रदाताओं, परिसर और क्लाउड स्रोतों से सुरक्षा डेटा को स्वचालित रूप से आपके खाते में संग्रहीत एक उद्देश्य-निर्मित डेटा झील में केंद्रीकृत करने के लिए। सिक्योरिटी लेक के साथ, आप अपने पूरे संगठन में अपने सुरक्षा डेटा की अधिक संपूर्ण समझ प्राप्त कर सकते हैं।

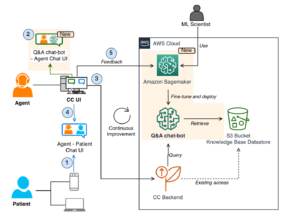

आपके जेनेरिक एआई वर्कलोड वातावरण के सुरक्षित हो जाने के बाद, आप एआई/एमएल-विशिष्ट सुविधाओं को शामिल कर सकते हैं, जैसे अमेज़न SageMaker डेटा रैंगलर डेटा तैयार करने के दौरान संभावित पूर्वाग्रह की पहचान करना और अमेज़न SageMaker स्पष्ट करें एमएल डेटा और मॉडल में पूर्वाग्रह का पता लगाने के लिए। आप भी उपयोग कर सकते हैं अमेज़ॅन सैजमेकर मॉडल मॉनिटर उत्पादन में सेजमेकर एमएल मॉडल की गुणवत्ता का मूल्यांकन करने के लिए, और डेटा गुणवत्ता, मॉडल गुणवत्ता और फीचर एट्रिब्यूशन में अंतर होने पर आपको सूचित करना। AWS सुरक्षा सेवाओं के साथ मिलकर काम करने वाली ये AWS AI/ML सेवाएँ (अमेज़ॅन बेडरॉक के साथ काम करने वाले SageMaker सहित) आपको प्राकृतिक पूर्वाग्रह के संभावित स्रोतों की पहचान करने और दुर्भावनापूर्ण डेटा छेड़छाड़ से बचाने में मदद कर सकती हैं। यह सुनिश्चित करने के लिए कि आप अपने डेटा और कार्यभार की सुरक्षा के लिए गहराई से रक्षा लागू करने के लिए AWS सेवाओं के मूल्य को अधिकतम कर रहे हैं, LLM कमजोरियों के लिए OWASP शीर्ष 10 में से प्रत्येक के लिए इस प्रक्रिया को दोहराएं।

जैसा कि AWS एंटरप्राइज़ रणनीतिकार क्लार्क रॉजर्स ने अपने ब्लॉग पोस्ट में लिखा है "सीआईएसओ इनसाइट: प्रत्येक एडब्ल्यूएस सेवा एक सुरक्षा सेवा है", "मैं तर्क दूंगा कि AWS क्लाउड के भीतर वस्तुतः प्रत्येक सेवा या तो स्वयं एक सुरक्षा परिणाम सक्षम करती है, या सुरक्षा, जोखिम या अनुपालन उद्देश्य को प्राप्त करने के लिए ग्राहकों द्वारा (अकेले या एक या अधिक सेवाओं के साथ संयोजन में) उपयोग किया जा सकता है।" और "ग्राहक मुख्य सूचना सुरक्षा अधिकारी (सीआईएसओ) (या उनकी संबंधित टीमें) यह सुनिश्चित करने के लिए समय लेना चाह सकते हैं कि वे सभी एडब्ल्यूएस सेवाओं से अच्छी तरह वाकिफ हैं क्योंकि सुरक्षा, जोखिम या अनुपालन उद्देश्य हो सकता है जिसे पूरा किया जा सकता है, भले ही कोई सेवा 'सुरक्षा, पहचान और अनुपालन' श्रेणी में न आती हो।"

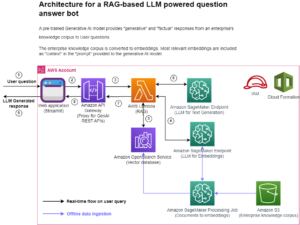

एलएलएम अनुप्रयोगों में विश्वास की सीमाओं पर परत सुरक्षा

जेनरेटिव एआई-आधारित सिस्टम और एप्लिकेशन विकसित करते समय, आपको किसी भी अन्य एमएल एप्लिकेशन के समान चिंताओं पर विचार करना चाहिए, जैसा कि इसमें बताया गया है मिटर एटलस मशीन लर्निंग खतरा मैट्रिक्स, जैसे कि सॉफ्टवेयर और डेटा घटक की उत्पत्ति के प्रति सचेत रहना (जैसे कि एक ओपन सोर्स सॉफ्टवेयर ऑडिट करना, सामग्री के सॉफ्टवेयर बिल (एसबीओएम) की समीक्षा करना, और डेटा वर्कफ़्लो और एपीआई एकीकरण का विश्लेषण करना) और एलएलएम आपूर्ति श्रृंखला खतरों के खिलाफ आवश्यक सुरक्षा लागू करना। उद्योग ढांचे से अंतर्दृष्टि शामिल करें, और एआई, एमएल और जेनरेटिव एआई सुरक्षा जोखिमों के लिए अपनी सुरक्षा सुरक्षा को समायोजित और विस्तारित करने के लिए खतरे की खुफिया और जोखिम जानकारी के कई स्रोतों का उपयोग करने के तरीकों से अवगत रहें जो उभर रहे हैं और पारंपरिक ढांचे में शामिल नहीं हैं। उद्योग, रक्षा, सरकारी, अंतर्राष्ट्रीय और शैक्षणिक स्रोतों से एआई-विशिष्ट जोखिमों पर साथी जानकारी प्राप्त करें, क्योंकि इस क्षेत्र में नए खतरे नियमित रूप से उभरते और विकसित होते हैं और सहयोगी ढांचे और गाइड अक्सर अपडेट किए जाते हैं। उदाहरण के लिए, रिट्रीवल ऑगमेंटेड जेनरेशन (आरएजी) मॉडल का उपयोग करते समय, यदि मॉडल में आवश्यक डेटा शामिल नहीं है, तो यह अनुमान लगाने और फाइन-ट्यूनिंग के दौरान उपयोग करने के लिए बाहरी डेटा स्रोत से अनुरोध कर सकता है। वह जिस स्रोत पर सवाल उठाता है वह आपके नियंत्रण से बाहर हो सकता है, और आपकी आपूर्ति श्रृंखला में समझौते का एक संभावित स्रोत हो सकता है। विश्वास, प्रमाणीकरण, प्राधिकरण, पहुंच, सुरक्षा, गोपनीयता और जिस डेटा तक पहुंच है उसकी सटीकता स्थापित करने के लिए बाहरी स्रोतों की ओर एक गहन रक्षा दृष्टिकोण बढ़ाया जाना चाहिए। गहराई से जानने के लिए, पढ़ें "अमेज़ॅन सेजमेकर जम्पस्टार्ट का उपयोग करके जेनरेटिव एआई और आरएजी के साथ एक सुरक्षित एंटरप्राइज़ एप्लिकेशन बनाएं"

अपने एलएलएम अनुप्रयोगों में जोखिम का विश्लेषण करें और उसे कम करें

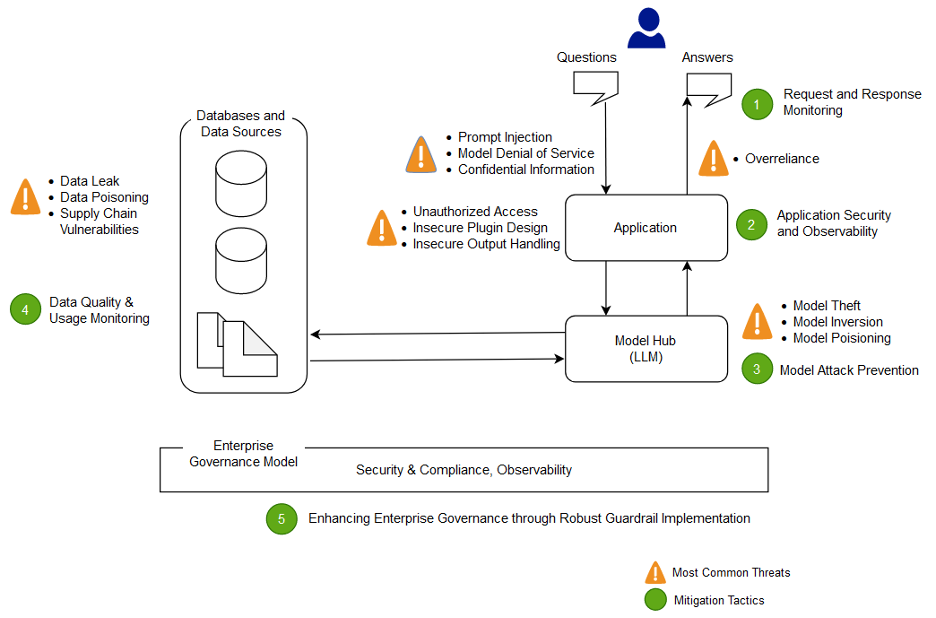

इस अनुभाग में, हम विश्वास की सीमाओं और अंतःक्रियाओं, या समान उचित नियंत्रण दायरे और जोखिम प्रोफ़ाइल के साथ कार्यभार के विशिष्ट क्षेत्रों के आधार पर कुछ जोखिम शमन तकनीकों का विश्लेषण और चर्चा करते हैं। चैटबॉट एप्लिकेशन के इस नमूना आर्किटेक्चर में, पांच ट्रस्ट सीमाएं हैं जहां नियंत्रण प्रदर्शित किए जाते हैं, जो इस पर आधारित होता है कि एडब्ल्यूएस ग्राहक आमतौर पर अपने एलएलएम एप्लिकेशन कैसे बनाते हैं। आपके एलएलएम आवेदन में कम या ज्यादा निश्चित विश्वास सीमाएँ हो सकती हैं। निम्नलिखित नमूना वास्तुकला में, इन ट्रस्ट सीमाओं को इस प्रकार परिभाषित किया गया है:

- उपयोगकर्ता इंटरफ़ेस इंटरैक्शन (अनुरोध और प्रतिक्रिया)

- अनुप्रयोग इंटरैक्शन

- मॉडल इंटरैक्शन

- डेटा इंटरैक्शन

- संगठनात्मक बातचीत और उपयोग

उपयोगकर्ता इंटरफ़ेस इंटरैक्शन: अनुरोध और प्रतिक्रिया निगरानी विकसित करें

जेनेरेटिव एआई एप्लिकेशन के इनपुट और आउटपुट से जोखिम को संबोधित करने की रणनीति का मूल्यांकन करके जेनेरेटिव एआई से संबंधित साइबर घटनाओं का समय पर पता लगाएं और प्रतिक्रिया दें। उदाहरण के लिए, आपके डोमेन या संगठन के बाहर संवेदनशील जानकारी प्रकटीकरण का पता लगाने के लिए व्यवहार और डेटा बहिर्वाह के लिए अतिरिक्त निगरानी की आवश्यकता हो सकती है, यदि इसका उपयोग एलएलएम एप्लिकेशन में किया जाता है।

जब डेटा की सुरक्षा की बात आती है तो जेनरेटिव एआई अनुप्रयोगों को अभी भी मानक सुरक्षा सर्वोत्तम प्रथाओं को बरकरार रखना चाहिए। एक स्थापित करें सुरक्षित डेटा परिधि और संवेदनशील डेटा भंडार सुरक्षित करें. आराम और पारगमन में एलएलएम अनुप्रयोगों के लिए उपयोग किए जाने वाले डेटा और जानकारी को एन्क्रिप्ट करें। अपने मॉडल को प्रशिक्षण डेटा विषाक्तता से प्रशिक्षित करने के लिए उपयोग किए जाने वाले डेटा को यह समझकर और नियंत्रित करके सुरक्षित रखें कि किन उपयोगकर्ताओं, प्रक्रियाओं और भूमिकाओं को डेटा स्टोर में योगदान करने की अनुमति है, साथ ही एप्लिकेशन में डेटा कैसे प्रवाहित होता है, पूर्वाग्रह विचलन की निगरानी करें और संस्करण का उपयोग करें और Amazon S3 जैसी भंडारण सेवाओं में अपरिवर्तनीय भंडारण। संदिग्ध इनपुट और डेटा घुसपैठ की संभावना से बचाने के लिए एडब्ल्यूएस नेटवर्क फ़ायरवॉल और एडब्ल्यूएस वीपीसी जैसी सेवाओं का उपयोग करके सख्त डेटा प्रवेश और निकास नियंत्रण स्थापित करें।

प्रशिक्षण, पुनर्प्रशिक्षण या फाइन-ट्यूनिंग प्रक्रिया के दौरान, आपको उपयोग किए जाने वाले किसी भी संवेदनशील डेटा के बारे में पता होना चाहिए। इन प्रक्रियाओं में से किसी एक के दौरान डेटा का उपयोग करने के बाद, आपको एक ऐसे परिदृश्य की योजना बनानी चाहिए जहां आपके मॉडल का कोई भी उपयोगकर्ता अचानक त्वरित इंजेक्शन तकनीकों का उपयोग करके डेटा या जानकारी को वापस निकालने में सक्षम हो जाए। अपने मॉडलों और अनुमानों में संवेदनशील डेटा का उपयोग करने के जोखिमों और लाभों को समझें। सूक्ष्म पहुंच अनुमतियों को स्थापित करने और प्रबंधित करने के लिए मजबूत प्रमाणीकरण और प्राधिकरण तंत्र लागू करें, जो प्रकटीकरण को रोकने के लिए एलएलएम एप्लिकेशन तर्क पर निर्भर नहीं हैं। जनरेटिव एआई एप्लिकेशन में उपयोगकर्ता-नियंत्रित इनपुट को कुछ शर्तों के तहत मॉडल या इनपुट के किसी भी गैर-उपयोगकर्ता-नियंत्रित हिस्से से जानकारी निकालने के लिए एक वेक्टर प्रदान करने में सक्षम होने के लिए प्रदर्शित किया गया है। यह शीघ्र इंजेक्शन के माध्यम से हो सकता है, जहां उपयोगकर्ता इनपुट प्रदान करता है जो मॉडल के आउटपुट को एलएलएम एप्लिकेशन की अपेक्षित रेलिंग से विचलित कर देता है, जिसमें डेटासेट के लिए सुराग प्रदान करना शामिल है जिस पर मॉडल को मूल रूप से प्रशिक्षित किया गया था।

किसी मॉडल से इनपुट प्रदान करने और आउटपुट प्राप्त करने वाले उपयोगकर्ताओं के लिए उपयोगकर्ता-स्तरीय एक्सेस कोटा लागू करें। आपको उन दृष्टिकोणों पर विचार करना चाहिए जो उन परिस्थितियों में गुमनाम पहुंच की अनुमति नहीं देते हैं जहां मॉडल प्रशिक्षण डेटा और जानकारी संवेदनशील है, या जहां किसी प्रतिद्वंद्वी द्वारा उनके इनपुट और आपके संरेखित मॉडल आउटपुट के आधार पर आपके मॉडल की प्रतिकृति को प्रशिक्षित करने का जोखिम है। सामान्य तौर पर, यदि किसी मॉडल के इनपुट के हिस्से में उपयोगकर्ता द्वारा प्रदान किया गया मनमाना पाठ शामिल है, तो आउटपुट को त्वरित इंजेक्शन के लिए अतिसंवेदनशील मानें, और तदनुसार सुनिश्चित करें कि आउटपुट के उपयोग में असुरक्षित आउटपुट हैंडलिंग, अत्यधिक एजेंसी को कम करने के लिए कार्यान्वित तकनीकी और संगठनात्मक जवाबी उपाय शामिल हों। , और अतिनिर्भरता। AWS WAF का उपयोग करके दुर्भावनापूर्ण इनपुट के लिए फ़िल्टरिंग से संबंधित पहले के उदाहरण में, संकेतों के ऐसे संभावित दुरुपयोग के लिए अपने एप्लिकेशन के सामने एक फ़िल्टर बनाने पर विचार करें, और जैसे-जैसे आपका मॉडल और डेटा बढ़ता है, उन्हें कैसे संभालें और विकसित करें, इसके लिए एक नीति विकसित करें। यह सुनिश्चित करने के लिए कि यह गुणवत्ता, सटीकता या सामग्री मॉडरेशन मानकों को पूरा करता है, उपयोगकर्ता को वापस करने से पहले आउटपुट की फ़िल्टर की गई समीक्षा पर भी विचार करें। आप संदिग्ध ट्रैफ़िक पैटर्न को कम करने के लिए अपने मॉडलों के सामने इनपुट और आउटपुट पर नियंत्रण की एक अतिरिक्त परत के साथ अपने संगठन की ज़रूरतों के लिए इसे और अधिक अनुकूलित करना चाह सकते हैं।

एप्लिकेशन इंटरैक्शन: एप्लिकेशन सुरक्षा और अवलोकन

अपने एलएलएम एप्लिकेशन की इस बात पर ध्यान देते हुए समीक्षा करें कि कोई उपयोगकर्ता आपके मॉडल का उपयोग डाउनस्ट्रीम टूल या टूलचेन के मानक प्राधिकरण को बायपास करने के लिए कैसे कर सकता है, जिसके पास पहुंचने या उपयोग करने के लिए उनके पास प्राधिकरण नहीं है। इस स्तर पर एक अन्य चिंता का विषय एक मॉडल का उपयोग करके एक आक्रमण तंत्र के रूप में असीमित तकनीकी या संगठनात्मक एलएलएम जोखिमों का उपयोग करके बाहरी डेटा भंडार तक पहुंच बनाना है। उदाहरण के लिए, यदि आपके मॉडल को कुछ डेटा स्टोर तक पहुंचने के लिए प्रशिक्षित किया गया है जिसमें संवेदनशील डेटा हो सकता है, तो आपको यह सुनिश्चित करना चाहिए कि आपके मॉडल और डेटा स्टोर के बीच उचित प्राधिकरण जांच हो। प्राधिकरण जांच करते समय उन उपयोगकर्ताओं के बारे में अपरिवर्तनीय विशेषताओं का उपयोग करें जो मॉडल से नहीं आते हैं। अत्यधिक असुरक्षित आउटपुट हैंडलिंग, असुरक्षित प्लगइन डिज़ाइन और अत्यधिक एजेंसी ऐसी स्थितियाँ पैदा कर सकती है जहाँ एक ख़तरा अभिनेता प्रभावी विशेषाधिकारों को बढ़ाने के लिए प्राधिकरण प्रणाली को धोखा देने के लिए एक मॉडल का उपयोग कर सकता है, जिससे डाउनस्ट्रीम घटक को विश्वास हो जाता है कि उपयोगकर्ता डेटा पुनर्प्राप्त करने या विशिष्ट लेने के लिए अधिकृत है कार्रवाई।

किसी भी जेनरेटिव एआई प्लगइन या टूल को लागू करते समय, दी जा रही पहुंच के स्तर की जांच करना और समझना जरूरी है, साथ ही कॉन्फ़िगर किए गए एक्सेस नियंत्रणों की जांच करना भी आवश्यक है। असीमित असुरक्षित जेनरेटिव एआई प्लगइन्स का उपयोग करने से आपका सिस्टम आपूर्ति श्रृंखला की कमजोरियों और खतरों के प्रति संवेदनशील हो सकता है, जिससे संभावित रूप से रिमोट कोड चलाने सहित दुर्भावनापूर्ण कार्रवाइयां हो सकती हैं।

मॉडल इंटरैक्शन: मॉडल हमले की रोकथाम

आपूर्ति श्रृंखला की कमजोरियों का मूल्यांकन करने और उन्हें कम करने के लिए आपको अपने द्वारा उपयोग किए जाने वाले किसी भी मॉडल, प्लगइन्स, टूल या डेटा की उत्पत्ति के बारे में पता होना चाहिए। उदाहरण के लिए, कुछ सामान्य मॉडल प्रारूप स्वयं मॉडल में मनमाने ढंग से चलने योग्य कोड को एम्बेड करने की अनुमति देते हैं। अपने संगठन के सुरक्षा लक्ष्यों के लिए प्रासंगिक पैकेज मिरर, स्कैनिंग और अतिरिक्त निरीक्षण का उपयोग करें।

जिन डेटासेट को आप प्रशिक्षित करते हैं और अपने मॉडलों को बेहतर बनाते हैं, उनकी भी समीक्षा की जानी चाहिए। यदि आप उपयोगकर्ता प्रतिक्रिया (या अन्य अंतिम-उपयोगकर्ता-नियंत्रणीय जानकारी) के आधार पर किसी मॉडल को स्वचालित रूप से ठीक करते हैं, तो आपको इस बात पर विचार करना चाहिए कि क्या कोई दुर्भावनापूर्ण खतरा अभिनेता अपनी प्रतिक्रियाओं में हेरफेर के आधार पर मनमाने ढंग से मॉडल को बदल सकता है और प्रशिक्षण डेटा विषाक्तता प्राप्त कर सकता है।

डेटा इंटरैक्शन: डेटा गुणवत्ता और उपयोग की निगरानी करें

एलएलएम जैसे जेनेरिक एआई मॉडल आम तौर पर अच्छा काम करते हैं क्योंकि उन्हें बड़ी मात्रा में डेटा पर प्रशिक्षित किया गया है। यद्यपि यह डेटा एलएलएम को जटिल कार्यों को पूरा करने में मदद करता है, लेकिन यह आपके सिस्टम को प्रशिक्षण डेटा विषाक्तता के जोखिम में भी डाल सकता है, जो तब होता है जब प्रशिक्षण डेटासेट के अंदर अनुचित डेटा शामिल किया जाता है या छोड़ा जाता है जो मॉडल के व्यवहार को बदल सकता है। इस जोखिम को कम करने के लिए, आपको अपनी आपूर्ति श्रृंखला को देखना चाहिए और अपने मॉडल के अंदर उपयोग करने से पहले अपने सिस्टम के लिए डेटा समीक्षा प्रक्रिया को समझना चाहिए। हालाँकि प्रशिक्षण पाइपलाइन डेटा विषाक्तता का एक प्रमुख स्रोत है, आपको यह भी देखना चाहिए कि आपके मॉडल को डेटा कैसे मिलता है, जैसे कि आरएजी मॉडल या डेटा लेक में, और क्या उस डेटा का स्रोत विश्वसनीय और संरक्षित है। Amazon EC2, Amazon EKS, Amazon S3 में संदिग्ध गतिविधि पर लगातार निगरानी रखने में मदद के लिए AWS सुरक्षा सेवाओं जैसे AWS सिक्योरिटी हब, Amazon गार्डड्यूटी और Amazon इंस्पेक्टर का उपयोग करें। अमेज़न रिलेशनल डेटाबेस सर्विस (अमेज़ॅन आरडीएस), और नेटवर्क एक्सेस जो उभरते खतरों के संकेतक हो सकते हैं, और सुरक्षा जांच की कल्पना करने के लिए डिटेक्टिव का उपयोग करते हैं। जैसी सेवाओं का उपयोग करने पर भी विचार करें अमेज़न सुरक्षा झील AWS वातावरण, SaaS प्रदाताओं, परिसर और क्लाउड स्रोतों से सुरक्षा डेटा को स्वचालित रूप से केंद्रीकृत करने के लिए एक उद्देश्य-निर्मित डेटा लेक बनाकर सुरक्षा जांच में तेजी लाने के लिए जो आपके AI/ML वर्कलोड में योगदान करते हैं।

संगठनात्मक बातचीत: जेनरेटिव एआई के लिए एंटरप्राइज़ गवर्नेंस रेलिंग लागू करें

अपने व्यवसायों के लिए जेनरेटिव एआई के उपयोग से जुड़े जोखिमों की पहचान करें। आपको अपने संगठन की जोखिम वर्गीकरण का निर्माण करना चाहिए और जेनरेटिव एआई समाधानों को तैनात करते समय सूचित निर्णय लेने के लिए जोखिम मूल्यांकन करना चाहिए। एक विकसित व्यवसाय निरंतरता योजना (बीसीपी) जिसमें एआई, एमएल और जेनरेटिव एआई वर्कलोड शामिल हैं और इसे आपके एसएलए को पूरा करने के लिए किसी प्रभावित या ऑफ़लाइन एलएलएम एप्लिकेशन की खोई हुई कार्यक्षमता को बदलने के लिए जल्दी से अधिनियमित किया जा सकता है।

प्रक्रिया और संसाधन अंतराल, अक्षमताओं और विसंगतियों को पहचानें, और अपने व्यवसाय में जागरूकता और स्वामित्व में सुधार करें। खतरा मॉडल संभावित सुरक्षा खतरों की पहचान करने और उन्हें कम करने के लिए सभी जेनरेटिव एआई वर्कलोड, जो डेटा तक अनधिकृत पहुंच, सेवा से इनकार और संसाधन के दुरुपयोग सहित व्यवसाय को प्रभावित करने वाले परिणामों को जन्म दे सकते हैं। नये का लाभ उठायें AWS ख़तरा संगीतकार मॉडलिंग उपकरण ख़तरे की मॉडलिंग करते समय समय-दर-मूल्य को कम करने में मदद करना। बाद में अपने विकास चक्रों में, परिचय शामिल करने पर विचार करें सुरक्षा अराजकता इंजीनियरिंग यह समझने के लिए कि आपका सिस्टम अज्ञात चीज़ों पर कैसे प्रतिक्रिया करेगा और सिस्टम की लचीलापन और सुरक्षा में विश्वास पैदा करेगा, वास्तविक दुनिया की स्थितियाँ बनाने के लिए फ़ॉल्ट इंजेक्शन प्रयोग।

सभी नौकरी भूमिकाओं और कार्यों में एआई/एमएल और जेनरेटर सुरक्षा के लिए अनुपालन और कवरेज सुनिश्चित करने के लिए सुरक्षा रणनीतियों और जोखिम प्रबंधन तंत्र विकसित करने में विविध दृष्टिकोण शामिल करें। आवश्यकताओं पर संरेखित करने के लिए किसी भी जेनरेटर एआई एप्लिकेशन की शुरुआत और अनुसंधान से सुरक्षा मानसिकता को सामने लाएं। यदि आपको AWS से अतिरिक्त सहायता की आवश्यकता है, तो अपने AWS खाता प्रबंधक से यह सुनिश्चित करने के लिए कहें कि AWS सिक्योरिटी और AI/ML से AWS सॉल्यूशंस आर्किटेक्ट्स से मिलकर मदद करने का अनुरोध किया जाए।

सुनिश्चित करें कि आपका सुरक्षा संगठन उत्पाद प्रबंधकों, सॉफ्टवेयर डेवलपर्स, डेटा वैज्ञानिकों और कार्यकारी नेतृत्व जैसे जेनरेटिव एआई हितधारकों के बीच जोखिम जागरूकता और जोखिम प्रबंधन समझ दोनों के बारे में संचार को बढ़ावा देने के लिए नियमित रूप से कार्रवाई करता है, जिससे खतरे की खुफिया जानकारी और नियंत्रण मार्गदर्शन को टीमों तक पहुंचने की अनुमति मिलती है। प्रभावित होना. सुरक्षा संगठन चर्चाओं में भाग लेकर और अपने व्यावसायिक उद्देश्यों से संबंधित जेनेरिक एआई हितधारकों के लिए नए विचार और जानकारी लाकर जिम्मेदार प्रकटीकरण और पुनरावृत्त सुधार की संस्कृति का समर्थन कर सकते हैं। बारे में और सीखो जिम्मेदार एआई के प्रति हमारी प्रतिबद्धता और अतिरिक्त जिम्मेदार एआई संसाधन हमारे ग्राहकों की मदद करने के लिए।

अपने संगठन की मौजूदा सुरक्षा प्रक्रियाओं में मूल्य के अनुसार समय को अनब्लॉक करके जेनरेटिव एआई के लिए बेहतर संगठनात्मक स्थिति को सक्षम करने में लाभ प्राप्त करें। सक्रिय रूप से मूल्यांकन करें कि आपके संगठन को उन प्रक्रियाओं की आवश्यकता कहां हो सकती है जो जेनेरिक एआई सुरक्षा संदर्भ को देखते हुए अत्यधिक बोझिल हैं और डेवलपर्स और वैज्ञानिकों को सही नियंत्रण के साथ लॉन्च करने के लिए एक स्पष्ट मार्ग प्रदान करने के लिए इन्हें परिष्कृत करें।

आकलन करें कि प्रोत्साहनों को संरेखित करने, जोखिम से बचने और वांछित परिणामों पर स्पष्ट दृष्टि प्रदान करने के अवसर कहां हो सकते हैं। अद्यतन एआई/एमएल और जेनेरिक एआई अनुप्रयोग विकास की बढ़ती जरूरतों को पूरा करने के लिए मार्गदर्शन और सुरक्षा को नियंत्रित करता है ताकि भ्रम और अनिश्चितता को कम किया जा सके जिससे विकास में समय लग सकता है, जोखिम बढ़ सकता है और प्रभाव बढ़ सकता है।

सुनिश्चित करें कि हितधारक जो सुरक्षा विशेषज्ञ नहीं हैं, वे यह समझने में सक्षम हैं कि संगठनात्मक शासन, नीतियां और जोखिम प्रबंधन कदम उनके कार्यभार पर कैसे लागू होते हैं, साथ ही जोखिम प्रबंधन तंत्र भी लागू करते हैं। जेनेरिक एआई अनुप्रयोगों के साथ होने वाली यथार्थवादी घटनाओं और परिदृश्यों पर प्रतिक्रिया देने के लिए अपने संगठन को तैयार करें, और सुनिश्चित करें कि जेनेरिक एआई बिल्डर भूमिकाएं और प्रतिक्रिया टीमें किसी भी संदिग्ध गतिविधि के लिए चिंता के मामले में वृद्धि पथ और कार्यों से अवगत हैं।

निष्कर्ष

किसी भी नई और उभरती हुई तकनीक के साथ नवाचार का सफलतापूर्वक व्यावसायीकरण करने के लिए सुरक्षा-प्रथम मानसिकता के साथ शुरुआत करना, एक सुरक्षित बुनियादी ढांचे की नींव पर निर्माण करना और इस बारे में सोचना आवश्यक है कि प्रौद्योगिकी के प्रत्येक स्तर पर सुरक्षा को गहन सुरक्षा के साथ कैसे एकीकृत किया जाए। दृष्टिकोण। इसमें संगठनात्मक लचीलापन सुनिश्चित करने के लिए आपकी प्रौद्योगिकी स्टैक की कई परतों पर इंटरैक्शन और आपकी डिजिटल आपूर्ति श्रृंखला के भीतर एकीकरण बिंदु शामिल हैं। हालाँकि जेनरेटिव एआई कुछ नई सुरक्षा और गोपनीयता चुनौतियाँ पेश करता है, यदि आप मूलभूत सुरक्षा सर्वोत्तम प्रथाओं का पालन करते हैं जैसे कि स्तरित सुरक्षा सेवाओं के साथ गहन रक्षा का उपयोग करना, तो आप अपने संगठन को कई सामान्य मुद्दों और उभरते खतरों से बचाने में मदद कर सकते हैं। आपको अपने जेनरेटिव एआई वर्कलोड और बड़े संगठन में स्तरित एडब्ल्यूएस सुरक्षा सेवाओं को लागू करना चाहिए, और अपने क्लाउड वातावरण को सुरक्षित करने के लिए अपनी डिजिटल आपूर्ति श्रृंखलाओं में एकीकरण बिंदुओं पर ध्यान केंद्रित करना चाहिए। फिर आप अपने जेनरेटिव एआई अनुप्रयोगों में उन्नत सुरक्षा और गोपनीयता नियंत्रण की और परतें जोड़ने के लिए अमेज़ॅन सेजमेकर और अमेज़ॅन बेडरॉक जैसी एडब्ल्यूएस एआई/एमएल सेवाओं में उन्नत सुरक्षा और गोपनीयता क्षमताओं का उपयोग कर सकते हैं। शुरू से ही सुरक्षा को एम्बेड करने से अनुपालन को सरल बनाते हुए जेनेरिक एआई के साथ नवाचार करना तेज़, आसान और अधिक लागत प्रभावी हो जाएगा। इससे आपको अपने कर्मचारियों, ग्राहकों, भागीदारों, नियामकों और अन्य संबंधित हितधारकों के लिए अपने जेनरेटिव एआई अनुप्रयोगों पर नियंत्रण, आत्मविश्वास और अवलोकन बढ़ाने में मदद मिलेगी।

अतिरिक्त संदर्भ

- एआई/एमएल-विशिष्ट जोखिम प्रबंधन और सुरक्षा के लिए उद्योग मानक ढांचे:

लेखक के बारे में

क्रिस्टोफर राय एक प्रमुख विश्वव्यापी सुरक्षा जीटीएम विशेषज्ञ है जो एडब्ल्यूएस सुरक्षा सेवाओं को अपनाने और बड़े पैमाने पर अपनाने वाली रणनीतिक पहलों को विकसित करने और क्रियान्वित करने पर केंद्रित है। मीडिया, मनोरंजन और दूरसंचार ग्राहकों को सुरक्षा समाधान प्रदान करने वाली वैश्विक रणनीतिक नेतृत्व भूमिकाओं में 20+ वर्षों के अनुभव के साथ, उन्हें साइबर सुरक्षा और उभरती प्रौद्योगिकियों के प्रतिच्छेदन का शौक है। वह पढ़ने, यात्रा करने, भोजन और शराब, नए संगीत की खोज और शुरुआती चरण के स्टार्टअप को सलाह देने के माध्यम से तरोताजा हो जाते हैं।

क्रिस्टोफर राय एक प्रमुख विश्वव्यापी सुरक्षा जीटीएम विशेषज्ञ है जो एडब्ल्यूएस सुरक्षा सेवाओं को अपनाने और बड़े पैमाने पर अपनाने वाली रणनीतिक पहलों को विकसित करने और क्रियान्वित करने पर केंद्रित है। मीडिया, मनोरंजन और दूरसंचार ग्राहकों को सुरक्षा समाधान प्रदान करने वाली वैश्विक रणनीतिक नेतृत्व भूमिकाओं में 20+ वर्षों के अनुभव के साथ, उन्हें साइबर सुरक्षा और उभरती प्रौद्योगिकियों के प्रतिच्छेदन का शौक है। वह पढ़ने, यात्रा करने, भोजन और शराब, नए संगीत की खोज और शुरुआती चरण के स्टार्टअप को सलाह देने के माध्यम से तरोताजा हो जाते हैं।

एलिजा विंटर अमेज़ॅन सिक्योरिटी में एक वरिष्ठ सुरक्षा इंजीनियर हैं, साइबर सुरक्षा इंजीनियरिंग में बीएस हैं और हैरी पॉटर के प्रति प्रेम से ओत-प्रोत हैं। एलिजा एआई सिस्टम में कमजोरियों को पहचानने और उनका समाधान करने, तकनीकी विशेषज्ञता को जादू के स्पर्श के साथ मिश्रित करने में उत्कृष्ट है। एलिजा एआई इकोसिस्टम के लिए अनुकूलित सुरक्षा प्रोटोकॉल डिजाइन करती है, जो डिजिटल सुरक्षा में एक जादुई स्वभाव लाती है। ईमानदारी से प्रेरित एलिजा की सार्वजनिक और वाणिज्यिक दोनों क्षेत्रों के संगठनों में सुरक्षा पृष्ठभूमि है, जो विश्वास की रक्षा पर केंद्रित है।

एलिजा विंटर अमेज़ॅन सिक्योरिटी में एक वरिष्ठ सुरक्षा इंजीनियर हैं, साइबर सुरक्षा इंजीनियरिंग में बीएस हैं और हैरी पॉटर के प्रति प्रेम से ओत-प्रोत हैं। एलिजा एआई सिस्टम में कमजोरियों को पहचानने और उनका समाधान करने, तकनीकी विशेषज्ञता को जादू के स्पर्श के साथ मिश्रित करने में उत्कृष्ट है। एलिजा एआई इकोसिस्टम के लिए अनुकूलित सुरक्षा प्रोटोकॉल डिजाइन करती है, जो डिजिटल सुरक्षा में एक जादुई स्वभाव लाती है। ईमानदारी से प्रेरित एलिजा की सार्वजनिक और वाणिज्यिक दोनों क्षेत्रों के संगठनों में सुरक्षा पृष्ठभूमि है, जो विश्वास की रक्षा पर केंद्रित है।

राम विट्ठल AWS में प्रिंसिपल एमएल सॉल्यूशंस आर्किटेक्ट हैं। उनके पास वितरित, हाइब्रिड और क्लाउड अनुप्रयोगों के आर्किटेक्चर और निर्माण का 3 दशकों से अधिक का अनुभव है। उन्हें उद्यम ग्राहकों को उनके व्यावसायिक परिणामों को बेहतर बनाने के लिए क्लाउड अपनाने और अनुकूलन यात्रा में मदद करने के लिए सुरक्षित और स्केलेबल एआई/एमएल और बड़े डेटा समाधान बनाने का शौक है। अपने खाली समय में, वह अपनी मोटरसाइकिल चलाते हैं और अपने 3-वर्षीय शीपडूडल के साथ चलते हैं!

राम विट्ठल AWS में प्रिंसिपल एमएल सॉल्यूशंस आर्किटेक्ट हैं। उनके पास वितरित, हाइब्रिड और क्लाउड अनुप्रयोगों के आर्किटेक्चर और निर्माण का 3 दशकों से अधिक का अनुभव है। उन्हें उद्यम ग्राहकों को उनके व्यावसायिक परिणामों को बेहतर बनाने के लिए क्लाउड अपनाने और अनुकूलन यात्रा में मदद करने के लिए सुरक्षित और स्केलेबल एआई/एमएल और बड़े डेटा समाधान बनाने का शौक है। अपने खाली समय में, वह अपनी मोटरसाइकिल चलाते हैं और अपने 3-वर्षीय शीपडूडल के साथ चलते हैं!

नवनीत टुटेजा Amazon Web Services में डेटा विशेषज्ञ हैं। AWS में शामिल होने से पहले, नवनीत ने अपने डेटा आर्किटेक्चर को आधुनिक बनाने और व्यापक AI/ML समाधानों को लागू करने की मांग करने वाले संगठनों के लिए एक सूत्रधार के रूप में काम किया। उनके पास थापर विश्वविद्यालय से इंजीनियरिंग की डिग्री है, साथ ही टेक्सास ए एंड एम विश्वविद्यालय से सांख्यिकी में मास्टर डिग्री है।

नवनीत टुटेजा Amazon Web Services में डेटा विशेषज्ञ हैं। AWS में शामिल होने से पहले, नवनीत ने अपने डेटा आर्किटेक्चर को आधुनिक बनाने और व्यापक AI/ML समाधानों को लागू करने की मांग करने वाले संगठनों के लिए एक सूत्रधार के रूप में काम किया। उनके पास थापर विश्वविद्यालय से इंजीनियरिंग की डिग्री है, साथ ही टेक्सास ए एंड एम विश्वविद्यालय से सांख्यिकी में मास्टर डिग्री है।

एमिली सोवार्ड एडब्ल्यूएस प्रोफेशनल सर्विसेज के साथ डेटा साइंटिस्ट हैं। उन्होंने प्राकृतिक भाषा प्रसंस्करण (एनएलपी) पर जोर देने के साथ स्कॉटलैंड, यूनाइटेड किंगडम में एडिनबर्ग विश्वविद्यालय से आर्टिफिशियल इंटेलिजेंस में डिस्टिंक्शन के साथ मास्टर ऑफ साइंस किया है। एमिली ने सार्वजनिक और निजी क्षेत्र के संगठनों में चल रहे एआई वर्कलोड के लिए एआई-सक्षम उत्पाद अनुसंधान और विकास, परिचालन उत्कृष्टता और शासन पर केंद्रित वैज्ञानिक और इंजीनियरिंग भूमिकाओं में काम किया है। वह AWS सीनियर स्पीकर के रूप में और हाल ही में मशीन लर्निंग लेंस में AWS वेल-आर्किटेक्टेड के लेखक के रूप में ग्राहक मार्गदर्शन में योगदान करती हैं।

एमिली सोवार्ड एडब्ल्यूएस प्रोफेशनल सर्विसेज के साथ डेटा साइंटिस्ट हैं। उन्होंने प्राकृतिक भाषा प्रसंस्करण (एनएलपी) पर जोर देने के साथ स्कॉटलैंड, यूनाइटेड किंगडम में एडिनबर्ग विश्वविद्यालय से आर्टिफिशियल इंटेलिजेंस में डिस्टिंक्शन के साथ मास्टर ऑफ साइंस किया है। एमिली ने सार्वजनिक और निजी क्षेत्र के संगठनों में चल रहे एआई वर्कलोड के लिए एआई-सक्षम उत्पाद अनुसंधान और विकास, परिचालन उत्कृष्टता और शासन पर केंद्रित वैज्ञानिक और इंजीनियरिंग भूमिकाओं में काम किया है। वह AWS सीनियर स्पीकर के रूप में और हाल ही में मशीन लर्निंग लेंस में AWS वेल-आर्किटेक्टेड के लेखक के रूप में ग्राहक मार्गदर्शन में योगदान करती हैं।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 100

- 125

- 150

- 30

- 300

- a

- क्षमता

- योग्य

- About

- शैक्षिक

- में तेजी लाने के

- स्वीकार्य

- पहुँच

- डेटा तक पहुंच

- तक पहुँचने

- तदनुसार

- लेखा

- अकौन्टस(लेखा)

- शुद्धता

- पाना

- प्राप्त करने

- के पार

- कार्य

- कार्रवाई

- गतिविधियों

- गतिविधि

- अनुकूलन

- जोड़ना

- जोड़ा

- इसके अलावा

- अतिरिक्त

- पता

- को संबोधित

- अनुपालन

- को समायोजित

- अपनाना

- अपनाने

- दत्तक ग्रहण

- उन्नत

- अग्रिमों

- लाभ

- सलाह दे

- बाद

- के खिलाफ

- एजेंसी

- एजेंट

- AI

- एआई मॉडल

- एआई सिस्टम

- ऐ / एमएल

- संरेखित करें

- गठबंधन

- संरेखित करता है

- सब

- अनुमति देना

- की अनुमति दी

- की अनुमति दे

- अकेला

- भी

- हालांकि

- वीरांगना

- अमेज़ॅन EC2

- अमेज़ॅन आरडीएस

- अमेज़न SageMaker

- अमेज़ॅन वेब सेवा

- के बीच में

- राशि

- an

- विश्लेषण करें

- का विश्लेषण

- और

- और बुनियादी ढांचे

- गुमनाम

- अन्य

- जवाब दे

- कोई

- एपीआई

- भूख

- उपयुक्त

- आवेदन

- अनुप्रयोग विकास

- अनुप्रयोग सुरक्षा

- अनुप्रयोगों

- लागू

- लागू होता है

- लागू करें

- लागू

- दृष्टिकोण

- दृष्टिकोण

- उपयुक्त

- आर्किटेक्ट

- वास्तु

- स्थापत्य

- हैं

- क्षेत्रों के बारे में जानकारी का उपयोग करके ट्रेडिंग कर सकते हैं।

- बहस

- उठता

- चारों ओर

- कृत्रिम

- कृत्रिम बुद्धिमत्ता

- कृत्रिम बुद्धिमत्ता (AI)

- AS

- पूछना

- आकलन

- आकलन

- संपत्ति

- सहायता

- सहायकों

- जुड़े

- आश्वासन

- At

- एटलस

- आक्रमण

- आक्रमण

- प्रयास करने से

- ध्यान

- विशेषताओं

- आडिट

- संवर्धित

- प्रमाणीकरण

- लेखक

- प्राधिकरण

- अधिकृत

- को स्वचालित रूप से

- स्वतः

- उपलब्ध

- जागरूक

- जागरूकता

- एडब्ल्यूएस

- एडब्ल्यूएस ग्राहक

- AWS व्यावसायिक सेवाएँ

- वापस

- अस्तरवाला

- पृष्ठभूमि

- आधारित

- बुनियादी

- आधार

- BE

- क्योंकि

- हो जाता है

- किया गया

- से पहले

- शुरू करना

- व्यवहार

- जा रहा है

- विश्वास

- लाभ

- लाभ

- BEST

- सर्वोत्तम प्रथाओं

- बेहतर

- के बीच

- पूर्वाग्रह

- बड़ा

- बड़ा डेटा

- बिल

- सम्मिश्रण

- ब्लॉग

- के छात्रों

- सीमाओं

- लाना

- लाना

- निर्माण

- निर्माता

- बिल्डरों

- इमारत

- बनाता है

- बनाया गया

- में निर्मित

- व्यापार

- व्यवसायों

- by

- उपमार्ग

- ताल

- कर सकते हैं

- पा सकते हैं

- क्षमताओं

- क्षमता

- मामला

- वर्ग

- कारण

- का कारण बनता है

- केंद्रस्थ

- कुछ

- प्रमाण पत्र

- प्रमाणीकरण

- श्रृंखला

- चेन

- चुनौतियों

- परिवर्तन

- अराजकता

- chatbot

- जाँचता

- प्रमुख

- स्पष्ट

- बादल

- बादल को गोद लेना

- बादल अनुप्रयोगों

- बादल कंप्यूटिंग

- क्लाउड इन्फ्रास्ट्रक्चर

- क्लाउड सुरक्षा

- कोड

- संयोजन

- कैसे

- आता है

- वाणिज्यिक

- व्यवसायीकरण

- प्रतिबद्धता

- प्रतिबद्ध

- सामान्य

- सामान्यतः

- संचार

- साथी

- साथी

- कंपनी

- पूरा

- जटिल

- अनुपालन

- अंग

- संगीतकार

- समझना

- व्यापक

- समझौता

- छेड़छाड़ की गई

- समझौता

- गणना करना

- कंप्यूटिंग

- चिंता

- चिंतित

- चिंताओं

- स्थितियां

- आचरण

- आत्मविश्वास

- कॉन्फ़िगर किया गया

- भ्रम

- संयोजन

- जुडिये

- Consequences

- विचार करना

- माना

- पर विचार

- संगत

- होते हैं

- शामिल

- कंटेनरों

- सामग्री

- सामग्री मॉडरेशन

- प्रसंग

- निरंतरता

- लगातार

- योगदान

- योगदान

- नियंत्रण

- नियंत्रित

- नियंत्रण

- इसके विपरीत

- मूल

- कॉर्नरस्टोन

- सही

- इसी

- लागत

- प्रभावी लागत

- सका

- व्याप्ति

- बनाना

- बनाना

- महत्वपूर्ण

- संस्कृति

- प्रबंधित करती है

- ग्राहक

- ग्राहक

- अनुकूलित

- अनुकूलित

- साइबर

- साइबर सुरक्षा

- साइबर सुरक्षा

- चक्र

- तिथि

- डेटा लेक

- डेटा तैयारी

- आँकड़े की गुणवत्ता

- आँकड़े वाला वैज्ञानिक

- डेटा छेड़छाड़

- डाटाबेस

- डेटासेट

- दिन

- दशकों

- निर्णय

- निर्णय लेने वालों को

- निर्णय

- गहरा

- और गहरा

- रक्षा

- बचाव

- परिभाषित

- परिभाषित

- परिभाषित करने

- डिग्री

- पहुंचाने

- गड्ढा

- साबित

- सेवा से वंचित

- निर्भर करता है

- तैनात

- तैनात

- तैनाती

- तैनाती

- गहराई

- वर्णन

- डिज़ाइन

- डिजाइन

- वांछित

- पता लगाना

- विकसित करना

- विकसित

- डेवलपर्स

- विकासशील

- विकास

- हटना

- विचलन

- विभिन्न

- डिजिटल

- विषयों

- प्रकटीकरण

- खोज

- खोज

- चर्चा करना

- पर चर्चा

- विचार - विमर्श

- अवरोधों

- अलग

- भेद

- वितरित

- डुबकी

- कई

- विविध दृष्टिकोण

- नहीं करता है

- डोमेन

- dont

- ड्रॉ

- संचालित

- दौरान

- से प्रत्येक

- पूर्व

- शीघ्र

- प्राथमिक अवस्था

- आसान

- आसानी

- आर्थिक

- आर्थिक मूल्य

- पारिस्थितिकी प्रणालियों

- एडिनबर्घ

- प्रभावी

- कुशल

- भी

- embedding

- उभरना

- कस्र्न पत्थर

- उभरती तकनीकी

- उभरती हुई प्रौद्योगिकी

- जोर

- कर्मचारियों

- सशक्त

- सक्षम

- सक्षम बनाता है

- समर्थकारी

- को प्रोत्साहित करती है

- एन्क्रिप्टेड

- समाप्त

- लागू करना

- लागू करने

- इंजीनियर

- अभियांत्रिकी

- इंजीनियर्स

- वर्धित

- सुनिश्चित

- उद्यम

- उद्यम ग्राहकों

- मनोरंजन

- संपूर्ण

- वातावरण

- वातावरण

- बराबर

- त्रुटि

- गहरा हो जाना

- आवश्यक

- स्थापित करना

- स्थापना

- ईथर (ईटीएच)

- मूल्यांकन करें

- का मूल्यांकन

- मूल्यांकन

- और भी

- कार्यक्रम

- घटनाओं

- प्रत्येक

- विकसित करना

- उद्विकासी

- की जांच

- उदाहरण

- उदाहरण

- उत्कृष्टता

- अत्यधिक

- को क्रियान्वित

- कार्यकारी

- व्यायाम

- एक्सफ़िलिएशन

- मौजूद

- मौजूदा

- का विस्तार

- अपेक्षित

- अनुभव

- प्रयोगों

- विशेषज्ञता

- विशेषज्ञों

- अनावरण

- विस्तार

- विस्तृत

- का विस्तार

- फैली

- बाहरी

- अतिरिक्त

- उद्धरण

- डेटा निकालें

- अत्यंत

- चेहरे के

- की सुविधा

- सुविधा

- विफल रहता है

- गिरना

- सुपरिचय

- फास्ट

- और तेज

- Feature

- विशेषताएं

- प्रतिक्रिया

- कम

- फ़िल्टर

- छानने

- वित्तीय

- वित्तीय सेवाओं

- खोज

- खोज

- निष्कर्ष

- फ़ायरवॉल

- प्रथम

- पांच

- स्वभाव

- लचीला

- प्रवाह

- प्रवाह

- फोकस

- ध्यान केंद्रित

- का पालन करें

- निम्नलिखित

- भोजन

- के लिए

- फोरेंसिक

- पोषण

- फोस्टर

- बुनियाद

- मूलभूत

- ढांचा

- चौखटे

- अक्सर

- से

- सामने

- कार्यक्षमता

- कार्यों

- मौलिक

- आगे

- लाभ

- अंतराल

- सामान्य जानकारी

- आम तौर पर

- पीढ़ी

- उत्पादक

- जनरेटिव एआई

- मिल

- मिल रहा

- दी

- वैश्विक

- लक्ष्य

- लक्ष्यों

- जा

- को नियंत्रित करने वाले

- शासन

- सरकार

- सरकारी

- दी गई

- उगता है

- मार्गदर्शन

- गाइड

- निर्देशित

- मार्गदर्शिकाएँ

- था

- संभालना

- हैंडलिंग

- है

- he

- स्वास्थ्य सेवा

- मदद

- मदद

- मदद करता है

- उच्च प्रदर्शन

- अत्यधिक

- उसके

- पकड़े

- रखती है

- कैसे

- How To

- एचटीएमएल

- http

- HTTPS

- हब

- मानव

- संकर

- i

- विचार

- विचारों

- पहचान

- पहचान करना

- पहचान

- पहचान

- if

- अचल स्थिति

- अडिग

- प्रभाव

- असर पड़ा

- Impacts

- अनिवार्य

- लागू करने के

- कार्यान्वयन

- कार्यान्वित

- कार्यान्वयन

- में सुधार

- सुधार

- in

- प्रोत्साहन राशि

- आरंभ

- घटनाएं

- शामिल

- शामिल

- शामिल

- सहित

- विसंगतियों

- बढ़ना

- वृद्धि हुई

- बढ़ती

- संकेतक

- उद्योग

- अक्षमताओं

- करें-

- सूचना सुरक्षा

- सूचित

- इंफ्रास्ट्रक्चर

- संचार

- निहित

- पहल

- कुछ नया

- innovating

- नवोन्मेष

- निवेश

- निविष्टियां

- असुरक्षित

- अंदर

- अन्तर्दृष्टि

- अंतर्दृष्टि

- उदाहरणों

- एकीकृत

- एकीकृत

- एकीकृत

- एकीकरण

- एकीकरण

- ईमानदारी

- बुद्धि

- बातचीत

- ब्याज

- इंटरफेस

- अंतरराष्ट्रीय स्तर पर

- प्रतिच्छेदन

- में

- परिचय कराना

- द्वारा प्रस्तुत

- शुरू करने

- जांच

- जांच

- शामिल

- मुद्दों

- IT

- आईटी इस

- खुद

- काम

- शामिल होने

- यात्रा

- जेपीजी

- केवल

- रखना

- कुंजी

- प्रमुख क्षेत्र

- राज्य

- ज्ञान

- Kubernetes

- झील

- भाषा

- बड़ा

- बड़ा

- अंततः

- बाद में

- लांच

- परत

- बहुस्तरीय

- परतों

- नेतृत्व

- नेताओं

- नेतृत्व

- प्रमुख

- जानें

- सीख रहा हूँ

- कम से कम

- लेंस

- लेंस

- स्तर

- जीवन चक्र

- पसंद

- संभावना

- लाइन

- पंक्तियां

- लॉगिंग

- तर्क

- देखिए

- देख

- खोया

- मोहब्बत

- मशीन

- यंत्र अधिगम

- बनाना

- दुर्भावनापूर्ण

- मैलवेयर

- प्रबंधन

- कामयाब

- प्रबंध

- प्रबंधक

- प्रबंधक

- प्रबंध

- छेड़खानी

- जोड़ - तोड़

- ढंग

- बहुत

- नक्शा

- मास्टर

- मास्टर की

- सामग्री

- मैटर्स

- परिपक्वता

- अधिकतम

- मई..

- साधन

- माप

- तंत्र

- तंत्र

- मीडिया

- मिलना

- की बैठक

- मानसिक

- उल्लेख किया

- घास का मैदान

- मेट्रिक्स

- हो सकता है

- विस्थापित

- लाखों

- मन

- मानसिकता

- गलत इस्तेमाल

- कम करना

- शमन

- ML

- आदर्श

- मोडलिंग

- मॉडल

- संयम

- आधुनिकीकरण

- मॉनिटर

- निगरानी

- अधिक

- अधिकांश

- मोटरसाइकिल

- चाल

- बहुत

- विभिन्न

- संगीत

- चाहिए

- my

- प्राकृतिक

- प्राकृतिक भाषा

- प्राकृतिक भाषा संसाधन

- प्रकृति

- आवश्यक

- आवश्यकता

- जरूरत

- की जरूरत है

- नेटवर्क

- नेटवर्क का उपयोग

- नया

- अगला

- NIST

- NLP

- वस्तु

- उद्देश्य

- उद्देश्य

- होते हैं

- of

- बंद

- की पेशकश

- ऑफर

- अधिकारियों

- ऑफ़लाइन

- on

- ONE

- खुला

- खुला स्रोत

- संचालित

- परिचालन

- संचालन

- अवसर

- इष्टतमीकरण

- अनुकूलित

- or

- आदेश

- संगठन

- संगठनात्मक

- संगठनों

- मूल

- मौलिक रूप से

- मूल

- अन्य

- हमारी

- आउट

- परिणाम

- परिणामों

- उत्पादन

- outputs के

- बाहर

- के ऊपर

- कुल

- पीढ़ी

- स्वामित्व

- पैकेज

- भाग

- भाग लेने वाले

- पार्टियों

- भागीदारों

- भागों

- आवेशपूर्ण

- पथ

- पथ

- पैटर्न उपयोग करें

- पीडीएफ

- प्रदर्शन

- प्रदर्शन

- प्रदर्शन

- अनुमतियाँ

- दृष्टिकोण

- चरणों

- खंभे

- पाइपलाइन

- जगह

- योजना

- की योजना बना

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- लगाना

- plugins

- अंक

- जहर

- नीतियाँ

- नीति

- स्थिति

- पद

- संभावित

- संभावित

- अभ्यास

- प्रथाओं

- तैयारी

- तैयार करना

- को रोकने के

- पिछला

- मुख्य

- प्रिंसिपल

- सिद्धांतों

- पूर्व

- प्राथमिकता

- प्राथमिकता

- एकांत

- निजी

- निजी क्षेत्रक

- विशेषाधिकार

- विशेषाधिकारों

- प्रक्रिया

- प्रक्रियाओं

- प्रसंस्करण

- एस्ट्रो मॉल

- उत्पादन

- उत्पादकता

- पेशेवर

- प्रोफाइल

- कार्यक्रम

- प्रोग्राम्स

- परियोजना

- संकेतों

- उचित

- अच्छी तरह

- रक्षा करना

- संरक्षित

- संरक्षण

- सुरक्षा

- प्रोटोकॉल

- प्रदान करना

- प्रदाताओं

- प्रदान करता है

- प्रदान कर

- सार्वजनिक

- रखना

- गुणवत्ता

- प्रश्नों

- प्रश्न

- त्वरित

- जल्दी से

- खपरैल

- पहुंच

- प्रतिक्रिया

- पढ़ना

- तत्परता

- पढ़ना

- असली दुनिया

- यथार्थवादी

- वसूली

- महसूस करना

- प्राप्त

- हाल ही में

- की सिफारिश

- सिफारिशें

- की वसूली

- वसूली

- को कम करने

- संदर्भ

- को परिष्कृत

- क्षेत्र

- नियमित

- नियमित तौर पर

- विनियमित

- विनियामक

- सम्बंधित

- प्रासंगिक

- विश्वसनीय

- भरोसा करना

- remediation

- दूरस्थ

- दोहराना

- की जगह

- का अनुरोध

- बिनती करना

- की आवश्यकता होती है

- आवश्यकता

- आवश्यकताएँ

- की आवश्यकता होती है

- अनुसंधान

- अनुसंधान और विकास

- पलटाव

- संसाधन

- उपयुक्त संसाधन चुनें

- आदरणीय

- कि

- प्रतिक्रिया

- प्रतिक्रिया

- प्रतिक्रियाएं

- जिम्मेदारी

- जिम्मेदार

- बाकी

- रोकना

- फिर से शिक्षित करना

- बहाली

- की समीक्षा

- समीक्षा

- की समीक्षा

- समीक्षा

- सवारी

- सही

- जोखिम

- जोखिम उठाने का माद्दा

- जोखिम प्रबंधन

- जोखिम शमन

- जोखिम

- मजबूत

- रोजर्स

- भूमिकाओं

- जड़

- नियमित रूप से

- नियम

- दौड़ना

- s

- सास

- sagemaker

- वही

- स्केलेबल

- स्केल

- स्कैनिंग

- परिदृश्य

- परिदृश्यों

- विज्ञान

- वैज्ञानिक

- वैज्ञानिक

- वैज्ञानिकों

- क्षेत्र

- स्कोपिंग

- स्कॉटलैंड

- Search

- अनुभाग

- सेक्टर

- सुरक्षित

- सिक्योर्ड

- हासिल करने

- सुरक्षा

- सुरक्षा लाभ

- सुरक्षा की घटनाओं

- सुरक्षा जोखिम

- सुरक्षा को खतरा

- सुरक्षा उपकरण

- शोध

- मांग

- प्रयास

- चयन

- चयनित

- वरिष्ठ

- संवेदनशील

- सेवा की

- सेवा

- सेवाएँ

- सेट

- की स्थापना

- साझा

- वह

- चाहिए

- दिखाना

- दृष्टि

- समान

- सरल

- को आसान बनाने में

- सरल बनाने

- So

- सामाजिक

- सॉफ्टवेयर

- सॉफ्टवेयर बिल

- सॉफ्टवेयर डेवलपर्स

- सॉफ्टवेयर विकास

- समाधान

- समाधान ढूंढे

- कुछ

- स्रोत

- सूत्रों का कहना है

- संप्रभुता

- अंतरिक्ष

- वक्ता

- विशेषज्ञ

- विशिष्ट

- विशेष रूप से

- गति

- धुआँरा

- चरणों

- हितधारकों

- मानक

- मानकों

- प्रारंभ

- शुरू

- शुरुआत में

- स्टार्टअप

- आँकड़े

- कदम

- फिर भी

- भंडारण

- संग्रहित

- भंडार

- सामरिक

- रणनीतियों

- रणनीतिज्ञ

- स्ट्रेटेजी

- कठोर

- दृढ़ता से

- काफी हद तक

- सफलता

- सफलतापूर्वक

- ऐसा

- आपूर्ति

- आपूर्ति श्रृंखला

- पहुंचाने का तरीका

- समर्थन

- सहायक

- निश्चित

- उपयुक्त

- संदेहजनक

- कृत्रिम

- प्रणाली

- सिस्टम

- तालिका

- अनुरूप

- लेना

- लेता है

- अग्रानुक्रम

- कार्य

- वर्गीकरण

- टीम

- टीमों

- तकनीकी

- तकनीक

- टेक्नोलॉजीज

- प्रौद्योगिकीविदों

- टेक्नोलॉजी

- दूरसंचार

- परीक्षण

- परीक्षण

- परीक्षण

- टेक्सास

- टेक्स्ट

- कि

- RSI

- स्रोत

- चोरी

- लेकिन हाल ही

- उन

- विषयों

- अपने

- फिर

- वहाँ।

- इन

- वे

- विचारधारा

- तीसरा

- तीसरे पक्ष

- इसका

- उन

- धमकी

- खुफिया जानकारी

- धमकी

- तीन

- यहाँ

- भर

- पहर

- समयोचित

- टीएलएस

- सेवा मेरे

- एक साथ

- साधन

- उपकरण

- ऊपर का

- शीर्ष 10

- स्पर्श

- की ओर

- व्यापार

- परंपरागत

- यातायात

- रेलगाड़ी

- प्रशिक्षित

- प्रशिक्षण

- ट्रांजेक्शन

- पारगमन

- ट्रांसपेरेंसी

- परिवहन

- यात्रा का

- ट्रस्ट

- विश्वस्त

- आम तौर पर

- अनधिकृत

- अनिश्चितता

- के अंतर्गत

- कमजोर

- समझना

- समझ

- अनजान

- यूनाइटेड

- यूनाइटेड किंगडम

- विश्वविद्यालय

- निरंतर

- अपडेट

- अद्यतन

- कायम रखना

- उपरिकाल

- उपयोग

- उदाहरण

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- उपयोग

- उपयोग किया

- उपयोग

- सत्यापित करें

- मान्य

- सत्यापन

- मूल्य

- तजरबाकार

- के माध्यम से

- वास्तविक

- वास्तव में

- कल्पना

- vs

- कमजोरियों

- भेद्यता

- सैर

- करना चाहते हैं

- वारंट

- था

- तरीके

- we

- वेब

- वेब एप्लीकेशन

- वेब अनुप्रयोग

- वेब सेवाओं

- कुंआ

- क्या

- कब

- या

- कौन कौन से

- जब

- कौन

- पूरा का पूरा

- मर्जी

- वाइन

- जीत

- साथ में

- अंदर

- बिना

- काम

- काम किया

- वर्कफ़्लो

- workflows

- काम कर रहे

- दुनिया भर

- होगा

- लिखा था

- XSS

- साल

- इसलिए आप

- आपका

- जेफिरनेट