Temps de lecture : 3 minutes

Temps de lecture : 3 minutes

L'équipe Comodo Antispam Labs (CASL) a identifié une attaque de malware ciblant spécifiquement les entreprises et les consommateurs susceptibles d'utiliser UK Mail, le plus grand opérateur postal indépendant du Royaume-Uni.

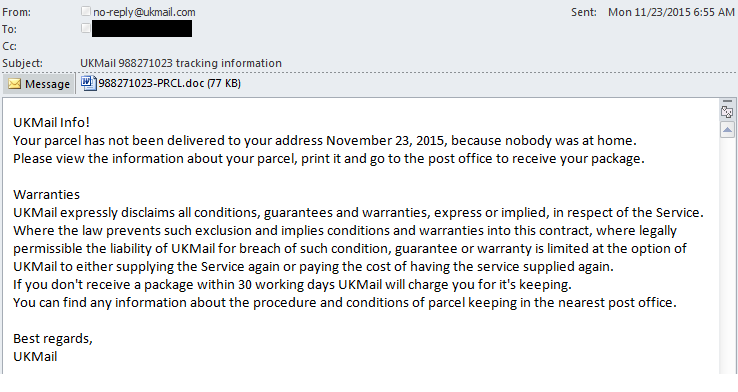

Dans le cadre d'une campagne de phishing aléatoire, les faux e-mails sont envoyés à partir de l'adresse no-reply@ukmail.com - qui pour une entreprise ou un consommateur peut sembler être une adresse e-mail légitime, mais ce n'est pas le cas.

Le courrier électronique est conçu pour déclencher la propagation de logiciels malveillants et infecter les ordinateurs, les postes de travail et les appareils mobiles qui accèdent au courrier électronique - attirant l'attention des utilisateurs de UK Mail en disant que l'entreprise n'était pas en mesure de leur livrer un colis ou un colis. Étant donné que le faux colis n'a pas pu être livré, les destinataires sont invités à imprimer un document ci-joint et à l'apporter à leur adresse postale locale pour la livraison du colis.

Lorsque le destinataire prévu ouvre le document joint à l'e-mail, un fichier malveillant qui est une variante du cheval de Troie Dridex est téléchargé sur le point de terminaison de l'utilisateur. Dridex est un malware bancaire transformé qui exploite les macros des documents Microsoft Office pour infecter les systèmes. Une fois infecté, le logiciel malveillant tente de voler des informations de l'historique du navigateur, y compris les dossiers financiers et les relevés bancaires.

L'équipe de Comodo Antispam Labs a identifié l'e-mail de hameçonnage UK Mail via l'analyse de l'adresse IP, du domaine et de l'URL.

«En tant qu'entreprise, nous travaillons avec diligence à la création de solutions technologiques innovantes qui gardent une longueur d'avance sur les cybercriminels et assurent la sécurité des entreprises et des environnements informatiques», a déclaré Fatih Orhan, directeur de la technologie pour Comodo et le Antispam Comodo Laboratoires.

Le Comodo Antispam L'équipe des laboratoires est composée de plus de 35 professionnels de la sécurité informatique, de pirates informatiques éthiques, d'informaticiens et d'ingénieurs, tous des employés à plein temps de Comodo, analysant et filtrant le spam, le phishing et les logiciels malveillants du monde entier. Avec des bureaux aux États-Unis, en Turquie, en Ukraine, aux Philippines et en Inde, l'équipe CASL analyse plus de 1,000,000 XNUMX XNUMX de messages potentiels de phishing, de spam ou d'autres e-mails malveillants / indésirables par jour, en utilisant les informations et les résultats pour sécuriser et protéger sa clientèle actuelle et le grand public, les entreprises et la communauté Internet.

Si vous pensez que l'environnement informatique de votre entreprise est attaqué par le phishing, les logiciels malveillants, les logiciels espions ou les cyberattaques, contact les consultants en sécurité du Comodo: https://enterprise.comodo.com/contact-us.php

Vous trouverez ci-dessous un échantillon de l'un des e-mails réellement envoyés.

Pour les administrateurs système informatiques qui pensent que leur informatique peut être sensible au faux e-mail, le domaine et d'autres informations clés extraites de l'e-mail de phishing sont également indiqués ci-dessous, pour les aider dans leurs défenses informatiques.

EMAIL RÉEL INTERCEPTÉ

Nom de domaine: bigpondhosting.com

Updated Date: 2015-07-17T16:22:00Z

Creation Date: 2003-07-29T02:29:50Z

Date d'expiration de l'enregistrement du bureau d'enregistrement: 2016-07-29T02: 29: 50Z

Ville du titulaire: Melbourne

État / province du titulaire: VIC

Code postal du titulaire: 3000

Pays du titulaire: AU

Courriel du titulaire: blank@team.telstra.com

NOTE DE LA CASL: ce domaine appartient à un service d'hébergement, et il est probable que quelqu'un ait obtenu un service dans le sous-domaine «xsnoiseccs» et ait placé le fichier malveillant et l'email dans ce chemin.

Ressources utiles:

Logiciel gratuit de sécurité de site Web

COMMENCER L'ESSAI GRATUIT OBTENEZ GRATUITEMENT VOTRE SCORECARD DE SÉCURITÉ INSTANTANÉE

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Financement EVM. Interface unifiée pour la finance décentralisée. Accéder ici.

- Groupe de médias quantiques. IR/PR amplifié. Accéder ici.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://blog.comodo.com/malware/malware-attack-targets-uk-mail/

- :possède

- :est

- :ne pas

- $UP

- 000

- 1

- 22

- a

- accès

- à travers

- présenter

- propos

- administrateurs

- devant

- Tous

- aussi

- an

- selon une analyse de l’Université de Princeton

- des analyses

- l'analyse

- ainsi que

- apparaître

- SONT

- At

- attaquer

- précaution

- Services bancaires

- malware bancaire

- base

- BE

- va

- appartient

- ci-dessous

- Blog

- navigateur

- la performance des entreprises

- entreprises

- mais

- by

- Campagne

- Ville

- cliquez

- code

- COM

- Communautés

- Société

- De l'entreprise

- ordinateur

- ordinateurs

- consultants

- consommateur

- Les consommateurs

- pourriez

- Pays

- La création

- Criminels

- Courant

- des clients

- Clients

- cyber

- cyber-attaques

- Date

- journée

- livrer

- livré

- page de livraison.

- un

- Compatibles

- diligemment

- Directeur

- document

- INSTITUTIONNELS

- domaine

- emails

- employés

- Endpoint

- Les ingénieurs

- Entreprise

- entreprises

- Environment

- environnements

- éthique

- événement

- expiration

- faux

- ressentir

- Déposez votre dernière attestation

- filtration

- la traduction de documents financiers

- résultats

- Pour

- Gratuit

- De

- plein

- obtenez

- globe

- les pirates

- vous aider

- Histoire

- hébergement

- HTTPS

- identifié

- in

- Y compris

- indépendant

- Inde

- d'information

- technologie innovante

- technologie innovante

- idées.

- instantané

- prévu

- Internet

- IP

- IT

- sécurité informatique

- SES

- jpg

- XNUMX éléments à

- ACTIVITES

- Labs

- le plus grand

- légitime

- les leviers

- locales

- emplacement

- macros

- LES PLANTES

- malware

- Attaque de logiciel malveillant

- largeur maximale

- Mai..

- Microsoft

- Microsoft Office

- Breeze Mobile

- appareils mobiles

- PLUS

- prénom

- Nouveauté

- of

- Bureaux

- bureaux

- une fois

- ONE

- ouvre

- opérateur

- or

- Autre

- paquet

- partie

- chemin

- Philippines

- phishing

- campagne de phishing

- PHP

- pièces

- Platon

- Intelligence des données Platon

- PlatonDonnées

- postal

- défaillances

- Imprimé

- ,une équipe de professionnels qualifiés

- protéger

- public

- mettre

- aléatoire

- destinataires

- Articles

- Inscription

- Resources

- des

- Saïd

- dire

- scientifiques

- fiche d'évaluation

- sécurisé

- sécurité

- envoyer

- envoyé

- service

- depuis

- Solutions

- Quelqu'un

- le spam

- spécifiquement

- propagation

- spyware

- déclarations

- rester

- étapes

- sous-domaine

- sensible

- combustion propre

- Système

- Prenez

- des campagnes marketing ciblées,

- objectifs

- équipe

- Technologie

- que

- qui

- La

- Philippines

- au Royaume-Uni

- leur

- Les

- penser

- this

- Avec

- fiable

- à

- déclencher

- Trojan

- Turquie

- Uk

- Ukraine

- incapable

- sous

- Uni

- URL

- us

- utilisé

- utilisateurs

- en utilisant

- Variante

- était

- we

- Site Web

- la sécurité d'un site web

- qui

- WHO

- comprenant

- activités principales

- you

- Votre

- zéphyrnet