BOUCLER LA BOUCLE

Pas de lecteur audio ci-dessous ? Écouter directement sur Soundcloud.

Avec Doug Aamoth et Paul Ducklin. Musique d'intro et d'outro par Edith Mud.

Vous pouvez nous écouter sur Soundcloud, Podcasts Apple, Podcasts Google, Spotify, piqueur et partout où l'on trouve de bons podcasts. Ou déposez simplement le URL de notre flux RSS dans votre podcatcher préféré.

LIRE LA TRANSCRIPTION

DOUG. Juicejacking, psychothérapie publique et Amusez-vous avec FORTRAN.

Tout cela et plus encore sur le podcast Naked Security.

[MODÈME MUSICAL]

Bienvenue sur le podcast, tout le monde.

Je suis Doug Aamoth ; c'est Paul Ducklin.

Paul, comment allez-vous aujourd'hui, Monsieur ?

CANARD. Je vais très bien, Douglas.

Je suis intrigué par votre phrase "Fun with FORTRAN".

Maintenant, je connais moi-même FORTRAN, et amusant n'est pas le premier adjectif qui me vient à l'esprit pour le décrire. [DES RIRES]

DOUG. Eh bien, vous pourriez dire : "Vous ne pouvez pas épeler 'FORTRAN' sans 'fun'."

Ce n'est pas tout à fait exact, mais…

CANARD. C'est en fait étonnamment *inexact*, Doug ! [DES RIRES]

DOUG. [RIRE] Gardez cela à l'esprit, car cela a à voir avec des inexactitudes.

Cette semaine, le 19 avril 1957, le premier programme FORTRAN a été exécuté.

FORTRAN a simplifié la programmation, en commençant par un programme exécuté à Westinghouse qui a lancé une erreur lors de sa première tentative - il a produit un diagnostic de « virgule manquante ».

Mais la deuxième tentative a réussi.

Comment aimez-vous ça?

CANARD. C'est fascinant, Doug, parce que le mien - ce que j'ai toujours pensé être du "savoir", mais qui s'avère être une légende urbaine...

… ma propre histoire à propos de FORTRAN vient d'environ cinq ans après cela : le lancement de la sonde spatiale Mariner 1.

Les engins spatiaux ne suivent pas toujours exactement où ils sont censés aller, et ils sont censés se corriger.

Maintenant, vous imaginez le genre de calculs impliqués - c'était assez difficile dans les années 1960.

Et on m'a dit cela de manière semi-officielle (c'est-à-dire : "Je l'ai entendu d'un professeur à l'université quand j'étudiais l'informatique, mais ça ne faisait pas partie du programme")…

..apparemment, ce bogue était dû à une ligne dans FORTRAN qui était censée dire DO 51 I = 1,100, qui est une "boucle for".

Il dit: "Faites 100 boucles, jusqu'à la ligne 51 incluse."

Mais la personne a tapé DO 51 I = 1.100, avec un point et non une virgule.

FORTRAN ignore les espaces, il a donc interprété DO51I = en tant qu'affectation de variable, a attribué à cette variable la valeur 1.100, puis a fait le tour de la boucle une fois… parce qu'il n'avait pas été dit de boucler à la ligne 51, et la ligne 51 vient d'être exécutée une fois.

J'ai toujours supposé qu'il s'agissait de la boucle de correction - elle était censée avoir une centaine d'essais pour ramener le vaisseau spatial sur la cible, et elle n'avait qu'un seul essai, et donc cela n'a pas fonctionné.

[DES RIRES]

Et il semble que ce ne soit peut-être pas vrai… peut-être un peu une légende urbaine.

Parce qu'il y a une autre histoire qui dit qu'en fait le bogue était dû à un problème dans les spécifications, où quelqu'un a écrit les équations qui devaient être codées.

Et pour l'une des variables, ils ont dit : "Utilisez la valeur actuelle de cette variable", alors qu'en fait, vous étiez censé lisser la valeur de cette variable en la faisant la moyenne des lectures précédentes.

Vous pouvez imaginer pourquoi cela dérouterait quelque chose s'il s'agissait d'une correction de trajectoire.

Donc je ne sais pas ce qui est vrai, mais j'aime le DO 51 I = 1,100 histoire, et j'ai l'intention de continuer à manger dessus aussi longtemps que je le pourrai, Doug.

DOUG. [RIRES] Comme je l'ai dit, "Amusez-vous avec FORTRAN".

CANARD. OK, je comprends ton point, Doug.

CANARD. Ces deux histoires sont amusantes…

Quelque chose de pas si amusant - un Mise à jour à un Mise à jour à un Mise à jour.

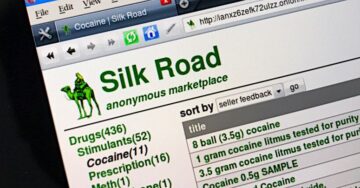

Je crois que c'est au moins la troisième fois que nous parlons de cette histoire, mais c'est la clinique de psychothérapie en Finlande qui hébergeait toutes ses données de patients, y compris les notes des séances, en ligne dans le cloud sous un mot de passe par défaut, qui a été exploité par malfaiteurs.

Ces malfaiteurs ont essayé de soutirer de l'argent à l'entreprise.

Et quand l'entreprise a dit non, ils sont allés chercher les patients.

CANARD. À quel point cela a-t-il dû être horrible, hein ?

Parce que ce n'était pas seulement qu'ils avaient les numéros d'identification des patients et les détails financiers sur la façon dont ils avaient payé leur traitement.

Et ce n'était pas seulement qu'ils avaient des notes… apparemment, les sessions étaient enregistrées et transcrites, et *celles* étaient téléchargées.

Donc, ils avaient essentiellement tout ce que vous aviez dit à votre thérapeute…

…et on se demande si vous aviez la moindre idée que vos paroles seraient préservées pour toujours.

Peut-être était-il en petits caractères quelque part.

Quoi qu'il en soit, comme vous le dites, c'est ce qui s'est passé.

Le maître chanteur a poursuivi l'entreprise pour, quoi, 450,000 XNUMX € (ce qui représentait environ un demi-million de dollars américains à l'époque), et ils n'étaient pas enclins à payer.

Alors ils ont pensé : « Hé, pourquoi est-ce que je ne contacte pas tous les patients ? Parce que j'ai toutes leurs coordonnées, *et* j'ai tous leurs secrets et leurs peurs les plus profondes et les plus sombres.

L'escroc s'est dit : « Je peux les contacter et leur dire : 'Vous avez 24 heures pour me payer 200 € ; alors je vous donne 48h pour me payer 500€ ; et ensuite je vais vous doxxer – je vais vider vos données pour que tout le monde puisse les voir ».

Et j'ai lu un article qui suggérait que lorsque les patients ne montaient pas l'argent, il trouvait en fait des personnes qui avaient été mentionnées dans leurs conversations.

DOUG. La mère de quelqu'un n'a-t-elle pas été piégée là-dedans, ou quelque chose comme ça ?

CANARD. Oui!

Ils ont dit : « Hé, nous avons des conversations avec votre fils ; nous allons vider tout ce qu'il a dit sur vous, d'une séance privée.

Quoi qu'il en soit, la bonne nouvelle est que les victimes ont décidé qu'elles n'allaient certainement pas accepter cela.

Et beaucoup d'entre eux l'ont signalé à la police finlandaise, et cela leur a donné l'impulsion de considérer cela comme un cas sérieux.

Et depuis, les enquêtes se poursuivent.

Il y a quelqu'un… je crois qu'il est toujours en détention en Finlande ; il n'a pas encore terminé son procès pour le côté extorsion.

Mais ils ont également décidé: "Vous savez quoi, le PDG de l'entreprise qui était si minable avec les données devrait assumer une responsabilité personnelle."

Il ne peut pas simplement dire : « Oh, c'était l'entreprise ; nous paierons une amende » (ce qu'ils ont fait et ont finalement fait faillite).

Ce n'est pas suffisant – il est censé être le patron de cette entreprise ; il est censé établir les normes et déterminer comment elles fonctionnent.

Il est donc également passé en jugement.

Et il vient d'être reconnu coupable et condamné à trois mois de prison, mais avec sursis.

Donc, s'il garde son nez propre, il peut rester hors de prison… mais il a été réprimandé pour cela devant le tribunal et condamné au pénal.

Aussi légère que puisse paraître la phrase, cela semble être un bon début, n'est-ce pas ?

DOUG. Beaucoup de commentaires sur ce post disent qu'ils devraient le forcer à aller en prison ; il devrait en fait passer du temps en prison.

Mais l'un des commentateurs, je pense à juste titre, souligne que c'est courant pour les primo-délinquants pour des crimes non violents…

… et il a maintenant un casier judiciaire, donc il ne travaillera peut-être plus jamais dans cette ville, pour ainsi dire.

CANARD. Oui, et peut-être plus important encore, cela donnera à quiconque une pause avant de lui donner le pouvoir de prendre ce genre de mauvaise décision à l'avenir.

Parce qu'il semble que ce n'était pas seulement qu'il a permis à son équipe informatique de faire un travail minable ou de faire des économies.

Il semble qu'ils savaient qu'ils avaient été violés à deux reprises, je pense en 2018 et 2019, et ont décidé: "Eh bien, si nous ne disons rien, nous nous en sortirons."

Et puis en 2020, évidemment, un escroc s'est emparé des données et en a abusé d'une manière dont vous ne pouviez pas vraiment douter d'où elles venaient.

Ce n'était pas seulement "Oh, je me demande où ils ont obtenu mon adresse e-mail et mon numéro d'identité nationale ?"

Vous ne pouvez obtenir votre relevé de notes de psychothérapie privée de la clinique X que de la clinique X, vous vous en doutez !

DOUG. Oui.

CANARD. Il y a donc aussi l'aspect que s'ils se révélaient clairs en 2018; s'ils avaient divulgué la violation comme ils étaient censés le faire, alors…

(A) Ils auraient fait ce qu'il fallait selon la loi.

(B) Ils auraient fait ce qu'il fallait de leurs patients, qui auraient pu commencer à prendre des précautions à l'avance.

Et (C), ils auraient eu un peu de scrupule à aller réparer les trous au lieu de dire : « Oh, taisons-nous à ce sujet, parce que si nous prétendons que nous ne savions pas, alors nous n'avons pas à le faire. faire n'importe quoi et nous pourrions simplement continuer de la manière minable que nous avons déjà.

Ce n'était certainement pas considéré comme une erreur innocente.

Et par conséquent, en matière de cybercriminalité et de violation de données, il est possible d'être à la fois victime et auteur.

DOUG. Un bon point bien mis !

Allons-nous en.

En février 2023, nous avons parlé de applications 2FA malveillantes dans les magasins d'applications, et comment parfois ils s'attardent.

Et ils s'attardent.

Paul, vous allez faire une démonstration en direct du fonctionnement de l'une de ces applications populaires, afin que tout le monde puisse voir... et elle est toujours là, n'est-ce pas ?

CANARD. C'est.

Malheureusement, le podcast sortira juste après la fin de la démo, mais il s'agit de recherches effectuées par deux développeurs Apple indépendants, Tommy Mysk et Talal Haj Bakry.

Sur Twitter, vous pouvez les trouver comme @mysk_co.

Ils examinent régulièrement les éléments de cybersécurité afin de pouvoir intégrer la cybersécurité dans leur codage spécialisé.

Ce sont des programmeurs selon mon cœur, parce qu'ils n'en font pas seulement assez pour faire le travail, ils en font plus qu'assez pour bien faire le travail.

Et c'était à peu près à l'époque, si vous vous en souvenez, que Twitter avait dit: «Hé, nous allons interrompre l'authentification à deux facteurs par SMS. Par conséquent, si vous comptez sur cela, vous devrez vous procurer une application 2FA. Nous vous laissons le soin d'en trouver un; il y a des charges.

Twitter dit aux utilisateurs : payez si vous voulez continuer à utiliser 2FA non sécurisé

Maintenant, si vous venez d'aller sur l'App Store ou sur Google Play et que vous avez tapé Authenticator App, tu as tellement de succès, comment saurais-tu lequel choisir ?

Et dans les deux magasins, je crois, les meilleurs se sont avérés être des voyous.

Dans le cas de la meilleure application de recherche (au moins sur l'Apple Store et certaines des meilleures applications sur Google Play), il s'avère que les développeurs de l'application avaient décidé que, pour surveiller leurs applications, ils utilisez Google Analytics pour enregistrer la façon dont les gens utilisent les applications - la télémétrie, comme on l'appelle.

Beaucoup d'applications le font.

Mais ces développeurs étaient soit sournoisement malveillants, soit si ignorants ou négligents que, parmi les éléments qu'ils ont collectés sur le comportement de l'application, ils ont également pris une copie de la graine d'authentification à deux facteurs utilisée pour générer tous les codes pour cela. compte!

Fondamentalement, ils avaient les clés des châteaux 2FA de tout le monde… le tout, apparemment innocemment, grâce à l'analyse du programme.

Mais ça y était.

Ils collectent des données qui ne devraient absolument jamais quitter le téléphone.

La clé principale de chaque code à six chiffres qui vient toutes les 30 secondes, pour toujours, pour chaque compte sur votre téléphone.

Et ça, Doug ?

DOUG. Semble mauvais.

Eh bien, nous attendons la présentation avec impatience.

Nous allons déterrer l'enregistrement et le diffuser aux gens sur le podcast de la semaine prochaine… Je suis excité !

Très bien, passons directement à notre dernier sujet, nous parlons de jus de fruits.

Cela fait un moment… plus de dix ans depuis que nous avons entendu ce terme pour la première fois.

Et je dois admettre, Paul, quand j'ai commencé à lire ceci, j'ai commencé à rouler des yeux, puis j'ai arrêté, parce que, « Pourquoi le FBI et la FCC émettent-ils un avertissement sur le juicejacking ? Cela doit être quelque chose de grand.

Mais leurs conseils n'ont pas beaucoup de sens.

Quelque chose doit se passer, mais cela ne semble pas si grave en même temps.

CANARD. Je pense que je serais d'accord avec ça, Doug, et c'est pourquoi j'avais envie d'écrire ça.

La FCC… pour ceux qui ne sont pas aux États-Unis, c'est la Federal Communications Commission, donc quand il s'agit de choses comme les réseaux mobiles, on pourrait penser qu'ils connaissent leur avoine.

Et le FBI, bien sûr, est essentiellement la police fédérale.

Donc, comme vous le dites, c'est devenu une énorme histoire.

Il a obtenu une traction partout dans le monde.

Il a certainement été répété dans de nombreux médias au Royaume-Uni : [VOIX DRAMATIQUE] "Méfiez-vous des bornes de recharge dans les aéroports."

Comme vous le dites, cela ressemblait un peu à une explosion du passé.

Je ne savais pas pourquoi ce serait un "danger massif au niveau des consommateurs" clair et présent en ce moment.

Je pense que c'était en 2011 que c'était un terme inventé pour décrire l'idée qu'une station de charge non autorisée pourrait tout simplement ne pas fournir d'énergie.

Il peut y avoir un ordinateur caché à l'autre extrémité du câble, ou de l'autre côté de la prise, qui a essayé de monter votre téléphone en tant qu'appareil (par exemple, en tant qu'appareil multimédia) et d'aspirer des fichiers sans que vous vous en rendiez compte , le tout sous prétexte de vous fournir uniquement du 5 volts DC.

Et il semble que ce n'était qu'un avertissement, car il est parfois utile de répéter les anciens avertissements.

Mes propres tests ont suggéré que l'atténuation qu'Apple a mise en place en 2011 fonctionne toujours, lorsque le juicejacking a été démontré pour la première fois lors de la conférence Black Hat 2011.

Lorsque vous branchez un appareil pour la première fois, vous avez le choix Trust/Don't Trust.

Il y a donc deux choses ici.

Premièrement, vous devez intervenir.

Et deuxièmement, si votre téléphone est verrouillé, personne ne peut accéder au Trust/Don't Trust secrètement en tendant simplement la main et en appuyant sur le bouton pour vous.

Sur Android, j'ai trouvé quelque chose de similaire.

Lorsque vous branchez un appareil, il commence à se charger, mais vous devez aller dans le menu Paramètres, entrer dans la section de connexion USB et passer du mode Aucune donnée au mode "Partager mes images" ou "Partager tous mes fichiers".

Il y a un léger avertissement pour les utilisateurs d'iPhone lorsque vous le branchez sur un Mac.

Si vous frappez Trust par erreur, vous avez le problème qu'à l'avenir, lorsque vous le branchez, même si le téléphone est verrouillé, votre Mac interagira avec votre téléphone derrière votre dos, il ne vous oblige donc pas à déverrouiller le téléphone.

Et le revers de la médaille, dont je pense que les auditeurs devraient être conscients, c'est que sur un iPhone, et je considère cela comme un bogue (d'autres pourraient simplement dire : "Oh non, c'est une opinion. C'est subjectif. Les bogues ne peuvent être que des erreurs objectives ”)…

… il n'y a aucun moyen de consulter la liste des appareils auxquels vous avez fait confiance auparavant et de supprimer des appareils individuels de la liste.

D'une manière ou d'une autre, Apple s'attend à ce que vous vous souveniez de tous les appareils auxquels vous avez fait confiance, et si vous voulez vous méfier de *l'un* d'entre eux, vous devez entrer et réinitialiser les paramètres de confidentialité de votre téléphone et vous méfier de *tous*.

Et, aussi, cette option est enterrée, Doug, et je vais la lire ici parce que vous ne la trouverez probablement pas par vous-même. [DES RIRES]

C'est sous Paramètres > Général > Transférer ou réinitialiser l'iPhone > Réinitialiser l'emplacement et la confidentialité.

Et le titre dit "Préparez-vous pour le nouvel iPhone".

L'implication est donc que vous n'aurez jamais besoin de l'utiliser que lorsque vous passerez d'un iPhone à l'autre.

Mais il semble en effet, comme vous l'avez dit au début, Doug, avec le juicejacking, qu'il y ait une possibilité que quelqu'un ait un jour zéro qui signifie que se brancher sur un ordinateur non fiable ou inconnu pourrait vous mettre en danger.

DOUG. J'essaie d'imaginer ce que cela impliquerait d'usurper une de ces machines.

C'est cette grosse machine de la taille d'une poubelle; vous auriez à casser dans le logement.

Ce n'est pas comme un skimmer ATM où vous pouvez simplement installer quelque chose.

Je ne sais pas ce qui se passe ici pour que nous recevions cet avertissement, mais il semble qu'il serait si difficile de faire fonctionner quelque chose comme ça.

Mais cela étant dit, nous avons quelques conseils : Évitez les connecteurs ou les câbles de charge inconnus si vous le pouvez.

C'en est une bonne.

CANARD. Même une borne de recharge qui a été installée en toute bonne foi peut ne pas avoir la décence de régulation de tension que vous souhaiteriez.

Et, en contrepartie, je suggérerais que si vous êtes sur la route et que vous vous rendez compte, "Oh, j'ai soudainement besoin d'un chargeur, je n'ai pas mon propre chargeur avec moi", méfiez-vous des livres- magasinez ou magasinez des chargeurs super bon marché.

Si vous voulez savoir pourquoi, allez sur YouTube et recherchez un type appelé Big Clive.

Il achète des appareils électroniques bon marché comme celui-ci, les démonte, analyse les circuits et réalise une vidéo.

Il a une vidéo fantastique sur un contrefaçon chargeur Apple...

…[une contrefaçon] qui ressemble à un chargeur USB Apple, qu'il a acheté pour 1 £ dans une fourrière en Ecosse.

Et quand il le démontera, préparez-vous à être choqué.

Il imprime également le schéma de circuit du fabricant, et il passe en fait avec un sharpie et le met sous son appareil photo.

« Il y a une résistance fusible ; ils n'ont pas inclus cela; ils l'ont omis [barre le composant manquant] ».

« Voici un circuit de protection ; ils ont laissé de côté tous ces composants [raye plus].

Et finalement, il n'a plus que la moitié des composants qui, selon le fabricant, se trouvaient dans l'appareil.

Il y a un point où il y a un écart entre la tension secteur (qui au Royaume-Uni serait de 230 volts AC à 50 Hz) et une trace sur le circuit imprimé qui serait à la tension de livraison (qui pour USB est de 5 volts)…

… et cet écart, Doug, est probablement d'une fraction de millimètre.

Et ça?

Donc, oui, évitez les connecteurs inconnus.

DOUG. Très bon conseil.

CANARD. Emportez vos propres connecteurs !

DOUG. C'est une bonne solution, surtout si vous êtes en fuite et que vous devez recharger rapidement, en dehors des implications en matière de sécurité : Verrouillez ou éteignez votre téléphone avant de le connecter à un chargeur ou à un ordinateur.

Si vous éteignez votre téléphone, il se chargera beaucoup plus rapidement, c'est donc quelque chose de bien là !

CANARD. Cela garantit également que si votre téléphone est volé… ce qui, selon vous, est un peu plus probable dans l'une de ces stations de recharge multi-utilisateurs, n'est-ce pas ?

DOUG. Oui!

CANARD. Cela signifie également que si vous le branchez et qu'un Trust l'invite apparaît, il ne s'agit pas simplement de rester assis là pour que quelqu'un d'autre dise "Ha, ça a l'air amusant" et de cliquer sur le bouton auquel vous ne vous attendiez pas.

DOUG. D'accord, et puis nous avons : Envisagez de ne plus faire confiance à tous les appareils de votre iPhone avant de risquer un ordinateur ou un chargeur inconnu.

C'est le paramètre que vous venez de parcourir plus tôt sous Paramètres > Général > Transférer ou réinitialiser l'iPhone...

CANARD. Entré * en bas *; descendre dans le gouffre des ténèbres. [DES RIRES]

Vous n'avez pas * besoin * de le faire (et c'est un peu pénible), mais cela signifie que vous ne risquez pas d'aggraver une erreur de confiance que vous avez peut-être commise auparavant.

Certaines personnes pourraient considérer que c'est exagéré, mais ce n'est pas, "Vous devez le faire", simplement une bonne idée car vous ramène à la case départ.

DOUG. Et pour couronner le tout: Envisagez d'acquérir un câble USB ou une prise d'adaptateur uniquement pour l'alimentation.

Ceux-ci sont disponibles, et ils ne font que facturer, ils ne transfèrent pas de données.

CANARD. Oui, je ne sais pas si un tel câble est disponible au format USB-C, mais il est facile de les obtenir en USB-A.

Vous pouvez en fait regarder dans la prise, et s'il manque les deux connecteurs du milieu… J'ai mis une photo dans l'article sur Naked Security d'une lumière de vélo que j'ai qui n'a que les connecteurs extérieurs.

Si vous ne pouvez voir que les connecteurs d'alimentation, il n'y a aucun moyen de transférer des données.

DOUG. D'accord, très bien.

Et écoutons l'un de nos lecteurs… quelque chose comme un contrepoint à l'article sur le juicejacking.

Naked Security Reader NotConcerned écrit, en partie :

Cet article est un peu naïf. Bien sûr, le juicejacking n'est pas un problème répandu, mais ignorer tout avertissement basé sur un test très basique de connexion de téléphones à un PC Windows et Mac et obtenir une invite est un peu idiot. Cela ne prouve pas qu'il n'y a pas de méthodes sans clics ou tapotements nécessaires.

Qu'en dites-vous, Paul ?

CANARD. [Léger soupir] Je comprends.

Il pourrait y avoir un jour 0, ce qui signifie que lorsque vous le branchez à une station de charge, il pourrait y avoir un moyen pour certains modèles de téléphone, certaines versions de système d'exploitation, certaines configurations… où il pourrait d'une manière ou d'une autre contourner comme par magie le Trust invite ou configure automatiquement votre Android en mode PTP ou en mode Transfert de fichiers au lieu du mode Aucune donnée.

Ce n'est pas impossible.

Mais si vous comptez inclure probablement des zéro-jours ésotériques d'un million de dollars dans la liste des choses sur lesquelles des organisations comme la FCC et le FBI font des avertissements généraux, alors ils devraient avertir, jour après jour après jour : « Ne utilisez votre téléphone ; n'utilisez pas votre navigateur ; n'utilisez pas votre ordinateur portable ; n'utilisez pas votre Wi-Fi ; n'appuyez sur rien du tout », à mon avis.

Je pense donc que ce qui m'inquiète à propos de cet avertissement n'est pas que vous devriez l'ignorer.

(Je pense que les détails que nous avons mis dans l'article et les conseils que nous venons de parcourir suggèrent que nous le prenons plus qu'assez au sérieux - nous avons là-dedans quelques conseils décents que vous pouvez suivre si vous le souhaitez.)

Ce qui m'inquiète avec ce genre d'avertissement, c'est qu'il a été présenté comme un danger tellement clair et présent, et repris partout dans le monde qu'il implique en quelque sorte pour les gens : "Oh, eh bien, ça veut dire que quand je suis sur la route, tout ce que j'ai à faire, c'est de ne pas brancher mon téléphone dans des endroits bizarres et ça ira.

Alors qu'en fait, il y a probablement 99 autres choses qui vous donneraient beaucoup plus de sûreté et de sécurité si vous deviez les faire.

Et vous n'êtes probablement pas exposé à un risque important, si vous êtes à court de jus, et que vous avez vraiment besoin de recharger votre téléphone parce que vous pensez : "Et si je ne peux pas passer un appel d'urgence ?"

DOUG. D'accord, excellent.

Eh bien, merci, NotConcerned, d'avoir écrit cela.

CANARD. [DEADPAN] Je suppose que ce nom était une ironie ?

DOUG. [RIRES] Je pense que oui.

Si vous avez une histoire intéressante, un commentaire ou une question que vous aimeriez soumettre, nous serions ravis de le lire sur le podcast.

Vous pouvez envoyer un e-mail à tips@sophos.com, commenter n'importe lequel de nos articles ou nous contacter sur les réseaux sociaux : @nakedsecurity.

C'est notre émission d'aujourd'hui; merci beaucoup pour votre écoute.

Pour Paul Ducklin, je suis Doug Aamoth, vous rappelant, jusqu'à la prochaine fois, de…

TOUS LES DEUX. Restez en sécurité!

[MODÈME MUSICAL]

Image en vedette d'une carte informatique perforée par Arnold Reinhold via Wikipédia sous CC BY-SA 2.5

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/04/20/s3-ep131-can-you-really-have-fun-with-fortran/

- :possède

- :est

- :ne pas

- $UP

- 000

- 1

- 100

- 2011

- 2018

- 2019

- 2020

- 2023

- 2FA

- a

- A Propos

- à propos de ça

- absolument

- AC

- Compte

- Avec cette connaissance vient le pouvoir de prendre

- acquisition

- actually

- propos

- admettre

- avancer

- conseils

- Après

- Aéroports

- Tous

- Permettre

- le long de

- déjà

- D'accord

- aussi

- toujours

- parmi

- an

- analytique

- ainsi que le

- android

- Une autre

- tous

- de n'importe où

- A PART

- appli

- app store

- magasins d'applications

- Apple

- applications

- Avril

- SONT

- argumenter

- autour

- article

- sur notre blog

- AS

- d'aspect

- attribué

- assumé

- At

- ATM

- acoustique

- Authentification

- auteur

- autorité

- automatiquement

- disponibles

- moyenne

- RETOUR

- Mal

- mauvaises données

- faillite

- basé

- Essentiel

- En gros

- BE

- Gardez

- est devenu

- car

- était

- before

- a commencé

- Début

- derrière

- va

- CROYONS

- ci-dessous

- jusqu'à XNUMX fois

- Big

- Bit

- Noir

- Black Hat

- planche

- PATRON

- tous les deux

- acheté

- violation

- infractions

- navigateur

- Punaise

- bogues

- bouton (dans la fenêtre de contrôle qui apparaît maintenant)

- Buys

- by

- câble

- cet ensemble de câbles polyvalent

- Appelez-nous

- appelé

- appareil photo

- CAN

- Peut obtenir

- carte

- porter

- Continuer

- maisons

- CEO

- Assurément

- charge

- recharge

- stations de recharge

- pas cher

- le choix

- Selectionnez

- Schéma

- réclamer

- revendiqué

- clair

- clinique

- le cloud

- code

- Codage

- inventé

- Collecte

- COM

- comment

- commentaire

- commentaires

- commission

- Commun

- Communications

- Société

- composant

- composants électriques

- ordinateur

- Informatique

- Congrès

- Connecter les

- connexion

- Considérer

- considéré

- contact

- conversations

- conviction

- coins

- pourriez

- Contrefaçon

- contrepoint

- cours

- Court Intérieur

- fissure

- Criminel

- Courant

- Garde

- Cut/Taille

- la cybercriminalité

- Cybersécurité

- DANGER

- données

- Infractions aux données

- journée

- dc

- affaire

- décidé

- décision

- le plus profond

- Réglage par défaut

- certainement, vraiment, définitivement

- page de livraison.

- Démo

- démontré

- décrire

- détail

- détails

- Déterminer

- mobiles

- dispositif

- Compatibles

- DID

- DIG

- La remise

- méfiance

- Ne fait pas

- faire

- dollars

- Ne pas

- DOT

- doute

- down

- véritable

- Goutte

- déverser

- Plus tôt

- non plus

- Electronique

- urgence climatique.

- assez

- Assure

- Entrer

- équations

- erreur

- notamment

- essentiellement

- Pourtant, la

- faire une éventuelle

- JAMAIS

- Chaque

- tout le monde

- peut

- exactement

- exemple

- excellent

- attendre

- attend

- extorsion

- Yeux

- toutes traditions religieuses et spirituelles.

- fantastique

- fascinant

- plus rapide

- FBI

- FCC

- craintes

- Février

- National

- Federal Communications Commission

- police fédérale

- compagnon

- figuré

- Déposez votre dernière attestation

- Fichiers

- finale

- la traduction de documents financiers

- Trouvez

- Finlande

- Prénom

- première fois

- s'adapter

- Fixer

- Retournement

- suivre

- Pour

- Force

- toujours

- le format

- Avant

- trouvé

- fraction

- De

- amusement

- drôle

- avenir

- écart

- générer

- obtenez

- obtention

- Donner

- donné

- Go

- Goes

- aller

- Bien

- Google Analytics

- Google Play

- l'

- coupable

- Half

- arrivé

- Dur

- chapeau

- Vous avez

- he

- Titre

- entendre

- entendu

- Cœur

- ici

- caché

- Frappé

- Hits

- appuyez en continu

- des trous

- HEURES

- logement

- Comment

- HTTPS

- i

- MAUVAIS

- ID

- idée

- Identite

- image

- image

- implications

- impossible

- in

- Incliné

- comprendre

- Y compris

- indépendant

- individuel

- plutôt ;

- interagir

- intéressant

- intervenir

- développement

- Enquêtes

- impliqué

- iPhone

- émission

- IT

- SES

- prison

- Emploi

- jpg

- XNUMX éléments à

- ACTIVITES

- clés

- Genre

- Savoir

- portatif

- Nom de famille

- lancer

- Droit applicable et juridiction compétente

- Laisser

- Maître de conférences

- responsabilité

- lumière

- comme

- Probable

- Gamme

- Liste

- Écoute

- peu

- le travail

- charges

- emplacement

- fermé

- Location

- Style

- recherchez-

- LOOKS

- Lot

- love

- mac

- click

- Les machines

- LES PLANTES

- a prendre une

- FAIT DU

- Fabrication

- Fabricants

- de nombreuses

- massif

- maître

- Mai..

- sens

- veux dire

- Médias

- Médias

- mentionné

- Menu

- seulement

- méthodes

- Milieu

- pourrait

- million

- l'esprit

- esprit

- manquant

- erreur

- atténuation

- Breeze Mobile

- les réseaux mobiles

- Mode

- numériques jumeaux (digital twin models)

- de l'argent

- Surveiller

- Mois

- PLUS

- mère

- MONTER

- Bougez

- en mouvement

- Musique

- musical

- Sécurité nue

- Podcast de sécurité nu

- prénom

- Nationales

- Besoin

- nécessaire

- réseaux

- Nouveauté

- nouvelles

- next

- nez

- Notes

- maintenant

- nombre

- numéros

- objectif

- occasions

- of

- présenté

- Vieux

- on

- ONE

- en cours

- en ligne

- uniquement

- fonctionner

- d'exploitation

- le système d'exploitation

- Opinion

- Option

- or

- de commander

- Institution

- Autre

- Autres

- nos

- Points de vente

- plus de

- propre

- payé

- Pain

- partie

- Mot de Passe

- passé

- patientforward

- données patient

- patients

- paul

- Payer

- pays

- PC

- par les pairs

- Personnes

- être

- personne

- personnel

- Téléphone

- téléphones

- choisi

- image

- pièce

- PIT

- Place

- Des endroits

- plan

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- joueur

- fiche

- Podcast

- Podcasts

- Point

- des notes bonus

- Police

- pauvres

- pop

- Populaire

- possibilité

- possible

- Post

- Poteaux

- power

- préparé

- représentent

- présentation

- présenté

- Press

- précédent

- Imprimé

- impressions

- prison

- la confidentialité

- Privé

- Probablement

- sonde

- Problème

- Produit

- Programme

- Programmeurs

- Programmation

- Protecteur

- Prouver

- fournir

- aportando

- psychothérapie

- public

- mettre

- Puts

- question

- vite.

- atteindre

- Lire

- Reader

- en cours

- réaliser

- vraiment

- Rechargement

- record

- enregistré

- l'enregistrement

- régulièrement

- Règlement

- rappeler

- répéter

- répété

- rapport

- exigent

- un article

- Avis

- Analyse

- risquer

- routières

- Roulent

- Round

- rss

- Courir

- Sécurité

- Sûreté et sécurité

- Saïd

- même

- dit

- Sciences

- Écosse

- Rechercher

- Deuxièmement

- secondes

- Section

- sécurité

- seed

- semble

- sens

- phrase

- grave

- Session

- brainstorming

- set

- mise

- Paramétres

- choqué

- Shorts

- devrait

- montrer

- significative

- similaires

- simplifié

- depuis

- Monsieur

- Séance

- Taille

- petit

- So

- Réseaux sociaux

- quelques

- Quelqu'un

- quelque chose

- quelque part

- sont

- Son

- Soundcloud

- Space

- vaisseau spatial

- espaces

- spécialiste

- caractéristiques

- ÉPELER

- passer

- Spotify

- carré

- Normes

- Commencer

- j'ai commencé

- départs

- États

- station

- DÉSINFECTANT

- rester

- Encore

- arrêté

- Boutique

- STORES

- Stories

- Histoire

- Étudier

- soumettre

- réussi

- tel

- supposé

- suspendu

- Interrupteur

- combustion propre

- Prenez

- prend

- prise

- parlant

- Robinets

- Target

- Tâche

- équipe

- raconte

- Dix

- tester

- tests

- que

- à

- qui

- La

- la loi

- au Royaume-Uni

- le monde

- leur

- Les

- se

- donc

- Ces

- chose

- des choses

- Troisièmement

- this

- pensée

- trois

- Avec

- fiable

- conseils

- à

- aujourd'hui

- top

- sujet

- tracer

- traction

- Transcription

- transférer

- transféré

- traitement

- procès

- oui

- La confiance

- confiance

- TOUR

- Tourné

- Uk

- En fin de compte

- sous

- Uni

- États-Unis

- université

- ouvrir

- téléchargé

- mobilier urbain

- URL

- us

- US Dollars

- usb

- USB-C

- utilisé

- d'utiliser

- utilisateurs

- Plus-value

- via

- Victime

- victimes

- Vidéo

- Voix

- Tension

- marcha

- avertissement

- était

- Façon..

- we

- semaine

- WELL

- ont été

- Quoi

- que

- qui

- WHO

- Wi-fi

- répandu

- Wikipédia

- sera

- fenêtres

- comprenant

- sans

- des mots

- activités principales

- vos contrats

- world

- pourra

- donnerait

- écrire

- écriture

- X

- années

- you

- Votre

- vous-même

- Youtube

- zéphyrnet

- zéro

![S3 Ep128 : Alors tu veux être un cybercriminel ? [Audio + Texte]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)