Connexion Amazon MSK est une caractéristique de Amazon Managed Streaming pour Apache Kafka (Amazon MSK) qui offre un environnement Apache Kafka Connect entièrement géré sur AWS. Avec MSK Connect, vous pouvez déployer des connecteurs entièrement gérés conçus pour Kafka Connect qui déplacent ou extraient des données vers des magasins de données populaires tels qu'Amazon S3 et Amazon OpenSearch Service. Avec l'introduction du Prise en charge du DNS privé dans MSK Connect, les connecteurs sont capables de résoudre les noms de domaine clients privés, à l'aide de leurs serveurs DNS configurés dans l'ensemble d'options DHCP du VPC client. Cet article présente une solution pour résoudre les noms d'hôte DNS privés définis dans un VPC client pour MSK Connect.

Vous souhaiterez peut-être utiliser la prise en charge du nom d'hôte DNS privé pour MSK Connect pour plusieurs raisons. Avant la fonctionnalité de résolution DNS privée incluse avec MSK Connect, il utilisait le service de résolution DNS VPC pour la résolution DNS. MSK Connect n'a pas utilisé les serveurs DNS privés définis dans les ensembles d'options DHCP du VPC client pour la résolution DNS. Les connecteurs ne pouvaient référencer que les noms d'hôte dans la configuration du connecteur ou le plug-in qui peuvent être résolus publiquement et ne pouvaient pas résoudre les noms d'hôte privés définis dans une zone hébergée privée ou utiliser des serveurs DNS dans un autre réseau client.

De nombreux clients s'assurent que leurs applications DNS internes ne peuvent pas être résolues publiquement. Par exemple, vous disposez peut-être d'une base de données MySQL ou PostgreSQL et vous ne souhaitez peut-être pas que le nom DNS de votre base de données soit résolvable ou accessible publiquement. Service de base de données relationnelle Amazon (Amazon RDS) ou Amazon Aurora les serveurs ont des noms DNS qui peuvent être résolus publiquement mais qui ne sont pas accessibles. Vous pouvez avoir plusieurs applications internes telles que des bases de données, des entrepôts de données ou d'autres systèmes dans lesquels les noms DNS ne peuvent pas être résolus publiquement.

Avec le lancement récent de la prise en charge du DNS privé MSK Connect, vous pouvez configurer des connecteurs pour référencer des noms de domaine publics ou privés. Les connecteurs utilisent les serveurs DNS configurés dans le jeu d'options DHCP de votre VPC pour résoudre les noms de domaine. Vous pouvez désormais utiliser MSK Connect pour vous connecter en privé aux bases de données, aux entrepôts de données et à d'autres ressources de votre VPC afin de répondre à vos besoins de sécurité.

Si vous disposez d'une base de données MySQL ou PostgreSQL avec DNS privé, vous pouvez la configurer sur un serveur DNS personnalisé et configurer l'option DHCP spécifique au VPC pour effectuer la résolution DNS en utilisant le serveur DNS personnalisé local au VPC au lieu d'utiliser le service DNS. résolution.

Vue d'ensemble de la solution

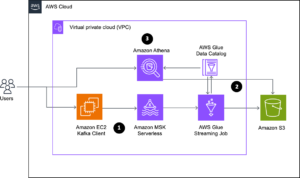

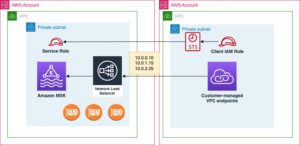

Un client peut disposer de différentes options d’architecture pour configurer son MSK Connect. Par exemple, Amazon MSK et MSK Connect peuvent être dans le même VPC ou système source dans VPC1 et Amazon MSK et MSK Connect sont dans VPC2 ou système source, Amazon MSK et MSK Connect sont tous dans des VPC différents.

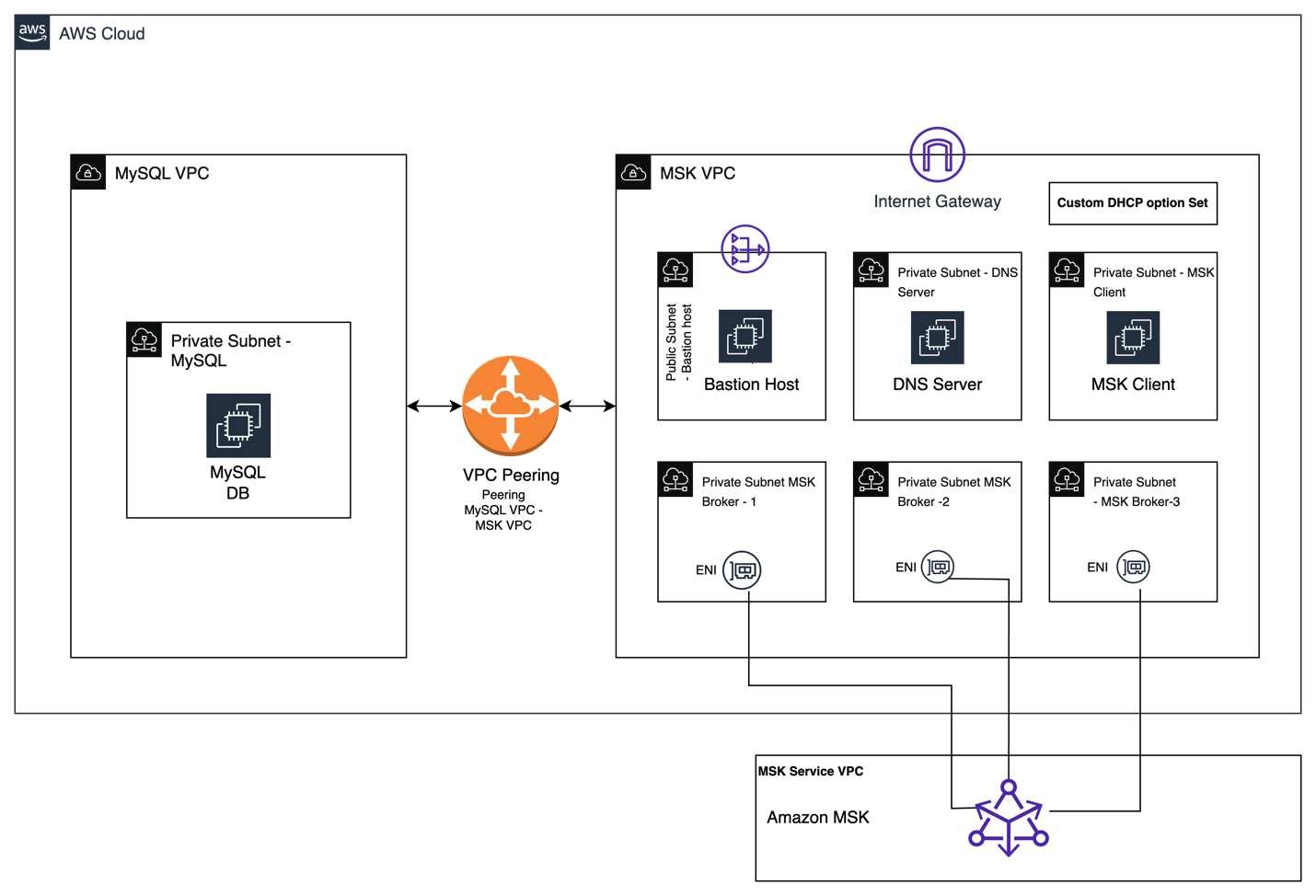

La configuration suivante utilise deux VPC différents, où le VPC MySQL héberge la base de données MySQL et le VPC MSK héberge Amazon MSK, MSK Connect, le serveur DNS et divers autres composants. Vous pouvez étendre cette architecture pour prendre en charge d'autres topologies de déploiement à l'aide de Gestion des identités et des accès AWS (IAM) et options de connectivité.

Cet article fournit des instructions étape par étape pour configurer MSK Connect où il recevra les données d'une base de données MySQL source avec un nom d'hôte DNS privé dans le VPC MySQL et enverra les données à Amazon MSK à l'aide de MSK Connect dans un autre VPC. Le diagramme suivant illustre l'architecture de haut niveau.

Les instructions de configuration incluent les étapes clés suivantes :

- Configurez les VPC, les sous-réseaux et les autres composants d'infrastructure de base.

- Installez et configurez le serveur DNS.

- Téléchargez les données dans la base de données MySQL.

- Déployez Amazon MSK et MSK Connect et consommez les enregistrements de capture de données modifiées (CDC).

Pré-requis

Pour suivre le tutoriel de cet article, vous avez besoin des éléments suivants :

Créez l'infrastructure requise à l'aide d'AWS CloudFormation

Avant de configurer MSK Connect, nous devons configurer les VPC, les sous-réseaux et les autres composants d'infrastructure de base. Pour configurer des ressources dans votre compte AWS, procédez comme suit :

- Selectionnez Lancer la pile pour lancer la pile dans une région prenant en charge Amazon MSK et MSK Connect.

- Spécifiez la clé privée que vous utilisez pour vous connecter aux instances EC2.

- Mettez à jour l'emplacement SSH avec votre adresse IP locale et conservez les autres valeurs par défaut.

- Selectionnez Suivant.

- Passez en revue les détails sur la dernière page et sélectionnez Je reconnais qu'AWS CloudFormation peut créer des ressources IAM.

- Selectionnez Créer une pile et attendez que les ressources requises soient créées.

Le modèle CloudFormation crée les ressources clés suivantes dans votre compte :

- VPC :

- MSK VPC

- VPC MySQL

- Sous-réseaux dans le VPC MSK :

- Trois sous-réseaux privés pour Amazon MSK

- Sous-réseau privé pour le serveur DNS

- Sous-réseau privé pour MSKClient

- Sous-réseau public pour l'hôte bastion

- Sous-réseaux dans le VPC MySQL :

- Sous-réseau privé pour la base de données MySQL

- Sous-réseau public pour l'hôte bastion

- Passerelle Internet attachée au VPC MySQL et au VPC MSK

- Passerelles NAT attachées au sous-réseau public MySQL et au sous-réseau public MSK

- Tables de routage pour prendre en charge le flux de trafic entre différents sous-réseaux dans un VPC et entre les VPC

- Connexion d'appairage entre le VPC MySQL et le VPC MSK

- Base de données MySQL et configurations

- Serveur DNS

- Client MSK avec bibliothèques respectives

Veuillez noter que si vous utilisez le peering VPC ou Passerelle de transit AWS avec MSK Connect, ne configurez pas votre connecteur pour atteindre les ressources VPC appairées avec des adresses IP dans les plages CIDR. Pour plus d'informations, reportez-vous à Connexion à partir de connecteurs.

Configurer le serveur DNS

Effectuez les étapes suivantes pour configurer le serveur DNS :

- Connectez-vous au serveur DNS. Il existe trois fichiers de configuration disponibles sur le serveur DNS sous le

/home/ec2-userdossier:named.confmysql.internal.zonekafka.us-east-1.amazonaws.com.zone

- Exécutez les commandes suivantes pour installer et configurer votre serveur DNS :

- Mises à jour

/etc/named.conf.

Pour l'attribut Allow-Transfer, mettez à jour l'adresse IP interne du serveur DNS pour autoriser le transfert.

{ localhost; <DNS Server internal IP address>; };.

Vous pouvez trouver l'adresse IP du serveur DNS sur le modèle CloudFormation Sortie languette.

Notes que le cluster MSK n'est toujours pas mis en place à ce stade. Nous devons mettre à jour les noms DNS du courtier Kafka et leurs adresses IP internes respectives dans le /var/named/kafka.region.amazonaws.com fichier de configuration après avoir configuré le cluster MSK plus loin dans cet article. Pour obtenir des instructions, reportez-vous à ici.

Notez également que ces paramètres configurent le serveur DNS pour cette publication. Dans votre propre environnement, vous pouvez configurer le serveur DNS selon vos besoins.

- Redémarrez le service DNS :

Vous devriez voir le message suivant:

Téléchargez les données dans la base de données MySQL

Généralement, nous pouvons utiliser un Amazon RDS pour MySQL base de données, mais pour cet article, nous utilisons des serveurs de base de données MySQL personnalisés. Le DNS Amazon RDS est accessible au public et MSK Connect le prend en charge, mais il n'était pas en mesure de prendre en charge les bases de données ou les applications avec DNS privé dans le passé. Avec le dernier noms d'hôtes DNS privés lancement de la fonctionnalité, il peut également prendre en charge le DNS privé des applications, nous utilisons donc une base de données MySQL sur l'instance EC2.

Cette installation fournit des informations sur la configuration de la base de données MySQL sur une instance EC2 à nœud unique. Cela ne doit pas être utilisé pour votre configuration de production. Vous devez suivre les conseils appropriés pour installer et configurer MySQL dans votre compte.

La base de données MySQL est déjà configurée à l'aide du modèle CloudFormation et est maintenant prête à être utilisée. Pour télécharger les données, procédez comme suit :

- SSH vers l'instance MySQL EC2. Pour obtenir des instructions, reportez-vous à Connectez-vous à votre instance Linux. Le fichier de données

salesdb.sqlest déjà téléchargé et disponible sous le/home/ec2-userrépertoire. - Connectez-vous à mysqldb avec le nom d'utilisateur master.

- Pour accéder au mot de passe, accédez à Gestionnaire de systèmes AWS ainsi que Magasin de paramètres languette. Sélectionner /Base de données/Identifiants/maître et cliquez sur Détails et copiez la valeur de la clé.

- Connectez-vous à MySQL à l'aide de la commande suivante :

- Exécutez les commandes suivantes pour créer le

salesdbbase de données et chargez les données dans la table :

Cela insérera les enregistrements dans différentes tables du salesdb base de données.

- Exécutez show tables pour voir les tableaux suivants dans le

salesdb:

Créer un jeu d'options DHCP

Les ensembles d'options DHCP vous permettent de contrôler les aspects suivants du routage dans votre réseau virtuel :

- Vous pouvez contrôler les serveurs DNS, les noms de domaine ou les serveurs NTP (Network Time Protocol) utilisés par les appareils de votre VPC.

- Vous pouvez désactiver complètement la résolution DNS dans votre VPC.

Pour prendre en charge le DNS privé, vous pouvez utiliser un Amazon Route 53 zone privée ou votre propre serveur DNS personnalisé. Si vous utilisez une zone privée Route 53, la configuration fonctionnera automatiquement et il n'est pas nécessaire d'apporter des modifications à l'option DHCP par défaut définie pour le VPC MSK. Pour un serveur DNS personnalisé, procédez comme suit pour configurer une configuration DHCP personnalisée à l'aide de Cloud privé virtuel Amazon (Amazon VPC) et attachez-le au VPC MSK.

Une option DHCP par défaut sera définie dans votre VPC connecté au serveur DNS fourni par Amazon. À ce stade, les demandes seront transmises au serveur DNS fourni par Amazon pour être résolues. Cependant, nous créons un nouveau jeu d'options DHCP car nous utilisons un serveur DNS personnalisé.

- Sur la console Amazon VPC, choisissez Ensemble d'options DHCP dans le volet de navigation.

- Selectionnez Créer un jeu d'options DHCP.

- Pour Nom du jeu d'options DHCP, Entrer

MSKConnect_Private_DHCP_OptionSet. - Pour Nom de domaine, Entrer

mysql.internal. - Pour Serveur de nom de domaine, saisissez l'adresse IP du serveur DNS.

- Selectionnez Créer un jeu d'options DHCP.

- Accédez à la MSK VPC et sur la Actions menu, choisissez Modifier les paramètres du VPC.

- Sélectionnez le jeu d'options DHCP nouvellement créé et enregistrez-le.

La capture d'écran suivante montre les exemples de configurations.

- Sur la console Amazon EC2, accédez à

privateDNS_bastion_host. - Selectionnez État de l'instance ainsi que Redémarrer l'instance.

- Attends quelques minutes puis cours

nslookupde l'hôte du bastion ; il devrait pouvoir le résoudre en utilisant votre serveur DNS local au lieu de Route 53 :

La configuration de notre infrastructure de base est désormais prête à passer à l’étape suivante. Dans le cadre de notre infrastructure de base, nous avons mis en place avec succès les composants clés suivants :

- VPC MSK et MySQL

- Sous-réseaux

- Instances EC2

- Appairage de VPC

- Tables de routage

- Passerelles NAT et passerelles Internet

- Serveur DNS et configuration

- Groupes de sécurité et NACL appropriés

- Base de données MySQL avec les données requises

À ce stade, le nom DNS de la base de données MySQL peut être résolu à l'aide d'un serveur DNS personnalisé au lieu de Route 53.

Configurer le cluster MSK et MSK Connect

L'étape suivante consiste à déployer le cluster MSK et MSK Connect, qui récupéreront les enregistrements du salesdb et envoyez-le à un Service de stockage simple Amazon (Amazon S3). Dans cette section, nous proposons une procédure pas à pas pour la réplication de la base de données MySQL (salesdb) vers Amazon MSK à l'aide Débézium, un connecteur open source. Le connecteur surveillera toute modification apportée à la base de données et capturera toute modification apportée aux tables.

Avec MSK Connect, vous pouvez exécuter des charges de travail Apache Kafka Connect entièrement gérées sur AWS. MSK Connect provisionne les ressources requises et configure le cluster. Il surveille en permanence l'état de santé et de livraison des connecteurs, corrige et gère le matériel sous-jacent, et met automatiquement à l'échelle les connecteurs pour s'adapter aux changements de débit. En conséquence, vous pouvez concentrer vos ressources sur la création d’applications plutôt que sur la gestion de l’infrastructure.

MSK Connect utilisera le serveur DNS personnalisé dans le VPC et ne dépendra pas de Route 53.

Créer une configuration de cluster MSK

Effectuez les étapes suivantes pour créer un cluster MSK :

- Sur la console Amazon MSK, choisissez Configurations de clusters sous Grappes MSK dans le volet de navigation.

- Selectionnez Créer une configuration.

- Nommez la configuration

mskc-tutorial-cluster-configuration. - Sous Propriétés de configuration, supprimez tout et ajoutez la ligne

auto.create.topics.enable=true.

- Selectionnez Création.

Créez un cluster MSK et attachez la configuration

Dans l'étape suivante, nous attachons cette configuration à un cluster. Effectuez les étapes suivantes :

- Sur la console Amazon MSK, choisissez Clusters sous Grappes MSK dans le volet de navigation.

- Selectionnez Créer des clusters ainsi que Création personnalisée.

- Pour le nom du cluster, saisissez

mkc-tutorial-cluster. - Sous Propriétés générales du cluster, choisissez Provisionné pour le type de cluster et utilisez la version par défaut d'Apache Kafka 2.8.1.

- Utilisez toutes les options par défaut pour le Courtiers ainsi que Stockage sections.

- Sous Configurations, choisissez Configuration personnalisée.

- Sélectionnez

mskc-tutorial-cluster-configurationavec la révision appropriée et choisissez Suivant. - Sous Réseautage, choisissez le VPC MSK.

- Sélectionnez les zones de disponibilité en fonction de votre région, telles que

us-east1a,us-east1bet uneus-east1c, et les sous-réseaux privés respectifsMSK-Private-1,MSK-Private-2et uneMSK-Private-3si vous êtes dans leus-east-1Région. L'accès public à ces courtiers devrait être désactivé. - Copiez l'ID du groupe de sécurité de Groupes de sécurité choisis.

- Selectionnez Suivant.

- Sous Méthodes de contrôle d'accès, Sélectionner Authentification basée sur les rôles IAM.

- Dans le Chiffrement section, sous Entre clients et courtiers, Cryptage TLS sera sélectionné par défaut.

- Pour Encreypt données au repos, sélectionnez Utiliser la clé gérée par AWS.

- Utilisez les options par défaut pour Le Monitoring et sélectionnez Surveillance de base.

- Sélectionnez Diffuser vers Amazon CloudWatch Logs.

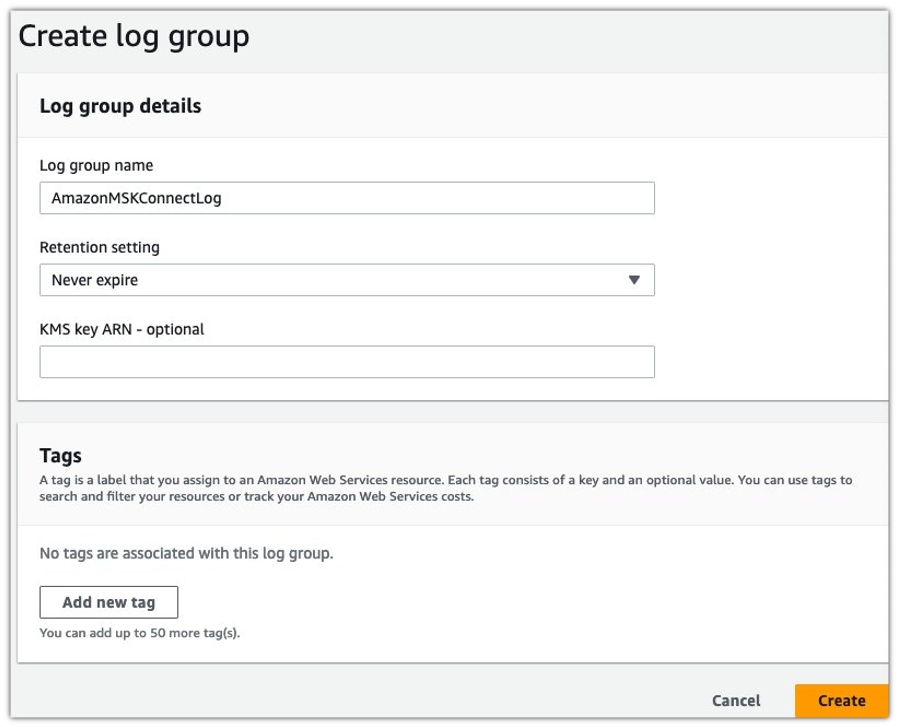

- Sous Groupe de journaux, choisissez visitez la console Amazon CloudWatch Logs.

- Selectionnez Créer un groupe de journaux.

- Entrez un nom de groupe de journaux et choisissez Création.

- Retour à la Surveillance et balises page et sous Groupes de journaux, choisissez Choisir un groupe de journaux

- Selectionnez Suivant.

- Passez en revue les configurations et choisissez Créer un cluster. Vous êtes redirigé vers la page de détails du cluster.

- Sous Groupes de sécurité appliqués, notez l'ID du groupe de sécurité à utiliser dans une étape ultérieure.

La création d'un cluster peut généralement prendre 25 à 30 minutes. Son statut passe à Actif une fois sa création réussie.

Mettez à jour le fichier de zone /var/named/kafka.region.amazonaws.com

Avant de créer le connecteur MSK, mettez à jour les configurations du serveur DNS avec les détails du cluster MSK.

- Pour obtenir la liste des DNS du serveur d'amorçage et des adresses IP respectives, accédez au cluster et choisissez Afficher les informations sur les clients.

- Copiez les informations du serveur d'amorçage avec le type d'authentification IAM.

- Vous pouvez identifier les adresses IP du courtier en utilisant

nslookupdepuis votre ordinateur local et il vous fournira l'adresse IP locale du courtier. Actuellement, votre VPC pointe vers le dernier jeu d'options DHCP et votre serveur DNS ne pourra pas résoudre ces noms DNS à partir de votre VPC.

Vous pouvez maintenant vous connecter au serveur DNS et mettre à jour les enregistrements des différents courtiers et adresses IP respectives dans le /var/named/kafka.region.amazonaws.com fichier.

- Télécharger le

msk-access.pemdéposer àBastionHostInstancedepuis votre ordinateur local : - Connectez-vous au serveur DNS et ouvrez le

/var/named/kafka.region.amazonaws.comfichier et mettez à jour les lignes suivantes avec les noms DNS corrects du courtier MSK et les adresses IP respectives :

Notez que vous devez fournir le DNS du courtier comme mentionné précédemment. Retirer .kafka.<region id>.amazonaws.com à partir du nom DNS du courtier.

- Redémarrez le service DNS :

Vous devriez voir le message suivant:

Votre serveur DNS personnalisé est désormais opérationnel et vous devriez pouvoir résoudre l'utilisation des noms DNS de courtier à l'aide du serveur DNS interne.

Mettre à jour le groupe de sécurité pour la connectivité entre la base de données MySQL et MSK Connect

Il est important de disposer d'une connectivité appropriée entre MSK Connect et la base de données MySQL. Effectuez les étapes suivantes :

- Sur la console Amazon MSK, accédez au cluster MSK et sous Paramètres réseau, copiez le groupe de sécurité.

- Sur la console Amazon EC2, choisissez Groupes de sécurité dans le volet de navigation.

- Modifier le groupe de sécurité

MySQL_SGet choisissez Ajouter une règle. - Ajoutez une règle avec MySQL/Aurora comme type et le groupe de sécurité MSK comme ressource entrante pour sa source.

- Selectionnez Enregistrer les règles.

Créer le connecteur MSK

Pour créer votre connecteur MSK, procédez comme suit :

- Sur la console Amazon MSK, choisissez Connecteurs RF sous MSK Connecter dans le volet de navigation.

- Selectionnez Créer un connecteur.

- Sélectionnez Créer un plug-in personnalisé.

- Téléchargez le plugin du connecteur MySQL pour la dernière version stable depuis le Débézium site ou téléchargement Debezium.zip.

- Téléchargez le fichier zip du connecteur MySQL dans le compartiment S3.

- Copiez l'URL du fichier, par exemple

s3://<bucket name>/Debezium.zip. - Retour à la Choisissez un plugin personnalisé page et entrez le chemin du fichier S3 pour URI S3.

- Pour Nom du plug-in personnalisé, Entrer

mysql-plugin.

- Selectionnez Suivant.

- Pour Nom, Entrer

mysql-connector. - Pour Description, saisissez une description du connecteur.

- Pour Type de grappe, choisissez Cluster MSK.

- Sélectionnez le cluster existant dans la liste (pour cet article,

mkc-tutorial-cluster). - Spécifiez le type d'authentification comme IAM.

- Utilisez les valeurs suivantes pour Configuration du connecteur:

- Mettez à jour la configuration du connecteur suivante :

- Pour Type de capacité, choisissez Provisionné.

- Pour Nombre de MCU par travailleur, entrez 1.

- Pour Nombre de travailleurs, entrez 1.

- Sélectionnez Utiliser la configuration par défaut de MSK.

- Dans le Autorisations d'accès section, sur la Choisir un rôle de service menu, choisissez

MSK-Connect-PrivateDNS-MySQLConnector*, Puis choisissez Suivant. - Dans le Sécurité section, conservez les paramètres par défaut.

- Dans le Journaux section, sélectionnez Livrer aux journaux Amazon CloudWatch.

- Selectionnez visitez la console Amazon CloudWatch Logs.

- Sous Journaux dans le volet de navigation, choisissez Groupe de journaux.

- Selectionnez Créer un groupe de journaux.

- Saisissez le nom du groupe de journaux, les paramètres de conservation et les balises, puis choisissez Création.

- Revenez à la page de création du connecteur et choisissez Parcourir le groupe de journaux.

- Choisissez le

AmazonMSKConnectgroupe de journaux, puis choisissez Suivant. - Passez en revue les configurations et choisissez Créer un connecteur.

Attendez la fin du processus de création du connecteur (environ 10 à 15 minutes).

Le connecteur MSK Connect est désormais opérationnel. Vous pouvez vous connecter à la base de données MySQL en utilisant votre ID utilisateur et apporter quelques modifications à l'enregistrement de la table client. MSK Connect pourra recevoir des enregistrements CDC et les mises à jour de la base de données seront disponibles dans MSK sujet.

Consommer les messages du sujet MSK

Pour consommer les messages du sujet MSK, exécutez le consommateur Kafka sur le MSK_Client Instance EC2 disponible dans le VPC MSK.

- SSH vers le

MSK_ClientInstance EC2. LeMSK_Clientl'instance dispose des bibliothèques client Kafka requises, du fichier JAR Amazon MSK IAM,client.propertieset un profil d'instance qui y est attaché, ainsi que le rôle IAM approprié à l'aide du modèle CloudFormation. - Ajoutez le

MSKClientSGgroupe de sécurité comme source du groupe de sécurité MSK avec les propriétés suivantes :- Pour Type, choisissez Tout le trafic.

- Pour Identifier, choisissez Groupe de sécurité personnalisé et MSK.

Vous êtes maintenant prêt à consommer des données.

- Pour répertorier les sujets, exécutez la commande suivante :

- Pour consommer des données du

salesdb-server.salesdb.CUSTOMERsujet, utilisez la commande suivante :

Exécutez le consommateur Kafka sur votre machine EC2 et vous pourrez enregistrer des messages similaires aux suivants :

Lors du test de l'application, les enregistrements portant les CUST_ID 1998, 1999 et 2000 ont été mis à jour et ces enregistrements sont disponibles dans les journaux.

Nettoyer

C'est toujours une bonne pratique de nettoyer toutes les ressources créées dans le cadre de ce post pour éviter tout coût supplémentaire. Pour nettoyer vos ressources, supprimez le cluster MSK, la connexion MSK Connect, les instances EC2, le serveur DNS, l'hôte bastion, le compartiment S3, le VPC, les sous-réseaux et les journaux CloudWatch.

De plus, nettoyez toutes les autres ressources AWS que vous avez créées à l'aide d'AWS CloudFormation. Vous pouvez supprimer ces ressources sur la console AWS CloudFormation en supprimant la pile.

Conclusion

Dans cet article, nous avons discuté du processus de configuration de MSK Connect à l'aide d'un DNS privé. Cette fonctionnalité vous permet de configurer des connecteurs pour référencer des noms de domaine publics ou privés.

Nous sommes en mesure de recevoir le chargement initial et les enregistrements CDC d'une base de données MySQL hébergée dans un VPC distinct et son DNS n'est pas accessible ou résoluble en externe. MSK Connect a pu se connecter à la base de données MySQL et consommer les enregistrements à l'aide de la fonctionnalité DNS privé de MSK Connect. L'ensemble d'options DHCP personnalisé était attaché au VPC, ce qui garantissait que la résolution DNS était effectuée à l'aide du serveur DNS local au lieu de Route 53.

Avec la fonctionnalité de prise en charge du DNS privé MSK Connect, vous pouvez rendre vos bases de données, entrepôts de données et systèmes tels que les gestionnaires de secrets qui fonctionnent avec votre propre VPC inaccessibles à Internet et être en mesure de surmonter cette limitation et de vous conformer à la posture de sécurité de votre entreprise.

Pour en savoir plus et commencer, consultez DNS privé pour MSK Connect.

A propos de l'auteure

Amar est architecte de solutions senior chez Amazon AWS au Royaume-Uni. Il travaille avec des clients du secteur de l'énergie, des services publics, de la fabrication et de l'automobile sur des mises en œuvre stratégiques, se spécialisant dans l'utilisation des solutions AWS Streaming et d'analyse de données avancées, pour obtenir des résultats commerciaux optimaux.

Amar est architecte de solutions senior chez Amazon AWS au Royaume-Uni. Il travaille avec des clients du secteur de l'énergie, des services publics, de la fabrication et de l'automobile sur des mises en œuvre stratégiques, se spécialisant dans l'utilisation des solutions AWS Streaming et d'analyse de données avancées, pour obtenir des résultats commerciaux optimaux.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://aws.amazon.com/blogs/big-data/resolve-private-dns-hostnames-for-amazon-msk-connect/

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 14

- 160

- 1998

- 1999

- 2000

- 53

- 7

- 73

- 8

- 9

- a

- Capable

- A Propos

- accès

- accessible

- Compte

- reconnaître

- à travers

- infection

- ajouter

- Supplémentaire

- propos

- adresses

- Avancée

- Après

- Tous

- permet

- le long de

- déjà

- toujours

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- analytique

- ainsi que

- Une autre

- tous

- Apache

- Apache Kafka

- Application

- applications

- approprié

- architecture

- SONT

- AS

- aspects

- At

- joindre

- Auth

- Authentification

- auto

- automatiquement

- l'automobile

- disponibilité

- disponibles

- éviter

- AWS

- AWS CloudFormation

- base

- BE

- car

- before

- jusqu'à XNUMX fois

- lier

- Bootstrap

- courtier

- courtiers

- Développement

- construit

- la performance des entreprises

- mais

- by

- CAN

- aptitude

- capturer

- CDC

- Change

- Modifications

- Selectionnez

- cliquez

- client

- CLIENTS

- Grappe

- COM

- complet

- complètement

- se conformer

- composants électriques

- configuration

- configurée

- NOUS CONTACTER

- connexion

- Connectivité

- Console

- consommer

- consommateur

- continuellement

- des bactéries

- Core

- Entreprises

- correct

- Prix

- Couples

- engendrent

- créée

- crée des

- création

- Lecture

- Customiser

- des clients

- Clients

- données

- Analyse de Donnée

- entrepôts de données

- Base de données

- bases de données

- Réglage par défaut

- défini

- page de livraison.

- démontre

- dépendant

- Selon

- déployer

- déploiement

- la description

- détails

- Compatibles

- différent

- discuté

- dns

- do

- domaine

- NOMS DE DOMAINE

- Ne pas

- download

- motivation

- Plus tôt

- non plus

- assurer

- assuré

- Entrer

- Environment

- Ether (ETH)

- peut

- exemple

- existant

- étendre

- extérieurement

- Fonctionnalité

- few

- Déposez votre dernière attestation

- Fichiers

- finale

- Trouvez

- flux

- Focus

- suivre

- Abonnement

- Pour

- De

- d’étiquettes électroniques entièrement

- porte

- obtenez

- Donner

- Go

- Bien

- Réservation de groupe

- Groupes

- l'orientation

- Matériel

- Vous avez

- he

- Santé

- ici

- de haut niveau

- Histoire

- hôte

- organisé

- hôtes

- Cependant

- HTML

- http

- HTTPS

- IAM

- ID

- identifier

- Identite

- if

- illustre

- implémentations

- important

- in

- inaccessible

- comprendre

- inclus

- d'information

- Infrastructure

- initiale

- installer

- installation

- instance

- cas

- plutôt ;

- Des instructions

- interne

- Internet

- développement

- Introduction

- IP

- IP dédiée

- adresses IP

- IT

- SES

- jpg

- kafka

- XNUMX éléments à

- ACTIVITES

- plus tard

- Nouveautés

- lancer

- APPRENTISSAGE

- bibliothèques

- comme

- limitation

- Gamme

- lignes

- linux

- Liste

- charge

- locales

- emplacement

- enregistrer

- click

- a prendre une

- gérés

- manager

- Gestionnaires

- gère

- les gérer

- fabrication

- maître

- Match

- Mai..

- mentionné

- Menu

- message

- messages

- méthodes

- pourrait

- minutes

- Surveiller

- moniteurs

- PLUS

- Bougez

- plusieurs

- MySQL

- prénom

- Nommé

- noms

- NAVIGUER

- Navigation

- Besoin

- Besoins

- réseau et

- Nouveauté

- nouvellement

- next

- aucune

- noter

- maintenant

- of

- de rabais

- Offres Speciales

- on

- uniquement

- ouvert

- open source

- optimaux

- Option

- Options

- or

- Autre

- nos

- les résultats

- plus de

- Overcome

- propre

- page

- pain

- paramètre

- partie

- Mot de Passe

- passé

- Patches

- chemin

- /

- effectué

- autorisations

- Place

- Platon

- Intelligence des données Platon

- PlatonDonnées

- plug-in

- des notes bonus

- Populaire

- Post

- Postgresql

- power

- pratique

- Privé

- Clé privée

- processus

- producteur

- Produit

- Vidéo

- Profil

- propriétés

- protocole

- fournir

- à condition de

- fournit

- public

- publiquement

- plutôt

- atteindre

- solutions

- Les raisons

- recevoir

- récent

- record

- Articles

- reportez-vous

- référence

- région

- libérer

- supprimez

- demandes

- conditions

- Résolution

- résoudre

- ressource

- Resources

- ceux

- résultat

- rétention

- Rôle

- Itinéraire

- routage

- Règle

- Courir

- pour le running

- même

- Épargnez

- Balance

- secret

- Section

- les sections

- sécurité

- sur le lien

- clignotant

- choisi

- envoyer

- supérieur

- séparé

- serveur

- serveurs

- service

- Services

- set

- Sets

- mise

- Paramétres

- installation

- devrait

- montrer

- Spectacles

- similaires

- étapes

- site

- So

- sur mesure

- Solutions

- Identifier

- spécialisation

- SQL

- stable

- empiler

- Étape

- j'ai commencé

- Région

- Statut

- étapes

- Étapes

- Encore

- storage

- Boutique

- STORES

- Stratégique

- streaming

- sous-réseau

- sous-réseaux

- Avec succès

- tel

- fournisseur

- Support

- Les soutiens

- combustion propre

- Système

- table

- Prenez

- tâches

- modèle

- Essais

- que

- qui

- La

- La Source

- au Royaume-Uni

- leur

- puis

- Là.

- Ces

- l'ont

- this

- trois

- débit

- fiable

- à

- sujet

- Les sujets

- circulation

- transit

- tutoriel

- deux

- type

- typiquement

- Uk

- sous

- sous-jacent

- Mises à jour

- a actualisé

- Actualités

- sur

- URL

- utilisé

- d'utiliser

- Utilisateur

- Usages

- en utilisant

- les services publics

- Plus-value

- Valeurs

- divers

- version

- Salle de conférence virtuelle

- attendez

- walkthrough

- souhaitez

- était

- we

- web

- services Web

- WELL

- ont été

- quand

- qui

- sera

- comprenant

- activités principales

- vos contrats

- yaml

- you

- Votre

- zéphyrnet

- Zip

- zones