| Choses à savoir: |

| - La génération de semences de Trust Wallet était défectueuse, l'entropie totale n'était que de 32 bits. Nous avons créé un fichier contenant toutes les graines possibles.

– Heureusement, le Ledger Donjon a découvert la vulnérabilité très rapidement et a probablement évité l'un des plus gros piratages de l'écosystème crypto. |

Le 14 novembre 2022, Trust Wallet, un portefeuille logiciel largement utilisé, a annoncé la sortie de son extension de navigateur. Il permet d'accéder aux actifs numériques sur plusieurs blockchains directement depuis le navigateur, et est un ajout tant attendu aux applications iOS et Android existantes.

The Ledger Donjon a récemment découvert une vulnérabilité critique dans cette extension de navigateur, permettant à un attaquant de voler tous les actifs de n'importe quel portefeuille créé avec cette extension, sans aucune interaction de l'utilisateur. En connaissant l'adresse d'un compte, il est possible de calculer immédiatement sa clé privée, puis d'accéder à tous ses fonds. Vous trouverez ci-dessous des détails sur la vulnérabilité, la manière dont le Ledger Donjon l'a découverte, son impact dans le temps, une estimation des actifs vulnérables et la manière dont Trust Wallet a réagi pour la corriger. Mais commençons par rappeler les bases.

Comment les portefeuilles sont créés

La génération d'entropie est délicate. En tant que scientifiques, nous aimons la reproductibilité et être capable d'expliquer les phénomènes avec des principes de cause à effet. Donc, d'une manière générale, il est difficile de générer du hasard. De plus, il est difficile de démontrer que les nombres aléatoires sont corrects, et un générateur de nombres aléatoires mauvais mais pas définitivement défectueux peut facilement tromper l'observateur. Pour un bon caractère aléatoire, nous avons besoin d'une distribution uniforme des bits et des octets (et même de la taille de tous les morceaux) et de l'imprévisibilité. Pour un observateur d'une séquence, il doit être impossible d'avoir la moindre information sur la suite de la séquence à générer.

Comme ces propriétés sont incroyablement difficiles à atteindre, l'espace de crypto-monnaie essaie d'éviter autant que possible de s'appuyer sur le hasard - mais nous en avons toujours besoin à un moment donné : lorsque nous créons un nouveau portefeuille.

Vous connaissez probablement déjà votre mnémonique, les 12 à 24 mots anglais qui vous permettent de sauvegarder votre portefeuille (sinon, vous pouvez vérifier Académie du grand livre article sur ce même sujet).

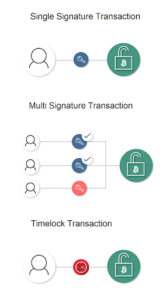

Ce mnémonique encode 16 à 32 octets d'entropie, selon le Norme BIP 39 – la qualité de cette entropie est critique, puisqu'elle sera la graine de toutes les clés utilisées par votre portefeuille sur toutes les chaînes, suivant un processus de dérivation déterministe défini par le BIP 32 et les BIP 44

Ce schéma déterministe hiérarchique est à peu près omniprésent aujourd'hui, compte tenu de la facilité avec laquelle il permet aux utilisateurs de créer une sauvegarde d'une infinité de clés et de sa portabilité (bien que le BIP 39 soit "unanimement déconseillé pour la mise en œuvre"). L'itinérance du signataire est une fonctionnalité puissante - lorsque votre portefeuille préféré échoue ou déçoit, vous pouvez simplement emporter votre mnémonique avec vous (ou mieux encore, votre appareil Ledger), passer à un autre, conserver votre liberté financière et limiter tout impact de son temps d'arrêt.

Mais encore une fois, cela nécessite une source d'entropie sans faille.

Aperçu de la vulnérabilité

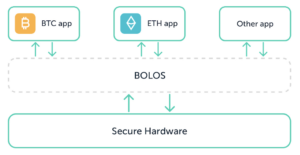

Trust Wallet s'appuie sur Faire confiance au cœur du portefeuille, une bibliothèque multiplateforme qui implémente une fonctionnalité de portefeuille cryptographique de bas niveau pour de nombreuses chaînes de blocs. Il était axé sur le mobile, mais il cible également Wasm depuis avril 2022 (voir #2132).

Alors que la plupart du Trust Wallet Core est portable, quelques modules et fonctions sont très spécifiques à une cible. C'est notamment le cas de la partie sécurisée de génération aléatoire, utilisée pour créer du matériel cryptographique comme les clés privées, et mnémonique pour les portefeuilles HD. Chaque implémentation exploite le générateur de nombres pseudo-aléatoires (PRNG) offert par le système d'exploitation :

- Pour iOS,

SecRandomCopyBytesest utilisé. - Pour Android, l'entropie est fournie par une instance de

java.security.SecureRandom.

C'est généralement une bonne pratique, car ces primitives sont censées être sûres.

Wasm back-end

Il y a une différence avec la cible Wasm. Ce module peut fonctionner sur plusieurs environnements, comme n'importe quel navigateur supportant Wasm, ou Node.js. Ces plates-formes ne fournissent pas de PRNG fort commun, et on ne peut pas accéder aux interfaces système « classiques » à partir de ces environnements. Par exemple, un module Wasm exécuté dans Chrome pour Linux ne pouvait pas lire directement /dev/urandom.

Pour y remédier, un « générateur aléatoire sécurisé » dédié a été implémenté dans #2240. Il est basé sur un PR made in emscripten (voir PR #12240 in emscripten) écrit précisément pour éviter de lire /dev/urandom.

D'après l'auteur:

Ce que nous faisons ici est simple, nous emballons std::random_device comprenant std::mt19937 et renvoie une valeur uint32 aléatoire, inspirée de emscripten-core/emscripten#12240.

Il y a ici un problème important, qui conduit à une vulnérabilité critique pour le wallet-core pour Wasm et pour tout produit qui en dépend : le PRNG utilisé est un Mersenne Twister, et il ne doit pas être utilisé à des fins cryptographiques. De plus, la version spécialisée mt19937 prend une seule valeur 32 bits comme graine d'entrée.

Quelles sont les conséquences ici ? Le module Random personnalisé pour Wasm implémente deux fonctions : random32 qui produit une valeur aléatoire de 32 bits, et random_buffer qui remplit un tampon de taille arbitraire avec des données aléatoires. Dans le projet Wallet Core, ces fonctions sont exclusivement utilisées par trezor-crypto, la bibliothèque cryptographique développée par Trezor pour assurer une cryptographie sécurisée sur leurs portefeuilles matériels.

Voyons maintenant comment sont générés les portefeuilles HD :

- Le point d'entrée est HDWallet. Il faut une force et une phrase de passe pour le protéger plus tard :

https://github.com/trustwallet/wallet-core/blob/3.1.0/src/HDWallet.cpp#L45

Cette fonction appelle alors mnemonic_generate pour créer un mnémonique BIP-39 :

https://github.com/trustwallet/wallet-core/blob/3.1.0/trezor-crypto/crypto/bip39.c#L55

mnemonic_generate en cours random_buffer, qui génère un tampon aléatoire rempli à l'aide d'un PRNG twister de Mersenne, dont l'instance vient d'être ensemencée :

https://github.com/trustwallet/wallet-core/blob/3.1.0/wasm/src/Random.cpp#L19

Comme la graine n'est que de 32 bits, la version Wasm de wallet-core permet de créer seulement 2^32 (~4 milliards) de mnémoniques possibles. Tous ces mnémoniques peuvent être générés en quelques heures sur un seul ordinateur.

À partir de là, un attaquant peut :

- Calculez toutes les graines, les clés privées, puis les adresses de chaque crypto-monnaie gérée par Trust Wallet.

- Scannez les blockchains associées pour extraire toutes les adresses utilisées.

- Calculez l'intersection pour obtenir toutes les adresses des portefeuilles créés par Trust Wallet for Wasm et volez leurs fonds.

L'exécution d'une telle attaque prend bien plus que quelques heures, mais est faisable avec quelques GPU en moins d'une journée (voir medium.com/@johncantrell97/how-i-checked-over-1-trillion-mnemonics-in-30-hours-to-win-a-bitcoin pour une estimation des coûts. L'attaque est 256 fois plus facile ici).

Application à l'extension de navigateur Trust Wallet

La Extension de navigateur Trust Wallet est une extension pour les navigateurs basés sur Chromium. Il s'agit clairement d'un concurrent de MetaMask, et est présenté comme un "portefeuille cryptographique multi-chaînes sécurisé et une passerelle vers des milliers d'applications décentralisées Web3 (dApps)".

L'extension est une source fermée, mais son code peut être facilement analysé. Il s'appuie sur l'implémentation Wasm vulnérable de Trust Wallet Core.

Lorsqu'un portefeuille est créé, l'extension crée un mnémonique de 12 mots à partir d'une graine aléatoire de 128 bits. Le mnémonique est généré de cette manière :

HDWallet.create est le wrapper Wasm généré automatiquement pour le constructeur HDWallet décrit ci-dessus. Cela signifie que les personnes vulnérables random_buffer est utilisée, de sorte que les mnémoniques peuvent être récupérés à partir de l'adresse de l'utilisateur avec une attaque par force brute.

Cette extension gère les actifs suivants : AVAX, BNB, ETH, MATIC, SOL et TWT.

- Les adresses sont identiques pour ETH, BNB, MATIC, AVAX et TWT. Ce sont des adresses Ethereum standard, partageant le même chemin de dérivation (m/44'/60'/0'/0/0).

- Solana utilise un chemin de dérivation différent : m/44'/501'/0'/0'.

Pour vider les fonds de tous les utilisateurs de l'extension Trust Wallet, l'attaquant peut :

- Calculez et stockez tous les mnémoniques possibles, puis la clé privée Ethereum et l'adresse Ethereum, qui peuvent être générés par cette extension.

- Rassemblez toutes les adresses Ethereum utilisées créées depuis la première version de l'extension de navigateur Trust Wallet et stockez-les localement.

- Effectuez une recherche dans la base de données d'adresses.

- Portefeuille vide avec la clé privée, si l'adresse a été utilisée.

Ces étapes peuvent être reproduites pour chaque chaîne. Nous détaillons maintenant comment le Ledger Donjon a mis en place cette attaque sur Ethereum et Binance Smart Chain, sans bien sûr vider les portefeuilles.

Attaquer le portefeuille de confiance

La vulnérabilité permet à un attaquant de calculer un mnémonique à partir de n'importe quelle adresse d'un portefeuille créé par l'extension de navigateur. Pour cela, il faut calculer une correspondance entre les mnémoniques possibles et l'adresse résultante.

Générer toutes les adresses que l'extension Trust Wallet peut créer

Sur la base de la vulnérabilité du PRNG expliquée précédemment, il est possible d'énumérer toutes les adresses (et les clés privées associées) que l'extension Trust Wallet peut créer. Mon idée était de stocker toutes les adresses possibles dans une grande table. Ensuite, à partir d'une liste d'adresses extraites de la blockchain Ethereum, on peut vérifier si certaines adresses sont présentes dans cette table. Si tel est le cas, sa clé privée peut être calculée.

La dérivation de l'entropie à la mnémonique puis à l'adresse Ethereum utilise le mécanisme de dérivation standard BIP-32, BIP-39ainsi que, BIP-44 hiérarchie des comptes.

La première difficulté était d'énumérer toutes ces adresses. La transformation de la graine PRNG en adresse nécessite les étapes suivantes :

- Génération d'entropie: initialiser le Mersenne Twister avec la graine, et l'appeler 16 fois pour récupérer l'entropie initiale.

- Entropie à mnémonique: un SHA-256 pour calculer la somme de contrôle finale intégrée dans le dernier mot.

- Mnémonique pour semer: les mnémoniques sont convertis en une graine de 512 bits à l'aide de PKBDF2-HMAC-SHA512 avec 2048 itérations. Il y a 2 calculs SHA-512 par itération, donc le coût total est de 4096 calculs SHA-512.

- Amorcer la clé principale BIP-32: 1 HMAC SHA-512 coûtant 2 calculs SHA-512.

- Clé principale vers la clé privée Ethereum: le passe-partout est dérivé sur m/44'/60'/0'/0/0. Cela nécessite 3 dérivations de clé privée enfant renforcée et 2 dérivations de clé enfant normales.

- Chaque dérivation de clé privée enfant renforcée nécessite un calcul HMAC SHA-512 (2 SHA-512) et un ajout sur secp256k1.

- Chaque dérivation de clé privée enfant normale nécessite une dérivation de clé privée enfant et une multiplication scalaire sur secp256k1 pour convertir la clé privée fournie en entrée en clé publique.

- Clé privée Ethereum à adresser: cette dernière étape nécessite une conversion de clé privée en clé publique, donc une autre multiplication scalaire, et un hachage Keccak-256.

Le coût total de toutes ces étapes est alors :

- Initialisation et 16 appels à Mersenne Twister

- 1SHA-256

- 4108SHA-512

- ajouts de 5 points

- 2 multiplications scalaires sur secp256k1

Les étapes les plus coûteuses sont les calculs SHA-512 et les multiplications scalaires. Pour faire court, le processus global de transformation de la graine PRNG en une adresse Ethereum est lent. Exécuter un tel calcul sur un seul processeur prendrait des mois, et probablement plusieurs semaines sur les processeurs disponibles dans le Donjon. Nous l'avons donc implémenté en utilisant OpenCL (basé sur GPU du solveur BIP39) et l'a exécuté sur 2 GPU NVIDIA GeForce GTX 1080 Ti.

La sortie de cet outil est un gros fichier contenant toutes les adresses Ethereum que l'extension peut générer. Comme il y a 2^32 graines possibles et que chaque adresse a une longueur de 20 octets, cette table prend 80 Go.

À partir de là, les recherches de table sont lentes : pour faire correspondre une adresse, il faudrait parcourir toute cette grande table.

Pour accélérer ces recherches, nous avons divisé la table en 256 tables plus petites, en fonction du premier octet de l'adresse Ethereum. Chaque table contient des paires de graines PRNG et leur adresse Ethereum résultante.

Enfin, pour pouvoir effectuer des recherches rapides dans chaque table, nous les avons triées en fonction de l'adresse Ethereum. Il est maintenant possible de faire des recherches binaires sur ces tables : les recherches sur ces tables triées sont très bon marché.

Pour économiser de l'espace disque, nous avons stocké la graine PRNG et uniquement les 8 premiers octets de chaque adresse Ethereum. Les 12 derniers octets ne sont pas nécessaires, car les collisions sont négligeables dans mon cas d'utilisation. Chaque entrée occupe alors 12 octets. Des tables entières prennent alors 48 Go.

Voici les horaires pour chaque étape :

Grâce à ces tables, il est possible de récupérer immédiatement les mnémoniques utilisés pour générer une adresse. Pour évaluer l'impact de la vulnérabilité, Binance m'a demandé le mnémonique de 3 adresses de test fournies. Voici le résultat :

La récupération des 3 mnémoniques et des clés privées a pris quelques centaines de millisecondes. Selon nos tests, le processus est en fait assez rapide pour traiter en temps réel toutes les transactions sur la blockchain Ethereum et casser toutes les adresses vulnérables dès qu'elles sont utilisées. En mettant en cache des adresses déjà testées, il en va de même pour d'autres blockchains comme BSC. Dans ce scénario d'attaque, on pourrait surveiller les transactions lorsqu'elles atteignent le mempool et calculer les clés privées de l'expéditeur ou du destinataire en temps réel.

Liste de toutes les adresses Ethereum utilisées

Ce que nous aimerions, c'est estimer le nombre réel de portefeuilles vulnérables, et leur solde. Cela semble facile, car toutes les transactions sont publiques, donc toutes les adresses sont disponibles sur la blockchain. Cependant, il n'existe aucun moyen de récupérer directement la liste des adresses utilisées.

Nous avons implémenté une méthode qui parcourt chaque bloc de la blockchain Ethereum. Nous avons extrait les adresses d'expéditeur et de destinataire de toutes les transactions, ainsi que les paramètres d'adresse de chaque appel aux contrats ERC-20.

Notez qu'avec cette méthode, seuls les portefeuilles utilisés peuvent être détectés : certains portefeuilles vulnérables qui n'ont pas reçu d'actifs n'ont jamais interagi avec la blockchain.

Nous avons scanné la blockchain Ethereum entre les blocs 14820000 et 16096000. Le bloc 14820000 a été créé le 21 mai 2022, donc juste avant la pull request qui a ajouté le code vulnérable dans Trust Wallet Core. 16096000 était le dernier bloc lorsque j'ai écrit ce post.

Les nœuds publics semblent avoir une limite de débit, j'ai donc interrogé plusieurs nœuds publics en parallèle pour rassembler un total de 147,910,120 32,613,317 XNUMX adresses pendant plusieurs dizaines d'heures. Après suppression des doublons, nous obtenons une liste de XNUMX XNUMX XNUMX adresses uniques.

La même méthode a été utilisée pour Binance Smart Chain. Les nœuds BSC publics ont été analysés.

Estimation du nombre de comptes vulnérables

Enfin, un outil pour tester si une adresse a été créée par l'extension Trust Wallet a été écrit. Il fait une recherche dans les tables générées, obtient la graine PRNG, et à partir de là calcule le mnémonique, la clé privée Ethereum et l'adresse associée.

Le calcul est très rapide. Les adresses des candidats ont été triées au préalable pour minimiser les E/S et effectuer une recherche binaire imbriquée. Les recherches sur les 32 millions d'adresses prennent quelques minutes à l'aide d'un simple script Python.

Voici un exemple avec une adresse tirée d'un tweet public répondant à l'annonce de l'extension Trust Wallet. J'ai pris celui-ci comme exemple car cette adresse a jamais été utilisé, les fonds des utilisateurs ne sont donc pas menacés.

L'outil a été exécuté sur l'ensemble de données de 1,873,720 4 22 détaillé ci-dessus. Tester toutes les adresses et calculer les clés privées des comptes vulnérables a pris XNUMX min XNUMXs, donc c'est très bon marché.

Avec cette liste de clés privées vulnérables, il est possible de lister toutes les adresses correspondantes, leurs soldes et évidemment de les vider… Au cours de nos enquêtes, environ 30 millions de dollars étaient en danger à un moment donné, mais nous n'avons pas surveillé toutes les chaînes et tous les jetons au fil du temps. .

Remédiation

2022, le 17 novembre

Une vulnérabilité a été signalée à Binance en utilisant leur programme de primes de bug le 2022 novembre 17.

Pour confirmer la vulnérabilité, Binance nous a envoyé 3 adresses et leur a demandé de fournir des mnémoniques :

Pouvez-vous s'il vous plaît essayer d'exécuter votre outil et fournir des mnémoniques pour ces 3 adresses ?

Wallet 1 – 0xdf6D9547e163D5E7eafBe2FeB24Bfa12A4C913C0

Wallet 2 – 0xE1E0580cb5eA0c0FD034FF2cdfc872ce4493676C

Wallet 3 – 0x02b2Ae981b138F066344774A2AD75225A046c377

Merci !

Meilleures salutations.

Une fois que toutes les adresses possibles ont été précalculées, récupérer le mnémonique d'une adresse est aussi simple qu'une recherche dans une table de 4 milliards d'entrées. Les trois mnémoniques ont été récupérés en 0.2s :

2022, le 21 novembre

Quelques jours après, le 21 novembre, l'équipe de Trustwallet engagé publiquement sur Github le correctif évitant la génération de nouvelles graines défectueuses. Nous étions assez inquiets que quelqu'un le remarque et exploite la vulnérabilité.

2022, Novembre

L'équipe Trustwallet a mis à jour l'application pour avertir ses utilisateurs, les empêcher de générer de nouvelles graines défectueuses et supprimer les flux de réception.

De là, nous avons surveillé la situation et les fonds à risque. Quelques jours seulement après la sortie de ces portefeuilles vulnérables, environ 30 millions de dollars étaient en danger.

2023, Mars

L'équipe Trustwallet nous a accordé la prime la plus élevée qu'elle offre : 100 XNUMX $

2023, le 22 avril

Après des mois d'attente pour que les utilisateurs migrent leurs fonds, l'équipe Trustwallet a révélé la vulnérabilité et a écrit un autopsie. À l'heure actuelle, il existe encore des portefeuilles avec des fonds restants qui peuvent être volés (~ 100 XNUMX $). Trust Wallet a promis le remboursement des fonds volés.

Conclusion

Cette vulnérabilité illustre le pire scénario d'un bogue cryptographique - des comptes compromis pour toujours.

Créer un bon caractère aléatoire est une tâche ardue - Les appareils Ledger s'appuient sur une logique de silicium dédiée dans nos puces de carte à puce certifiées qui ont été la référence des industries sécurisées au cours des 40 dernières années pour garantir un caractère aléatoire et une résistance aux falsifications de haute qualité.

Compte tenu de la complexité de contacter les propriétaires de ces comptes et de la possibilité d'utiliser ces comptes compromis sur toutes sortes de portefeuilles logiciels et matériels différents, TrustWallet a fait un très bon travail en réduisant le risque pour ses utilisateurs.

Dans un (très) (proche) avenir, il est probable que les robots se battront pour être les premiers à voler les fonds déposés à ces adresses, comme ce qui s'est passé avec les portefeuilles cérébraux dans le passé.

Remerciements particuliers à Jean-Baptiste Bédrune pour avoir sauvé le monde. Quelques jours seulement après la sortie de l'extension Trust Wallet, près de 30 millions de dollars étaient en danger. Un scénario cauchemardesque aurait pu se produire si un attaquant avait découvert la vulnérabilité après quelques mois.

Lors de nos investigations, nous avons également remarqué que quelques adresses étaient vulnérables alors qu'elles avaient été générées bien avant la sortie de Trust Wallet. Cela signifie probablement que cette vulnérabilité existe dans certaines autres implémentations de portefeuille, ce qui est préoccupant…

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://www.ledger.com/blog/funds-of-every-wallet-created-with-the-trust-wallet-browser-extension-could-have-been-stolen

- :possède

- :est

- :ne pas

- $UP

- 1

- 12

- 13

- 14

- 15%

- 2022

- 23

- 24

- 30

- 39

- 40

- 49

- 8

- a

- Capable

- au dessus de

- accès

- Selon

- Compte

- hybrides

- atteindre

- actually

- ajoutée

- ajout

- propos

- adresses

- Après

- encore

- Tous

- permettre

- Permettre

- permet

- déjà

- aussi

- an

- et les

- android

- annoncé

- NOUVEAUTÉ!

- Une autre

- tous

- appli

- applications

- Applications (DApps)

- applications

- Avril

- SONT

- autour

- article

- AS

- Outils

- associé

- At

- attaquer

- auteur

- disponibles

- AVAX

- éviter

- évité

- en évitant

- sauvegarde

- Mal

- Balance

- soldes

- basé

- Basics

- BE

- était

- before

- va

- ci-dessous

- Améliorée

- jusqu'à XNUMX fois

- Big

- Le plus grand

- Milliards

- binance

- Chaîne intelligente Binance

- Bip

- Block

- blockchain

- blockchains

- Blocs

- ENB

- les robots

- prime

- Cerveau

- marqué

- Pause

- navigateur

- navigateurs

- la force brute

- BSC

- tampon

- Punaise

- mais

- by

- Appelez-nous

- Appels

- CAN

- candidat

- ne peut pas

- maisons

- Support et maintenance de Salesforce

- chaîne

- Chaînes

- pas cher

- vérifier

- enfant

- chips

- Chrome

- clairement

- code

- Commun

- concurrent

- complexité

- Compromise

- calcul

- calculs

- calcul

- ordinateur

- informatique

- Confirmer

- Conséquences

- considérant

- contient

- contrats

- Conversion

- convertir

- converti

- Core

- correct

- Correspondant

- Prix

- pourriez

- Couples

- cours

- Processeur

- engendrent

- créée

- crée des

- critique

- multiplate-forme

- Crypto

- Écosystème crypto

- Portefeuille crypto

- crypto-monnaie

- cryptographique

- de la cryptographie

- Customiser

- DApps

- données

- Base de données

- journée

- jours

- Décentralisé

- Applications décentralisées

- dévoué

- défini

- démontrer

- déposé

- Dérivé

- décrit

- Malgré

- détail

- détaillé

- détails

- détecté

- développé

- dispositif

- Compatibles

- DID

- différence

- différent

- difficile

- Difficulté

- numérique

- Actifs numériques

- directement

- découragé

- découvert

- distribution

- do

- les temps d'arrêt

- douzaine

- vidanger

- doublons

- pendant

- chacun

- plus facilement

- même

- Easy

- risque numérique

- intégré

- Anglais

- assez

- assurer

- entrée

- environnements

- ERC-20

- estimation

- ETH

- Ethereum

- Blockhaus d'Ethereum

- Pourtant, la

- Chaque

- exemple

- uniquement au

- existant

- existe

- cher

- Expliquer

- expliqué

- Exploiter

- extension

- extrait

- échoue

- familier

- RAPIDE

- Favori

- Fonctionnalité

- few

- bats toi

- Déposez votre dernière attestation

- rempli

- finale

- la traduction de documents financiers

- la liberté financière

- fin

- Prénom

- Fixer

- imparfait

- Flux

- Abonnement

- Pour

- Force

- toujours

- Heureusement

- trouvé

- spirituelle

- De

- fonction

- fonctions

- fonds

- avenir

- porte

- recueillir

- généralement

- générer

- généré

- générateur

- génération

- générateur

- obtenez

- GitHub

- Or

- Gold standard

- Bien

- GPU

- accordée

- guarantir

- entaille

- ait eu

- Poignées

- arrivé

- Dur

- Matériel

- Portefeuilles de quincaillerie

- hachage

- Vous avez

- d'où

- ici

- hiérarchie

- Haute

- le plus élevé

- HEURES

- Comment

- Cependant

- HTTPS

- cent

- i

- idée

- identique

- if

- illustre

- immédiatement

- Impact

- la mise en oeuvre

- mis en œuvre

- met en oeuvre

- important

- impossible

- in

- incroyablement

- secteurs

- Infinity

- d'information

- initiale

- contribution

- inspiré

- instance

- l'interaction

- interfaces

- intersection

- développement

- Enquêtes

- iOS

- IT

- itération

- itérations

- SES

- Emploi

- juste

- XNUMX éléments à

- ACTIVITES

- clés

- Savoir

- connaissance

- Nom

- plus tard

- Nouveautés

- Conduit

- Ledger

- à gauche

- moins

- les leviers

- Bibliothèque

- comme

- Probable

- LIMIT

- linux

- Liste

- localement

- logique

- Location

- Longtemps

- longtemps attendu

- rechercher

- LES PLANTES

- a prendre une

- FAIT DU

- de nombreuses

- cartographie

- maître

- Match

- Matériel

- Matic

- largeur maximale

- Mai..

- veux dire

- Mempool

- MetaMask

- méthode

- émigrer

- million

- des millions

- m.

- minutes

- mnémotechnique

- module

- Modules

- Surveiller

- surveillé

- mois

- PLUS

- Par ailleurs

- (en fait, presque toutes)

- beaucoup

- multi-chaîne

- must

- my

- Près

- nécessaire

- Besoin

- Besoins

- n'allons jamais

- Nouveauté

- next

- aucune

- nœud

- Node.js

- nœuds

- Ordinaire

- notamment

- Remarquer..

- Novembre

- maintenant

- nombre

- numéros

- Nvidia

- obtenir

- a eu lieu

- of

- code

- présenté

- on

- ONE

- uniquement

- d'exploitation

- le système d'exploitation

- or

- Autre

- nos

- sortie

- plus de

- global

- propriétaires

- paires

- Parallèle

- paramètres

- partie

- passé

- chemin

- effectuer

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- veuillez cliquer

- Point

- possibilité

- possible

- Post

- solide

- pr

- pratique

- précisément

- représentent

- assez

- empêcher

- précédemment

- principes

- Privé

- Clé privée

- Clés privées

- Probablement

- Problème

- processus

- Produit

- Projet

- promis

- propriétés

- protéger

- fournir

- à condition de

- public

- Clé publique

- des fins

- Python

- qualité

- vite.

- aléatoire

- aléatoire

- Tarif

- nous joindre

- réal

- en temps réel

- recevoir

- recevoir

- récemment

- réduire

- Cordialement

- en relation

- libérer

- compter

- restant

- Supprimé

- Signalé

- nécessaire

- exigent

- a besoin

- Résistance

- résultat

- résultant

- retourner

- Analyse

- Courir

- pour le running

- des

- même

- Épargnez

- économie

- scénario

- programme

- scientifiques

- Rechercher

- sécurisé

- sécurité

- sur le lien

- seed

- graines

- sembler

- expéditeur

- envoyé

- Séquence

- plusieurs

- partage

- Shorts

- devrait

- Silicium

- similaires

- étapes

- depuis

- unique

- situation

- Taille

- lent

- faibles

- smart

- Chaîne intelligente

- So

- Logiciels

- SOL

- quelques

- Quelqu'un

- disponible

- Identifier

- Space

- parlant

- spécialisé

- groupe de neurones

- vitesse

- scission

- Étape

- Standard

- Normes

- Commencer

- étapes

- Étapes

- Encore

- volé

- fonds volés

- Boutique

- stockée

- force

- STRONG

- tel

- Appuyer

- supposé

- Interrupteur

- combustion propre

- table

- tacle

- Prenez

- prend

- Target

- objectifs

- Tâche

- équipe

- tester

- Essais

- tests

- que

- à

- qui

- La

- Les bases

- le monde

- leur

- Les

- puis

- Là.

- Ces

- l'ont

- this

- ceux

- milliers

- trois

- Avec

- fiable

- fois

- à

- aujourd'hui

- Tokens

- a

- outil

- sujet

- Total

- Transactions

- Transformer

- De La Carrosserie

- fort

- La confiance

- Trust Wallet

- Essai

- deux

- TWT

- omniprésent

- expérience unique et authentique

- adresses uniques

- a actualisé

- us

- utilisé

- d'utiliser

- Utilisateur

- fonds de l'utilisateur

- utilisateurs

- en utilisant

- d'habitude

- Plus-value

- version

- très

- vulnérabilité

- Vulnérable

- Attendre

- Wallet

- Portefeuilles

- était

- Façon..

- we

- Web3

- Semaines

- ont été

- quand

- qui

- tout en

- la totalité

- dont

- largement

- sera

- comprenant

- sans

- Word

- des mots

- world

- inquiet

- pire

- pourra

- code écrit

- années

- you

- Votre

- zéphyrnet