Des centaines d'identifiants d'opérateurs réseau volés via des comptes RIPE compromis ont été récemment découverts sur le Dark Web.

RIPE, la base de données des adresses IP et de leurs propriétaires pour tous les pays du Moyen-Orient ainsi que certains pays d'Europe et d'Afrique, est devenue une cible populaire ces derniers temps, car les attaquants ont compromis les connexions aux comptes afin de recueillir des informations. Resecurity a déclaré dans un article de blog.

« Les acteurs malveillants utilisent les informations d'identification compromises acquises sur RIPE et d'autres portails pour sonder d'autres applications et services auxquels la victime peut avoir un accès privilégié. D'après notre évaluation, de telles tactiques augmentent leurs chances de réussir une intrusion dans le réseau des entreprises cibles et des opérateurs de télécommunications », déclare Shawn Loveland, COO chez Resecurity, qui a découvert les informations d'identification divulguées.

Plus tôt ce mois-ci, Orange Espagne a subi une panne d'Internet après qu'un pirate informatique ait violé le compte RIPE de l'entreprise pour mal configurer le routage BGP et une configuration RPKI.

Dans un communiqué, RIPE a déclaré qu'il enquêtait sur la compromission d'un compte d'accès au centre de coordination du réseau RIPE qui affectait « temporairement » « certains services » pour ce compte.

Les ingénieurs réseau, une cible « RIPE »

Resecurity a mené un exercice de surveillance approfondi au premier trimestre 1 et a identifié 2024 clients RIPE NCC compromis avec des informations d'identification divulguées sur le Dark Web. Ces organisations comprenaient une organisation de recherche scientifique iranienne ; un fournisseur de technologies TIC basé en Arabie Saoudite ; une agence gouvernementale irakienne ; et un échange Internet à but non lucratif à Bahreïn.

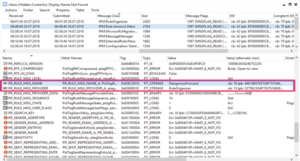

Au total, Resecurity a découvert 1,572 XNUMX comptes clients sur RIPE et d'autres réseaux régionaux, notamment APNIC, AFRINIC et LACNIC, qui ont été compromis en raison d'une activité de malware impliquant des voleurs de mots de passe bien connus comme Ligne rouge, Vidar, Lumma, Azorult et Taureau.

Gene Yoo, PDG de Resecurity, explique que les attaquants ont non seulement volé des comptes RIPE, mais ont également récupéré d'autres informations d'identification d'utilisateurs privilégiés. Une fois le logiciel malveillant déposé sur l'ordinateur de la victime, les attaquants ont également pu exfiltrer d'autres mots de passe et formulaires.

« C'est pourquoi ce que nous avons acheté comprend des informations d'identification non limitées à RIPE (et à d'autres organisations vendant des adresses IP), mais [également] des informations d'identification pour d'autres services », explique-t-il.

Les voleurs d'informations ciblaient en particulier les ingénieurs réseau, les ingénieurs FAI/télécoms, les techniciens de centres de données et les sociétés d'externalisation.

« En tant que plus grand registre, il est logique que RIPE dispose du plus grand bassin de victimes. Par conséquent, il est difficile de dire si ce registre a été ciblé plus délibérément que ses pairs mondiaux », a déclaré Resecurity sur son blog.

Système hérité critique

Elliott Wilkes, CTO chez Advanced Cyber Defense Systems, note que le vol d'identifiants est un problème endémique au Moyen-Orient et dans le monde.

« Les organisations qui font appel à des sous-traitants et à du personnel distant pour effectuer des tâches d'ingénierie doivent absolument déployer des outils pour protéger leur accès privilégié », déclare-t-il. « Dans ces entreprises, les ingénieurs disposent souvent d'un accès élevé ou administrateur aux systèmes existants critiques. »

Wilkes suggère que les outils efficaces de gestion des accès privilégiés devraient utiliser un accès juste à temps (JIT) pour déployer des informations d'identification limitées dans le temps, ce qui réduit la fenêtre de temps pendant laquelle les informations d'identification volées peuvent être exploitées.

Paul Lewis, RSSI chez Nominet, le registre officiel des noms de domaine au Royaume-Uni, prévient que les clients de RIPE doivent assumer la responsabilité de la sécurité de leur entreprise.

« Ce qui est intéressant, c'est la manière dont cet incident a exploité la centralisation des services, tels que le portail RIPE NCC. Même si nous pouvons centraliser des services critiques tels que BGP ou RPKI et les externaliser, cela ne signifie pas qu'une organisation peut entièrement externaliser le risque. Ils doivent le reconnaître et mettre en œuvre les contrôles appropriés », a-t-il déclaré.

Lewis a ajouté : « Les utilisateurs privilégiés doivent être conscients des risques de sécurité qui pourraient être présents dans des situations clés d'externalisation et faire preuve de la diligence requise lors de l'utilisation de ces services. Une authentification forte est indispensable dans ce type de situation.

Prenons le cas d’Orange España. « En fin de compte, tout revient à l’essentiel. Orange España semblait utiliser des mots de passe extrêmement basiques et il semblerait également qu'il ne permettait pas l'authentification multifacteur et manquait d'hygiène de sécurité fondamentale », explique Lewis.

Fuites et cyberattaques

Selon IDC META (Moyen-Orient, Turquie et Afrique), il y a eu récemment une recrudescence des cyberattaques véhiculées par des logiciels malveillants au Moyen-Orient. Plus de 65 % des RSSI de META ont signalé une augmentation des logiciels malveillants, comme indiqué dans Enquête sur la sécurité 2024 d'IDC, citant des attaques de phishing, des fuites d'informations d'identification et de l'ingénierie sociale.

« Ces types d'attaques, résultant de fuites d'identifiants, deviennent très courants au Moyen-Orient », explique Shilpi Handa, directeur de recherche associé chez IDC Moyen-Orient.

Elle affirme que les fuites d'informations d'identification fournissent aux attaquants des informations de connexion qui peuvent être utilisées pour le bourrage d'informations d'identification, l'élévation de privilèges et le contournement de l'authentification. Les informations d'identification volées, notamment auprès d'utilisateurs privilégiés, permettent des mouvements latéraux au sein des réseaux et présentent des risques de sécurité importants.

Dark Reading a contacté RIPE pour de plus amples commentaires.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- :possède

- :est

- :ne pas

- 1

- 2024

- a

- Capable

- absolument

- accès

- Gestion des accès

- Compte

- hybrides

- reconnaître

- a acquise

- à travers

- activité

- acteurs

- ajoutée

- adresses

- admin

- Avancée

- affecté

- Afrique

- Après

- agence

- Tous

- aussi

- an

- ainsi que les

- applications

- SONT

- surgissant

- AS

- Évaluation de risque climatique

- Associé(e)

- At

- Attaques

- Authentification

- conscients

- RETOUR

- Mal

- Bahreïn

- basé

- Essentiel

- Basics

- BE

- devenir

- était

- Blog

- mais

- contourner

- CAN

- maisons

- mises en garde

- Canaux centraux

- Centralisation

- centraliser

- centre

- CEO

- chances

- CISO

- citant

- vient

- commentaire

- Commun

- Sociétés

- Société

- complet

- compromis

- Compromise

- ordinateur

- menée

- configuration

- entrepreneurs

- contrôles

- roucouler

- coordination

- Entreprises

- correct

- pourriez

- Pays

- CRÉDENTIEL

- bourrage d'informations d'identification

- Lettres de créance

- critique

- CTO

- des clients

- Clients

- cyber

- cyber-attaques

- Foncé

- Places de marché

- données

- centre de données

- Base de données

- la défense

- déployer

- détails

- didn

- difficile

- diligence

- Directeur

- découvert

- doesn

- domaine

- NOMS DE DOMAINE

- chuté

- deux

- Est

- Efficace

- élevée

- permettre

- ENGINEERING

- Les ingénieurs

- entreprises

- entièrement

- escalade

- notamment

- Ether (ETH)

- Europe

- Chaque

- échange

- Exercises

- Explique

- Exploités

- les

- extrêmement

- Pour

- document

- trouvé

- Fondatrice

- de

- plus

- recueillir

- Global

- À l'échelle mondiale

- Gouvernement

- pirate

- Vous avez

- he

- Comment

- HTTPS

- TIC

- IDC

- identifié

- Mettre en oeuvre

- in

- incident

- inclus

- inclut

- Y compris

- Améliore

- d'information

- intéressant

- Internet

- développement

- impliquant

- IP

- adresses IP

- l'Iran

- Irak

- aide

- IT

- SES

- JIT

- jpg

- ACTIVITES

- manque

- le plus grand

- En retard

- Fuites

- Legacy

- à effet de levier

- Lewis

- Lifted

- comme

- limité

- vous connecter

- connexions

- FAIT DU

- malware

- gestion

- d'outils de gestion

- Mai..

- signifier

- Meta

- Milieu

- Moyen-Orient

- Stack monitoring

- Mois

- PLUS

- mouvement

- authentification multi-facteurs

- must

- Doit avoir

- noms

- Besoin

- réseau et

- réseaux

- Notes

- of

- officiel

- souvent

- on

- une fois

- uniquement

- opérateur

- opérateurs

- or

- Orange

- de commander

- organisation

- organisations

- Autre

- nos

- coupure de courant

- externaliser

- Extériorisation

- propriétaires

- particulier

- Mot de Passe

- mots de passe

- pairs

- phishing

- attaques de phishing

- Platon

- Intelligence des données Platon

- PlatonDonnées

- pool

- Populaire

- Portail

- représentent

- privilège

- privilégié

- correct

- protéger

- fournir

- de voiture.

- acheté

- Q1

- en cours

- récent

- récemment

- régional

- enregistrement

- éloigné

- Signalé

- un article

- chercheurs

- responsabilité

- Analyse

- risques

- routage

- s

- Saïd

- SOLDE

- Saoudien

- Arabie Saoudite

- dire

- dit

- sur une base scientifique

- Recherche scientifique

- sécurité

- risques de sécurité

- sembler

- semblait

- Disponible

- sens

- Services

- Shawn

- devrait

- significative

- situation

- situations

- Réseaux sociaux

- Ingénierie sociale

- quelques

- L'équipe

- Déclaration

- a volé

- volé

- STRONG

- rembourrage

- réussi

- tel

- Suggère

- se pose

- Système

- T

- tactique

- Prenez

- Target

- des campagnes marketing ciblées,

- tâches

- Taurus

- Technologie

- télécommunications

- que

- qui

- Les

- Les bases

- au Royaume-Uni

- vol

- leur

- Les

- Là.

- donc

- Ces

- l'ont

- this

- fiable

- à

- les outils

- Total

- Turquie

- type

- types

- Uk

- En fin de compte

- découvert

- utilisé

- d'utiliser

- Utilisateur

- utilisateurs

- en utilisant

- très

- via

- Victime

- était

- we

- web

- WELL

- bien connu

- ont été

- Quoi

- quand

- que

- qui

- tout en

- WHO

- why

- sera

- fenêtre

- comprenant

- dans les

- pourra

- zéphyrnet